写在前面:

此博客仅用于记录个人学习进度,学识浅薄,若有错误观点欢迎评论区指出。欢迎各位前来交流。(部分材料来源网络,若有侵权,立即删除)

7.22

上午

名词解释

- 动态网站:网站内容可根据不同输入返回变更的内容的网站

搭建网站

- 前端:HTTP客户端

- 后端:服务器端

- 前台:用户使用的界面

- 后台:管理员专用界面

- 中台:用于解决通用功能、模块重复建设问题

WAMP

-

W:windows

-

A:Apache

-

P:php

-

M:Mysql

-

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Jy4fvil6-1626924502353)(C:\Users\dell\AppData\Roaming\Typora\typora-user-images\image-20210722091430380.png)]](https://img-blog.csdnimg.cn/img_convert/419cc29bcfb35521cdcab0000166d2d0.png)

-

WAMP架构服务器

- 操作系统

- 中间件(Apache)

- 后台语言解析程序(PHP)

- 数据库管理器(Mysql)

- Web应用程序

- HTTP客户端/浏览器/burpsuite

PHPstudy

-

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-rsaGPHDl-1626924502357)(C:\Users\dell\AppData\Roaming\Typora\typora-user-images\image-20210722092435402.png)]](https://img-blog.csdnimg.cn/img_convert/79e47916866cca5f08a8679e0b5270e6.png)

-

PHP了解

-

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-sqmJx6ff-1626924502360)(C:\Users\dell\AppData\Roaming\Typora\typora-user-images\image-20210722092628599.png)]](https://img-blog.csdnimg.cn/img_convert/e49c213bd087e9ac9431d13bdf9058ac.png)

-

phpinfo()

-

`

<?php //这句话是说明从此处【尖括号、问号、PHP】这5个字符开始,往下的部份是PHP代码。 ?> -

`

-

-

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-t8AdbNqC-1626924502364)(C:\Users\dell\AppData\Roaming\Typora\typora-user-images\image-20210722093311177.png)]](https://img-blog.csdnimg.cn/img_convert/032928c32418da99e5f7de0dfc4b5699.png)

-

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-ol57f9Cp-1626924502367)(C:\Users\dell\AppData\Roaming\Typora\typora-user-images\image-20210722093616842.png)]](https://img-blog.csdnimg.cn/img_convert/6c53ce3d52087045275da57e48d3559e.png)

-

PHP 能做任何事。PHP 主要是用于服务端的脚本程序,因此您可以用 PHP 来完成任何其它的 CGI 程序能够完成的工作,例如收集表单数据,生成动态网页,或者发送/接收 Cookies。但 PHP 的功能远不局限于此。

-

PHP 脚本主要用于以下三个领域。

- 服务端脚本。这是 PHP 最传统,也是最主要的目标领域。开展这项工作您需要具备以下三点:PHP 解析器(CGI 或者服务器模块)、WEB 服务器和 WEB 浏览器。您需要在运行 WEB 服务器时,安装并配置 PHP,然后,可以用 WEB 浏览器来访问 PHP 程序的输出,即浏览服务端的 PHP 页面。请查阅“安装”一章以获取更多信息。

- 命令行脚本。您可以编写一段 PHP 脚本,并且不需要任何服务器或者浏览器来运行它。通过这种方式,您仅仅只需要 PHP 解析器来执行。这种用法对于依赖 cron(Unix 或者 Linux 环境)或者 Task Scheduler(Windows 环境)的日常运行的脚本来说是理想的选择。这些脚本也可以用来处理简单的文本。请参阅“PHP 的命令行模式”以获取更多信息。

- 编写客户端的 GUI 应用程序。对于基于窗口式的应用程序来说,PHP 或许不是一种最好的语言,但是如果您非常精通 PHP,并且希望在您的客户端应用程序中使用 PHP 的一些高级特性,您可以利用 PHP-GTK 来编写这些程序。用这种方法,您还可以编写跨平台的应用程序。PHP-GTK 是 PHP 的一个扩展,在通常发布的 PHP 包中并不包含它。如果您对 PHP-GTK 感兴趣,请访问其网站以获取更多信息。

-

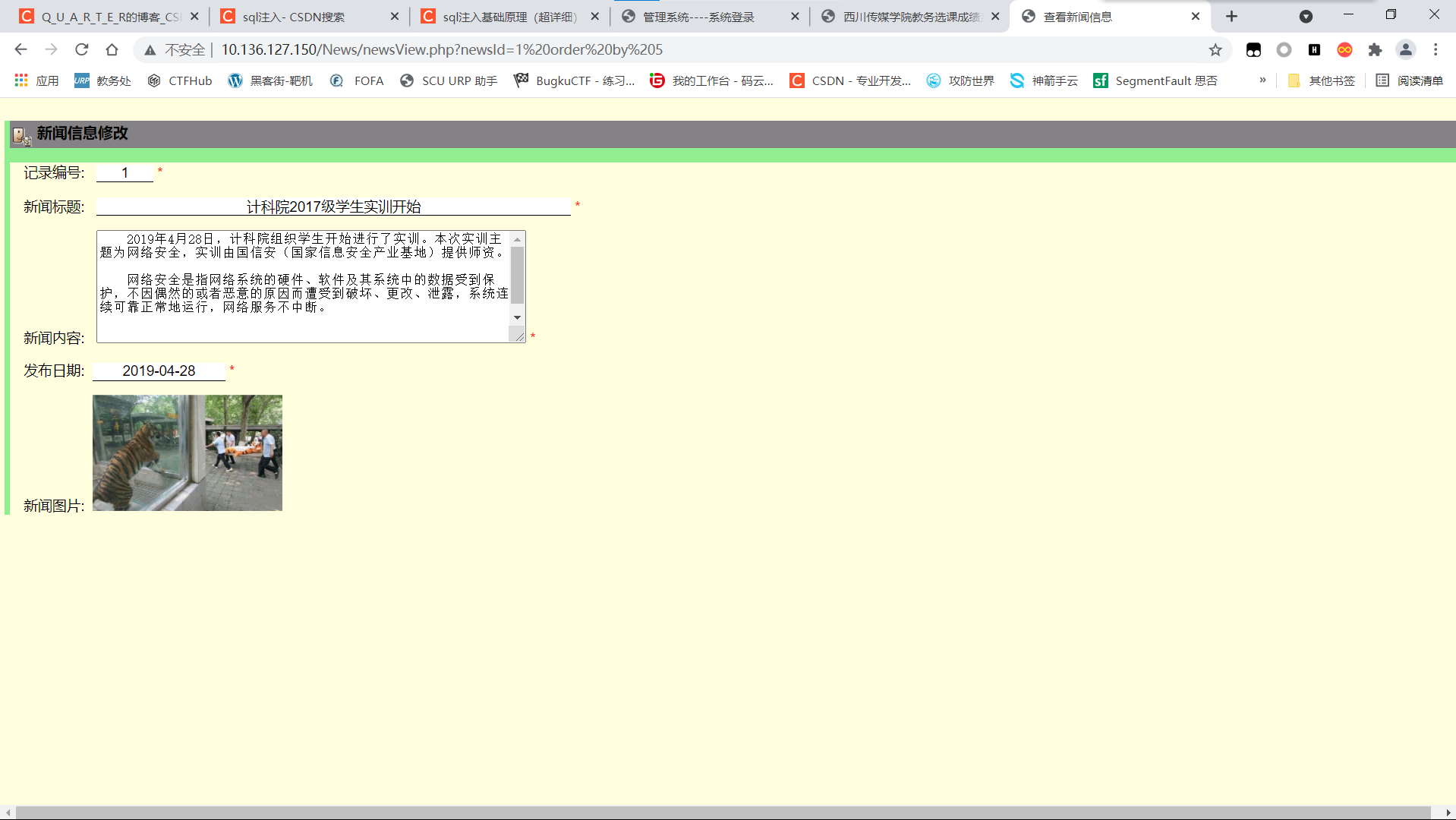

sql注入模拟教务网站

-

访问

-

漏洞利用过程

-

判断是否动态网站

-

-

F12查看发起的真实请求

-

-

猜测后台查询语句

-

select * from_news where news_id = 2

-

判断后台查询语句中接收的传入的参数的类型(数字型,字符型)

- 显然是数字型的

-

判断当前查询结果列数

-

-

order by 到第6列失效

-

-

判断显示位

-

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-hGuLvgjD-1626924502378)(C:\Users\dell\AppData\Roaming\Typora\typora-user-images\image-20210722105712922.png)]](https://img-blog.csdnimg.cn/img_convert/58fe99ce6e5d2c7ad291c8151e59672c.png)

-

1,2,3 三个显示位置

-

-

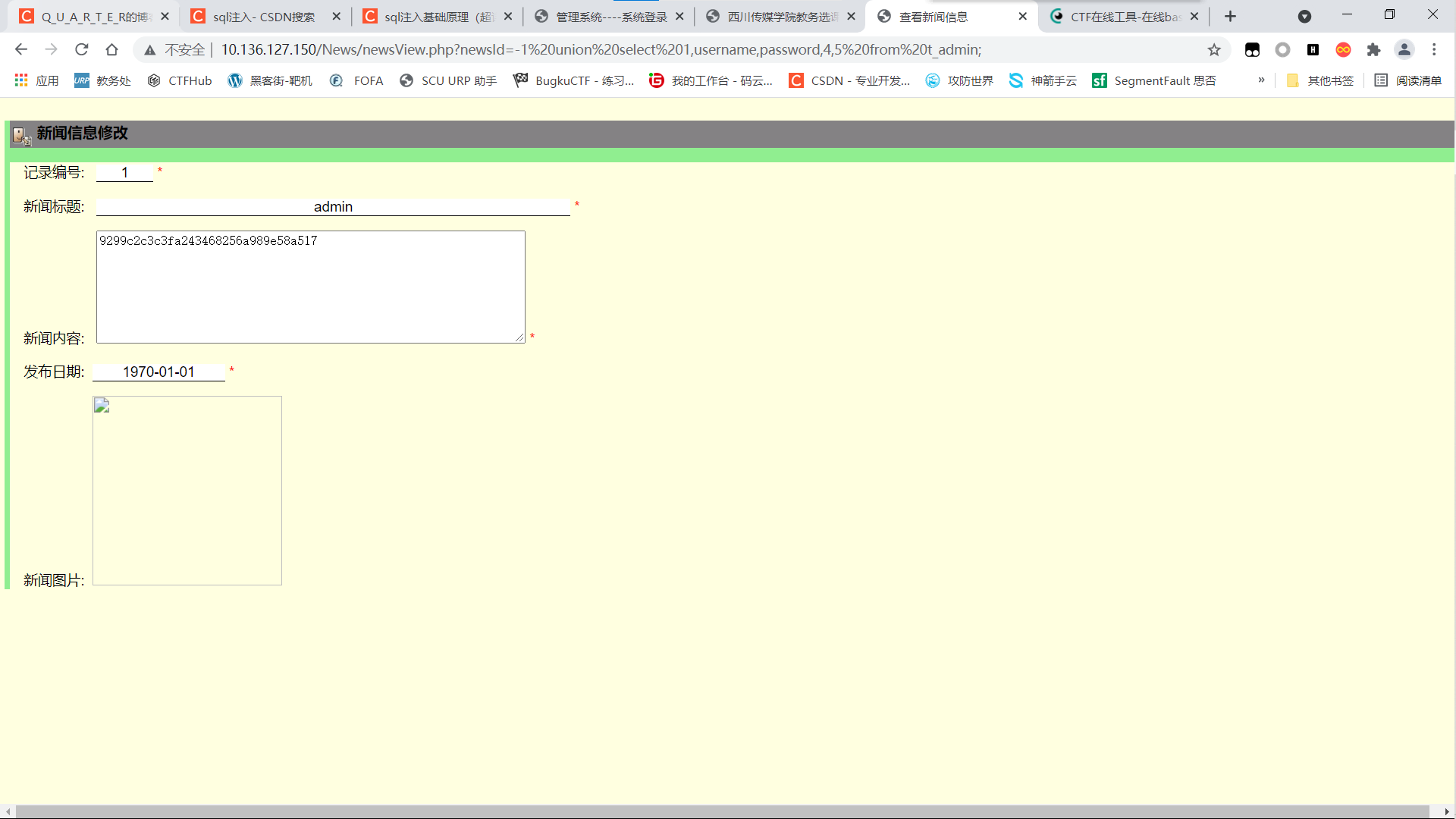

使用union查询关键想要的信息

-

库名

-

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Z3i3pZkt-1626924502379)(C:\Users\dell\AppData\Roaming\Typora\typora-user-images\image-20210722105829970.png)]](https://img-blog.csdnimg.cn/img_convert/890e6e81e0e5c1465b6d64a690921064.png)

-

double_fish

-

-

表名

-

列名

-

-

管理员账号密码等相关信息

-

-

-

-

-

sql注入

- what is sql注入?

- 攻击者将SQL代码片段和提交的参数一起提交到后台造成SQL语句拼接被DBMS执行,造成预期外的查询行为

- How bad?

- 根据DBMS本身具备的能力,当前账号权限的不同,SQL注入可能存在不同的危害。在条件满足的情况下,该漏洞可能会造成数据泄露,文件读写,命令执行,直至系统被接管。

- SQL利用步骤

- 判断是否动态网站

- 通过dev tools(F12)查看发起的真实请求

- 猜测后台查询语句

- 判断后台查询语句中接收的传入的参数的类型,如果是字符型,需要判断闭合符

- what is sql注入?

-

部署SQLi-labs

-

导入

-

check用户名密码

-

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-SBCmXJkg-1626930199375)(C:\Users\dell\AppData\Roaming\Typora\typora-user-images\image-20210722125430507.png)]](https://img-blog.csdnimg.cn/img_convert/527ecacb25d0f9ea03f719ad3fec9876.png)

-

部署配置的账号密码

-

-

部署完成

- 效果如下:

- 效果如下:

-

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-jpk97Ko5-1626924502369)(C:\Users\dell\AppData\Roaming\Typora\typora-user-images\image-20210722100714198.png)]](https://img-blog.csdnimg.cn/img_convert/a9ed1b413b7e9b9bdbae7d827ae6005a.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-U2qEoFdH-1626924502371)(C:\Users\dell\AppData\Roaming\Typora\typora-user-images\image-20210722104320094.png)]](https://img-blog.csdnimg.cn/img_convert/754e164f8e2c85b58437a75d7394886b.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-noEDML93-1626924502373)(C:\Users\dell\AppData\Roaming\Typora\typora-user-images\image-20210722104333883.png)]](https://img-blog.csdnimg.cn/img_convert/e4e39362563b7227dc3e3b56aa5dfa9c.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-SFl51ybA-1626924502374)(C:\Users\dell\AppData\Roaming\Typora\typora-user-images\image-20210722104433083.png)]](https://img-blog.csdnimg.cn/img_convert/448daeac11e6865e5c31ac0e82bbf29c.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-qesBeFId-1626924502376)(C:\Users\dell\AppData\Roaming\Typora\typora-user-images\image-20210722104455057.png)]](https://img-blog.csdnimg.cn/img_convert/5f29f0394da7f5beb337d16475fe3cf0.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-x3UwbFa7-1626924502382)(C:\Users\dell\AppData\Roaming\Typora\typora-user-images\image-20210722110220062.png)]](https://img-blog.csdnimg.cn/img_convert/24cd504393bc8e8337739ce4e5b08ec6.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-5WnJiq44-1626924502384)(C:\Users\dell\AppData\Roaming\Typora\typora-user-images\image-20210722110700904.png)]](https://img-blog.csdnimg.cn/img_convert/c3243c2853b43921d2e4300e05c3c32e.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-NSHTnkJT-1626924502385)(C:\Users\dell\AppData\Roaming\Typora\typora-user-images\image-20210722111000638.png)]](https://img-blog.csdnimg.cn/img_convert/d99b248bf1d61ac607b93d10e052e3a4.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-wWMjnbt0-1626930199373)(C:\Users\dell\AppData\Roaming\Typora\typora-user-images\image-20210722125338517.png)]](https://img-blog.csdnimg.cn/img_convert/c12dfa805f23d8e5e6510519ebef9b38.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-WFWcwJsk-1626930199377)(C:\Users\dell\AppData\Roaming\Typora\typora-user-images\image-20210722125544268.png)]](https://img-blog.csdnimg.cn/img_convert/2063933740ab357483cccc9d6ced7eec.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-ZgUVCsKp-1626930199380)(C:\Users\dell\AppData\Roaming\Typora\typora-user-images\image-20210722130047789.png)]](https://img-blog.csdnimg.cn/img_convert/2d45f0ed436a5961e429a7bdc7ef507c.png)