©�����·�ΪSQLע�롢XSS���ļ�����������/����ִ�С����������Լ��������ȵ�,��Щ���dz�����Web©����

ʲô��ħ������:

ħ�������dz����Զ�������PHP�ű������ݽ���ת��Ĺ��̡�����ʱ,���еĵ����š�˫���š���б�ܺ�NULL�ַ����ᱻ�Զ�����һ����б�ܽ���ת�塣��Ч����addslashes()������Ч��һ�¡�

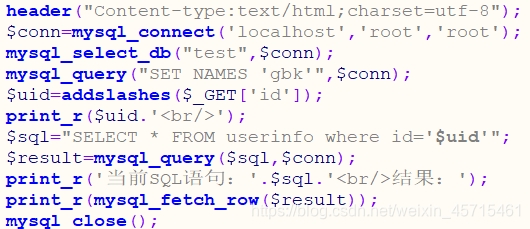

1��SQLע��©��

SQLע��©����Ŀǰ�����õ�����©��,SQLע��©����ԭ���dz���,���ڿ������ڱ�д�������ݿ����ʱ,ֱ�ӽ��ⲿ�ɿصIJ���ƴ�ӵ�SQL�����,û�о����κι��˾�ֱ�ӷ��뵽���ݿ�����ִ�С�

ͨ������SQLע�빥����ʽ�����漸��:

һ����Ȩ�ޱȽϴ�������,ͨ��SQLע�����ֱ��д��webshell,����ֱ��ִ��ϵͳ����ȡ�

������Ȩ�ޱȽ�С�������,ͨ��ע������ȡ����Ա���������Ϣ,���������ݿ����ݽ���һЩ�����������������á�

sqlmap��Ŀǰ��ʹ������ע�빤��,����һ����Python�����Ĺ��Դ��ƽ̨SQLע�빤��,֧�ֶ��ַ�ʽ�Լ������������͵����ݿ�ע��,��SQLע��©���ļ����Խ�ǿ��

����ͨע��

ָ���������õ�SQLע��©��,����ֱ��ͨ��ע��union��ѯ�Ϳ��Բ�ѯ���ݿ�,һ���SQLע�빤��Ҳ�ܹ��dz��õ����á�

��������:

�ڱ���ע��

�����ڽ���һЩ����֮ǰ���������һЩ���봦��,���������봦���غ���Ҳ�Ǵ��������,ͨ������ת�뺯�������ݵ������ַ�,���Ե��±���������ַ�����к�����,��SQLע����,����ı���ע����MySQL���ֽ��Լ�urldecode/rawurldecode�������µġ�

���ֽ�ע��

��ʹ��PHP����MySQL��ʱ��,�����á�set character_set_client=gbk��ʱ�ᵼ��һ������ת����ע������,Ҳ���ǿ��ֽ�ע��,�����ڿ��ֽ�ע��©��ʱ,ע����������%df%27,���ɰѳ����й��˵�\(%5c)�Ե����ٸ�����,����/1.php?id=1�����id�������ڿ��ֽ�ע��©��,���ύ/1.php?id=-1�� and 1=1%23ʱ,MySQL���е�SQL���Ϊselect * from user where id = ��1\�� and 1=1#��������,����û��ע��ɹ���,�����ύ�ĵ����ű�ת�嵼��û�бպ�ǰ��ĵ�����,���������ύ/1.php?id=-1%df�� and 1=1%23ʱ,��ʱ��MySQL���е�SQL���Ϊ:select * from user where id=��1�\�� and 1=1#����������Ϊ�����ű��Զ�ת���\��,ǰ���%df��ת���ַ�\��б��(%5c)�����%df%5c,Ҳ���ǡ��\��,��ʱ�����Ż�����,���dzɹ��պ���ǰ��ĵ����š�

�������©����ԭ������PHP����MySQL��ʱ��ִ������������:

set character_set_client=gbk

��MySQL�������ͻ�����Դ���ݱ�����GBK,Ȼ��MySQL�������Բ�ѯ������GBKת�뵼�·�б��\��%df�Ե�,��һ�㶼����ֱ������character_set_client=gbk,ͨ�������÷�����SET NAMES ��gbk��,����ʵSET NAMES ��gbk�������DZ�character_set_client=gbk����������¶���,SET NAMES ��gbk����ͬ�����´���:

�����©���ļ��ַ���:

1)��ִ�в�ѯ֮ǰ��ִ��SET NAMES ��gbk��,character_set_client=binary����character_set_clientΪbinary��(�Ƽ�)

2)ʹ��mysql_set_charset(��gbk��)���ñ���,Ȼ��ʹ��mysql_real_escape_string()�������������ˡ�

3)ʹ��pdo��ʽ,��PHP5.3.6�����°汾��Ҫ����setAttribute(PDO::ATTR_EMULATE_PREPARES,false):������prepared statements�ķ���Ч����(�Ƽ�)

�Կ��ֽ�ע�����һ����������

�Կ��ֽ�ע����ھ�,ֻ��Ҫ�������¼����ؼ��ּ���:

����urldecodeע��

ֻҪ�ַ�������ת�����п��ܲ���©��,���ڵ�Web���������в�������,ͨ��ʹ��addslashes()��mysql_real_escape_string()��mysql_escape_string()�������߿���GPC�ķ�ʽ����ֹע��,Ҳ���Ǹ������š���˫���š���б�ܺ�NULL���Ϸ�б��ת�塣���ij��ʹ����urldecode����rawurldecode����,��ᵼ�¶��ν������ɵ����Ŷ�����ע�롣ԭ���������ύ������WebServerʱ,WebServer���Զ�����һ��,����Ŀ���������GPC,�����ύ/1.php?id=1%2527,��Ϊ�����ύ�IJ�������û�е�����,���Ե�һ�ν����Ľ����id=1%27,%25����Ľ����%,�����������ʹ����urldecode����rawurldecode����������id����,������Ľ����id=1��,�����ųɹ����ֲ��ע�롣

���Դ���:

�ھ�:

����urldecode��rawurldecode�������ھ����urldecodeע��©����

��©������

SQLע��©����Ȼ��Ŀǰ��ĵ�©��,����Ҫ���SQLע��©����ʵ���Ƚϼ���PHP�п�������ħ�����������,����ħ��������PHP5.4��ȡ��,����gpc������int�͵�ע��ʱҲ���Եò���ô����,���Գ��õĻ��ǹ��˺�������,��discuz��dedecms��phpcms�ȳ������涼ʹ�ù�����,���������Ĺ��˺���д�ò����Ͻ�,���ǻ�����ƹ�����������,��õķ�����������Ԥ����ķ�ʽ��

��PDO prepareԤ����

���ϵĴ�����Ȼʹ�õ���Ԥ����,���ǵ�PHP�汾��5.3.6֮ǰ���Ǵ��ڿ��ֽ�SQLע��©��,��Ϊ�����IJ�ѯ��ʽ��ʹ��PHP����ģ��prepare,�ٰ�������SQL��䷢�͵�MySQL������,������ʹ��set names ��gbk�����,���Ի���PHP��MySQL���벻һ�µ�ԭ����SQLע��,��ȷ��д��Ӧ����ʹ��ATTR_EMULATE_PREPARES������PHP����ģ��prepare,��������:

2��XSS©��

XSSѧ��Ϊ��վ�ű�����,��Web©����XSS�dz�������©����

����©�����������:

һ����ͨ���ⲿ����Ȼ��ֱ����������˴���,��������XSS;

����һ�������Ȱ����ô��뱣�������ݿ���ļ���,��Web�����ȡ���ô��벢�����ҳ����ʱ����©��,Ҳ���Ǵ洢��©��XSS��

XSS�����ڷ������˴���,��һ�仰��˵����©����Σ������:ǰ��ҳ��������������������

���ھ���

�ھ�XSS©���Ĺؼ�����û�б����˵IJ���,����Щ�������뵽�������,���õ���������б�����:print��print_r��echo��printf��sprintf��die��var_dump��var_export,��������ֻҪѰ�Ҵ��б�������Щ�������ɡ������ڴ��������,XSS©������������������õ�Ӱ��dz���,��������Ҫ�Ļ�Ҫ���ո���������ݴ�����������Ժ�����Э�顣����XSS��ѧϰ,���Ķ���������XSS��վ�ű���������������������ҡ�Webǰ�˺ڿͼ������ء���

XSS©����SQLע�����,����������ҵ�����������¸��ѷ�����XSS©���������������·��������ۻظ��������Լ��������õȵط�,�ر����ڷ������µ�ʱ��,��Ϊ������Ǹ��ı�,�и���ͼƬ���á����ָ�ʽ���õ�,���Ծ������ֶԱ�ǩ�¼����˲��ϸ��µ�XSS,ͬ��,���ۻظ��Լ�����Ҳ����ˡ�������������õĵط�,�����û��dzơ�ǩ����,�е�Ӧ�ÿ��ܲ�֪һ���������ϵĵط�,����ע��ĵط��������á������ϵĵط���������,��ʱ��Ҫ������,��һ���������������ϵĵط����ϸ�����ˡ�

�ڷ�����XSS

������XSSҲ������������������˵ֱ��ͨ���ⲿ����Ȼ����������������������,�������͵�©���Ƚ�����ͨ��ɨ�����ں�ֱ�ӷ���,ֻ�轫�����š���˫���ŵ��ύ��Web������,��鷵�ص�HTMLҳ��������û�б���ԭ���������ַ������жϡ������ڰ������,����ֻ��ҪѰ�Ҵ��в������������,Ȼ��������������������ݻ����������,�۲���û�о������ˡ�

������echo ��sig:��.KaTeX parse error: Undefined control sequence: \n at position 25: ��th_signature"."\?n?"];ֱ�ӽ�_GET[��oauth_signature��."\n"]��ֵ������������,�����ֱ����GET��ʽע����롣

�۴洢��XSS

�洢��XSS,����˼�������Ҫ�ȰѴ��뱣���ڱ������ݿ���ļ���,��Web�����ȡ���ô��벢�����ҳ����ʱִ�����ô���,����ԭ������ͼ��ͼ��ʾ:

�洢��XSS�ȷ�����Ҫ�������õö�,���ÿ����ƹ�������Ĺ���,��������������Ҳ����,�ر������罻�����еĴ洢��XSS�������ɴ�����Ĵ���,Ӱ��dz���,�������������Ͱٶ����ɶ����������ģ��XSS��档

ͬ��,Ҫ�ھ�洢��©��XSSҲ��ҪѰ��δ���˵�������δ���˵��������,�����յ��������ܸ��������ȫ����һ��ҵ������,����������Ը��ݵ�ǰ���빦��ȥ��,��������ʵʵȥ�����в�����������,ʹ�ñ������ֶ���ȥ��������������

��©������

����XSS©���ڲ�ͬ��������в�ͬ�����÷�ʽ,�����ر���ҵ����������ʹ�ø��ı��༭����ʱ��,�����������Ӹ���,������XSS�������Ӧ�ôӶ����������,��������XSS©����

�������ַ�HTMLʵ��ת��

һ���XSS©��������Ϊû�й��������ַ�,���¿���ͨ��ע�뵥�����Լ������ŵ��ַ�����©��,����һ��ͼƬ��ǩ��,�����ͨ������˫�������պϵ�һ������������©�������������XSS©��ֻ��Ҫ���˵���������ַ�����,�����ַ��б�����:

1)������

2)˫����

3)������

4)���

5)ð��

6)and����

7)#��

������������,��Щ�ַ�Ӧ����ô����,ʲôʱ�����?Ϊ�˱�֤����ԭʼ��,��õĹ��˷�ʽ��������Ͷ��ε��õ�ʱ�������HTMLʵ��һ���ת��,��ֹ�ű�ע������⡣

��ǩ�¼����Ժڰ�����

�����ᵽ���������ַ�����ֹXSS©��,ʵ���ϼ�ʹ������Ҳͬ�����ܻᱻ�ƹ�,�������ø����ֽ�ע��һ���ķ�ʽ���Ե���б��,�����ñ�ǩ��������ִ��js����,������������,���ǻ��üӱ�ǩ�¼��ĺڰ�����,������Ƽ�ʹ�ð�����,ʵ�ֹ������ֱ��ʹ���������ʽ��ƥ��,���ƥ�䵽���¼����ڰ������б�,��ֱ�����ص�,�������滻Ϊ�ա�

3��CSRF©��

CSRFȫ��Ϊ��վ����α�졣˵��һ����ǿ���Ю�������û�ȥ����һЩ����,�����CSRF��Σ���ԾͿ���ǰ�������ǽ�������������ˡ�

��CSRF����ô���й�������?��һ������,����ֱ������http://x.com/del.php?id=1����ɾ��IDΪ1���˺�,����ֻ�й���Ա����ɾ��Ȩ��,���������������ij����վҳ�����<img src=��http://x.com/del.php?id=1��>�ٰ����ҳ�淢������Ա,ֻҪ����Ա����ҳ��,ͬʱ�����Ҳ�����õ�ǰ��¼�������Ա����http://x.com/del.php?id=1������,�Ӷ��ٳ�������˺���һЩ������û��Ȩ���������顣

����ٵ�������ֻ������һ������,�����ص������ӹ���Ա�˺š�����վ����ֱ��д��webshell�ȵȶ��кܶస����

���ھ���

CSRF��Ҫ������ԽȨ����,����©����Ȼ����Ȩ���Ƶĵط�,�������̨����Ա���ġ���̳�����Լ���������,�⼸����������,������̨�������Σ�ĵط�,��CSRF�ֺ��ٱ���ע��,��������кܶ�����������⡣�������ھ�CSRF��ʱ������ȴ�û���,�����зǾ�̬����ҳ��,ץ��������û��token,���û��token�Ļ�,��ֱ���������ҳ��,����referer��������ص����ݻ���һ���Ļ�,��˵�����п�����CSRF©����,����һ���ںе��ھ�;�ӰнǶȿ�,ֻҪ�������ʱ�����������ļ�������û����֤token��referer��صĴ���,����ĺ����ļ�ָ���DZ������ļ����õĻ����ļ�,����ֱ���ѡ�token����ؼ���Ҳ����,����ں����ļ�û��,��ȥ������ȽϹ��ĵĹ��ܵ�Ĵ�����û����֤��

��Token��֤

Token��������Ϊ����־��,�ڼ������֤����������ơ�������֤Token�ķ�ʽ��Ŀǰʹ�õ�����һ��,Ҳ��Ч����õ�һ��,���Լ��������ҳ�����cookie�����һ������Ԥ����ַ���,�������ڽ��Ͳ��������ʱ��ֻҪ��֤�����ַ����Dz�����һ�η������µļ����ж��Dz��ǿ�������,��Ϊ���û�з�����һ��ҳ�������õ����Token��,���ǽ��XSS©��������2�����ֶ��ܹ���ȡͨ�����ݡ�

Tokenʵ�ֲ��Դ�������:

���н��,������������Tokenֵ���������˵�һ��,�������success��,�����������failed����

����֤����֤:

��֤����֤û��Token��ôʵ��,���ǵ��û�����,��������ÿ���û���ÿ��ҳ�涼ȥ����һ����֤��,���һ�����ַ�ʽֻ�������в�����ҳ��,�����¼ҳ��,ʵ�ֵķ�ʽ��Token���,���ﲻ�ڸ������롣