文章只供技术交流使用,不放任何成品,如有侵害贵公司权益行为,联系我,立即予以删除

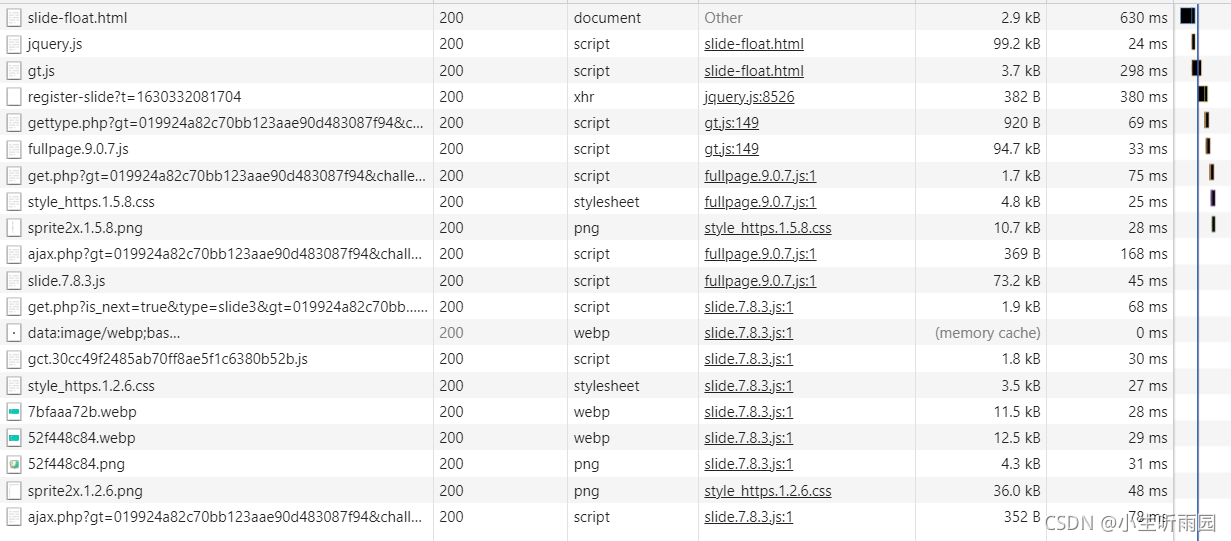

抓包

先完整的抓一次包

简单分析

register-slide ---- 时间戳 ---- > 返回gt, challenge

gettype.php? ---- gt---- > 返回一串,包含各个js地址

get.php? ---- gt, challenge, w ---- >返回一串json,里面有可疑数组,和s值

/ajax.php? ---- gt, challenge, w ---- >返回({"status": "success", "data": {"result": "slide"}})

get.php?is_next=true&type=slide3 ---- gt, challenge ---- >返回新gt, challenge

ajax.php? ----- gt, challenge ---- >返回是否滑动成功

图片的话,每次会返回三个图片,一个有缺口的混淆,一个没有缺口的混淆

发现滑动图片是canvas生成的

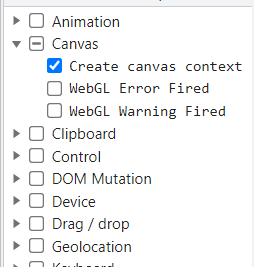

打canvas断点

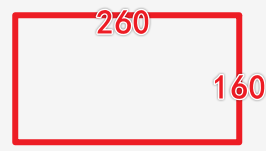

一个s,一个u,分别为80, 10,80为图片高度一半,是n的一半。n是哪来的,

可知他创建了一个

的画布

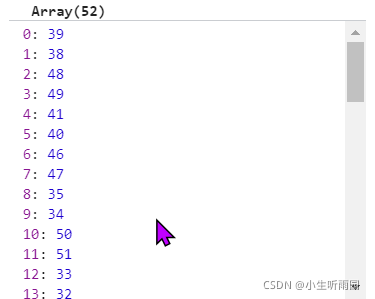

往下跟,Ge是一个数组

存的应该是还原顺序,里面最大的数是51,共52个。应该是把原图分成52粉,上面26份,下面26份

很明显这个c是获取的横着的第几块,取的一块

f取的是第一行还是第二行,

下面就是图片拼凑还原了