近期雨笋教育小编要经常来和大家分享渗透技术干货了,感兴趣的可以多多关注我们。

0x00前言

thinkcmf5.0.19 这个版本后台提供路由自定义,

其中路由的别名对单引号缺少过滤,

导致引发漏洞。

0x01环境搭建

官方github下载地址:

https://github.com/thinkcmf/thinkcmf/archive/5.0.190111.zip

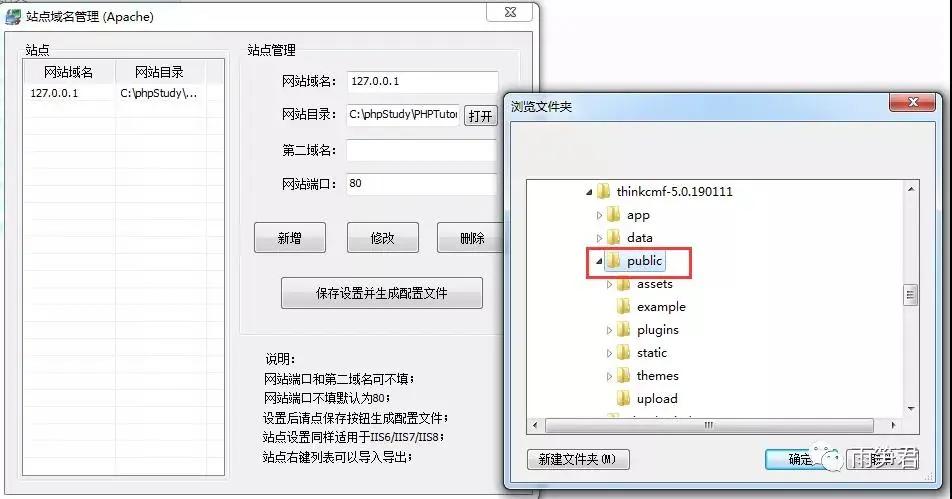

将网站源码解压至phpstudy WEB目录下:

C:\phpStudy\PHPTutorial

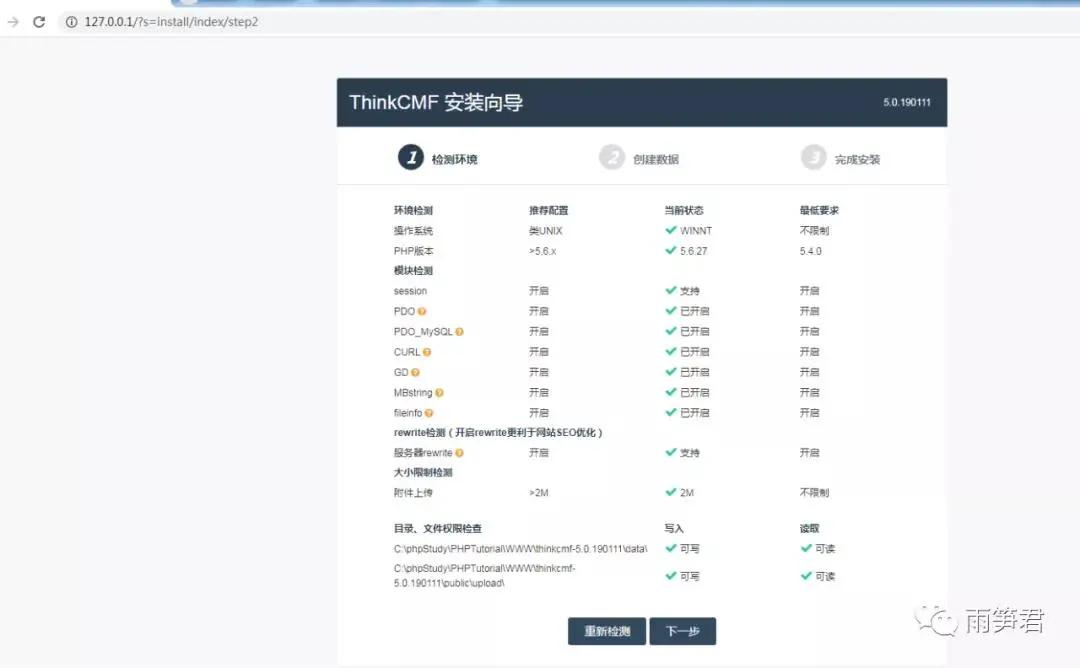

配置phpstudy实验环境为:

php-5.6.27-nts+Apache

安装PHP Composer

配置站点根目录为public目录:

修改php配置文件php.ini,添加如下内容:

always_populate_raw_post_data = -1

extension=php_fileinfo.dll

重新phpstudy所有服务,

访问http://127.0.0.1/thinkcmf-5.0.190111/public?s=install,

进行安装:

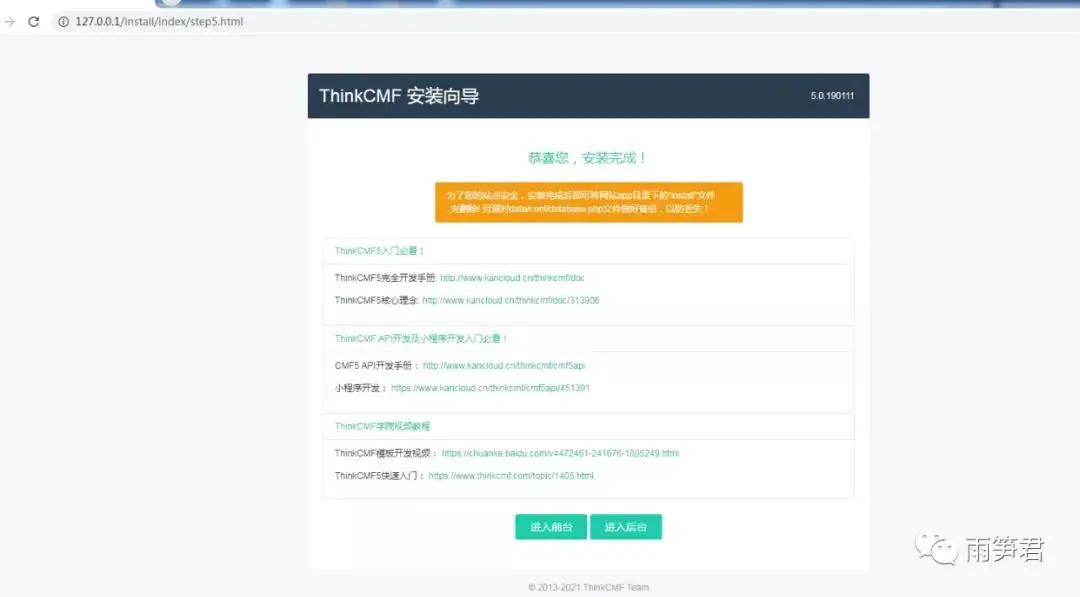

然后下一步下一步安装就可以了。

0x02漏洞复现

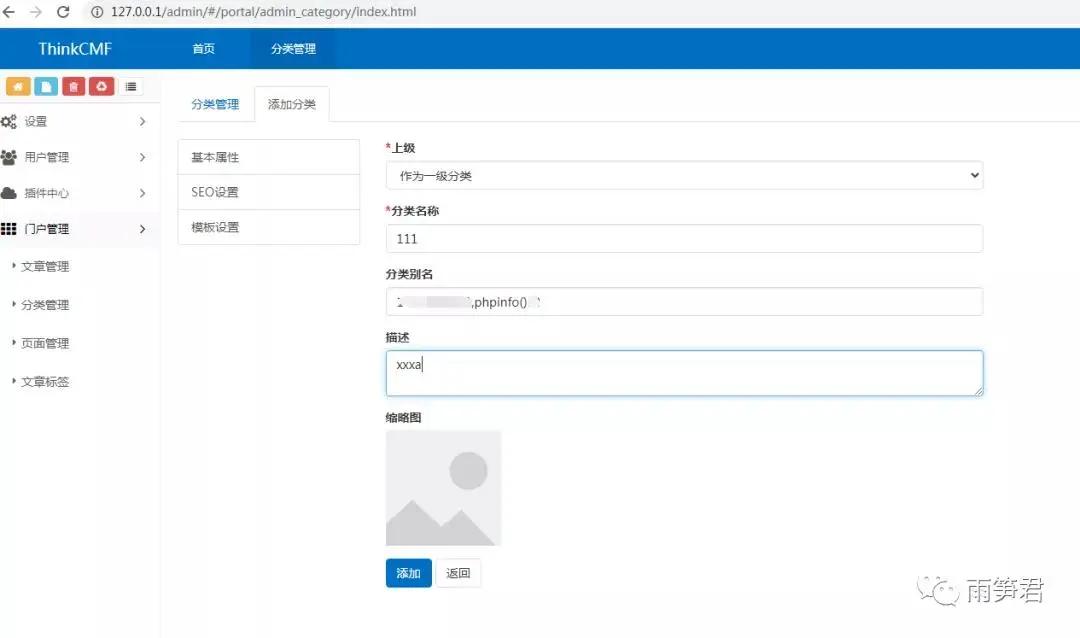

登录后台:http://127.0.0.1/admin/

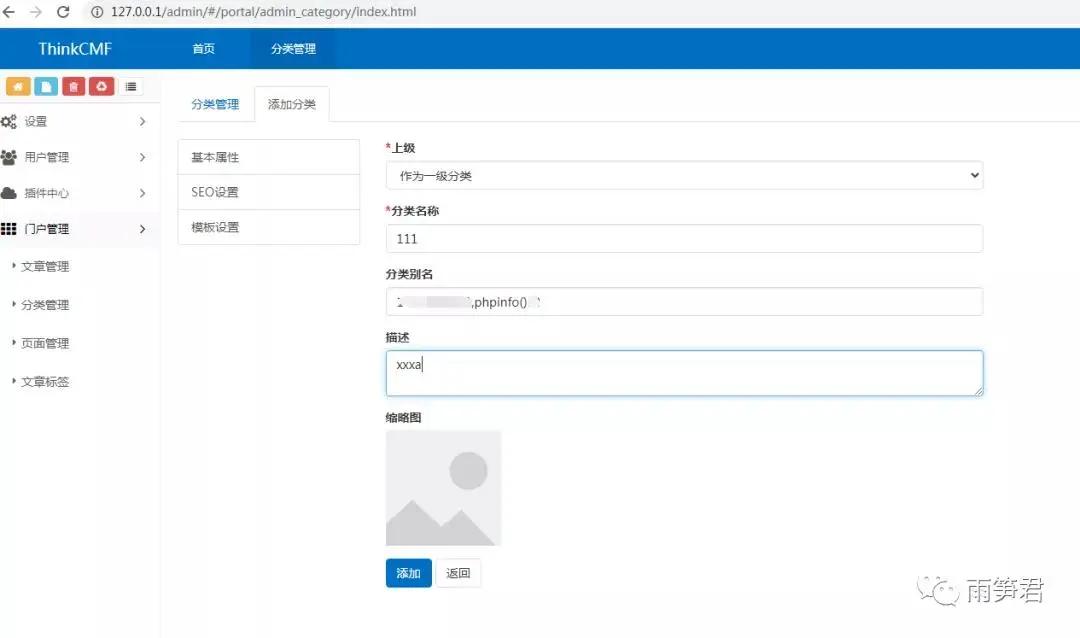

点击门户管理->分类管理->添加分类

在分类别名处填入payload,然后添加

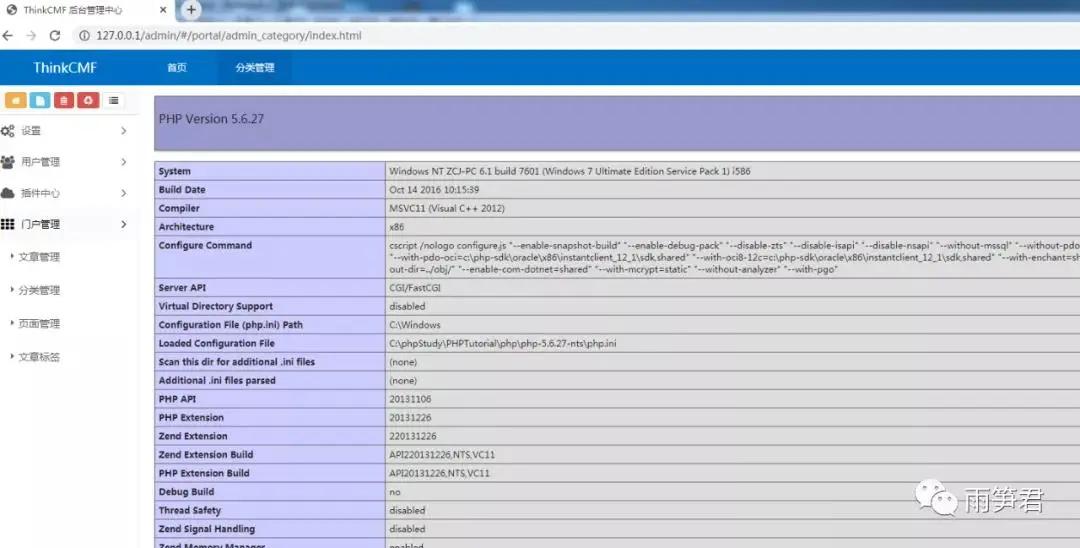

添加成功就可以触发漏洞页面了:

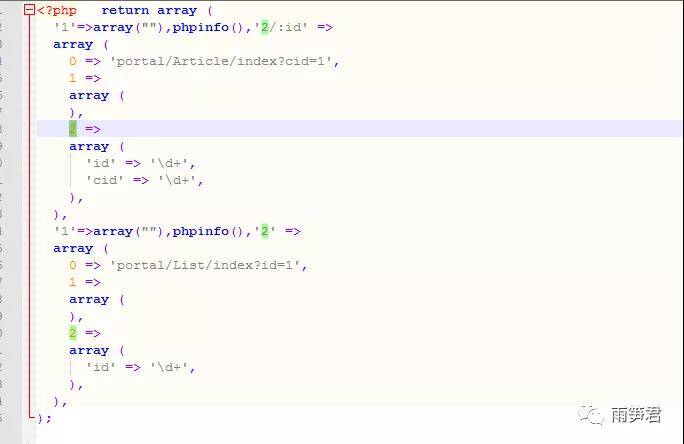

可以在data\conf\route.php中看到添加的内容:

清空\data\conf\route.php文件网站才能恢复正常。

0x03修复建议

升级至官方安全版本。

*本文章仅供技术交流分享,请勿做未授权违法攻击,雨笋教育不负任何责任。具体请参考《网络安全法》。

更多渗透技术学习,持续关注!