���

elFinder ��һ����Դ�� web �ļ�������,ʹ�� jQuery UI �� Ja??vaScript ��д��Creation ����������� Mac OS X ����ϵͳ��ʹ�õ� Finder ����ļ��Ժͱ����ԡ�

©������

��©��Դ��,�ڴ����µ�zip�浵ʱ,û�ж�name���������ϸ�Ĺ���,���²���������prox_open��ִ��,�������ע��

Ӱ��汾

elFinder <= 2.1.58

�����

���ص�ַ: https://github.com/Studio-42/elFinder

������ɺ�,������/php/connector.minimal.php-distΪ/php/connector.minimal.php

Ȼ����������м�������/elfinder.src.html����

©������

Դ���ַ: https://github.com/Studio-42/elFinder/releases/tag/2.1.58

˽�Żظ������ϡ���ȡWeb��վ�����������ԡ��ȼ�������������ȫ��Դ����ơ�������������ȫѲ�졢Ӧ����Ӧ��ȫ����Ƶ�̡̳��μ����ʼǡ�ѧϰ˼·���������鿴��

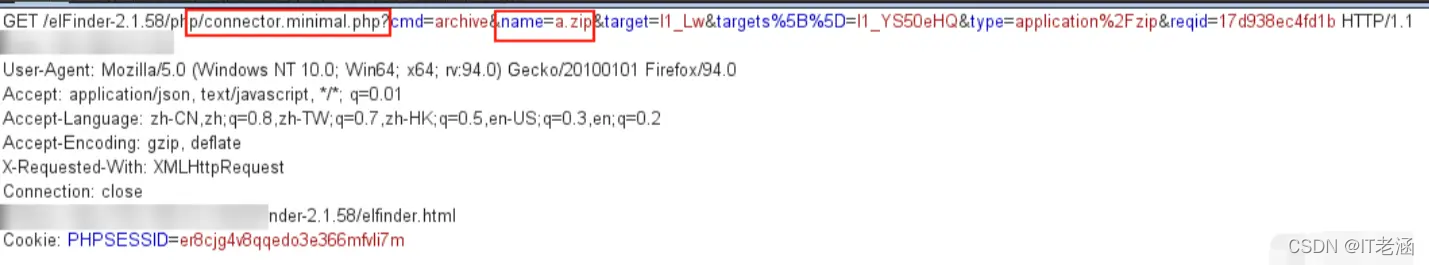

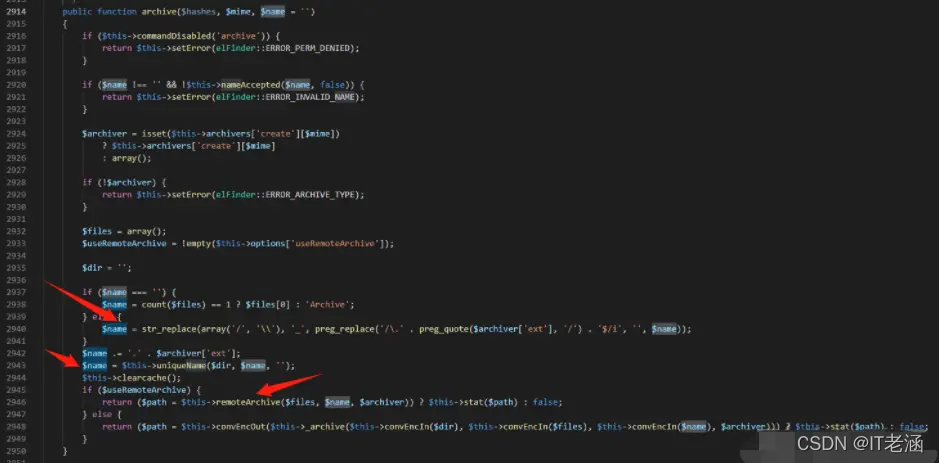

��֪��ͨ���浵����,����name�����������ע��,Ȼ�����ץ��

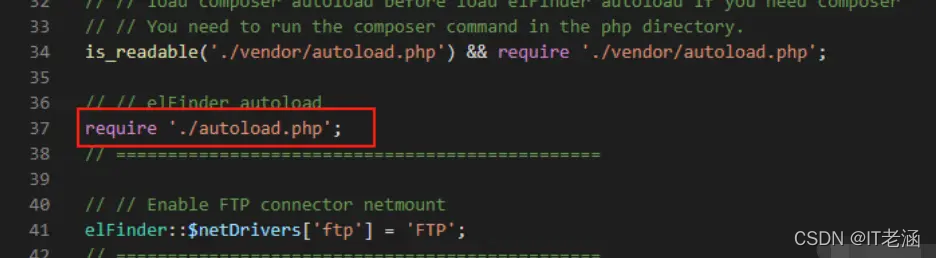

���Կ�������connector.minimal.php�ļ��н��в���

��connector.minimal.php�ļ��з���,�����ļ�autoload.php

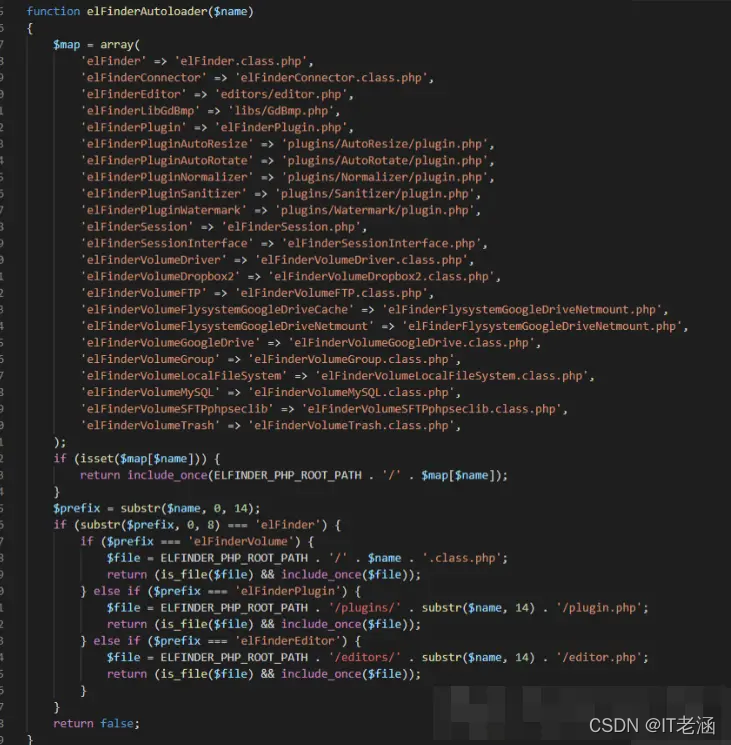

��autoload.php��,��ȷ�����Ǹ��ļ�,����ͨ�����ִ���ʿ�����elFinderVolumeLocalFileSystem.class.php��elFinder.class.php�п����ҵ�

�Ƚ���elFinderVolumeLocalFileSystem.class.php��,ͨ��ץ����֪cmd=archive,������archive����

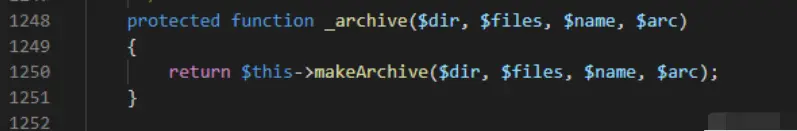

���ֹ�Ȼ��,����makeArchive����

���Կ�������ȷʵ�Ǵ���makeArchive,���Dz���ͨ��_archive��������

��������elFinder.class.php���

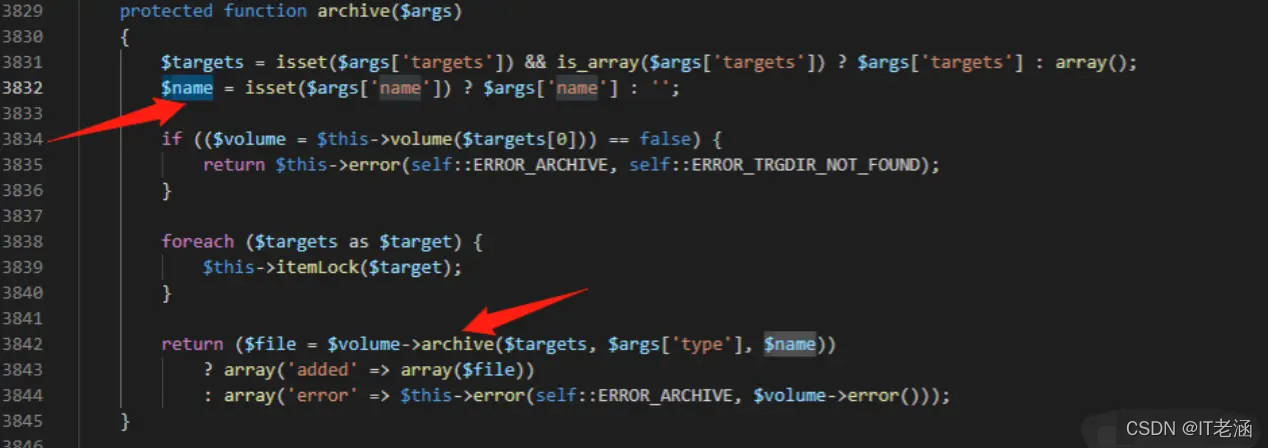

�ȶ�name��������isset�ж�,Ȼ����archive������,��������

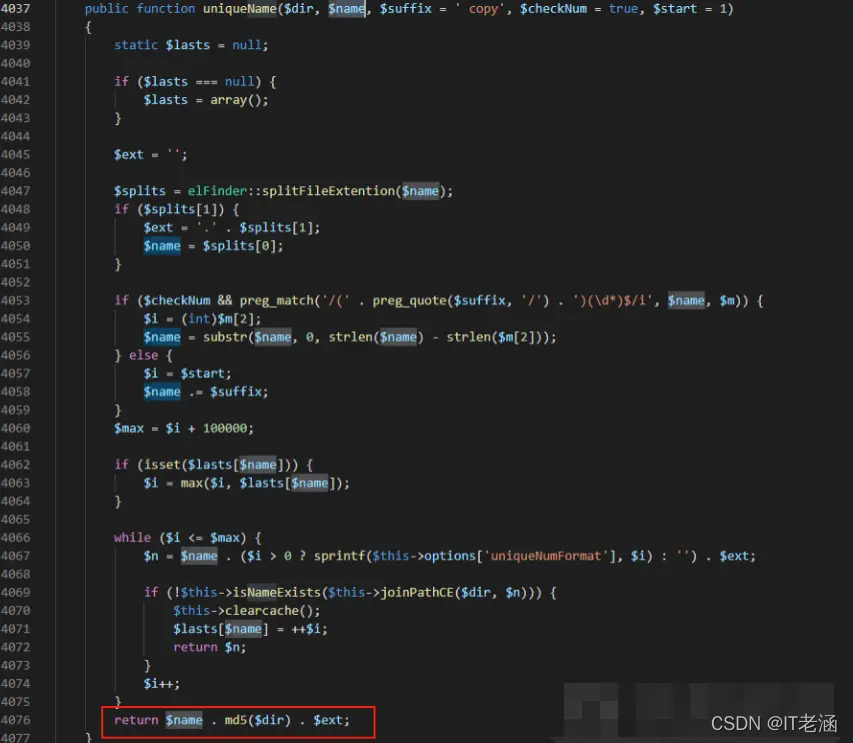

$name�Ƚ���������ת����������ַ����滻,Ȼ���ȴ��뵽uniqueName��,���뵽remoteArchive��,�ȸ�����uniqueName��

���Կ����Ƕ� n a m e �� �� �� һ Щ ת �� �� �� , �� �� �� �� name������һЩת���滻,��� name������һЩת������,��������nameֵ

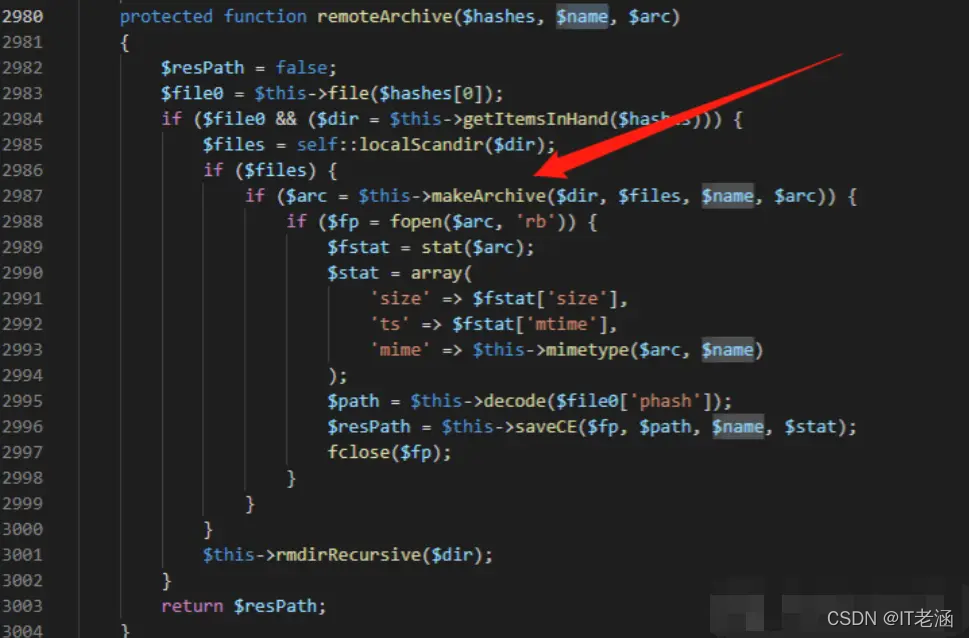

������������һ��,������remoteArchive��

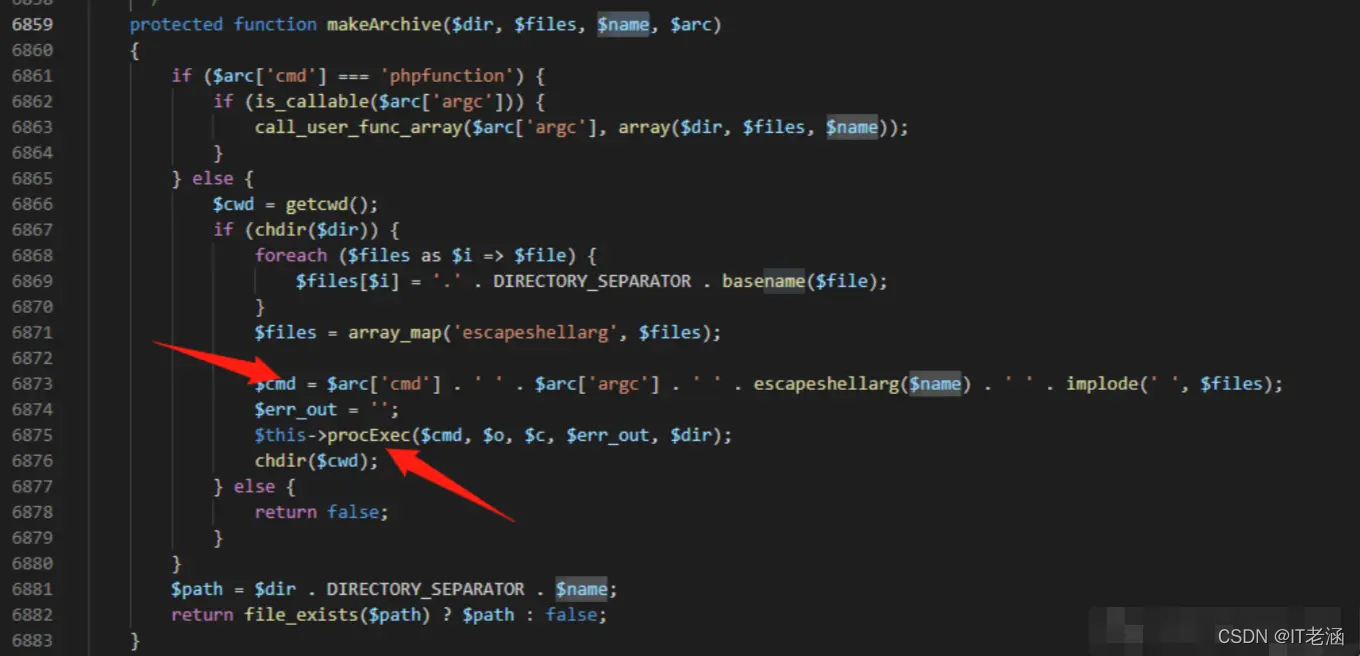

�����������뵽makeArchive������,��������

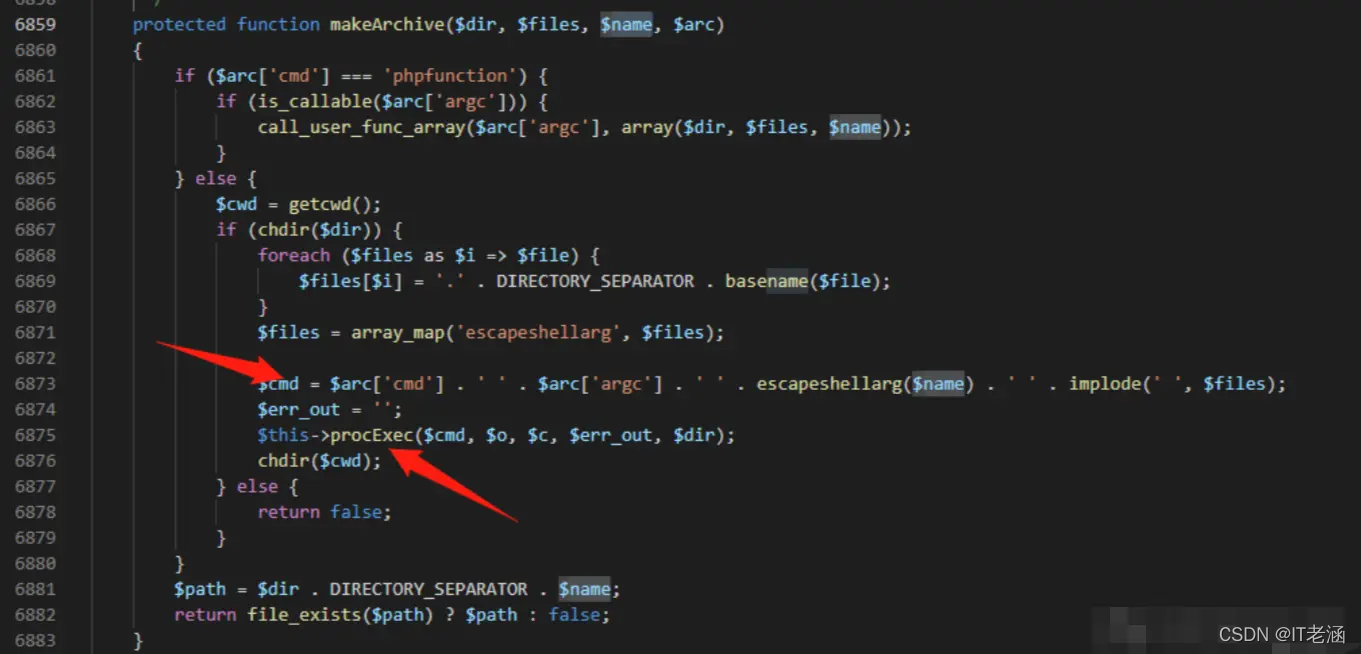

���������ͨ��escapeshellarg()����ת��,Ȼ��ƴ������������ֵ��$cmd,Ȼ����뵽procExec������

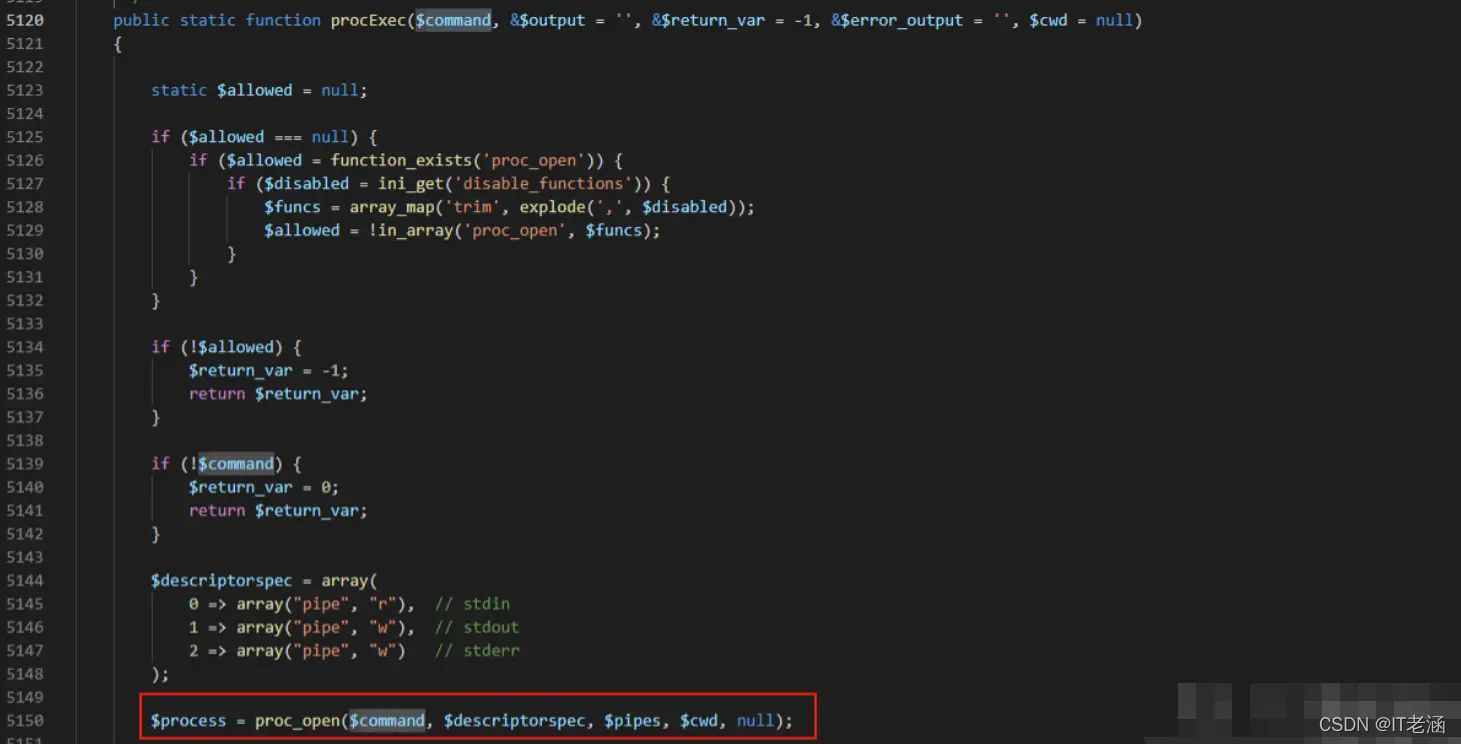

���Կ���$cmd����Ϊ����,���뵽proc_open��ִ������

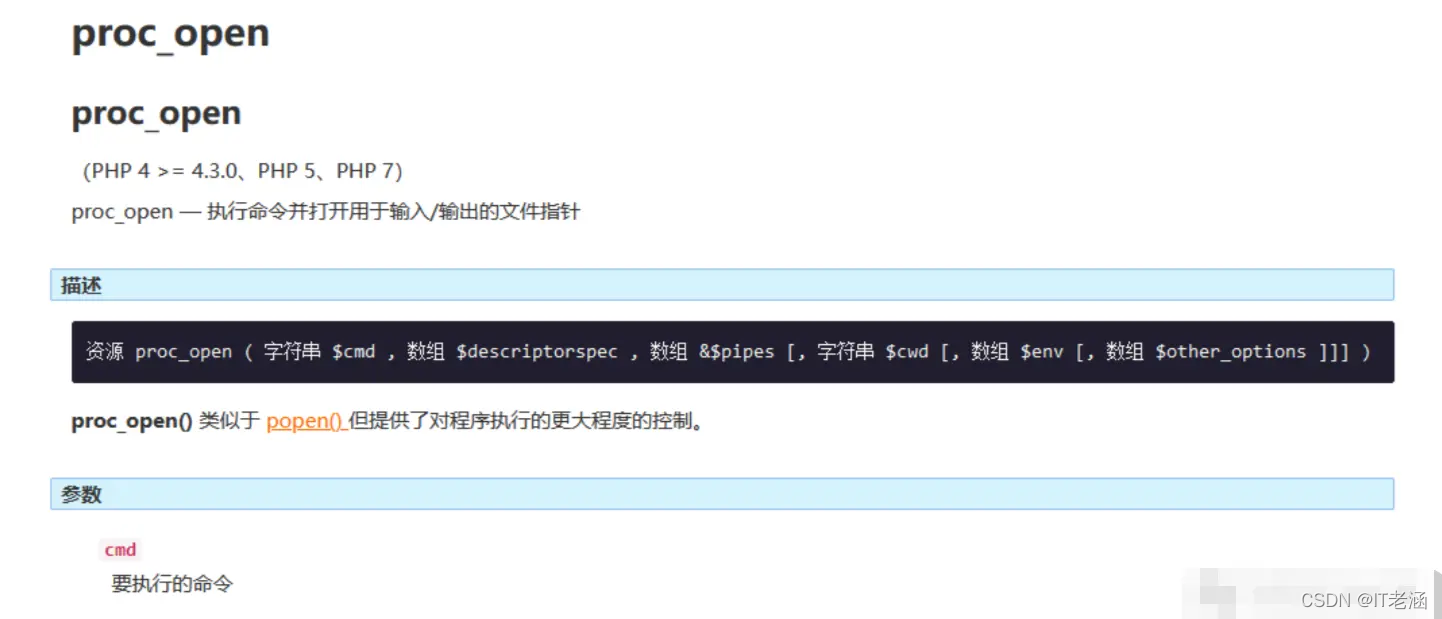

proc_open�����������:

�Դ��������̷������,��Ȼ�м�Բ���������������滻�Ĺ��˲���,������Ϊ����Ὣname����ֵ����Ϊ��־(�Cfoo=bar),����ͨ��zip��-TTָ��Ҫ���еIJ�������,��:-TmTT="$(id>out.txt)foooo"

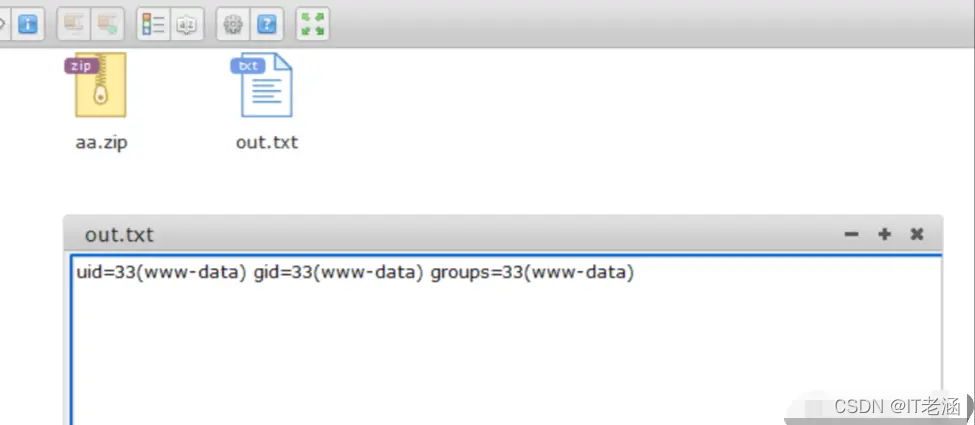

ͨ�����Եõ�,�����ڴ��뵽proc_open��ִ������ǰ,��ֵΪ"zip -r9 -q ��a1.zip�� ��./a.zip��",�������ǿ��Թ������������"zip -r9 -q ��-TmTT="$(id>out.txt)foooo".zip�� ��./a.txt��",ִ��id�������������out.txt��