1.�����¼ϵͳ����

����½ϵͳ��Ӧ��������Է���(ÿ�η�����Դ������Ҫ���µ�½��֤����Ȩ)�����ͬʱ,ϵͳ������ظ�Ҳ�Ƚϸߡ����Ե����¼ϵͳ,���ܻ�ӭ!

�����¼ϵͳ,�����վ�㹲��һ̨��֤��Ȩ������,�û��������κ�һ��վ���¼��,�������¼������������վ�㡣����,��վ������ͨ���õ�¼״ֱ̬�ӽ�����

2.��ҵ��ʵ��

���ļ��ϴ�����Ŀ������֤��Ȩ����,���¼ҳ��(login.html),Ȼ����ҳ���������Լ��ĵ�½�˺�,��½����,�������ύ������,Ȼ�����ؽ�����ת����auth����,��½�ɹ���ʧ��Ҫ����json����,�������½ṹʵ��

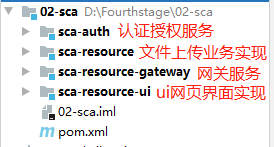

��02-sca���̴��� sca-auth��module,��Ϊ��֤��Ȩ����

2.1��������

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

<dependency>

<groupId>com.alibaba.cloud</groupId>

<artifactId>spring-cloud-starter-alibaba-nacos-discovery</artifactId>

</dependency>

<dependency>

<groupId>com.alibaba.cloud</groupId>

<artifactId>spring-cloud-starter-alibaba-nacos-config</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.cloud</groupId>

<artifactId>spring-cloud-starter-oauth2</artifactId>

</dependency>

<dependency>

<groupId>org.projectlombok</groupId>

<artifactId>lombok</artifactId>

</dependency>

2.2 ��Ŀ�����ļ�

��sca-auth�����д���bootstrap.yml�ļ�

server:

port: 8071

spring:

application:

name: sca-auth

cloud:

nacos:

discovery:

server-addr: localhost:8848

config:

server-addr: localhost:8848

2.3������Ŀ������

package com.jt;

import org.springframework.boot.SpringApplication;

import org.springframework.boot.autoconfigure.SpringBootApplication;

@SpringBootApplication

public class ResourceAuthApplication {

public static void main(String[] args) {

SpringApplication.run(ResourceAuthApplication.class, args);

}

}

2.4 ������������Ŀ

��Ŀ����ʱ,ϵͳ��Ĭ������һ����½����

�����������http://localhost:8071���ֵ�½ҳ��

Ĭ���û���Ϊuser,����Ϊϵͳ����ʱ,�ڿ���̨���ֵ����롣ִ�е�½����,��½�ɹ��������½���(��Ϊû�ж����½ҳ��,���Ի����404)

3. �Ż���һ�����

3.1 ���尲ȫ������ SecurityConfig

��SecurityConfig������,���ӵ�¼�ɹ���ʧ�ܵĴ�����

package com.jt.auth.config;

import com.fasterxml.jackson.databind.ObjectMapper;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.authentication.AuthenticationManager;

import org.springframework.security.config.annotation.authentication.builders.AuthenticationManagerBuilder;

import org.springframework.security.config.annotation.web.builders.HttpSecurity;

import org.springframework.security.config.annotation.web.configuration.WebSecurityConfigurerAdapter;

import org.springframework.security.crypto.bcrypt.BCryptPasswordEncoder;

import org.springframework.security.web.authentication.AuthenticationFailureHandler;

import org.springframework.security.web.authentication.AuthenticationSuccessHandler;

import javax.servlet.http.HttpServletResponse;

import java.io.IOException;

import java.io.PrintWriter;

import java.util.HashMap;

import java.util.Map;

@Configuration//���ö���--ϵͳ����ʱ�ײ�������������,����ʼ��һЩ����

public class SecurityConfig extends WebSecurityConfigurerAdapter {

//WebSecurityConfigurerAdapter ���Ǹ�������, �����õ�ʱ��,��Ҫ�����Լ�д��������ȥ�̳���,Ȼ���д�Լ���������Ҫ������

//BCryptPasswordEncoder������ܶ����MD5��ȫ�Ը���,MD5������������ƽ��

@Bean

public BCryptPasswordEncoder passwordEncoder(){

return new BCryptPasswordEncoder();

}

/**

* ������֤������(����Կͻ�������û���Ϣ������֤),�������������л��õ��������

* @return

* @throws Exception

*/

@Bean

public AuthenticationManager authenticationManagerBean()

throws Exception {

return super.authenticationManagerBean();

}

/**����������ж����¼����

* 1)�������������(��ǰ����ֻ����֤)

* 2)��¼�ɹ���Ϣ�ķ���

* 3)��¼ʧ����Ϣ�ķ���

* */

@Override

protected void configure(HttpSecurity http) throws Exception {

//���ÿ���

http.csrf().disable();

//������������

http.authorizeRequests().anyRequest().permitAll();

//��¼�ɹ���ʧ�ܵĴ���

http.formLogin()

.successHandler(successHandler()) // .successHandler(AuthenticationSuccessHandler����)

.failureHandler(failureHandler());

}

@Bean

//����successHandler()����������AuthenticationSuccessHandler����

public AuthenticationSuccessHandler successHandler(){

// return new AuthenticationSuccessHandler() {

// @Override

// public void onAuthenticationSuccess(HttpServletRequest httpServletRequest, HttpServletResponse httpServletResponse, Authentication authentication) throws IOException, ServletException {

//

// }

// }

return (request,response,authentication) ->{

//1.����map����,��װ��Ӧ����

Map<String,Object> map=new HashMap<>();

map.put("state",200);

map.put("message","login ok"); //��¼�ɹ����ص���Ӧ��Ϣ

//2.��map����д���ͻ���

writeJsonToClient(response,map);

};

}

@Bean

//failureHandler();����������AuthenticationSuccessHandler����

public AuthenticationFailureHandler failureHandler(){

return (request,response, e)-> {

//1.����map����,��װ��Ӧ����

Map<String,Object> map=new HashMap<>();

map.put("state",500);

map.put("message","login failure");//��¼ʧ�ܷ��ص���Ӧ��Ϣ

//2.��map����д���ͻ���

writeJsonToClient(response,map);

};

}

//��ȡ��������,������תΪJson�����ͻ���, ����writeJsonToClient();

private void writeJsonToClient(HttpServletResponse response,

Object object) throws IOException { // Object ����,��ֻ��Map����,˵��

//2.������ת��Ϊjson

//Gson-->toJson (��Ҫ�Լ�������)

//fastjson-->JSON (spring-cloud-starter-alibaba-sentinel)

//jackson-->writeValueAsString (spring-boot-starter-web)

String jsonStr=new ObjectMapper().writeValueAsString(object);

//3.��json�ַ���д���ͻ���

PrintWriter writer = response.getWriter();

writer.println(jsonStr);

writer.flush();

}

}

3.2�����û���Ϣ��������

������˵,���������ݿ��е��û���Ϣ���Ա�,��֤�Ƿ���ȷ,�ɷ���Ȩ

package com.jt.auth.service;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.security.core.GrantedAuthority;

import org.springframework.security.core.authority.AuthorityUtils;

import org.springframework.security.core.userdetails.User;

import org.springframework.security.core.userdetails.UserDetails;

import org.springframework.security.core.userdetails.UserDetailsService;

import org.springframework.security.core.userdetails.UsernameNotFoundException;

import org.springframework.security.crypto.bcrypt.BCryptPasswordEncoder;

import org.springframework.stereotype.Service;

import java.util.List;

/**

* ��¼ʱ�û���Ϣ�Ļ�ȡ�ͷ�װ���ڴ˶������ʵ��,

* ��ҳ���ϵ����¼��ťʱ,�������������loadUserByUsername����,

* ҳ����������û����ᴫ����������IJ���

*

*/

@Service

public class UserDetailsServiceImpl implements UserDetailsService {//��ȡ�û���ϸ��Ϣ�Ľӿ�

@Autowired

//BCryptPasswordEncoder������ܶ���

private BCryptPasswordEncoder passwordEncoder;

//UserDetails�û���װ�û���Ϣ(��֤��Ȩ����Ϣ)

@Override

//��дUserDetailsService �ӿ��е� loadUserByUsername();����,���������˶����ݿ����ݺ�������Ӧ��Ȩ��

public UserDetails loadUserByUsername(String username)

throws UsernameNotFoundException {

//1.�����û�����ѯ�û���Ϣ(�û���,�û�״̬,����,....)

//Userinfo userinfo=userMapper.selectUserByUsername(username);���ݿ��û���Ϣ��ѯ������д��

String encodedPassword=passwordEncoder.encode("123456");

//2.��ѯ�û�Ȩ����Ϣ(����������ݿ�)

//�����ȸ�����������

List<GrantedAuthority> authorities =

AuthorityUtils.createAuthorityList(//�����Ȩ����Ϣ����ôд,���潲

"sys:res:create", "sys:res:retrieve");

//3.���û���Ϣ���з�װ

return new User(username,encodedPassword,authorities);

}

}

3.3 �����е�½·������

�����������ļ���������������

server:

port: 9001

spring:

application:

name: sca-resource-gateway

cloud:

sentinel: #�������

transport:

dashboard: localhost:8180

eager: true

nacos:

discovery:

server-addr: localhost:8848

config:

server-addr: localhost:8848

file-extension: yml

gateway:

discovery:

locator:

enabled: true

routes:

- id: router02

uri: lb://sca-auth #lb��ʾ���ؾ���,�ײ�Ĭ��ʹ��ribbonʵ��

predicates: #�����������(������Ҫ���մ˹������)

- Path=/auth/login/** #����·�����,����ܹ�

filters:

- StripPrefix=1 #ת��֮ǰȥ��path�е�һ��·��

3.4����Postman���з��ʲ���

����sca-gateway,sca-auth����,Ȼ�����postman���з��ʲ���

3.5 �����½ҳ��

��sca-resource-ui���̵�staticĿ¼�ж���login-sso.html ��½ҳ��

<!doctype html>

<html lang="en">

<head>

<!-- Required meta tags -->

<meta charset="utf-8">

<meta name="viewport" content="width=device-width, initial-scale=1">

<!-- Bootstrap CSS -->

<link href="https://cdn.jsdelivr.net/npm/bootstrap@5.0.2/dist/css/bootstrap.min.css" rel="stylesheet" integrity="sha384-EVSTQN3/azprG1Anm3QDgpJLIm9Nao0Yz1ztcQTwFspd3yD65VohhpuuCOmLASjC" crossorigin="anonymous">

<title>login</title>

</head>

<body>

<div class="container"id="app">

<h3>Please Login</h3>

<form>

<div class="mb-3">

<label for="usernameId" class="form-label">Username</label>

<input type="text" v-model="username" class="form-control" id="usernameId" aria-describedby="emailHelp">

</div>

<div class="mb-3">

<label for="passwordId" class="form-label">Password</label>

<input type="password" v-model="password" class="form-control" id="passwordId">

</div>

<button type="button" @click="doLogin()" class="btn btn-primary">Submit</button>

</form>

</div>

<script src="https://cdn.jsdelivr.net/npm/bootstrap@5.0.2/dist/js/bootstrap.bundle.min.js" integrity="sha384-MrcW6ZMFYlzcLA8Nl+NtUVF0sA7MsXsP1UyJoMp4YLEuNSfAP+JcXn/tWtIaxVXM" crossorigin="anonymous"></script>

<script src="https://cdn.jsdelivr.net/npm/vue/dist/vue.js"></script>

<script src="https://unpkg.com/axios/dist/axios.min.js"></script>

<script>

var vm=new Vue({

el:"#app",//�����ص�,vue�ײ����ڴ˼�ص����ڴ��й���dom��

data:{ //�˶����ж���ҳ����Ҫ����������

username:"",

password:""

},

methods: {//��λ�ö�������ҵ���¼���������

doLogin() {

//1.����url

let url = "http://localhost:9001/auth/oauth/token"

//2.�������

let params = new URLSearchParams()

params.append('username',this.username);

params.append('password',this.password);

params.append("client_id","gateway-client");

params.append("grant_type","password");

params.append("client_secret","123456");

//3.�����첽����

axios.post(url, params).then((response) => {

debugger

console.log(response.data);

let result=response.data;

//

localStorage.setItem("accessToken",result.access_token);

location.href="/fileupload.html"

})

}

}

});

</script>

</body>

</html>

3.6 �����������ö���

����JWT(Json Web Token-��һ��json��ʽ)��ʽ���û���Ϣת��Ϊjson��ʽ,Ȼ����м���,�����û���Ϣ���ͻ���,Ȼ�����ڿͻ��˿ͻ��˽��յ����JWT֮��,�����ڿͻ���,֮�����JWT��������ģ��ʱ,��Դ��������������û���Ϣ,���з���,�ﵽ����ڴ��Ŀ��

config Ŀ¼�� TokenConfig��

package com.jt.auth.config;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.oauth2.provider.token.TokenStore;

import org.springframework.security.oauth2.provider.token.store.JwtAccessTokenConverter;

import org.springframework.security.oauth2.provider.token.store.JwtTokenStore;

/*

*����jwt��������

*�������ƵĹ�����������:

* header(ͷ����Ϣ:��������)/

* payload(������Ϣ-�û���Ϣ,Ȩ����Ϣ)/

* SIGNATURE(ǩ����Ϣ-��header��payload���ּ���)

* */

@Configuration //���ö���--ϵͳ����ʱ�ײ�������������,����ʼ��һЩ����

public class TokenConfig {

//��������ǩ������(����,����),���ܿ���

//���ͻ�����ִ�е�¼ʱ,������Я�������Ϣ,��֤����������ǩ������

private String SIGNING_KEY = "auth"; �ڶ�header��payloadǩ��ʱ,��Ҫ��һ������

//������������������()

@Bean

public TokenStore tokenStore(){

return new JwtTokenStore(jwtAccessTokenConverter());//����������(jwtת����)

}

@Bean

//Jwtת����,���κ�����ת��Ϊjwt�ַ���

public JwtAccessTokenConverter jwtAccessTokenConverter(){

JwtAccessTokenConverter converter=new JwtAccessTokenConverter();

//���ü���/���ܿ���

converter.setSigningKey(SIGNING_KEY);

return converter;

}

}

������֤����������

��SecurityConfig���������·���(������Ȩ���������õ�):

/**

* ������֤������(����Կͻ�������û���Ϣ������֤),�������������л��õ��������

* @return

* @throws Exception

*/

@Bean

public AuthenticationManager authenticationManagerBean()

throws Exception {

return super.authenticationManagerBean();

}

3.7 ������֤��Ȩ��������

��Ȩ�������ĺ�������

package com.jt.auth.config;

import lombok.AllArgsConstructor;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.http.HttpMethod;

import org.springframework.security.authentication.AuthenticationManager;

import org.springframework.security.core.userdetails.UserDetailsService;

import org.springframework.security.crypto.password.PasswordEncoder;

import org.springframework.security.oauth2.config.annotation.configurers.ClientDetailsServiceConfigurer;

import org.springframework.security.oauth2.config.annotation.web.configuration.AuthorizationServerConfigurerAdapter;

import org.springframework.security.oauth2.config.annotation.web.configuration.EnableAuthorizationServer;

import org.springframework.security.oauth2.config.annotation.web.configurers.AuthorizationServerEndpointsConfigurer;

import org.springframework.security.oauth2.config.annotation.web.configurers.AuthorizationServerSecurityConfigurer;

import org.springframework.security.oauth2.provider.token.AuthorizationServerTokenServices;

import org.springframework.security.oauth2.provider.token.DefaultTokenServices;

import org.springframework.security.oauth2.provider.token.TokenEnhancerChain;

import org.springframework.security.oauth2.provider.token.TokenStore;

import org.springframework.security.oauth2.provider.token.store.JwtAccessTokenConverter;

import java.util.Arrays;

/**

* ����������õ���װ,������������������֤��Ȩ,JWT����ǩ�������ò���

* 1)SpringSecurity (��ȫ��֤����Ȩ)

* 2)TokenConfig

* 3)Oauth2(��ʱ��˵)

*/

@AllArgsConstructor

@Configuration

@EnableAuthorizationServer //������֤����Ȩ����

public class Oauth2Config extends AuthorizationServerConfigurerAdapter {

//�˶����������֤����

private AuthenticationManager authenticationManager;

//TokenStore����������ƴ���,��Ϣ��ȡ

private TokenStore tokenStore;

//�����ȡ�û�������Ϣ(username,password,client_id,grant_type,client_secret)

//private ClientDetailsService clientDetailsService;

//JWT����ת����(�����û���Ϣ��������,��������)

private JwtAccessTokenConverter jwtAccessTokenConverter;

//�������ƥ��������

private PasswordEncoder passwordEncoder;

//�����ȡ�û���Ϣ��Ϣ

private UserDetailsService userDetailsService;

//������֤�˵������(/oauth/token),�ͻ���ͨ�����·����ȡJWT����

@Override

public void configure(AuthorizationServerEndpointsConfigurer endpoints) throws Exception {

endpoints

//������֤������

.authenticationManager(authenticationManager)

//��֤�û��ķ�������û�����

.userDetailsService(userDetailsService)

//Ҫ���ύ��֤ʹ��post����ʽ,��߰�ȫ��

.allowedTokenEndpointRequestMethods(HttpMethod.POST,HttpMethod.GET)

//Ҫ�������Ƶ�����,�����������ɱȽϸ���,�����з���ʵ��

.tokenServices(tokenService());//���������,Ĭ������ΪUUID.randomUUID().toString()

}

//�����������ɲ���

@Bean

public AuthorizationServerTokenServices tokenService(){

//���������Ŀ����ǻ��һ������������

DefaultTokenServices services=new DefaultTokenServices();

//֧������ˢ�²���(�����й���ʱ��)

services.setSupportRefreshToken(true);

//�����������ɲ���(tokenStore��TokenConfig������,��������Ӧ��JWT-������һ�����Ƹ�ʽ)

services.setTokenStore(tokenStore);

//����������ǿ(�̶��÷�-����Payload��������������չ����,�����û�Ȩ����Ϣ)

TokenEnhancerChain chain=new TokenEnhancerChain();

chain.setTokenEnhancers(

Arrays.asList(jwtAccessTokenConverter));

//������ǿ�������õ���������

services.setTokenEnhancer(chain);

//������������

services.setAccessTokenValiditySeconds(3600);//1Сʱ

//ˢ������Ӧ�ó���:һ�����û���¼ϵͳ��,���ƿ����ʱ,ϵͳ�Զ������û�ˢ������,����û��������

services.setRefreshTokenValiditySeconds(3600*72);//3��

//���ÿͻ�������

//services.setClientDetailsService(clientDetailsService);

return services;

}

//���ÿͻ��������������û�����

@Override

public void configure(ClientDetailsServiceConfigurer clients) throws Exception {

clients.inMemory()

//�ͻ���id

.withClient("gateway-client")

//�ͻ�����Կ

.secret(passwordEncoder.encode("123456"))

//����Ȩ��

.scopes("all")//allֻ�Ǹ����ֶ��Ѻ�дabcЧ����ͬ

//�����ͻ��˽��еIJ��� ������ַ���ǧ����д��

.authorizedGrantTypes("password","refresh_token");

}

// ��֤�ɹ���İ�ȫԼ������

@Override

public void configure(AuthorizationServerSecurityConfigurer security) throws Exception {

//��֤ͨ����,�����ͻ��˽�����Щ����

security

//����oauth/token_key�˵�

.tokenKeyAccess("permitAll()")

//����oauth/check_token�˵�

.checkTokenAccess("permitAll()")

//�����ύ���������֤(��������)

.allowFormAuthenticationForClients();

}

}

Postman���ʲ���

��һ��:��������

��������sca-auth����,sca-resource-gateway,sca-resource-ui����

�ڶ���:���sca-auth�������̨��Endpoints��Ϣ,����:

��postman���е�½���ʲ���

{

"access_token": "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJleHAiOjE2MzAwNzYxMTAsInVzZXJfbmFtZSI6ImphY2siLCJhdXRob3JpdGllcyI6WyJzeXM6cmVzOmNyZWF0ZSIsInN5czpyZXM6cmV0cmlldmUiXSwianRpIjoiM2Q0MzExOTYtYmRkZi00Y2NhLWFmMDMtNWMzNGM4ZmJkNzQ3IiwiY2xpZW50X2lkIjoiZ2F0ZXdheS1jbGllbnQiLCJzY29wZSI6WyJhbGwiXX0.GnrlqsZMSdagDaRQDZWDLbY7I7KUlXQgyXATcXXS6FI",

"token_type": "bearer",

4 ��Դ���������èCsca-resource

4.1 �����������ö���

package com.jt.resource.config;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.config.annotation.method.configuration.EnableGlobalMethodSecurity;

import org.springframework.security.oauth2.config.annotation.web.configuration.EnableResourceServer;

import org.springframework.security.oauth2.provider.token.TokenStore;

import org.springframework.security.oauth2.provider.token.store.JwtAccessTokenConverter;

import org.springframework.security.oauth2.provider.token.store.JwtTokenStore;

/*

*����jwt��������

*�������ƵĹ�����������:

* header(ͷ����Ϣ:��������)/

* payload(������Ϣ-�û���Ϣ,Ȩ����Ϣ)/

* SIGNATURE(ǩ����Ϣ-��header��payload���ּ���)

* */

@Configuration //���ö���--ϵͳ����ʱ�ײ�������������,����ʼ��һЩ����

public class TokenConfig {

//��������ǩ������(����,����),���ܿ���

//���ͻ�����ִ�е�¼ʱ,������Я�������Ϣ,��֤����������ǩ������

//�ڶ�header��payloadǩ��ʱ

private String SIGNING_KEY = "auth";

//������������������()

@Bean

public TokenStore tokenStore(){

return new JwtTokenStore(jwtAccessTokenConverter());//����������(ת����)

}

//Jwtת����,���κ�����ת��Ϊjwt�ַ���

@Bean

public JwtAccessTokenConverter jwtAccessTokenConverter(){

JwtAccessTokenConverter converter=new JwtAccessTokenConverter();

//���ü���/���ܿ���

converter.setSigningKey(SIGNING_KEY);

return converter;

}

}

4.2 ��Դ�������ƽ�������

2.������ת��Ϊjson

//Gson-->toJson (��Ҫ�Լ�������)

//fastjson-->JSON (spring-cloud-starter-alibaba-sentinel)

//jackson-->writeValueAsString (spring-boot-starter-web)

package com.jt.resource.config;

import com.alibaba.fastjson.JSON;

import com.google.gson.Gson;

import com.fasterxml.jackson.databind.ObjectMapper;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.config.annotation.method.configuration.EnableGlobalMethodSecurity;

import org.springframework.security.config.annotation.web.builders.HttpSecurity;

import org.springframework.security.oauth2.config.annotation.web.configuration.EnableResourceServer;

import org.springframework.security.oauth2.config.annotation.web.configuration.ResourceServerConfigurerAdapter;

import org.springframework.security.oauth2.config.annotation.web.configurers.ResourceServerSecurityConfigurer;

import org.springframework.security.oauth2.provider.token.TokenStore;

import org.springframework.security.web.AuthenticationEntryPoint;

import org.springframework.security.web.access.AccessDeniedHandler;

import javax.servlet.http.HttpServletResponse;

import java.io.PrintWriter;

import java.util.HashMap;

import java.util.Map;

/**

* ��Դ������������,���������

* 1)JWT ���ƽ�������(�ͻ��˴������Ʒ�����Դʱ,Ҫ�����ƽ��н���)

* 2) ������Դ���ʵ���Ȩ����(�������е�½�û����Է���������Դ)

*/

@Configuration

@EnableResourceServer ��ע���������Դ��������Ĭ������

@EnableGlobalMethodSecurity(prePostEnabled = true) //ִ�з���֮ǰ����Ȩ���

public class ResourceServerConfig extends ResourceServerConfigurerAdapter {

@Autowired

private TokenStore tokenStore;

/**

* token��������

*/

@Override

public void configure(ResourceServerSecurityConfigurer resources) throws Exception {

//super.configure(resources);

//�����������ɲ���,���ﲻ��Ҫ��������,��Ҫ��������

resources.tokenStore(tokenStore);

}

/**

* ·�ɰ�ȫ��֤����

*/

@Override

public void configure(HttpSecurity http) throws Exception {

//super.configure(http);

http.csrf().disable();//�رտ���

//�������е���Դ����(����Դ�ķ��ʲ�����֤)

http.authorizeRequests().anyRequest().permitAll();

//http.authorizeRequests().mvcMatchers("/resource/**")

// .authenticated(); //����û����֤�ͷ��ʻᱨ401�쳣

//�����쳣

http.exceptionHandling()

.accessDeniedHandler(accessDeniedHandler()); //403���쳣���� .�ܾ����ʵĴ���(AccessDeniedHandler���Ͷ���)

}

@Bean

public AccessDeniedHandler accessDeniedHandler() { //���� AccessDeniedHandler����

return (request,response, exception)->{

Map<String,Object> map = new HashMap<>();

map.put("state", HttpServletResponse.SC_FORBIDDEN);//403

map.put("message", "��Ǹ,û�������Դ");

//1������Ӧ���ݵı���

response.setCharacterEncoding("utf-8");

//2�����������Ӧ���ݵ����������Լ�����

response.setContentType("application/json;charset=utf-8");

//2.������ת��Ϊjson

//1.fastjson-->JSON (spring-cloud-starter-alibaba-sentinel)

//String jsonStr= JSON.toJSONString(map);//fastjson

//2.Gson-->toJson (��Ҫ�Լ�������)

Gson gson = new Gson();

String jsonStr = gson.toJson(map);

//jackson-->writeValueAsString (spring-boot-starter-web)

//String jsonStr = new ObjectMapper().writeValueAsString(map);

PrintWriter writer = response.getWriter();

writer.println(jsonStr);

writer.flush();

};

}

}

4.3 ������Դ���ʵ�Ȩ��

��ResourceController���ϴ����������� @PreAuthorize(��hasAuthority(��sys:res:create��)��)ע��,���ڸ��ߵײ��ܷ����˷�����Ҫ�߱���Ȩ��,

@PreAuthorize("hasAuthority('sys:res:create')")

@PostMapping("/upload/")

public String uploadFile(MultipartFile uploadFile) throws IOException {

...

}

����Ȩ��,�ᱨ403�쳣,����չʾ������403�쳣����Ϣ�����ڿ���̨��

4.4 ����������ʲ���

4.4.1 ���� auth��֤��Ȩ���� ,��ȡtoken

��������(sca-auth,sca-resource-gateway,sca-resource)

ִ��POSTMAN ,���� auth��֤��Ȩ���� http://localhost:9001/auth/oauth/token, ��ȡtoken

4.4.2 Я��TOKEN������Դ������

����access_token ,�����ַ: http://localhost:9001/sca/resource/upload/

1.��������ͷ(header),ҪЯ�����Ʋ�ָ���������������

2. ����������(body),����form-data,keyҪ��Ϊfile����,��������������controller�ļ��ϴ������IJ�������ͬ,ֵΪ��ѡ����ļ�

4.4.3 ��403�쳣ǰ��ҳ����ʾ

function upload(file){

//����һ������

let form=new FormData();

//��ͼƬ���ӵ�������

form.append("uploadFile",file);

let url="http://localhost:9000/sca/resource/upload/";

//�첽�ύ��ʽ1

axios.post(url,form,{headers:{"Authorization":"Bearer "+localStorage.getItem("accessToken")}})

.then(function (response){

let result=response.data;

if(result.state==403){

alert(result.message);

return;

}

alert("upload ok");

})

}

1.��������(sca-auth,sca-resource-gateway,sca-resource)

2.ִ�е�½ localhost:8080/login-sso.html ��ȡaccess_token����

3.Я�����Ʒ�����Դ(url�е�ǰ"sca"������Դ���������Լ�ָ����,���������ô���õ�,�����ôд)

�ɹ�:

403�쳣,û�з���Ȩ��

4.5 Oauth2�淶

oauth2������һ����֤��ȨЭ��,һ�ֹ淶,�˹淶�ж������������͵Ľ�ɫ:

1)��Դ����(User)

2)��֤��Ȩ������(jt-auth)

3)��Դ������(jt-resource)

4)�ͻ���Ӧ��(jt-ui)

ͬʱ,������Э���й涨����֤��Ȩʱ�ļ���ģʽ:

1)����ģʽ (�����û��������������֤)

2)��Ȩ��ģʽ(��������˵��������֤:QQ,��,��,��������)

3)��

4.6 ���������

�����½ϵͳ����Ƽܹ�(����ܹ�)

�������Ƽ�����(��Դ������,��֤������,���ط�����,�ͻ��˷���)

��֤����Դ���ʵ�����(��Դ����ʱҪ����֤�ٷ���)

��֤����Ȩʱ��һЩ�ؼ�����(Spring Security,Jwt,Oauth2)

FAQ ����

ΪʲôҪ�����½(�ֲ�ʽϵͳ,�ٷ��ʲ�ͬ������Դʱ,��Ҫ����Ҫ��½,���������û�����)

�����½�������?(�г���������: spring security+jwt+oauth2,spring securit+redis+oauth2)

Spring Security ��ʲô?(spring����е�һ����ȫĬ��,ʵ������֤����Ȩ����)

JWT��ʲô?(һ�����Ƹ�ʽ,һ�����ƹ淶,ͨ����JSON���ݲ���һ���ı���,���ܽ����������)

OAuth2��ʲô?(һ����֤����Ȩ�淶,�����˵����½�з���Ļ��ַ�ʽ,��֤���������)

��

5 Bug ����

401 : ������Դʱû����֤��

403 : ������Դʱû��Ȩ�ޡ�

404:���ʵ���Դ�Ҳ���(һ��Ҫ����������Դ��url)

405: ����ʽ��ƥ��(�ͻ�������ʽ��GET,����˴���������Post�����������)

500: ������̨�����?(error,warn)

��