һ�����Ŀ����

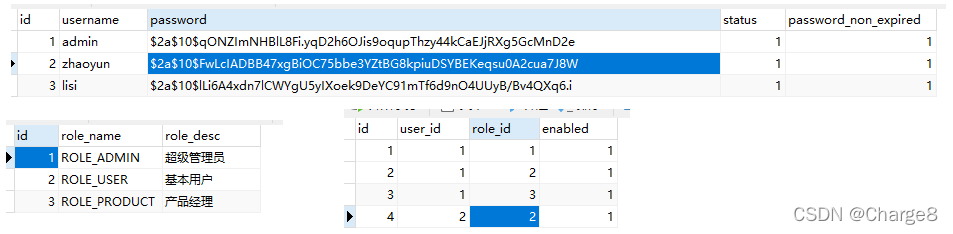

1������ RBAC���ű�

RBAC,�����ڽ�ɫ��Ȩ���ʿ���(Role-Based Access Control),�����û�ͨ����ɫ��Ȩ���й�����

������ģ����,�û����ɫ֮��,��ɫ��Ȩ��֮��,һ�����Ƕ�Զ�Ĺ�ϵ��

�� MySQL���ݿ���,�������¼�����:

DROP TABLE IF EXISTS sys_user;

CREATE TABLE sys_user(

id BIGINT NOT NULL AUTO_INCREMENT COMMENT '����id' ,

username VARCHAR(60) COMMENT '�û���' ,

password VARCHAR(255) COMMENT '����' ,

status tinyint(1) COMMENT '�û�״̬,1-����-0����' ,

password_non_expired tinyint(1) COMMENT '�����Ƿ�ʧЧ,1-����,0-ʧЧ' ,

PRIMARY KEY (id)

) COMMENT = '�û���';

DROP TABLE IF EXISTS sys_role;

CREATE TABLE sys_role(

id BIGINT NOT NULL AUTO_INCREMENT COMMENT '����id' ,

role_name VARCHAR(64) NOT NULL COMMENT '��ɫ��' ,

role_desc VARCHAR(64) NOT NULL COMMENT '��ɫ����' ,

PRIMARY KEY (id)

) COMMENT = '��ɫ��';

DROP TABLE IF EXISTS sys_permission;

CREATE TABLE sys_permission(

id BIGINT NOT NULL AUTO_INCREMENT COMMENT '����id' ,

parent_id BIGINT COMMENT '��id' ,

permission_name VARCHAR(64) COMMENT '�˵�����' ,

permission_url VARCHAR(255) COMMENT '�˵���ַ' ,

PRIMARY KEY (id)

) COMMENT = 'Ȩ�ޱ�';

DROP TABLE IF EXISTS sys_user_role;

CREATE TABLE sys_user_role(

id BIGINT NOT NULL AUTO_INCREMENT COMMENT '����id' ,

user_id BIGINT NOT NULL COMMENT '�û�id' ,

role_id BIGINT COMMENT '��ɫid' ,

enabled tinyint(1) DEFAULT 1 COMMENT '�Ƿ���Ч' ,

PRIMARY KEY (id)

) COMMENT = '�û���ɫ������';

DROP TABLE IF EXISTS sys_role_permission;

CREATE TABLE sys_role_permission(

id BIGINT NOT NULL AUTO_INCREMENT COMMENT '����id' ,

role_id BIGINT NOT NULL COMMENT '��ɫid' ,

permission_id BIGINT COMMENT 'Ȩ��id' ,

PRIMARY KEY (id)

) COMMENT = '��ɫȨ�ޱ�';

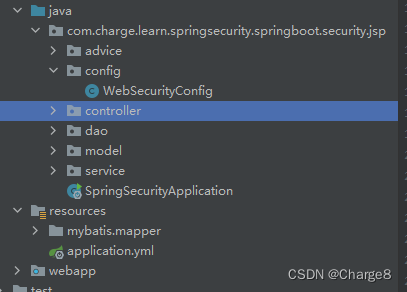

2��������Ŀ

���� Mavne ��Ŀ,Springboot + Spring Security + MyBatis + MySQL + jsp��

1)�����ļ�����

server:

port: 9090

# jsp����

spring:

mvc:

view:

prefix: /pages/

suffix: .jsp

datasource:

driver-class-name: com.mysql.cj.jdbc.Driver

url: jdbc:mysql://localhost:3306/security_authority?useUnicode=true;characterEncoding=utf8;useSSL=true;serverTimezone=GMT

username: root

password: 123456

# mybatis����

mybatis:

configuration:

map-underscore-to-camel-case: true

mapper-locations: classpath:mybatis/mapper/*.xml

logging:

level:

com.charge.learn.springsecurity.springboot.security.jsp.dao: debug

2)������

@SpringBootApplication

@MapperScan("com.charge.learn.springsecurity.springboot.security.jsp.dao")

public class SpringSecurityApplication {

public static void main(String[] args) {

SpringApplication.run(SpringSecurityApplication.class, args);

}

}

�������� Spring Securityʵ���û���֤

1���������

1.1 �û�

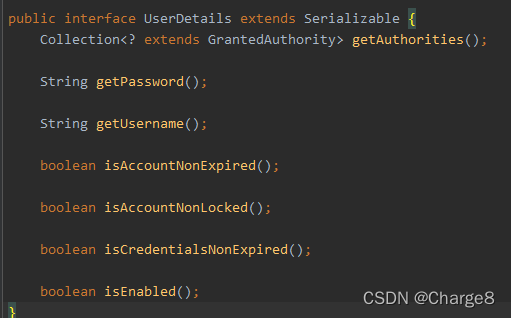

Spring Security���û������� UserDetail����,Spring Security����֤������ֻ�� UserDetail�û���

- ͨ��

UserDetailsService�� loadUserByUsername������ȡ UserDetail�û��� - ��֤�ɹ�֮��,���õ�������������������� UsernamePasswordAuthenticationToken���췽��,�� ��ɫ��Ϣ���ӵ���

ArrayList<GrantedAuthority>�����С� - �� successfulAuthentication ������,����֤��Ϣ�洢����SecurityContext�С�

UserDetail�ӿڵķ���(�����û�ҵ���������⼸��ֵ)��

- boolean enabled �˻��Ƿ����

- boolean accountNonExpired �˻��Ƿ�ʧЧ

- boolean credentialsNonExpired �˻������Ƿ�ʧЧ

- boolean accountNonLocked �˻��Ƿ�����

- Collection<? extends GrantedAuthority> getAuthorities() ��ȡ�˻�������Ȩ��(�û���ɫ)

ע��:�ĸ��������͵IJ�����Ϊ trueʱ,Ȼ��ɹ�,����,��һ��Ϊ false,�ͻ���֤ʧ�ܡ�

����,���ǿ��Խ����ǵ��û���װ�� UserDetail����

�����������û�����ʵ�� UserDetail�ӿ�,��ô�����û������� UserDetail���͵��û�,Ȼ��ʵ�ֽӿڵķ�����

public class SysUser implements UserDetails {

private Long id;

private String username;

private String password;

private Boolean status; //�û�״̬,1-����-0����

private Boolean passwordNonExpired; //�����Ƿ�ʧЧ,1-����,0-ʧЧ

/**

* �û����������н�ɫ

*/

private List<SysRole> roles = new ArrayList<>();

//get��set����

//��Ǹ��ֶβ���json����

@JsonIgnore

@Override

public Collection<? extends GrantedAuthority> getAuthorities() {

return roles;

}

@JsonIgnore

@Override

public boolean isAccountNonExpired() {

return true;

}

@JsonIgnore

@Override

public boolean isAccountNonLocked() {

return true;

}

@JsonIgnore

@Override

public boolean isCredentialsNonExpired() {

return passwordNonExpired == null ? false : passwordNonExpired;

}

@JsonIgnore

@Override

public boolean isEnabled() {

return status == null ? false : status;

}

}

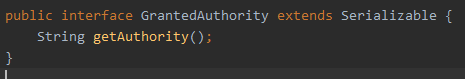

1.2 ��ɫ

Spring Security��Ȩ������ GrantedAuthority���͡�ͨ������ֵ��ʵ��Ȩ�����ġ�

����,�����ý�ɫ����ʵ��GrantedAuthority�ӿ�,��ô���ǽ�ɫ������ GrantedAuthority����,Ȼ��ʵ�ֽӿڵķ�����

�����û�����ֱ�ӽ� ��ɫ���ӵ� Collection<? extends GrantedAuthority>�����С�

public class SysRole implements GrantedAuthority {

private Long id;

private String roleName;

private String roleDesc;

//get��set����

//��Ǹ��ֶβ���json����

@JsonIgnore

@Override

public String getAuthority() {

return roleName;

}

}

1.3 SysUserService���ܼ̳�UserDetailsService��

Spring Security����֤������ͨ�� UserDetailsService�� loadUserByUsername������ȡ UserDetail�û���

����,������ UserService�ӿڼ̳� UserDetailsService��,Ȼ����д loadUserByUsername������

�� loadUserByUsername������,��ȡ���ǵ��û���Ϣ( UserDetail����),�ǵý��û������Ľ�ɫҲ��ֵΪ�û���Ϣ��

public interface SysUserService extends UserDetailsService {

void save(SysUser user);

}

@Service

@Transactional

public class SysUserServiceImpl implements SysUserService {

@Autowired

private SysUserMapper sysUserMapper;

@Autowired

private SysRoleMapper sysRoleMapper;

@Autowired

private BCryptPasswordEncoder passwordEncoder;

@Override

public void save(SysUser sysUser) {

// ������������

sysUser.setPassword(passwordEncoder.encode(sysUser.getPassword()));

sysUserMapper.insert(sysUser);

}

/**

* ��֤ҵ��

*

* @param username

* - �û��������������û���

* @return UserDetails - Spring Security���û�����,���� null��ʾ��֤ʧ��!

* @throws UsernameNotFoundException

*/

@Override

public UserDetails loadUserByUsername(String username) throws UsernameNotFoundException {

/**

* �û���Ϣ�ͽ�ɫ��Ϣ����һ��������ѯ��λ�õ�SysUser,������ֿ���ѯ

*/

// 1.��ѯ�û�

SysUser sysUser = sysUserMapper.getByUsername(username);

if (sysUser == null) {

return null;

}

// 2.��ȡ�û����������н�ɫ

List<SysRole> sysRoles = sysRoleMapper.listAllByUserId(sysUser.getId());

sysUser.setRoles(sysRoles);

System.out.println("====> sysUser=" + sysUser.toString());

return sysUser;

}

}

mapper.xml�еļ�������

<select id="getByUsername" resultMap="BaseResultMap">

select id, username, password, status, password_non_expired from sys_user where username = #{username}

</select>

<select id="listAllByUserId" resultMap="BaseResultMap">

SELECT r.id, r.role_name role_name, r.role_desc role_desc

FROM sys_role r, sys_user_role ur

WHERE r.id = ur.role_id AND ur.user_id = #{userId}

</select>

1.4 ���� SpringSecurity������

�Զ���һ��������,����@EnableWebSecurityע��,���̳�WebSecurityConfigurerAdapter����Ȼ���ӵ���� SpringSecutiry������Ĭ�����á�����Ҳ���������á�

@Configuration

@EnableWebSecurity

public class WebSecurityConfig extends WebSecurityConfigurerAdapter {

@Autowired

private SysUserService userService;

// ���ܶ���ע��IOC����

@Bean

public BCryptPasswordEncoder passwordEncoder(){

return new BCryptPasswordEncoder();

}

// 1.ָ����֤�������Դ(�ڴ�������ݿ�),ָ�����ܷ�ʽ

@Override

public void configure(AuthenticationManagerBuilder auth) throws Exception {

auth.userDetailsService(userService).passwordEncoder(passwordEncoder());

}

//2. SpringSecurity���������Ϣ

@Override

public void configure(HttpSecurity http) throws Exception {

// �ͷž�̬��Դ,ָ�����ع���,ָ���Զ������֤���˳�ҳ��,csrf���õ�

http.authorizeRequests()

// ָ�����ع���

.antMatchers("/login.jsp", "failer.jsp", "/css/**", "/img/**", "/plugins/**").permitAll() //�ͷ���Щ��Դ,������

.antMatchers("/**").hasAnyRole("USER", "ADMIN") //������Դ����Ҫ��Щ��ɫ�е�һ��

.anyRequest().authenticated() //��������,������֤ͨ��֮����ܷ���

.and() // ��ʾ�µ�һ�����ÿ�ʼ

// ָ���Զ������֤ҳ��

.formLogin()

.loginPage("/login.jsp")

.loginProcessingUrl("/login")

.successForwardUrl("/index.jsp")

.failureForwardUrl("/failer.jsp")

.permitAll() // �ͷ���Щ��Դ,�����ص�¼

.and()

// ָ���Զ�����˳�ҳ��

.logout()

.logoutSuccessUrl("/logout")

.invalidateHttpSession(true) // ���session

.logoutSuccessUrl("/login.jsp")

.permitAll()

//.and()

// ����csrf����,Ĭ�Ͽ�����(һ�㲻д,ҳ��Ҫ��csrf),�������Dz�����

// .and()

// .csrf()

// .disable()

;

}

��Ҫ������Ϣ����:

- ָ����֤���� SysUserService (UserDetailsService����)

- ָ�����û�����ʹ�õļ��ܶ���

- SpringSecurity���������Ϣ,����:ָ�����ع���,ָ���Զ������֤ҳ��,csrf�ȡ�

2��ǰ������

�� Spring Security ��,������Dz����κ�����,Ĭ�ϵĵ�¼ҳ��͵�¼�ӿڵĵ�ַ���� /login,��Ĭ�ϻ����������������:

- GET http://localhost:8080/login

- POST http://localhost:8080/login

����� GET �����ʾ������ʵ�¼ҳ��,����� POST ����,��ʾ�����ύ��¼���ݡ�Ĭ�ϵı����ֶ�Ϊ username��password��

SpringSecurity Ĭ�� �ǿ��� csrf�������ơ�

����,���Զ���ı����������� _csrf����input(����Ҫд��form��������)��

���� security��ǩ��

<%@taglib uri="http://www.springframework.org/security/tags" prefix="security"%>

<security:csrfInput/>

������Ŀ,��¼��֤����ok.

�������� Spring Securityʵ���û���Ȩ

��֤���̻�ȡ�û���Ϣʱ,�����Ѿ����û������Ľ�ɫ��Ϣ���õ��� UserDetails��,����,����ֻ��Ҫ���� ��Դ���ʵĽ�ɫ�Ϳ����ˡ�

1�����

1.1 ���� Spring SecurityȨ����

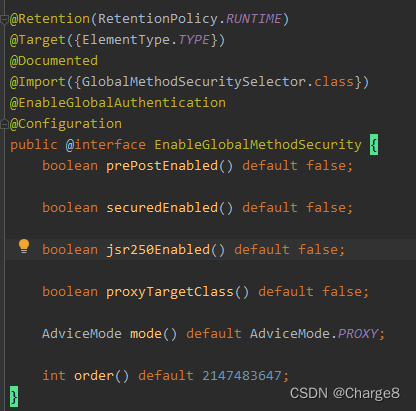

Spring Security����ͨ��ע��ķ�ʽ����������߷����ķ���Ȩ�ޡ�֧�ֿ���Ȩ���Ƶ�ע����������:

- jsr250-annotations:��ʾ֧�� jsr250-api��ע��,

- pre-post-annotations:��ʾ֧�� spring����ʽע��

- secured-annotations:����� Spring Security�ṩ��ע��

��ʵ�ʿ�����,��һ�༴��,����������Ҳû��ϵ��

�� SpringSecurity�������� ���� @EnableGlobalMethodSecurityע��,��ʾ���� Spring SecurityȨ����,����������������ˡ�

@Configuration

@EnableWebSecurity

@EnableGlobalMethodSecurity(securedEnabled=true, prePostEnabled = true, jsr250Enabled = true)

public class WebSecurityConfig extends WebSecurityConfigurerAdapter {

... ͬ��

}

1.2 �ڽ�ɫ��Ӧ����߷���������Ȩ��ע��

1.2.1 ʹ�� Spring Securityע��

- @Secured({��ROLE_ADMIN��,��ROLE_PRODUCT��})

@Controller

@RequestMapping("/user")

@Secured("ROLE_ADMIN") //��ʾ��ǰ�������з�����Ҫ ROLE_ADMIN���ܷ���

public class UserController {

@Autowired

private UserService userService;

@RequestMapping("/findAll")

public String findAll(Model model){

List<SysUser> list = userService.findAll();

model.addAttribute("list", list);

return "user-list";

}

������

}

1.2.2 ʹ�� Spring����ʽע��

- @PreAuthorize(��hasAnyRole(��ROLE_ADMIN��,��ROLE_PRODUCT��)��)

@Controller

@RequestMapping("/product")

public class ProductController {

@RequestMapping("/findAll")

//��ʾ��ǰ����findAll������Ҫ ROLE_ADMIN���� ROLE_PRODUCT���ܷ���

@PreAuthorize("hasAnyRole('ROLE_ADMIN','ROLE_PRODUCT')")

public String findAll(){

return "product-list";

}

}

1.2.3 ʹ�� JSR-250ע��

- @RolesAllowed({��ROLE_ADMIN��,��ROLE_User��})

@Controller

@RequestMapping("/order")

@RolesAllowed({"ROLE_ADMIN","ROLE_USER"}) //��ʾ��ǰ�������з�������ҪROLE_ADMIN����ROLE_User���ܷ���

public class OrderController {

@RequestMapping("/findAll")

public String findAll(){

return "order-list";

}

}

2��ǰ��

��jspҵҳ����,��ÿ���˵���Դͨ�� SpringSecurity��ǩ��ָ����������Ľ�ɫ��

<%@taglib uri="http://www.springframework.org/security/tags" prefix="security" %>

<!-- ָ�����������ɫ -->

<security:authorize access="hasAnyRole('ROLE_ADMIN', '�ȵ�')">

������Ŀ,ͨ����ͬ���û���¼,��Ȩ����ok.

�C ��֪����,�������ޡ�