SpringШЋМвЭА-Spring SecurityжЎЖргУЛЇЙмРэ

Spring SecurityЪЧвЛИіФмЙЛЮЊЛљгкSpringЕФЦѓвЕгІгУЯЕЭГЬсЙЉЩљУїЪНЕФАВШЋЗУЮЪПижЦНтОіЗНАИЕФАВШЋПђМмЁЃЫќЬсЙЉСЫвЛзщПЩвддкSpringгІгУЩЯЯТЮФжаХфжУЕФBean,ГфЗжРћгУСЫSpring IoC(ПижЦЗДзЊ),DI(вРРЕзЂШы)КЭAOP(УцЯђЧаУцБрГЬ)ЙІФм,ЮЊгІгУЯЕЭГЬсЙЉЩљУїЪНЕФАВШЋЗУЮЪПижЦЙІФм,МѕЩйСЫЮЊЦѓвЕЯЕЭГАВШЋПижЦБраДДѓСПжиИДДњТыЕФЙЄзїЁЃ

ЮФеТФПТМ

ЮЊЪВУДашвЊЖргУЛЇ?

Spring SecurityФЌШЯжаЕФгУЛЇЪЧЕЅвЛЕФгУЛЇ,ЯЕЭГздДјЛђепЭЈЙ§ХфжУНјааЩшжУФЌШЯЕФгУЛЇУћКЭУмТы,ЕЋЪЧЩэЮЊвЛИіЯЕЭГ,змВЛЛсжЛгавЛИіШЫШЅЪЙгУВЂЧветИігУЛЇЛЙЪЧЙЬЖЈдкЯЕЭГЕФжа🤔ЁЃВЂЧвНЧЩЋвВВЛЪЧжЛгавЛИіНЧЩЋЁЃШчЙћЮвУЧашвЊаоИФ,ЛЙашвЊаоИФХфжУЮФМў,ВЂЧвЛЙвЊжиЦєгІгУЁЃетбљгУЦ№РДКмВЛЗНБу,ФЧЮвУЧОЭашвЊЖргУЛЇ,ВЂЧвЛЙашвЊЭЈЙ§ВЛЭЌЕФгУЛЇЕФНЧЩЋНјааЙмРэХфжУЁЃ

вЛЁЂЭЈЙ§ФкДцЙмРэЖргУЛЇ

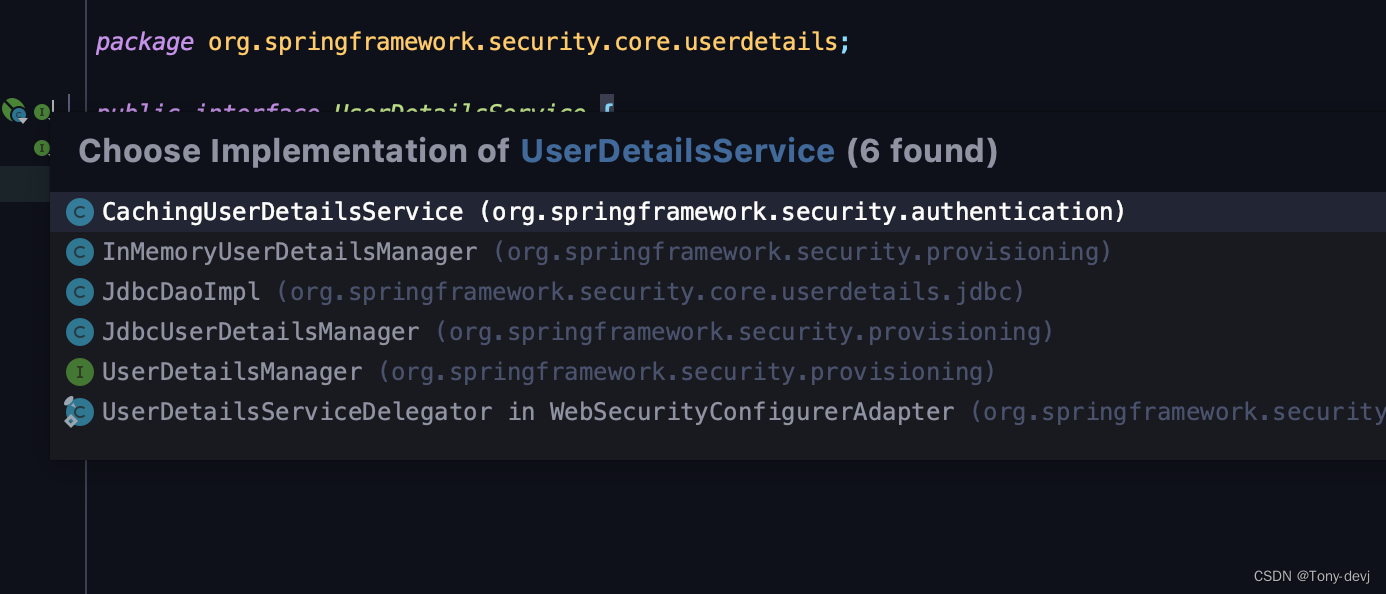

Spring SecurityЮЊЮвУЧЬсЙЉСЫЯргІЕФНгПкНјааВйзї,ЮвУЧжЛашвЊЪЕЯжвЛИіздЖЈвхЕФUserDetailsServiceНгПкМДПЩЁЃ

ЭЈЙ§InMemoryUserDetailsManagerНјааЖргУЛЇЙмРэ

ДюНЈЛЗОГ

`ЮвУЧУЛгаЭЈЙ§ЦфЫћЕФЯрЙиjarАќЕФвРРЕ,вђДЫвВВЛгУЕМШыаТЕФjarАќ`

pom.xml

<dependencies>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-security</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

</dependencies>

ДДНЈХфжУРрWebSecurityConfig

@EnableWebSecurity

public class WebSecurityConfig extends WebSecurityConfigurerAdapter {

@Override

protected void configure(HttpSecurity http) throws Exception {

http.authorizeRequests().antMatchers("/books/**").hasAnyRole("ADMIN")

.antMatchers("/user/**").hasAnyRole("ADMIN","USER")

.antMatchers("/").permitAll()

.and().formLogin().loginPage("/login.html").permitAll().and().csrf().disable();

}

}

ДДНЈBookController

@RestController

@RequestMapping("/books/")

public class BookController {

@GetMapping("index")

public String index(){

return "index";

}

@GetMapping("list")

public String list(){

return "list";

}

}

ДДНЈIndexController

@RestController

public class IndexController {

@GetMapping("/")

public String index(){

return "index";

}

}

ДДНЈUserController

@RestController

@RequestMapping("/user/")

public class UserController {

@GetMapping("index")

public String index(){

return "index";

}

@GetMapping("list")

public String list(){

return "index";

}

}

дкЦєЖЏРржаЩљУївЛИіbean

@Bean

public UserDetailsService userDetailsService(){

InMemoryUserDetailsManager inMemoryUserDetailsManager = new InMemoryUserDetailsManager();

//ДДНЈadmin,НЧЩЋЮЊadmin

inMemoryUserDetailsManager.createUser(User.withUsername("admin").password("admin").roles("ADMIN").build());

//ДДНЈuserгУЛЇ,НЧЩЋЮЊuser

inMemoryUserDetailsManager.createUser(User.withUsername("user").password("user").roles("USER").build());

inMemoryUserDetailsManager.createUser(User.withUsername("user1").password("user1").roles("USER").build());

//ЗЕЛи

return inMemoryUserDetailsManager;

}

ЕЧТНвГКЭжЎЧАЕФвЛбљМДПЩ

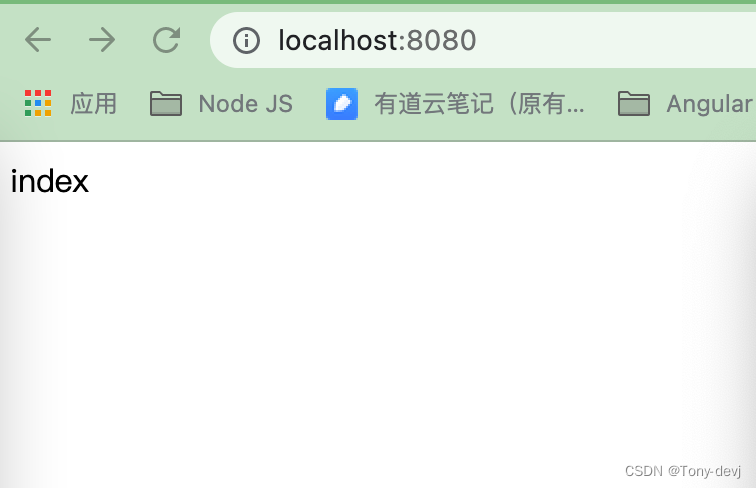

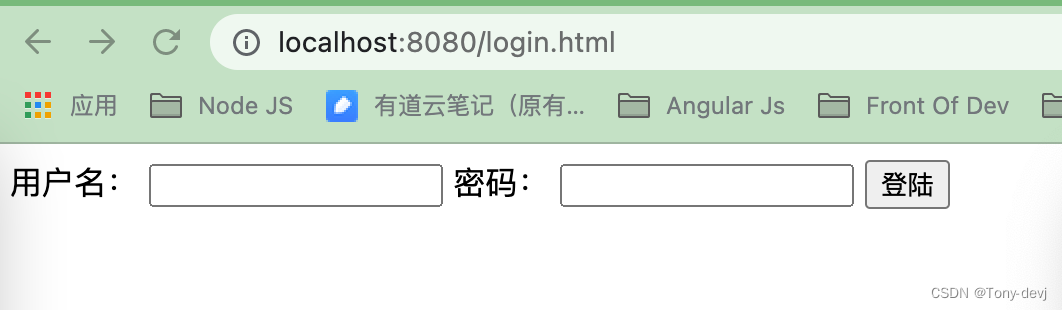

ЦєЖЏЕФЪБКђ,ЮвУЧЗУЮЪhttp://localhost:8080ЗУЮЪ,НЋЯдЪОжївГЁЃвђЮЊжївГЮвУЧЩшжУЕФШЈЯоЪЧПЊЗХЕФШЈЯо,ВЛашвЊЕЧТНЁЃ

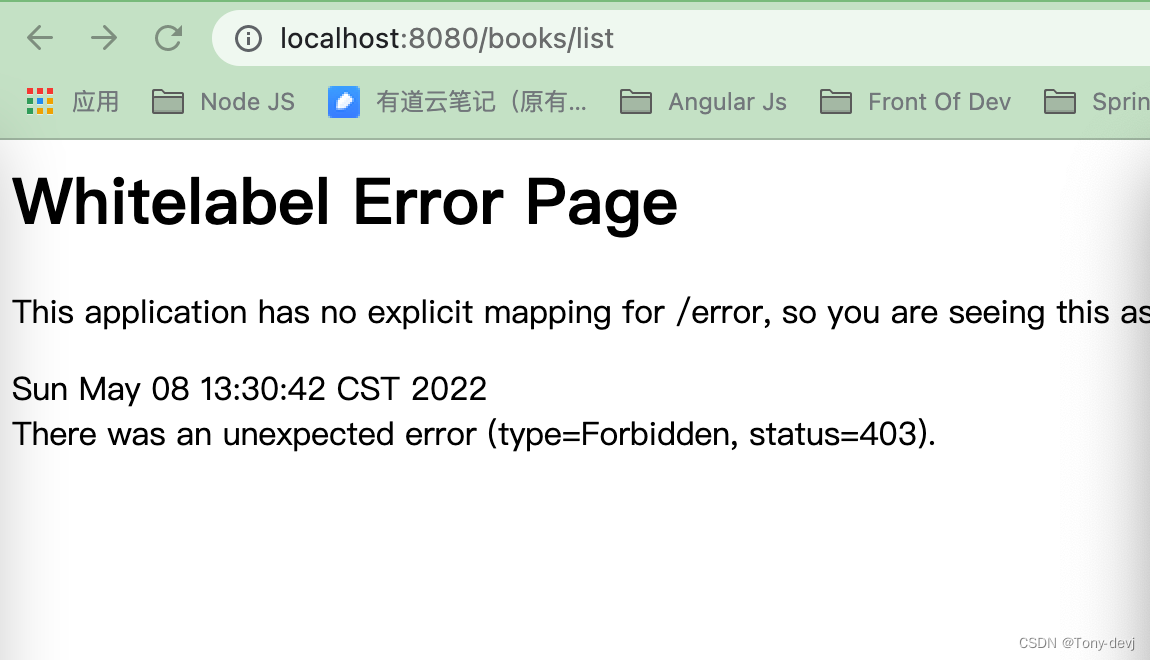

ЕБЮвУЧЗУЮЪuserЛђепbooksЕФЪБКђОЭашвЊЕЧТНСЫЁЃ

ЕЧТНвЛЯТЪдЪдЁЃ

БЈДэСЫ,ЪВУДЙэ?БЈШчЯТДэЮѓ:

java.lang.IllegalArgumentException: There is no PasswordEncoder mapped for the id "null"

at org.springframework.security.crypto.password.DelegatingPasswordEncoder$UnmappedIdPasswordEncoder.matches(DelegatingPasswordEncoder.java:254) ~[spring-security-crypto-5.6.2.jar:5.6.2]

at org.springframework.security.crypto.password.DelegatingPasswordEncoder.matches(DelegatingPasswordEncoder.java:202) ~[spring-security-crypto-5.6.2.jar:5.6.2]

at org.springframework.security.authentication.dao.DaoAuthenticationProvider.additionalAuthenticationChecks(DaoAuthenticationProvider.java:76) ~[spring-security-core-5.6.2.jar:5.6.2]

at org.springframework.security.authentication.dao.AbstractUserDetailsAuthenticationProvider.authenticate(AbstractUserDetailsAuthenticationProvider.java:147) ~[spring-security-core-5.6.2.jar:5.6.2]

етИіЪЧDelegatingPasswordEncoderХзГіРДЕФвьГЃЁЃ

private class UnmappedIdPasswordEncoder implements PasswordEncoder {

private UnmappedIdPasswordEncoder() {

}

public String encode(CharSequence rawPassword) {

throw new UnsupportedOperationException("encode is not supported");

}

public boolean matches(CharSequence rawPassword, String prefixEncodedPassword) {

String id = DelegatingPasswordEncoder.this.extractId(prefixEncodedPassword);

throw new IllegalArgumentException("There is no PasswordEncoder mapped for the id \"" + id + "\"");

}

}

ЙйЗНspringЫЕ,ашвЊНјааУмТыНјааМгУм,вђЮЊУЛгаЩшжУУмТыМгУмЕФВпТдЁЃвђДЫЮвУЧашвЊаоИФгУЛЇДДНЈЕФЕиЗН,НЋУмТыЩшжУЕФЪБКђ,жИЖЈУмТыМгУмВпТдЁЃ

@Bean

public UserDetailsService userDetailsService(){

InMemoryUserDetailsManager inMemoryUserDetailsManager = new InMemoryUserDetailsManager();

inMemoryUserDetailsManager.createUser(User.withUsername("admin").password(new BCryptPasswordEncoder().encode("admin")).roles("ADMIN").build());

inMemoryUserDetailsManager.createUser(User.withUsername("user").password(new BCryptPasswordEncoder().encode("user")).roles("USER").build());

inMemoryUserDetailsManager.createUser(User.withUsername("user1").password(new BCryptPasswordEncoder().encode("user1")).roles("USER").build());

return inMemoryUserDetailsManager;

}

ЭЌЪБдкWebSecurityConfigжаЬэМгШчЯТаХЯЂ:

@Autowired

private UserDetailsService userDetailsService;

@Override

protected void configure(AuthenticationManagerBuilder auth) throws Exception {

auth.userDetailsService(userDetailsService).passwordEncoder(new BCryptPasswordEncoder());

}

ЮвУЧжиЦєЯюФПдйЕЧТНЪдЪд:

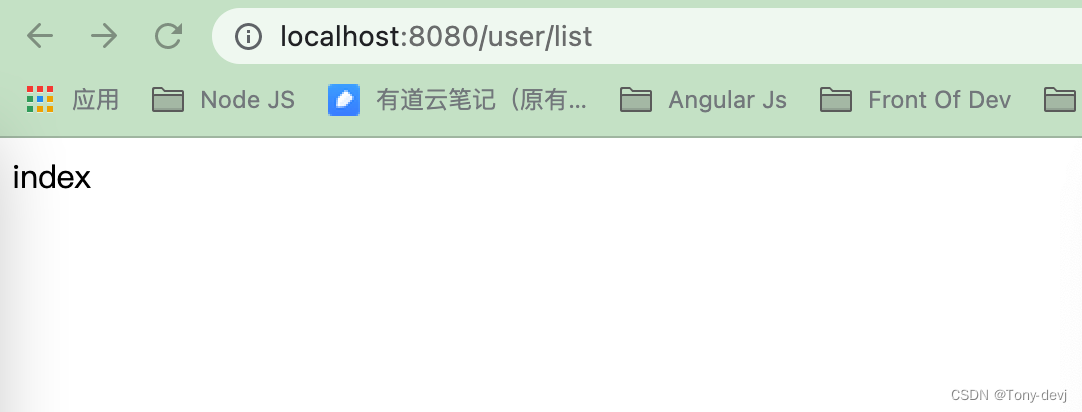

жЄУїЪЧЕЧТНГЩЙІ,ВЂЧвЪЧИљОнВЛЭЌЕФШЈЯоНјааЗУЮЪЁЃ

ЮвУЧгУuserУЛгаШЈЯоЕФЪБКђ,гІИУЮЊБЈ403ЕФДэЮѓЁЃ

ЯждкФкДцЮЌЛЄЖргУЛЇОЭЕНетСЫ

ЖўЁЂЭЈЙ§Ъ§ОнПтЙмРэЖргУЛЇ

ЭЈЙ§JdbcUserDetailsManagerНјааЖргУЛЇЙмРэ

JdbcUserDetailsManagerАяжњЮвУЧвдJDBCЕФЗНЪНЖдНгЪ§ОнПтКЭSpring Security, ЫќЩшЖЈСЫвЛИіФЌШЯЕФЪ§ОнПтФЃаЭ

ДюНЈЛЗОГ

вђЮЊЮвУЧашвЊЪЙгУjdbcКЭЪ§ОнПт(бЁгУmysql),вђДЫЮвУЧЖрв§ШыСНИіАќ:1.spring-boot-starter-jdbc 2.mysql-connector-java,ЭъећЕФPOM:

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-security</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-jdbc</artifactId>

</dependency>

<dependency>

<groupId>mysql</groupId>

<artifactId>mysql-connector-java</artifactId>

</dependency>

ДДНЈЪ§ОнПтНХБО

#ДДНЈЪ§ОнПт

create database `spring-security-learn`;

use `spring-security-learn`;

#ДДНЈгУЛЇБэ

create table users(

username varchar(50) not null primary key,

`password` varchar(500) not null,

enabled boolean not null

);

#ДДНЈШЈЯоБэ

create table authorities (

username varchar(50) not null,

authority varchar(50) not null,

constraint fk_authorities_users foreign key(username) references users(username)

);

#ДДНЈвЛИіЫїв§

create unique index ix_auth_username on authorities (username,authority);

вдЩЯЪЧSpring SecurityЬсЙЉЕФuserЕФddlгяОф,дк/org/springframework/security/core/userdetails/jdbc/users.ddlжа,ВЛЭЌЕФЪ§ОнПтНјааЯргІЕФЕїећМДПЩ

аоИФapplication.yml

вђЮЊЮвУЧЪЙгУЕФjdbcЕФВйзї,вђДЫЮвУЧашвЊдкХфжУЮФМўжаЬэМгЪ§ОнПтЯргІЕФСДНгаХЯЂКЭгУЛЇаХЯЂЁЃЭъећЕФХфжУШчЯТ:

server:

port: 8080

spring:

datasource:

password: здМКЕФЪ§ОнПтУмТы

username: здМКЕФЪ§ОнПтгУЛЇУћ

url: jdbc:mysql:///spring-security-learn?characterEncoding=UTF-8&serverTimezone=Asia/Shanghai

driver-class-name: com.mysql.cj.jdbc.Driver

jdbc:mysql:///spring-security-learnдкЪЙгУlocalhost:3306ЕФЧщПіЯТ,етИіПЩвдЪЁТдВЛаДЁЃ

ДДНЈГЬађШыПкJdbcUserApplication

ДњТыШчЯТ:

public class JdbcUserApplication {

@Autowired

private DataSource dataSource;

public static void main(String[] args) {

SpringApplication.run(JdbcUserApplication.class,args);

}

@Bean

public UserDetailsService userDetailsService(){

JdbcUserDetailsManager jdbcUserDetailsManager = new JdbcUserDetailsManager();

jdbcUserDetailsManager.setDataSource(dataSource);

//ЦєЖЏжЎКѓашвЊЯШЩОГ§ЕБЧАЪ§ОнЛђжЛЪЙгУuserExists()ЗНЗЈНјааХаЖЯгУЛЇЪЧЗёДцдк,ЮвУЧетРяОЭжБНгЩОГ§СЫ

jdbcUserDetailsManager.deleteUser("admin");

jdbcUserDetailsManager.deleteUser("user");

jdbcUserDetailsManager.deleteUser("user1");

//ДДНЈгУЛЇ

jdbcUserDetailsManager.createUser(User.withUsername("admin").password(new BCryptPasswordEncoder().encode("admin")).roles("ADMIN").build());

jdbcUserDetailsManager.createUser(User.withUsername("user").password(new BCryptPasswordEncoder().encode("user")).roles("USER").build());

jdbcUserDetailsManager.createUser(User.withUsername("user1").password(new BCryptPasswordEncoder().encode("user1")).roles("USER").build());

return jdbcUserDetailsManager;

}

етРяЦєЖЏГЬађЕФЪБКђ,ОЭЛсНЋгУЛЇаДШыЕНЪ§ОнПтжаЁЃгІЮЊUser.ddlЪЧНЋusernameзїЮЊжїМќЕФ,ШчЙћгУЛЇвбОДцдкЕФЧщПіЯТНјаадЫааЕФЛА,Ъ§ОнПтЛсБЈжиИДжїМќЕФДэЮѓЁЃЦфЫћЕФДњТыКЭФкДцжаЕФвЛжТ,етРяОЭВЛвЛвЛЬљГіРДСЫЁЃжЎКѓдЫааЯюФП,ЛсКЭЧАУцФкДцЕФЯжЪЕвЛбљЁЃ

ЖўЁЂДњТыЗжЮі

ЮвУЧЩЯУцПДЕН,СНжжЗНЪНЖМЪЧЭЈЙ§UserDetailServiceНјааДІРэЁЃ

UserDetailServiceЕФCache,InMemory,jdbcЕШЪЕЯжЗНЪН,АќРЈЮвУЧКѓУцздЖЈвхЕФЗНЪНвВЪЧПЩвдЕФ,КЭетМИжжЗНЪНвЛбљЕФЗНЪНМДПЩЁЃ

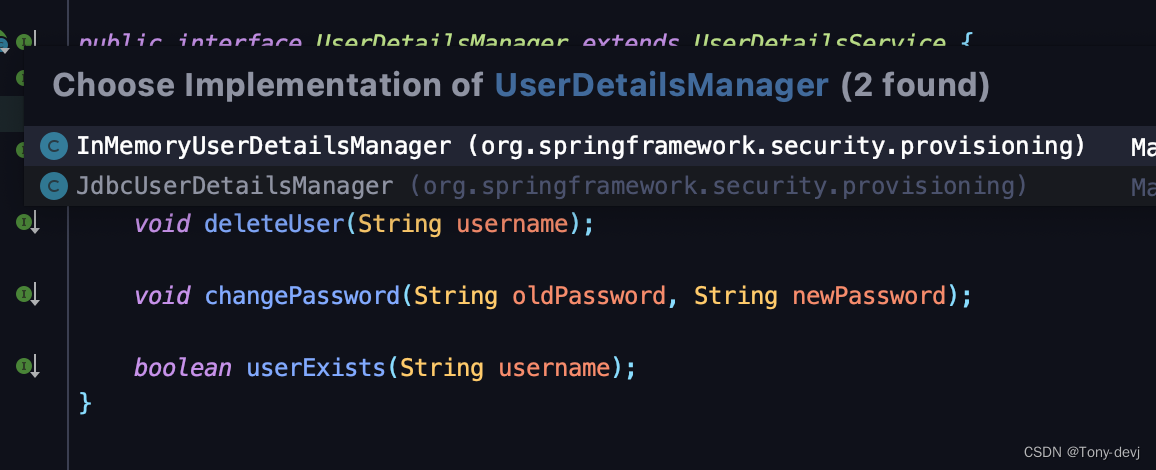

ФкДцНјааЙмРэЖргУЛЇКЭЪ§ОнПтЙмРэЖМЪЧЪЕЯжСЫUserDetailManagerЕФНгПк,етИіНгПкЬсЙЉЕФДДНЈ,ЩОГ§,аоИФ,гУЛЇЪЧЗёДцдкЕШЗНЗЈЁЃ

//ДДНЈгУЛЇ

void createUser(UserDetails user);

//аоИФгУЛЇ

void updateUser(UserDetails user);

//ЩОГ§гУЛЇ

void deleteUser(String username);

//аоИФУмТы

void changePassword(String oldPassword, String newPassword);

//гУЛЇЪЧЗёДцдк

boolean userExists(String username);

InMemoryUserDetailsManagerЕФЪЕЯж:

//ДДНЈгУЛЇ

public void createUser(UserDetails user) {

Assert.isTrue(!this.userExists(user.getUsername()), "user should not exist");

//ЯђMapжаputЪ§Он,ДДНЈвЛИіUserDetailЖдЯѓ

this.users.put(user.getUsername().toLowerCase(), new MutableUser(user));

}

public void deleteUser(String username) {

//MapвЦГ§гУЛЇ

this.users.remove(username.toLowerCase());

}

public void updateUser(UserDetails user) {

Assert.isTrue(this.userExists(user.getUsername()), "user should exist");

//аоИФгУЛЇЪЧжБНгЩшжУаТЕФгУЛЇ

this.users.put(user.getUsername().toLowerCase(), new MutableUser(user));

}

public boolean userExists(String username) {

return this.users.containsKey(username.toLowerCase());

}

public void changePassword(String oldPassword, String newPassword) {

//ДгЩЯЯТЮФжаЛёШЁЕБЧАШЯжЄЕФгУЛЇ

Authentication currentUser = SecurityContextHolder.getContext().getAuthentication();

if (currentUser == null) {

throw new AccessDeniedException("Can't change password as no Authentication object found in context for current user.");

} else {

String username = currentUser.getName();

this.logger.debug(LogMessage.format("Changing password for user '%s'", username));

if (this.authenticationManager != null) {

this.logger.debug(LogMessage.format("Reauthenticating user '%s' for password change request.", username));

this.authenticationManager.authenticate(new UsernamePasswordAuthenticationToken(username, oldPassword));

} else {

this.logger.debug("No authentication manager set. Password won't be re-checked.");

}

MutableUserDetails user = (MutableUserDetails)this.users.get(username);

Assert.state(user != null, "Current user doesn't exist in database.");

user.setPassword(newPassword);

}

}

public UserDetails updatePassword(UserDetails user, String newPassword) {

String username = user.getUsername();

MutableUserDetails mutableUser = (MutableUserDetails)this.users.get(username.toLowerCase());

//аоИФВщбЏЕНгУЛЇгУЛЇУмТы

mutableUser.setPassword(newPassword);

return mutableUser;

}

ФкДцДцДЂгУЛЇЪЧЭЈЙ§MapНјааДІРэЁЃ

private final Map<String, MutableUserDetails> users = new HashMap();

JdbcUserDetailsManagerЕФЪЕЯжЪЧЭЈЙ§JdbcDaoSupportНјааЛёШЁJdbcTemplateНјааЪ§ОнПтВйзїЁЃ

public final void setDataSource(DataSource dataSource) {

if (this.jdbcTemplate == null || dataSource != this.jdbcTemplate.getDataSource()) {

this.jdbcTemplate = this.createJdbcTemplate(dataSource);

this.initTemplateConfig();

}

}

protected JdbcTemplate createJdbcTemplate(DataSource dataSource) {

return new JdbcTemplate(dataSource);

}

@Nullable

public final DataSource getDataSource() {

return this.jdbcTemplate != null ? this.jdbcTemplate.getDataSource() : null;

}

public final void setJdbcTemplate(@Nullable JdbcTemplate jdbcTemplate) {

this.jdbcTemplate = jdbcTemplate;

this.initTemplateConfig();

}

змНс

Spring SecurityжЇГжИїжжРДдДЕФгУЛЇЪ§Он, АќРЈФкДцЁЂ Ъ§ОнПтЁЂ LDAPЕШЁЃ ЫќУЧБЛГщЯѓЮЊвЛИіUserDetailsServiceНгПк, ШЮКЮЪЕЯжСЫUserDetailsService НгПкЕФЖдЯѓЖМПЩвдзїЮЊШЯжЄЪ§ОндДЁЃ дкетжжЩшМЦФЃЪНЯТ, Spring SecurityЯдЕУгШЮЊСщЛюЁЃ