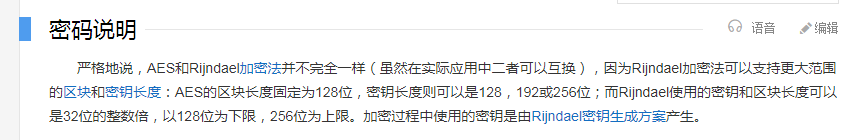

密码学中的高级加密标准(Advanced Encryption Standard,AES),又称Rijndael加密法,是美国联邦政府采用的一种区块加密标准。

ECB电子密码本模式

示例代码

from base64 import b64decode

from Crypto.Cipher import AES

import base64

BLOCK_SIZE = 16

pad = lambda s: bytes(s + (BLOCK_SIZE - len(s) % BLOCK_SIZE) * chr(BLOCK_SIZE - len(s) % BLOCK_SIZE),

encoding='utf8')

unpad = lambda s: s[:-ord(s[len(s) - 1:])]

class AESCipher:

def __init__(self):

self.key = b'd95ce9a7cae18529d9a29d66edb4c503'

def encrypt(self, raw):

raw = pad(raw)

cipher = AES.new(self.key, AES.MODE_ECB) # 通过key值,使用ECB模式进行加密

return base64.b64encode(cipher.encrypt(raw)).decode('utf8')

def decrypt(self, enc):

enc = b64decode(enc)

cipher = AES.new(self.key, AES.MODE_ECB)

return unpad(cipher.decrypt(enc)).decode('utf8')

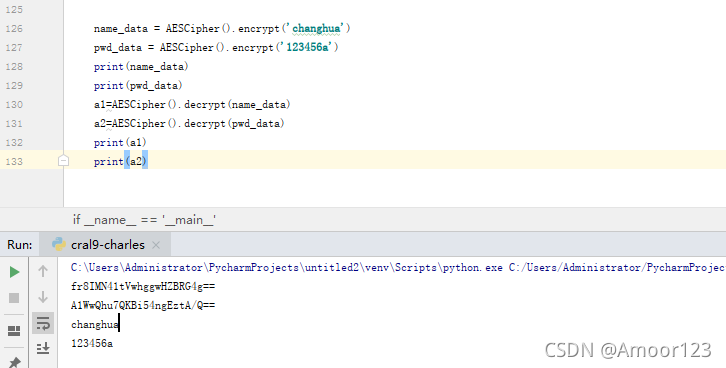

if __name__ == '__main__':

name_data = AESCipher().encrypt('changhua')

pwd_data = AESCipher().encrypt('123456a')

print(name_data)

print(pwd_data)

通过AES的源代码解析

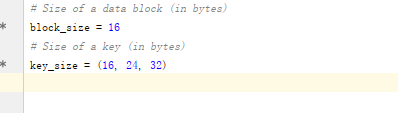

BLOCK_SIZE

这是秘钥大小隐式申明,16字节是默认值,代表128位

pad

补齐位数的lambda函数,根据传入的原文字符串长度补齐余数数量的余数字符的utf8编码,得到的是二进制字符串

unpad

取出原文的lambda函数,根据最后一位上面的数字切片字符串,去掉后面的对齐字符,取出的是原文

key

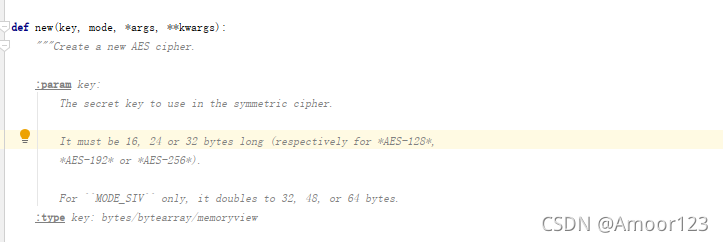

秘钥,16字节,24字节,32字节,分别代表加密方式为AES-128,AES-192,AES-256,代码说明也讲了一种特定模式翻倍的称谓

encrypt加密方法

接收原文

先补齐位数

再声明一个AES函数

返回一个密文

base64.b64encode(cipher.encrypt(raw)).decode('utf8')

顺序是先加密,再用b64编码,在用utf8解码

decrypt解密方法

接收密文

先用b64解码

声明一个AES函数

unpad(cipher.decrypt(enc)).decode('utf8')

顺序是解密密文,再用utf8解码,再把补齐位去掉

这里也可以按照加密 和补齐的步骤反向操作得到原文

两者的运行结果是一样的

return unpad(cipher.decrypt(base64.b64decode(enc.encode('utf8'))).decode('utf8'))

中文错误调试

这里面调试发现中文数量不是8的 倍数是会报错的,提示没有对齐到block的整数倍,对齐函数存在问题

测试发现汉字本身一个字形成的Unicode码是多位的,但是取len函数长度显示是汉字本身的长度,所以这里的长度要改一下

len(s.encode('utf8')

取原文字符集的长度进行输出

pad = lambda s: bytes(s + (BLOCK_SIZE - len(s.encode('utf8')) % BLOCK_SIZE) * chr(BLOCK_SIZE - len(s.encode('utf8')) % BLOCK_SIZE),encoding='utf8')

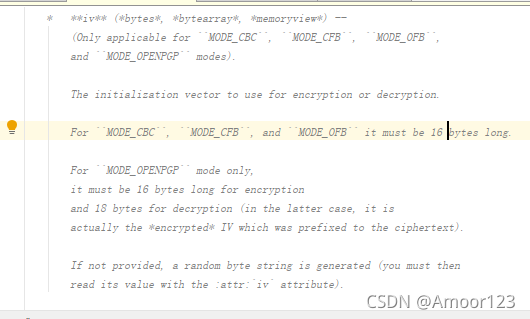

CBC密文分组链接模式

偏移量iv参数

较 上面的模式多一个iv的参数

查阅源代码,CBC下的iv必须是16位的字节流

如果没有提供,也会随机生成一个

主要的调整位置

这里主要是修改cipher的模式,并增加一个参数偏移量

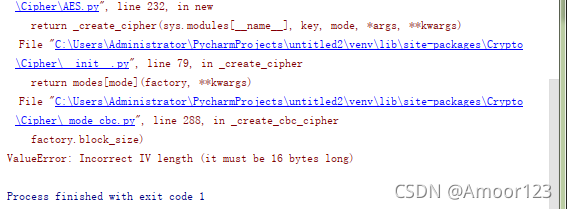

在起始函数中增加iv变量

self.iv=b'asdsaqwer8yhnuj7'

iv的长度必须为16位,不然会报错

在加解密函数中修改

cipher = AES.new(self.key, AES.MODE_CBC,self.iv)

全部代码

from base64 import b64decode

from Crypto.Cipher import AES

import base64

BLOCK_SIZE = 16

pad = lambda s: bytes(s + (BLOCK_SIZE - len(s.encode('utf8')) % BLOCK_SIZE) * chr(BLOCK_SIZE - len(s.encode('utf8')) % BLOCK_SIZE),encoding='utf8')

unpad = lambda s: s[:-ord(s[len(s) - 1:])]

class AESCipher:

def __init__(self):

self.key = b'd95ce9a7cae18529d9a29d66edb4c503'

self.iv=b'asdsaqwer8yhnuj7'

def encrypt(self, raw):

# print(raw)

raw = pad(raw)

# print(raw)

cipher = AES.new(self.key, AES.MODE_CBC,self.iv)

return base64.b64encode(cipher.encrypt(raw))

def decrypt(self, enc):

enc = b64decode(enc)

cipher = AES.new(self.key, AES.MODE_CBC,self.iv)

return unpad(cipher.decrypt(enc)).decode('utf8')

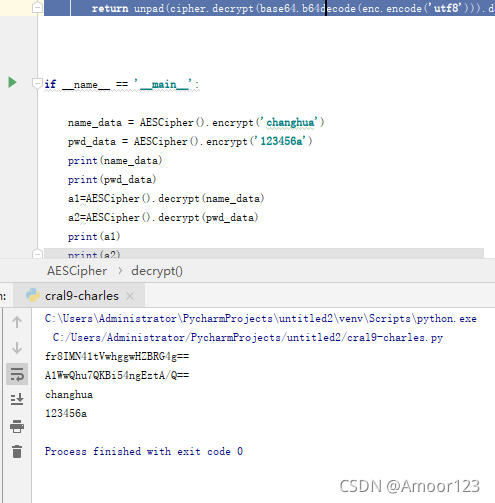

if __name__ == '__main__':

name_data = AESCipher().encrypt('changhua')

pwd_data = AESCipher().encrypt('打打')

print(name_data)

print(pwd_data)

a1=AESCipher().decrypt(name_data)

a2=AESCipher().decrypt(pwd_data)

print(a1)

print(a2)

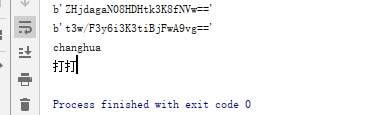

加密的效果是这样的