������˵,ֱ��������:

�����Ź���ƽ̨

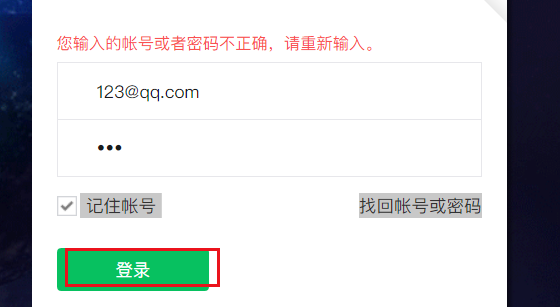

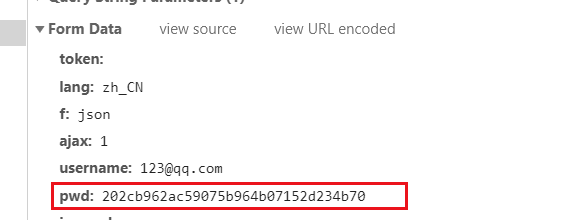

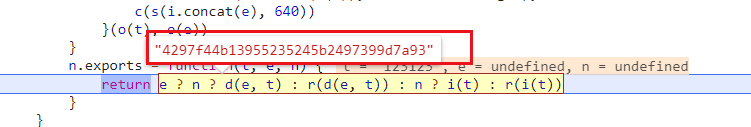

��¼��ץ��,����pwd���봦������

�²�pwd,ctrl+shift+f����ȫ������pwd,���ڼ���һ������jsʵ��,�����ų�css,��̽����ͼ�д���ҳ���д������

���{},��ʽ����ʾ����

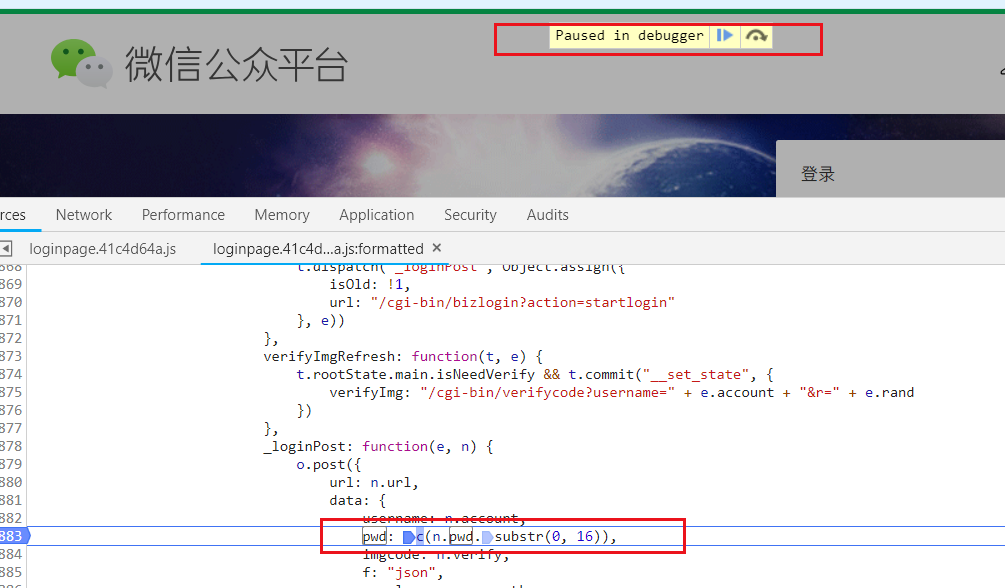

�����ʹ��ctrl+f���оֲ�����pwd,����ϵ�(���ɴ�ȫ���Ӷϵ�),Ȼ���ٵ�һ��"��¼"���е���

�����ѡ��c����,��ʾ���˼��ܺ������:

�ɴ˿�֪,c�������м��ܷ�ʽ,����ú�����ϸ��Ϣ

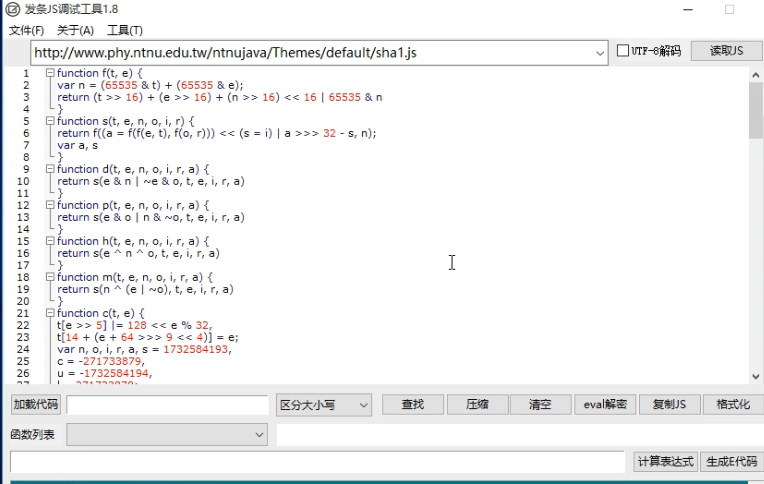

�������,��ȷ���ڸü��ܵĹ���

�������ǵ���������������������Ե�ʱ�����ᱨ��(��Ϊȱ���˺ܶ�����ͼ����㷨)����ͼ:

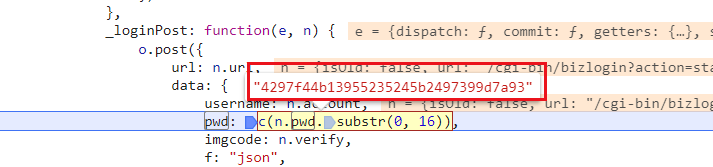

���ǿ���������غ��������㷨��ȫ����ȡ����,���е���,�ȵ����ʽ���C>�ٵ�����ش���

�������ֱ���:

nδ����,n����ϵͳ����,Ϊ�û��Զ������,��������ֱ������ǰ��ȥ����һ�����ֵ�,var a={}

С����:�������ʱ,�����������ر�����ȱʧ,һ����䶨��ɿ��ֵ伴�ɡ�

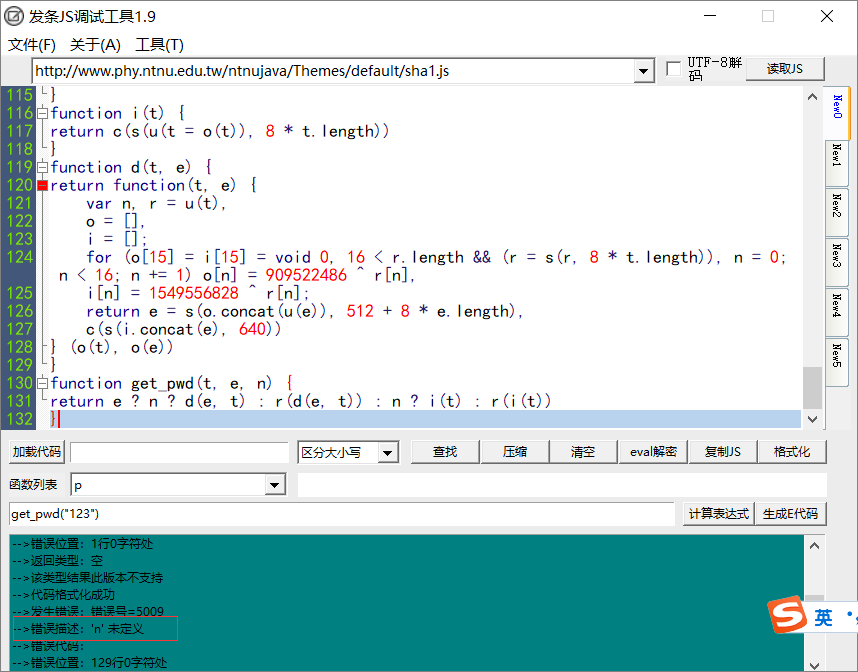

�ٵ����ʽ���C>���ش���

�����Ѿ����гɹ���,�����Ѿ��ҵ��˼��ܵ�һ���㷨����,���ǵ���ҪĿ���ǵõ���ν�һ���������ּ��ܳ�һ����,��ʱ���ǿ���ֱ�ӵ��ú�����:

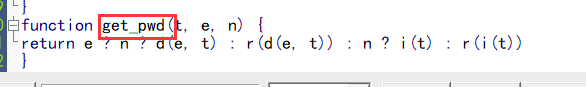

�������,���ǽ�function������һ��С�䶯,����һ��get_pwd����:

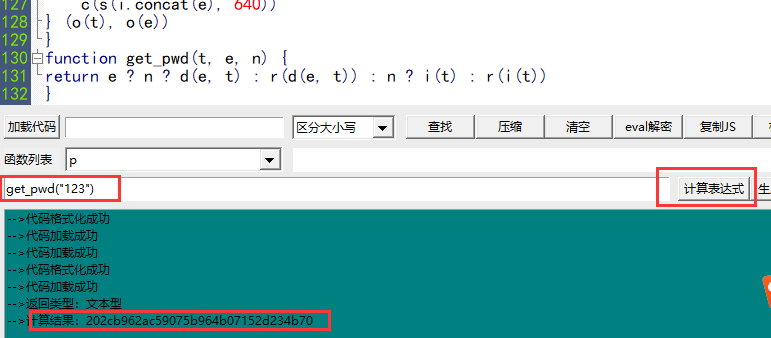

��ʱ,ͨ���������ʽ����:

�ɹ������ļ��ܳ�����!

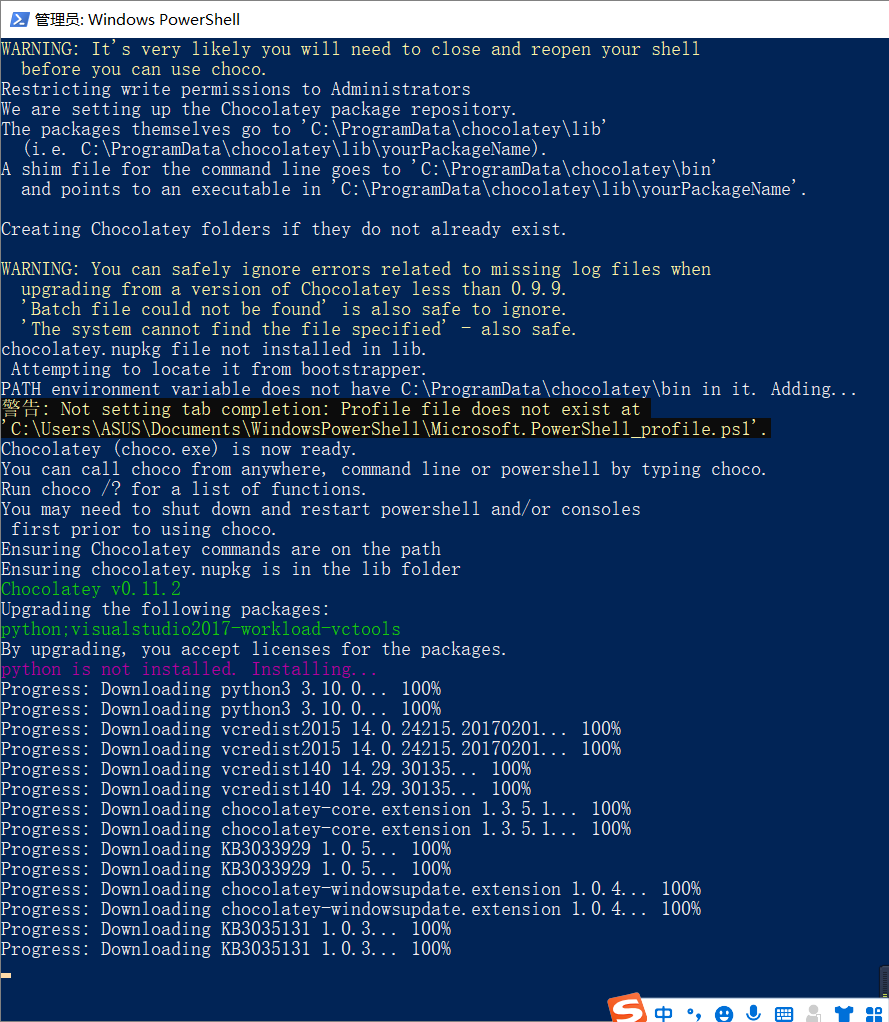

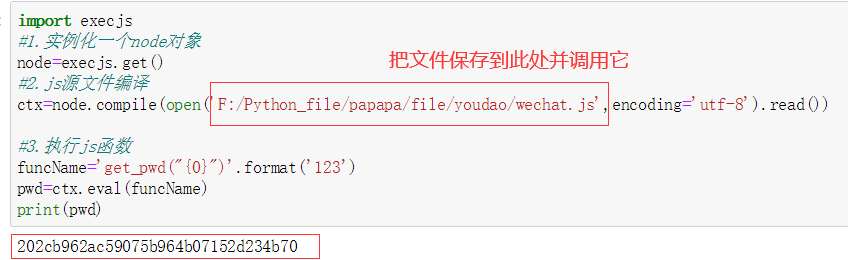

�����ڴ�ʱ,������Ҫ����python����,���Ծ���Ҫ������js�ת��Ϊpython�(�����ֹ���),�����Ƽ�һ������:PyExecJs,----ʵ��ʹ��pythonִ��js����

��������:https://nodejs.org/en/download/

���ذ�װ��㿪ʼ�Զ����û���,�ȴ�������á�(�ⲽò��Ҫ���ܶ�ʱ��)

֮��

pip install pyexecjs

����:

substr(0,16)��ȡ�ַ���,��0��ʼ,����Ϊ16