��֪���Ϲ�ע��һ������ZehaoDou����,��������ÿ����߸��������һƪ�Ѷ�����,�ر�������е�����,���������ѧϰ,Ҳ���¼�Լ������IJ�������,�����´β��ҡ�����ʹ�����ҳ:ZehaoDou ����

2021.12.4 ��1ƪ(NeurIPS 2021) ����

ԭ������:Learning Transferable Adversarial Perturbations

��������:Learning Transferable Adversarial Perturbations(��ֹĿǰ,����ֻ���˸���)

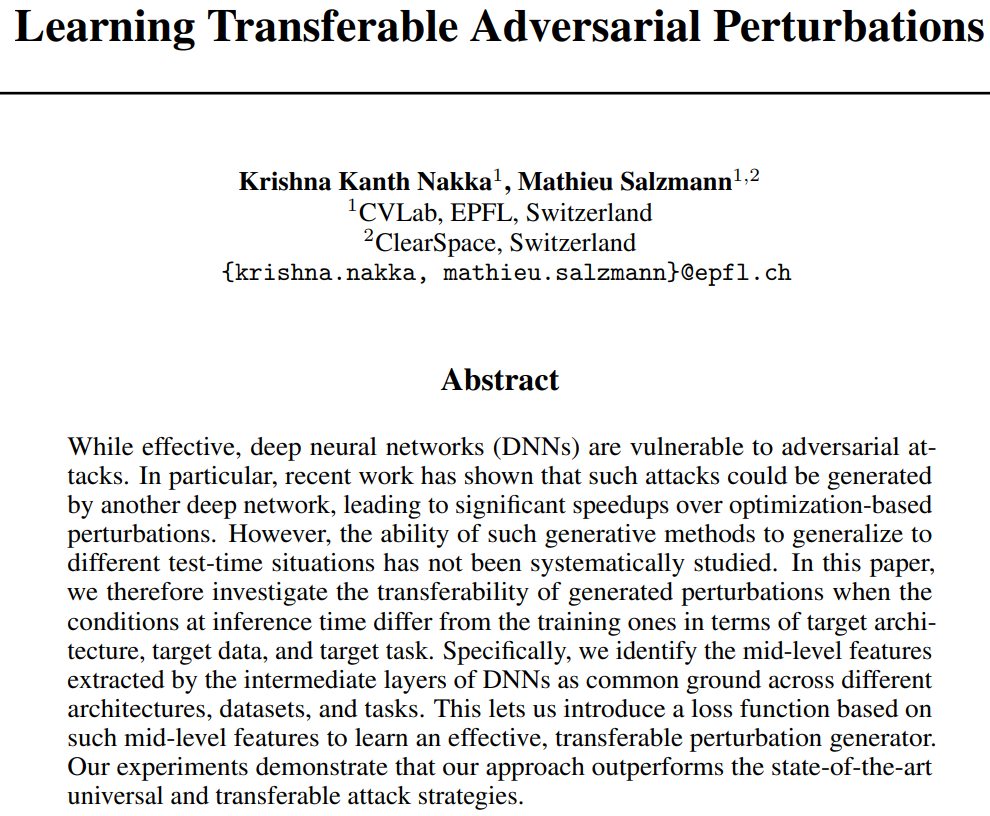

�Կ�����Ǩ����:ͬ���ĶԿ�����,��ͬʱ����ͬ�ķ�����������ࡣ

���´����������������о��Ŷ���Ǩ����:

- target architecture, e.g., the generator was trained to attack a VGG-16 but the target network is a ResNet152;

- target data, e.g., the generator was trained using the Paintings dataset but the test data comes from ImageNet;

- target task, e.g., the generator was trained to attack an image recognition model but faces an object detector at test time

�������Ƿ����м��������ڲ�ͬģ�ͽṹ�����ݺ��������к�ǿ��������,�����������DNN�м�������������Ŷ���������ģ�͡����ݺ�����Ŀ�ת���ԡ�

Contributions

- identify the intermediate features of CNNs as common ground across different architectures, different data distributions and different tasks.

- introduce an approach that exploits such features to learn an effective, transferable perturbation generator.

- systematically investigate the effect of target architecture and target data distribution on the transferability of adversarial attacks.

Methodolgy

�����ܼ�,���һ���Ŷ�������

G

\mathcal{G}

G,ʹ

L

f

e

a

t

(

x

i

,

x

i

^

)

=

�O

�O

f

l

(

x

i

)

?

f

l

(

x

i

^

)

�O

�O

F

2

\mathcal{L}_{feat}(x_i,\hat{x_i})=\mid\mid f_{\mathcal{l}}(x_i)-f_{\mathcal{l}}(\hat{x_i})\mid\mid_{F}^{2}

Lfeat?(xi?,xi?^?)=�O�Ofl?(xi?)?fl?(xi?^?)�O�OF2?

����

x

i

x_i

xi?��ԭͼ,

x

i

^

\hat{x_i}

xi?^?�Ǿ����Ŷ�������

G

\mathcal{G}

G���ͼ,�Ŷ�������

G

\mathcal{G}

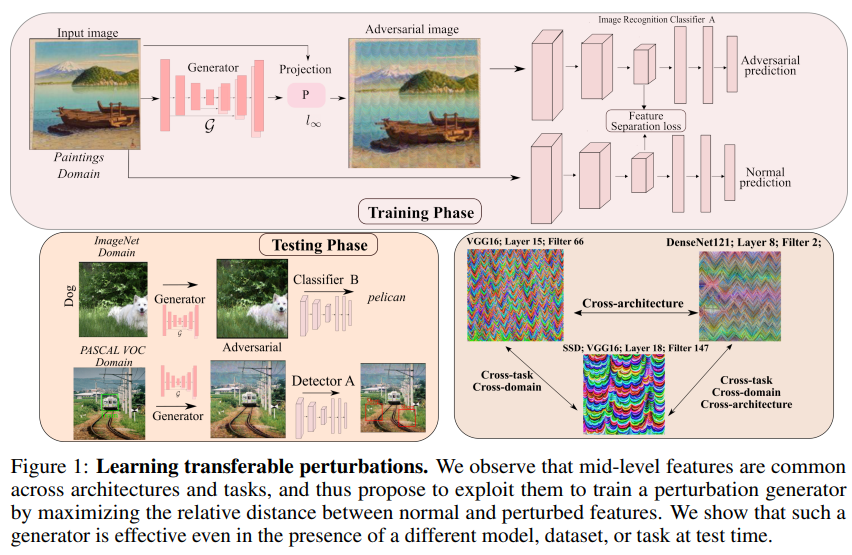

G��Ŀ�����Ϊ���������������Ŷ�������ģ����Ӧ��ľ������,�㷨����:

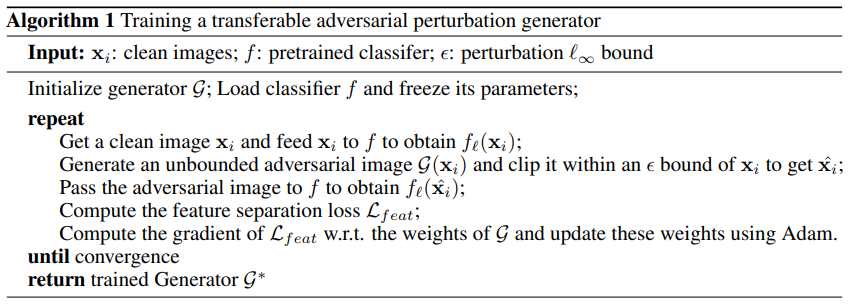

��Figure2���Կ��� the bottom filters, close to the input image, extract color and edge information. The top-level filters, close to the output layer, shown in the right block, are more focused on the object representation, and thus more task specific. By contrast, the mid-level filters learn more nuanced features, such as textures, and therefore tend to display similar patterns across architectures, ��Ҳ�ͽ�����Ϊʲô����Ҫѡ���м������������ǰ����������������

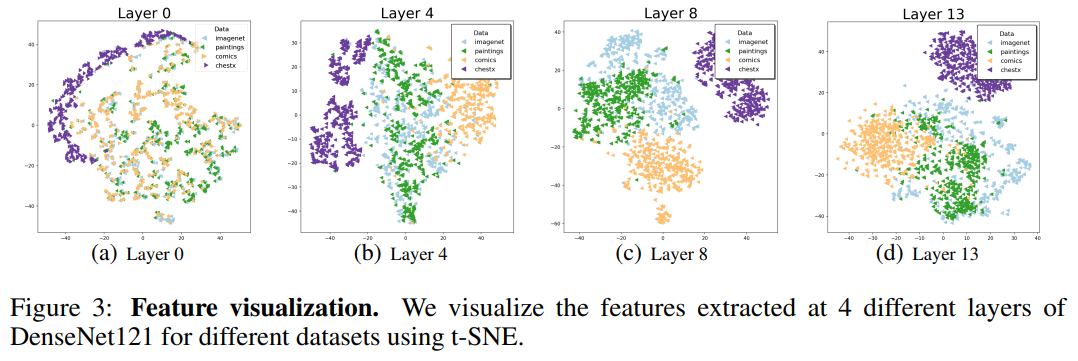

��Figure3���Կ���,ChestX dataset���������ݼ���gap�ܴ�,��Comics or Paintings datasets��ImageNet dataset��gap��С,���Comics or Paintings datasetsҲ���ʺ�Ǩ�Ƶ�ImageNet dataset��

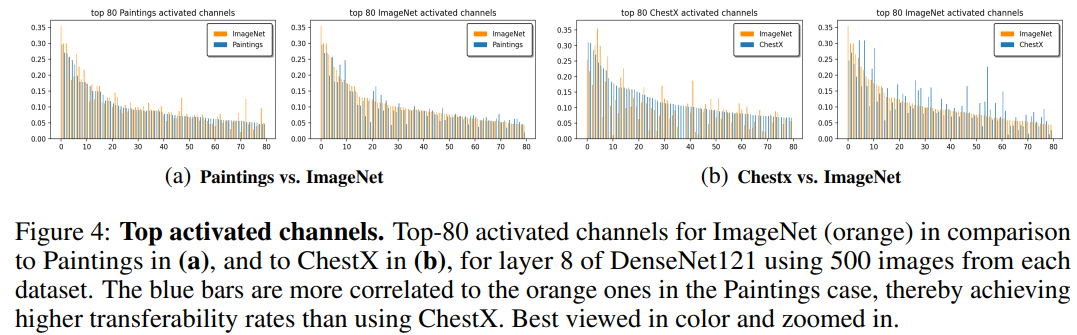

Figure4��һ��֤����Paintings datasets��ChestX dataset��ImageNet dataset��gap��С(����ֵ������)��

Comparing with previous works

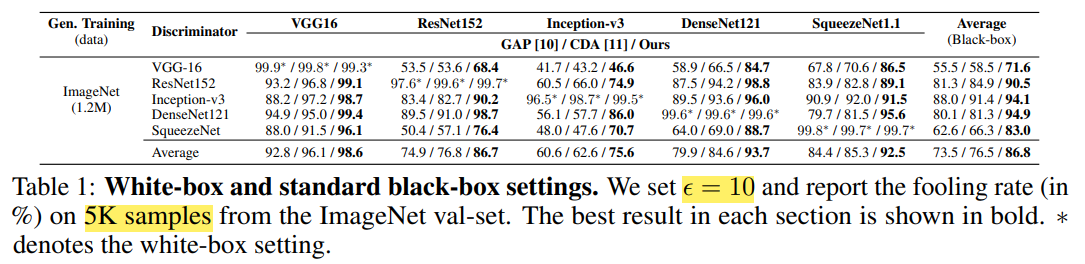

Table 1���Կ����������᷽���ĶԿ�����Ǩ���Ա�֮ǰ�ĺúܶ�(�����о������е���)

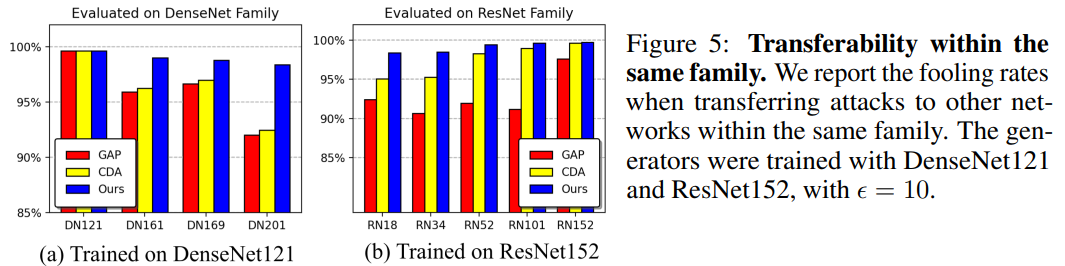

Figure5չʾ����ͬ����ģ�ͶԿ�����Ǩ���ԵıȽ�

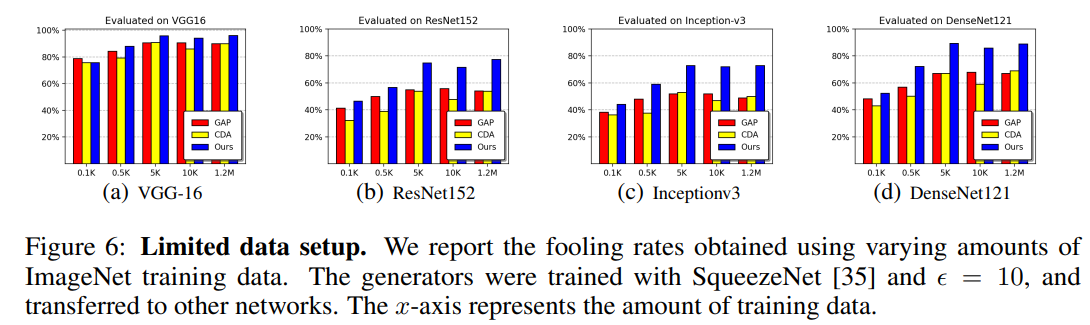

Figure6չʾ�˲�ͬѵ���������õ���ģ�ͶԿ�����Ǩ���ԵıȽ�

Transferability to Unknown Target Data

Unlike standard black-box attacks, where the attacker has access to a substitute model from a different family of architectures trained on the target data and to the target data itself. Strict back-box attacks, where the attacker also uses a substitute model trained on the target data, but without having access to the target data itself.

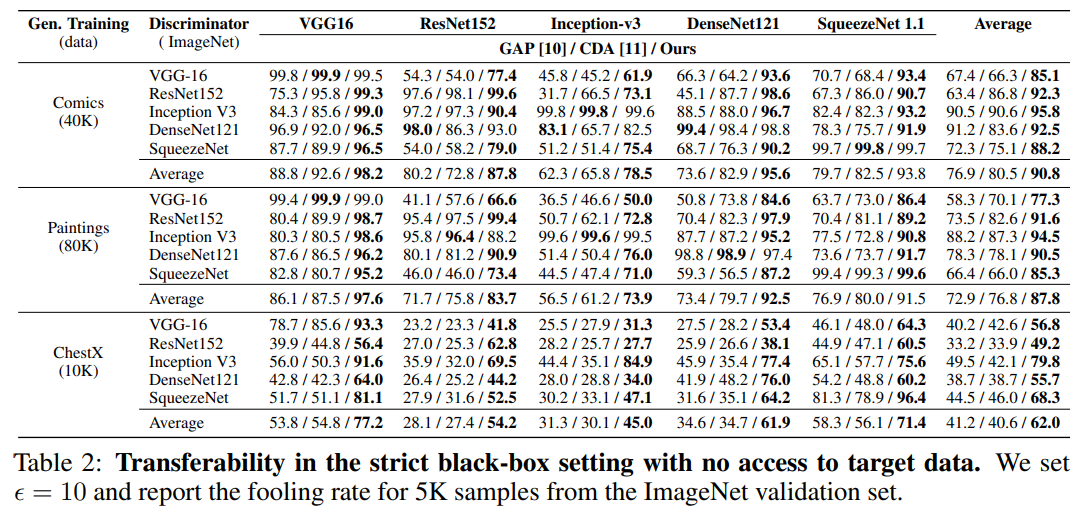

Table 2��ʾ���ڻ�ȡ������ʵ���ݼ��������ʹ���������ݼ���֤�Կ�������Ǩ���ԡ�

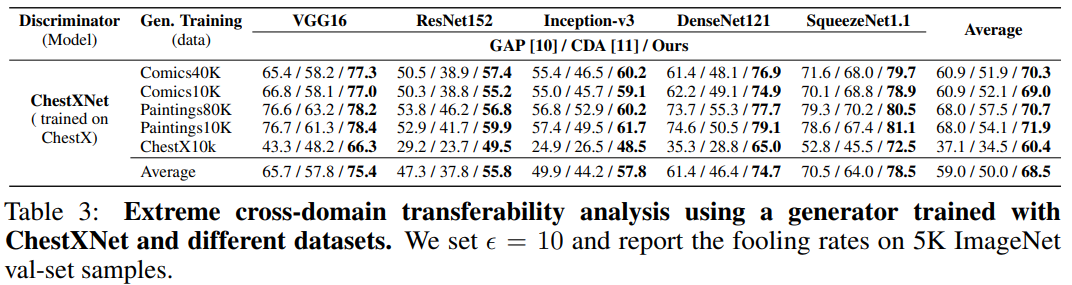

Table 3��ʾ���ڻ�ȡ������ʵ���ݼ��������ʹ��ChestXNet���ݼ�Ǩ�Ƶ��������ݼ��ϵIJ�ͬģ�͵����ܡ�

Table 4��ʾ���ڶԿ�����ģ���ϵĶԿ�����Ǩ�Ƴɹ��ʡ�

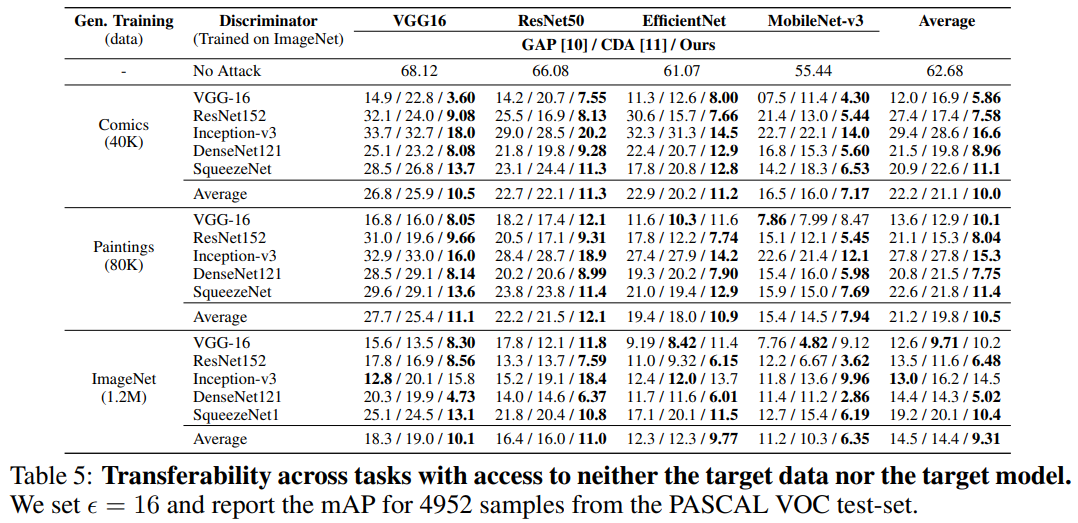

Table 5��ʾ�˿������ڲ�ͬ���ݼ���ģ���ϵĶԿ�����Ǩ�Ƴɹ��ʡ�

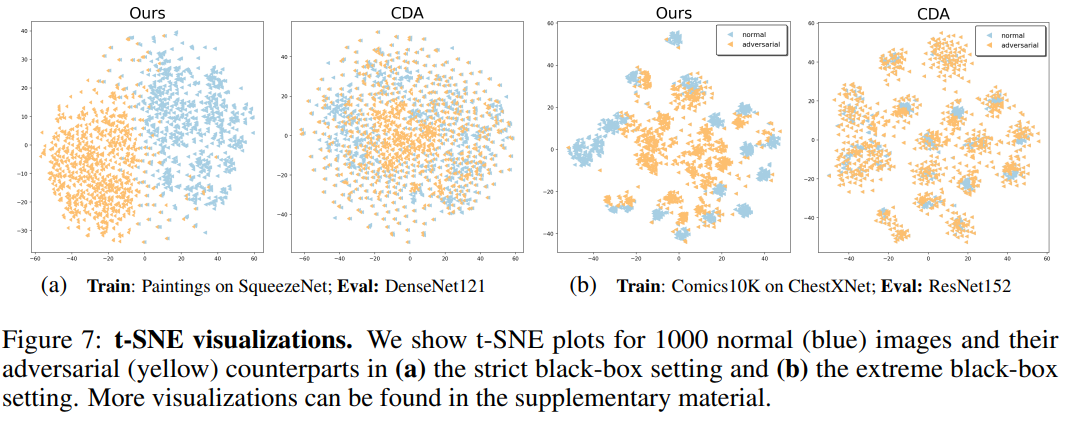

Figure 7��ʾ�˱�������ķ����ܹ��Ƚ����Ե����ֶԿ���������������(�Ͼ�������ʧ���������������ͶԿ������ľ������)��

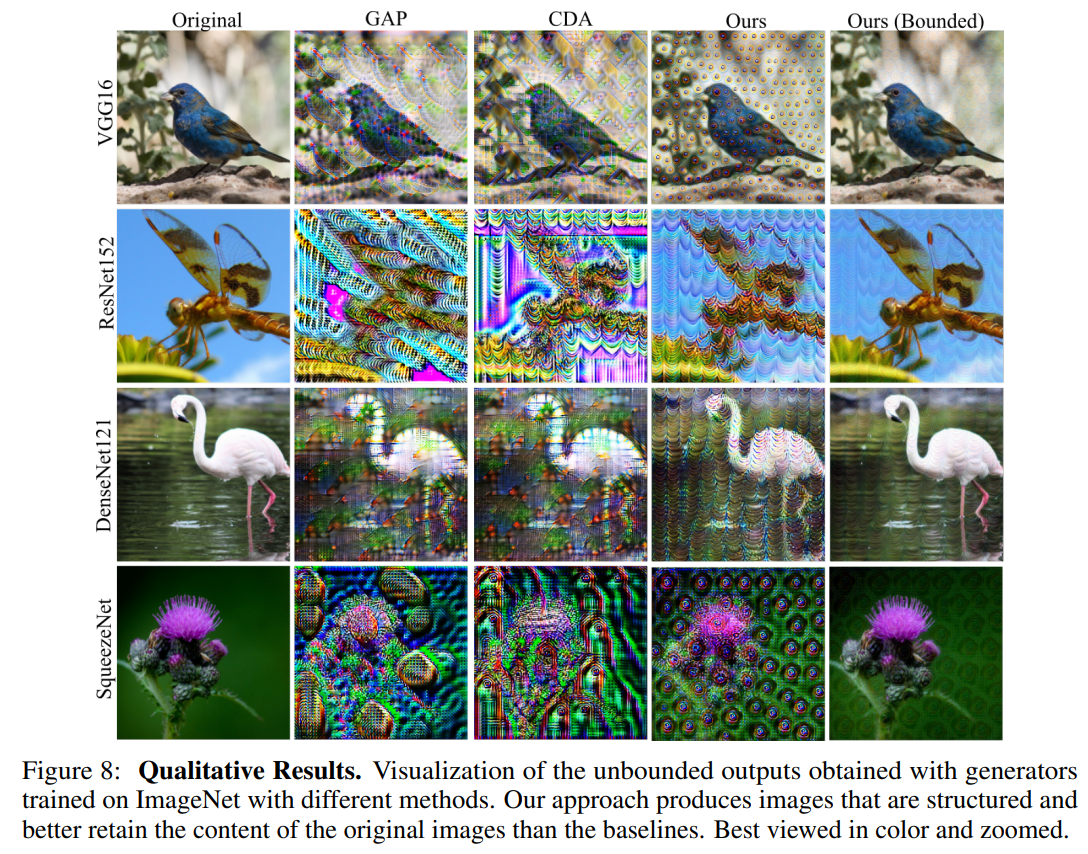

Figure 8��ʾ�˱�������ķ������ɵ��Ŷ�ͼƬ��Ч����baseline�úܶࡣ

��Ȼ�Ҽ���û�����Կ�����Ǩ���Ե�����,��֪���������ķ�չ��״���,���ǹ��һ�������˵ĽǶ���˵,��ƪ����д����˼·������,ʵ����Ҳ�dz�֮��,�dz�ֵ�úú�ѧϰһ��,ϣ�����Ĵ�����ȫ����Դ!!!�������ڱ����ǶԿ�����Ǩ����С��,���¿������������ĵط�,ϣ������ܶ���½⡣