paper1 :TDGIA(Effective Injection Attacks on Graph Neural Networks) part1

Abstract

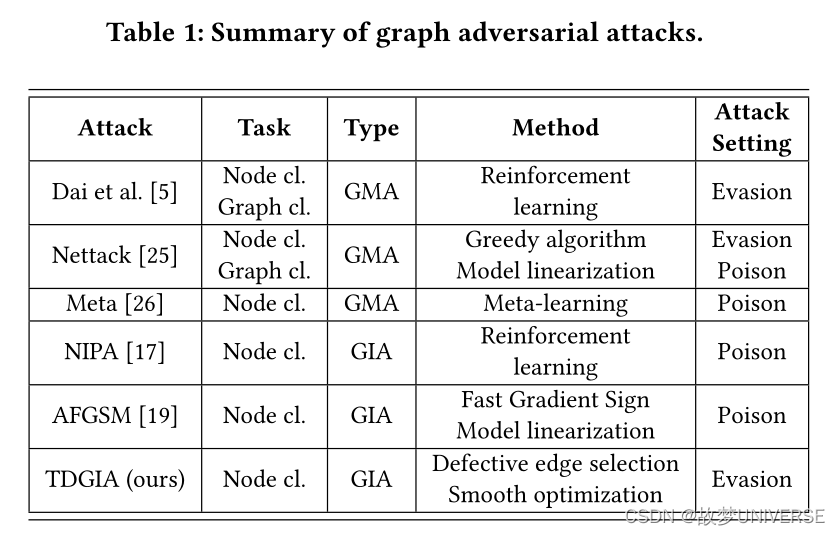

ͼ�������ڸ���ʵ��Ӧ���ж�ȡ�������õ����ܡ�Ȼ��,������о�����,GNN�����ܵ��Կ������������о�����������һ�����**ͼע�빥��(GIA)**����ʵ������������GIA������,��������������ͼ���������ӽṹ��ڵ�����,����ͨ��������ע�빥���ڵ���ִ�й�����*���Ƿ�����GNN��GIA�����µ����˴�����,���ڴ˻����������������Чע�빥��������ȱ��ͼע�빥��(TDGIA)*TDGIA�����������˴�����ѡ�������ѡ��ԭʼ�ڵ���ע��ڵ����ӡ�Ȼ�����ƽ�������Ż�Ŀ��,Ϊע��ڵ��������������ģ���ݼ��ϵĴ���ʵ�����,TDGIA�ڹ�����ʮ������GNNģ��ʱ,�ܹ����������������ڸ��ֹ������ߡ�ֵ��ע�����,��KDD-CUP2020�ύ�����ٷ��ļ���,TDGIA�ĵ��µ�Ŀ��GNN�����½�����ѹ������������ɵ��������ࡣ

1��Introduction

������,ͼ����ѧϰ���㷺���ڽṹ����ϵ���ݽ�ģ���ر���ͼ������(GNN)�ij���Ϊ��ͬ��ͼӦ���ṩ����ǰ���Ľ��,����ڵ���ࡢ����Ƽ���ҩ��֡�

����ȡ���������˷ܵĽ�չ,���о�����,������ͨ�������ܵ��Կ�����,�����������,������Ϊ���ɲ����������Ƶ��Ŷ����ܻᵼ�´����Ԥ�⡣��һ��������Ĺ���ͨ��������������ʵ��������/����,����ͼ�����ص����Ŷ����ر���,�Կ�����Ҳ��������ͼ�νṹ�����롢��Ҫר�ŵIJ�����̽���ײ���ض�ȱ�ݡ�

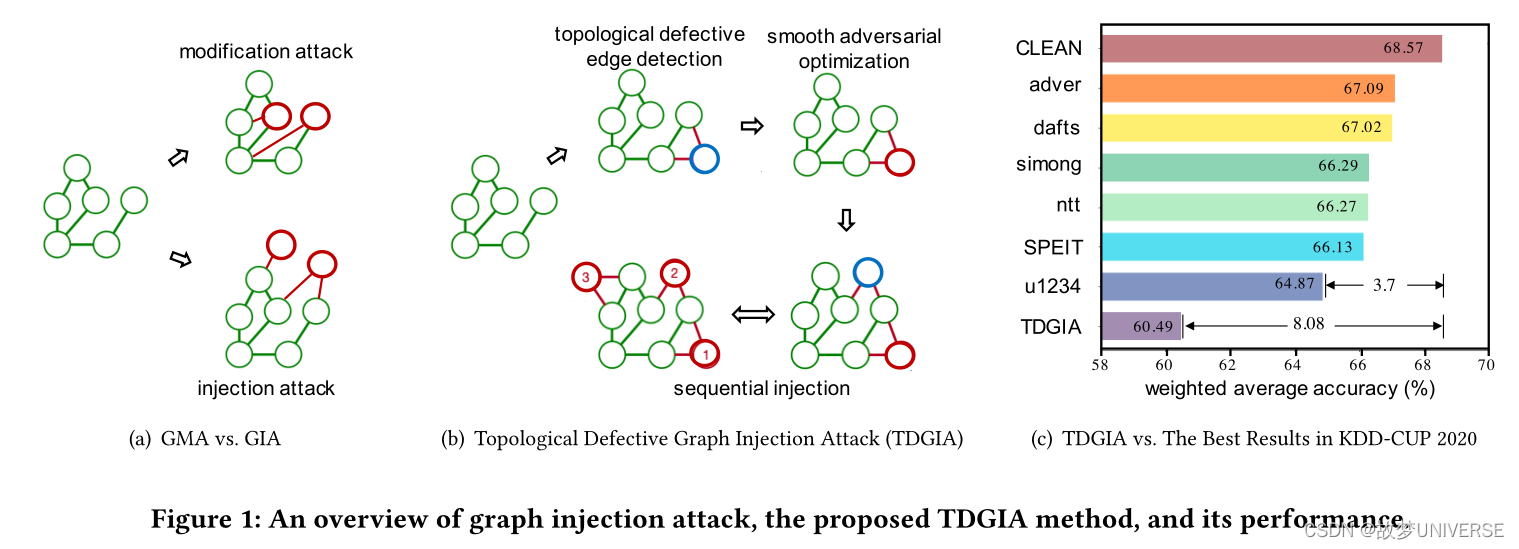

��GNN�����ڹ���ͨ����ѭͼ�Ĺ���(GMA)������,��ͼ1(a)��ʾ:����һ���������Ե�����ͼ��,�����߿���ֱ������ڵ�(��ɫ����)�����нڵ�(��ɫ�ڵ�)����֮������ӡ�Ȼ������ʵ������,����������������ݵ�Ȩ��ͨ���Dz���ʵ�ġ�������ͼΪ��,�����ķ���ʱ,�����Զ��γ�,��ʹ���Ժ����һƪ����������ĺ�����ʵ�����Ǻ����ѵġ������������,����������ͼ��ע���µĽڵ������,����,ͨ��������������������GNN��Ԥ�⡣

�������,KDD-CUP2020�е�GIA����涨����:(1)�ںй���,������������Ŀ��GNNģ�ͻ�Ŀ��ڵ����ȷ��ǩ;(2)���ݹ���,����ֻ���ڲ��Խ�ִ�С�GIA���������GMAû�����ٵĶ�����ս,������ν����нڵ���ע��ڵ���������,�Լ���δ�ͷ��ʼΪע��ڵ�����������

contributions ���������,�о��˺ںк����ݹ��������µ�GIA����,Ŀ�������һ����Ч��ע�빥�����,�ÿ�ܿ�����õ���ŪĿ��GNNģ��,�Ӷ�������Ԥ��������Ϊ������������⼰����ս,��GNN��ͼע�빥���µĴ����Խ������������,������GNN��Ϊnon-structural-ignorantģ��,��GIA�ɹ����ġ����ڴ�,��������˴���ͼע�빥��(TDGIA)(��ͼ1(b)).TDCIA�����˴�����ѡ���ע��ڵ�����������ƽ���Կ��Ż�����ģ�����,��GIA��������ö�Ӧ������ԭʼͼ�����˴���������������ڹ��������нڵ�,Ȼ����˳��ʽע��Χ����Щ�ڵ���½ڵ㡣�ڴ˻�����,�����һ��ƽ����ʧ�������Ż��ڵ������,����С��Ŀ��GNNģ�͵����ܡ�

2��Related works

Adversarial Attacks on Neural Networks

��������Ի������ѧϰ�ĶԿ���ʾ�������ڼ�����Ӿ��з��֡���ͼ��������Ц�Ͳ��ɲ�����Ŷ����������ı�����������Ԥ�⡣����˿����ݶȷ��ŷ�,����ѵ����������ݶ������������Ŷ����˺�,����˸��Ƚ��Ĺ����������Կ�����Ҳ�ڸ��㷺������չ,������Ȼ���Դ���������ʶ�����,�Կ��Թ����Ѿ���Ϊ���������Ҫ��в֮һ��

Adversarial Attacks on GNNs

���ڴ��ڶԿ���ʾ��,ͼѧϰ�㷨�Ĵ�����Ҳ����ʾ������ͨ����ͼ�νṹ���ݵ������ͱ�,����������������GNNģ�͵����ܡ���Խڵ�����ͼ�������������һ�ֻ���ǿ��ѧϰ�Ĺ��������ֹ���ֻ����ͼ�εĽṹ��Nettack�����,�Ƕ�����ͼ�ĵ�һ�ζԿ��Թ�����������,��ͼ�ıߺ�������ֻ�к��ٵ��Ŷ���GCN������ģ���Ǽ����к��ġ�Nettack�ڲ������Ŷ���Լ����ʹ��̰�����Ʒ���,����Ͽ��ټ��㡣����,Ҳ�����һ��ͨ��Ԫѧϰ��GNN ����Ͷ������,��Ԫ����,��ֻ����ͼ��һС����,����Ȼ������������GNN�ڽڵ���������ϵ����ܡ�

Ҳ�������о���һ�ָ���ʵ�ij���,��ͼע�빥��(GIA),��ע���µĶ���ڵ�,��������ԭʼͼ��

3��Problem Definition

һ����˵,���������͵�ͼ�Կ�����:ͼ�Ĺ���(GMA)��ͼע�빥��(GIA),���ĵ��ص���ͼע�빥��,������������ʽ�������빥�����á�

ͼ�Կ�������������������Nettack����ʽ��,��֮Ϊͼ�Ĺ���,������˵,����һ������ͼ G = ( A , F ) G=(A,F) G=(A,F), A �� R N �� N A\in R^{N\times N} A��RN��N ���� N N N���ڵ���ڽӾ���, F �� R N �� D F\in R^{N\times D} F��RN��D�� D D Dά�ڵ�����, M : G �� { 1 , 2 , �� , C } N M:G\to{\{1,2,\ldots ,C\}}^N M:G��{1,2,��,C}NԤ���� G G G�� N N N���ڵ�ı�ǩ,������Ԥ���ʾΪ M ( G ) M(G) M(G).GMA��Ŀ����ͨ����ԭʼͼ G G G,��С��һ��Ŀ��ڵ� T \mathcal { T } T�� M M M����ȷԤ������:

min ? G �� �O { M ( G �� ) i = y i , i �� T } �O ?s.t.? G �� = ( A �� , F �� ) , f �� A ( A �� ? A ) + f �� F ( F �� ? F ) �� �� \begin{array} { l } \min _ { \mathrm { G } ^ { \prime } } \left| \left\{ \mathcal { M } \left( \mathrm { G } ^ { \prime } \right) _ { i } = y _ { i } , i \in \mathcal { T } \right\} \right| \\ \text { s.t. } \mathrm { G } ^ { \prime } = \left( \mathrm { A } ^ { \prime } , \mathrm { F } ^ { \prime } \right) , f _ { \Delta _ { \mathrm { A } } } \left( \mathrm { A } ^ { \prime } - \mathbf { A } \right) + f _ { \Delta _ { \mathrm { F } } } \left( \mathrm { F } ^ { \prime } - \mathrm { F } \right) \leq \Delta \end{array} minG��?�O{M(G��)i?=yi?,i��T}�O?s.t.?G��=(A��,F��),f��A??(A��?A)+f��F??(F��?F)����?

G �� {G}^{\prime} G�����ĺ��ͼ��, y i y_i yi?�ǽڵ����ʵ��ǩ, f �� A f _ { \Delta _ { \mathrm { A } } } f��A??�� f �� F f _ { \Delta _ { \mathrm { F } } } f��F??�Ǻ����Ĺ�ģ��Ԥ���庯����Լ�� �� \Delta ��ȷ������ֻ������ԭͼ��

Graph Injection Attacks

����GMA��

G

��

{G}^{\prime}

G���ṹ�����Ե���,GIAֱ��ע��

N

I

N_I

NI?,���½ڵ����ӵ�

G

G

G��,ͬʱ����ԭʼ�ߺ�

N

N

N���ڵ�����Բ��䡣��ʽ��,GIA����

G

��

=

(

A

��

,

F

��

)

{G}^{\prime}=({A}^{\prime},{F}^{\prime})

G��=(A��,F��)ͨ��

A

��

=

[

A

V

I

V

I

T

A

I

]

,

A

��

R

N

��

N

,

V

I

��

R

N

��

N

I

,

A

I

��

R

N

I

��

N

I

F

��

=

[

F

F

I

]

,

F

��

R

N

��

D

,

F

I

��

R

N

I

��

D

\begin{array} { c } \mathbf { A } ^ { \prime } = \left[ \begin{array} { c c } \mathbf { A } & \mathbf { V } _ { I } \\ \mathbf { V } _ { I } ^ { T } & \mathbf { A } _ { I } \end{array} \right] , \mathbf { A } \in \mathbb { R } ^ { N \times N } , \mathbf { V } _ { I } \in \mathbb { R } ^ { N \times N _ { I } } , \mathbf { A } _ { I } \in \mathbb { R } ^ { N _ { I } \times N _ { I } } \\ \mathbf { F } ^ { \prime } = \left[ \begin{array} { c } \mathbf { F } \\ \mathbf { F } _ { I } \end{array} \right] , \mathbf { F } \in \mathbb { R } ^ { N \times D } , \mathbf { F } _ { I } \in \mathbb { R } ^ { N _ { I } \times D } \end{array}

A��=[AVIT??VI?AI??],A��RN��N,VI?��RN��NI?,AI?��RNI?��NI?F��=[FFI??],F��RN��D,FI?��RNI?��D?

A

I

\mathbf { A } _ { I }

AI?��ע��ڵ���ڽӾ���,

V

I

\mathbf { V } _ { I }

VI?��һ������,��ʾ

G

G

G��ԭʼ�ڵ���ע��ڵ�֮��ı�,

F

I

\mathbf { F } _ { I }

FI?��ע��ڵ����������GIA��Ŀ�������ʽ��Ϊ:

min

?

G

��

�O

{

M

(

G

��

)

i

=

y

i

,

i

��

T

}

�O

?s.t.?

G

��

=

(

A

��

,

F

��

)

,

N

I

��

b

,

deg

?

(

v

)

v

��

I

��

d

,

��

F

I

��

��

��

F

\begin{array} { l } \min _ { \mathrm { G } ^ { \prime } } \left| \left\{ \mathcal { M } \left( \mathrm { G } ^ { \prime } \right) _ { i } = y _ { i } , i \in \mathcal { T } \right\} \right| \\ \text { s.t. } \mathrm { G } ^ { \prime } = \left( \mathrm { A } ^ { \prime } , \mathrm { F } ^ { \prime } \right) , N _ { I } \leq b , \operatorname { deg } ( v ) _ { v \in I } \leq d , \left\| \mathbf { F } _ { I } \right\| \leq \Delta _ { F } \end{array}

minG��?�O{M(G��)i?=yi?,i��T}�O?s.t.?G��=(A��,F��),NI?��b,deg(v)v��I?��d,��FI?������F??

I I I��ע��ڵ�ļ���, N I N _ { I } NI?��Ԥ�� b b b����,ÿ��ע��ڵ�Ķ���Ԥ�� d d d����,ע�������ķ����� �� F \Delta _ { F } ��F?�����ơ���ЩԼ����Ϊ�˷��������ܲ�ע��GIA��

The Attack Settings of GIA

GIA����ܵ��˹㷺�Ĺ�ע,����ΪKDD-CUP2020����������֮һ,���ǵ�������ʵ���糡���еĹ㷺����,��ѭ�ڱ�����ʹ�õ���ͬ����,���ںк����ݹ�����

�ںй������ںں�������,����������Ŀ��ģ�� M M M,������ܹ��������ͷ������ơ�Ȼ���������Է���ԭʼ����ͼ G = ( A , F ) {G}=({A},{F}) G=(A,F)�Լ�ѵ������֤�ڵ�ı�ǩ,�����ܷ���Ҫ�����Ľڵ㡣

���ݹ�����GIA��ѭ���ݹ�������,���ڲ��Խ�ֻ��Ŀ��ģ��ִ�й�������ʹ������ͬ��Ͷ������,��Ͷ��������,Ŀ��ģ�ͱ�����Լ�����ܹ�����ͼ�ϡ�

The GIA Process

���ںںк���������,GIA��Ҫ��������ģ�ͽ���Ǩ�ƹ���������,ѵ������ģ��;���,�Ը�ģ�ͽ���ע�빥��;���,����Ǩ�Ƶ�һ������Ŀ��ģ���ϡ�

Ϊ�˴������ģ���ݼ�,GIA���Ը����䶨���Ϊ�������衣����,�������нڵ��ע��ڵ� ( A I , V ) (\mathbf { A } _ { I } ,V) (AI?,V)֮��ı�;���,�Ż�ע��ڵ�����������ַֽ���Դ������,��ʹGIA�����ڴ���ͼ��

Ŀ��ģ�Ϳ��� M M M�������κ�ͼ����ѧϰģ��,���ĵ��ص�����ͼ������ΪĿ��ģ�͡�